Apakah PlayStore memiliki virus?

Aplikasi malware Android baru diinstal 10 juta kali dari Google Play

Ringkasan:

Baru -baru ini, ratusan aplikasi jahat telah ditemukan di Google Play Store, disamarkan sebagai aplikasi yang sah. Aplikasi ini berisi jenis malware yang disebut DressCode, yang dapat menyusup ke jaringan, mencuri data, dan menambahkan perangkat yang terinfeksi ke botnet. Dresscode telah diunduh ratusan ribu kali dan menyamarkan dirinya sebagai game populer, tema tata letak telepon, dan aplikasi utilitas. Selain itu, batch baru aplikasi Android berbahaya yang diisi dengan adware dan malware telah ditemukan di Google Play Store, dengan hampir 10 juta instalasi. Aplikasi ini berpose sebagai berbagai alat tetapi dirancang untuk mendorong iklan yang mengganggu, berlangganan pengguna ke layanan premium, dan mencuri akun media sosial.

Poin -Poin Kunci:

- Ratusan aplikasi jahat di Google Play Store menyamarkan diri sebagai aplikasi yang sah.

- Malware, yang dikenal sebagai DressCode, dirancang untuk menyusup ke jaringan, mencuri data, dan berpartisipasi dalam serangan DDOS dan kampanye email spam.

- Dresscode dapat memecahkan kata sandi router yang lemah dan menginfeksi perangkat IoT dalam jaringan.

- Sementara DressCode didistribusikan melalui Google Play Store, itu lebih sering didistribusikan melalui toko aplikasi tidak resmi.

- Untuk tetap terlindungi, disarankan untuk menggunakan perangkat lunak keamanan seluler seperti Norton Mobile Security.

- Mengunduh aplikasi hanya dari toko aplikasi resmi adalah praktik terbaik, dan kehati -hatian harus dilakukan saat mengunduh aplikasi.

- Membaca ulasan aplikasi dan memeriksa deskripsi aplikasi dapat membantu mengidentifikasi aplikasi palsu.

- Baru -baru ini, batch baru aplikasi Android berbahaya dengan adware dan malware telah ditemukan di Google Play Store.

- Aplikasi ini berpose sebagai alat pengeditan gambar, keyboard virtual, pengoptimal sistem, dan pengubah wallpaper.

- Fungsionalitas yang mendasari aplikasi ini mendorong iklan yang mengganggu, berlangganan pengguna ke layanan premium, dan mencuri akun media sosial.

Pertanyaan:

- Bagaimana aplikasi jahat ini menyamarkan diri di Google Play Store?

- Apa tujuan malware kode dresscode?

- Di mana kode ganti sebagian besar didistribusikan?

- Bagaimana pengguna seluler dapat tetap terlindungi dari aplikasi berbahaya ini?

- Apa pentingnya mengunduh aplikasi dari toko aplikasi resmi?

- Bagaimana pengguna mengidentifikasi aplikasi palsu?

- Apa risiko yang ditimbulkan oleh batch baru aplikasi Android berbahaya yang ditemukan di Google Play Store?

- Jenis aplikasi apa yang diproses aplikasi Android baru ini?

- Berapa kali aplikasi Android baru ini telah diinstal?

- Apa sumber informasi mengenai aplikasi jahat ini?

Aplikasi jahat ini menyamarkan diri sebagai aplikasi yang sah, seringkali sebagai game populer, tema tata letak telepon, atau aplikasi utilitas.

Malware Dresscode dirancang untuk menyusup ke jaringan, mencuri data, berpartisipasi dalam serangan DDOS, dan terlibat dalam kampanye email spam. Ini juga dapat memecahkan kata sandi router yang lemah dan menginfeksi perangkat IoT dalam jaringan.

Dresscode didistribusikan melalui Google Play Store, tetapi lebih sering didistribusikan melalui toko aplikasi tidak resmi.

Menggunakan perangkat lunak keamanan seluler seperti Norton Mobile Security dengan kemampuan deteksi malware disarankan agar tetap terlindungi dari aplikasi berbahaya ini.

Mengunduh aplikasi dari toko aplikasi resmi mengurangi risiko mengunduh aplikasi jahat. Namun, kehati -hatian masih harus dilakukan saat mengunduh dari toko aplikasi resmi.

Pengguna dapat mengidentifikasi aplikasi palsu dengan membaca ulasan aplikasi, memeriksa deskripsi aplikasi, memeriksa detail pengembang, dan mencari masalah ejaan atau tata bahasa.

Batch baru aplikasi Android berbahaya yang ditemukan di google play store berisi adware dan malware. Fungsionalitas yang mendasari mereka adalah mendorong iklan intrusif, berlangganan pengguna ke layanan premium, dan mencuri akun media sosial.

Aplikasi Android berbahaya baru ini berpose sebagai alat pengeditan gambar, keyboard virtual, pengoptimal sistem, dan pengubah wallpaper.

Aplikasi Android berbahaya baru ini telah diinstal hampir 10 juta kali di perangkat seluler.

Informasi tentang aplikasi jahat ini berasal dari DR. Tim Antivirus Web, yang menerbitkan laporan yang menyoroti ancaman baru.

Jawaban terperinci:

- Bagaimana aplikasi jahat ini menyamarkan diri di Google Play Store?

- Apa tujuan malware kode dresscode?

- Di mana kode ganti sebagian besar didistribusikan?

- Bagaimana pengguna seluler dapat tetap terlindungi dari aplikasi berbahaya ini?

- Apa pentingnya mengunduh aplikasi dari toko aplikasi resmi?

- Bagaimana pengguna mengidentifikasi aplikasi palsu?

- Apa risiko yang ditimbulkan oleh batch baru aplikasi Android berbahaya yang ditemukan di Google Play Store?

- Jenis aplikasi apa yang diproses aplikasi Android baru ini?

- Berapa kali aplikasi Android baru ini telah diinstal?

- Apa sumber informasi mengenai aplikasi jahat ini?

Aplikasi jahat ini menyamarkan diri dengan menyamar sebagai aplikasi yang sah. Mereka sering menggunakan judul game populer, tema tata letak telepon, atau nama aplikasi utilitas untuk tampil asli. Namun, fungsionalitas mereka yang sebenarnya berbahaya dan dapat membahayakan perangkat pengguna dan mencuri informasi sensitif.

Malware DressCode melayani berbagai tujuan. Pertama, ini bertujuan untuk menyusup ke jaringan dan mencuri data sensitif dari perangkat yang terinfeksi. Selain itu, kode DRD dapat menambahkan perangkat yang terinfeksi ke botnet, yang dapat digunakan untuk melakukan serangan penolakan layanan (DDOS) atau berpartisipasi dalam kampanye email spam. Dresscode juga mampu memecahkan kata sandi router yang lemah dan menginfeksi perangkat lain, termasuk perangkat rumah yang terhubung dengan IoT, dalam jaringan yang sama.

Sementara DressCode didistribusikan melalui Google Play Store, itu lebih sering didistribusikan melalui toko aplikasi tidak resmi. Toko aplikasi tidak resmi ini mungkin memiliki langkah -langkah keamanan yang kurang ketat, membuatnya lebih mudah bagi penjahat cyber untuk mendistribusikan dan menginfeksi perangkat dengan malware kode dresscode.

Untuk tetap terlindungi dari aplikasi berbahaya ini, disarankan untuk menggunakan perangkat lunak keamanan seluler seperti Norton Mobile Security. Perangkat lunak keamanan seluler sering memiliki mekanisme deteksi untuk mengidentifikasi dan memblokir malware sebelum dapat mencapai perangkat pengguna. Dengan menggunakan perangkat lunak keamanan seluler yang andal dan terkini, pengguna dapat meningkatkan perlindungan mereka terhadap ancaman ini.

Mengunduh aplikasi dari toko aplikasi resmi, seperti Google Play Store atau Apple App Store, mengurangi risiko menginstal aplikasi jahat. Toko aplikasi resmi memiliki langkah -langkah keamanan untuk mengidentifikasi dan menghapus aplikasi jahat dari platform mereka. Namun, penting untuk berhati -hati bahkan saat mengunduh dari toko aplikasi resmi, karena beberapa aplikasi berbahaya mungkin masih tergelincir melalui proses verifikasi.

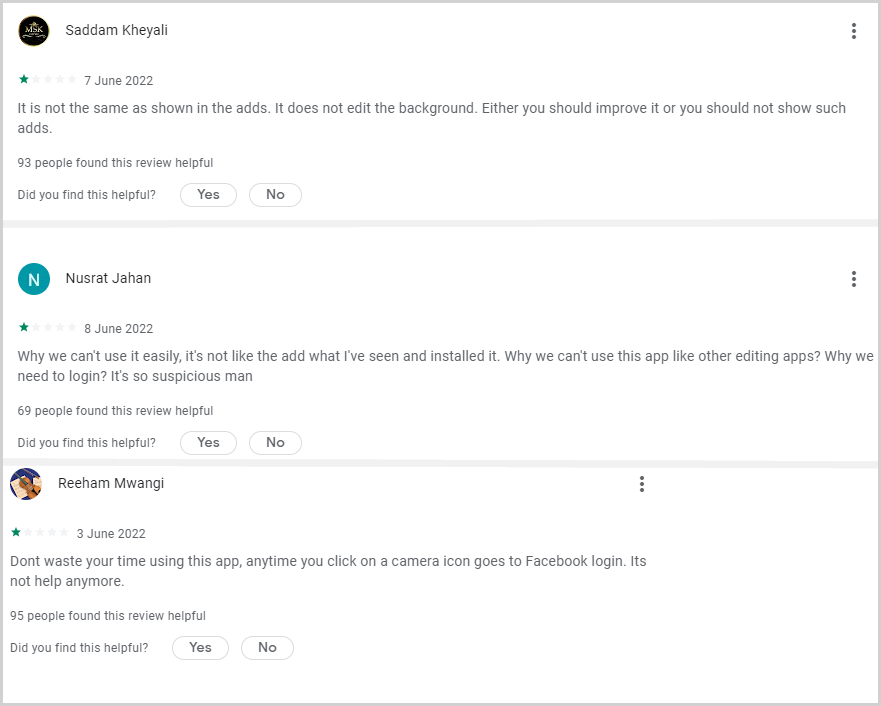

Pengguna dapat mengidentifikasi aplikasi palsu dengan mengambil beberapa tindakan pencegahan. Pertama, membaca ulasan aplikasi dapat memberikan wawasan tentang kinerja aplikasi dan setiap masalah potensial yang dilaporkan oleh pengguna lain. Jika aplikasi berperingkat tinggi memiliki beberapa ulasan tertulis, itu mungkin bendera merah. Kedua, memeriksa deskripsi aplikasi dapat membantu mengidentifikasi aplikasi palsu. Pengguna harus mencari detail tentang pengembang, kualitas grafik dan logo, dan masalah tata bahasa atau ejaan apa pun. Aplikasi palsu mungkin memiliki sedikit kesalahan ejaan atau penulis ulang nama aplikasi populer. Jika ada yang tampak mencurigakan atau tidak pada tempatnya, pengguna harus berpikir dua kali sebelum mengunduh.

Batch baru aplikasi Android berbahaya yang ditemukan di Google Play Store menimbulkan risiko signifikan bagi pengguna. Aplikasi ini berisi adware dan malware, yang dapat berdampak negatif terhadap perangkat dan privasi pengguna. Mereka mendorong iklan intrusif, yang mengarah ke pengalaman pengguna yang buruk dan potensi paparan terhadap ancaman keamanan lebih lanjut. Selain itu, aplikasi ini dapat berlangganan pengguna ke layanan premium tanpa persetujuan mereka, menghasilkan biaya yang tidak terduga. Risiko yang paling parah adalah potensi bagi aplikasi ini untuk mencuri akun media sosial, mengkompromikan informasi pribadi pengguna dan kehadiran online.

Aplikasi Android berbahaya baru berpose karena berbagai jenis aplikasi untuk menipu pengguna. Mereka dapat menyamarkan diri sebagai alat pengeditan gambar, keyboard virtual, pengoptimal sistem, pengubah wallpaper, dan banyak lagi. Penyamaran aplikasi ini dipilih untuk menarik pengguna dan membuat aplikasi jahat tampak bermanfaat atau menghibur. Namun, tujuan mereka yang sebenarnya adalah untuk melakukan aktivitas jahat dan mengeksploitasi perangkat dan informasi pengguna.

Aplikasi Android berbahaya baru ini telah diinstal hampir 10 juta kali di perangkat seluler. Tingginya jumlah instalasi menyoroti skala dan jangkauan aplikasi jahat ini, menimbulkan ancaman yang signifikan bagi sejumlah besar pengguna.

Informasi tentang aplikasi jahat ini berasal dari DR. Tim Antivirus Web. Mereka telah melakukan penelitian dan analisis tentang ancaman ini dan menerbitkan laporan untuk meningkatkan kesadaran di antara pengguna tentang risiko yang terkait dengan aplikasi jahat ini.

Catatan editorial: Tujuan dari artikel kami adalah untuk memberikan informasi pendidikan tentang ancaman keamanan siber. Penting untuk dicatat bahwa penawaran Nortonlifelock mungkin tidak mencakup atau melindungi dari setiap jenis kejahatan, penipuan, atau ancaman yang dibahas. Tujuannya adalah untuk meningkatkan kesadaran dan mempromosikan keselamatan dunia maya. Pengguna harus merujuk pada persyaratan dan perjanjian lengkap untuk detail spesifik yang terkait dengan produk dan layanan Nortonlifelock. Selain itu, penting untuk diingat bahwa tidak ada solusi keamanan yang dapat menjamin perlindungan lengkap terhadap semua pencurian identitas atau kejahatan dunia maya.

Informasi Hak Cipta:

© 2023 Nortonlifelock Inc. Seluruh hak cipta. Nortonlifelock, logo Nortonlifelock, logo centang, Norton, Lifelock, dan logo Lockman adalah merek dagang atau merek dagang terdaftar dari Nortonlifelock Inc. atau afiliasinya di Amerika Serikat dan negara lain. Firefox adalah merek dagang dari Mozilla Foundation. Android, Google Chrome, Google Play, dan Google Play Logo adalah merek dagang dari Google, LLC. Mac, iPhone, iPad, Apple, dan logo Apple adalah merek dagang dari Apple Inc., Terdaftar di U.S. dan negara lain. App Store adalah tanda layanan dari Apple Inc. Alexa dan semua logo terkait adalah merek dagang dari Amazon.com, inc. atau afiliasinya. Logo Microsoft dan jendela adalah merek dagang dari Microsoft Corporation di U.S. dan negara lain. Robot Android direproduksi atau dimodifikasi dari pekerjaan yang dibuat dan dibagikan oleh Google dan digunakan sesuai dengan istilah yang dijelaskan dalam Creative Commons 3.0 Lisensi Atribusi. Nama lain mungkin menjadi merek dagang dari pemiliknya masing -masing.

Sumber:

- https: // www.BleepingComputer.com/news/security/new-android-malware-apps-installed-10-miliar-time-google-play/

Aplikasi malware Android baru diinstal 10 juta kali dari Google Play

Para peneliti di Cyble juga melihat Hydra Banking Trojan di Google Play Store, baru -baru ini mengamati pelanggan perbankan yang menargetkan di Eropa.

Ratusan aplikasi jahat muncul di Google Play Store, disamarkan sebagai aplikasi yang sah.

Ratusan aplikasi jahat muncul di Google Play Store, disamarkan sebagai aplikasi yang sah. Aplikasi berbahaya ini membawa malware yang dikenal sebagai Dresscode. DressCode dirancang untuk menyusup ke jaringan dan mencuri data. Ini juga dapat menambahkan perangkat yang terinfeksi ke botnet, yang mampu melakukan serangan penolakan layanan (DDOS) serta mengambil bagian dalam kampanye email spam.

Coba Norton 360 Uji coba 30 hari gratis*

Termasuk Norton Secure VPN dan Manajer Kata Sandi

30 hari gratis* antivirus komprehensif, keamanan perangkat dan privasi online dengan Norton Secure VPN.

Bergabung hari ini. Batalkan kapan saja.

*Istilah berlaku

Dresscode juga dapat mengancam jaringan rumah. Jika perangkat yang terinfeksi kode DressCOCE bersentuhan dengan jaringan di mana router memiliki kata sandi yang lemah, itu dapat memecahkan kata sandi dan kemudian menginfeksi perangkat lain di jaringan, termasuk perangkat rumah yang terhubung dengan IoT.

Dresscode awalnya muncul di Google Play Store sekitar April 2016, dan sejak itu telah diunduh ratusan ribu kali. Itu menyamarkan dirinya sebagai game populer yang terkenal, tema tata letak telepon, aplikasi utilitas telepon dan banyak lagi.

Saat aplikasi ini didistribusikan melalui Google Play Store, telah didistribusikan pada tingkat yang jauh lebih tinggi di toko aplikasi non-resmi.

Bagaimana tetap dilindungi:

Gunakan perangkat lunak keamanan seluler

Meskipun memiliki pendidikan yang baik tentang ancaman seluler dapat membawa Anda jauh, itu hanya bisa membuat Anda sejauh ini. Suite keamanan internet seluler yang baik seperti Norton Mobile Security akan memiliki deteksi untuk malware ini, dan akan menghentikannya di jalurnya sebelum mencapai perangkat Anda.

Hanya mengunduh aplikasi dari toko aplikasi resmi

Dia’Namun, selalu praktik terbaik untuk mengunduh aplikasi dari toko aplikasi resmi, saat mengunduh aplikasi, pastikan untuk berhati -hati terlebih dahulu.

Selalu Baca Ulasan Aplikasi. Jika aplikasi berperingkat tinggi memiliki beberapa ulasan tertulis, itu adalah bendera merah. Seringkali, jika ada masalah dengan aplikasi, pengguna akan mengomentari apa masalahnya.

Periksa deskripsi aplikasi dengan cermat. Lihatlah siapa pengembangnya, kualitas grafik dan logo dan juga masalah tata bahasa dan ejaan. Sedikit salah mengeja atau menyusun ulang aplikasi’Nama S dapat membantu Anda menemukan aplikasi palsu. Jika ada yang terlihat tidak pada tempatnya, pikirkan dua kali sebelum mengunduh.

Coba Norton 360 Uji coba 30 hari gratis*

Termasuk Norton Secure VPN dan Manajer Kata Sandi

30 hari gratis* antivirus komprehensif, keamanan perangkat dan privasi online dengan Norton Secure VPN.

Bergabung hari ini. Batalkan kapan saja.

*Istilah berlaku

Catatan Editorial: Artikel kami memberikan informasi pendidikan untuk Anda. Penawaran Nortonlifelock mungkin tidak mencakup atau melindungi dari setiap jenis kejahatan, penipuan, atau ancaman yang kita tulis. Tujuan kami adalah meningkatkan kesadaran tentang keselamatan dunia maya. Harap tinjau persyaratan lengkap selama pendaftaran atau pengaturan. Ingatlah bahwa tidak ada yang dapat mencegah semua pencurian identitas atau kejahatan dunia maya, dan lifelock itu tidak memantau semua transaksi di semua bisnis.

Hak Cipta © 2023 Nortonlifelock Inc. Seluruh hak cipta. Nortonlifelock, logo Nortonlifelock, logo centang, Norton, Lifelock, dan logo Lockman adalah merek dagang atau merek dagang terdaftar dari Nortonlifelock Inc. atau afiliasinya di Amerika Serikat dan negara lain. Firefox adalah merek dagang dari Mozilla Foundation. Android, Google Chrome, Google Play dan Google Play Logo adalah merek dagang dari Google, LLC. Mac, iPhone, iPad, Apple dan logo Apple adalah merek dagang dari Apple Inc., Terdaftar di U.S. dan negara lain. App Store adalah tanda layanan dari Apple Inc. Alexa dan semua logo terkait adalah merek dagang dari Amazon.com, inc. atau afiliasinya. Logo Microsoft dan jendela adalah merek dagang dari Microsoft Corporation di U.S. dan negara lain. Robot Android direproduksi atau dimodifikasi dari pekerjaan yang dibuat dan dibagikan oleh Google dan digunakan sesuai dengan istilah yang dijelaskan dalam Creative Commons 3.0 Lisensi Atribusi. Nama lain mungkin menjadi merek dagang dari pemiliknya masing -masing.

Aplikasi malware Android baru diinstal 10 juta kali dari Google Play

Batch baru aplikasi Android berbahaya yang diisi dengan adware dan malware ditemukan di Google Play Store yang telah diinstal hampir 10 juta kali di perangkat seluler.

Aplikasi berpose sebagai alat pengeditan gambar, keyboard virtual, pengoptimal sistem, pengubah wallpaper, dan banyak lagi. Namun, fungsionalitas mereka yang mendasari adalah mendorong iklan yang mengganggu, berlangganan pengguna ke layanan premium, dan mencuri akun media sosial korban.

Penemuan aplikasi jahat ini berasal dari DR. Tim Antivirus Web, yang menyoroti ancaman baru dalam sebuah laporan yang diterbitkan hari ini.

Google telah menghapus sebagian besar aplikasi yang disajikan, tetapi pada saat penulisan ini, tiga aplikasi tetap tersedia untuk diunduh dan instalasi melalui Play Store.

Juga, jika Anda menginstal salah satu aplikasi ini sebelum dilepas dari Play Store, Anda masih perlu menghapus mereka dari perangkat Anda secara manual dan menjalankan pemindaian AV untuk membersihkan sisa -sisa apa pun.

Aplikasi Android berbahaya baru

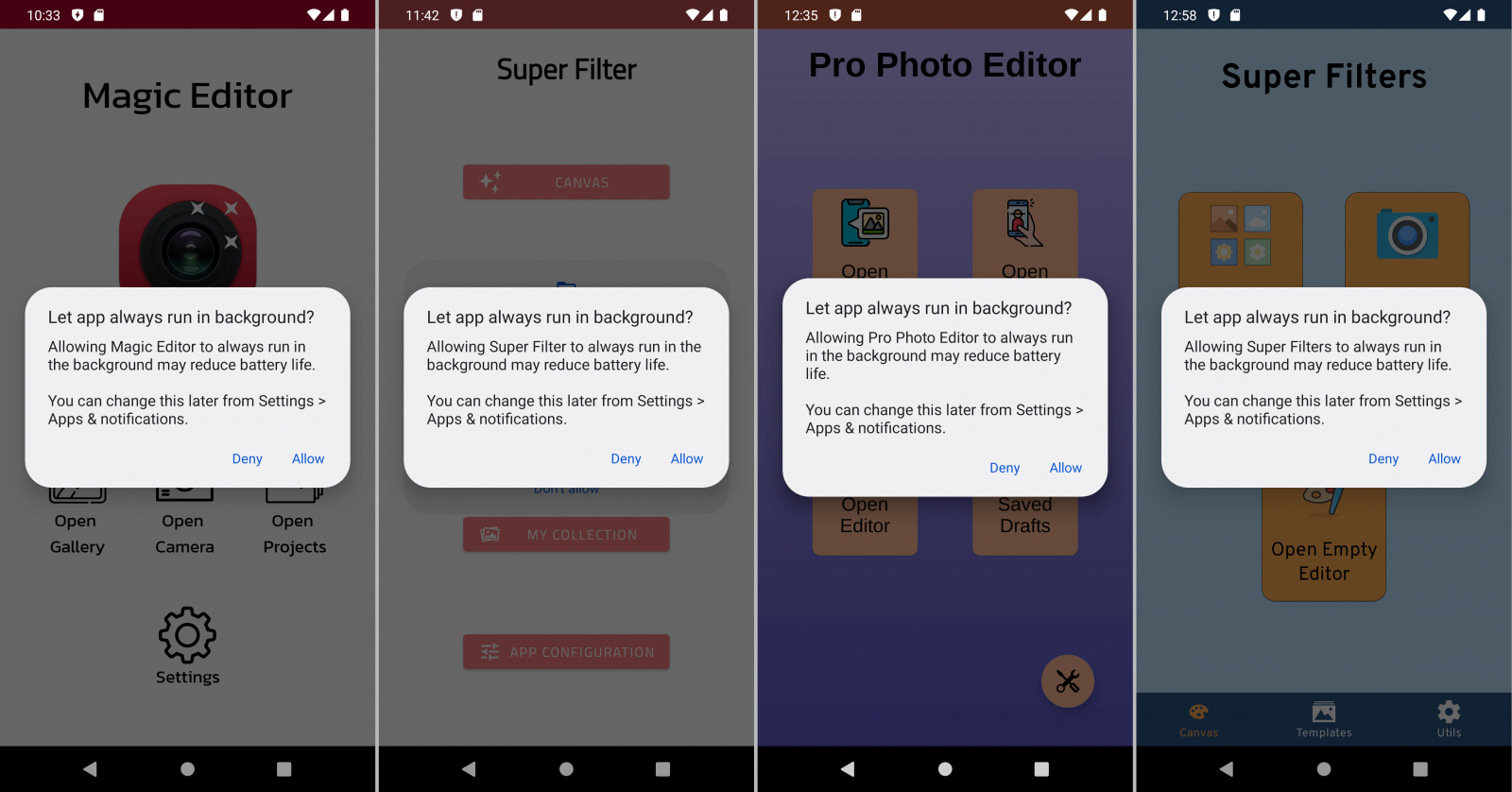

Aplikasi adware yang ditemukan oleh dr. Web adalah modifikasi dari keluarga yang ada yang pertama kali muncul di Google Play Store pada Mei 2022.

Setelah instalasi, aplikasi meminta izin untuk overlay windows melalui aplikasi apa pun dan dapat menambahkan diri mereka ke daftar pengecualian penghemat baterai sehingga mereka dapat terus berjalan di latar belakang ketika korban menutup aplikasi.

Selain itu, mereka menyembunyikan ikon mereka dari laci aplikasi atau menggantinya dengan sesuatu yang menyerupai komponen sistem inti, seperti “sim toolkit”.

Daftar lengkap aplikasi adware dapat ditemukan di bagian bawah artikel, tetapi satu contoh penting yang masih ada di Play Store adalah ‘Neon Theme Keyboard,’ yang memiliki lebih dari satu juta unduhan meskipun 1.Skor bintang 8 dan banyak ulasan negatif.

“Aplikasi ini” membunuh “ponsel saya. Itu terus mogok, saya bahkan tidak bisa memasukkan kata sandi untuk membuka kunci telepon dan menghapus instalannya. Akhirnya, saya harus membuat penghapusan lengkap (reset pabrik), untuk mendapatkan kembali telepon. Jangan, instal aplikasi ini . “Baca ulasan aplikasi di Google Play Store.

Kategori kedua dari aplikasi jahat yang ditemukan di Play Store adalah Joker Apps, yang dikenal karena mengeluarkan biaya penipuan pada nomor ponsel korban dengan berlangganan mereka ke layanan premium.

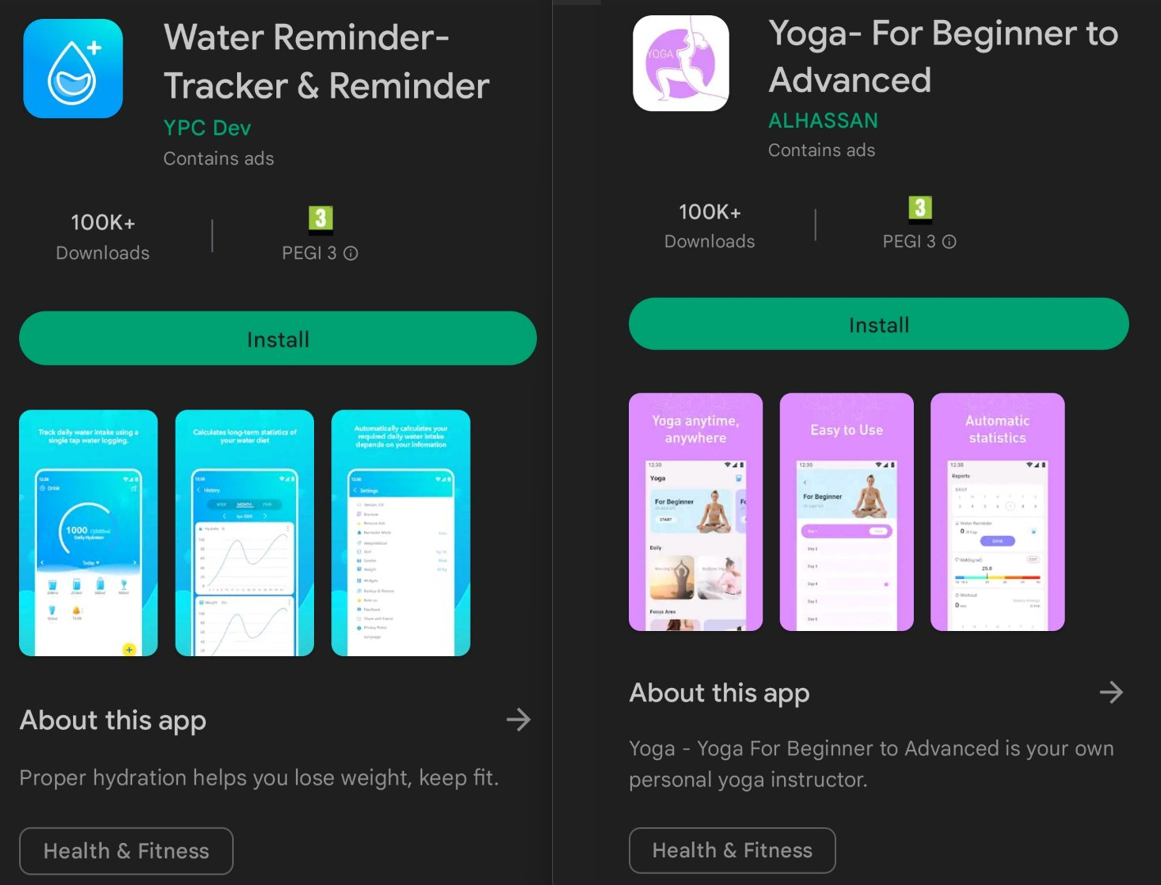

Dua dari aplikasi yang terdaftar, ‘Water Reminder’ dan ‘Yoga – untuk pemula untuk maju,’ masih ada di Play Store, masing -masing memiliki 100.000 dan 50.000 unduhan.

Keduanya memberikan fungsionalitas yang dijanjikan, tetapi mereka juga melakukan tindakan jahat di latar belakang, berinteraksi dengan elemen yang tidak terlihat atau di luar fokus yang dimuat melalui Webview dan membebani pengguna dengan biaya.

Akhirnya, dr. Web Sorot Dua Pencuri Akun Facebook Didistribusikan dalam Alat Pengeditan Gambar yang Menerapkan Filter Kartun melalui Gambar Reguler.

Aplikasi ini adalah ‘YouToon – AI Cartoon Effect’ dan ‘Pista – Cartoon Photo Effect,’ yang telah diunduh secara kolektif lebih dari 1.5 juta kali melalui Play Store.

BleepingComputer telah menghubungi Google tentang aplikasi berbahaya yang tersisa di Play Store tetapi belum mendengar kabar saat ini.

Tetap Aman di Google Play Store

Malware android akan selalu menemukan cara untuk merayap ke google play store, dan kadang -kadang aplikasi dapat tinggal di sana selama beberapa bulan, jadi Anda tidak boleh secara membabi buta mempercayai aplikasi apa pun tidak dapat mempercayai aplikasi tidak ada.

Karena ini, sangat penting untuk memeriksa ulasan dan peringkat pengguna, mengunjungi situs web pengembang, membaca kebijakan privasi, dan memperhatikan izin yang diminta selama instalasi.

Selain itu, selalu tanyakan pada diri sendiri apakah fungsionalitas yang dijanjikan diperlukan untuk Anda, karena menjaga jumlah aplikasi di ponsel Anda minimal adalah cara yang dapat diandalkan untuk mengurangi kemungkinan infeksi malware.

Akhirnya, pastikan bahwa Play Protect aktif di perangkat Anda dan secara teratur memantau data internet Anda dan konsumsi baterai untuk mengidentifikasi setiap proses mencurigakan yang berjalan di latar belakang.

Seperti yang dinyatakan sebelumnya, pengguna juga harus memeriksa untuk melihat apakah mereka memiliki aplikasi adware Android berikut ini yang diinstal pada perangkat mereka, dan jika ditemukan, secara manual menghapusnya dan memindai virus.

- Editor Foto: Filter Kecantikan (GB.Artfilter.Tenvarnist)

- Editor Foto: Retouch & Cutout (DE.Nineergysh.quickarttwo)

- Editor Foto: Filter Seni (GB.nyeri.Moonlightingnine)

- Editor Foto – Pembuat Desain (GB.dua puluh sembilan.redaktoridea)

- Editor Foto & Penghapus Latar Belakang (DE.photoground.Twentysixshot)

- Foto & Exif Editor (DE.xnano.photoexifeditornine)

- Editor Foto – Efek Filter (DE.Hitopgop.Sixtyeightgx)

- Filter & Efek Foto (DE.Enam Puluh Satu Uang.Camera Roll)

- Editor Foto: Gambar Blur (DE.Instgang.Fiftyggfife)

- Editor Foto: Potong, Tempel (DE.FiftynineCamera.rollredactor)

- Keyboard emoji: stiker & gif (GB.Crazykey.tujuh papan)

- Neon Theme Keyboard (com.Neonthemekeyboard.aplikasi)

- Tema Neon – Keyboard Android (COM.AndroidneonKeyboard.aplikasi)

- Cashe Cleaner (com.Cachecleanereasytool.aplikasi)

- Pengisian daya mewah (com.fanchanimatedbattery.aplikasi)

- FastCleaner: Cashe Cleaner (com.FastCleanerCashecleaner.aplikasi)

- Hubungi Skins – Tema Penelepon (COM.Rockskinthemes.aplikasi)

- Penelepon lucu (com.funnycallercustomtheme.aplikasi)

- Tema telepon panggilan (com.CallerCallWallpaper.aplikasi)

- Incall: Latar belakang kontak (com.mycallcustomcallscrean.aplikasi)

- MyCall – Call Personalisasi (com.MyCallCallPersonalisasi.aplikasi)

- Tema penelepon (com.penelepon.tema.lambat)

- Tema penelepon (com.Callertheme.Firstref)

- Wallpaper Lucu – Layar Langsung (COM.funnywallpapaerslive.aplikasi)

- 4K Wallpapers Auto Changer (DE.Andromo.ssfiftylivesixcc)

- Newscrean: Wallpaper 4D (com.newscrean4dwallpapers.aplikasi)

- Wallpaper & latar belakang stok (DE.Stockeighty.Onewallpapers)

- Catatan – Pengingat dan Daftar (com.NotesReminderslists.aplikasi)

Malware Android di Google Play Store Mendapat 2 juta unduhan

Peneliti cybersecurity telah menemukan adware dan malware mencuri informasi di Google Play Store bulan lalu, dengan setidaknya lima masih tersedia dan telah mengumpulkan lebih dari dua juta unduhan.

Infeksi adware menampilkan iklan yang tidak diinginkan yang dapat sangat mengganggu, menurunkan pengalaman pengguna, menguras baterai, menghasilkan panas, dan bahkan menyebabkan muatan yang tidak sah.

Perangkat lunak ini umumnya mencoba menyembunyikan dengan menyamar sebagai sesuatu yang lain di perangkat host dan menghasilkan uang untuk operator jarak jauh dengan memaksa korban untuk melakukan tampilan atau klik pada iklan yang berafiliasi.

Namun, trojan mencuri informasi jauh lebih jahat, mencuri kredensial login untuk situs lain yang sering Anda, termasuk media sosial dan rekening perbankan online Anda.

Menyusup ke google play store

Analis di DR. Web Antivirus melaporkan bahwa aplikasi adware dan trojan mencuri data adalah salah satu ancaman Android yang paling menonjol pada Mei 2022.

Di bagian atas laporan adalah aplikasi spyware yang dapat mencuri informasi dari pemberitahuan aplikasi lain, terutama untuk merebut satu kali kode sandi 2FA (OTP) dan mengambil alih akun.

Di antara banyak ancaman yang berhasil menyusup ke Google Play Store, lima berikut masih tersedia:

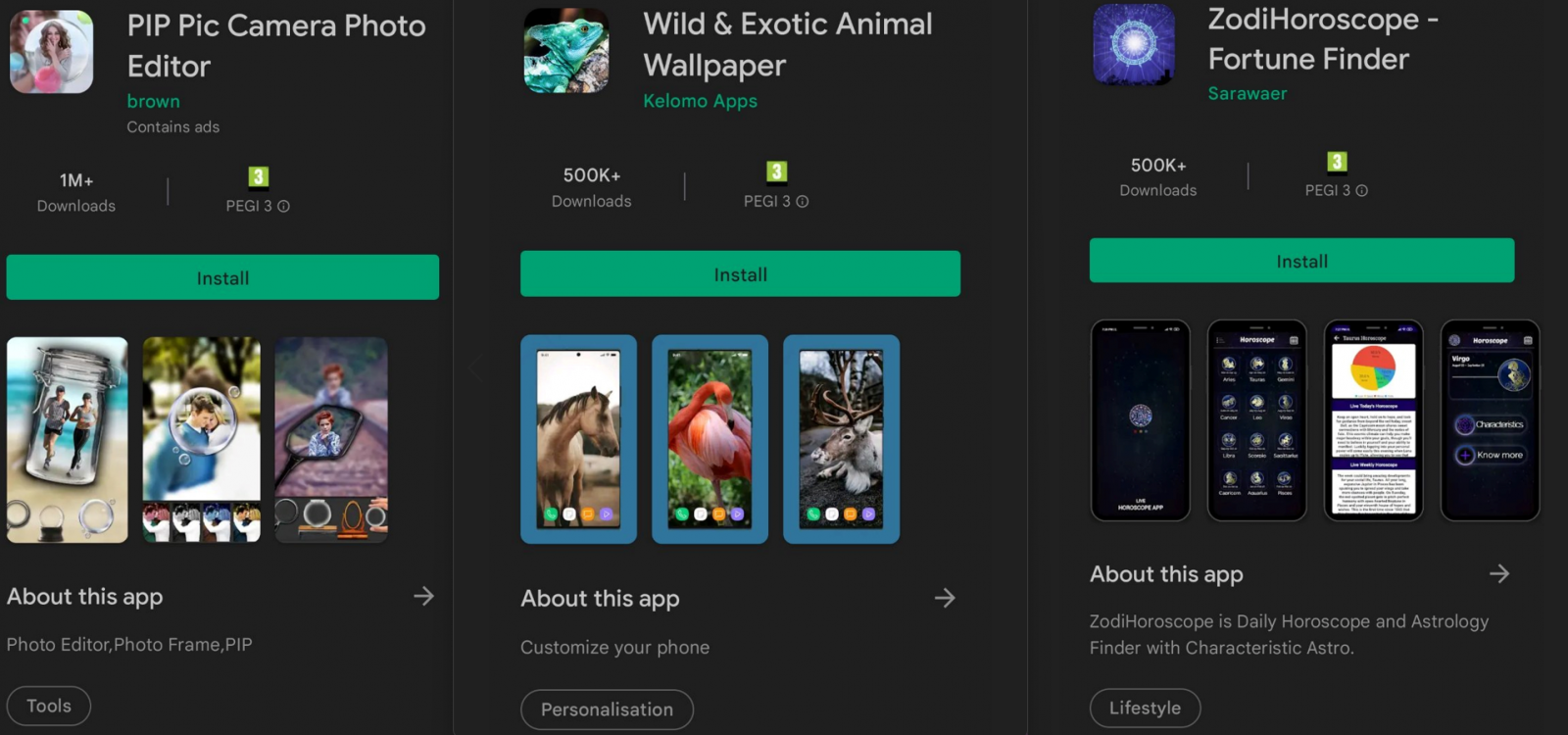

- Editor foto kamera pic pic -1 juta unduhan, malware menyamar sebagai perangkat lunak pengeditan gambar, tetapi yang mencuri kredensial akun Facebook dari penggunanya.

- Wallpaper hewan liar & eksotis -500.000 Unduhan, Trojan Adware yang menggantikan ikon dan namanya ke ‘Sim Tool Kit’ dan menambahkan dirinya ke daftar pengecualian hemat baterai.

- Zodihoroscope -Fortune Finder-500.000 unduhan, malware yang mencuri kredensial akun Facebook dengan menipu pengguna agar memasukkannya, seharusnya menonaktifkan iklan dalam aplikasi.

- Kamera Pip 2022 – 50.000 Unduhan, Aplikasi Efek Kamera yang juga merupakan Pembajak Akun Facebook.

- Senter pembesar – 10.000 unduhan, aplikasi adware yang melayani video dan iklan spanduk statis.

Komputer bleeping telah menghubungi Google untuk memberi tahu mereka tentang aplikasi di atas dan memverifikasi apakah versi yang ada dibersihkan dan dikirim kembali atau masih sama berbahayanya dengan yang dijelaskan dalam DR. Laporan Web.

Namun, menilai dari ulasan pengguna baru -baru ini, aplikasi ini masih menunjukkan fungsionalitas berbahaya dan tidak memenuhi janji fitur mereka.

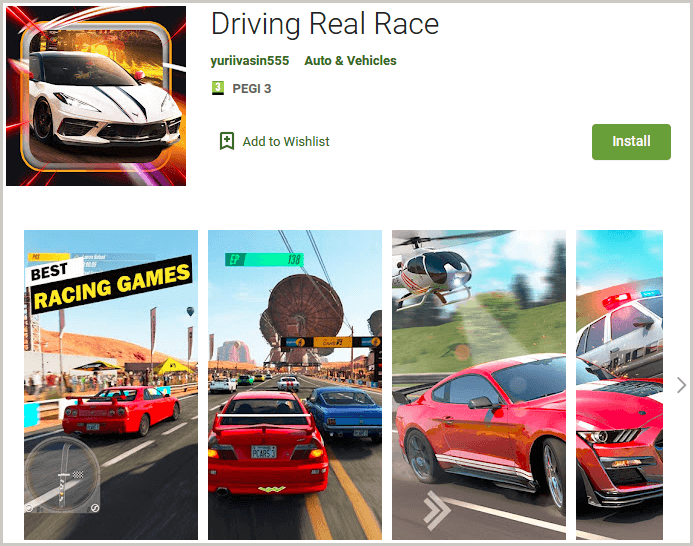

Aplikasi lain yang terlihat oleh DR. Tim Antivirus Web di Play Store pada Mei 2022 termasuk permainan balap, alat pemulihan gambar yang dihapus, aplikasi kompensasi negara bagian palsu yang menargetkan pengguna Rusia, dan aplikasi “akses gratis” untuk satu -satunya platform penggemar.

Aplikasi ini telah dihapus dari Play Store, tetapi pengguna yang menginstalnya di perangkat mereka perlu menghapusnya dan juga menjalankan pemindaian AV penuh untuk mencabut sisa -sisa apa pun juga.

Infiltrasi malware hydra

Para peneliti di Cyble juga melihat Hydra Banking Trojan di Google Play Store, baru -baru ini mengamati pelanggan perbankan yang menargetkan di Eropa.

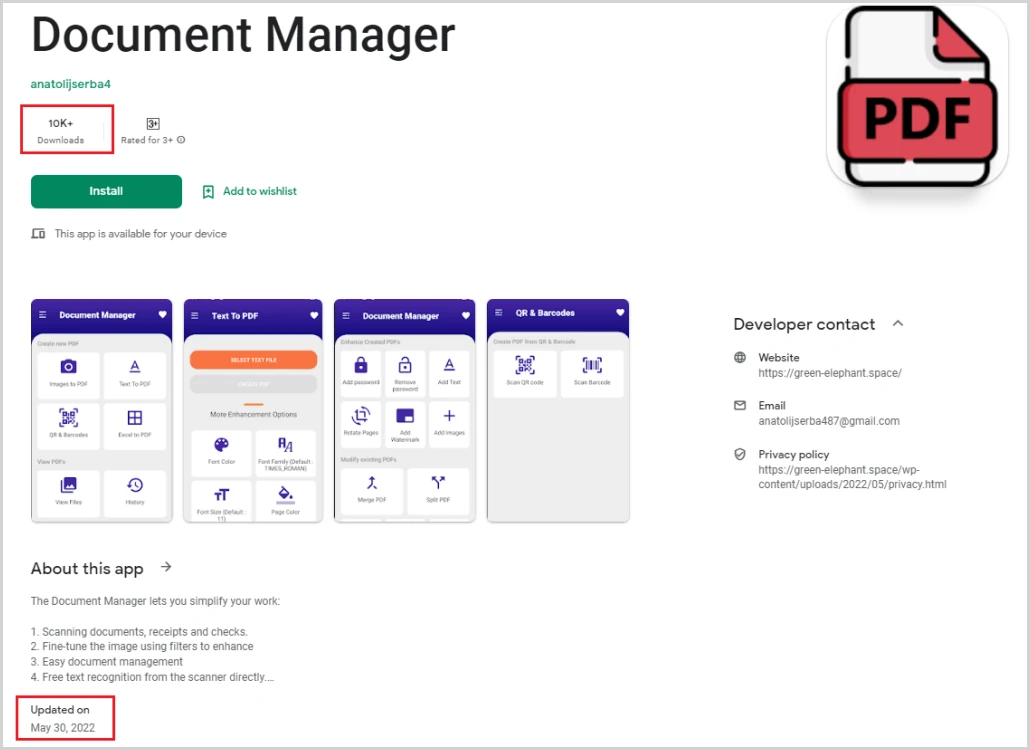

Malware disamerade sebagai manajer dokumen PDF dengan teks ke fitur pemindaian kode PDF dan QR dan mengumpulkan 10.000 unduhan.

Cyble mengatakan kepada Bleeping Computer bahwa aplikasi jahat ada di Play Store hingga 9 Juni 2022, tetapi Google sejak itu menghapusnya.

Namun, aplikasi PDF yang sama masih tersedia di toko pihak ketiga seperti Apkaio.com dan apkcombo.com, jadi waspadalah.

4 aplikasi Android ini tersedia di google play store berbahaya, laporan klaim

Selalu unduh aplikasi hanya dari toko aplikasi resmi seperti perangkat Anda’produsen atau toko aplikasi sistem operasi. Ini mengurangi risiko mengunduh aplikasi yang berpotensi berbahaya sebanyak 90%. Jangan Periksa Kotak “Sumber Tidak Terpercaya” untuk menginstal/sisi memuat aplikasi apk.

Keluarga aplikasi yang sarat malware dari pengembang masih menyamar di Google Play Store. Aplikasi ini memiliki jumlah unduhan kumulatif 1 juta. Sesuai Perusahaan Perangkat Lunak Keamanan Malwarebytes, ada empat aplikasi yang berisi malware yang mencuri pengguna’ informasi dengan melayani mereka halaman phishing.

Apa’S tentang pengembang sebelumnya telah dilaporkan telah menggunakan malware di aplikasinya, namun aplikasi ini tersedia untuk diunduh di Google Play Store. Aplikasi ini dikembangkan oleh grup aplikasi seluler dan merupakan aplikasi yang berpusat pada Bluetooth:

- Bluetooth Auto Connect

- Pengemudi: Bluetooth Wi-Fi, USB

- Pengirim Aplikasi Bluetooth

- Transfer seluler: sakelar pintar

Malwarebytes mengklaim bahwa aplikasi yang tercantum di Google Play terinfeksi Android/Trojan.Hiddenads.Btgthb yang digunakan untuk mencuri pengguna’ informasi. Terlepas dari ini, malware di aplikasi membuka situs phishing di Chrome . Isi situs phishing bisa tidak berbahaya dan digunakan hanya untuk menghasilkan bayar per-klik. Ini bisa menjadi situs phishing berbahaya yang berupaya menipu pengguna yang tidak curiga.

Sesuai analisis Bluetooth Auto Connect, ketika pengguna pertama kali menginstal aplikasi berbahaya ini, dibutuhkan beberapa hari sebelum mulai menampilkan perilakunya yang berbahaya. Menunda perilaku jahat adalah salah satu taktik umum yang digunakan penjahat cyber untuk menghindari deteksi oleh pengembang malware.

IT Jobs: Ada 2 juta-plus kekurangan teknisi ini

Meskipun menambahkan lebih dari 4.64.000 pekerja dalam setahun terakhir, kesenjangan tenaga kerja cybersecurity telah tumbuh lebih dari dua kali, dan di wilayah Asia-Pasifik, kekurangannya melebihi 2.16 juta, menempatkan organisasi di risiko “moderat” ke “ekstrem” serangan dunia maya, sebuah laporan baru telah mengungkapkan.

Penipuan Cyber Target Staf Kereta Api Melalui Nomor Telepon CUG

Menurut FIR yang diajukan oleh sekretaris pribadinya, Dharmendra Verma, di Kantor Polisi Krishnanagar, “pada setidaknya dua kesempatan, seorang individu atau geng yang tidak dikenal berusaha memeras uang di Whatsapp.”Teks phishing dikirim pada bulan Agustus dan Oktober.

Pejabat dunia maya dari 37 negara, 13 perusahaan untuk bertemu di ransomware di Washington

Gedung Putih akan menjadi tuan rumah bagi pejabat dari 37 negara dan 13 perusahaan global di Washington minggu ini untuk mengatasi ancaman ransomware dan kejahatan dunia maya lainnya, termasuk penggunaan cryptocurrency ilegal, kata seorang pejabat senior AS AS.

Setelah periode penundaan selesai, aplikasi jahat membuka situs phishing di Chrome. Beberapa dari mereka digunakan untuk mendapatkan uang berdasarkan klik bayar, dan yang lain mengarah ke situs phishing, termasuk yang memiliki konten dewasa. Situs-situs yang terinfeksi ini memberi tahu pengguna melalui pop-up bahwa mereka telah terinfeksi dan perlu melakukan pembaruan untuk menghapus ancaman dari ponsel mereka.

Pengembangan datang pada saat Google sedang mengerjakan pembenahan Google Play Store sehingga Android bisa mendapatkan rekomendasi aplikasi berkualitas tinggi di toko. Perusahaan mengatakan bahwa berdasarkan beberapa matriks baru, itu akan membuat judul berkualitas lebih tinggi lebih terlihat di toko dan menghapus yang berkualitas lebih rendah dari tempat-tempat terkemuka.

.jpg)