Apakah tren mata -mata mikro pada Anda?

R tangan. Sayangnya, bagi sebagian dari kita, ada orang di luar sana yang ingin tahu apa yang kita lakukan dan dengan siapa kita setiap saat. Ini bisa menjadi mitra yang cemburu, mantan yang ditolak, orang tua yang terlalu protektif, atau bahkan majikan yang mencurigakan. Bagi mereka, seluruh industri mini telah muncul selama beberapa tahun terakhir menjual perangkat lunak pemantauan, atau lebih berbahaya, Trojan Spyware dan kode yang dapat menyembunyikan dirinya, jadi Anda bahkan tidak tahu itu ada di perangkat Anda. Untuk hanya beberapa dolar, individu dapat mendapatkan aplikasi yang dapat memantau semua yang Anda lakukan di perangkat Anda. Ini termasuk panggilan, pesan, email, riwayat penelusuran, lokasi, dan bahkan kemampuan untuk mengaktifkan mikrofon dan kamera Anda dari jarak jauh tanpa sepengetahuan atau persetujuan Anda.

Poin -Poin Kunci:

1. Penggunaan perangkat lunak pemantauan dan spyware sedang meningkat, memungkinkan individu untuk melacak dan memantau orang lain dari jarak jauh.

2. Aplikasi penguntit dapat memantau panggilan, pesan, email, riwayat penjelajahan, lokasi, dan bahkan mengaktifkan mikrofon dan kamera pada perangkat target.

3. Aplikasi ini dapat dibeli dengan beberapa dolar dan diinstal pada perangkat target tanpa sepengetahuan atau persetujuan pengguna.

4. Stalkerware sering digunakan oleh mitra cemburu, ongkos yang ditarik, orang tua yang terlalu protektif, dan majikan yang mencurigakan.

5. Stalkerware menimbulkan ancaman serius bagi privasi dan dapat digunakan untuk mengendalikan dan memanipulasi individu.

6. Penguntit dapat mengumpulkan informasi sensitif seperti kata sandi, detail keuangan, dan percakapan pribadi melalui aplikasi ini.

7. Stalkerware bisa sulit dideteksi dan dihapus dari perangkat, membutuhkan bantuan profesional dalam beberapa kasus.

8. Sangat penting untuk secara teratur memindai perangkat untuk setiap tanda penguntit dan mengambil tindakan pencegahan untuk melindungi informasi pribadi.

9. Korban penguntit harus mencari dukungan dari organisasi dan lembaga penegak hukum untuk memastikan keselamatan mereka.

10. Legislasi dan langkah -langkah hukum sedang diperkenalkan untuk memerangi penyebaran dan penggunaan penguntit.

Pertanyaan:

1. Apa itu penguntit?

2. Bagaimana cara penguntit dapat diinstal pada perangkat?

3. Siapa pengguna khas penguntit?

4. Informasi apa yang dapat menguntungkan aplikasi aplikasi?

5. Bagaimana Stalkerware dapat dideteksi pada perangkat?

6. Apa konsekuensi potensial bagi para korban penguntit?

7. Apakah ada tindakan hukum yang berlaku untuk mengatasi penggunaan penguntit?

8. Bagaimana individu dapat melindungi diri dari penguntit?

9. Apakah ada organisasi yang memberikan dukungan bagi para korban penguntit?

10. Dapat penguntit yang dihapus dari perangkat?

11. Apakah mungkin untuk melacak sumber aplikasi penguntit?

12. Dapat stalkerware digunakan untuk spionase perusahaan?

13. Apa yang harus dilakukan individu jika mereka curiga mereka ditargetkan dengan penguntit?

14. Apakah ada alat atau perangkat lunak anti-tangkai yang tersedia?

15. Bagaimana masyarakat dapat meningkatkan kesadaran tentang bahaya penguntit?

Jawaban:

1. Stalkerware mengacu pada perangkat lunak atau aplikasi yang digunakan untuk memantau dan melacak individu tanpa sepengetahuan atau persetujuan mereka. Ini sering digunakan oleh individu seperti mitra cemburu, ongkos, orang tua, atau pengusaha untuk mendapatkan akses ke informasi pribadi dan mengendalikan kegiatan target.

2. Stalkerware dapat diinstal pada perangkat melalui berbagai cara, termasuk akses fisik ke perangkat, mengunduh aplikasi atau file jahat, atau mengeksploitasi kerentanan dalam perangkat lunak perangkat. Itu juga dapat disamarkan sebagai perangkat lunak yang sah atau tersembunyi di dalam aplikasi lain.

3. Pengguna khas penguntit termasuk orang yang ingin mengawasi pasangan mereka, orang tua yang ingin memantau kegiatan anak -anak mereka, pengusaha yang ingin melacak karyawan mereka, dan orang -orang dengan niat jahat yang berusaha menyerang privasi seseorang.

4. Aplikasi Stalkerware dapat mengakses berbagai informasi pada perangkat target, termasuk log panggilan, pesan teks, email, riwayat penelusuran, data lokasi, foto, video, aktivitas media sosial, dan bahkan merekam audio dan video melalui mikrofon dan kamera perangkat.

5. Mendeteksi stalkerware pada perangkat bisa menantang karena dirancang untuk tetap tersembunyi. Namun, beberapa tanda yang mungkin menunjukkan keberadaan stalkerware termasuk pembuangan baterai mendadak, peningkatan penggunaan data, perilaku atau lag yang tidak biasa pada perangkat, aplikasi atau file yang tidak dikenal, dan pemberitahuan atau pesan yang mencurigakan.

6. Konsekuensi bagi para korban penguntit bisa sangat parah, termasuk kehilangan privasi, tekanan emosional, manipulasi psikologis, pelecehan, dan bahkan bahaya fisik. Ini dapat menyebabkan penguntit, pemerasan, pencurian identitas, dan bentuk pelecehan lainnya.

7. Legislasi dan langkah -langkah hukum sedang diperkenalkan di banyak yurisdiksi untuk mengatasi penggunaan penguntit stalkerware. Undang -undang ini bertujuan untuk mengkriminalkan produksi, distribusi, penjualan, dan penggunaan penguntit, serta memberikan perlindungan dan dukungan bagi para korban.

8. Untuk melindungi diri dari Stalkerware, individu harus mempraktikkan kebersihan digital yang baik, seperti menghindari aplikasi dan unduhan yang mencurigakan, secara teratur memperbarui perangkat lunak perangkat, menggunakan kata sandi yang kuat dan unik, dan berhati -hati dengan berbagi informasi pribadi secara online.

9. Ada organisasi dan saluran bantuan yang memberikan dukungan bagi para korban penguntit, seperti hotline kekerasan dalam rumah tangga, organisasi cybersecurity, dan layanan bantuan hukum. Organisasi -organisasi ini dapat menawarkan bimbingan, sumber daya, dan bantuan dalam menangani penguntit dan memastikan keselamatan korban.

10. Menghapus stalkerware dari perangkat bisa menantang, dan dalam beberapa kasus, bantuan profesional mungkin diperlukan. Disarankan untuk mencari bantuan dari para ahli keamanan siber atau menghubungi penegak hukum setempat untuk panduan untuk menghapus stalkerware dengan aman dan mengamankan perangkat.

11. Melacak sumber yang tepat dari aplikasi penguntit bisa sulit karena sering dirancang agar tidak dapat dilacak. Namun, para ahli cybersecurity dapat menganalisis kode aplikasi, lalu lintas jaringan, dan indikator lainnya untuk mengidentifikasi sumber atau koneksi potensial.

12. Ya, Stalkerware dapat digunakan untuk spionase perusahaan. Pengusaha atau pesaing dapat menginstal penguntit di perangkat karyawan untuk memantau kegiatan mereka, mengumpulkan informasi sensitif, atau mendapatkan keunggulan kompetitif. Ini dapat memiliki implikasi hukum dan etika yang serius.

13. Jika seseorang mencurigai mereka ditargetkan dengan stalkerware, mereka harus memprioritaskan keselamatan mereka. Ini termasuk menjangkau teman, keluarga, atau profesional tepercaya untuk mendapatkan dukungan, menyimpan bukti dari segala kegiatan yang mencurigakan, mengubah kata sandi, dan mencari nasihat hukum atau intervensi penegakan hukum jika perlu.

14. Ada alat dan perangkat lunak anti-stalkerware yang tersedia yang dapat membantu mendeteksi dan menghapus stalkerware dari perangkat. Alat -alat ini menggunakan teknik pemindaian canggih untuk mengidentifikasi potensi penguntit dan menyediakan opsi untuk dihapus atau karantina.

15. Meningkatkan kesadaran tentang bahaya penguntit sangat penting dalam memerangi penyebarannya. Ini dapat dilakukan melalui kampanye pendidikan, sumber daya online, lokakarya, dan kemitraan antara perusahaan teknologi, organisasi cybersecurity, dan lembaga penegak hukum. Dengan mempromosikan privasi digital dan praktik keamanan, individu dapat lebih melindungi diri dari penguntit dan ancaman privasi lainnya.

Menguntit stalkerware

Kami’semua menghabiskan lebih banyak waktu di smartphone kami. Untuk pertama kalinya tahun ini, waktu yang dihabiskan untuk perangkat seluler melebihi yang dihabiskan di depan TV. Pada tahun 2021, itu’S memperkirakan bahwa orang Amerika akan terpaku pada handset mereka selama hampir empat jam per hari. Kami mengobrol dan menggoda dengan teman -teman di media sosial. Kami memposting foto dan pembaruan status kami. Kami mengirim email, teks, im dan menelepon melalui perangkat kami. Kami juga berbelanja, menghemat taksi, atau menavigasi di sekitar kota, mendengarkan musik atau menonton YouTube atau TV, dan bahkan bank secara online-semuanya dari komputer mini di telapak tangan kami. Sayangnya, bagi sebagian dari kita, ada orang di luar sana yang ingin tahu apa yang kita’re melakukan dan siapa kita’kembali dengan setiap saat. Ini bisa menjadi mitra yang cemburu, mantan yang ditolak, orang tua yang terlalu protektif, atau bahkan majikan yang mencurigakan. Bagi mereka, seluruh industri mini telah muncul selama beberapa tahun terakhir menjual perangkat lunak pemantauan, atau lebih berbahaya, spyware dan kode Trojan yang dapat menyembunyikan dirinya sendiri, jadi Anda tidak’t bahkan tahu itu’s di perangkat Anda. Untuk hanya beberapa dolar, individu dapat mendapatkan aplikasi yang dapat memantau semua yang Anda lakukan di perangkat Anda. Ini termasuk

Apakah tren mata -mata mikro pada Anda?

Reddit dan mitranya menggunakan cookie dan teknologi serupa untuk memberi Anda pengalaman yang lebih baik.

Dengan menerima semua cookie, Anda menyetujui penggunaan cookie kami untuk mengirimkan dan memelihara layanan dan situs kami, meningkatkan kualitas reddit, mempersonalisasi konten dan iklan reddit, dan mengukur efektivitas iklan.

Dengan menolak cookie yang tidak penting, Reddit masih dapat menggunakan cookie tertentu untuk memastikan fungsionalitas yang tepat dari platform kami.

Untuk informasi lebih lanjut, silakan lihat pemberitahuan cookie kami dan kebijakan privasi kami .

Dapatkan Aplikasi Reddit

Pindai kode QR ini untuk mengunduh aplikasi sekarang

Atau periksa di toko aplikasi

r/trendmicro

r/trendmicro

Selamat datang di subreddit mikro tren! Kami adalah pemimpin cybersecurity global, membantu membuat dunia aman untuk bertukar informasi digital. Tren Micro adalah #1 dalam pangsa pasar global dari keamanan beban kerja cloud hybrid; 500K+ perusahaan & 250+ juta orang tahu perbedaan tren mikro.

Anggota online

oleh Agueroagnis

Apa yang dilakukan tren mikro sebenarnya?

Saya baru -baru ini bergabung dengan perusahaan jarak jauh dan mereka memasang tren mikro di laptop pribadi saya karena mereka tidak dapat memberi saya laptop kerja. Haruskah saya khawatir tentang privasi saya? Apakah tren mikro memiliki keyloggers dan fitur pemantauan? Mereka mengatakan kepada saya itu hanya antivirus dan bahwa setiap karyawan diharuskan untuk memasangnya. Saya menggunakan laptop saya untuk mengakses rekening bank saya jadi saya cukup cemas tentang semua ini.

Sunting: Inilah yang saya temukan di manajer tugas saya yang terkait dengan tren mikro:

-Memfasilitasi komunikasi antara titik akhir dan tren mikro

-Mengelola tren fitur pencegahan perubahan mikro tidak sah

-Telemetri Kompatibilitas Microsoft (tidak yakin apakah terkait tetapi memiliki kata telemetri di dalamnya)

-Tren Layanan Komunikasi Klien Umum Mikro

-Tren Layanan Log Klien Umum Mikro

-Tren mikro klien umum layanan pemindaian waktu nyata

-Tren Kerangka Solusi Klien Umum Mikro

-Tren Aplikasi Perlindungan Data Mikro

-Layanan Perlindungan Data Mikro Tren

-Tren micro endpoint basecamp

-Tren Layanan Firewall Pribadi Mikro

-Monitor Agen Keamanan Mikro Tren (Saya berasumsi ini memantau aktivitas saya?)

-Tren Telemetri Mikro

-Layanan Agen Telemetri Mikro Tren

-Agen Layanan Perlindungan Kerentanan Mikro Tren

-Layanan WSC mikro tren

Menguntit stalkerware

Pernah merasa seperti Anda’kembali diikuti? Ketika datang ke kehidupan digital kita, ini semakin terjadi. Saat kita’ingin meningkatkan pengikut di media sosial, itu’s hal berbeda tentang pihak ketiga anonim secara diam -diam menguntit kami secara online.

Oleh: Trend Micro 27 November 2019 Baca Waktu: (Words)

“Pernah merasakan Anda’kembali diikuti? Sayangnya, ketika datang ke kehidupan digital kita, ini semakin terjadi. Tapi sementara kita’semua ingin meningkatkan pengikut kami di media sosial, itu’s hal berbeda dalam hal pihak ketiga anonim secara diam -diam menguntit kami secara online. Ya kita’RE sudah dilacak oleh ISP setiap kali kita online, atau oleh penyedia web seperti Google dan situs sosial seperti Facebook dan Twitter. Tetapi dalam kasus ini, kami mendapatkan sedikit kembali sebagai imbalan: lebih ramping, layanan yang dipersonalisasi, dan setidaknya, iklan yang lebih relevan (jika menjengkelkan). Namun, dalam skenario terbaik, kami’D tidak pernah dilacak tanpa persetujuan kami. Dengan fenomena yang dikenal sebagai Stalkerware, Namun, di sana’S nol keuntungan bagi korban. Ini tidak kekurangan perangkat lunak pengawasan gaya pemerintah yang digunakan oleh individu untuk memata-matai orang lain-biasanya seseorang yang Anda kenal.

Apa itu penguntit?

Kami’semua menghabiskan lebih banyak waktu di smartphone kami. Untuk pertama kalinya tahun ini, waktu yang dihabiskan untuk perangkat seluler melebihi yang dihabiskan di depan TV. Pada tahun 2021, itu’S memperkirakan bahwa orang Amerika akan terpaku pada handset mereka selama hampir empat jam per hari. Kami mengobrol dan menggoda dengan teman -teman di media sosial. Kami memposting foto dan pembaruan status kami. Kami mengirim email, teks, im dan menelepon melalui perangkat kami. Kami juga berbelanja, menghemat taksi, atau menavigasi di sekitar kota, mendengarkan musik atau menonton YouTube atau TV, dan bahkan bank secara online-semuanya dari komputer mini di telapak tangan kami. Sayangnya, bagi sebagian dari kita, ada orang di luar sana yang ingin tahu apa yang kita’re melakukan dan siapa kita’kembali dengan setiap saat. Ini bisa menjadi mitra yang cemburu, mantan yang ditolak, orang tua yang terlalu protektif, atau bahkan majikan yang mencurigakan. Bagi mereka, seluruh industri mini telah muncul selama beberapa tahun terakhir menjual perangkat lunak pemantauan, atau lebih berbahaya, spyware dan kode Trojan yang dapat menyembunyikan dirinya sendiri, jadi Anda tidak’t bahkan tahu itu’s di perangkat Anda. Untuk hanya beberapa dolar, individu dapat mendapatkan aplikasi yang dapat memantau semua yang Anda lakukan di perangkat Anda. Ini termasuk

- Pesan SMS

- Koordinat/Lokasi GPS

- menjelajah web

- Penebangan Keystroke

- Foto, video, dan perekaman audio

Melanggar hukum

Membiarkan’s jelas: itu’s Saat memantau perangkat lunak – dan tentu saja, spyware – adalah digunakan untuk menguntit bahwa itu benar -benar menjadi Stalkerware. Itu berarti perusahaan yang menjual perangkat lunak pemantauan mungkin beroperasi di area abu -abu secara etis dan legal, tergantung pada bagaimana perangkat lunak digunakan. Sementara mereka’Secara teknis sah, perangkat lunak pengawasan biasanya dicap sedemikian rupa sehingga membuat mereka hanya sisi hukum ini. Pikirkan orang tua yang peduli yang ingin memastikan anak -anak mereka aman, atau majikan yang ingin memastikan staf mereka berada di tempat mereka berada selama jam kerja. Yang mengatakan, mereka yang menggunakan perangkat lunak semacam itu untuk memata -matai individu tanpa sepengetahuan atau persetujuan mereka melanggar standar etika dan melanggar hukum. Dan jika perangkat lunak atau kode dirancang khusus Untuk menyembunyikan dirinya sendiri, seperti halnya dengan Trojan Spyware atau Spying Code – maka garis pasti telah dilintasi. Anda’sekarang leher jauh di dalam dunia gumshoe teduh dari penguntit warware. Di sana’S sebuah rangkaian besar “Spyware” atau “pemantauan” Aplikasi tersedia di pasaran saat ini, termasuk Retina-X, Flexispy, Mobistealth, Spy Master Pro, Spyhuman, Spyfone, Thetruthspy, Family Orbit, MSPY, Copy9, Spyera, Spybubble, dan Android Spy. Mengingat sifat industri yang sering terselubung, itu’Sulit untuk mendapatkan gambaran yang akurat tentang seberapa luas penggunaan perangkat lunak untuk menguntit, meskipun jumlah judul di pasaran harus memberikan beberapa indikasi. Laporan dari 2017 menyarankan 130.000 orang memiliki akun dengan Retina-X atau Flexispy, sementara diklaim beberapa tahun sebelumnya bahwa MSPY memiliki sebanyak dua juta pengguna. Stalkerware, atau penggunaan perangkat lunak pemantauan untuk menguntit, tidak hanya merupakan intrusi kasar ke dalam privasi Anda, tetapi juga masalah keamanan yang mungkin terjadi jika perusahaan yang menjalankan aplikasi ini diretas sendiri atau secara tidak sengaja membocorkan data milik korban pelanggan mereka.

Bagaimana saya tahu jika ponsel saya telah dipukul?

Sangat sulit bagi pengguna StalkerWare untuk menginstal aplikasi mata -mata di perangkat Anda tanpa akses fisik ke sana. Namun, tautan berbahaya dalam email, teks, di situs web, atau bahkan di media sosial dapat mewakili vektor ancaman potensial jika penyerang berhasil menipu Anda untuk mengklik ke instalasi yang tidak diinginkan. Meskipun perangkat iOS sulit dirusak kecuali mereka’Re Jailbroken – dan jailbreak itu sendiri lebih rumit. Ketika ‘sah’ Pelacak GPS dan sejenisnya (seperti Life360 dan aplikasi pemantauan lainnya) tersedia di Google Play dan dapat diinstal sebagai aplikasi yang terlihat, Stalkerware biasanya tersedia di toko aplikasi RD 3, diinstal tanpa pengguna’S persetujuan, dan akan melakukan yang terbaik untuk tetap tersembunyi di perangkat Anda, berpotensi menyamarkan dirinya di bawah aplikasi atau nama proses yang berbeda. Jadi, inilah beberapa hal yang dapat Anda lakukan untuk menemukan tanda-tanda yang tidak tepat ada yang tidak beres:

- Periksa pengaturan yang memungkinkan aplikasi diunduh di luar google play store resmi (yang tidak’t Izinkan Stalkerware). UI dapat bervariasi tergantung pada produsen, tetapi coba Pengaturan -> Keamanan -> Izinkan Sumber yang Tidak Diketahui. Jika’s on dan kamu tidak’t menyalakannya, Anda mungkin memiliki masalah.

- Periksa untuk melihat apakah ada aplikasi yang tidak biasa di ponsel yang Anda bisa’T ingat mengunduh/menginstal.

- Memeriksa Pengaturan -> Aplikasi -> Layanan Menjalankan Untuk melihat apakah ada layanan yang terlihat tidak biasa yang berjalan di perangkat Anda. Coba googling yang Anda’tidak terbiasa dengan.

- Stalkerware dapat memperlambat perangkat Anda, jadi jika Anda’kembali memperhatikan setiap hit besar untuk kinerja, ada baiknya diselidiki lebih lanjut.

- Tentu saja, jika Anda mulai menerima pesan dari penguntit, seperti di “SAYA’m mengawasimu!” dia’Saatnya menjelajahi perangkat Anda untuk aplikasi atau kode yang menyinggung.

Bagaimana cara menjaga perangkat saya tetap aman?

Pada dasarnya, Stalkerware dirancang untuk tetap tersembunyi, sehingga sulit dikenali. Tapi di sini ada beberapa ide untuk menjaga perangkat Anda, dan hidup, bebas dari pengintaian yang tidak beralasan:

- Mengenakan’t biarkan perangkat Anda keluar dari pandangan Anda.

- Mengenakan’t Klik tautan yang mencurigakan dalam email yang tidak diminta, teks, pesan media sosial, dll.

- Instal AV pada perangkat Anda dari vendor terkemuka yang’S membahas masalah stalkerware, untuk membantu melihat aktivitas yang tidak biasa/jahat seperti keylogging – serta (berpotensi) stalkerware itu sendiri. Jika AV dapat menangkap aplikasi yang berpotensi tidak diinginkan (PUA), itu bisa melihat stalkerware, meskipun industri AV secara keseluruhan perlu meningkatkan algoritma untuk perlindungan dari penguntit stalkerware.

- Mengawasi aplikasi apa yang telah diinstal pada perangkat.

- Nyalakan otentikasi dua faktor untuk akun online Anda, sehingga bahkan jika pihak ketiga memiliki kata sandi Anda, mereka menang’T dapat masuk sebagai Anda, terutama untuk akun keuangan.

- Gunakan Manajer Kata Sandi untuk menyimpan kata sandi yang panjang, kuat, dan unik untuk semua akun Anda, di luar jangkauan seorang pengintai.

Bagaimana tren mikro dapat membantu

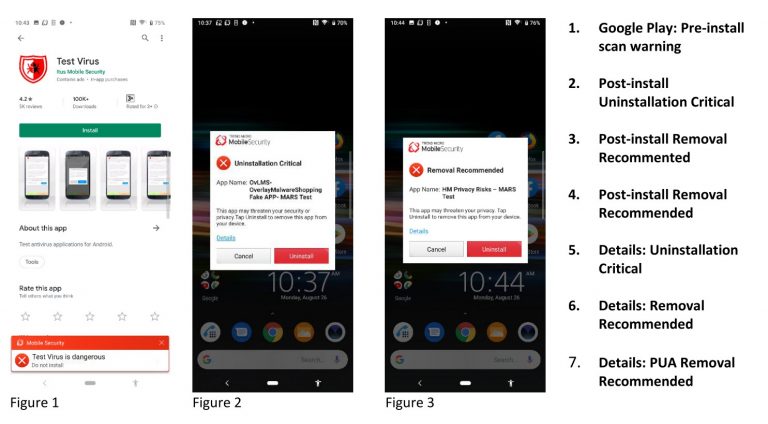

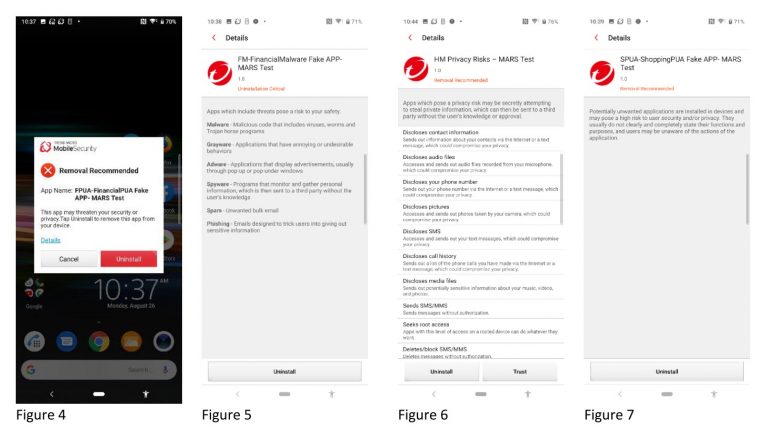

Trend Micro dapat membantu Anda melawan Stalkerware di perangkat Android Anda dengan Trend Micro Mobile Security. Ini dapat memindai perangkat Anda sebelum, selama, dan setelah diunduh untuk mendeteksi:

- Malware, didefinisikan sebagai perangkat lunak apa pun yang secara sengaja dirancang untuk menyebabkan kerusakan, yang dapat mencakup pencurian data pribadi.

- Aplikasi yang berpotensi tidak diinginkan (PUA), diklasifikasikan sebagai “Grayware” (Seperti stalkerware), yang dapat dibuat oleh penerbit yang sah dan tidak sah, tetapi itu berpotensi menjadi ancaman bagi keamanan atau privasi Anda.

- Aplikasi berisiko tinggi – Perpanjangan PUA, yang jelas menimbulkan risiko serius bagi pengguna’S Privasi dengan meminta terlalu banyak akses ke data pribadi Anda.

Bergantung pada jenis penguntit, itu bisa jatuh ke dalam kategori di atas – tetapi tren keamanan seluler mikro dapat membantu melawan semuanya. Di bawah ini adalah contoh tes khas dari proses perlindungan yang disediakan terhadap malware android, PUA, dan penguntit warware.

Trend Micro juga menawarkan perlindungan dari PUA pada PC dan Mac melalui tren keamanan mikro, untuk menangani ancaman penguntit yang lebih luas di beberapa platform tetap maupun seluler. Tren antivirus mikro untuk Mac juga memberikan perlindungan terhadap peretasan webcam, yang dapat digunakan untuk menguntit.

Bersama -sama, kedua solusi dapat membantu melindungi Anda – dan desktop Windows dan Mac Anda dan perangkat seluler Android – sekali.

Tag: penguntit, antimalware, antivirus, keamanan titik akhir, keamanan seluler “

Tren Aplikasi Mikro Berlabel Spyware, Dilarang dari Mac App Store

Tren mikro menghadapi kritik sengit minggu ini.

Dia’S dituduh bahwa beberapa aplikasi macOS konsumennya telah mengumpulkan data pribadi tanpa izin – atau setidaknya, tanpa diberitahukan izin. Dan perusahaan keamanan’Pernyataan publik mencakup keseluruhan penolakan agresif, maaf-tidak-tersusun “permintaan maaf,” dan mea culpa penuh.

Ups. Tapi bagaimana bisa terjadi? Dalam minggu ini’S Security BlogWatch, Kami’kembali tren.

Blogwatcher Anda yang sederhana mengkuratori bit blog ini untuk hiburan Anda. Apalagi: 5 Kesalahan DJ teratas ..

Aplikasi anti-malware adalah … malware?

Apa’S craic? Guilherme Rambo bisa’T cukup percaya matanya: Aplikasi Mac App Store Tertangkap Mencuri dan Mengunggah Sejarah Browser:

Saat Anda memberikan akses aplikasi ke direktori home Anda di macOS, bahkan jika itu’s sebuah aplikasi dari toko aplikasi mac, Anda harus berpikir dua kali. [Dalam hal ini] aplikasi yang didistribusikan oleh … Trend Micro, Inc., yang termasuk DR. Unarchiver, dr. Pembersih dan lainnya.

..

[Aplikasi] kumpulkan… pengguna’Sejarah browser S dari Safari, Google Chrome dan Firefox … file terpisah yang secara khusus didedikasikan untuk menyimpan pengguna’S Pencarian Google terbaru [dan] informasi tentang aplikasi lain yang diinstal pada sistem … termasuk informasi tentang dari mana mereka diunduh, apakah mereka kompatibel 64-bit dan tanda tangan kode mereka. Semua informasi ini dikumpulkan setelah meluncurkan aplikasi, yang kemudian membuat file zip dan mengunggahnya ke pengembang’server S.

..

Sertifikat yang dikeluarkan untuk domain drcleaner.com terdaftar sebagai Trend Micro, Inc.

..

“Dr. Unarchiver” [adalah] Tidak. 12 Aplikasi Gratis Paling Populer di US Mac App Store. Ini adalah masalah privasi besar -besaran.

Kemana perginya data itu? Thomas Reed membaca Aplikasi App Store Mac mencuri data pengguna:

Beberapa dari data ini sebenarnya dikirim ke server Cina, yang mungkin tidak tunduk pada persyaratan ketat yang sama di sekitar penyimpanan dan perlindungan informasi yang dapat diidentifikasi secara pribadi seperti organisasi yang berbasis di AS atau UE.

..

Buka file apa pun… kami’telah melihat sejumlah aplikasi penipuan berbeda seperti ini, yang membajak sistem’Fungsionalitas S… Ketika pengguna membuka file yang tidak dikenal, aplikasi ini (dan yang lainnya seperti itu) membuka dan mempromosikan beberapa perangkat lunak antivirus. [Tapi] itu mengunggah file [ke] pembaruan.Appletuner.trendmicro.com [berisi] riwayat penjelajahan dan pencarian.

..

Dr. Antivirus … Kami mengamati pola exfiltrasi data yang sama seperti yang terlihat di membuka file apa pun [tetapi] juga berisi file yang menarik bernama aplikasi.Plist, yang berisi informasi terperinci tentang setiap aplikasi yang ditemukan di sistem. … Tidak ada di aplikasi untuk memberi tahu pengguna tentang pengumpulan data ini, dan tidak ada cara untuk memilih keluar.

..

Dr. Pembersih … kami mengamati data yang sama dikumpulkan … minus daftar aplikasi yang diinstal. Benar -benar tidak ada alasan bagus untuk a “pembersihan” aplikasi untuk mengumpulkan data pengguna semacam ini, bahkan jika pengguna diberi tahu. … Kami menemukan bahwa situs web drcleaner [dot] com digunakan untuk mempromosikan aplikasi ini. Catatan whois mengidentifikasi seseorang yang tinggal di Cina, dan memiliki foxmail.alamat email com.

Tapi bagaimana dengan Apple’keterlibatan s? Howard Oakley berbicara tentang App Store Eavesdroppers:

apel’S store app [is] di sebagian besar bagian … seperti penjualan bergoncang, penuh dengan barang -barang yang diragukan, tetapi jika Anda terlihat cukup keras ada beberapa permata asli. Di sana’S tidak ada kontrol kualitas, itu’Sungguh hampir mustahil untuk dinavigasi, dan terus terang memalukan bagi merek premium seperti Apple.

..

Saya terkejut bahwa Apple … terus menjual atau memberikan … empat produk [yang] peneliti keamanan telah menunjukkan Break Apple’aturan S sendiri, dan sangat menyalahgunakan pengguna’S Privasi. Ini setelah keynote di WWDC 2018 diucapkan:

..

“Kami percaya bahwa data pribadi Anda harus tetap pribadi … dan kami pikir Anda harus mengendalikan siapa yang melihatnya.”

..

Bisakah toko aplikasi bertahan? … Haven’T pengguna akhirnya kehilangan kepercayaan pada jaminannya yang hambar bahwa aplikasinya disaring dan diperiksa oleh Apple, dan sedang ‘aman’?

..

Berapa banyak orang lain di toko yang terbukti sama jahatnya? … App Store tetap menjadi masalah besar bagi Apple, dan sampai membahas masalah ini akan terus menodai seluruh merek.

Apa yang dikatakan Tim Cook tentang privasi-violasi menjadi “setara dengan kanker”? Patrick Wardle menyebut jenis perilaku ini bohong:

Anda mungkin mempercayai aplikasi di toko aplikasi Mac resmi. Dan kenapa tidak kamu?

..

Sangat menggoda untuk bertanya -tanya apakah pemotongan Apple 30% dari setiap penjualan aplikasi yang sangat populer ini telah menyebabkan kelambanan yang mengerikan seperti itu. Dan sepertinya pernyataan yang terpuji tentang mendukung privasi pengguna, sayangnya hanyalah kata -kata?

Jadi apa yang dilakukan Eva Yi-Hwa Chen’S Mob harus mengatakannya sendiri? Dua atau lebih penawaran spokeSdroid anonim Jawaban atas pertanyaan Anda di aplikasi kami:

Melaporkan bahwa tren mikro adalah “Mencuri data pengguna” dan mengirim mereka ke server yang tidak dikenal di Cina benar -benar salah.

..

Dr Cleaner, Dr Cleaner Pro, Dr. Antivirus, dr. Unarchiver, dr. Baterai, dan duplikat pencari mengumpulkan dan mengunggah snapshot kecil dari riwayat browser secara satu kali, mencakup 24 jam sebelum pemasangan. Ini … dilakukan untuk tujuan keamanan (untuk menganalisis apakah pengguna baru -baru ini menemukan adware atau ancaman lainnya).

..

Potensi pengumpulan dan penggunaan data riwayat browser secara eksplisit diungkapkan [dan] diterima oleh pengguna untuk setiap produk saat instalasi. … Data riwayat browser diunggah ke u.S.-server berbasis.

..

Kami mohon maaf kepada komunitas kami untuk kekhawatiran yang mungkin mereka rasakan dan dapat meyakinkan semua bahwa data mereka aman dan tidak ada yang dikompromikan. … Kami telah menyelesaikan penghapusan fitur koleksi browser di seluruh produk konsumen kami yang dimaksud. … Kami telah membuang semua log warisan secara permanen.

..

Kami percaya kami mengidentifikasi masalah inti yang dengan rendah hati merupakan hasil dari penggunaan pustaka kode umum. … Ini telah diperbaiki.

..

Kami’Anda selalu bertujuan untuk transparansi penuh. … Kejadian ini telah menyoroti peluang untuk perbaikan lebih lanjut. Untuk itu, kami sedang meninjau dan memverifikasi ulang pengungkapan pengguna, proses persetujuan dan materi yang diposting untuk semua produk mikro tren.

Wow! Dari penolakan agresif, melalui maaf-tidak-tersusun “permintaan maaf,” untuk penuh MEA Culpa dalam 48 jam? Mikko Hypponen tidak pernah tidur: [Anda’dipecat kembali.]

Hari yang buruk untuk tren mikro. Sebagian besar aplikasi Mac OS X mereka telah dikeluarkan oleh Apple setelah diketahui mereka mengumpulkan dan mengirimkan informasi pribadi.

..

Dalam pembaruan, tren mengumumkan bahwa mereka hari ini telah menghapus data yang telah mereka kumpulkan dari sistem pengguna. Apa yang terjadi sekarang pada kasus -kasus di mana pengguna telah menerbitkan permintaan [akses subjek] GDPR untuk data mereka?

Apakah sudah waktunya untuk kata -kata kasar Twitter epik? Gary Williams—@Garyw_—Bliges:

Ketika perusahaan keamanan melanggar kepercayaan pengguna, ada sesuatu yang salah. @Trendmicro perlu menderita untuk ini.

..

Jadi jika saya membacanya dengan benar, ini adalah koleksi satu kali yang benar -benar diperlukan oleh produk kecuali bahwa mereka hanya dapat menghapus “fitur” itu dari produk. … Sesuatu tidak bertambah.

..

Salah satu produk yang tren mikro mengumpulkan sejarah browser adalah “dr. baterai “aplikasi untuk Mac yang memantau kesehatan baterai. Mengapa aplikasi seperti itu membutuhkan informasi itu? [Ia] tidak memiliki alasan yang sah untuk mengumpulkan data tersebut.

..

Mereka sekarang mengatakan bahwa mereka menggunakan perpustakaan bersama yang hanya “terjadi” untuk memiliki fungsi ini. Apa? Tidak ada yang melihat ini? … Saya ingin tahu apakah ada dev di tren yang mengangkat ini sebagai perhatian?

..

Kata -kata mengecewakan saya. Bagaimana Anda bisa menyebut diri Anda perusahaan keamanan? … sertifikat yang digunakan memiliki satu ton San di dalamnya. Yang pertama saya ambil dari daftar. … Untuk perusahaan yang seharusnya menjadi perusahaan keamanan, ini tidak bisa dimaafkan. Masalah “konfigurasi minor” apa yang mereka miliki di situs mereka? dalam database mereka dan sebagainya? [A] Litani Masalah.

..

Perusahaan perlu mempertimbangkan untuk menambahkannya dengan pengetahuan keamanan ke dewan.

Tapi isn’t Ini hanya masalah sekali saja? Erwin Geirnaert dan teman -teman tidak berpikir:

Pada 2013 … yang kami temukan adalah … tren mikro memindai halaman web apa pun yang Anda kunjungi di pusat data mereka, termasuk halaman yang dilindungi seperti tautan dropbox, halaman keuangan.

..

Mereka juga mengunduh seluruh halaman. Jadi, jika Anda menerima tautan ke informasi rahasia, misalnya slip gaji Anda atau unggul dengan pelanggan Anda yang tidak dilindungi dengan otentikasi tetapi hanya dilindungi dengan kunci sesi di URL mereka memiliki akses penuh ke data.

..

Dan ini dikonfirmasi oleh jurnalis Belgia @KoenverVloesem.

Yang juga mereka lakukan adalah mengunjungi halaman web itu sendiri.

..

Kami melihatnya pada tes phishing – jika korban menggunakan tren mikro, ada hit cepat dari TM di halaman phishing kami. Jadi mereka pasti tahu apa yang Anda jelajahi.

..

Dan penyerang tahu apa yang Anda gunakan. 🙂

Dan Hank Nussbacher menyebutnya berita lama:

Kembali pada tahun 2013 saya menemukan bahwa trendmicro anti-spam hashServer adalah data exfiltrating melalui DNS seperti: xxxxxxxx.yyyyy.HashServer.CS.trendmicro.com

Sementara itu, ini Coward anonim adalah n’terkejut melihat perusahaan anti-malware mendorong spyware:

Vendor anti-virus adalah sumber mayoritas virus komputer dunia. Menurut Anda, bagaimana lagi mereka tetap dalam bisnis?

Moral cerita? Audit aplikasi di BYOD Mac Anda. Dan tidak pernah berasumsi a “dikuratori” App Store akan melindungi Anda dari malware.

Dan akhirnya …

Anda telah membaca Security BlogWatch oleh Richi Jennings. Richi mengkurasi bit bloggy terbaik, forum terbaik, dan situs web paling aneh … jadi Anda tidak’t harus. Surat kebencian dapat diarahkan ke @richi atau sbw @richi.Inggris. Tanyakan kepada dokter Anda sebelum membaca. Jarak tempuh Anda mungkin bervariasi. E & oe.

Sumber Gambar: Andrew Weber (CC0)

Terus belajar

- Belajar dari rekan sekop Anda Dengan TechBeacon’sstate dari SecOps 2021 Guide. Plus: Unduh Operasi Keamanan Cyberres 2021.

- Dapatkan pegangan di SecOps ToolingDengan Panduan TechBeacon, yang mencakup radar Gigaom untuk Siem.

- Masa depan adalah keamanan sebagai kode. Cari tahu bagaimana devsecops membawa Anda ke sana dengan panduan TechBeacon. Plus: Lihat Laporan Survei Sans Devsecops untuk wawasan utama bagi para praktisi.

- Bangun untuk mempercepat Tentang ketahanan cyber dengan panduan TechBeacon. Plus: Ambil Penilaian Ketahanan Cyber.

- Buat semuanya beraksi Dengan Panduan TechBeacon untuk Pusat Operasi Keamanan Modern.

Studi tren mikro menemukan 39% karyawan mengakses data perusahaan pada perangkat pribadi

Dallas, September. 14, 2020 / PRNewswire / – Trend Micro Incorporated (TYO: 4704; TSE: 4704), Pemimpin dalam Keamanan Cloud, hari ini merilis hasil survei yang menunjukkan perangkat rumah pintar dan aplikasi mereka mewakili tautan lemah besar dalam rantai keamanan siber perusahaan sebagai garis antara pekerjaan dan kehidupan rumah tangga semakin kabur dengan kekaburan yang semakin kabur dengan kehidupan rumah tangga yang semakin kabur dengan kehidupan rumah tangga yang semakin kabur dengan kehidupan rumah tangga yang semakin kabur.

Tren mikro Memimpin Studi yang mensurvei lebih dari 13.000 pekerja jarak jauh di 27 negara untuk mencari tahu lebih banyak tentang kebiasaan tenaga kerja yang didistribusikan selama pandemi. Itu mengungkapkan bahwa 39% pekerja menggunakan perangkat pribadi untuk mengakses data perusahaan, seringkali melalui layanan dan aplikasi yang di -host di cloud. Smartphone, tablet, dan laptop pribadi ini mungkin kurang aman daripada yang setara dengan perusahaan dan terpapar aplikasi dan gadget IoT yang rentan di jaringan rumah. Lebih dari sepertiga (36%) pekerja jarak jauh yang disurvei tidak memiliki perlindungan kata sandi dasar pada semua perangkat pribadi, misalnya.

Dr Linda K. Kaye, seorang ahli cyberpsikologi mengatakan: “Fakta bahwa begitu banyak pekerja jarak jauh menggunakan perangkat pribadi untuk mengakses data dan layanan perusahaan menunjukkan bahwa mungkin ada kurangnya kesadaran tentang risiko keamanan yang terkait dengan ini. Pelatihan keamanan siber yang disesuaikan yang mengakui keragaman berbagai pengguna dan tingkat kesadaran dan sikap mereka seputar risiko akan bermanfaat untuk membantu mengurangi ancaman keamanan apa pun yang mungkin berasal dari masalah ini.”

Lebih dari setengah (52%) pekerja jarak jauh global memiliki perangkat IoT yang terhubung ke jaringan rumah mereka, 10% menggunakan merek yang kurang dikenal, penelitian ini mengungkapkan. Banyak perangkat seperti itu-terutama dari merek yang lebih kecil-memiliki kelemahan yang terdokumentasi dengan baik seperti kerentanan firmware yang tidak ditandingi dan login yang tidak aman. Ini secara teoritis dapat memungkinkan penyerang untuk mendapatkan pijakan di jaringan rumah, kemudian menggunakan perangkat pribadi yang tidak terlindungi sebagai batu loncatan ke jaringan perusahaan yang terhubung dengan mereka.

Ada risiko tambahan untuk jaringan perusahaan pasca-lockdown jika infeksi malware yang diambil di rumah secara fisik dibawa ke kantor melalui perangkat pribadi tanpa jaminan di organisasi dengan praktik bawaan Anda sendiri (BYOD).

Penelitian ini juga mengungkapkan bahwa 70% pekerja jarak jauh global menghubungkan laptop perusahaan ke jaringan rumah. Meskipun mesin ini cenderung lebih terlindungi daripada perangkat pribadi, masih ada risiko terhadap data dan sistem perusahaan jika pengguna diizinkan untuk menginstal aplikasi yang tidak disetujui pada perangkat ini untuk mengakses perangkat IoT rumah.

“IoT telah memberdayakan perangkat sederhana dengan komputasi dan konektivitas, tetapi tidak selalu kemampuan keamanan yang memadai,” kata Bharat Mistry, ahli strategi keamanan utama di Trend Micro. “Mereka sebenarnya bisa membuat kehidupan peretas lebih mudah dengan membuka pintu belakang yang dapat membahayakan jaringan perusahaan. Ancaman ini diperkuat sebagai zaman pekerjaan jarak jauh massal mengaburkan batas antara perangkat swasta dan perusahaan, menempatkan data pribadi dan bisnis di jalur penembakan. Sekarang lebih dari sebelumnya, penting bagi individu untuk bertanggung jawab atas keamanan siber mereka dan bahwa organisasi terus mendidik karyawan mereka tentang praktik terbaik.”

Trend Micro merekomendasikan pengusaha memastikan pekerja jarak jauh mereka sesuai dengan kebijakan keamanan perusahaan yang ada, atau, jika perlu, perusahaan harus memperbaiki aturan ini untuk mengenali ancaman dari praktik BYOD dan perangkat dan aplikasi IoT.

Perusahaan juga harus menampilkan kembali solusi keamanan yang mereka tawarkan kepada karyawan menggunakan jaringan rumah untuk mengakses informasi perusahaan. Beralih ke model keamanan berbasis cloud dapat mengurangi banyak risiko kerja jarak jauh dengan cara yang sangat hemat biaya dan efektif.

Tentang Tren mikro

Trend Micro, Pemimpin Global di Cybersecurity, membantu membuat dunia aman untuk bertukar informasi digital. Memanfaatkan lebih dari 30 tahun keahlian keamanan, penelitian ancaman global, dan inovasi berkelanjutan, tren mikro memungkinkan ketahanan bagi bisnis, pemerintah, dan konsumen dengan solusi yang terhubung di seluruh beban kerja cloud, titik akhir, email, IIoT, dan jaringan. Strategi Keamanan XGEN ™ kami mendukung solusi kami dengan perpaduan lintas generasi dari teknik pertahanan ancaman yang dioptimalkan untuk lingkungan utama dan memanfaatkan intelijen ancaman bersama untuk perlindungan yang lebih baik dan lebih cepat. Dengan lebih dari 6.700 karyawan di 65 negara, dan penelitian dan intelijen ancaman global paling canggih di dunia, tren mikro memungkinkan organisasi untuk mengamankan dunia mereka yang terhubung. www.trendmicro.com.

Sumber Trend Micro Incorporated