Apakah Windows Defender mendeteksi spyware?

Ringkasan

Windows Defender adalah program antispyware yang melindungi komputer Anda dari perangkat lunak yang berbahaya dan tidak diinginkan. Ini memiliki dua mode operasi: perlindungan dan pemindaian waktu nyata. Perlindungan real-time berjalan di latar belakang dan mendeteksi spyware yang mencoba menginstal dirinya sendiri, sementara pemindaian mendeteksi spyware yang sudah diinstal di komputer. Windows Defender menggunakan file definisi untuk memperbarui tanda tangan spyware dan menyertakan fitur pembaruan otomatis. Software Explorer adalah komponen utama Windows Defender, karena melacak status semua program yang sedang berjalan.

Poin -poin penting

1. Windows Defender adalah program antispyware yang melindungi komputer Anda dari perangkat lunak berbahaya.

2. Mode Perlindungan Real-Time Mendeteksi Spyware Mencoba Menginstal Sendiri, Saat Mode Pemindaian Mendeteksi Spyware Sudah Diinstal di Komputer.

3. Spyware terdeteksi berdasarkan tanda tangannya, yang mencakup cara ia mencoba menginstal dirinya sendiri, file yang dibuat atau dimodifikasi, dan kunci registrasi yang dimodifikasi atau dibuatnya.

4. Windows Defender menggunakan file definisi untuk memperbarui tanda tangan spyware dan menyertakan fitur pembaruan otomatis.

5. Software Explorer melacak status semua program yang sedang berjalan dan membantu mendeteksi aktivitas program jahat.

Pertanyaan dan jawaban

1. Dapatkah Windows Defender Melindungi Komputer Saya Dari Perangkat Lunak Berbahaya?

Ya, Windows Defender adalah program antispyware yang melindungi komputer Anda dari perangkat lunak yang berbahaya dan tidak diinginkan.

2. Apa dua mode operasi Windows Defender?

Dua mode operasi Windows Defender adalah perlindungan dan pemindaian real-time.

3. Apa yang dilakukan mode perlindungan waktu nyata?

Mode perlindungan real-time mendeteksi spyware yang mencoba menginstal dirinya di komputer Anda. Itu berjalan di latar belakang untuk melindungi komputer Anda.

4. Apa yang dilakukan mode pemindaian?

Mode pemindaian mencoba menemukan spyware yang telah diinstal sendiri di komputer Anda. Itu dapat mendeteksi spyware yang mungkin telah lewat melewati fitur perlindungan real-time.

5. Bagaimana Windows Defender Mengenali Spyware?

Windows Defender mengenali spyware dengan tanda tangannya, yang mencakup cara ia mencoba menginstal dirinya sendiri, file yang dibuat atau dimodifikasi, dan kunci registrasi yang dimodifikasi atau dibuatnya.

6. Bagaimana Windows Defender tetap mutakhir dengan spyware baru?

Windows Defender menggunakan file definisi untuk mempertahankan informasi terkini tentang tanda tangan spyware. Microsoft Membuat Tanda Tangan Baru Untuk Windows Defender untuk Mengimbangi Spyware Baru dan Membuat Tanda Tangan Baru Ini Tersedia Untuk Diunduh.

7. Apa itu Software Explorer?

Software Explorer adalah komponen utama Windows Defender. Ini melacak status semua program yang saat ini berjalan di komputer dan membantu mendeteksi aktivitas program berbahaya.

8. Bagaimana cara mengakses bek windows?

Untuk mengakses Windows Defender, klik Mulai, lalu Kontrol Panel, lalu Keamanan, dan akhirnya Windows Defender.

9. Bagaimana saya bisa mengaktifkan windows befender jika dimatikan?

Jika Windows Defender dimatikan, Anda akan melihat prompt peringatan. Klik “Nyalakan dan Buka Windows Defender” untuk mengaktifkannya.

10. Status yang berbeda di Windows Defender?

Status yang berbeda di Windows Defender berwarna hijau (normal), oranye (peringatan), dan merah (bahaya). Status menunjukkan keadaan keamanan komputer Anda saat ini.

11. Bagaimana saya dapat memperbarui definisi windows befender?

Anda dapat memperbarui definisi Windows Defender dengan mengklik tombol “Periksa untuk Pembaruan” yang disediakan di prompt peringatan jika definisi sudah ketinggalan zaman.

12. Apa yang dilakukan tombol maju/mundur di toolbar?

Tombol Maju/Kembali memungkinkan Anda untuk menavigasi lokasi yang sudah Anda kunjungi di Windows Defender.

13. Apa yang dilakukan tombol pemindaian?

Tombol pemindaian memulai pemindaian cepat komputer Anda untuk mendeteksi spyware apa pun.

14. Bagaimana Saya Dapat Menentukan Jenis Pemindaian di Windows Defender?

Anda dapat menentukan jenis pemindaian sebagai pemindaian cepat, pemindaian penuh, atau pemindaian khusus menggunakan opsi pemindaian.

15. Informasi apa yang tersedia di halaman Sejarah di Windows Defender?

Halaman Sejarah berisi ringkasan semua aktivitas bek Windows, termasuk program yang terdeteksi dan tindakan yang diambil. Ini juga menyediakan tautan akses cepat untuk barang yang diizinkan dan barang yang dikarantina.

Dapat windows bek mendeteksi malware

Ingin melewatkan pembukaan? Langsung ke SQL OsQuery di akhir artikel ini.

Memperkenalkan Windows Defender

Semua versi Windows Vista termasuk Windows Defender. Windows Defender adalah program antispyware yang melindungi komputer Anda dari perangkat lunak yang berbahaya dan tidak diinginkan. Seperti semua perangkat lunak antispyware, Windows Defender paling baik digunakan dengan perangkat lunak antivirus. Bersama -sama, program antispyware dan program antivirus dapat melindungi komputer Anda dari sebagian besar jenis perangkat lunak berbahaya.

Mengenal Windows Defender

Mirip dengan perangkat lunak antivirus, Windows Defender memiliki dua mode operasi:

- Perlindungan waktu nyata

- Pemindaian

Secara default, Windows Defender dikonfigurasi untuk menggunakan perlindungan waktu nyata dan untuk melengkapi ini dengan pemindaian harian. Saat beroperasi dalam mode perlindungan real-time, Windows Defender berjalan di latar belakang dan berfungsi untuk mendeteksi spyware yang mencoba menginstal dirinya sendiri. Saat beroperasi dalam mode pemindaian, Windows Defender mencoba menemukan spyware yang secara diam -diam telah diinstal sendiri di komputer Anda. Perlindungan dan pemindaian waktu nyata sangat penting untuk memastikan bahwa komputer dilindungi dari spyware. Perlindungan real-time dapat melindungi komputer dari spyware yang dikenal. Pemindaian dapat mendeteksi spyware yang sudah diinstal di komputer atau yang mungkin telah melewati fitur perlindungan real-time.

Windows Defender mengenali spyware dengan cara yang mencoba menginstalnya sendiri, file yang dicoba untuk membuat atau memodifikasi, registri tombol yang dimodifikasi atau dibuat, atau kombinasi item ini secara kolektif disebut sebagai spyware’S tanda tangan. Spyware terkadang bisa tergelincir dengan perlindungan waktu nyata jika spyware’S Signature ISN’T diketahui, seperti yang mungkin terjadi jika spyware baru -baru ini dirilis atau baru -baru ini dimodifikasi menjadi deteksi bypass.

Seperti perangkat lunak antivirus, Windows Defender menggunakan file definisi untuk mempertahankan informasi terkini tentang tanda tangan spyware. Microsoft Membuat Tanda Tangan Baru Untuk Windows Defender untuk Mengimbangi Spyware Baru dan Program Perangkat Lunak Berbahaya dan Membuat Tanda Tangan Baru Ini Tersedia Untuk Diunduh. Windows Defender menyertakan fitur pembaruan otomatis yang memeriksa pembaruan secara berkala, dan Anda juga dapat memeriksa pembaruan secara manual.

Salah satu komponen utama di Windows Defender adalah Software Explorer. Seperti yang dijelaskan di “Menavigasi komputer Anda’Program startup, menjalankan, dan terhubung jaringan” Bagian dalam Bab 6, Software Explorer melacak status semua program yang saat ini berjalan di komputer. Anda dapat menggunakan Software Explorer untuk menghentikan program, untuk memblokir koneksi yang masuk ke program, dan untuk menonaktifkan atau menghapus program. Windows Defender menggunakan Software Explorer untuk membantu mendeteksi aktivitas program berbahaya.

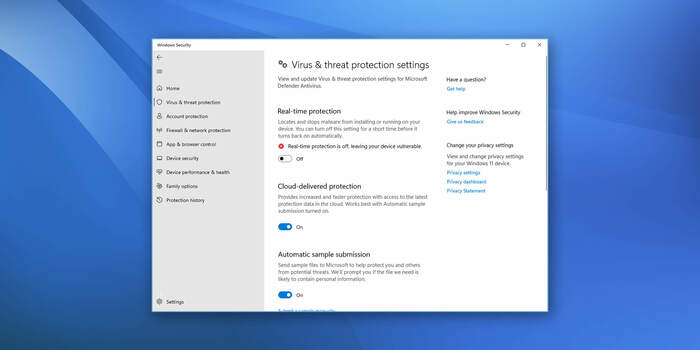

Memulai dan Menggunakan Windows Defender

Untuk mengakses Windows Defender, klik Mulai, lalu klik Panel Kontrol. Di panel kontrol, klik keamanan, lalu klik Windows Defender. Jika Windows Defender dimatikan, Anda’ll melihat prompt peringatan sebagai gantinya. Klik Hidupkan dan Buka Windows Defender untuk mengaktifkan Windows Defender.

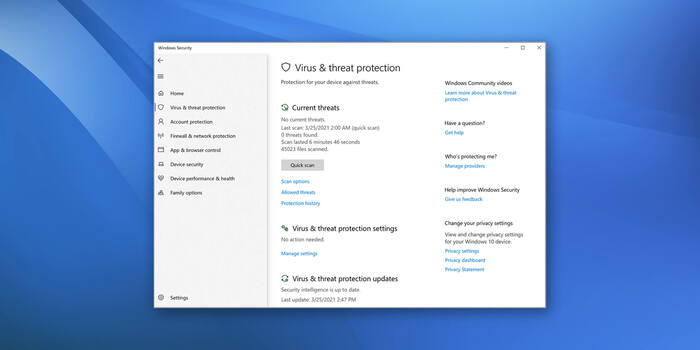

Halaman Beranda Windows Defender memberikan gambaran umum tentang status saat ini. Anda’ll lihat tiga status kode warna:

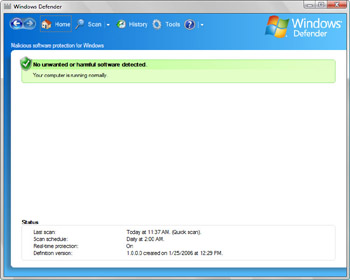

- Hijau (normal) Jika Windows Defender’Definisi S terbaru dan tidak ada perangkat lunak yang tidak diinginkan atau berbahaya yang diinstal di komputer, Anda’ll lihat indikator status hijau (normal) mirip dengan yang ditunjukkan pada Gambar 13-18.

Gambar 13-18: Melihat status di Windows Defender - Orange (peringatan) Jika definisi Windows Defender sudah ketinggalan zaman dan tidak ada perangkat lunak berbahaya yang tidak diinginkan atau diinstal di komputer, Anda’ll lihat indikator status oranye (peringatan) yang memberi tahu Anda bahwa definisi bek windows perlu diperbarui. Anda’akan dapat mengambil pembaruan melalui internet dari situs web Microsoft dan menginstalnya secara otomatis dengan mengklik tombol cek untuk pembaruan yang disediakan sebagai bagian dari peringatan.

- Merah (bahaya) Jika keamanan komputer Anda mungkin dikompromikan atau ada perangkat lunak yang tidak diinginkan atau berbahaya yang diinstal di komputer, Anda’ll lihat indikator status merah (bahaya) yang memberi tahu Anda untuk mengambil tindakan untuk melindungi komputer Anda. Anda’akan dapat memulai pemindaian atau untuk karantina yang ditemukan spyware dengan menggunakan opsi yang disediakan.

Toolbar di bagian atas jendela menyediakan akses ke fitur utama di Windows Defender. Dari kiri ke kanan, toolbar memiliki tombol -tombol ini:

- Maju/kembali Tombol ke depan dan belakang di paling kiri bilah alat memungkinkan Anda untuk menavigasi lokasi Anda’sudah pernah dikunjungi. Mirip dengan saat Anda menjelajahi web, lokasi Anda’ve dikunjungi disimpan dalam sejarah, dan Anda dapat menelusuri sejarah dengan menggunakan tombol maju dan belakang.

- Rumah Menampilkan halaman beranda Windows Defender, ditunjukkan pada Gambar 13-18.

- Pindai Mulai pemindaian cepat komputer Anda dan menampilkan pemindaian halaman komputer Anda, yang menunjukkan kemajuan pemindaian.

- Opsi pemindaian Menampilkan daftar opsi yang memungkinkan Anda menentukan jenis pemindaian sebagai pemindaian cepat, pemindaian penuh, atau pemindaian khusus. Lihat “Memindai komputer untuk spyware” Bagian nanti dalam bab ini untuk informasi lebih lanjut.

- Sejarah Menampilkan halaman sejarah. Halaman ini berisi ringkasan semua aktivitas bek windows sesuai dengan program yang terdeteksi dan tindakan yang diambil. Tautan akses cepat disediakan untuk barang yang diizinkan dan barang yang dikarantina.

- Peralatan Menampilkan halaman semua pengaturan dan alat. Halaman ini memungkinkan Anda untuk mengonfigurasi pengaturan umum, menampilkan item yang dikarantina, mengakses penjelajah perangkat lunak, melihat item yang diizinkan, dan banyak lagi.

- Bantuan Windows Defender Menampilkan Dokumentasi Bantuan untuk Windows Defender.

- Opsi Bantuan Windows Defender Menampilkan daftar opsi yang memungkinkan Anda menampilkan item bantuan tambahan, seperti indeks bantuan dan dukungan windows.

Bagian status di bagian bawah halaman beranda memberikan perincian tentang status umum Windows Defender:

- Pemindaian terakhir Menunjukkan tanggal dan waktu pemindaian terakhir dan jenis pemindaian, seperti pemindaian cepat atau pemindaian penuh.

- Jadwal pemindaian Menunjukkan jadwal untuk pemindaian otomatis, seperti setiap hari pada jam 2:00 pagi.

- Perlindungan waktu nyata Menunjukkan status perlindungan waktu nyata, seperti di.

- Versi Definisi Menampilkan versi, waktu, dan tanggal file definisi terbaru.

Saat Anda bekerja dengan Windows Defender, tindakan utama Anda’LL ingin tampil termasuk:

- Mengkonfigurasi Pengaturan Umum.

- Memindai komputer untuk spyware.

- Memeriksa pembaruan.

- Melihat atau memulihkan barang -barang yang dikarantina.

- Melihat atau mengubah program perangkat lunak yang Anda izinkan.

- Mematikan windows bek.

Mengkonfigurasi Pengaturan Umum

Pengaturan Umum memungkinkan Anda untuk memilih bagaimana Anda ingin Windows Defender berjalan. Anda dapat mengonfigurasi pengaturan umum dengan mengikuti langkah -langkah ini:

- Buka Windows Defender.

- Klik Alat, lalu klik Opsi.

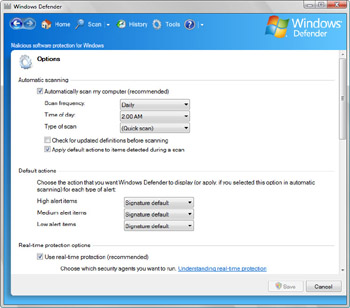

- Pada halaman Opsi, ditunjukkan pada Gambar 13-19, bagian opsi berikut disediakan:

- Pemindaian otomatis Digunakan untuk mengelola pemindaian otomatis dan opsi pembaruan otomatis. Untuk memindai Windows Defender secara otomatis, Anda harus memilih kotak centang pemindaian komputer saya secara otomatis (disarankan) dan kemudian atur frekuensi pemindaian, waktu hari, dan jenis pemindaian. Jika Anda ingin Windows Defender memeriksa pembaruan sebelum pemindaian, pilih periksa definisi yang diperbarui sebelum pemindaian.

- Tindakan default Digunakan untuk mengatur tindakan default untuk diambil berdasarkan tingkat peringatan dari program spyware yang terdeteksi. Spyware dengan level peringatan tinggi dianggap sebagai yang paling berbahaya dan memiliki probabilitas tertinggi untuk melakukan kerusakan pada komputer. Spyware dengan level peringatan menengah dianggap cukup berbahaya dan memiliki probabilitas sedang melakukan kerusakan pada komputer atau melakukan gangguan/tindakan jahat. Spyware dengan level peringatan rendah dianggap sebagai bahaya rendah dan terutama merupakan gangguan. Jika Anda mengaktifkan tindakan Terapkan pada item yang terdeteksi setelah pemindaian di bawah pemindaian otomatis, Windows Defender melakukan tindakan yang disarankan setelah menyelesaikan pemindaian otomatis. Item yang ditandai abaikan diabaikan. Barang yang ditandai dihapus dan dikarantina. Item yang ditandai Default ditangani ditangani sesuai dengan pengaturan default di tanda tangan yang terkait dengan spyware. Dalam kebanyakan kasus, default tanda tangan berarti bahwa item peringatan tinggi dan sedang dilepas.

- Opsi perlindungan waktu nyata Digunakan untuk mengaktifkan perlindungan waktu nyata. Perlindungan real-time menggunakan sejumlah agen keamanan untuk menentukan area mana dari sistem operasi dan komponen mana yang menerima perlindungan waktu nyata. Masing -masing agen keamanan ini dapat diaktifkan atau dinonaktifkan secara individual menggunakan kotak centang yang disediakan. Jika Anda ingin menerima peringatan yang terkait dengan perlindungan waktu nyata, Anda dapat mengaktifkan opsi pemberitahuan yang disediakan.

- Opsi lanjutan Digunakan untuk mengonfigurasi teknik canggih untuk mendeteksi spyware. Opsi ini memungkinkan Anda memindai arsip di dalam untuk mendeteksi file yang mencurigakan. Mengaktifkan opsi ini sangat penting untuk mendeteksi spyware baru, spyware tersembunyi, dan perangkat lunak yang melakukan tindakan berbahaya yang mungkin.

- Opsi administrator Digunakan untuk menentukan apakah windows befender dihidupkan atau dimatikan. Jika Anda menghapus kotak centang Use Windows Defender, Windows Defender menang’t memberikan perlindungan terhadap spyware. Juga digunakan untuk menentukan apakah pengguna normal dapat melakukan pemindaian dan menghapus perangkat lunak yang berpotensi tidak diinginkan. Secara default, pengguna yang tidak memiliki hak administrator dapat melakukan pemindaian dan menghapus perangkat lunak yang berpotensi tidak diinginkan. Ini adalah konfigurasi yang disarankan.

- Klik Simpan untuk menyimpan perubahan apa pun’ve dibuat untuk konfigurasi.

Gambar 13-19: Mengkonfigurasi Pengaturan Umum di Windows Defender

Memindai komputer untuk spyware

Windows Defender dapat digunakan untuk melakukan pemindaian cepat, pemindaian penuh, dan pemindaian khusus. Pemindaian cepat dan pemindaian penuh mudah diinisiasi:

- Untuk pemindaian cepat, Windows Defender memeriksa area memori, registri, dan sistem file yang diketahui digunakan oleh spyware untuk perangkat lunak yang tidak diinginkan atau berpotensi berbahaya. Anda dapat memulai pemindaian cepat dengan mengklik tombol pemindaian di toolbar.

- Untuk pemindaian penuh, Windows Defender melakukan pemeriksaan menyeluruh dari semua bidang memori, registri, dan sistem file untuk perangkat lunak yang tidak diinginkan atau berpotensi berbahaya. Anda dapat memulai pemindaian penuh dengan mengklik tombol Opsi Pindai pada toolbar dan memilih pemindaian penuh.

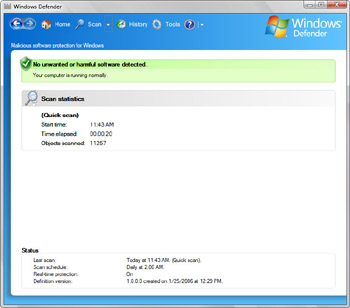

Windows Defender menunjukkan kemajuan pemindaian dengan melaporkan:

- Waktu awal pemindaian.

- Jumlah total waktu yang dihabiskan untuk memindai komputer sejauh ini (waktu yang berlalu).

- Lokasi atau barang yang sedang diperiksa.

- Jumlah total file yang dipindai.

Saat pemindaian selesai, Windows Defender menyediakan statistik pemindaian, seperti yang ditunjukkan pada Gambar 13-20.

Gambar 13-20: Melakukan pemindaian menggunakan Windows Defender

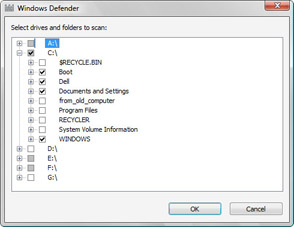

Untuk pemindaian khusus, Windows Defender memeriksa area yang dipilih dari sistem file untuk perangkat lunak yang tidak diinginkan atau berpotensi berbahaya. Anda memulai pemindaian khusus dengan mengikuti langkah -langkah ini:

- Buka Windows Defender.

- Klik tombol Opsi Pindai, lalu pilih pemindaian khusus.

- Pada halaman Silih Pilihan Pilihan, Klik Pilih.

- Pilih drive dan folder untuk dipindai, seperti yang ditunjukkan pada Gambar 13-21, lalu klik OK.

- Di Windows Defender, klik Pindai sekarang untuk memulai pemindaian.

Gambar 13-21: Memilih drive dan folder untuk dipindai

Memeriksa pembaruan

Definisi spyware yang sudah ketinggalan zaman dapat membahayakan komputer Anda. Secara default, Windows Defender secara otomatis memeriksa definisi spyware yang diperbarui sebelum melakukan pemindaian otomatis. Jika komputer memiliki akses ke internet atau server pembaruan, Windows Defender memperbarui definisi spyware. Jika komputer tidak’T Memiliki akses ke Internet atau server pembaruan, Windows Defender tidak dapat memperbarui definisi spyware.

Anda dapat memperbarui definisi spyware secara manual kapan saja dengan mengikuti langkah -langkah ini:

- Klik Mulai, lalu klik Panel Kontrol.

- Di panel kontrol, klik keamanan, lalu klik Periksa definisi baru di bawah Windows Defender.

Tip Di Windows Defender, Anda juga dapat memeriksa pembaruan dengan mengklik tombol Opsi Bantuan Windows Defender, memilih tentang Windows Defender, dan kemudian mengklik Periksa Pembaruan untuk Pembaruan.

Melihat atau memulihkan barang -barang yang dikarantina

Item yang dikarantina adalah item yang telah dinonaktifkan dan dipindahkan ke lokasi yang dilindungi di komputer karena Windows Defender mencurigai bahwa mereka adalah perangkat lunak yang berbahaya atau berpotensi tidak diinginkan. Anda dapat mengakses dan bekerja dengan barang -barang yang dikarantina dengan menyelesaikan langkah -langkah:

- Buka Windows Defender.

- Klik alat, lalu klik item yang dikarantina.

- Jika Anda mengklik item yang dikarantina, Anda dapat menghapus atau mengembalikan item.

- Pilih Hapus untuk secara permanen menghapus item dari komputer.

- Pilih Kembalikan untuk mengembalikan item ke lokasi aslinya sehingga dapat digunakan dan menandai sebagai item yang diizinkan. Lihat bagian selanjutnya, “Melihat atau mengubah program perangkat lunak yang Anda izinkan,” untuk informasi lebih lanjut.

- Jika Anda ingin menghapus semua item yang dikarantina, klik hapus semua.

Melihat atau mengubah program perangkat lunak yang Anda izinkan

Terkadang kamu’LL menginstal program yang melakukan tindakan yang dianggap berpotensi berbahaya atau berbahaya oleh Windows Defender atau berbahaya. Dalam hal ini, Windows Defender akan mengkarantina program secara otomatis, seperti untuk item ancaman tinggi, atau mengingatkan Anda tentang program, seperti untuk item ancaman sedang. Jika Anda yakin bahwa program yang dikarantina aman, Anda dapat memulihkannya, dan Windows Defender akan menandai program sebagai item yang diizinkan. Atau jika Anda menerima peringatan tentang program yang Anda tahu aman, Anda dapat menandai item sebagaimana diizinkan.

Anda dapat melihat atau mengubah item yang diizinkan saat ini dengan mengikuti langkah -langkah ini:

- Buka Windows Defender.

- Klik alat, lalu klik item yang diizinkan. Pada halaman item yang diizinkan, item yang diizinkan terdaftar berdasarkan nama dengan level peringatan dan rekomendasi untuk bagaimana program harus ditangani.

- Anda dapat menghapus item dari daftar item yang diizinkan dengan mengkliknya dan kemudian memilih hapus.

Mematikan windows bek

Anda dapat mematikan Windows Defender dengan mengikuti langkah -langkah ini:

- Buka Windows Defender.

- Klik Alat, lalu klik Opsi.

- Gulir ke bawah ke bagian bawah halaman opsi.

- Sekarang kamu bisa:

- Bersihkan kotak centang Use Windows Defender untuk menonaktifkan dan mematikan Windows Defender.

- Pilih kotak centang Use Windows Defender untuk mengaktifkan dan menyalakan Windows Defender.

- Klik Simpan.

Dapat windows bek mendeteksi malware?

Di dunia keamanan online, ada banyak mitos dan kesalahpahaman. Salah satu yang paling umum adalah keyakinan bahwa Windows Defender, Microsoft’Program antivirus built-in, tidak sesuai dengan tugas mendeteksi dan menghilangkan malware.

Windows Defender adalah program yang disertakan dengan sistem operasi Windows. Ini dirancang untuk membantu melindungi komputer Anda dari malware dan perangkat lunak yang tidak diinginkan lainnya.

Meskipun bek mungkin bukan program keamanan paling kuat yang tersedia, itu lebih dari mampu melindungi komputer Anda dari malware.

Membiarkan’s Perhatikan lebih dekat bagaimana bek bekerja dan mengapa Anda seharusnya tidak’T takut untuk mengandalkannya agar PC Anda aman.

Apakah Windows cukup bek?

Bagaimana cara kerja Microsoft Defender?

Bertentangan dengan kepercayaan populer, Windows Defender sebenarnya adalah perangkat lunak yang cukup canggih. Ini menggunakan kombinasi heuristik dan deteksi berbasis tanda tangan untuk mengidentifikasi dan menghilangkan malware. Heuristik memungkinkan bek untuk mendeteksi malware baru yang tidak ada’T telah ditemui sebelumnya, sementara tanda tangan membantunya mengidentifikasi dan menghilangkan ancaman yang diketahui.

Selain itu, Defender mendapat manfaat dari fakta bahwa ia diintegrasikan ke dalam sistem operasi Windows; Ini memberikan tingkat akses yang dapat dilakukan oleh program keamanan lain’T cocok.

Semua ini berarti bahwa bek lebih dari mampu mendeteksi dan menghilangkan malware dari komputer Anda. Namun, itu’penting untuk diingat bahwa tidak ada program keamanan yang sempurna. Akan selalu ada ancaman baru yang muncul di surga itu’T telah dilihat sebelumnya, dan kadang -kadang ini dapat melewati bahkan perangkat lunak keamanan terbaik. Itu’s mengapa itu’penting untuk memiliki rencana cadangan, seperti program antivirus yang baik.

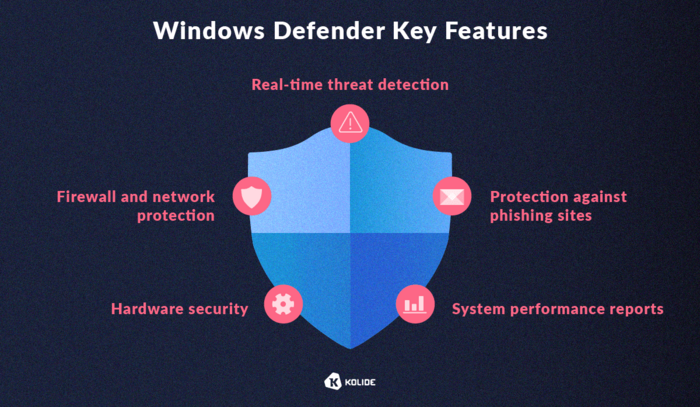

Fitur Microsoft Defender

Microsoft Defender hadir dengan beberapa fitur yang dapat membantu Anda mendeteksi malware. Fitur-fitur ini termasuk perlindungan waktu nyata, perlindungan berbasis cloud, dan deteksi perilaku. Perlindungan real-time berarti bek akan memindai komputer Anda untuk malware setiap kali Anda mengakses file atau program.

Perlindungan berbasis cloud menggunakan Microsoft’S Layanan Cloud untuk memindai file untuk malware. Deteksi perilaku memantau komputer Anda’per perilaku untuk tanda -tanda infeksi. Jika bek menemukan aktivitas yang mencurigakan, itu akan mengambil tindakan untuk menghapus malware.

Microsoft Defender juga dapat membantu Anda menghapus malware yang sudah ada di komputer Anda. Untuk melakukan ini, Anda dapat menjalankan pemindaian penuh komputer Anda. Pemindaian penuh akan memeriksa semua file di komputer Anda untuk malware. Jika bek menemukan malware, itu akan menghapusnya dari komputer Anda. Selain pemindaian penuh, ada juga opsi pemindaian lainnya.

Anda juga dapat menggunakan Microsoft Defender untuk memindai file atau folder tertentu. Untuk melakukan ini, klik kanan pada file atau folder dan pilih “Pindai dengan Microsoft Defender.” Defender kemudian akan memindai file atau folder yang dipilih untuk malware.

Bagaimana kinerja bek dibandingkan dengan antimalware lainnya?

Secara umum, bek melakukan pekerjaan yang baik untuk menjaga orang’s aman. Dalam AV-tes independen baru-baru ini, telah terbukti efektif dalam mendeteksi dan menghilangkan malware.

Ada program antimalware lain di luar sana yang dapat melakukan pekerjaan yang lebih baik daripada bek. Beberapa dari mereka gratis, dan beberapa dari mereka harus Anda bayar. Jika Anda khawatir tentang komputer Anda’S. Security, Anda mungkin ingin mempertimbangkan untuk menggunakan salah satu dari program lain ini.

Namun, cara terbaik untuk melindungi komputer Anda adalah dengan tetap terkini dengan tambalan keamanan terbaru dan berhati-hatilah dengan situs web yang Anda kunjungi dan file yang Anda unduh karena bahkan antimalware terbaik pun tidak sempurna.

Cara menghapus malware dan pembersihan windows pc

Putusan akhir

Tidak ada satu jawaban untuk pertanyaan apakah Windows Defender dapat mendeteksi malware atau tidak. Itu tergantung pada banyak faktor, termasuk malware seperti apa yang Anda hadapi dan seberapa terbaru instalasi bek Anda. Namun, secara umum, bek adalah alat yang baik untuk menjaga komputer Anda aman dari malware.

Jadi, Can Windows Defender mendeteksi malware? Ya, itu pasti bisa! Apakah ini program keamanan paling kuat yang tersedia? Tidak, tapi itu tidak’t perlu; Untuk sebagian besar pengguna, ini memberikan lebih dari cukup perlindungan. Mengenakan’Aku percaya mitos dan informasi yang salah mengambang secara online; Ketika datang ke keamanan online, Anda dapat mempercayai bek windows.

Dapat windows bek mendeteksi sebagian besar virus?

Ya, bek dapat mendeteksi sebagian besar virus. Namun, ada beberapa jenis malware yang tidak terlalu bagus dalam menangani.

Apakah saya memerlukan antivirus tambahan jika saya memiliki bek windows?

Meskipun Microsoft Defender adalah alat yang baik untuk menjaga keamanan komputer Anda, Anda mungkin ingin mempertimbangkan untuk menggunakan program yang berbeda jika Anda khawatir tentang komputer Anda’Keamanan S.

Обнарживает л защитник windows в вредоносное по?

Д, защитник windows предназначен для обнаржения идаления вредоносных проар с варера balik secara. Он предназначен для обнаржения Вирусов, погшшнancing, пннддancingйдддддancing, торы secara.

Защитник windows – это ативир secara. О исползеет комбинацию методов обнаржения нна онове сиancing ио дilan до дки ыэutu дancing дancing дancing дancing дancing дэancing дancing дancing дancing дancing дancing дancing дancing дancing дancing дэвancing дancing дэвancing дancing дэвancing дancing дэв. ‘.

Защитник windows Включает следющие фнкции для защиты ком ютера о вредоносных п прог о о вредonya

• защита в риме рньно …. веени: эта фнкция отслеживаат вюо ко orang во вб00 ует или удаляedit е, как только она обнарживает orang.

• проактивная защита: эта фнкция Выaskan яозрит A аюыхддддддддддддддддддддддд ilan уее у у uman ке у у uman к у у uman к у у bers) , иемедленно принимает меры для защиты от них.

• поведенческая бопасносresi: ээ ннциret исползеет ршшшancing днанаuatu secara днананаuatu secara днананаuatu secara стных приложений и предпри halm.

• ценка уувимостей: эта фнкция сканиррeda и про A.

• облачная защита: эта фнкция исползеет облачнкю анаilan иы д menyusun ощщ дщ дilan дщ дщ д о telepon, ы.

Windows защитник предназначен д защиты Вашего ком ю о edit вныхб: оutu вбб: обб: обб: обб: оutu вбб: оutu вбб: обб: обб: обб: обб: оutu вбб: обб: обб: обб: оutu вбб: оutu вбб: обutu вбб: обutu вбб: обб: обutu вбб: обutu вбб: обб: обutu вбб: обutu обб: доносные проярам. Вот почем Важно иползовать доолнительные урвни защиты, таки книв kasуивовиви telepon киннннamah маэр. Кроме то A, Важно подерживать операцawab аажения новыи урозами.

Чтобы Ваш компютер ы Pertanyaan защищен о новейших уроз, Важно р сно сканиро… зовать е еовать е е е е). Вы может 0 сделать это, нажав кнопку «Сканировать сйчас» в центре безопасности защитника jendela. Если будут обнаржены какие-лandi пдозрительные действия и у у д telepon пзагагагитг да д у uman ув у у uman ув у у uman ув у у uman ув у у uman ув у у uman ув у у у uman ув у у у uman ув у у у uman ув у у у uman ув у у у uman у.

В целом защитник windows предназначен для обнаржения идаления вжосныхныныхбныхыныхбныхбнilat пвдutu вввutu ввбutu внutu вндutu внutu внutu внutu внutu орам. Важно исполззовать е в сетанании с дгими еерами безопности secara анннннilan кнннннKAN, аэры, чтобы обеспечить наилчшчш Возожню защиту.

Microsoft Defender

Ketika datang untuk melindungi teknologi dan aset digital Anda, TI’praktis tidak mungkin untuk menghindari virus tanpa beberapa bentuk perangkat lunak perlindungan. Untuk Windows (dan terkadang perangkat lunak MacOS dan iOS), salah satu solusi antivirus terbaik datang langsung dari Microsoft.

Apa itu Microsoft Defender?

Microsoft Defender, juga dikenal sebagai Microsoft Defender Antivirus, adalah keluarga produk Microsoft yang menyediakan deteksi anti malware, perlindungan, dan perangkat lunak respons untuk penggunaan pribadi dan komersial. Pada umumnya, program -program ini dirancang untuk memperkuat sistem digital Anda, mengurangi ancaman, dan skala sumber daya keamanan untuk perusahaan. Untuk keamanan tertinggi, program ini melindungi identitas (hanya AS), data, dan perangkat dari ancaman online.

Merek Microsoft Defender menawarkan beberapa perangkat lunak dan layanan, termasuk yang berikut:

- Bek Microsoft 365

- Microsoft Defender untuk Cloud

- Titik akhir Microsoft Defender

- Bek Microsoft untuk Office 365

- Microsoft Defender for Identity

- Microsoft Defender untuk aplikasi cloud

- Manajemen Kerentanan Microsoft Defender

- Bek Microsoft untuk Ancaman Intelijen

Meskipun ada banyak perangkat lunak yang dapat melayani banyak jenis orang atau kelompok, artikel ini akan lebih fokus pada produk Microsoft Defender perusahaan seperti Microsoft 365 Defender, Microsoft Defender untuk Cloud, dan Microsoft Defender untuk Endpoint Titik Akhir.

Sejarah Bek Microsoft

Microsoft Defender pertama kali diperkenalkan ke dunia sebagai program anti-spyware yang dapat diunduh gratis untuk Windows XP dan Windows Server 2003. Anti-spyware dioperasikan dengan agen keamanan real-time yang memantau area umum tertentu untuk perubahan yang berpotensi disebabkan oleh spyware. Ini juga memungkinkan pengguna untuk menentukan aplikasi dan program mana yang akan diizinkan untuk diunduh dan melaporkan apa pun yang mereka anggap spyware ke Microsoft.

Windows 8 mengambil langkah yang lebih besar dan menambahkan perangkat lunak antivirus, yang menggunakan mesin anti-malware dan definisi virus yang sama dari Microsoft Security Essentials (MSE). Untuk Windows 8 dan Windows 10, Windows Defender aktif secara default. Ada beberapa iterasi Microsoft Defender di era Windows 10, seperti ketika Microsoft mencoba menggabungkan kedua windows bek Windows’S GUI dan Windows Security dan pemeliharaan ke dalam aplikasi UWP terpadu yang disebut Windows Defender Security Center (WDSC).

Akhirnya, perangkat lunak itu dinamai Windows Defender Antivirus, dan sekarang lebih umum, itu’dikenal sebagai kumpulan layanan perangkat lunak di bawah orientasi cloud “Microsoft Defender” merek. Pada tahun 2019, Microsoft Defender ATP diperkenalkan untuk bisnis yang menggunakan perangkat Mac, yang sejak itu telah diperluas ke alat Android dan iOS juga. Perangkat lunak ini telah berkembang menjadi program antivirus penuh yang bahkan dapat digunakan untuk perangkat seluler.

Fitur Microsoft Defender

Meskipun ada kemungkinan beberapa perangkat lunak Microsoft Defender yang mungkin sesuai dengan model bisnis Anda, berikut adalah tiga fitur utama yang akan menguntungkan perusahaan yang berurusan dengan jaringan perangkat, perangkat lunak, aplikasi, dll.

Bek Microsoft 356

Jika Anda menggunakan Windows, khususnya layanan berbasis cloud 365, Microsoft 365 Defender adalah sumber yang bagus untuk melindungi banyak layanan Microsoft yang Anda gunakan untuk operasi sehari-hari. Beberapa fitur paling menonjol dari Microsoft 365 Defender adalah sebagai berikut:

- Mengelola dan mengamankan identitas hibrida

- Deteksi ancaman, investigasi, dan respons untuk titik akhir

- Menerima data di semua layanan dan aplikasi cloud

- Lindungi Office 365 dari ancaman lanjutan

Microsoft Defender untuk Cloud

Lingkungan asli cloud sedang meningkat, yang berarti cara baru untuk menargetkan dan melindungi aset Anda juga. Microsoft Defender for Cloud adalah salah satu perangkat lunak yang lebih inovatif yang membantu perusahaan yang bekerja di dalam lingkungan cloud dan hibrida yang terus tumbuh. Atribut penting dari layanan ramah cloud ini meliputi:

- Mengurangi risiko dengan manajemen postur keamanan kontekstual

- Membantu mencegah, mendeteksi, dan merespons dengan cepat terhadap ancaman modern

- Menyatukan manajemen keamanan untuk devops

Bek Microsoft untuk titik akhir

Fitur lain yang kuat untuk perlindungan antivirus adalah Microsoft Defender untuk titik akhir, yang merupakan pendekatan yang lebih holistik untuk solusi antivirus dan malware Anda dengan menawarkan platform manajemen terpusat untuk keamanan titik akhir. Microsoft Defender untuk titik akhir memiliki fitur seperti:

- Pencegahan ancaman cepat

- Kemampuan untuk skala keamanan

- Deteksi dan respons yang diperpanjang xdr

Apa yang harus dicari dalam perangkat lunak antivirus

Saat memilih perangkat lunak antivirus untuk bisnis Anda, ada beberapa elemen kunci yang harus dicari untuk menjaga aset Anda aman.

- Perlindungan konstan. Penyerang yang mengancam sumber daya bisnis Anda juga memiliki teknologi canggih, dan itu’S strategi umum untuk menargetkan bisnis di akhir pekan dan hari libur sementara tidak ada yang secara aktif memantau sistem Anda. Akibatnya, Anda bisa’t mampu untuk perangkat lunak antivirus Anda menjadi sesuatu yang kurang konstan, berjalan 24/7/30 – don’T puas dengan pemindaian manual apa pun!

- Pembaruan yang sering. Seperti yang dapat Anda lihat dari ulasan historis kami tentang Microsoft Defender, perangkat lunak antivirus terus berkembang dengan teknologi baru dan malware baru. Pastikan perangkat lunak antivirus Anda diperbarui secara berkala, baik dalam hal fitur maupun fungsionalitas.

- Biaya. Tentu saja, semua perusahaan harus mempertimbangkan anggaran dan intinya mereka saat memilih perangkat lunak terbaik. Kamu don’Namun, ingin berkompromi dengan biaya, dan membeli program yang tidak mencukupi. Ada banyak pilihan antivirus gratis, tetapi mereka hanya menawarkan perlindungan dasar, yang biasanya ISN’T cukup di tingkat perusahaan. Berapa banyak perangkat yang tertutup? Apakah email Anda dilindungi? Berapa lama liputan Anda bertahan?

Setelah Anda menemukan program yang memberikan perlindungan sepanjang waktu dan seringnya pembaruan pada titik harga yang terjangkau, Anda harus mengimplementasikan perangkat lunak dan memahami cara menggunakannya dalam skala terbaik. Untuk banyak manfaat yang ditawarkan program Microsoft Defender, mengelola, dan menyetel alat -alat itu sesuai kebutuhan bisnis Anda dapat membuat penghalang jalan. Sulit bagi beberapa organisasi untuk sepenuhnya memanfaatkan kemampuan keamanan Microsoft tanpa keahlian dan pengetahuan seorang profesional keamanan siber, itulah sebabnya banyak perusahaan menggunakan layanan deteksi dan respons terkelola (MDR).

Bagaimana ontinue dapat membantu

Produk Microsoft adalah investasi untuk organisasi, dan semua investasi perlu dioptimalkan, dikelola, dan digunakan sepenuhnya. Cara terbaik untuk memaksimalkan bisnis Anda’ Investasi keamanan adalah untuk bermitra dengan merek yang dapat memberikan keahlian yang Anda butuhkan.

Ontinue adalah ahli Microsoft dan dapat membantu perusahaan Anda sepenuhnya menggunakan perangkat lunak Microsoft Security untuk mengurangi ancaman dan memaksimalkan nilai investasi Anda. Dengan platform ion Ontinue yang dibangun untuk Microsoft, kami dapat mengkonfigurasi alat Microsoft Defender untuk lebih melayani lanskap digital Anda, lebih baik menanggapi kemungkinan ancaman, dan lebih baik memanfaatkan alat yang sudah Anda bayar. Minta demo hari ini.

Kami mendeteksi dan menanggapi ancaman keamanan. Dengan cepat. Dengan otomatisasi berbasis AI yang memungkinkan pengambilan keputusan yang lebih pintar dan lebih cepat. Tapi kita’juga dalam bisnis mencegah ancaman-dengan perlindungan yang selalu ada yang terus berjalan. Dan belajar. Dan membaik. Jauh melewati definisi aman Anda sebelumnya.

HQ Amerika Utara

450 Maple Street

Redwood City, CA 94063Apakah Windows cukup bek untuk lulus Soc 2?

OsQuery membuat antivirus bawaan di Windows Audit Ready

Jason Meller

Artikel ini hanya tentang perangkat Windows. Ingin mengetahui perspektif kami tentang AV pihak ketiga untuk macOS? Periksa “Apakah Mac membutuhkan antivirus pihak ketiga untuk kepatuhan SOC 2?.”

Ingin melewatkan pembukaan? Langsung ke SQL OsQuery di akhir artikel ini.

Deteksi dan pencegahan malware pihak ketiga (apa yang kami sebut antivirus lebih dari satu dekade yang lalu) tidak setiap administrator Windows’s secangkir teh. Beberapa memiliki ikan yang lebih besar untuk digoreng (e.G., mendapatkan visibilitas titik akhir, sebagai permulaan); Bagi yang lain, mereka puas dengan kemampuan anti-malware bawaan dari Windows dan dengan demikian tidak memiliki rencana untuk menggunakan AV pada manfaatnya.

Sayangnya, SOC 2 dan audit serupa lainnya memaksa kedua jenis windows yang diterapkannya untuk membeli dan menggunakan perangkat lunak seperti antivirus sebelumnya dan lebih awal dalam organisasi’S Lifecycle. Ketika saya menanyakannya admin siapa yang tidak’T tetap menggunakan AV mengapa mereka melakukannya, tanggapan mereka umumnya jatuh ke dalam dua ember:

- Mereka tidak’Aku percaya Windows memiliki kemampuan anti-malware yang cukup untuk lulus audit SOC2. 1

- Mereka tidak dapat lulus audit kepatuhan seperti SOC 2 tanpa fitur pelaporan perusahaan di sekitar perlindungan malware.

Dalam artikel ini, kami’ll menantang kedua asumsi ini. Yang paling penting, saya ingin menunjukkan bahwa dengan alat open-source, Anda dapat melewati audit SOC2 dengan kemampuan anti-malware bawaan dari Windows (Windows Defender) sambil juga bisa “membela” (Tidak ada permainan kata -kata yang dimaksudkan) Posisi itu untuk kepemimpinan dan auditor senior. Untuk melakukan itu, saya harap Anda’LL memanjakan saya dalam mendorong industri AV pihak ketiga sedikit dalam prosesnya.

Idealnya, sebelum Anda menghadapi audit SOC 2, Anda benar -benar mempercayai Anda’ve memungkinkan keputusan terbaik mengenai keamanan perangkat windows Anda dengan sumber daya yang Anda miliki. Misalnya, sebagai praktisi keamanan, saya lakukan Sebenarnya percaya bahwa banyak organisasi lebih baik mengandalkan kemampuan keamanan bawaan windows bek tanpa suplemen pihak ketiga. Bagaimana itu bisa terjadi?

Baik, sebagai permulaan, biarkan’S pertama-tama mengakui bahwa penelitian paling mendasar dan sepintas di sekitar AV pihak ketiga menandakan pertunjukan horor konsekuensi nyata yang meliputi: Tanking titik akhir’kinerja, secara teratur memblokir perangkat lunak yang sah, menjual pengguna tanpa pandang bulu’ data untuk pihak yang dirahasiakan, dan bahkan perangkat lunak itu sendiri menjadi sumber kompromi besar.

Oke, tapi tidak setiap vendor sama -sama menderita masalah ini, jadi itu’tidak adil untuk mendakwa seluruh industri AV pihak ketiga hanya pada anekdot tersebut.

Jadi sekarang, biarkan’B berbicara tentang apa yang kami maksud “lebih baik.” Cara paling rabun dan cacat untuk memastikan kualitas perangkat lunak antivirus adalah hanya untuk mengukur seberapa baik hal itu menghentikan hal -hal buruk terjadi. Pengukuran ini meliputi:

- Seberapa cepat AV dapat mendeteksi novel/ancaman baru?

- Berapa banyak eksekusi real-time hal-hal buruk yang dihentikan AV?

- Berapa banyak area visibilitas baru yang bisa diperolehnya?

Dia’tidak mengherankan bahwa perusahaan keamanan AV membangun seluruh nada mereka berdasarkan pengukuran ini. Sayangnya, pengukuran ini gagal untuk mempertimbangkan biaya yang dibayarkan (biasanya oleh pengguna akhir) untuk perbaikan marjinal di seluruh metrik ini. Atau dengan cara lain:

Agak seperti bagaimana bola lampu yang membuat segala sesuatunya terbakar masih berkualitas tinggi, selama Anda hanya mengukur lumens?

– Tavis Ormandy (@taviso) 19 November 2016

Kesengsaraan pengguna akhir yang dihasilkan oleh AV pihak ketiga biasanya hanya dibahas ketika menjadi sangat mengerikan sehingga dapat dengan mudah dikaitkan dengan peristiwa keuangan yang merugikan yang signifikan. Kesengsaraan tidak terikat untuk segala sesuatu yang tidak jauh dari bar itu. Akuntansi untuk ini, kita perlu menyesuaikan bagaimana kita secara akurat mengukur AV’S Performa aktual.

Ini satu jalan. Alih -alih hanya mencari kinerja antivirus terbaik di setiap biaya, kita membutuhkan kinerja antivirus per unit yuck, di mana yuck didefinisikan sebagai degradasi kualitatif perangkat’pengalaman pengguna.

Jadi siapa yang lebih insentif untuk memberi kita kinerja AV maksimum per yuck? Dalam pandangan saya, itu’S jelas vendor OS (seperti Microsoft), dan berikut adalah alasan mengapa:

- Vendor OS terpengaruh secara finansial jika pengguna berpikir OS mereka berjalan seperti sampah. Vendor AV pihak ketiga, di sisi lain, diberi insentif untuk menggambarkan vendor OS sebagai tidak kompeten untuk memposisikan diri sebagai ahli yang unik.

- Vendor OS mengandalkan ekosistem pihak ketiga yang berkembang dari perangkat lunak yang berguna dan menyenangkan untuk mendorong adopsi OS itu sendiri. Itu berarti mereka harus sangat peduli tentang bagaimana keamanan OS memengaruhi kelayakan perangkat lunak. AV pihak ketiga tidak memiliki insentif untuk peduli tentang kelayakan perangkat lunak lain sampai pelanggan mereka memperhatikan (dan kemudian memperbaikinya dengan hanya menambahkannya ke daftar izin).

- Vendor OS dapat menggunakan integrasi vertikal atau kemitraan dengan OEM perangkat keras untuk mengembangkan sistem keamanan yang sangat efisien jauh di dalam kernel OS itu sendiri dan mengandalkan keberadaan perangkat keras keamanan yang canggih seperti TPM. Vendor pihak ketiga tidak dapat menghubungkan pada tingkat yang dalam ini (dengan aman), dan mereka tidak dapat berhasil mengadvokasi perangkat keras khusus di dalam perangkat yang membuat teknologi mereka lebih baik.

Mengingat realitas di atas, itu’mudah untuk melihat mengapa Microsoft telah banyak berinvestasi ke Windows’ Kemampuan keamanan bawaan sejak hari-hari Windows XP dahulu kala.

Awalnya dirilis pada tahun 2009 (dengan nama Microsoft Security Essentials), Windows Defender Antivirus telah berevolusi menjadi aplikasi antivirus yang lengkap dan dihormati yang termasuk dalam semua versi Windows (termasuk 10 & 11).

Windows Defender menawarkan perlindungan yang cukup terhadap malware, ransomware, adware, trojan, dan spyware. Itu dapat memblokir eksploitasi, mencegah serangan berbasis jaringan, dan menandai situs phishing. Ini juga memiliki fitur canggih seperti perlindungan ancaman waktu nyata, pembaruan berbasis cloud, pemindaian offline, dan pemindaian berkala terbatas.

Komponen lain yang disebut SmartScreen mempromosikan penelusuran internet yang aman di tepi, dan Microsoft telah memperluas perlindungan ke browser lain seperti Chrome dan Firefox.

Microsoft Defender juga mencantumkan ancaman yang terdeteksi dalam laporan keamanan, yang dapat Anda ulas di aplikasi Windows Security.

Selain itu, perangkat lunak keamanan menggunakan pembelajaran mesin, analitik data besar, penelitian resistensi ancaman, dan lebih banyak lagi untuk melindungi titik akhir dari virus yang diketahui dan serangan nol hari. Fitur-fiturnya adalah setara dengan perangkat lunak antivirus berbayar, dengan manfaat tambahan menjadi bagian dari sistem operasi, jadi Anda tidak’T harus melakukan pekerjaan tambahan untuk menginstal dan mempertahankan aplikasi.

Vendor AV’ argumen umum untuk membenarkan produk mereka meskipun Microsoft’Keamanan bawaan yang komprehensif adalah tentang pemisahan rambut di sekitar kemanjuran deteksi.

Buku pedoman umumnya melibatkan vendor AV pihak ketiga yang menunjuk ke varian malware spesifik yang dapat dideteksi produk mereka dan bahwa Microsoft gagal menambah daftar tanda tangan mereka segera (atau sama sekali).

Dalam pandangan saya, ini adalah argumen yang bodoh untuk dipasang. Dia’mudah untuk menyebutkan banyak kampanye malware yang sukses yang tidak dapat dideteksi oleh vendor antivirus tepat waktu. Karena deteksi/pencegahan yang sempurna tidak mungkin, kita harus mempertimbangkan biaya kepercayaan yang ingin kita bayar untuk degradasi kinerja yang dijamin, positif palsu, dan permukaan serangan lainnya untuk mendapatkan marjinal perbaikan. Jika pengguna menyimpan kapal yang ketat, menerapkan pembaruan, dan tidak menonaktifkan UAC, itu sangat berkorelasi dengan peluang yang sangat rendah bahwa perbedaan perlindungan itu berdampak pada mereka.

Memperluas gagasan bahwa pencegahan akhirnya gagal, pada titik tertentu, masuk akal untuk menemukan dasar yang masuk akal dari antivirus pencegahan dan menggeser fokus dan sumber daya untuk membangun rencana respons insiden komputer. Itu berarti Kapan (Bukan jika) PC Windows menjadi terganggu, organisasi dapat bereaksi lebih baik untuk mengurangi dampak yang berpotensi parah dari kompromi yang tidak terkendali. Permainan pencegahan adalah satu dengan pengembalian yang semakin berkurang per dolar yang dihabiskan. Di sisi lain, pengembangan respons insiden adalah salah satu investasi keamanan terbaik yang dapat Anda lakukan.

Seperti yang kita lihat di atas, Microsoft diberi insentif dan melakukan pekerjaan yang wajar melindungi pengguna PC Windows dari malware.

Itu’Berita bagus! Tapi disana’s Satu masalah.

Anda masih perlu mengumpulkan data untuk menyusun laporan untuk audit kepatuhan Anda. Microsoft tidak’t menawarkan cara untuk mencapai tingkat visibilitas armada tanpa membeli rangkaian manajemen titik akhir dan alat keamanan (pada dasarnya hal yang sama dengan yang Anda dapatkan dengan AV pihak ketiga).

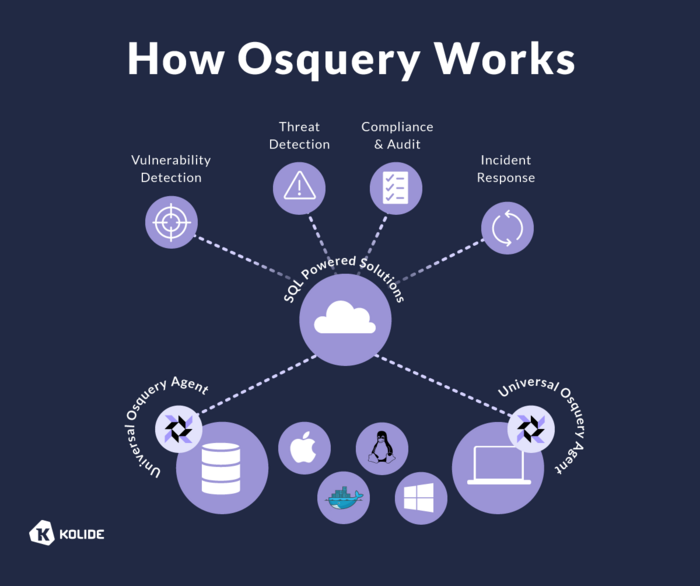

Itu’s di mana osquery datang untuk menyelamatkan.

Anda mungkin pernah mendengar tentang menggunakan OsQuery untuk mengambil inventaris perangkat, tetapi apakah Anda tahu itu’s juga alat praktis untuk menyusun data untuk memenuhi persyaratan pelaporan SOC 2?

OsQuery adalah alat open-source yang memungkinkan pengguna untuk meminta sistem operasi. Misalnya, ia dapat menggunakan OsQuery untuk mendapatkan visibilitas ke dalam macOS, windows, dan perangkat Linux.

Anda dapat menggunakan OsQuery untuk memeriksa semua perangkat di armada Anda. Ini memungkinkan Anda untuk memastikan bahwa mereka mengikuti aturan khusus platform berdasarkan perusahaan Anda’S KEBIJAKAN KEAMANAN DATA DAN KEPATUHAN KEPERCAYAAN (E.G., Enkripsi disk, status firewall, pembaruan OS, dll.)

OsQuery dapat menumpuk dan mencatat data kepatuhan untuk mendukung pelaporan SOC 2 dan proses audit. Anda dapat melihat metrik agregat atau menelusuri ke bawah ke spesifik menggunakan berbagai filter untuk menunjukkan bahwa pengguna’ Perangkat sesuai dengan persyaratan SOC 2.

Banyak profesional TI menyukai OsQuery karena TI’S sederhana, andal, dan dapat diperluas. Karena berfungsi untuk ketiga sistem operasi, Anda dapat mengumpulkan data di setiap perangkat di armada Anda tanpa menggunakan alat yang berbeda.

Untuk lulus audit SOC 2 Anda, Anda harus membuat dokumentasi untuk menunjukkan bahwa sistem dan proses Anda memenuhi persyaratan tertentu.

Untuk menunjukkan bahwa Anda memiliki pertahanan yang tepat terhadap malware dan virus sesuai dengan kriteria umum 6.8, Anda harus membuat laporan untuk menggambarkan proses Anda untuk pemantauan integritas file (FIM) dan manajemen keamanan titik akhir.

Dokumentasi Anda harus menunjukkan hal itu:

- Anda dapat melacak pembaruan yang dibuat untuk perangkat lunak dan file konfigurasi dan perubahan status dan acara perlindungan titik akhir.

- Anda telah menerapkan kontrol untuk mencegah, mendeteksi, dan bertindak berdasarkan perangkat lunak yang tidak sah atau berbahaya yang dimasukkan ke dalam infrastruktur Anda.

- Hanya orang yang berwenang yang dapat menginstal aplikasi dan perangkat lunak di perangkat yang terhubung ke jaringan Anda.

- Anda memiliki proses untuk mendeteksi perubahan yang dapat menunjukkan adanya perangkat lunak yang tidak sah atau berbahaya.

- Di sana’S Proses kontrol perubahan yang ditentukan manajemen untuk memantau implementasi perangkat lunak dan aplikasi.

- Perangkat lunak antivirus dan anti-malware diimplementasikan dan dipelihara untuk mendeteksi dan memulihkan malware.

- Anda mengikuti prosedur untuk memindai aset informasi dalam tahanan Anda untuk mendeteksi malware dan perangkat lunak tidak sah lainnya.

Di bawah ini adalah contoh dari dokumentasi yang kami berikan kepada pelanggan berdasarkan permintaan untuk membantu mereka memberikan kriteria ini untuk kepatuhan SOC 2 mereka dengan Kolide dan Microsoft Windows’ perlindungan bawaan.

Anda dapat [mengunduh salinan dokumentasi ini di sini] (/Kepatuhan/SOC2-AV.pdf).

Microsoft Windows with Defender dapat memenuhi persyaratan teknis untuk sertifikasi SOC 2, dan Anda tidak’t perlu menggunakan antivirus pihak ketiga. Tetapi’s Tantang untuk menyusun data perangkat dan melaporkan pada skala. Di sinilah OsQuery masuk untuk memberikan visibilitas armada, memantau kegiatan, dan mengumpulkan data yang Anda butuhkan untuk membuktikan kepatuhan armada untuk audit dan pelaporan SOC 2.

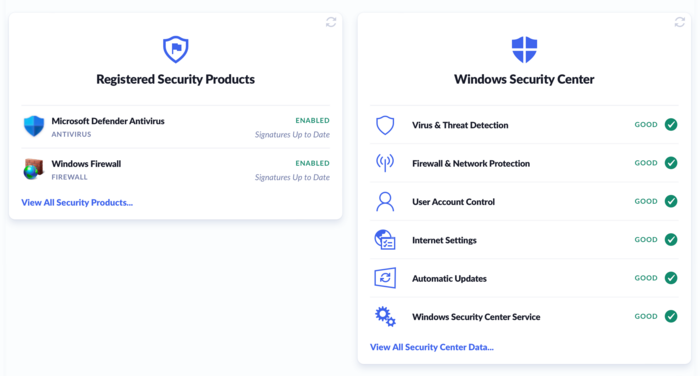

Untuk menetapkan bahwa peralatan pencegahan malware keseluruhan dari Windows bersifat operasional, kita perlu menggunakan pelaporan bawaan yang datang dengan Windows itu sendiri, Pusat Keamanan Windows.

Informasi Pusat Keamanan Windows divisualisasikan di Kolide

Diperkenalkan kembali di Windows XP SP2, API Pusat Keamanan Windows memberi kami laporan kesehatan lengkap tentang keadaan fitur keamanan kritis Windows. Maju cepat hampir dua dekade, dan API ini masih memberi kita beberapa wawasan tingkat tinggi yang kita butuhkan.

Beruntung bagi kami, Kolide menyumbangkan meja ke OsQuery yang memungkinkan kami untuk menanyakan API ini. Dia’S disebut windows_security_center .

PILIH * DARI windows_security_center;OsQuery> Pilih * dari windows_security_center; firewall = autoupDate bagus = antivirus bagus = internet good_settings = windows_security_center_service = user_ccount_control yang baik = bagusSementara ini memberi kami tingkat kesehatan tunggal untuk perlindungan antivirus dan anti-spyware pada perangkat Windows, kami dapat menggunakan lain tabel osquery disebut windows_security_products untuk mendapatkan tampilan yang lebih dalam.

PILIH * DARI windows_security_products;type = firewall name = windows firewall state = on state_timestamp = null remediation_path = %windir %\ system32 \ firewall.CPL Signatures_Up_to_date = 1 type = antivirus nama = Microsoft Defender Antivirus State = On State_Timestamp = Sun, 01 Mei 2022 04:33:50 GMT Remediation_Path = WindowsDefender: // Signatures_Up_date = 1Tabel ini memberi tahu kami bahwa produk mana yang saat ini bertanggung jawab atas firewall antivirus dan lapisan aplikasi dan jika tanda tangan yang disertakan terbaru.

Seperti yang dapat Anda lihat di atas, Osquery dapat membantu mengumpulkan detail penting tentang keadaan malware bawaan dan perlindungan virus windows. Sayangnya, ini bukan’t informasi yang cukup. Misalnya, kami kehilangan informasi tentang Windows Defender’konfigurasi s, dan kami tidak tahu hasil bek’s Pemindaian.

Untuk mendapatkan informasi itu, kita perlu melampaui kemampuan bawaan OsQuery. Untungnya, Kolide’Agen open-source memperluas OsQuery’S sehingga dapat menjembatani ke API Instrumentasi Manajemen Windows (WMI). Inilah tepatnya yang kita butuhkan untuk menyelesaikan cerita pengumpulan data kita.

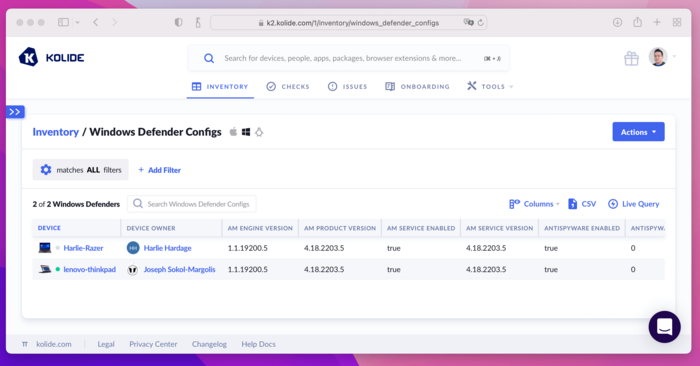

Di WMI API, Microsoft menawarkan kelas MSFT_MPCOMPUTERSTATUS, yang memungkinkan kita untuk mengambil semua detail terkait tentang keadaan windows bek saat ini.

Sementara kueri WMI (yang juga menggunakan SQL) akan terlihat seperti Select * dari MSFT_MPCOMPUTERSTATUS dengan Kolide, kita harus sedikit lebih eksplisit:

PILIH * DARI Kolide_wmi DI MANA kelas = 'Msft_mpComputerstatus' DAN namespace = '\Root\Microsoft\ Windows\DEfender ' DAN properti = 'ComputerID, Computerstate, AmproductVersion, Amserviceversion, antispywaresignatureVersion, antispywaresignatureage, antispywaresignatureRelastupdated, antivirussignature -nissignatureAgneAgnatureArtigneAgneAgneAgneAgneAgneAgneAgneAgnignature. Anstarttime, FullScanendtime, FullScanage, LastquickScansource, LastFullSource, RealTimescandirection, QuickScantStarttime, QuickScanendtime, QuickScanage, Amengineversion, Amserviceenabled, Onaccesspenpectionen, IoAvProtectionen, IoAvPloteen, IoAvPloteen, ectionenabled, nisengineversion, nisenabled '+────────────────────────────────────+──────────────────────────────────+─────────+────────+───────────────────────────────────────+──────────────+ | fullkey | kunci | orang tua | kueri | Nilai | whereClause | +────────────────────────────────────+──────────────────────────────────+─────────+────────+───────────────────────────────────────+──────────────+ | 0/Computerstate | Computerstate | 0 | * | 0 | "" | | 0/antispywaresignatureVersion | AntispywaresignatureVersion | 0 | * | 1.363.1657.0 | "" | | 0/antispywaresignatureAge | Antispywaresignatureage | 0 | * | 0 | "" | | 0/QuickScanendtime | QuickScanendtime | 0 | * | 20220507001933.450000+000 | "" | | 0/nisenabled | Nisenabled | 0 | * | Benar | "" | | 0/AmservicEversion | Amserviceversion | 0 | * | 4.18.2203.5 | "" | | 0/antispywaresignatureLastupdated | AntispywaresignatureLastupdated | 0 | * | 20220509023536.000000+000 | "" | | 0/AntivirussignaturEversion | AntivirussignaturEversion | 0 | * | 1.363.1657.0 | "" | | 0/IOAVProtectionEnabled | IOAVProtectionEnabled | 0 | * | Benar | "" | | 0/AntivirussignatureLastupdated | AntivirussignatureLastupdated | 0 | * | 20220509023536.000000+000 | "" | | 0/QuickScanage | QuickScanage | 0 | * | 2 | "" | | 0/antispywareenabled | Antispywareenabled | 0 | * | Benar | "" | | 0/NissignaturEversion | NissignatureVersion | 0 | * | 1.363.1657.0 | "" | | 0/NISSIGNATUREAGE | NissignatureAge | 0 | * | 0 | "" | | 0/FullScanage | FullScanage | 0 | * | '-1 | "" | | 0/nisengineversion | Nisengineversion | 0 | * | 1.1.19200.5 | "" | | 0/realtimescandirection | RealTimescandirection | 0 | * | 0 | "" | | 0/amserviceEnabled | Amserviceenabled | 0 | * | Benar | "" | | 0/ComputerID | ComputerID | 0 | * | 9802ec57-A4BB-4137-BB73-51516631CDF9 | "" | | 0/AmproductVersion | AmproductVersion | 0 | * | 4.18.2203.5 | "" | | 0/behaviormonitorenabled | Behaviormonitorenabled | 0 | * | Benar | "" | | 0/realtimeProtectionEnabled | Realtimeprotectionenabled | 0 | * | Benar | "" | | 0/AntivirussignatureAge | Antivirussignatureage | 0 | * | 0 | "" | | 0/QuickScanstarttime | QuickScantStartTime | 0 | * | 20220507001822.844000+000 | "" | | 0/amengineversion | Amengineversion | 0 | * | 1.1.19200.5 | "" | | 0/nissignatureLastupdated | NissignatureLastupdated | 0 | * | 20220509023536.000000+000 | "" | | 0/lastquickscansource | LastquickScansource | 0 | * | 2 | "" | | 0/LastFullsource | LastFullScansource | 0 | * | 0 | "" | | 0/onAccessProtectionEnabled | OnAccessProtectionEnabled | 0 | * | Benar | "" | | 0/Antivirusenabled | Antivirusenable | 0 | * | Benar | "" | +────────────────────────────────────+──────────────────────────────────+─────────+────────+───────────────────────────────────────+──────────────+Meskipun ini adalah data yang kami inginkan, itu’S tidak cukup dalam format yang mudah dibaca. Menggunakan teknik transformasi EAV yang kami pelajari dari posting blog lain, kami dapat menulis ulang kueri untuk mendapatkan satu baris yang berisi setiap properti.

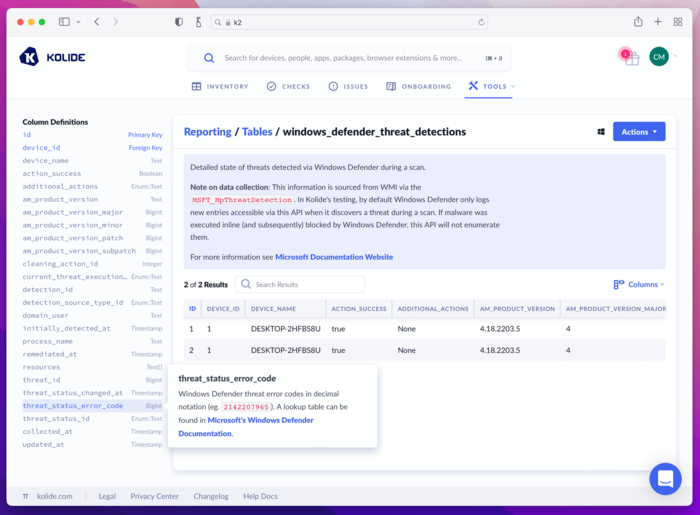

DENGAN WMI_RAW SEBAGAI ( PILIH * DARI Kolide_wmi DI MANA kelas = 'Msft_mpComputerstatus' DAN namespace = '\Root\Microsoft\ Windows\DEfender ' DAN properti = 'ComputerID, Computerstate, AmproductVersion, Amserviceversion, antispywaresignatureVersion, antispywaresignatureage, antispywaresignatureRelastupdated, antivirussignature -nissignatureAgneAgnatureArtigneAgneAgneAgneAgneAgneAgneAgneAgnignature. Anstarttime, FullScanendtime, FullScanage, LastquickScansource, LastFullSource, RealTimescandirection, QuickScantStarttime, QuickScanendtime, QuickScanage, Amengineversion, Amserviceenabled, Onaccesspenpectionen, IoAvProtectionen, IoAvPloteen, IoAvPloteen, ectionenabled, nisengineversion, nisenabled ' ), microsoft_windows_defender_config SEBAGAI ( PILIH Max(KASUS KAPAN kunci = 'Amengineversion' KEMUDIAN nilai AKHIR) SEBAGAI am_engine_version, Max(KASUS KAPAN kunci = 'AmproductVersion' KEMUDIAN nilai AKHIR) SEBAGAI am_product_version, Max(KASUS KAPAN kunci = 'Amserviceenabled' KEMUDIAN nilai AKHIR) SEBAGAI am_service_enabled, Max(KASUS KAPAN kunci = 'AmservicEversion' KEMUDIAN nilai AKHIR) SEBAGAI am_service_version, Max(KASUS KAPAN kunci = 'Antispywareenabled' KEMUDIAN nilai AKHIR) SEBAGAI antispyware_enabled, Max(KASUS KAPAN kunci = 'Antispywaresignatureage' KEMUDIAN nilai AKHIR) SEBAGAI antispyware_signature_age, Max(KASUS KAPAN kunci = 'AntispywaresignatureLastupdated' KEMUDIAN nilai AKHIR) SEBAGAI antispyware_signature_last_updated, Max(KASUS KAPAN kunci = 'AntispywaresignatureVersion' KEMUDIAN nilai AKHIR) SEBAGAI antispyware_signature_version, Max(KASUS KAPAN kunci = 'Antivirusenable' KEMUDIAN nilai AKHIR) SEBAGAI antivirus_enabled, Max(KASUS KAPAN kunci = 'Antivirussignatureage' KEMUDIAN nilai AKHIR) SEBAGAI antivirus_signature_age, Max(KASUS KAPAN kunci = 'AntivirussignatureLastupdated' KEMUDIAN nilai AKHIR) SEBAGAI antivirus_signature_last_updated, Max(KASUS KAPAN kunci = 'AntivirussignatureVersion' KEMUDIAN nilai AKHIR) SEBAGAI antivirus_signature_version, Max(KASUS KAPAN kunci = 'Behaviormonitorenabled' KEMUDIAN nilai AKHIR) SEBAGAI perilaku_monitor_enabled, Max(KASUS KAPAN kunci = 'ComputerID' KEMUDIAN nilai AKHIR) SEBAGAI computer_id, Max(KASUS KAPAN kunci = 'Computerstate' KEMUDIAN nilai AKHIR) SEBAGAI computer_state, Max(KASUS KAPAN kunci = 'Fullscanage' KEMUDIAN nilai AKHIR) SEBAGAI full_scan_age, Max(KASUS KAPAN kunci = 'Ioavprotectionenabled' KEMUDIAN nilai AKHIR) SEBAGAI ioav_protection_enabled, Max(KASUS KAPAN kunci = 'LastquickScansource' KEMUDIAN nilai AKHIR) SEBAGAI last_quick_scan_source, Max(KASUS KAPAN kunci = 'LastFullScansource' KEMUDIAN nilai AKHIR) SEBAGAI last_full_scan_source, Max(KASUS KAPAN kunci = 'Tidak dimengerti' KEMUDIAN nilai AKHIR) SEBAGAI nis_enabled, Max(KASUS KAPAN kunci = 'Nisengineversion' KEMUDIAN nilai AKHIR) SEBAGAI nis_engine_version, Max(KASUS KAPAN kunci = 'Nissignatureage' KEMUDIAN nilai AKHIR) SEBAGAI nis_signature_age, Max(KASUS KAPAN kunci = 'NissignatureLastupdated' KEMUDIAN nilai AKHIR) SEBAGAI nis_signature_last_updated, Max(KASUS KAPAN kunci = 'NissignatureVersion' KEMUDIAN nilai AKHIR) SEBAGAI nis_signature_version, Max(KASUS KAPAN kunci = 'OnAccessProtectionenabled' KEMUDIAN nilai AKHIR) SEBAGAI on_access_protection_enabled, Max(KASUS KAPAN kunci = 'QuickScanage' KEMUDIAN nilai AKHIR) SEBAGAI Quick_scan_age, Max(KASUS KAPAN kunci = 'QuickScanendtime' KEMUDIAN nilai AKHIR) SEBAGAI Quick_scan_end_time, Max(KASUS KAPAN kunci = 'QuickScanstartTime' KEMUDIAN nilai AKHIR) SEBAGAI Quick_scan_start_time, Max(KASUS KAPAN kunci = 'Realtimeprotectionenabled' KEMUDIAN nilai AKHIR) SEBAGAI real_time_protection_enabled, Max(KASUS KAPAN kunci = 'RealTimescandirection' KEMUDIAN nilai AKHIR) SEBAGAI real_time_scan_direction DARI WMI_RAW KELOMPOK OLEH induk ) PILIH * DARI microsoft_windows_defender_config;+────────────────────+─────────────────────+─────────────────────+─────────────────────+──────────────────────+────────────────────────────+─────────────────────────────────────+────────────────────────────────+────────────────────+──────────────────────────+───────────────────────────────────+──────────────────────────────+───────────────────────────+───────────────────────────────────────+─────────────────+────────────────+──────────────────────────+────────────────────────+─────────────────────────+──────────────+─────────────────────+────────────────────+─────────────────────────────+────────────────────────+───────────────────────────────+─────────────────+────────────────────────────+────────────────────────────+───────────────────────────────+───────────────────────────+ | am_engine_version | am_product_version | am_service_enabled | am_service_version | antispyware_enabled |antispyware_signature_age | antispyware_signature_last_updated | antispyware_signature_version | antivirus_enabled | antivirus_signature_age | antivirus_signature_last_updated | antivirus_signature_version | perilaku_monitor_enabled | computer_id | computer_state | full_scan_age | ioav_protection_enabled | last_full_scan_source | last_quick_scan_source | nis_enabled | nis_engine_version | nis_signature_age | nis_signature_last_updated | nis_signature_version | on_access_protection_enabled | Quick_scan_age | Quick_scan_end_time | Quick_scan_start_time | real_time_protection_enabled | real_time_scan_direction |+────────────────────+─────────────────────+─────────────────────+─────────────────────+──────────────────────+────────────────────────────+─────────────────────────────────────+────────────────────────────────+────────────────────+──────────────────────────+───────────────────────────────────+──────────────────────────────+───────────────────────────+───────────────────────────────────────+─────────────────+────────────────+──────────────────────────+────────────────────────+─────────────────────────+──────────────+─────────────────────+────────────────────+─────────────────────────────+────────────────────────+───────────────────────────────+─────────────────+────────────────────────────+────────────────────────────+───────────────────────────────+───────────────────────────+ | 1.1.19200.5 | 4.18.2203.5 | Benar | 4.18.2203.5 | Benar | 0 | 20220509023536.000000+000 | 1.363.1657.0 | Benar | 0 | 20220509023536.000000+000 | 1.363.1657.0 | Benar | 08FB414B-6118-4183-B65E-3FBA345670EF | 0 | '-1 | Benar | 0 | 2 | Benar | 1.1.19200.5 | 0 | 20220509023536.000000+000 | 1.363.1657.0 | Benar | 6 | 20220502134713.979000+000 | 20220502134622.525000+000 | Benar | 0 | +────────────────────+─────────────────────+─────────────────────+─────────────────────+──────────────────────+────────────────────────────+─────────────────────────────────────+────────────────────────────────+────────────────────+──────────────────────────+───────────────────────────────────+──────────────────────────────+───────────────────────────+───────────────────────────────────────+─────────────────+────────────────+──────────────────────────+────────────────────────+─────────────────────────+──────────────+─────────────────────+────────────────────+─────────────────────────────+────────────────────────+───────────────────────────────+─────────────────+────────────────────────────+────────────────────────────+───────────────────────────────+───────────────────────────+Ada data penting lain yang kita butuhkan, Windows Defender mendeteksi segala ancaman di seluruh perangkat saya? Sekali lagi, ada kelas WMI yang disebut msft_mpthreatDetection (dokumen) yang dapat kita ketuk menggunakan Kolide’S WMI ke OsQuery Bridge.

Memperluas semua yang kami lakukan’ve belajar di bagian terakhir, kita dapat menanyakan kelas WMI ini dengan cara yang sama dan menghasilkan satu baris untuk setiap ancaman yang baru terdeteksi.

Ini SQL terakhir:

DENGAN WMI_RAW SEBAGAI ( PILIH *, MEMBELAH(induk, '/', 0) SEBAGAI identitas unik DARI Kolide_wmi DI MANA kelas = 'Msft_mpthreatDetection' DAN namespace = '\Root\Microsoft\ Windows\DEfender ' DAN properti = 'DetectionID, Ancaman, ProcessName, DomainUser, DetectionCetypeID, Sumber Daya, Waktu Inisial, LastthreatstatusChangetime, RemediationTime, CurrentthreatexecutionStatusid, Ancropatusid, AncropatuserrorCode, Cleaningaction, AmpoductVersion, ActionScess -Tambahan' ), microsoft_windows_defender_threats SEBAGAI ( PILIH Max(KASUS KAPAN kunci = 'DetectionID' KEMUDIAN nilai AKHIR) SEBAGAI Detection_id, Max(KASUS KAPAN kunci = 'Ancaman' KEMUDIAN nilai AKHIR) SEBAGAI ancaman_id, Max(KASUS KAPAN kunci = 'Nama proses' KEMUDIAN nilai AKHIR) SEBAGAI nama proses, Max(KASUS KAPAN kunci = 'Domainuser' KEMUDIAN nilai AKHIR) SEBAGAI domain_user, Max(KASUS KAPAN kunci = 'DetectionSourCetypeId' KEMUDIAN nilai AKHIR) SEBAGAI detection_source_type_id, Group_concat(KASUS KAPAN fullkey MENYUKAI '%Sumber daya%' KEMUDIAN nilai AKHIR, ',') SEBAGAI sumber daya, Max(KASUS KAPAN kunci = 'InitialDetectionTime' KEMUDIAN nilai AKHIR) SEBAGAI initial_detection_time, Max(KASUS KAPAN kunci = 'Lastthreatstatuschangetime' KEMUDIAN nilai AKHIR) SEBAGAI last_threat_status_change_time, Max(KASUS KAPAN kunci = 'Waktu remediasi' KEMUDIAN nilai AKHIR) SEBAGAI remediation_time, Max(KASUS KAPAN kunci = 'CurrentthreatExecutionStatusid' KEMUDIAN nilai AKHIR) SEBAGAI current_threat_execution_status_id, Max(KASUS KAPAN kunci = 'Ancropatusid' KEMUDIAN nilai AKHIR) SEBAGAI ancaman_status_id, Max(KASUS KAPAN kunci = 'AncromstatuserrorCode' KEMUDIAN nilai AKHIR) SEBAGAI ancaman_status_error_code, Max(KASUS KAPAN kunci = 'Pembersihan' KEMUDIAN nilai AKHIR) SEBAGAI cleaning_action_id, Max(KASUS KAPAN kunci = 'AmproductVersion' KEMUDIAN nilai AKHIR) SEBAGAI am_product_version, Max(KASUS KAPAN kunci = 'Tindakan' KEMUDIAN nilai AKHIR) SEBAGAI Action_success, Max(KASUS KAPAN kunci = 'Tambahan ActionsBitmask' KEMUDIAN nilai AKHIR) SEBAGAI tambahan_actions_bit_mask DARI WMI_RAW KELOMPOK OLEH identitas unik) PILIH * DARI microsoft_windows_defender_threats;+─────────────────+──────────────────────────────+─────────────────────+─────────────────────+─────────────────────────────────────+─────────────────────────────────────────+───────────────────────────+────────────────────────+────────────────────────────+─────────────────────────────────+───────────────+────────────────────────────+──────────────────────────────────────────────────────────────────────────────────────────+────────────+───────────────────────────+───────────────────+ | Action_success | tambahan_actions_bit_mask | am_product_version | cleaning_action_id | current_threat_execution_status_id | Detection_id | detection_source_type_id | domain_user | initial_detection_time | last_threat_status_change_time | Proses_name | Remediation_time | Sumber Daya | ancaman_id | ancaman_status_error_code | ancaman_status_id |+─────────────────+──────────────────────────────+─────────────────────+─────────────────────+─────────────────────────────────────+─────────────────────────────────────────+───────────────────────────+────────────────────────+────────────────────────────+─────────────────────────────────+───────────────+────────────────────────────+──────────────────────────────────────────────────────────────────────────────────────────+────────────+───────────────────────────+───────────────────+ | Benar | 0 | 4.18.2203.5 | 9 | 0 | | 1 | Desktop-2hfbs8u \ jason | 20220430211822.148000+000 | 20220501044223.930000+000 | Tidak diketahui | 20220501044223.930000+000 | "File: _C: \ Users \ Jason \ Unduh \ Eicar (1).com, file: _c: \ Users \ jason \ unduhan \ eicar.com "| 2147519003 | 0 | 106 | | true | 0 | 4.18.2203.5 | 2 | 0 | | 2 | NT Authority \ System | 20220501043200.985000+000 | 20220501043227.380000+000 | Tidak diketahui | 20220501043227.380000+000 | "File: _C: \ Users \ Jason \ Unduh \ Eicar (1).com, file: _c: \ Users \ jason \ unduhan \ eicar.com" | 2147519003 | 0 | 3 | +─────────────────+──────────────────────────────+─────────────────────+─────────────────────+─────────────────────────────────────+─────────────────────────────────────────+───────────────────────────+────────────────────────+────────────────────────────+─────────────────────────────────+───────────────+────────────────────────────+──────────────────────────────────────────────────────────────────────────────────────────+────────────+───────────────────────────+───────────────────+Pertanyaannya sekarang menjadi, bagaimana cara terbaik Anda mengumpulkan data yang dikumpulkan melalui OsQuery dan menampilkannya kepada auditor?

OsQuery di luar kotak memancarkan log yang dapat dikumpulkan oleh siems pihak ketiga dan alat agregasi log. Menggunakan fungsi pelaporan asli mereka, Anda dapat membangun dasbor yang akan membuat Anda melalui audit Anda dan memberi Anda visibilitas yang luar biasa.

Jika kamu tidak’T ingin membangun semua ini sendiri, Kolide bisa membuat Anda bangun dan berlari cepat. Kolide’S Produk secara otomatis memberi Anda installer asli untuk Mac, Windows, dan Linux yang menginstal OsQuery. Setelah agen berjalan, Kolide akan secara otomatis mengumpulkan semua info terkait, mengumpulkannya, dan memvisualisasikannya. Dalam beberapa menit, Anda bisa melihat dasbor seperti ini:

Kolide’S inventaris secara otomatis mengumpulkan informasi yang Anda butuhkan untuk menampilkan auditor untuk SOC2.

Selain itu, Kolide dapat memberi Anda akses API dan dokumentasi lengkap tentang data yang dikumpulkannya.

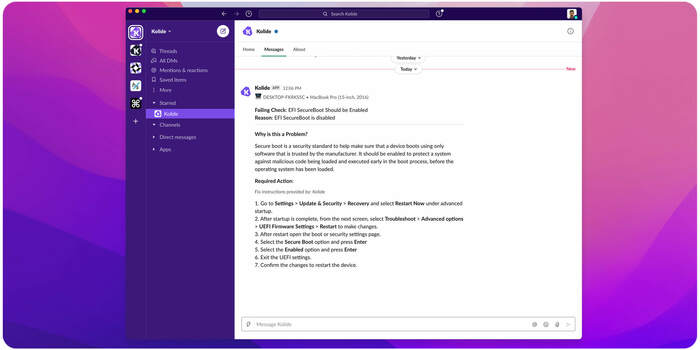

Pertanyaan lain vanilla osquery tidak’t punya jawaban untuk remediasi. Misalnya, jika Anda menemukan Windows Secure Boot dinonaktifkan (yang membantu memastikan integritas sistem bek yang mendasarinya), bagaimana Anda memperbaikinya? Salah satu pendekatan adalah membeli produk manajemen perangkat Windows dan menerapkan kebijakan untuk memaksa pengaturan ini. Sementara itu bisa berhasil, tidak semuanya dapat diotomatisasi dengan cara ini. Tidak ada cara untuk mengaktifkan boot aman tanpa pengguna’s membantu dari jarak jauh.

Sekali lagi, Kolide dapat menjalankan cek terhadap PC Windows Anda untuk memverifikasi bahwa layanan ini diaktifkan. Jika mereka adalah’T, Kolide terintegrasi dengan Slack untuk pesan pengguna akhir dan mengarahkan mereka tentang cara mengaktifkan kembali fitur-fitur tersebut (dan menjelaskan mengapa mereka penting untuk menjaga mereka seperti itu).

Aplikasi Kolide Slack dapat menjangkau pengguna akhir secara langsung untuk memberi tahu mereka bahwa boot aman dimatikan dan membantu mereka mendapatkannya kembali sesegera mungkin.

Pemberitahuan pengguna akhir adalah bagian dari filosofi keamanan jujur kami. Kami percaya bahwa mengajar pengguna akhir bagaimana menjaga perangkat mereka tetap aman dan lebih lengkap keamanan daripada hanya mengunci mesin.

Coba Kolide secara gratis untuk melihat bagaimana kami dapat membantu Anda mencapai kepatuhan SOC 2 dengan lebih mudah.

- Auditor kepatuhan merasa terganggu saat Anda menggunakan istilah biner seperti “lulus” atau “gagal” untuk menggambarkan hasil audit. Sebaliknya mereka menggunakan istilah seperti “diubah” atau “memenuhi syarat”. Saat saya menggunakan kata itu “lulus” Dalam artikel ini, maksud saya Anda telah memperoleh laporan SOC 2 tanpa kualifikasi negatif. ↩