Google Chrome protège-t-il contre les logiciels malveillants?

Libérez votre entreprise de Ransomware avec Chrome OS

Une protection robuste contre les ransomwares (et de nombreuses autres menaces) nécessite plusieurs couches de défense. L’Institut national des normes et de la technologie (NIST) décrit cinq fonctions principales dans le cadre de cybersécurité qui servent de piliers principaux à un programme de cybersécurité réussi et complet dans toute organisation du secteur public ou privé. Voici les recommandations du NIST et des exemples de la façon dont nos technologies cloud peuvent aider à traiter les menaces de ransomware:

Résumé

Chrome OS est une plate-forme de cloud-amest qui offre une protection par défaut contre les ransomwares. Avec des mesures de sécurité proactives intégrées, Chrome OS offre plusieurs couches de défense pour protéger votre entreprise. En suivant les recommandations du National Institute of Standards and Technology (NIST), Chrome OS peut traiter efficacement les menaces des ransomwares et assurer la confidentialité et la sécurité de vos données.

Points clés

- Chrome OS offre une protection robuste contre les ransomwares et autres menaces en mettant en œuvre plusieurs couches de défense.

- Le cadre de cybersécurité décrit par le NIST fournit une approche complète de la cybersécurité dans toute organisation.

- Chrome OS offre une expérience de navigation sécurisée avec des paramètres de confidentialité intuitifs.

- La fonction de “vérification de sécurité” dans Chrome informe les utilisateurs de tout mot de passe compromis ou extensions dangereuses, assurant leur sécurité en ligne.

- Les utilisateurs peuvent facilement gérer leurs paramètres de confidentialité dans Chrome, y compris la compensation de l’historique de navigation, la gestion des cookies et le contrôle des autorisations du site.

- Chrome met régulièrement à jour ses fonctionnalités de sécurité pour se protéger contre les menaces de phishing et de logiciels malveillants.

- Chrome offre une large gamme de fonctionnalités utiles, telles que les flux d’actualités personnalisés et la gestion des mots de passe.

- Les capacités de traduction et de recherche de Google améliorent l’expérience utilisateur de Chrome.

- Chrome OS protège contre les logiciels malveillants en bloquant les exécutables et en exécutant les applications uniquement des sources de confiance.

- Les données et les fichiers dans Chrome OS sont automatiquement sauvegardés vers le cloud, minimisant le risque de perte de données due aux attaques de ransomware.

Des questions

- Comment Chrome OS protège-t-il contre les ransomwares?

Chrome OS offre une protection par défaut contre les ransomwares en implémentant plusieurs couches de défense. Il recule automatiquement les données et les fichiers vers le cloud, les rendant récupérables en cas d’attaque. Chrome OS bloque également les exécutables et exécute uniquement des applications à partir de sources de confiance, réduisant le risque d’infections de logiciels malveillants.

- Quelles sont les principales fonctions décrites dans le cadre de cybersécurité par NIST?

Le cadre de cybersécurité décrit par le NIST comprend cinq fonctions principales: identifier, protéger, détecter, répondre et récupérer. Ces fonctions servent de base à un programme complet de cybersécurité dans toute organisation.

- Comment les paramètres de confidentialité de Chrome peuvent-ils aider à assurer la sécurité en ligne?

Les paramètres de confidentialité de Chrome permettent aux utilisateurs de configurer leur expérience de navigation en fonction de leurs besoins. Les utilisateurs peuvent effacer l’historique de la navigation, gérer les cookies et contrôler les autorisations du site, telles que l’accès aux données de localisation ou à la caméra. Ces paramètres aident à protéger les informations personnelles et à éviter un accès non autorisé à des données sensibles.

- Comment la fonction “Vérification de la sécurité” dans Chrome améliore-t-elle la sécurité?

La fonction de “vérification de sécurité” dans Chrome scanne régulièrement des mots de passe compromis et des extensions dangereuses. Si des vulnérabilités sont détectées, Chrome informe l’utilisateur et fournit des étapes pour résoudre le problème. Cette approche proactive aide les utilisateurs à maintenir une présence en ligne sécurisée et à prévenir les violations de sécurité potentielles.

- Quels sont les avantages des mises à jour de sécurité régulières de Chrome?

Chrome publie des mises à jour de sécurité toutes les six semaines, garantissant que les utilisateurs sont protégés contre les dernières menaces, y compris les attaques de phishing et de logiciels malveillants. Ces mises à jour renforcent les fonctionnalités de sécurité de Chrome OS et offrent aux utilisateurs un environnement de navigation sûr.

- Quelles fonctionnalités supplémentaires Chrome offre-t-elle?

En plus de ses mesures de sécurité, Chrome propose diverses fonctionnalités pour améliorer l’expérience utilisateur. Il s’agit notamment de flux d’actualités personnalisés, de gestion des mots de passe, de capacités de traduction et d’accès rapide aux prévisions météorologiques et à la conversion des devises. Chrome vise à fournir une expérience de navigation complète et intuitive à ses utilisateurs.

- Comment Chrome OS protège-t-il contre les logiciels malveillants?

Chrome OS protège contre les logiciels malveillants en bloquant les exécutables et en autorisant uniquement les applications des sources de confiance, comme le Google Play Store. Cela empêche les applications malveillantes d’exécuter sur les appareils Chrome OS. En outre, Google Play Protect Sancs applications pour les logiciels malveillants avant d’être téléchargés, garantissant une couche de protection supplémentaire.

- Comment Chrome OS sauve-t-il des données et des fichiers?

Chrome OS recommence automatiquement les données et les fichiers des utilisateurs vers le cloud. Cela signifie que même si une attaque de ransomware se produit, les données peuvent être facilement restaurées à partir de la sauvegarde du cloud. Chrome OS minimise la quantité de données stockées localement sur un appareil, réduisant le risque de perte de données.

- Quel est le coût des attaques de ransomwares pour les entreprises?

Les attaques de ransomwares peuvent avoir des implications financières importantes pour les entreprises. Le coût moyen par attaque est d’environ 761 106 $, selon Sophos. À l’échelle mondiale, le coût des attaques de ransomwares devrait dépasser 20 milliards de dollars en 2021, soulignant l’importance des mesures de cybersécurité robustes.

- Y a-t-il des attaques de ransomware rapportées sur les appareils Chrome OS?

Il n’y a eu aucune attaque de ransomware signalée contre une entreprise, une éducation ou un appareil Chrome OS consommateur. Les mesures de sécurité inhérentes de Chrome OS, telles que les sauvegardes de données automatiques et les restrictions d’application, fournissent une forte défense contre les menaces de ransomware.

Clause de non-responsabilité: Les informations fournies dans cet article sont basées sur une expérience personnelle et peuvent ne pas refléter les vues ou les pratiques de tous les utilisateurs.

Libérez votre entreprise de Ransomware avec Chrome OS

Une protection robuste contre les ransomwares (et de nombreuses autres menaces) nécessite plusieurs couches de défense. L’Institut national des normes et de la technologie (NIST) décrit cinq fonctions principales dans le cadre de cybersécurité qui servent de piliers principaux à un programme de cybersécurité réussi et complet dans toute organisation du secteur public ou privé. Voici les recommandations du NIST et des exemples de la façon dont nos technologies cloud peuvent aider à traiter les menaces de ransomware:

Ваша конфиденциальность п’t

Безопасная работа В интернет j’ai. Каждый ползователь может устанавливmande.

Беззасность

На страже вашей безопасности В интернете

Фннкция “проверка беззас avantme. Chrome отécu уведомление, есл Ваши сохраненные пароли бдут рсранеты, предупредe. обновит фнкции безопасности.

Мощaper

Исп’tллзя настройки конфиденциальности chrome, Вы можетеG удалять свою историю пззсооров, ааже шраеаеешяоойайй cook cookже ераеаевvi. ниями для сайтов, нааécu достуdy к д данныы о оестоположенies.

Бдьте увереtesve

Оeux, о´вления chrome с последнoration фннкциям>. Это позволяет наам защищать Вас от таких уроз, как фишинг и раопeтрение Вредоносоe.

Знайте, как chrome помогает вам

В Chrome Вы найеете множество полезных фнкций – от сециальных подб’t. Вы можете лего задать собственные парараousseon ы синхронизаци°, а также настройки конфиденццност§т ,реерùиа заminé ыаminé, нарriez рреериееа ASтзза аminé заcin рер реееа ASтззер ррр ррр рррер ррр ррее m’entes ление Dieu.

Ищите нжный контент, Выыолняйте расчеты, перевод§.

Полчаййе.

Лего и ыстро выыолняйте рчеты про В стрре.

Благодаря Google переводчику Вы сожете подобрать правильные слова болееееееееère.

Доступ к документам, фото, Видео и файлам на google диске прямо з з стр.

Ыыстро конвертирййте ююбюю Валюту прям В строке поиска.

Google Chrome protège-t-il contre les logiciels malveillants?

Thomas Riedl

Directeur du produit, de l’entreprise et de l’éducation

Essai gratuit de mise à niveau de la mise à niveau de Chrome Enterprise

Inscrivez-vous à un essai gratuit de 30 jours de la mise à niveau de Chrome Enterprise et inscrivez-vous jusqu’à 50 appareils Chrome OS.

Nous’Ve a inauguré l’ère du travail hybride, et la flexibilité qu’elle permet s’est avérée essentielle aux entreprises et aux employés. Cependant, une main-d’œuvre distribuée crée des défis technologiques qui permettent à la cybercriminalité de prospérer plus facilement. Les attaques de ransomwares ont monté en flèche 150% en 2020 (Harvard Business Review, groupe-IB) avec le passage global vers le travail à distance, et juste depuis le début de 2021, nous’Ve a vu des attaques de ransomwares contre plusieurs industries, notamment le pétrole, l’alimentation et le transport.

Ransomware crypte vos données, ce qui les rend inaccessibles à vous et à vos employés, et les implications financières peuvent être dévastatrices. De nombreuses organisations sont obligées de payer la rançon aux cybercriminels pour déchiffrer leurs données ou les remédier par un spécialiste, ce qui coûte en moyenne 761 106 $ par attaque (Sophos). À l’échelle mondiale, le coût des attaques de ransomwares devrait dépasser 20 milliards de dollars en 2021 (Cybersecurity Ventures).

Chrome OS est une plate-forme cloud-première qui offre une protection contre les ransomwares par défaut. En fait, il n’y a eu aucune attaque de ransomware signalée contre une entreprise, une éducation ou un appareil Chrome OS consommateur.

Chrome OS a une sécurité intégrée et proactive pour protéger votre entreprise contre les ransomwares, notamment:

- Les données et les fichiers sont automatiquement sauvegardés vers le cloud et récupérables: Parce que Chrome OS est une plate-forme de cloud-premier, là’s une très faible quantité de données sur l’appareil susceptibles de ransomware. Toutes vos données utilisateur sont sauvegardées dans le cloud et vos fichiers sont sauvegardés dans des services de stockage cloud comme Google Drive. Dans le cas où les ransomwares contournent les mesures de sécurité Chrome OS, vos données et fichiers utilisateur peuvent facilement être restaurés presque instantanément.

- Les exécutables sont bloqués: Les ransomwares se cachent souvent dans des fichiers exécutables qui corrompent vos données. Ces fichiers exécutables ne peuvent pas s’exécuter sur Chrome OS, qui empêche les applications malveillantes de l’exécution. Chrome OS exécute uniquement des applications à partir du Google Play Store. Google Play Protect Scanes Apps pour les logiciels malveillants avant de les télécharger.

- En lecture seule, OS imprégné: Les fichiers système sont conservés dans une partition distincte pour s’assurer que le système d’exploitation ne peut pas être modifié par des applications ou des extensions et est inaccessible par ransomware.

- Google Safe Browsing: Une mesure proactive qui avertit les utilisateurs avant de tenter de naviguer vers des sites dangereux ou avant de télécharger des fichiers dangereux.

- Mises à jour automatiques: Chrome OS se met à jour régulièrement et automatiquement en arrière-plan offrant une protection continue contre les menaces.

- Boot vérifié: Si une attaque prévaut, Verified Boot confirme que le système d’exploitation n’a pas été falsifié, et s’il l’a fait, il revient à une version précédente du système d’exploitation.

Pour les sociétés de services financiers comme Ocwen, un fournisseur de services de prêts hypothécaires résidentiels et commerciaux, la protection contre les ransomwares est critique. Chef de l’infrastructure informatique mondiale pour les États d’Ocwen, Rishi Gupta, “Nous avons choisi Chrome OS car il nous a permis de nous assurer que nous satisfaisons à nos exigences internes de sécurité et de conformité de l’information. Avec Chrome OS, nos fichiers sont enregistrés dans le cloud, nous savons donc que nous protégeons Ocwen des attaques.”

L’approche la plus intelligente de la défense des ransomwares est celle qui a une protection proactive intégrée qui aide à prévenir la négligence accidentelle des employés. Explorez nos appareils Chrome OS ou démarrez un essai de mise à niveau gratuit de Chrome Enterprise.

- Chrome Enterprise

- Chromé

- Sécurité et identité

Google Chrome protège-t-il contre les logiciels malveillants?

Phil Venables

VP / CISO, Google Cloud

Sunil Potti

VP / GM, Google Cloud Security

Ransomware, une forme de malware qui crypte un utilisateur’S ou organisation’s Les fichiers ou les données les plus importants les rendent illisibles, n’est pas’t une nouvelle menace dans le monde de la sécurité informatique. Ces attaques destructrices et financièrement motivées où les cybercriminels exigent le paiement pour décrypter les données et restaurer l’accès a été étudié et documenté pendant de nombreuses années. Aujourd’hui’La télé-réalité nous montre que ces attaques sont devenues plus omniprésentes, ce qui a un impact sur les services essentiels comme les soins de santé ou le pompage de l’essence. Pourtant, malgré les tentatives d’arrêt de cette menace, les ransomwares continuent d’avoir un impact. Les organisations qui continuent de s’appuyer sur les systèmes héritées sont particulièrement vulnérables aux menaces de ransomware, car ces systèmes peuvent ne pas être régulièrement corrigés et maintenus.

Depuis plus de 20 ans, Google fonctionne en toute sécurité dans le cloud, en utilisant notre pile technologique moderne pour fournir un environnement plus défendable que nous pouvons protéger à grande échelle. Nous nous efforçons de rendre nos innovations en matière de sécurité disponibles dans nos plateformes et produits pour les clients. Cela sous-tend notre travail pour être l’industrie’s Cloud le plus fiable, et bien que la menace de ransomware ne soit pas’t Nouveau, notre responsabilité de vous protéger des menaces existantes ou émergentes ne change jamais. Dans cet article, nous partageons des conseils sur la façon dont les organisations peuvent accroître leur résilience aux ransomwares et comment certains de nos produits et services cloud peuvent aider.

Développer une posture de sécurité défensive complète pour se protéger contre les ransomwares

Une protection robuste contre les ransomwares (et de nombreuses autres menaces) nécessite plusieurs couches de défense. L’Institut national des normes et de la technologie (NIST) décrit cinq fonctions principales dans le cadre de cybersécurité qui servent de piliers principaux à un programme de cybersécurité réussi et complet dans toute organisation du secteur public ou privé. Voici les recommandations du NIST et des exemples de la façon dont nos technologies cloud peuvent aider à traiter les menaces de ransomware:

Pilier n ° 1 – Identifier: développer une compréhension des risques de cybersécurité que vous devez gérer pour la portée de vos actifs, systèmes, données, personnes et capacités. Dans le cas des ransomwares, cela couvre les systèmes ou les processus les plus susceptibles d’être ciblés dans une attaque de ransomware, et quel serait l’impact de l’entreprise si des systèmes spécifiques étaient rendus inopérables. Cela aidera à prioriser et à concentrer les efforts pour gérer les risques.

Le livre blanc de notre guide CISO pour la transformation de la sécurité décrit les étapes pour une approche de sécurité informée par le risque, plutôt que le risque, avec le cloud. Une approche axée sur le risque peut vous aider à aborder les risques de sécurité les plus importants, au lieu de répondre aux risques que vous savez déjà atténuer. Les fournisseurs de services cloud facilitent et plus efficaces cette approche de risque en développant et en maintenant de nombreux contrôles et outils dont vous avez besoin pour atténuer les menaces de sécurité modernes. Des services comme l’inventaire des actifs cloud fournissent un mécanisme pour découvrir, surveiller et analyser tous vos actifs en un seul endroit pour des tâches comme les opérations, l’analyse de sécurité, l’audit et la gouvernance.

Pilier n ° 2 – Protéger: Créez des garanties pour assurer la prestation de services critiques et de processus métier pour limiter ou contenir l’impact d’un incident ou d’une attaque de cybersécurité potentielle. Dans le cas des ransomwares, ces garanties peuvent inclure des frameworks comme Zero Trust qui protègent et authentifie fortement l’accès des utilisateurs et l’intégrité des appareils, les environnements de segment, l’authentification des exécutables, réduisent le risque de phishing, le spam de filtrage et les logiciels malveillants, intégrer la protection des points de terminaison, le patch de manière cohérente et assurer une assurance de contrôle continue continue assurance et assurance mal. Quelques exemples de produits et de stratégies à impliquer dans cette étape comprennent:

- Une plate-forme de messagerie native et intrinsèquement sécurisée: Le courrier électronique est au cœur de nombreuses attaques de ransomwares. Il peut être exploité aux informations d’identification Phish pour l’accès au réseau illégitime et / ou pour distribuer directement les binaires de ransomware. La protection avancée de phishing et de logiciels malveillants dans Gmail fournit des contrôles aux e-mails en quarantaine, se défend contre les types de pièces jointes anormales et protège des e-mails entractifs entrants. Sandbox de sécurité détecte la présence de logiciels malveillants précédemment inconnus dans les pièces jointes. En conséquence, Gmail empêche plus de 99.9% du spam, du phishing et des logiciels malveillants de l’atteinte des utilisateurs’ boîtes de réception. Contrairement aux systèmes de messagerie sur les systèmes de messagerie sur les prémisses hérités fréquemment exploités, Gmail est mis à jour continuellement et automatiquement avec les dernières améliorations et protections de la sécurité pour aider à maintenir votre organisation’S SAFE SAFE.

- Protection solide contre les prises de compte: Les comptes compromis permettent aux opérateurs de ransomwares de prendre pied dans les organisations victimes, d’effectuer une reconnaissance, d’obtenir un accès non autorisé aux données et d’installer des binaires malveillants. Google’S Advanced Protection Program fournit la défense la plus forte contre les prises de contrôle et n’a pas encore vu un utilisateur qui participe au programme est phrisé avec succès. De plus, Google Cloud utilise de nombreuses couches de systèmes d’apprentissage automatique pour la détection des anomalies afin de faire la différence entre l’activité des utilisateurs sûres et anormales entre les navigateurs, les appareils, les connexions d’application et d’autres événements d’utilisation.

- Zero Trust Access Controls qui limitent l’accès à l’attaquant et le mouvement latéral: BeyondCorp Enterprise fournit une solution clé en main pour implémenter un accès à zéro fiducie à vos applications et ressources commerciales clés. Dans un modèle d’accès Zero Trust, les utilisateurs autorisés ont accordé un accès point à temps aux applications individuelles, pas à l’ensemble du réseau d’entreprise, et les autorisations sont en continu pour déterminer si l’accès est toujours valide. Cela empêche le mouvement latéral à travers le réseau sur lequel les attaquants ransomwares comptent pour rechercher des données sensibles et répandre les infections. BeyondCorp’Les protections S peuvent même être appliquées à l’accès au RDP aux ressources, l’une des façons les plus courantes que les attaquants de ransomware acquièrent et maintiennent l’accès aux environnements Windows Server sans sécurité.

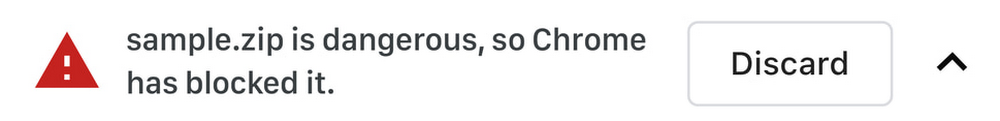

- Protections des menaces d’entreprise pour Chrome: Tiration de la technologie de navigation Google Safe, Chrome avertit les utilisateurs de millions de téléchargements de logiciels malveillants chaque semaine. La protection des menaces dans l’entreprise BeyondCorp livrée via Chrome peut empêcher les infections des logiciels malveillants auparavant inconnus, y compris les ransomwares, avec des vérifications d’URL en temps réel et une analyse profonde des fichiers.

Avertissements de téléchargement malveillant pour alerter les utilisateurs de Chrome

- Points de terminaison conçus pour la sécurité: Les Chromebooks sont conçus pour se protéger contre les attaques de phishing et de ransomware avec une empreinte à faible périphérique, une lecture seule, une mise à jour constante de manière invisible, des jetons de sable, un démarrage vérifié, une navigation sécurisée et des puces de sécurité Titan-C. Le déploiement des appareils Chromeos pour les utilisateurs qui travaillent principalement dans un navigateur peuvent réduire une organisation’S Surface d’attaque, comme s’appuyer trop sur les appareils Windows hérités, qui se sont souvent révélés être vulnérables aux attaques.

Pilier n ° 3 – Détecter: définir des moyens continus pour surveiller votre organisation et identifier les événements ou incidents de cybersécurité potentiels. Dans le cas des ransomwares, cela peut inclure la surveillance des tentatives d’intrusion, le déploiement de solutions de prévention des pertes de données (DLP) pour détecter l’exfiltration des données sensibles de votre organisation et la recherche de signes précoces d’exécution et de propagation des ransomwares et de propagation.

La capacité de repérer et d’arrêter l’activité malveillante associée aux ransomwares le plus tôt possible est essentielle pour prévenir les perturbations commerciales. Chronicle est une solution de détection de menaces qui identifie les menaces, y compris les ransomwares, à une vitesse et une échelle inégalées. Google Cloud Threat Intelligence pour Chronicle Surfaces des menaces hautement exploitables basées sur Google’S Insight et recherche collective sur les menaces sur Internet. La menace Intel for Chronicle vous permet de vous concentrer sur de réelles menaces dans l’environnement et d’accélérer votre temps de réponse.

Les technologies DLP sont également utiles pour aider à détecter les données qui pourraient être attrayantes pour les opérateurs de ransomware. Avec des capacités de découverte de données comme le DLP Cloud, vous pouvez détecter des données sensibles’est accessible au public alors qu’il ne devrait pas être et détecter les informations d’accès dans le code exposé.

Pilier n ° 4 – Réponse: Activez un programme de réponse aux incidents au sein de votre organisation qui peut aider à contenir l’impact d’un événement de sécurité (dans ce cas, ransomware).

Lors d’une attaque de ransomware ou d’un incident de sécurité, il est essentiel de sécuriser vos communications à la fois en interne à vos équipes et à l’extérieur à vos partenaires et clients. De nombreuses organisations avec des déploiements de bureaux hérités se sont déplacés vers Google Workspace car il propose une suite de collaboration en ligne plus standardisée et sécurisée, et en cas d’incident de sécurité, une nouvelle instance peut rapidement être soulevée pour fournir un environnement séparé et sécurisé pour les actions de réponse.

Pilier n ° 5 – Récupérer: construire un programme de cyber-résilience et une stratégie de sauvegarde pour vous préparer à la façon dont vous pouvez restaurer des systèmes de base ou des actifs affectés par une sécurité (dans ce cas, ransomware). Il s’agit d’une fonction essentielle pour soutenir les délais de récupération et réduire l’impact d’un événement de cyber afin de pouvoir recommencer à opérer votre entreprise.

Immédiatement après une attaque de ransomware, une image de sauvegarde ponctuelle sûre qui est connue pour ne pas être infectée doit être identifiée. Actifio GO offre une protection incrémentale de données progressive évolutive et efficace et une capacité de récupération proche de l’instruction proche des données. Cette reprise presque instante facilite l’identification rapidement d’un point de restauration propre, permettant rapidement la reprise des fonctions commerciales. Actifio Go est l’agnostique des infrastructures et peut protéger les applications sur site et dans le cloud.

Dans Google Workspace, si les fichiers sur votre ordinateur étaient infectés par des logiciels malveillants mais que vous les synchronisez avec Google Drive, vous pourrez peut-être récupérer ces fichiers. De plus, s’assurer que vous avez un programme de transfert de risques solide en place, comme notre programme de protection des risques, est un élément essentiel d’une approche globale de la gestion des cyber-risques.

Considérations clés de prévention des ransomwares et d’atténuation pour les chefs d’entreprise et les dirigeants informatiques

Alors que vous prévoyez une posture de défense complète contre les menaces de ransomware, voici quelques questions clés à considérer:

- Votre organisation a-t-elle un plan de ransomware et qu’implique-t-il? N’oubliez pas d’exiger un partenariat solide avec vos fournisseurs de cloud en fonction d’une compréhension partagée des objectifs du risque et de la sécurité.

- Comment défendez-vous votre organisation’S Données, systèmes et employés contre les logiciels malveillants?

- Sont votre organisation’S les systèmes à jour et corrigées en continu?

- Recherchez-vous l’exfiltration des données ou d’autres irrégularités?

- Quelle est votre approche complète de la fiducie zéro, en particulier l’authentification fortement de mes employés lorsqu’ils accèdent à des informations?

- Remenez-vous le droit de droite vers des emplacements immuables et tests à haute assurance qu’ils travaillent correctement? Cela devrait inclure des tests qui effectuent une restauration périodique des actifs et des données clés.

- Quels exercices effectuez-vous pour tester au combat votre organisation’S Gestion et réponse des risques aux cyber-événements ou incidents?

Les attaques de ransomwares continueront d’évoluer

Récemment, les groupes de ransomware ont évolué leurs tactiques pour inclure le vol de données avant qu’il ne soit crypté, avec la menace d’extorquer ces données par des fuites. De plus, certains opérateurs de ransomwares ont utilisé la menace d’attaques distribuées-déni de service (DDO. Les attaques du DDOS peuvent également servir de distraction, occupant des équipes de sécurité tandis que les attaquants cherchent à atteindre d’autres objectifs tels que l’exfiltration de données ou le chiffrement des données critiques. En déploiement de Google Cloud Armor – qui peut évoluer pour absorber les attaques DDOS massives – vous pouvez aider à protéger les services déployés dans Google Cloud, d’autres nuages ou sur site contre les attaques DDOS.

La protection contre les ransomwares est un problème essentiel pour toutes les organisations, et ces questions et meilleures pratiques ne sont que le début de la construction d’une posture de cybersécurité mature et résiliente. Il est important de se rappeler que vous ne pouvez pas vous concentrer sur un seul morceau de défense; Vous avez besoin d’un programme complet de cybersécurité qui vous permet d’identifier, d’empêcher, de détecter, de répondre et de récupérer des menaces. Surtout, vous avez besoin d’une gamme de solutions à partir d’une plate-forme cloud testée et très résiliente qui fonctionne sur ces éléments de manière intégrée à votre entreprise. Pour en savoir plus sur la façon dont Google Cloud peut vous aider à mettre en œuvre un programme complet de cybersécurité pour protéger contre les menaces comme les ransomwares et plus encore, visitez notre centre des meilleures pratiques Google Cloud Security.

- Sécurité et identité

- Google Cloud

- Inside Google Cloud

- Points de vue

Google: Nous vous offrirons une meilleure protection contre les logiciels malveillants dans Chrome, mais seulement si vous vous connectez

Après avoir élargi le programme de protection Advanced Gmail pour les utilisateurs de la suite G à haut risque, Google apporte maintenant des fonctionnalités anti-malware du programme à Chrome.

Alors que le programme de protection avancé Gmail exige que les utilisateurs utilisent une clé de sécurité matérielle comme le Titan de Google, les protections supplémentaires anti-malware pour Chrome les obligeront à se connecter au système de compte de navigateur de Google, appelé Sync.

L’entreprise a mis en colère certains utilisateurs de Chrome l’année dernière en déployant une fonctionnalité inopinée qui a automatiquement enregistré les utilisateurs dans le système de compte de Chrome s’ils étaient déjà connectés à un service Google comme Gmail.

Être connecté à Chrome envoie un historique de navigation Web aux serveurs de Google, ce qui lui permet de synchroniser l’historique Web, les mots de passe et les paramètres sur plusieurs appareils. L’activation de la synchronisation signe également automatiquement les utilisateurs dans tous les services Google qu’ils visitent, y compris YouTube et la recherche.

La nouvelle offre de protection avancée semble donner aux utilisateurs le choix de négocier une certaine confidentialité pour une sécurité supplémentaire.

Une fois connecté, Google dit: “Chrome commencera automatiquement à recevoir des protections plus fortes contre les téléchargements risqués sur le Web, comme des fichiers contenant des logiciels malveillants.”

La société fait valoir que, comme Advanced Protection offre une protection plus élevée aux utilisateurs de Gmail, “les attaquants déplacent leurs stratégies pour menacer les utilisateurs de protection avancée à l’extérieur du courrier électronique avec des logiciels malveillants liés et des` `téléchargements d’entraînement ” où les utilisateurs téléchargent sans le savoir les logiciels nuisibles sur leurs appareils”.

Chrome a déjà un tas de fonctionnalités anti-malware intégrées, y compris la navigation sûre, une fonction de nettoyage de logiciels malveillants alimentée par ESET, et en mars, il a ajouté de nouvelles protections pour bloquer les téléchargements de fichiers à partir de Iframes de sandbox, coupant une technique clé utilisée pour installer automatiquement les logiciels malveillants sur les ordinateurs à partir de la Web, le Web, coupe une technique clé utilisée pour installer automatiquement les logiciels malveillants sur les ordinateurs à partir du Web,.

Mais Google dit que “les utilisateurs de protection avancée obtiendront un niveau de protection encore plus fort” dans Chrome.

La prochaine fois que Chrome avec SYNC est compatible entre un exécutable potentiellement méchant sur le Web, les utilisateurs peuvent voir un message dans le coin inférieur du navigateur qu’un fichier a été “bloqué par une protection avancée”.

Le programme de protection avancée pour G Suite annoncé la semaine dernière s’adresse aux administrateurs de la suite G qui n’avaient auparavant pas de contrôle sur qui était inscrit au programme.

Les administrateurs peuvent désormais nommer des groupes d’utilisateurs à haut risque spécifiques et les exiger d’utiliser une clé de sécurité et de créer une liste blanche d’applications qui sont autorisées à accéder aux données Gmail de leurs utilisateurs.

En savoir plus sur Google, Gmail, Chrome et Security

- Google: les utilisateurs de la suite G à haut risque obtiennent désormais la même sécurité avancée que nous utilisons en interne

- La nouvelle sécurité Gmail de Google: si vous êtes une cible de grande valeur, vous utiliserez des clés physiques

- Google pour supprimer le chrome‘s construit-dansProtection XSS (auditeur XSS)

- La moitié de toutes les extensions Google Chrome ont moins de 16 installations

- Google apporte la clé de sécurité Titan à plus de pays

- Utilisez Gmail au travail? Vous obtenez maintenant Sandbox de sécurité pour combattre les menaces de 0 jours, ransomware

- Google dit qu’il a stocké des mots de passe de la suite G sous forme non lâchée pendant 14 ans

- Google apporte le centre de commande de sécurité du cloud en GA, ajoute de nouveaux services

- Office 365 VS G Suite: Quelle suite de productivité est la meilleure pour votre entreprise

- La différence entre Gmail, un compte Google et les comptes de la suite GTechrepublic

- Mode confidentiel Gmail pour le lancement de la suite G en juinCnet