Gids: 4 vervelende programma’s die uw bestanden voor Bitcoins kapen

In het afgelopen jaar begon Bitcoin te fungeren als de geprefereerde vorm van valuta voor een nieuw type kwaadaardige software. Het heet in het algemeen Ransomware en het neemt uw computerbestanden als gijzelaar totdat u de hacker die het heeft gemaakt zijn losgeld betaalt.

En het evolueert, snel …

De eerste en meest beruchte vorm van ransomware die om Bitcoin vroeg, heette “CryptoLocker”. Het sluipt naar uw computer via onschuldig ogende SPAM-e-mails zoals deze.

Bijgevoegd bij de e-mail was een ZIP-archief met een klein uitvoerbaar bestand (een programma dat op een Windows-computer draait, meestal eindigt op “.exe”). Om het nog moeilijker te maken om het “.exe” -bestand te detecteren, was het gebruik van een documentextensie (d.w.z. “.pdf”) in de bestandsnaam en het weergeven van een Adobe Reader-pictogram.

Als u ervoor kiest om het schadelijke bestand te openen, wordt het gedownload en uitgevoerd Gameover ZeuS, die op zijn beurt andere malwarefamilies downloadt en installeert, waaronder CryptoLocker. CryptoLocker zal dan doorgaan en uw computerbestanden versleutelen, zodat u er geen toegang toe heeft zonder een specifieke privésleutel (net als degene die wordt gebruikt in een Bitcoin-portemonnee). Om de privésleutel te krijgen, moet u natuurlijk betalen.

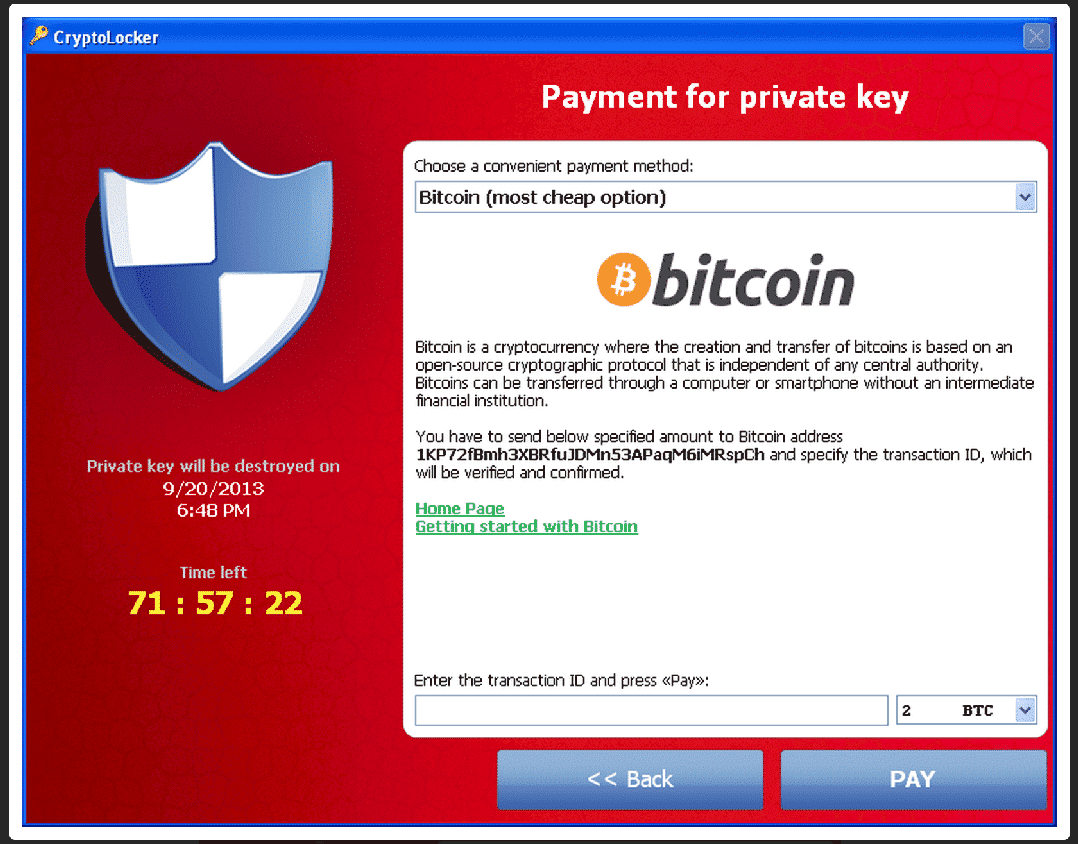

Dit is wat u op uw computer ziet als u geïnfecteerd bent:

Als het je niet lukt om het losgeld op tijd te betalen, moet je de “decoderingsservice” van CryptoLocker gebruiken. De “Decryptieservice” van CryptoLocker is natuurlijk veel duurder dan het oorspronkelijke losgeld.

Dit is gek:

In de eerste 100 dagen dat CryptoLocker werd uitgebracht, raakten bijna 500.000 computers geïnfecteerd. Volgens Symantec gaat 3% van de mensen ermee akkoord om losgeld te betalen, maar aanvullende onderzoeken suggereren dat het aantal dichter bij 1,3% ligt.

een Scriptie beweert dat de makers van CryptoLocker in deze periode 1.216 BTC hebben kunnen verzamelen, waardoor ze een winst hebben gemaakt van enkele honderdduizenden dollars.

CryptoLocker werd uiteindelijk stopgezet op 2 juni 2014 toen verschillende wetshandhavingsinstanties het netwerk dat het beheert, stopzetten. Geïnfecteerde gebruikers konden nu hun bestanden decoderen met behulp van een website genaamd DecryptCryptoLocker.

Maar het verhaal eindigde daar niet:

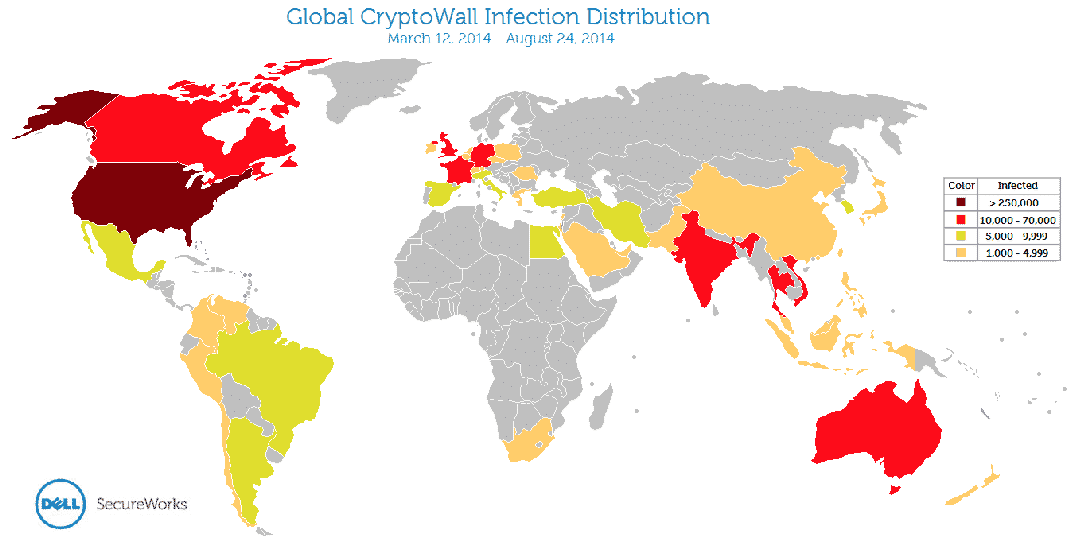

Geïnspireerd door CryptoLocker, hoewel niet gerelateerd, kwam CryptoWall rond februari 2014 spelen. Hoewel CryptoWall minder geavanceerd was dan CryptoLocker, slaagde het erin om 625.000 computers te infecteren – een groter aantal dan zijn voorganger.

De meest besmette landen waren de VS, Vietnam, het VK en Canada. Hier is een geografische weergave van de geïnfecteerde landen:

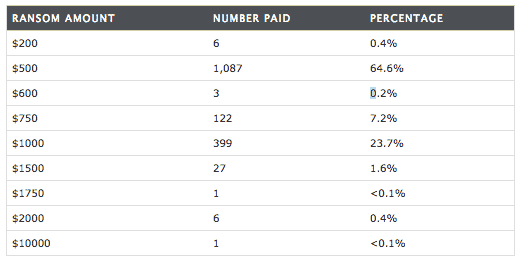

Maar hoewel er veel moeite is gedaan om CryptoWall zoveel mogelijk te verspreiden, vielen de resultaten een beetje tegen. “Slechts” 939 BTC werden verzameld van verschillende gebruikers die besloten te betalen. Het losgeld varieerde tussen $ 200 en $ 10.000 (betaald door slechts één gebruiker).

Het slechte nieuws is dat CryptoWall evolueert:

Terwijl CryptoWall begon als een CrptoLocker-kloon, is het nu gemuteerd in een CryptoWall 2.0 in januari 2015 en in CryptoWall 3.0 in maart 2015. Tegenwoordig versleutelt CryptoWall niet alleen uw bestanden, maar kan het ook informatie van uw computer stelen, inclusief de privésleutel van uw Bitcoin-portemonnee . Dit maakt de software veel winstgevender voor de makers door ervoor te zorgen dat ze een vorm van betaling voor hun werk krijgen.

In de afgelopen maanden van 2015 zijn ook deze twee grote bedreigingen gemeld:

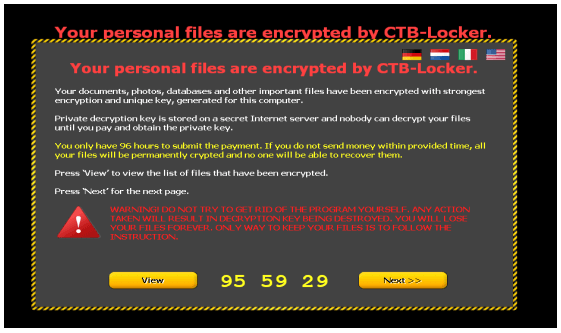

CTB Locker – Staat voor Curve-Tor-Bitcoin.

- Kromme komt van cryptografie die is gebaseerd op elliptische krommen. Dit is de methode die wordt gebruikt om uw bestanden te versleutelen.

- Tor (staat voor The Onion Router) is een netwerk van computers waaruit het Darknet bestaat.

- Bitcoin verwijst naar de mogelijkheid om in bitcoins te betalen.

Hier ziet u hoe een “gekaapte” computer met CTB Locker eruit ziet:

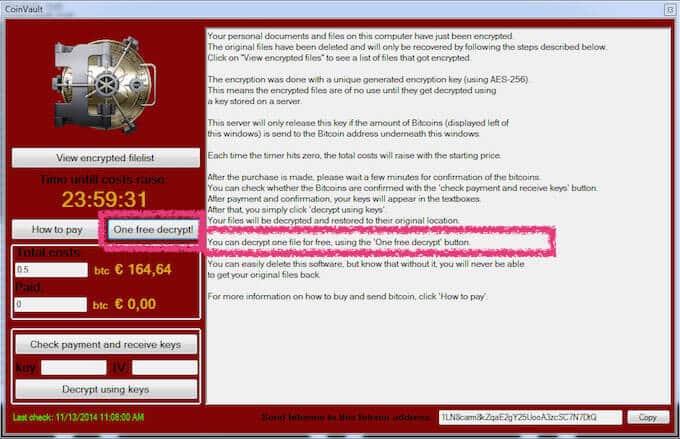

CoinVault – Uitgebracht in november 2014, geeft deze CrpytoGraphic Locker je de mogelijkheid om één bestand “in huis” te decoderen. Dit betekent dat de makers van de software je een voorproefje willen geven, of een soort bewijs willen geven dat ze goed zijn voor hun woord. Beschouw het als een daad van goede trouw, zoals het vrijlaten van een gijzelaar.

CoinVault heeft tot nu toe meer dan 20 landen aangevallen, maar de Nederlandse politie was in staat om een deel van de informatie van CoinVault te verkrijgen. Met behulp van deze informatie heeft Kaspersky een decryptor website om CoinVault te helpen bestrijden.

Maar er is ook goed nieuws:

Er is iets dat u kunt doen aan dit toenemende fenomeen van CryptoGraphic Lockers .

Allereerst zijn de soorten ransomware die ik in dit bericht heb genoemd allemaal gericht op verschillende Microsoft Windows-versies (van XP tot Windows 10). Zo als je een mac hebt en je gebruikt het Mac OS, ben je waarschijnlijk veilig (waarschijnlijk…).

Ten tweede zou je dat moeten doen maak er een gewoonte van om regelmatig een back-up van uw bestanden te maken. Op deze manier kunt u, zelfs als iemand uw gegevens versleutelt, altijd de originele bestanden herstellen zonder de versleuteling. Omdat verbonden services zoals Dropbox, afhankelijk van het geval, ook geïnfecteerd kunnen zijn, wordt ook een offline back-up aanbevolen.

Als u een back-up van uw bestanden wilt maken, kunt u de 3-2-1 regel wat betekent:

- 3 verschillende exemplaren op drie verschillende plaatsen (3 exemplaren op dezelfde harde schijf tellen niet mee).

- 2 verschillende formaten (bijv. Harde schijf en dvd).

- Bewaar 1 kopie offsite (d.w.z. op een andere locatie). Dit voorkomt dat beide kopieën vernietigd worden in geval van inbraak, brand, enz.

De volgende maatregel is vrij eenvoudig. Open geen e-mailbijlagen die er grappig uitzien (oke mama?!). Dit omvat e-mails van mensen die u niet kent en bestanden waarvan u denkt dat ze onveilig zijn. Er is opgemerkt dat zelfs bestanden die onschadelijk lijken, zoals PowerPoint-presentaties, Excel-sheets en Word-documenten. kan ook een uitvoerbaar bestand bevatten binnen hen.

Zorg ervoor dat u uw besturingssysteem altijd bijwerkt met de laatste updates en dat u een betrouwbaar antivirusprogramma hebt geïnstalleerd. Als u deze stappen volgt, bent u waarschijnlijk in de meeste gevallen gedekt. Als u denkt dat u aanvullende bescherming wilt, kunt u deze raadplegen deze gids die geavanceerde stappen levert die kunnen worden genomen.

Blijkbaar zijn er ook speciale tools die u op uw computer kunt installeren om te voorkomen dat dit soort ransomeware verschijnt zoals CryptoPrevent en CryptoGuard.

Last but not least is er een enorme bron met in het bijzonder CoinVault die u alle informatie zal geven die u nodig heeft voor het geval u geïnfecteerd raakt hier.

Als je computer ooit is geïnfecteerd met ransomware, zou ik graag je verhaal horen in het commentaargedeelte hieronder.

Bronnen:

TrendLabs, Dell beveiligde netwerken, SecureList, TechRepublic

![080518[1]](https://racavedigger.com/wp-content/uploads/2021/02/0805181-394x330.jpg)

![Dr8erx_WwAAdIX-[1]](https://racavedigger.com/wp-content/uploads/2021/02/dr8erx_wwaadix-1-1024x766-394x330.jpg)

![paypal-960x612px[1]](https://racavedigger.com/wp-content/uploads/2021/02/paypal-960x612px1-394x330.jpg)