Microsoft fa la sicurezza informatica?

Riepilogo dell’articolo:

1. Minacce elevate e controllo regolamentare medio cybersecurity non è mai stata una priorità più alta.

La maggior parte dei leader aziendali e di sicurezza concordano sul fatto che i rischi di sicurezza informatica e protezione dei dati sono in aumento e probabilmente continueranno a evolversi con la tecnologia emergente.

Punti chiave:

– Una società Fortune 500 ha chiuso con successo frodi, corruzione e corruzione utilizzando il comando di rischio di PwC, alimentato da Microsoft Sentinel.

– Pwc e Microsoft offrono soluzioni di sicurezza che possono aiutare a semplificare il cyber riducendo il rischio e la complessità.

– Le tradizionali soluzioni di gestione degli incidenti e degli eventi potrebbero non tenere il passo con le minacce informatiche di oggi, ma i servizi di rilevamento e risposta delle minacce di PwC e Microsoft possono fornire un monitoraggio e risposta di avviso continuo.

– Microsoft Defender per i servizi IoT di PWC combina le capacità informatiche con la tecnologia Microsoft per aiutare le aziende a ottenere una migliore visibilità nelle loro reti OT e migliorare la resilienza.

– Le soluzioni basate su cloud di PWC possono aiutare le organizzazioni a progettare una catena di approvvigionamento digitale intelligente e interconnessa che è trasparente e sicura in tutte le operazioni.

Domande:

1. In che modo un’azienda Fortune 500 ha affrontato frodi, corruzione e corruzione?

Una società Fortune 500 ha chiuso con successo frodi, corruzione e corruzione utilizzando il comando di rischio di PwC, alimentato da Microsoft Sentinel.

2. Come possono Pwc e Microsoft semplificare la sicurezza informatica riducendo il rischio e la complessità?

Possono semplificare il portafoglio di sicurezza, raccogliere informazioni sulle applicazioni esistenti, condurre analisi dello scenario e lavorare a stretto contatto con le organizzazioni per razionalizzare lo stack di sicurezza e migliorare le capacità di sicurezza.

3. Perché sono insufficienti tradizionali soluzioni di incidente di sicurezza ed eventi?

Le soluzioni tradizionali potrebbero non stare al passo con le minacce informatiche di oggi in termini di volume e complessità.

4. In che modo Pwc e Microsoft aiutano le organizzazioni centralizzare il monitoraggio delle minacce?

PWC e Microsoft offrono servizi di rilevamento e risposta delle minacce che vanno dalla progettazione e dalla costruzione di centri operativi di sicurezza di prossima generazione alle operazioni in corso e al monitoraggio e alla risposta degli avvisi continui.

5. Quali sono i vantaggi del Microsoft Defender di PWC per IoT Services?

Questi servizi combinano le funzionalità di sicurezza informatica OT con la tecnologia Microsoft per fornire una migliore visibilità nelle reti OT, identificare le minacce e migliorare la resilienza.

6. In che modo le soluzioni basate su cloud di PwC possono migliorare la sicurezza della catena di approvvigionamento?

Le soluzioni basate su cloud di PWC offrono una gestione continua e una gestione centralizzata, semplificando il processo di monitoraggio, aggiornamento e identificazione delle minacce in una catena di approvvigionamento digitale intelligente e interconnessa.

7. In che modo le organizzazioni di aiuto Pwc e Microsoft possono migliorare l’intelligenza di rete?

Pwc e Microsoft lavorano con le organizzazioni per identificare e rispondere in modo proattivo alle minacce nell’ambiente, sia interne che esterne.

8. Quali servizi relativi alla conformità offrono Pwc?

PWC offre servizi di governance delle informazioni, protezione delle informazioni, calcolo riservato e conformità con la certificazione del modello di maturità della sicurezza informatica (CMMC).

9. In che modo PWC può aiutare le organizzazioni a governare i loro dati?

PWC fornisce servizi per la protezione delle informazioni, la gestione dei record, la condivisione delle conoscenze e la collaborazione sicura per garantire la sicurezza di informazioni preziose durante il suo ciclo di vita.

10. In che modo le organizzazioni possono gestire le esigenze in evoluzione dei requisiti e dei regolamenti di conformità?

Le organizzazioni possono soddisfare i requisiti di conformità utilizzando i servizi di PWC in governance delle informazioni, protezione delle informazioni, calcolo riservato e conformità alla certificazione del modello di maturità della sicurezza informatica (CMMC).

Fiducia e sicurezza informatica

Una catena di approvvigionamento ottimizzata è progettata per soddisfare le richieste dei clienti in evoluzione e creare più opportunità commerciali, a forma di costi e efficienze. Le nostre soluzioni basate su cloud includono la sicurezza continua e la gestione centralizzata per aiutare a semplificare il processo di monitoraggio, aggiornamento e identificazione delle minacce, utilizzando l’analisi per aiutare a scoprire potenti approfondimenti. Possiamo progettare una catena di approvvigionamento digitale intelligente e interconnessa’S trasparente e sicuro attraverso la tua organizzazione, dalle operazioni, al marketing, alla realizzazione.

Sii pronto per domani’S cyber minacce, oggi

Minacce elevate e controllo regolamentare medio cybersecurity non è mai stata una priorità più alta. La maggior parte dei leader aziendali e di sicurezza concorda: i rischi di sicurezza informatica e protezione dei dati sono in aumento e probabilmente continueranno a evolversi con la tecnologia emergente. Preparare la tua attività a soddisfare i rischi sempre più complessi e inaspettati può essere schiacciante, ma non lo fa’deve essere. Pwc’S Deep Industry Experience e Microsoft’La tecnologia sicura consente alle aziende di costruire con fiducia la fiducia nel tuo domani. Insieme noi’Aiuto aiuti a risolvere le tue sfide aziendali più complesse.

Letture rapide su argomenti critici di sicurezza informatica

In cinque minuti, ottieni gli ultimi argomenti come la razionalizzazione del portafoglio, il rischio di terze parti e la gestione degli incidenti e degli eventi di sicurezza.

Come Pwc e Microsoft possono aiutarti a semplificare il cyber

Caso di studio: come un’azienda Fortune 500 ha chiuso frodi, corruzione e corruzione

Frode, corruzione e corruzione globali sono un problema di $ 4 trilioni all’anno. Pwc’Il comando di rischio, alimentato da Microsoft Sentinel, ha contribuito a identificare i rischi che in precedenza potrebbero essere rimasti inosservati. Esplora come un’azienda globale ha reso il rischio e la conformità il loro vantaggio competitivo. Reimmaginare la conformità

Essere pronto per il cyber con PWC’S Soluzioni di sicurezza alimentate da Microsoft

Sicurezza demistificata

Aumenta la prontezza informatica riducendo il rischio e la complessità.

- Razionalizzazione del portafoglio

- Operazioni informatiche

- Difensore per IoT

- Catena di fornitura

- Risposta degli incidenti

Troppi strumenti di sicurezza possono portare più complessità e inibire le attività di riduzione del rischio. Possiamo semplificare il tuo portfolio: indagare informazioni sulle tue applicazioni esistenti e conducendo l’analisi dello scenario per identificare le lacune nella tua tecnologia. Noi’Lavori a stretto contatto con te per razionalizzare il tuo stack di sicurezza e migliorare le tue capacità di sicurezza, riducendo i costi e la complessità del programma di sicurezza informatica, supportando al contempo gli obiettivi di riduzione del rischio.

Semplifica il tuo stack di sicurezza: Lettura rapida | Orologio

Le soluzioni tradizionali di incidenti di sicurezza ed eventi (SIEM) non possono tenere il passo con il crescente volume e complessità di oggi’S cyber minacce. I nostri servizi di rilevamento e risposta delle minacce (TDR) vanno dalla progettazione e dalla costruzione di cloud-nativi, dei centri operativi di sicurezza di prossima generazione (SOC), SIEM e modelli operativi di rilevamento e risposta esteso (XDR) alle operazioni in corso, 24/7. Con una rapida sostituzione, migriamo perfettamente il tuo SIEM e SOC esistenti su Microsoft Sentinel e Microsoft 365 Defender XDR. Il rilascio rapido fa un ulteriore passo avanti per costruire una piattaforma TDR a stack completo che supporta il passaggio a un servizio gestito in loco ibrido con il monitoraggio e la risposta di alert continuo.

Centralizzare il monitoraggio delle minacce: Lettura rapida | Orologio

La convergenza della tecnologia dell’informazione (IT), della tecnologia operativa (OT) e dell’Internet of Things (IoT) crea un ecosistema digitale complesso e disconnesso che è difficile da integrare e proteggere. Il nostro Microsoft Defender per i servizi IoT combina PWC’funzionalità di sicurezza informatica con Microsoft’S tecnologia per aiutare le aziende a ottenere una migliore visibilità nelle loro reti e dati OT. Possiamo aiutare la tua organizzazione a identificare rapidamente le risorse OT, identificare le minacce all’interno del tuo ambiente, migliorare la resilienza e mantenere le operazioni avanti.

Costruisci resilienza operativa: Profonda immersione

Una catena di approvvigionamento ottimizzata è progettata per soddisfare le richieste dei clienti in evoluzione e creare più opportunità commerciali, a forma di costi e efficienze. Le nostre soluzioni basate su cloud includono la sicurezza continua e la gestione centralizzata per aiutare a semplificare il processo di monitoraggio, aggiornamento e identificazione delle minacce, utilizzando l’analisi per aiutare a scoprire potenti approfondimenti. Possiamo progettare una catena di approvvigionamento digitale intelligente e interconnessa’S trasparente e sicuro attraverso la tua organizzazione, dalle operazioni, al marketing, alla realizzazione.

Migliora l’intelligenza di rete: Profonda immersione

Impedire agli attori delle minacce di infliggere danni alla tua organizzazione identificando e rispondendo alle minacce prima di diventare una realtà. Lavoriamo con te per identificare in modo proattivo le minacce nel tuo ambiente e rispondere alle minacce sia all’interno che all’esterno della tua organizzazione.

Conformità, incontrato

Soddisfare le mutevoli esigenze dei requisiti di conformità e dei regolamenti con fiducia.

- Governance delle informazioni

- Protezione delle informazioni

- Calcolo riservato

- CMMC

Le informazioni preziose hanno bisogno di protezione in tutte le fasi del suo ciclo di vita. Creiamo, archiviamo, usiamo, archiviamo ed eliminiamo le informazioni e ti facciamo sapere esattamente dove vive. Dalla protezione delle informazioni, alla gestione dei record, alla condivisione delle conoscenze e alla collaborazione sicura: possiamo sfruttare al meglio le tue informazioni in un ambiente più sicuro e intuitivo.

Governare i tuoi dati: Immersione profonda | Orologio

Le risorse informative in crescita richiedono una maggiore visibilità su dove risiedono i dati sensibili. Eseguiamo una valutazione dello stato attuale per identificare lacune sensibili alla gestione dei dati che aiuteranno a informare i miglioramenti del processo come la definizione della struttura, dei ruoli e delle responsabilità della governance nella propria organizzazione. Possiamo classificare, proteggere e governare i tuoi dati formalizzando i processi, i controlli e le metriche che supportano la tua strategia di sicurezza delle informazioni.

I dati nel cloud non sono’t sempre sicuro. Ottieni il pieno controllo sui tuoi dati assicurandoli in un ambiente isolato che consente agli utenti di analizzarli senza esporlo ad attori dannosi. Noi’VE SIGNIFICARE NUOVE OPRIBILITÀ DI COLLABORAZIONE che possono ridurre la superficie dell’attacco, in modo da poter spostarsi dalla tua attenzione dalla preoccupazione di proteggere la tua attività a trascorrere più tempo a guidarla.

Ogni azienda all’interno della catena di approvvigionamento del Dipartimento della Difesa con accesso a determinati tipi di dati come informazioni sul contratto federale e informazioni non classificate controllate – non solo la base industriale di difesa – sarà tenuta a diventare certificazione del modello di maturità della sicurezza informatica (CMMC) certificata. Noi’Aiuta a stabilire misure di sicurezza di base e creare raccomandazioni personalizzate per la tua attività con conformità per design, in modo da poter portare i controlli della sicurezza informatica fino al nuovo standard.

Identità e accesso gestiti

Rimani al sicuro con ulteriori livelli di protezione.

- Rischio insider

- Zero fiducia

- Gestione dell’identità e accesso

Il rischio privilegiato è in aumento e prevenendolo è una componente critica della sicurezza informatica che richiede attenzione da parte di tutte le parti interessate. Possiamo creare capacità di rilevamento e risposta di prevenzione dei rischi per insider da zero o integrare l’ambiente esistente. Accelera il tuo programma di rischi per insider per aiutare a ridurre il rischio contro le risorse più sensibili e rilevare comportamenti rischiosi all’interno dell’organizzazione’Sistemi S.

Ridurre il rischio di insider: Profonda immersione

Gli incidenti di sicurezza hanno sfruttato le vulnerabilità del software e i controlli di identità insufficienti per ottenere l’accesso a dati preziosi o interrompere le operazioni aziendali critiche. Le organizzazioni stanno esplorando le moderne soluzioni di fiducia zero complete da proteggere efficacemente da oggi’S cyber minacce. Pwc’S Microsoft Zero Trust è un approccio a tre fasi incentrato sulla costruzione di una base sicura attorno ad utenti e dispositivi, consentendo l’accesso condizionale e applicando la segmentazione per proteggere la tua azienda’informazioni s.

Costruisci una base sicura: lettura veloce

Dispositivi, app, servizi online e reti sono a rischio quando le credenziali vengono utilizzate o rubate. La tecnologia senza password utilizza fattori di autenticazione, biometria e altri meccanismi al posto delle password per proteggere le risorse personali e aziendali da utenti non autorizzati. Combiniamo la fiducia del dispositivo con i controlli dei rischi per aiutare a ridurre le minacce, quindi puoi essere certo che i tuoi account siano al sicuro dagli attori dannosi.

PWC nominato membro della Microsoft Intelligent Security Association

“La relazione di sicurezza tra Microsoft e PWC ha aiutato i nostri clienti congiunti a comprendere meglio i loro ambienti IT, a rispondere alle minacce e ad adattarsi al mutevole panorama della sicurezza. Siamo entusiasti del fatto che PWC abbia raggiunto lo stato della soluzione XDR gestita Microsoft: non vediamo l’ora di espandere ulteriormente la nostra alleanza attraverso il programma MISA.”

-Mandana Javaheri, Microsoft Global Senior Director, Cybersecurity Business Development

Fiducia e sicurezza informatica

Un’economia basata sui dati può prosperare solo quando governi, aziende e individui possono accedere al calcolo del cloud con la sicurezza che i loro dati siano sicuri. Garantiamo la sicurezza dei dati a tutti i nostri clienti e abbiamo sviluppato politiche sulla privacy leader del settore, programmi di conformità e misure di sicurezza, che applichiamo attraverso il nostro ecosistema informatico.

Cyber Surakshit Bharat

Scopri Microsoft’S Iniziativa per concentrarsi e rafforzare l’ecosistema della sicurezza informatica in India.

Hai bisogno di sicurezza per il tuo

Attività commerciale?

Usa Microsoft Security Essentials per aiutare a proteggersi da virus, spyware e altri software dannosi.

Office 365 – Sicurezza, conformità e privacy

Scopri come Microsoft, come leader del settore nei servizi di produttività del cloud, prende continuamente provvedimenti per mantenere la tua fiducia in Office 365.

Microsoft fa la sicurezza informatica?

Microsoft Security

Microsoft Security

4 maggio 2023 • 6 minuti Leggi

Come Microsoft può aiutarti a andare senza password questa giornata di password mondiale

Scopri come gli attacchi di ipotesi, riproduzione, phishing e autenticazione multifattore dimostrano la vulnerabilità in corso delle password e perché andare senza password rende la tua organizzazione più sicura migliorando l’esperienza dell’utente.

1 marzo 2023 • 5 minuti Leggi

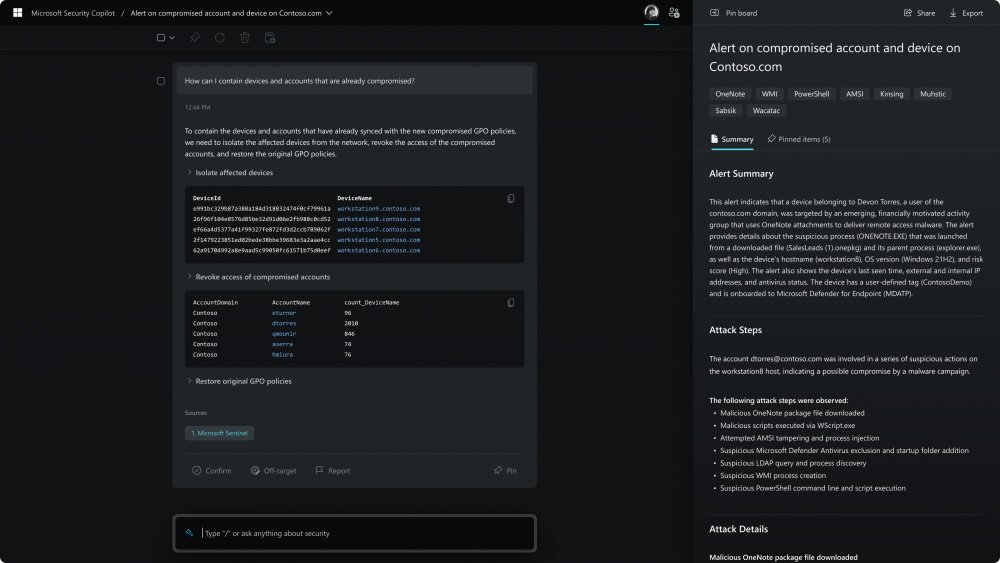

5 modi in cui Microsoft Security Copilot cambierà la tua attività’S Cyber Security

Microsoft Security Copilot è una soluzione innovativa basata sull’intelligenza artificiale pronta a trasformare il modo in cui le aziende si avvicinano alla sicurezza informatica.

Sfruttando il potere dell’IA aperta’S GPT-4, Security Copilot offre funzionalità di rilevamento e risanamento basate su promozioni, processi semplificati e postura di sicurezza complessiva.

In questo articolo, noi’LL esplora come Microsoft Security Copilot è destinato a beneficiare di aziende di tutte le dimensioni fornendo intelligence avanzata delle minacce, riducendo i tempi di risposta, affrontando le lacune delle competenze e migliorando la collaborazione tra i team di sicurezza.

1. Affrontare la carenza di competenze di sicurezza informatica e le lacune del personale

Il paesaggio informatico sta diventando più complesso. Ed esso’s esercitare un’enorme pressione sulle imprese per aumentare le loro difese.

In questa sezione, noi’Esplora come Microsoft Security Copilot può aiutare a colmare il divario tra la domanda sempre crescente per i professionisti della sicurezza informatica e l’attuale pool di talenti.

La crescente domanda di professionisti della sicurezza informatica

Man mano che le minacce si evolvono e si moltiplicano, la domanda di professionisti della sicurezza informatica qualificata è alle stelle. E le organizzazioni si stanno arrampicando per trovare personale qualificato in grado di garantire le proprie risorse digitali. I rapporti mostrano che la domanda per gli analisti della sicurezza IT o le posizioni di sicurezza informatica negli Stati Uniti sono al massimo di tutti i tempi.

Al momento della stesura, circa 3.Esistono 4 milioni di opportunità di lavoro nel mercato del lavoro di sicurezza informatica.

Tuttavia, il pool di talenti di sicurezza informatica non sta tenendo il passo con questa domanda, lasciando vulnerabili molte aziende.

In che modo la sicurezza Copilot aiuterà la carenza del personale

Microsoft Security Copilot offre una soluzione a questo problema. Funderà essenzialmente come un Assistente digitale Per gli analisti della sicurezza informatica.

Questo strumento basato sull’intelligenza artificiale può automatizzare vari compiti, consentendo agli analisti di concentrarsi su aspetti più critici e strategici del loro lavoro.

In tal modo, il copilota di sicurezza integra efficacemente la forza lavoro esistente, aiutando le organizzazioni ad affrontare la carenza del personale di sicurezza informatica.

Accelerare l’onboarding e la formazione del nuovo personale

Ma Ai ha vinto’t Sostituire gli analisti umani. Almeno non ancora. Il nuovo personale di sicurezza informatica dovrà essere addestrato.

Microsoft Security Copilot può aiutare anche con questo.

Mentre la formazione di nuovi analisti di sicurezza informatica può essere un processo che richiede tempo e ad alta intensità di risorse. Tuttavia, Security Copilot ha il potenziale per trasformare il modo in cui le aziende a bordo e formare nuovi membri del personale.

La sicurezza Copilot consente agli analisti meno esperti di apprendere dallo strumento AI fornendo indicazioni di orientamento, raccomandazioni e riparazione in tempo reale. Ciò contribuirà ad accelerare lo sviluppo delle loro capacità difensive.

Ciò non solo avvantaggia i nuovi analisti, ma autorizza anche l’intero team di sicurezza promuovendo una cultura dell’apprendimento e della collaborazione continui.

In definitiva, la sicurezza Copilota può aiutare le aziende a rimanere un passo avanti rispetto alle minacce informatiche sviluppando e mantenendo una forte forza lavoro di sicurezza informatica.

2. Miglioramento del rilevamento e risposta delle minacce

Microsoft Security Copilot offre un nuovo livello di efficienza ed efficacia alle aziende’ sforzi di sicurezza informatica.

In questa sezione, noi’Discutere come lo strumento guidato dall’integrità migliora il rilevamento e la risposta delle minacce, rendendolo un punto di svolta per le organizzazioni che si sforzano di mantenere sicure le loro risorse digitali.

Capacità di elaborazione del linguaggio naturale per il rilevamento delle minacce

Uno dei copiloti di sicurezza’S Chiave punti di forza nella sua capacità di analizzare ed elaborare grandi quantità di dati. Lo fa utilizzando le capacità di elaborazione del linguaggio naturale (PNL).

Questa tecnologia avanzata consente allo strumento AI di rilevare le minacce che potrebbero perdere le misure di sicurezza tradizionali. Questo perché può riconoscere modelli e anomalie in grandi set di dati che potrebbero altrimenti non essere rilevati.

Sfruttando la PNL, la sicurezza Copilot può aiutare la tua azienda a rimanere al passo con le minacce emergenti e ridurre al minimo il rischio di violazioni dei dati.

Risposta incidente più veloce, più efficiente

Ogni minuto conta nel frenetico mondo della sicurezza informatica. La sicurezza Copilot consente alle aziende di reagire in modo più rapido ed efficiente agli incidenti.

Fornendo analisi e risposte a velocità macchina, lo strumento consente agli analisti della sicurezza di triage di triage, identificare le vulnerabilità e intraprendere azioni decisive per risolvere i problemi.

Questa maggiore velocità ed efficienza può fare una differenza significativa nel mitigare il danno potenziale causato da attacchi informatici.

Integrazione con le offerte di sicurezza Microsoft esistenti

Uno degli aspetti più preziosi di Microsoft Security Copilot è la sua integrazione senza soluzione di continuità con i prodotti di sicurezza Microsoft esistenti.

Questi includono Sentinel, Defender e Intune.

Questa compatibilità ti garantisce di poter facilmente incorporare il copilota di sicurezza nel tuo attuale ecosistema di sicurezza, amplificando l’efficacia delle tue difese.

Inoltre, Microsoft prevede di supportare un numero crescente di prodotti di sicurezza di terze parti nel tempo. Ciò migliorerà ulteriormente il copilota di sicurezza’S’ Valutare come uno strumento versatile e potente per le aziende in vari settori.

3. Produttività e collaborazione avanzate

Microsoft Security Copilot non solo rafforzerà le tue difese di sicurezza informatica, ma favorirà anche una maggiore produttività e collaborazione.

Questa sezione esplorerà come lo strumento aiuterà a semplificare i flussi di lavoro e faciliterà una migliore comunicazione tra gli analisti della sicurezza.

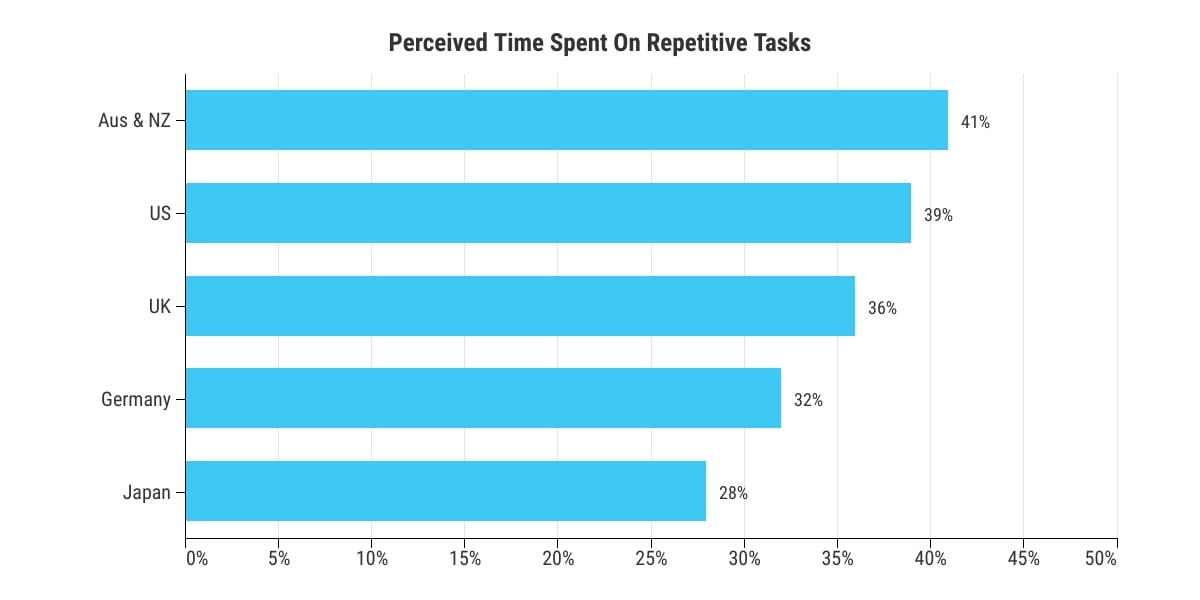

Automazione di compiti ripetitivi

Uno dei modi di più impatto per la sicurezza del Copilota aumenterà la produttività è automatizzare le attività ripetitive. Quelli che consumano tempo e risorse preziose o “lavorare sul lavoro”.

Gestire aspetti più banali della sicurezza informatica, come setacciare i file di registro e identificare potenziali vulnerabilità, lo strumento libererà il tempo per concentrarsi su attività più strategiche.

Questa automazione alla fine porterà a un team di sicurezza più efficiente ed efficace.

Crea report condivisibili e libri di prish

Security Copilot promuove anche una migliore collaborazione consentendo la creazione di report e libri rapidi.

Queste risorse aiutano i team di sicurezza condividono rapidamente le informazioni critiche con i loro colleghi, semplificando la comunicazione e promuovendo un team più coeso dinamico.

Rendendo più facile per i membri del team condividere approfondimenti e risultati, il copilota di sicurezza consente alle aziende di rispondere alle minacce in modo più rapido ed efficace.

Razionalizzare il processo di caccia alle minacce

La caccia alle minacce è una parte essenziale della sicurezza informatica. Tuttavia, può anche essere un processo che richiede tempo e complesso.

La sicurezza Copilot semplifica questo compito fornendo un approccio semplificato per identificare e studiare potenziali minacce.

Combinando l’elaborazione del linguaggio naturale e l’analisi guidata dall’IA, lo strumento può rilevare rapidamente modelli e anomalie che possono significare un’attività dannosa.

Questo approccio semplificato non solo risparmierà il tempo, ma consentirà anche ai team di sicurezza di proteggere efficacemente le loro organizzazioni dalle minacce informatiche.

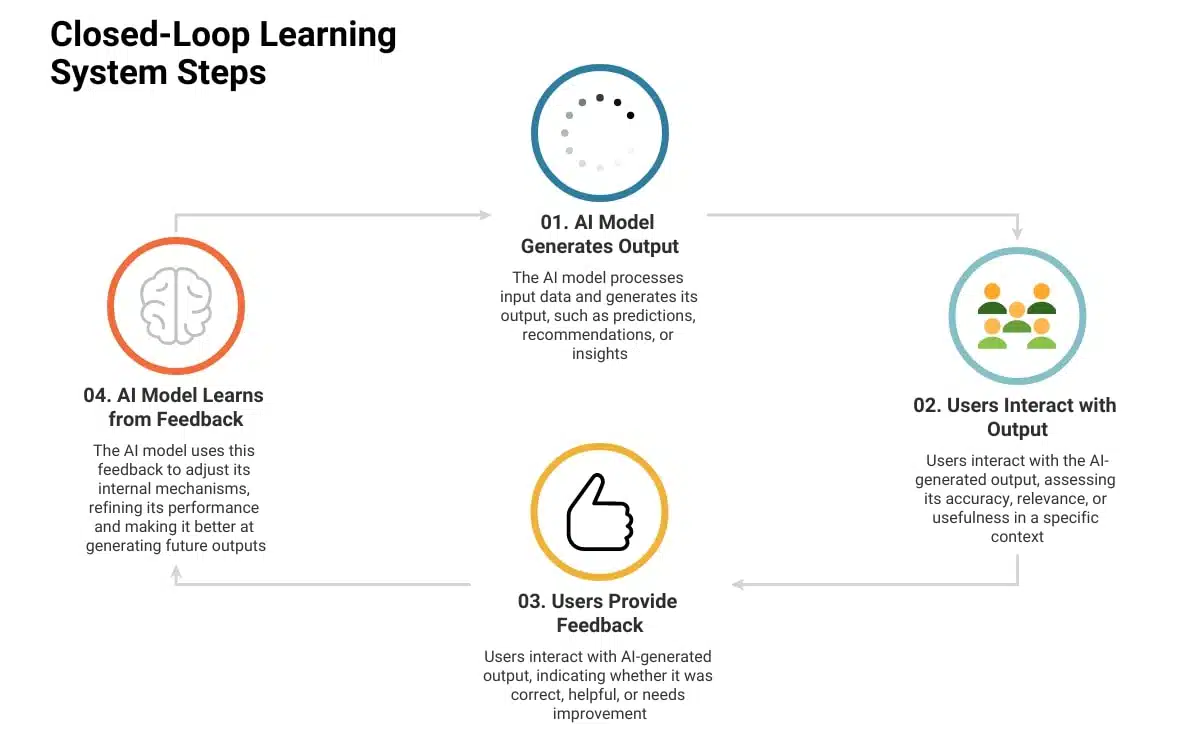

4. Apprendimento e adattamento continuo

La capacità di adattarsi e apprendere è fondamentale per le aziende per rimanere un passo avanti rispetto alle minacce informatiche. Microsoft Security Copilot offre funzionalità di apprendimento e adattamento continuo. Ciò garantirà alle aziende un sistema di difesa affidabile e dinamico

In questa sezione, noi’Discutere come la sicurezza del copilota’Le capacità di apprendimento possono beneficiare delle aziende a lungo termine.

Sistema di apprendimento a circuito chiuso per miglioramento continuo

Security Copilot utilizza un sistema di apprendimento a circuito chiuso che gli consente di migliorare nel tempo.

Gli utenti possono fornire feedback sullo strumento’S output, che vengono quindi utilizzati da Microsoft per perfezionare ulteriormente il modello AI.

Questo è un processo iterativo che consente allo strumento di diventare più accurato ed efficace nel rilevare e riparare i problemi di sicurezza. Ciò alla fine fornirà alle aziende un meccanismo di difesa più orbita.

Adattarsi al panorama della sicurezza informatica in evoluzione

La sicurezza Copilot si adatterà ai cambiamenti nel panorama della sicurezza informatica. Lo farà sfruttando Microsoft’S Global Threat Intelligence e le ultime ricerche in AI e Cyber Security.

Rimanendo aggiornato con le tendenze emergenti e incorporando nuove informazioni nel suo algoritmo, la sicurezza Copilot aiuterà le aziende a mantenere la difesa all’avanguardia contro le minacce informatiche in evoluzione.

Bilanciamento dell’assistenza di intelligenza artificiale con gli esperti umani

Mentre la sicurezza Copilot offre una potente assistenza guidata dall’intelligenza artificiale, non sostituirà la necessità di professionisti della sicurezza informatica qualificati.

Invece, lo strumento funzionerà a fianco di esperti umani, aggiungendo alle loro capacità e fornendo preziose approfondimenti. Agisce come a Moltiplicatore di forza, consentire ai team di sicurezza di lavorare in modo più efficiente per identificare, analizzare e mitigare le minacce informatiche.

Copilota di sicurezza’L’integrazione con le competenze umane consente una comprensione più completa del panorama della sicurezza informatica. Incoraggia l’identificazione di punti ciechi che potrebbero essere persi solo per AI o esperti umani.

Questo approccio collaborativo garantisce che le aziende traggano beneficio dal meglio di entrambi i mondi, combinando la velocità e l’efficienza dell’IA con la comprensione e l’esperienza sfumate dei professionisti umani.

Colpendo il giusto equilibrio tra assistenza all’intelligenza artificiale e competenza umana, la sicurezza Copilot consente alla tua azienda di costruire una strategia di sicurezza informatica resiliente e adattiva, in grado di affrontare le sfide di un panorama digitale in continua evoluzione.

Autorizza i team di sicurezza di rimanere agili e reattivi di fronte alle minacce emergenti, rendendo più facile salvaguardare informazioni sensibili e mantenere l’integrità delle loro infrastrutture digitali.

5. Sicurezza dei dati e privacy

La sicurezza dei dati e la privacy sono preoccupazioni naturali per le aziende di tutto il mondo. Con questo in mente, questo’s essenziale capire come queste tecnologie gestiscono i dati sensibili e sostengono gli standard sulla privacy.

Microsoft’s Impegno per la sicurezza e la privacy dei dati

Microsoft ha un impegno di vecchia data per garantire la sicurezza e la privacy dei suoi clienti’ dati.

Con lo sviluppo del copilota di sicurezza, Microsoft ha adottato un approccio completo per proteggere le informazioni sensibili. L’azienda’S rigorosi politiche di sicurezza dei dati e aderenza alle normative globali sulla privacy assicurano che la propria attività possa utilizzare con sicurezza il Copilota di sicurezza per migliorare le sue strategie di sicurezza informatica senza compromettere i suoi dati’s integrità o riservatezza.

Trasparenza nei percorsi di audit AI

Uno degli aspetti chiave del mantenimento della sicurezza dei dati e della privacy è garantire la trasparenza nei sistemi AI.

Security Copilot offre percorsi di audit trasparenti che consentono alle aziende di monitorare il modo in cui l’IA interagisce con i propri dati e prende decisioni.

Questo livello di trasparenza non solo aiuta le organizzazioni a mantenere il controllo sui loro dati, ma consente anche loro di rivedere e convalidare l’IA’azioni s, garantendo il rispetto delle politiche interne e delle normative esterne.

Nessun utilizzo dei dati aziendali per la formazione di modelli di intelligenza artificiale

Nessuno vuole i loro dati sensibili usati per formare i sistemi di intelligenza artificiale. In questo modo potrebbe inavvertitamente esporre informazioni preziose.

Microsoft ha affrontato queste preoccupazioni, garantendo che la sicurezza Copilot non utilizzi i dati dell’azienda per addestrare i suoi modelli AI.

Invece, l’intelligenza artificiale si basa sugli apprendimenti di processi e altre risorse disponibili mantenendo le rigide politiche di segregazione dei dati.

Questo approccio consente a Copilot di sicurezza di migliorare continuamente le proprie prestazioni nel rispetto delle imprese’ Requisiti di sicurezza e privacy dei dati.

Conclusione

Microsoft Security Copilot rappresenta un significativo passo avanti nel mondo della sicurezza informatica. Offre alle aziende uno strumento potente e versatile per migliorare le loro difese digitali.

Combinando l’analisi guidata dall’IA con la competenza umana, la sicurezza Copilota fornisce un approccio completo e adattivo al rilevamento e alla restituzione delle minacce.

Con la sua capacità di semplificare i processi, migliorare la collaborazione e offrire un apprendimento e un adattamento continuo, la sicurezza Copilot è destinata a rivoluzionare il modo in cui le aziende proteggono le loro risorse digitali.

Adottando questa tecnologia innovativa, le organizzazioni possono rimanere un passo avanti rispetto alle minacce informatiche e garantire la sicurezza e l’integrità dei loro dati.