PlayStore ha un virus?

Nuove app di malware Android hanno installato 10 milioni di volte da Google Play

Riepilogo:

Di recente, centinaia di app dannose sono state scoperte sul Google Play Store, mascherate da applicazioni legittime. Queste app contengono un tipo di malware chiamato DressCode, che può infiltrarsi con reti, rubare dati e aggiungere dispositivi infetti a una botnet. DressCode è stato scaricato centinaia di migliaia di volte e si maschera come giochi popolari, temi di layout del telefono e app di utilità. Inoltre, su Google Play Store è stato trovato un nuovo lotto di app Android dannose di adware e malware, con quasi 10 milioni di installazioni. Queste app pongono come vari strumenti ma sono progettate per presentare annunci invadenti, iscriverti agli utenti ai servizi premium e rubare gli account di social media.

Punti chiave:

- Centinaia di app dannose sul Google Play Store si mascherano come applicazioni legittime.

- Il malware, noto come DressCode, è progettato per infiltrarsi nelle reti, rubare dati e partecipare agli attacchi DDO e alle campagne di posta elettronica spam.

- DressCode può rompere password del router deboli e infettare i dispositivi IoT all’interno della rete.

- Mentre DressCode è distribuito tramite Google Play Store, è più comunemente distribuito tramite app non ufficiali.

- Per rimanere protetto, si consiglia di utilizzare software di sicurezza mobile come Norton Mobile Security.

- Il download di app solo dagli app store ufficiali è la migliore pratica e si dovrebbe esercitare cautela durante il download di app.

- Recensioni delle app di lettura ed esame delle descrizioni delle app possono aiutare a identificare le app contraffatte.

- Di recente, su Google Play Store è stato trovato un nuovo lotto di app Android dannose con adware e malware.

- Queste app si pongono come strumenti di modifica delle immagini, tastiere virtuali, ottimizzatori di sistema e cambiavalute.

- La funzionalità sottostante di queste app sta spingendo annunci invadenti, abbonati agli utenti a servizi premium e rubando account di social media.

Domande:

- In che modo queste app dannose si travestono sul Google Play Store?

- Qual è lo scopo del malware del Dresscode?

- Dov’è il codice dress per lo più distribuito?

- Come possono gli utenti mobili rimanere protetti da queste app dannose?

- Qual è l’importanza del download di app dagli app ufficiali?

- Come possono gli utenti identificare le app contraffatte?

- Quali sono i rischi posti dal nuovo lotto di app Android dannose trovate sul Google Play Store?

- In quali tipi di app pongono queste nuove app Android dannose?

- Quante volte sono state installate queste nuove app Android dannose?

- Qual è la fonte di informazioni su queste app dannose?

Queste app dannose si trattengono come applicazioni legittime, spesso come giochi popolari, temi di layout del telefono o app di utilità.

DressCode Malware è progettato per infiltrarsi nelle reti, rubare i dati, partecipare agli attacchi DDOS e impegnarsi in campagne di posta elettronica spam. Può anche rompere password del router deboli e infettare i dispositivi IoT all’interno della rete.

DressCode è distribuito tramite Google Play Store, ma è più comunemente distribuito tramite App non ufficiali.

Si consiglia di utilizzare software di sicurezza mobile come Norton Mobile Security con funzionalità di rilevamento del malware per rimanere protetti da queste app dannose.

Il download di app dagli app store ufficiali riduce il rischio di scaricare app dannose. Tuttavia, la cautela dovrebbe essere ancora esercitata durante il download da App Store ufficiali.

Gli utenti possono identificare le app contraffatte leggendo le recensioni delle app, esaminando le descrizioni delle app, controllando i dettagli degli sviluppatori e cercando eventuali problemi di ortografia o grammatica.

Il nuovo lotto di app Android dannose trovate su Google Play Store contiene adware e malware. La loro funzionalità sottostante è quella di spingere annunci invadenti, iscriverti agli utenti ai servizi premium e rubare gli account dei social media.

Queste nuove app Android dannose si pongono come strumenti di modifica delle immagini, tastiere virtuali, ottimizzatori di sistema e cambiavalute.

Queste nuove app Android dannose sono state installate quasi 10 milioni di volte su dispositivi mobili.

Le informazioni su queste app dannose provengono dal DR. Web Antivirus Team, che ha pubblicato un rapporto che evidenzia le nuove minacce.

Risposte dettagliate:

- In che modo queste app dannose si travestono sul Google Play Store?

- Qual è lo scopo del malware del Dresscode?

- Dov’è il codice dress per lo più distribuito?

- Come possono gli utenti mobili rimanere protetti da queste app dannose?

- Qual è l’importanza del download di app dagli app ufficiali?

- Come possono gli utenti identificare le app contraffatte?

- Quali sono i rischi posti dal nuovo lotto di app Android dannose trovate sul Google Play Store?

- In quali tipi di app pongono queste nuove app Android dannose?

- Quante volte sono state installate queste nuove app Android dannose?

- Qual è la fonte di informazioni su queste app dannose?

Queste app dannose si mascherano ponendo come applicazioni legittime. Usano spesso titoli di gioco popolari, temi di layout del telefono o nomi di app di utilità per apparire autentici. Tuttavia, la loro effettiva funzionalità è dannosa e può danneggiare i dispositivi degli utenti e rubare informazioni sensibili.

Il malware del DressCode serve a più scopi. In primo luogo, mira a infiltrarsi nelle reti e rubare dati sensibili dai dispositivi infetti. Inoltre, DressCode può aggiungere dispositivi infetti a una botnet, che può essere utilizzata per eseguire attacchi di negazione del servizio (DDoS) o partecipare a campagne e-mail SPAM. DressCode è inoltre in grado di rompere le password del router deboli e infettare altri dispositivi, inclusi i dispositivi per la casa connessi all’IoT, all’interno della stessa rete.

Mentre DressCode è distribuito tramite Google Play Store, è più comunemente distribuito tramite app non ufficiali. Questi app non ufficiali possono avere misure di sicurezza meno rigide, rendendo più facile per i criminali informatici distribuire e infettare i dispositivi con malware del rivestimento.

Per rimanere protetti da queste app dannose, si consiglia di utilizzare software di sicurezza mobile come Norton Mobile Security. Il software di sicurezza mobile ha spesso meccanismi di rilevamento per identificare e bloccare malware prima che possa raggiungere i dispositivi degli utenti. Utilizzando software di sicurezza mobile affidabile e aggiornato, gli utenti possono migliorare la propria protezione da queste minacce.

Il download di app da App Store ufficiali, come Google Play Store o Apple App Store, riduce il rischio di installare app dannose. I negozi di app ufficiali hanno in atto misure di sicurezza per identificare e rimuovere le app dannose dalle loro piattaforme. Tuttavia, è essenziale prestare attenzione anche quando si scarica da app store ufficiali, poiché alcune app dannose possono ancora scivolare attraverso il processo di verifica.

Gli utenti possono identificare le app contraffatte prendendo alcune precauzioni. In primo luogo, le recensioni di lettura dell’app possono fornire approfondimenti sulle prestazioni dell’app e su eventuali potenziali problemi riportati da altri utenti. Se un’app molto apprezzata ha poche recensioni scritte, potrebbe essere una bandiera rossa. In secondo luogo, esaminare la descrizione dell’app può aiutare a identificare le app contraffatte. Gli utenti dovrebbero cercare dettagli sullo sviluppatore, la qualità della grafica e dei loghi e eventuali problemi di grammatica o ortografia. Le app contraffatte possono avere lievi errori di errori di ortografia o di retrici di nomi di app popolari. Se qualcosa sembra sospetto o fuori posto, gli utenti dovrebbero pensarci due volte prima del download.

Il nuovo lotto di app Android dannose trovate su Google Play Store comporta rischi significativi per gli utenti. Queste app contengono adware e malware, che possono avere un impatto negativo sui dispositivi e sulla privacy degli utenti. Spingono annunci invadenti, portando a una scarsa esperienza dell’utente e alla potenziale esposizione a ulteriori minacce alla sicurezza. Inoltre, queste app possono iscriverti agli utenti ai servizi premium senza il loro consenso, con conseguenti addebiti imprevisti. Il rischio più grave è il potenziale per queste app per rubare account di social media, compromettendo le informazioni personali degli utenti e la presenza online.

Le nuove app Android dannose si pongono come vari tipi di app per ingannare gli utenti. Possono mascherarsi come strumenti di modifica dell’immagine, tastiere virtuali, ottimizzatori di sistema, cambiavalute e altro ancora. Queste app travestimenti sono scelti per attirare gli utenti e far sembrare le app dannose utili o divertenti. Tuttavia, il loro vero scopo è svolgere attività dannose e sfruttare i dispositivi e le informazioni degli utenti.

Queste nuove app Android dannose sono state installate quasi 10 milioni di volte su dispositivi mobili. L’alto numero di installazioni evidenzia la scala e la portata di queste app dannose, rappresentando una minaccia significativa per un gran numero di utenti.

Le informazioni su queste app dannose provengono dal DR. Team antivirus web. Hanno condotto ricerche e analisi su queste minacce e pubblicato un rapporto per aumentare la consapevolezza tra gli utenti sui rischi associati a queste app dannose.

Nota editoriale: Lo scopo dei nostri articoli è di fornire informazioni educative sulle minacce alla sicurezza informatica. È importante notare che le offerte di Nortonlifelock potrebbero non coprire o proteggere da ogni tipo di criminalità, frode o minaccia discussa. L’obiettivo è aumentare la consapevolezza e promuovere la sicurezza informatica. Gli utenti devono fare riferimento a termini e accordi completi per dettagli specifici relativi ai prodotti e ai servizi di NortonLifelock. Inoltre, è importante ricordare che nessuna soluzione di sicurezza può garantire una protezione completa rispetto a tutti i furti di identità o criminalità informatica.

Informazioni sul copyright:

© 2023 Nortonlifelock Inc. Tutti i diritti riservati. Nortonlifelock, il logo Nortonlifelock, il logo Checkmark, Norton, LifeLock e il logo Lockman sono marchi o marchi registrati di Nortonlifelock Inc. o i suoi affiliati negli Stati Uniti e in altri paesi. Firefox è un marchio della Mozilla Foundation. Android, Google Chrome, Google Play e il logo Google Play sono marchi di Google, LLC. Mac, iPhone, iPad, Apple e il logo Apple sono marchi di Apple Inc., Registrato nella U.S. e altri paesi. L’app store è un marchio di servizio di Apple Inc. Alexa e tutti i loghi correlati sono marchi di Amazon.com, inc. o i suoi affiliati. Microsoft e il logo Windows sono marchi di Microsoft Corporation in U.S. e altri paesi. Il robot Android viene riprodotto o modificato dal lavoro creato e condiviso da Google e utilizzato in base ai termini descritti nel Creative Commons 3.0 Licenza di attribuzione. Gli altri nomi possono essere marchi dei rispettivi proprietari.

Fonti:

- https: // www.BleepingComputer.com/notizie/sicurezza/nuovo android-malware-apps-instald-10 milioni di volte-from-google-play/

Nuove app di malware Android hanno installato 10 milioni di volte da Google Play

I ricercatori di Cyble hanno anche individuato l’Idra Banking Trojan sul Google Play Store, ha recentemente osservato i clienti bancari in Europa in Europa.

Centinaia di app dannose vengono visualizzate sul Google Play Store, mascherate da applicazioni legittime.

Centinaia di app dannose vengono visualizzate sul Google Play Store, mascherate da applicazioni legittime. Queste app dannose trasportano malware noto come DressCode. DressCode è progettato per infiltrarsi nelle reti e rubare i dati. Può anche aggiungere dispositivi infetti a una botnet, che è in grado di eseguire attacchi di negazione del servizio (DDoS) e prendere parte alle campagne di posta elettronica SPAM.

Prova Norton 360 Prova gratuita a 30 giorni*

Include Norton Secure VPN e Password Manager

30 giorni di antivirus completo* gratuito, sicurezza del dispositivo e privacy online con Norton Secure VPN.

Unisciti oggi. Annulla in qualsiasi momento.

*I termini si applicano

DressCode può anche minacciare le reti domestiche. Se un dispositivo infetto da DressCode viene a contatto con una rete in cui il router ha una password debole, può rompere la password e quindi infettare altri dispositivi sulla rete, inclusi i dispositivi Home collegati all’IoT.

DressCode inizialmente è apparso nel Google Play Store intorno ad aprile 2016 e da allora è stato scaricato centinaia di migliaia di volte. Si maschera come giochi ben noti e popolari, temi di layout del telefono, app di utilità telefonica e altro ancora.

Mentre questa app viene distribuita tramite Google Play Store, è stata distribuita a un ritmo molto più elevato negli app store non ufficiali.

Come rimanere protetti:

Usa il software di sicurezza mobile

Mentre avere una buona istruzione sulle minacce mobili può portarti molta strada, può portarti solo così lontano. Una buona suite di sicurezza Internet mobile come Norton Mobile Security avrà rilevamenti per questo malware e lo fermerà nelle sue tracce prima che raggiunga il dispositivo.

Download solo app da app ufficiali

Esso’è sempre la migliore pratica scaricare app da app store ufficiali, tuttavia, quando si scarica un’app, assicurati di prestare prima attenzione.

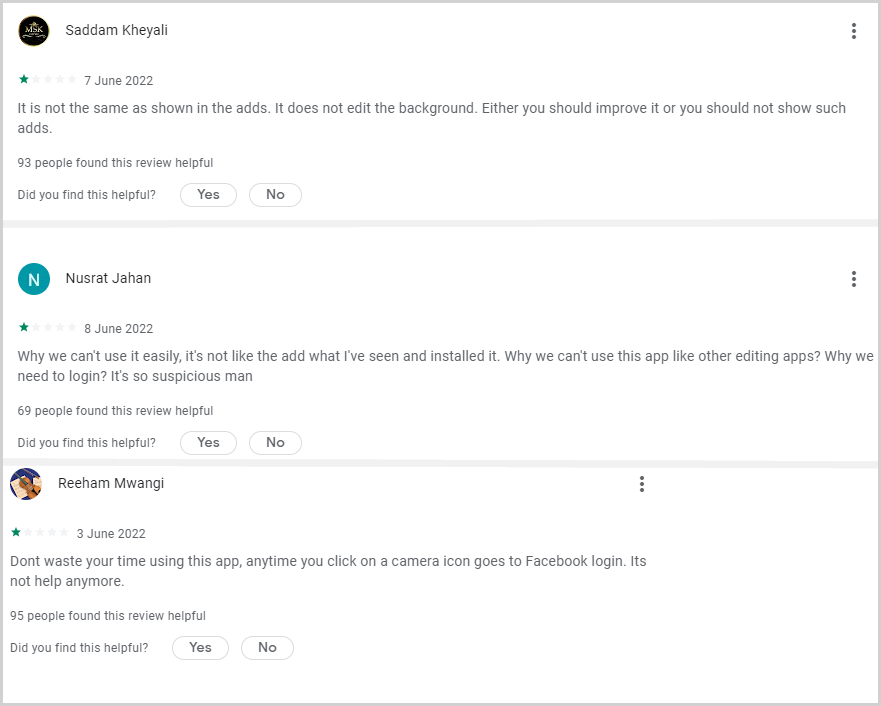

Leggi sempre le recensioni delle app. Se un’app molto apprezzata ha poche recensioni scritte, questa è una bandiera rossa. Spesso, se c’è un problema con l’app, gli utenti commenteranno quale sia il problema.

Esamina attentamente la descrizione dell’app. Dai un’occhiata a chi è lo sviluppatore, la qualità della grafica e dei loghi e anche i problemi di grammatica e ortografia. Un leggero ortografia o riformulazione dell’app’Il nome può aiutarti a individuare app contraffatte. Se qualcosa sembra fuori posto, pensaci due volte prima di scaricare.

Prova Norton 360 Prova gratuita a 30 giorni*

Include Norton Secure VPN e Password Manager

30 giorni di antivirus completo* gratuito, sicurezza del dispositivo e privacy online con Norton Secure VPN.

Unisciti oggi. Annulla in qualsiasi momento.

*I termini si applicano

Nota editoriale: i nostri articoli forniscono informazioni educative per te. Le offerte di Nortonlifelock potrebbero non coprire o proteggere da ogni tipo di crimine, frode o minaccia di cui scriviamo. Il nostro obiettivo è aumentare la consapevolezza della sicurezza informatica. Si prega di rivedere i termini completi durante l’iscrizione o la configurazione. Ricorda che nessuno può prevenire tutto il furto di identità o il crimine informatico e che LifeLock non monitora tutte le transazioni in tutte le aziende.

Copyright © 2023 Nortonlifelock Inc. Tutti i diritti riservati. Nortonlifelock, il logo Nortonlifelock, il logo Checkmark, Norton, LifeLock e il logo Lockman sono marchi o marchi registrati di Nortonlifelock Inc. o i suoi affiliati negli Stati Uniti e in altri paesi. Firefox è un marchio della Mozilla Foundation. Android, Google Chrome, Google Play e il logo Google Play sono marchi di Google, LLC. Mac, iPhone, iPad, Apple e il logo Apple sono marchi di Apple Inc., Registrato nella U.S. e altri paesi. L’app store è un marchio di servizio di Apple Inc. Alexa e tutti i loghi correlati sono marchi di Amazon.com, inc. o i suoi affiliati. Microsoft e il logo Windows sono marchi di Microsoft Corporation in U.S. e altri paesi. Il robot Android viene riprodotto o modificato dal lavoro creato e condiviso da Google e utilizzato in base ai termini descritti nel Creative Commons 3.0 Licenza di attribuzione. Gli altri nomi possono essere marchi dei rispettivi proprietari.

Nuove app di malware Android hanno installato 10 milioni di volte da Google Play

Un nuovo lotto di app Android dannose piene di adware e malware è stato trovato sul Google Play Store che sono stati installati quasi 10 milioni di volte su dispositivi mobili.

Le app si pongono come strumenti di modifica delle immagini, tastiere virtuali, ottimizzatori di sistema, cambiamenti da parati e altro ancora. Tuttavia, la loro funzionalità sottostante è quella di spingere annunci invadenti, iscriverti agli utenti ai servizi premium e rubare gli account di social media delle vittime.

La scoperta di queste app dannose proviene dal DR. Web Antivirus Team, che ha messo in evidenza le nuove minacce in un rapporto pubblicato oggi.

Google ha rimosso la stragrande maggioranza delle applicazioni presentate, ma al momento della stesura di questo, tre applicazioni rimangono disponibili per il download e l’installazione tramite il Play Store.

Inoltre, se hai installato una di queste app prima della loro rimozione dal Play Store, dovrai comunque disinstallarle dal tuo dispositivo manualmente ed eseguire una scansione AV per pulire eventuali resti.

Le nuove app Android dannose

Le app adware scoperte da DR. Il web sono modifiche delle famiglie esistenti che sono apparse per la prima volta sul Google Play Store nel maggio 2022.

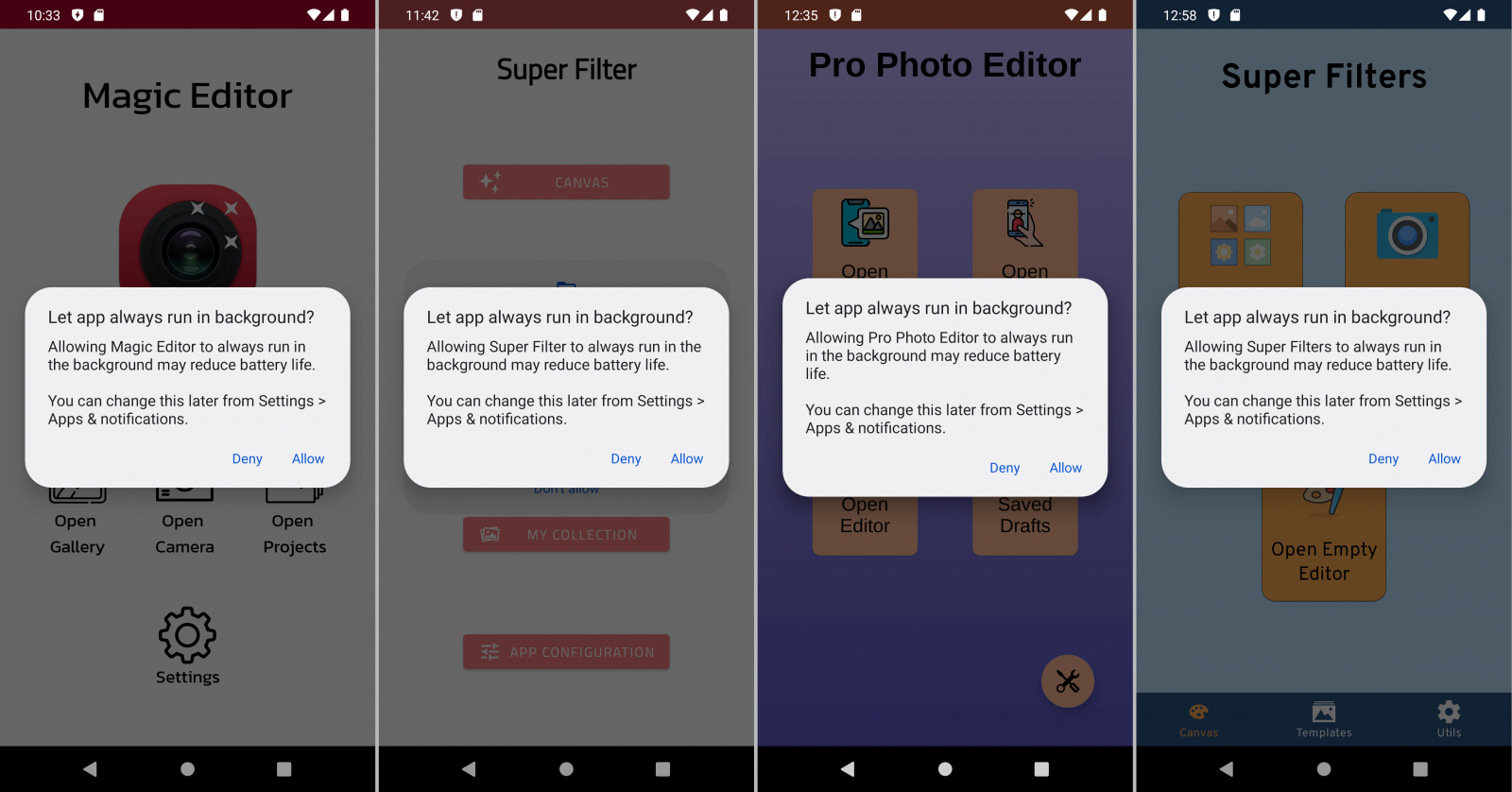

All’installazione, le app richiedono l’autorizzazione per sovrapporre Windows su qualsiasi app e possono aggiungersi all’elenco di esclusione del risparmio della batteria in modo che possano continuare a funzionare in background quando la vittima chiude l’app.

Inoltre, nascondono le loro icone dal cassetto dell’app o li sostituiscono con qualcosa che assomiglia a un componente di sistema centrale, come “Sim Toolkit”.

L’elenco completo delle app adware si trova in fondo all’articolo, ma un esempio notevole ancora sul Play Store è “Tastiera a tema al neon”, che ha oltre un milione di download nonostante il 1.Punteggio a 8 stelle e molte recensioni negative.

“Questa app” ha ucciso “il mio telefono. Continua a crash, non potevo nemmeno inserire la password per sbloccare il telefono e disinstallarlo. Alla fine, ho dovuto fare una cancellazione completa (ripristino delle fabbrica), per riconquistare il telefono. Non installare questa app . “Leggi una recensione dell’app su Google Play Store.

La seconda categoria di app dannose trovate sul Play Store sono le app Joker, note per incorrere in accuse fraudolenti sui numeri di cellulare delle vittime sottoscrivendole a servizi premium.

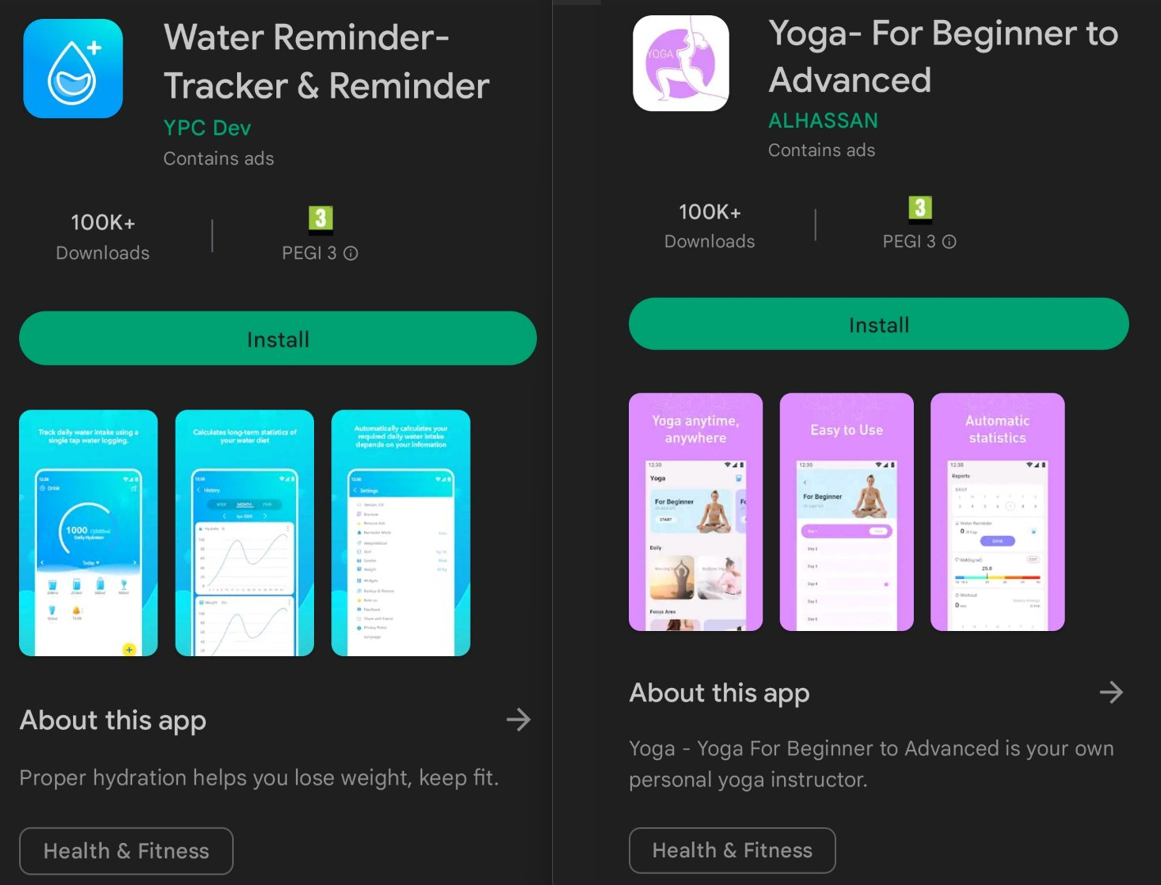

Due delle app elencate, “Water Remoder” e “Yoga – affinché i principianti sono avanzati” sono ancora sul Play Store, con 100.000 e 50.000 download, rispettivamente.

Entrambi forniscono la funzionalità promessa, ma eseguono anche azioni dannose in background, interagendo con elementi invisibili o fuori focus caricati tramite WebView e gravando gli utenti con addebiti.

Finalmente, Dr. Web mette in evidenza due furti con account Facebook distribuiti negli strumenti di modifica delle immagini che applicano i filtri dei cartoni animati su immagini regolari.

Queste app sono “Yotoon – Ai Cartoon Effect” e “Pista – Cartoon Photo Effect”, che sono stati scaricati collettivamente oltre 1.5 milioni di volte tramite il Play Store.

BleepingComputer ha contattato Google per le app dannose che rimangono sul Play Store, ma in questo momento non ha riscontrato.

Rimanere al sicuro su Google Play Store

Il malware Android troverà sempre un modo per insinuarsi nel Google Play Store e talvolta le app possono rimanere lì per diversi mesi, quindi non dovresti fidarti ciecamente che qualsiasi app può fidarsi ciecamente nessuna app.

Per questo motivo, è fondamentale controllare le revisioni e le valutazioni degli utenti, visitare il sito Web dello sviluppatore, leggere la politica sulla privacy e prestare attenzione alle autorizzazioni richieste durante l’installazione.

Inoltre, chiediti sempre se la funzionalità promessa è necessaria per te, poiché mantenere al minimo il numero di app sul telefono è un modo affidabile per ridurre le possibilità di infezioni da malware.

Infine, assicurati che Play Protect sia attivo sul dispositivo e monitora regolarmente i dati su Internet e il consumo di batterie per identificare eventuali processi sospetti che vengono eseguiti in background.

Come affermato in precedenza, gli utenti dovrebbero anche verificare se hanno una delle seguenti app di adware Android installate sui loro dispositivi e, se trovati, rimuoverle manualmente e scansionare i virus.

- Editor fotografico: Filtro di bellezza (GB.Artfilter.tenvarnist)

- Editor fotografico: ritocco e ritaglio (DE.Ninergysh.Quickartttwo)

- Editor fotografico: Filtri artistici (GB.Paint.Moonlightingnine)

- Editor fotografico – Design Maker (GB.ventinove.redaktoride)

- Editor fotografico e gomma da background (DE.fotografo.Twentysixshot)

- Editor di foto ed exif (DE.Xnano.fotoexeditornine)

- Editor fotografico – Filtri Effetti (DE.Hitopgop.SixtyEightGx)

- Filtri e effetti fotografici (DE.Sessantacollice.rullino fotografico)

- Editor fotografico: Blur Image (DE.Instagang.cinquanteggfife)

- Editor fotografico: Cut, Paste (DE.Cintyninecamera.rollractor)

- Tastiera Emoji: adesivi e GIF (GB.Crazykey.Sevenboard)

- Tastiera a tema neon (com.NEONTHEMEKEKEBOART.app)

- Tema neon – tastiera Android (com.board Androidneonkey.app)

- Cashe Cleaner (com.CacheCleanereasyTool.app)

- Carica di fantasia (com.FantasanimatedBattery.app)

- FastCleaner: Cash Cleaner (com.FastCleanerCasheCleaner.app)

- Call Skins – Temi del chiamante (com.Rockskinthemes.app)

- Chianding divertente (com.FunnyCallercustomtheme.app)

- Temi telefonici Callme (com.Callercallwallpaper.app)

- Incall: background di contatto (com.MyCallCustomCallscrean.app)

- MyCall – Chiama la personalizzazione (com.MyCallCallPersonalization.app)

- Tema del chiamante (com.chiamante.tema.lento)

- Tema del chiamante (com.chiamante.firstref)

- Sfondi divertenti – Schermo dal vivo (com.FunnywallpapaersLive.app)

- Sfondi 4K Cambio automatico (DE.Andromo.ssfiftylivesixcc)

- Newscrean: sfondi 4D (com.Newscrean4dwallpapers.app)

- Sfondi e sfondi di scorta (DE.stockeighty.Onewallpapers)

- Note – promemoria ed elenchi (com.NotesRemindersLists.app)

Malware Android su Google Play Store ottiene 2 milioni di download

I ricercatori di Cybersecurity hanno scoperto malware adware e alle informazioni su Google Play Store il mese scorso, con almeno cinque ancora disponibili e avendo accumulato oltre due milioni di download.

Le infezioni degli adware che mostrano pubblicità indesiderate che possono essere particolarmente invadenti, degradare l’esperienza dell’utente, esaurire la batteria, generare calore e persino causare cariche non autorizzate.

Questo software generalmente cerca di nascondersi mascherando come qualcos’altro sul dispositivo host e fa soldi per gli operatori remoti costringendo la vittima a eseguire viste o clic sugli annunci affiliati.

Tuttavia, i trojan che ruba informazioni sono molto più nefasti, rubando credenziali di accesso per altri siti che frequenti, compresi i tuoi social media e i conti banking online.

Infiltrando il Google Play Store

Analisti di DR. Web Antivirus Segnala che le app di adware e i trojan che rubano i dati erano tra le più importanti minacce Android nel maggio 2022.

In cima al rapporto ci sono app di spyware che possono rubare informazioni dalle notifiche di altre app, principalmente per strappare i passcode 2FA ONE tantum (OTP) e prendere il controllo degli account.

Tra le molte minacce che sono riuscite a infiltrarsi nel Google Play Store, sono ancora disponibili i seguenti cinque:

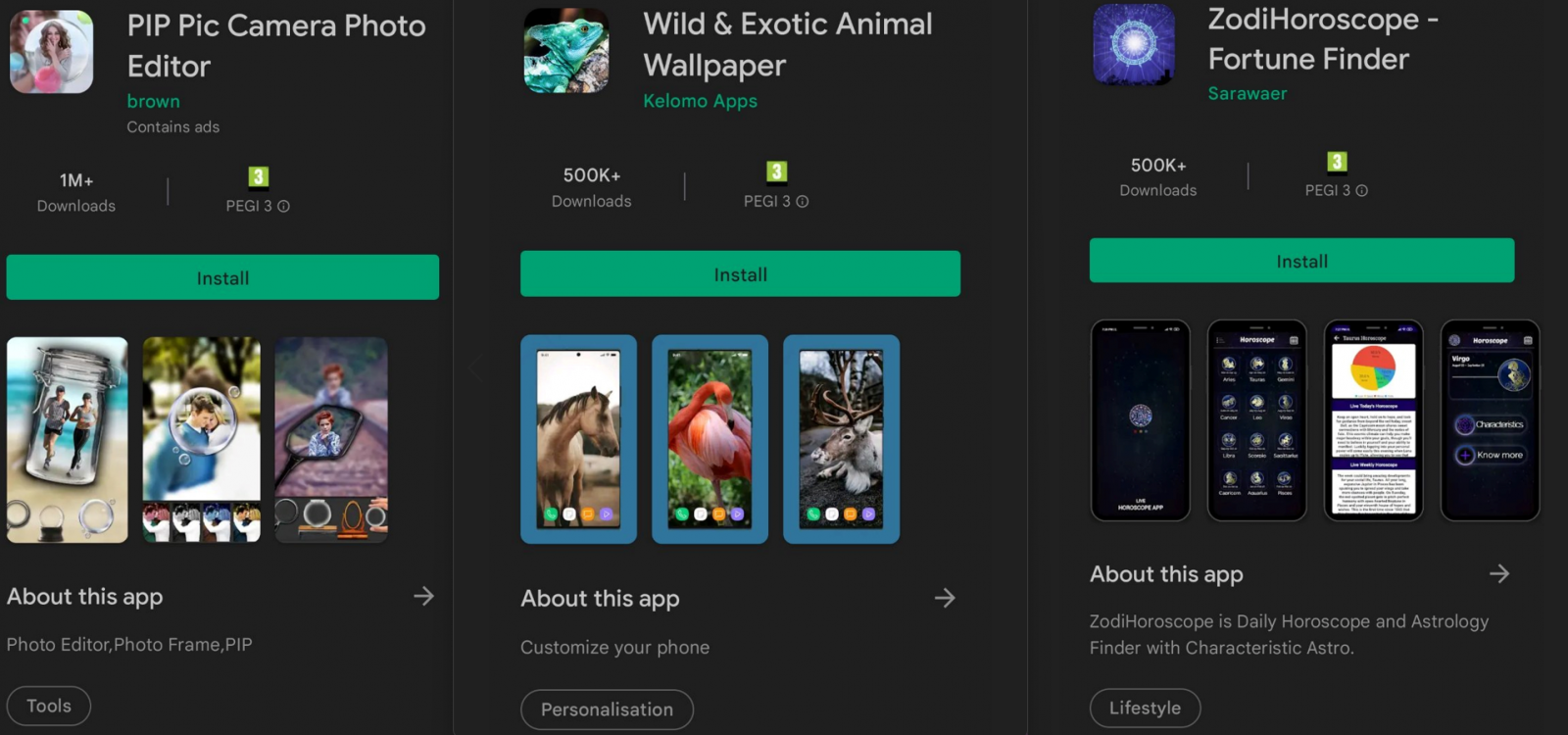

- Editor per foto della fotocamera PIP -1 milione di download, malware mascherato da software di modifica delle immagini, ma che ruba le credenziali dell’account Facebook dei suoi utenti.

- Carta da parati animale selvatica ed esotica -500.000 download, un Trojan adware che sostituisce la sua icona e il suo nome a “SIM Tool Kit” e si aggiunge all’elenco delle eccezioni per risparmiare batteria.

- Zodihoroscopio -Fortune Finder-500.000 download, malware che rubano le credenziali dell’account Facebook inducendo gli utenti a inserirli, presumibilmente per disabilitare gli annunci in-app.

- Camera PIP 2022 – 50.000 download, app per effetti della fotocamera che è anche un dirottamento dell’account Facebook.

- Torcia per ingrandante – 10.000 download, app adware che serve video e banner statici annunci.

Bleeping Computer ha contattato Google per informarli sulle applicazioni di cui sopra e verificare se le versioni esistenti sono state pulite e reinviate o sono ancora pericolose come descritte in DR. Rapporto sul web.

Tuttavia, a giudicare dalle recenti recensioni degli utenti, queste app stanno ancora dimostrando funzionalità dannose e non mantengono le loro promesse di funzionalità.

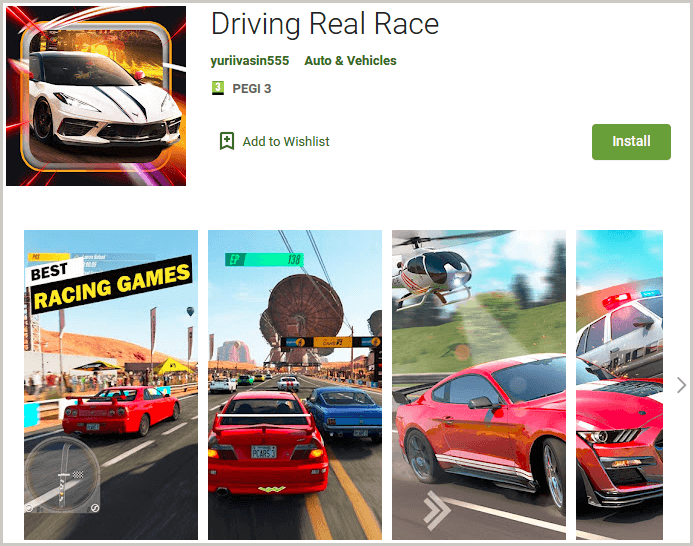

Altre applicazioni individuate da DR. Il team antivirus del Web sul Play Store nel maggio 2022 include un gioco di corse, uno strumento di recupero delle immagini eliminato, un’app di compensazione statale falsa che mira agli utenti russi e un’app di “accesso libero” per l’unica piattaforma Fans.

Queste app sono state rimosse dal Play Store, ma gli utenti che le hanno installati sui loro dispositivi devono rimuoverle ed eseguire anche una scansione AV completa per sradicare eventuali resti.

Infiltrazione di malware Hydra

I ricercatori di Cyble hanno anche individuato l’Idra Banking Trojan sul Google Play Store, ha recentemente osservato i clienti bancari in Europa in Europa.

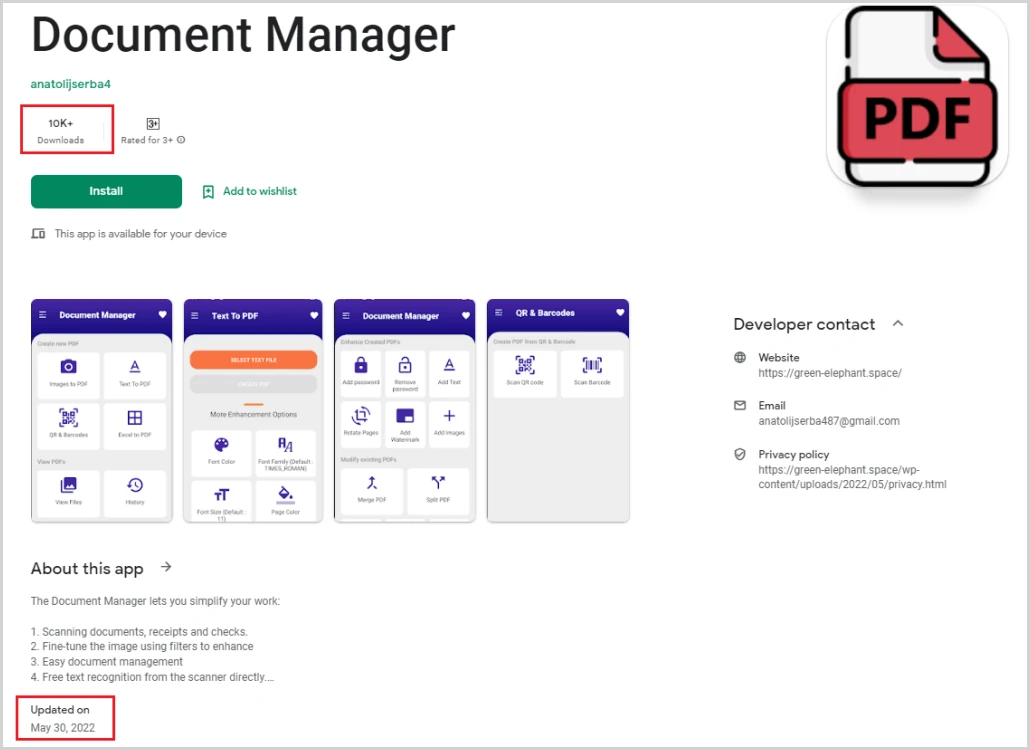

Il malware mascherato da PDF Document Manager con testo a PDF e funzionalità di scansione del codice QR e ha accumulato 10.000 download.

Cyble ha detto a Bleeping Computer che l’app dannosa era sul Play Store fino al 9 giugno 2022, ma da allora Google l’ha rimossa.

Tuttavia, la stessa app PDF è ancora disponibile in negozi di terze parti come Apkaio.com e apkcombo.com, quindi attenzione.

Queste 4 app Android disponibili su Google Play Store sono dannose, Report Claims

Scarica sempre le app solo da app store ufficiali come il tuo dispositivo’S Produttore o App Store del sistema operativo. Ciò riduce il rischio di scaricare app potenzialmente dannose fino al 90%. Non controllare mai la casella di controllo “Fonti non attendibili” per installare/caricare le app APK.

Una famiglia di app carichi di malware di uno sviluppatore si sta ancora mascherando su Google Play Store. Queste app hanno un numero di download cumulativo di 1 milione. Secondo la società di software di sicurezza Malwarebytes, ci sono quattro app che contengono malware che rubano utenti’ informazioni servendo loro pagine di phishing.

Che cosa’S riguardante il fatto che lo sviluppatore è stato precedentemente riferito che ha distribuito malware nelle sue app e tuttavia queste app sono disponibili per il download su Google Play Store. Queste app sono sviluppate da Mobile Apps Group e sono app incentrate sul Bluetooth:

- Bluetooth Auto Connect

- Driver: Bluetooth Wi-Fi, USB

- Bluetooth App Sender

- Trasferimento mobile: switch intelligente

Malwarebytes afferma che le app elencate su Google Play sono infettate da Android/Trojan.Hiddenads.Btgthb che viene utilizzato per rubare gli utenti’ informazione. A parte questo, il malware nell’app apre siti di phishing in Chrome . Il contenuto dei siti di phishing potrebbe essere innocuo e usato semplicemente per produrre pay-per-click. Potrebbe essere un sito di phishing pericoloso che tenta di ingannare gli utenti ignari.

Secondo l’analisi del Bluetooth Auto Connect, quando gli utenti installano per la prima volta questa app dannosa, ci vogliono un paio di giorni prima che inizi a mostrare il suo comportamento dannoso. Ritardare il comportamento dannoso è una delle tattiche comuni che i criminali informatici usano per eludere il rilevamento da parte degli sviluppatori di malware.

Lavori IT: ci sono oltre 2 milioni di carenze di questi tecnici

Nonostante abbia aggiunto più di 4.64.000 lavoratori nell’ultimo anno, il divario della forza lavoro della sicurezza informatica è cresciuta più di due volte e nella regione Asia-Pacifico, la carenza supera 2.16 milioni, mettendo l’organizzazione a un rischio “moderato” a “estremo” di attacchi informatici, ha rivelato un nuovo rapporto.

Cyber Frouds Target Railway Personal tramite numeri di telefono CUG

Secondo un abete presentato dal suo segretario personale, Dharmendra Verma, alla stazione di polizia di Krishnanagar, “in almeno due occasioni un individuo o una banda sconosciuta sta tentando di estorcere denaro su WhatsApp.”I testi di phishing sono stati inviati in agosto e ottobre.

Funzionari informatici da 37 paesi, 13 aziende da incontrarsi su ransomware a Washington

La Casa Bianca ospiterà funzionari di 37 paesi e 13 aziende globali a Washington questa settimana per affrontare la crescente minaccia di ransomware e altri criminalità informatica, incluso l’uso illecito di criptovalute, ha detto un alto funzionario americano.

Una volta terminato il periodo di ritardo, l’app dannosa apre siti di phishing in Chrome. Alcuni di essi sono usati per guadagnare denaro sulla base del pay-per-click, e altri portano a siti di phishing, compresi quelli con contenuti per adulti. Questi siti infetti informano gli utenti attraverso un pop-up che sono stati infetti e devono eseguire un aggiornamento per rimuovere una minaccia dai loro telefoni.

Lo sviluppo arriva in un momento in cui Google sta lavorando per rinnovare il Google Play Store in modo che Android possa ottenere consigli sulle app di alta qualità nel negozio. La società afferma che sulla base di alcune nuove matrici, renderà i titoli di qualità superiore più visibili nel negozio e rimuoverà quelli di qualità inferiore da luoghi di primo piano.

.jpg)