Spegnere il tuo computer Stop Remote Access

o My My Devices “larghezza =” 600 “altezza =” 376 ”/>

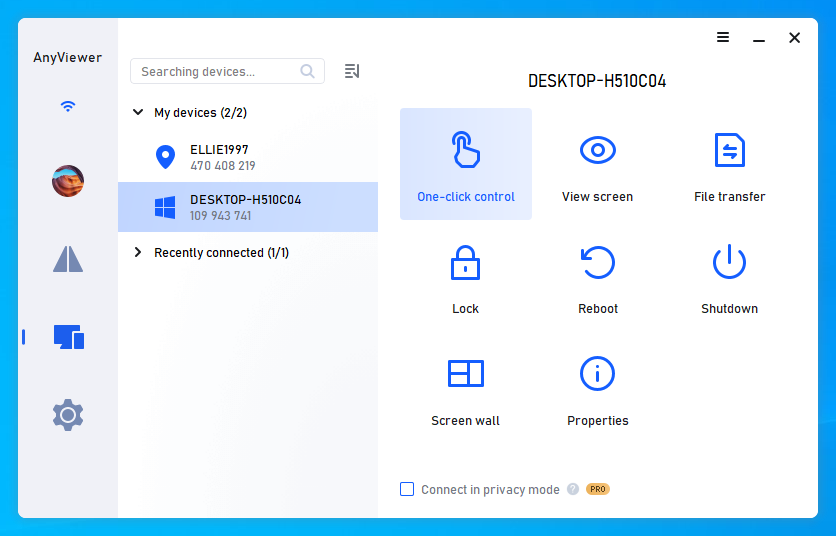

Passaggio 5. Ora puoi accedere a distanza al computer spento dal tuo laptop o dal tuo telefono. Sarai in grado di vedere il desktop del computer e controllarlo come se fossi seduto davanti a esso.

Conclusione

Quindi, puoi accedere a distanza a un computer spento? La risposta è sì, ma con l’aiuto di Wake-on-Lan e software desktop remoto come Anyviewer. Impostando Wake-on-Lan, puoi accendere in remoto il tuo computer. E con Anyviewer, puoi accedere a distanza al computer e prenderne il pieno controllo, anche se è spento. Assicurati solo che il tuo computer sia connesso a Internet attraverso una porta Ethernet e che la scheda di rete e il BIOS supporti Wake-on-Lan.

15 Domande uniche sull’accesso a remoto a un computer spento

Ecco 15 domande uniche basate sull’argomento dell’accesso a remoto a un computer spento:

- Posso accedere a un computer spento in remoto?

- Cos’è Wake-on-Lan (Wol)?

- Come abilita Wake-on-Lan?

- Come posso accendere in remoto il mio computer usando Wake-on-Lan?

- Quale software desktop remoto posso utilizzare per accedere a un computer spento?

- Posso accedere a un computer spento dal mio telefono?

- Ho bisogno di una connessione Internet per accedere a distanza a un computer spento?

- È sicuro accedere a distanza a un computer spento?

- Posso accedere a un computer se è in modalità sospensione?

- Quali sono i vantaggi dell’accesso a remoto a un computer spento?

- Posso accedere a distanza a un computer se è in modalità ibernazione?

- È Wake-on-Lan supportato da tutti i computer?

- Posso accedere a distanza a un computer spento senza Wake-on-Lan?

- È disponibile Anyviewer per computer Mac?

- Posso usare Anyviewer per uso personale o commerciale?

Sì, è possibile accedere a un computer a distanza in remoto utilizzando un software desktop Wake-on-Lan e remoto come Anyviewer.

Wake-on-Lan è una funzionalità che consente a un computer di essere alimentato in remoto su una rete utilizzando un “pacchetto magico”.

Per abilitare Wake-on-Lan, è necessario configurarlo nelle impostazioni del BIOS e assicurarti che la scheda di rete supporti la funzione.

Puoi accendere in remoto il tuo computer inviando un “pacchetto magico” al suo indirizzo MAC utilizzando un’app o un software Wake-on-Lan.

È possibile utilizzare Anyviewer, un software desktop remoto gratuito, per accedere a un computer auspicio in remoto.

Sì, è possibile accedere a un computer spento dal tuo telefono utilizzando software desktop remoto come la versione mobile di Anyviewer.

Sì, hai bisogno di una connessione Internet e di una connessione porta Ethernet per Wake-on-Lan per accedere a remoto a un computer spento.

L’accesso a remoto a un computer spento può essere sicuro se si utilizza connessioni crittografate e seguire le pratiche di sicurezza adeguate.

Sì, puoi accedere a un computer in modalità sospensione usando Wake-on-Lan, ma potrebbe richiedere più tempo perché il computer si svegli e stabilisca una connessione.

L’accesso a remoto a un computer disattivato consente di accedere ai file, eseguire programmi ed eseguire attività sul computer senza essere presenti fisicamente.

No, non è possibile accedere a distanza a un computer in modalità ibernazione perché lo stato del computer viene salvato sul disco rigido e non è acceso.

No, il supporto Wake-on-Lan dipende dal BIOS, dalla scheda di rete e dalla scheda madre del computer. Non tutti i computer avranno questa funzione.

No, hai bisogno di Wake-on-Lan o una caratteristica simile per accendere in remoto un computer spento.

No, Anyviewer è attualmente disponibile solo per Windows Computers. Tuttavia, ci sono altre opzioni software desktop remote disponibili per i computer Mac.

Sì, Anyviewer offre edizioni sia gratuite che a pagamento, consentendo un uso personale e commerciale.

Il mio computer può essere hackerato se lo è’s off

Assicurati che il tuo client di posta elettronica non sia configurato per scaricare automaticamente le risorse dal Web o dalle immagini. È meglio se puoi impostarlo per ricevere e -mail di testo in semplice. Alcuni client di posta elettronica non lo fanno per impostazione predefinita, quindi assicurati di controllare le impostazioni di sicurezza.

Risposta: puoi accedere a distanza a un computer spento?

Questo post risponde principalmente puoi accedere a distanza a un computer spento. Se tu’Resta curioso della risposta, continua a leggere.

Di Ellie / Ultimo aggiornamento l’11 novembre 2022

Puoi accedere a distanza a un computer spento?

Ciao ragazzi. C’è un modo che mi consentirebbe di accedere a distanza al mio computer mentre esso’S disattivato usando il mio laptop o il mio telefono?“

– Domanda di Quora

Puoi accedere a distanza a un computer spento? Normalmente, non puoi connetterti a un computer su Internet se è spento. Tieni presente che se si prevede di utilizzare l’accesso remoto durante le lunghe distanze, è necessario lasciare il tuo computer per tutto il tempo.

Tuttavia, se il tuo computer è connesso a Internet tramite una porta Ethernet e la scheda di rete e il BIOS supportano una funzione chiamata WOL (Wake-on-Lan), è possibile utilizzare quella funzione per avviarsi remoto il computer inviando un “pacchetto magico” e poi accedi a remoto.

Come accedere a distanza a un computer spento

Pertanto, il processo di accesso a distanza a un computer spento può essere diviso in due parti. Innanzitutto, devi impostare Wake-on-Lan per attivare il tuo computer in remoto. In secondo luogo, è possibile scegliere uno strumento di accesso remoto per accedere a distanza al computer.

Parte 1. Accendi il computer da remoto tramite Wake-on-Lan

Dovrai configurare correttamente Wake-on-Lan prima di usarlo per svegliare il tuo computer sulla rete. Avrai anche bisogno di un’app Wake-on-Lan su un dispositivo diverso, come il tuo telefono o laptop. Permettere’s DAVE UNA SCHEDE.

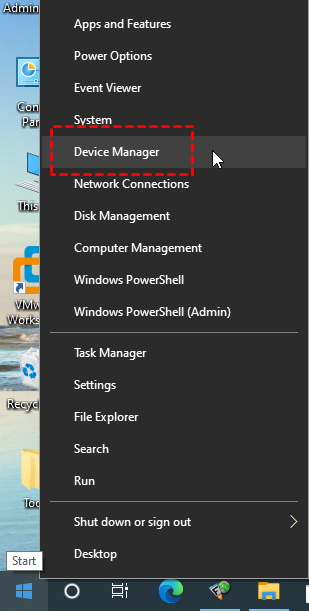

Passo 1. Premere Vincita + X Per aprire il menu nascosto. Selezionare Gestore dispositivi.

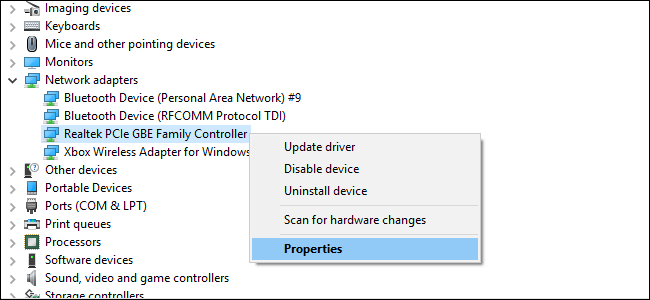

Passo 2. Espandere il Adattatori di rete sezione. Fare clic con il pulsante destro del mouse sull’adattatore che stai attualmente utilizzando, quindi fai clic su Proprietà.

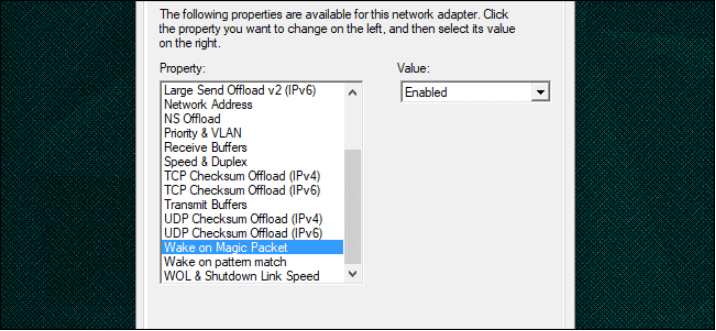

Passaggio 3. Clicca sul Avanzate scheda. Selezionare Sveglia sul pacchetto magico Dall’elenco delle proprietà. Espandi la sezione Valore e seleziona Abilitato.

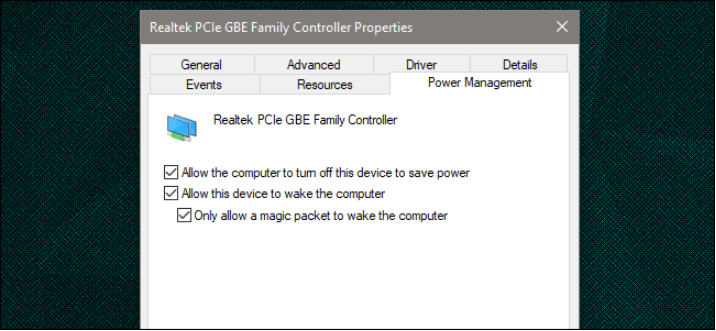

Passaggio 4. Clicca il Gestione energetica scheda. Seleziona il Consenti a questo dispositivo di svegliare il computer Casella di controllo. Clic OK.

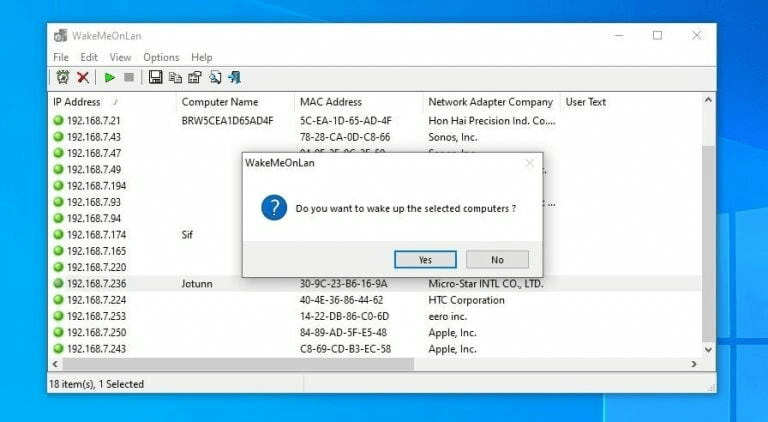

Passaggio 5. Infine, avrai bisogno di un’app Wake-on-Lan per svegliare il tuo computer sulla rete. Ad esempio, Nirsoft’S Wakemeonlan. Scansionerà la tua rete e fornirà un elenco di dispositivi, quindi non devi ricordare ogni volta l’indirizzo IP corretto. Basta fare clic sulla macchina che desideri e premi SÌ.

Parte 2. Accedi a distanza al computer con software desktop remoto

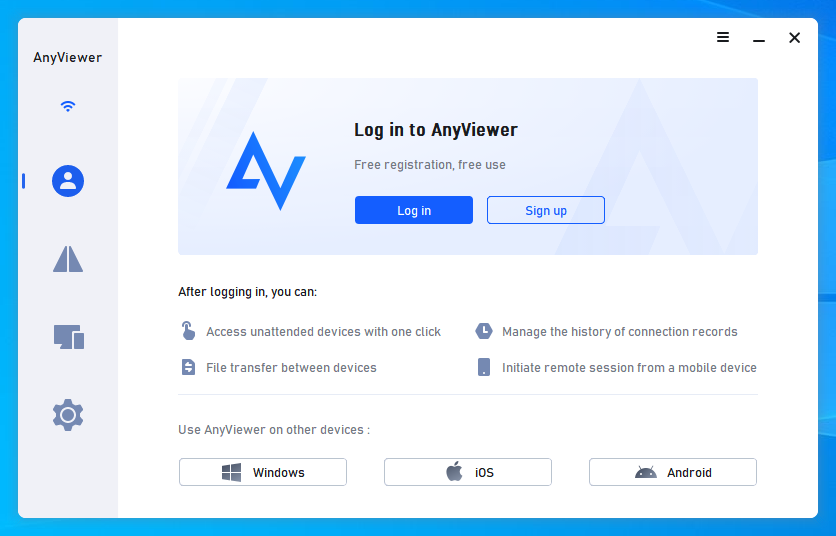

Dopo aver acceso con successo il computer remoto tramite Wake-on-Lan, tu’è in grado di accedervi a distanza con l’aiuto del software desktop remoto. Ti consigliamo di scegliere Anyviewer, il software desktop remoto gratuito per Windows. Consente agli utenti di accedere a remoto i computer incustoditi e prenderne il pieno controllo. Voi’è in grado di eseguire app per computer, file di trasferimento, schermate di condivisione, ecc.

Download sicuro

Nota: Anyviewer ha versioni mobili, supportano l’accesso remoto iOS e l’accesso remoto Android. È necessario accedere allo stesso account su tutti i dispositivi mobili prima di poter accedere a remoto al computer con un clic da un iPhone, iPad o un dispositivo Android.

Passo 1. Installa ed esegui Anyviewer su entrambi i computer. Navigare verso Login poi Iscrizione Sul computer controller (se hai già registrato sul sito ufficiale, puoi accedere direttamente).

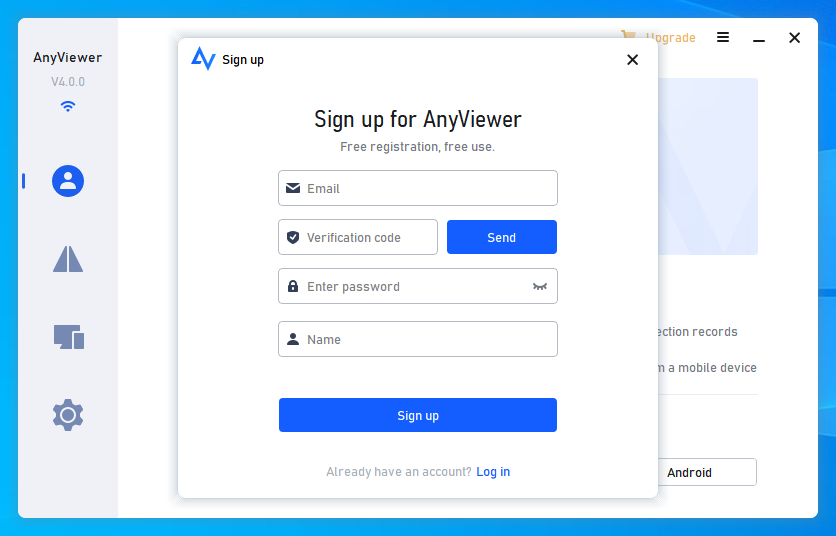

Passo 2. Compila il modulo di iscrizione.

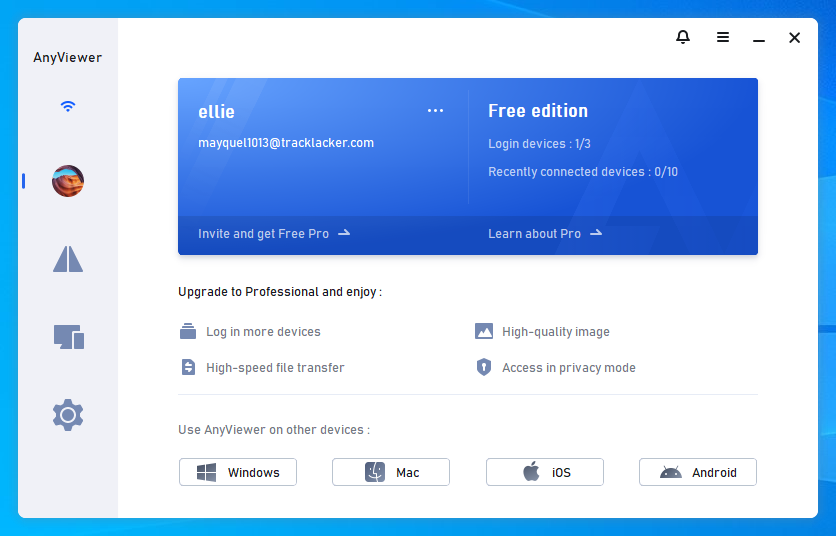

Passaggio 3. Ora dovresti vedere che hai effettuato l’accesso correttamente a Anyviewer. Il tuo dispositivo verrà assegnato all’account a cui hai effettuato l’accesso automaticamente.

Passaggio 4. Su entrambi i dispositivi, accedi allo stesso account Anyviewer, quindi fai clic su Controllo con un clic per un supporto remoto incustodito per stabilire una connessione diretta.

Passaggio 5. Dopo essersi connesso con successo, tu’Vedrò il desktop remoto proprio come te’essere seduto davanti a esso.

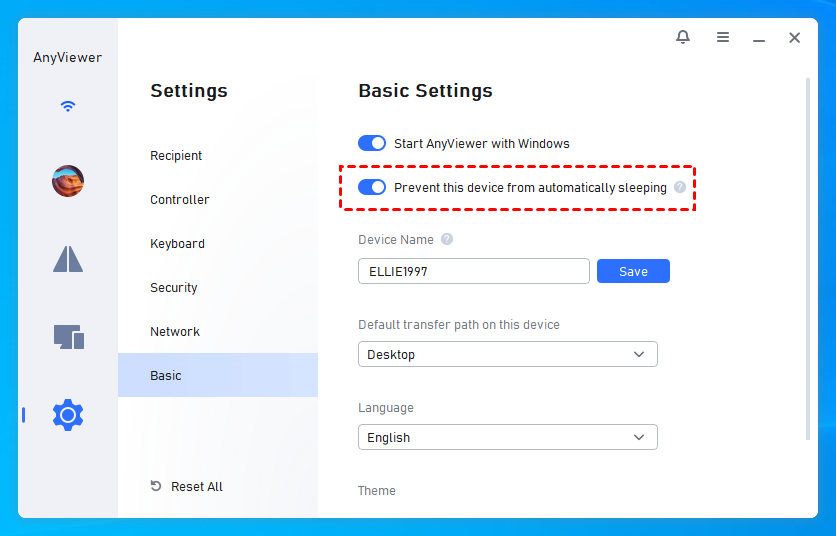

Nota: Sei vivamente consigliato per abilitare Impedire a questo dispositivo di dormire automaticamente Se è necessario accedere a distanza al dispositivo quando a volte è incustodito.

Parole di chiusura

Questo post risponde principalmente puoi accedere a distanza a un computer spento. Il processo è diviso in due parti. Innanzitutto, devi impostare Wake-on-Lan per attivare il tuo computer in remoto. In secondo luogo, è possibile utilizzare AnyViewer per accedere a remoto al computer incustodito.

Software desktop remoto gratuito

- Accesso remoto incustodito

- Trasferimento di file tra PC

- Monitor multiplo supportato

- Supporta l’ultimo Windows 11

100% sicuro

Ancora bisogno di aiuto?

È stato risolto il tuo problema? In caso contrario, si prega di inserire la query nella casella di ricerca qui sotto.

Il mio computer può essere hackerato se lo è’s off?

In generale, un PC senza software remoto può essere hackerato se è spento? L’alimentatore e il cavo Internet sono ancora collegati al PC. Nelle mie discussioni con altri, il 50% dice di sì, il 50% dice no. Una ricerca su Internet è stata anche divisa in risposta senza accordo.

Esso’S estremamente improbabile.

Le condizioni devono essere giuste per un computer spento per essere hackerato. IO’Descriverà quelli e ti mostreranno come prevenirlo.

Computer hackerato se è spento?

Affinché un computer spento venga hackerato, deve prima essere acceso in qualche modo da remoto, sia dal “Sveglia su Lan” Funzione (che è normalmente disabilitata) o se la modalità di standby riprende inaspettatamente. Allora il computer deve anche essere vulnerabile in qualche modo’S corre. Finché segui le migliori pratiche di sicurezza comune, il rischio è piccolo.

Hacking di un computer spento

In generale, la risposta è no, non puoi hackerare un computer’S è stato disattivato.

A meno che non siano soddisfatte due condizioni, il PC non può essere riavviato e hackerato dall’esterno, anche se lo lasci connesso a Internet e al potere.

Una di queste condizioni prevede una caratteristica chiamata “Sveglia su Lan”. Se è abilitato, consente di attivare e avviare un PC in remoto. Se abilitato, l’adattatore di rete per il computer non viene disattivato completamente. Invece, monitora per istruzioni specifiche che arrivano tramite la rete che gli dicono di svegliarsi. Quando vengono ricevute tali istruzioni, il computer si accende e gli stivali.

L’altra condizione non è altro che una mancanza di sicurezza. Se il PC ha acceso in remoto non aveva un software di sicurezza appropriato installato e non era dietro un firewall, allora lo è concepibile Il PC potrebbe essere violato in remoto.

Imparentato

Un avvertimento: standby

Esso’non è insolito che un laptop venga inserito in modalità standby solo per svegliarsi da solo un po ‘di tempo dopo. I motivi esatti per questo accade variano – posso’ti dà una semplice spiegazione. 1

C’è una semplice soluzione: se trovi il tuo laptop che si sveglia da solo e ti riguarda, non’t usare lo standby.

Se lo standby funziona per te, fantastico, ma generalmente lo evito per una serie di motivi, incluso questo.

Consentire l’accesso remoto

- Wake on Lan deve essere abilitato. Esso’è un’impostazione nell’UEFI o nel bios che’S OFF per impostazione predefinita. (O tu’sta usando lo standby e si sveglia per motivi sconosciuti.)

- Il computer deve essere vulnerabile ad essere violato durante l’esecuzione. Evitalo con software di sicurezza aggiornati, firewall e migliori pratiche di sicurezza di Internet.

Quindi, come ho detto,’è possibile.

Esso’è solo estremamente improbabile.

domande correlate

Un computer può essere violato se il Wi-Fi è spento?

Esistono due modi in cui un computer può essere violato se il Wi-Fi è spento: se il malware era stato scaricato prima di disattivare il Wi-Fi o se il computer è collegato a qualcosa tramite tecnologie diverse da Wi-Fi, incluso Bluetooth, un cavo Ethernet fisico o altri.

In che modo gli hacker entrano nei computer?

Il modo più comune che gli hacker attualmente ottengono l’accesso ai computer è tramite malware consegnato come allegato di posta elettronica aperto da un utente inconsapevole. Una volta eseguito, il malware può fare qualsiasi cosa, inclusa l’installazione di software ad accesso remoto, porte posteriori e altro ancora. Il secondo modo più comune è cadere vittima del “supporto remoto” truffa e dando esplicitamente l’accesso remoto al tuo computer, permettendo ancora una volta di fare e installare qualsiasi cosa.

Qualcuno può hackerare il mio computer da remoto?

Esso’s Eccezionalmente raro che un computer ben protetto venga violato in remoto. Innanzitutto, deve essere acceso e connesso a Internet. Se’s dietro un firewall come quasi tutti i router’s protetto da connessioni Internet remote. L’unico modo in cui può ancora essere hackerato è se il malware è già presente sulla macchina o se un’altra macchina sulla rete locale viene hackerata e la macchina Hasn’T è stato aggiornato e ha vulnerabilità di sicurezza senza pari.

Come puoi dire se il tuo computer’S è stato hackerato?

Può essere eccezionalmente difficile dire se il tuo computer è stato violato. La maggior parte del software dannoso cerca di passare inosservato, il che significa che fa molto difficile non fare nulla che venga rilevato. Le cose da tenere d’occhio sarebbero un utilizzo della CPU inaspettato, attività del disco o più comunemente, un eccessivo utilizzo della rete.

Cosa fare se il tuo computer viene violato?

Un hack di computer non è altro che malware di qualche tipo che è stato installato su di esso. Pertanto, se si determina che il tuo computer viene hackerato, procederesti allo stesso modo in cui il malware è presente: eseguire scansioni aggiornate, eventualmente eseguire strumenti aggiuntivi per eseguire più controlli di malware. Nel peggiore dei casi potrebbe essere necessario reinstallare il sistema operativo da zero.

Fai questo

Iscriviti al calcolo sicuro! Meno frustrazione e più fiducia, soluzioni, risposte e suggerimenti nella tua casella di posta ogni settimana.

Il mio computer può essere hackerato se è spento?

Informazioni sensibili, come dettagli bancari, conversazioni private e fotografie intime, sono esposte o trapelate quotidianamente. Con nuove violazioni dei dati e hack che emergono in tutto il mondo, le persone, le aziende e i governi sono diventati più vigili sulla sicurezza informatica.

Ti starai chiedendo se la minaccia di essere hackerato è qualcosa di cui devi preoccuparti. Potresti aver sentito parlare dei molti modi in cui gli hacker possono rubare le tue informazioni. Tali storie spaventose possono facilmente renderci paranoici. Alcune delle tecniche comuni che gli hacker usano:

- Annunci e collegamenti di download con malware

- Rubare i cookie (nomi utente, password e cronologia di navigazione) attraverso siti non crittografati

- E -mail con allegati e collegamenti infetti

- Annunci dirottati con codici dannosi

D’altra parte, vale sempre per essere ragionevolmente cauti sulle informazioni che scarichiamo o condividiamo online. È saggio prendere misure di sicurezza e porre domande su come proteggerti online. D’altra parte, cosa succede quando vai offline? È possibile hackerare un computer che viene disattivato?

In questo articolo, risponderemo a questa domanda e ti daremo alcuni suggerimenti su come proteggerti dall’hacking.

È possibile hackerare un computer che viene disattivato?

Le persone nel settore tecnologico sono state divise sul fatto che sia possibile hacking senza Internet. Può un hacker accedere a un computer spento? Gli esperti tecnologici dicono che è improbabile ma ancora fattibile.

Nel mondo della tecnologia, non ci sono risposte in bianco e nero. In questo scenario, ci sono fattori che possono o meno consentire di hackerare un computer che viene disattivato. Tuttavia, saresti lieto di sapere che la risposta generale a questa domanda è “NO.” Se il tuo computer è disattivato, non può essere avviato e hackerato anche se lo lasci connesso alla fonte di alimentazione e Internet.

Eccezione alla regola: consentire l’accesso remoto

In generale, hackerare un computer spento non è possibile in un ambiente domestico. Tuttavia, può accadere in reti condivisi come un ambiente di ufficio. Ci sono caratteristiche che consentono di attivare e avviare un computer in remoto.

Fondamentalmente in questo scenario, se non si spegne completamente l’adattatore di rete per il computer, l’unità può ricevere istruzioni specifiche sul risveglio. Tale funzione può essere attivata se si abilitano determinate impostazioni del computer su BIOS come “Sveglia su Lan” O “Sveglia su USB.”

Per esempio con “Sveglia su Lan,” Il computer può essere configurato per rispondere alle istruzioni remote. Un segnale speciale può essere inviato al computer su una rete condivisa, consentendo all’hacker di riaccendere e accedere a tutti i dati in cui sono’D necessità. Senza un software di sicurezza appropriato installato, come strumenti anti-malware come Auslogics Anti-Malware, è possibile per gli hacker accedere al computer in remoto anche se viene disattivato.

Tale scenario è probabilmente in contesti aziendali in cui vi sono circostanze che richiedono alle persone di impostare i computer “Sveglia su Lan.” Inutile dirlo solo perché hai spento il tuo computer, non significa che non possa essere avviato e hackerato.

Proteggere il tuo computer da potenziali hacking

Quando ti connetti a una rete pubblica, qualcuno può hackerare il tuo computer tramite Wi-Fi e attivare l’accesso remoto? Ciò è possibile se non si adotta misure preventive per proteggere il computer dalle minacce. Ecco alcuni modi in cui puoi proteggerti online:

- Installa un software anti-malware affidabile

Una volta che qualcuno ha avuto successo nel tuo computer, potrebbe essere troppo tardi per proteggere le tue informazioni sensibili. Certo, puoi cacciare manualmente il malware, ma questo richiederà troppo tempo e prima che tu lo sappia, i tuoi dati sono stati esposti o trapelati. Quindi, è meglio utilizzare uno strumento anti-malware di alto grado come Auslogics Anti-Malware che rileva automaticamente le minacce e le mette in modo efficace o elimina.

- Fai attenzione a ciò che apri online

In questi giorni, è più facile distinguere i siti Web sospetti. D’altra parte, ci sono e-mail dannose che sono abbastanza convincenti da attirarti a fare clic su collegamenti o aprire allegati. Se un’e-mail non è richiesta, non leggerla o aprire alcun collegamento al suo interno. Se ricevi un’e -mail dalla tua banca, invece di aprire i collegamenti nella posta, apri il browser e naviga attraverso il sito.

- Non pubblicare informazioni sensibili online

Rivedi le tue impostazioni sulla privacy sui siti Web di social media. Può essere difficile profilare un obiettivo quando hanno severi impostazioni di privacy dei social media. Tieni presente che ciò che pubblichi online è disponibile per tutti. Prima di pubblicare qualsiasi informazione, pensa attentamente se è una buona idea dare quei dettagli.

- Processo di autenticazione in 2 fasi

Approfitta del processo di autenticazione a 2 fattori offerto da alcuni servizi come Gmail o LinkedIn. In questo modo, anche se il malware ha compromesso la password, c’è un altro passaggio che un hacker dovrebbe fare prima di poter accedere alle tue informazioni. Nella maggior parte dei casi, quando qualcuno tenta di accedere al tuo account, ti verrà inviato un codice segreto tramite SMS.

- Configura il tuo client di posta elettronica’S Impostazioni di sicurezza

Assicurati che il tuo client di posta elettronica non sia configurato per scaricare automaticamente le risorse dal Web o dalle immagini. È meglio se puoi impostarlo per ricevere e -mail di testo in semplice. Alcuni client di posta elettronica non lo fanno per impostazione predefinita, quindi assicurati di controllare le impostazioni di sicurezza.

Hai una visione diversa di questo problema? Puoi suggerire altri modi in cui puoi evitare di diventare vittima dell’hacking? Fateci sapere nei commenti qui sotto!