Windows Defender rileva lo spyware?

Riepilogo

Windows Defender è un programma antispyware che protegge il tuo computer da software dannoso e indesiderato. Ha due modalità operative: protezione in tempo reale e scansione. La protezione in tempo reale viene eseguita in background e rileva spyware cercando di installarsi, mentre la scansione rileva lo spyware già installato sul computer. Windows Defender utilizza i file di definizione per aggiornare le firme spyware e include una funzione di aggiornamento automatico. Software Explorer è un componente chiave di Windows Defender, in quanto tiene traccia dello stato di tutti i programmi in esecuzione.

Punti chiave

1. Windows Defender è un programma antispyware che protegge il computer dal software dannoso.

2. La modalità di protezione in tempo reale rileva spyware cercando di installarsi, mentre la modalità di scansione rileva lo spyware già installato sul computer.

3. Lo spyware viene rilevato in base alla sua firma, che include il modo in cui cerca di installarsi, file che crea o modifica e le chiavi di registro modifica o crea.

4. Windows Defender utilizza i file di definizione per aggiornare le firme spyware e include una funzione di aggiornamento automatico.

5. Software Explorer tiene traccia dello stato di tutti i programmi in esecuzione e aiuta a rilevare le attività di programmi dannosi.

Domande e risposte

1. Windows Defender può proteggere il mio computer dal software dannoso?

Sì, Windows Defender è un programma antispyware che protegge il computer da software dannoso e indesiderato.

2. Quali sono le due modalità operative di Windows Defender?

Le due modalità operative di Windows Defender sono protezione e scansione in tempo reale.

3. Cosa fa la modalità di protezione in tempo reale?

La modalità di protezione in tempo reale rileva lo spyware che sta cercando di installarsi sul tuo computer. Funziona in background per salvaguardare il tuo computer.

4. Cosa fa la modalità di scansione?

La modalità di scansione cerca di individuare spyware che si è già installato sul tuo computer. Può rilevare spyware che potrebbe essere passato oltre la funzione di protezione in tempo reale.

5. In che modo Windows Defender riconosce lo spyware?

Windows Defender riconosce lo spyware con la sua firma, che include il modo in cui cerca di installarsi, file che crea o modifica e le chiavi di registro modifica o crea.

6. In che modo Windows Defender rimane aggiornato con il nuovo spyware?

Windows Defender utilizza i file di definizione per mantenere informazioni aggiornate sulle firme spyware. Microsoft crea nuove firme per Windows Defender per contrastare i nuovi spyware e rende disponibili queste nuove firme per il download.

7. Cos’è il software Explorer?

Software Explorer è un componente chiave di Windows Defender. Traccia lo stato di tutti i programmi attualmente in esecuzione sul computer e aiuta a rilevare le attività di programmi dannosi.

8. Come accedo a Windows Defender?

Per accedere a Windows Defender, fare clic su Avvia, quindi controlla il pannello, quindi la sicurezza e infine Windows Defender.

9. Come posso abilitare Windows Defender se è spento?

Se Windows Defender viene disattivato, vedrai un prompt di avviso. Fai clic su “Accendi e apri Windows Defender” per abilitarlo.

10. Quali sono i diversi stati in Windows Defender?

I diversi stati in Windows Defender sono verdi (normale), arancione (avvertimento) e rosso (pericolo). Lo stato indica lo stato attuale della sicurezza del tuo computer.

11. Come posso aggiornare le definizioni di Windows Defender?

È possibile aggiornare le definizioni di Windows Defender facendo clic sul pulsante “Controlla l’aggiornamento” fornito nel prompt di avviso se le definizioni sono aggiornate.

12. Cosa fa il pulsante Forward/Back nella barra degli strumenti?

I pulsanti in avanti/back ti consentono di navigare nelle posizioni che hai già visitato all’interno di Windows Defender.

13. Cosa fa il pulsante di scansione?

Il pulsante di scansione avvia una rapida scansione del computer per rilevare qualsiasi spyware.

14. Come posso specificare il tipo di scansione in Windows Defender?

È possibile specificare il tipo di scansione come scansione rapida, scansione completa o scansione personalizzata utilizzando le opzioni di scansione.

15. Quali informazioni sono disponibili nella pagina della cronologia in Windows Defender?

La pagina della cronologia contiene un riepilogo di tutte le attività di Windows Defender, compresi i programmi rilevati e le azioni intraprese. Fornisce inoltre collegamenti ad accesso rapido per articoli consentiti e articoli in quarantena.

Windows Defender può rilevare malware

Voglio saltare il preambolo? Vai direttamente a Osquery SQL alla fine di questo articolo.

Presentazione di Windows Defender

Tutte le versioni di Windows Vista includono Windows Defender. Windows Defender è un programma antispyware che protegge il tuo computer da software dannoso e indesiderato. Come tutto il software antispyware, Windows Defender viene utilizzato al meglio con il software antivirus. Insieme, un programma antispyware e un programma antivirus possono proteggere il tuo computer dalla maggior parte dei tipi di software dannoso.

Conoscere Windows Defender

Simile al software antivirus, Windows Defender ha due modalità operative:

- Protezione in tempo reale

- Scansione

Per impostazione predefinita, Windows Defender è configurato per utilizzare la protezione in tempo reale e per integrare questo con scansioni giornaliere. Quando si opera in modalità di protezione in tempo reale, Windows Defender viene eseguito in background e funziona per rilevare spyware che sta cercando di installarsi. Quando si opera in modalità di scansione, Windows Defender cerca di individuare spyware che si è installato segretamente sul tuo computer. Sia la protezione e la scansione in tempo reale sono assolutamente essenziali per garantire che un computer sia protetto da Spyware. La protezione in tempo reale può salvaguardare il computer dallo spyware noto. La scansione può rilevare lo spyware già installato sul computer o che potrebbe essere passato oltre la funzione di protezione in tempo reale.

Windows Defender riconosce lo spyware dal modo in cui cerca di installarsi, i file che cerca di creare o modificare, le chiavi di registro che modifica o crea o qualsiasi combinazione di questi elementi indicata collettivamente come spyware’S firma. Lo spyware a volte può scivolare per protezione in tempo reale se lo spyware’s firma non è’T riconosciuto, come potrebbe accadere se lo spyware è stato recentemente rilasciato o recentemente modificato per bypass il rilevamento.

Come il software antivirus, Windows Defender utilizza i file di definizione per mantenere informazioni aggiornate sulle firme spyware. Microsoft crea nuove firme per Windows Defender per contrastare nuovi programmi di spyware e software dannoso e rende disponibili queste nuove firme per il download. Windows Defender include una funzione di aggiornamento automatico che controlla periodicamente gli aggiornamenti e è possibile verificare manualmente gli aggiornamenti.

Uno dei componenti chiave in Windows Defender è Software Explorer. Come descritto in “Navigare il tuo computer’S Avviamento, in esecuzione e programmi connessi alla rete” Sezione Nel capitolo 6, Software Explorer tiene traccia dello stato di tutti i programmi attualmente in esecuzione sul computer. È possibile utilizzare Software Explorer per terminare un programma, per bloccare le connessioni in arrivo a un programma e per disabilitare o rimuovere un programma. Windows Defender utilizza Software Explorer per aiutare a rilevare le attività di programmi dannosi.

Avvio e utilizzo di Windows Defender

Per accedere a Windows Defender, fare clic su Avvia, quindi fai clic su Pannello di controllo. Nel pannello di controllo, fai clic su Sicurezza, quindi fai clic su Windows Defender. Se il difensore di Windows è spento, tu’Vedrò invece un prompt di avviso. Fare clic su Accendi e apri Windows Defender per abilitare Windows Defender.

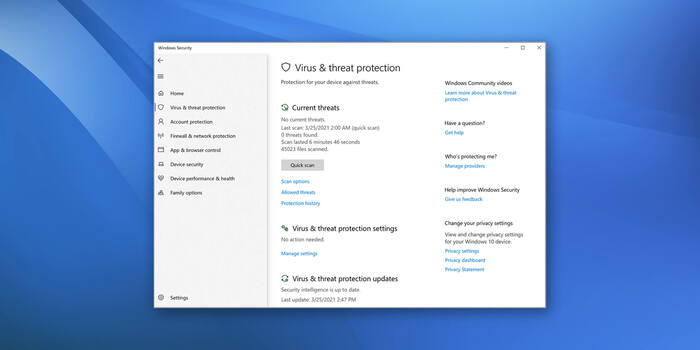

La home page di Windows Defender fornisce una panoramica dello stato corrente. Voi’Vedi tre stati codificati a colori:

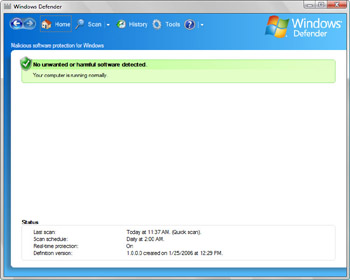

- Verde (normale) Se Windows Defender’Le definizioni S sono aggiornate e non è noto software indesiderato o dannoso installato sul computer, tu’ll vedi un indicatore di stato verde (normale) simile a quello mostrato nella Figura 13-18.

Figura 13-18: Visualizzazione dello stato in Windows Defender - Arancione (avvertimento) Se le definizioni di Windows Defender non sono obsolete e non è noto software indesiderato o dannoso installato sul computer, tu’Vedi un indicatore di stato arancione (avviso) che dice che le definizioni di Windows Defender devono essere aggiornate. Voi’Saremo in grado di recuperare gli aggiornamenti su Internet dal sito Web di Microsoft e installarli automaticamente facendo clic sul pulsante Controlla per l’aggiornamento fornito come parte dell’avvertimento.

- Rosso (pericolo) Se la sicurezza del tuo computer è probabilmente compromessa o è noto software indesiderato o dannoso installato sul computer, tu’Vedi un indicatore di stato rosso (pericolo) che ti dice di agire per proteggere il tuo computer. Voi’Saremo in grado di avviare una scansione o per la quarantena scoperta spyware utilizzando le opzioni fornite.

La barra degli strumenti nella parte superiore della finestra offre l’accesso alle funzionalità principali di Windows Defender. Da sinistra a destra, la barra degli strumenti ha questi pulsanti:

- Forward/Back I pulsanti in avanti e indietro all’estrema sinistra della barra degli strumenti ti consentono di navigare nelle posizioni’quasi visitato. Simile a quando navighi sul Web, le posizioni’VE visitato sono conservati in una storia e puoi sfogliare la storia usando i pulsanti in avanti e indietro.

- Casa Visualizza la home page di Windows Defender, mostrata nella Figura 13-18.

- Scansione Avvia una rapida scansione del computer e visualizza la pagina del computer, che mostra l’avanzamento della scansione.

- Opzioni di scansione Visualizza un elenco di opzioni che consente di specificare il tipo di scansione come scansione rapida, scansione completa o scansione personalizzata. Vedere il “Scansionare il computer per spyware” Sezione più avanti in questo capitolo per ulteriori informazioni.

- Storia Visualizza la pagina della cronologia. Questa pagina contiene un riepilogo di tutte le attività di difensore di Windows secondo i programmi rilevati e le azioni intraprese. Vengono forniti collegamenti ad accesso rapido per articoli consentiti e articoli in quarantena.

- Utensili Visualizza la pagina tutte le impostazioni e gli strumenti. Questa pagina consente di configurare le impostazioni generali, visualizzare elementi in quarantena, Access Software Explorer, Visualizza elementi consentiti e altro ancora.

- Aiuto di Windows Defender Visualizza la documentazione di aiuto per Windows Defender.

- Opzioni di aiuto di Windows Defender Visualizza un elenco di opzioni che consente di visualizzare elementi di aiuto aggiuntivi, come l’indice di assistenza e supporto Windows.

La sezione Stato nella parte inferiore della home page fornisce dettagli sullo stato generale di Windows Defender:

- Ultima scansione Mostra la data e l’ora dell’ultima scansione e il tipo di scansione, come scansione rapida o scansione completa.

- Programma di scansione Mostra il programma per le scansioni automatiche, come quotidianamente alle 2:00.

- Protezione in tempo reale Mostra lo stato della protezione in tempo reale, come su.

- Versione di definizione Mostra la versione, l’ora e la data del file delle definizioni più recenti.

Quando lavori con Windows Defender, le azioni principali tu’voglio esibirsi include:

- Configurazione delle impostazioni generali.

- Scansionare il computer per spyware.

- Verifica aggiornamenti.

- Visualizzare o ripristinare gli oggetti in quarantena.

- Visualizzare o modificare i programmi software che consentite.

- Spegnere Windows Defender o acceso.

Configurazione delle impostazioni generali

Le impostazioni generali ti consentono di scegliere come si desidera eseguire Windows Defender. È possibile configurare le impostazioni generali seguendo questi passaggi:

- Apri Windows Defender.

- Fai clic su Strumenti, quindi fai clic su Opzioni.

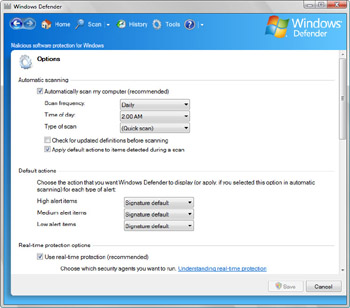

- Nella pagina delle opzioni, mostrata nella Figura 13-19, vengono fornite le seguenti sezioni di opzioni:

- Scansione automatica Utilizzato per gestire la scansione automatica e le opzioni di aggiornamento automatico. Per avere Windows Defender Scanta automaticamente, è necessario selezionare la casella di controllo Scansione automatica del mio computer (consigliato) e quindi impostare la frequenza di scansione, l’ora del giorno e il tipo di scansione. Se si desidera che Windows Defender verifichi gli aggiornamenti prima della scansione, selezionare Controlla le definizioni aggiornate prima della scansione.

- Azioni predefinite Utilizzato per impostare l’azione predefinita da prendere in base al livello di avviso di un programma di spyware rilevato. Lo spyware con un alto livello di allerta è considerato il più pericoloso e avere la più alta probabilità di fare danni a un computer. Lo spyware con un livello di allerta medio è considerato moderatamente pericoloso e avere una moderata probabilità di fare danni a un computer o eseguire seccatura/azioni dannose. Lo spyware con un basso livello di allerta è considerato un basso pericolo ed è principalmente un fastidio. Se si abilitano l’applicazione delle azioni sugli elementi rilevati dopo la scansione in scansione automatica, Windows Defender esegue l’azione consigliata dopo aver completato una scansione automatica. Gli oggetti contrassegnati ignorano vengono ignorati. Gli articoli contrassegnati vengono rimossi e messi in quarantena. Articoli segnalati Firma predefinito vengono gestiti in base all’impostazione predefinita nella firma associata allo spyware. Nella maggior parte dei casi, la firma predefinita significa che vengono rimossi gli oggetti di avviso alti e moderati.

- Opzioni di protezione in tempo reale Utilizzato per attivare la protezione in tempo reale. La protezione in tempo reale utilizza una serie di agenti di sicurezza per determinare quali aree del sistema operativo e quali componenti ricevono protezione in tempo reale. Ognuno di questi agenti di sicurezza può essere abilitato o disabilitato individualmente utilizzando le caselle di controllo fornite. Se si desidera ricevere avvisi relativi alla protezione in tempo reale, è possibile abilitare le opzioni di notifica fornite.

- Opzioni avanzate Utilizzato per configurare le tecniche avanzate per rilevare lo spyware. Queste opzioni consentono di scansionare all’interno degli archivi per rilevare file sospetti. Abilitare queste opzioni è particolarmente importante per il rilevamento di nuovi spyware, spyware nascosto e software che eseguono azioni eventualmente maliziose.

- Opzioni dell’amministratore Utilizzato per specificare se Windows Defender è acceso o spento. Se si cancella la casella di controllo utilizza Windows Defender, Windows Defender ha vinto’t fornire protezione contro lo spyware. Utilizzato anche per specificare se gli utenti normali possono eseguire scansioni e rimuovere il software potenzialmente indesiderato. Per impostazione predefinita, gli utenti che non dispongono di diritti di amministratore possono eseguire scansioni e rimuovere software potenzialmente indesiderati. Questa è la configurazione consigliata.

- Fai clic su Salva per salvare eventuali modifiche’VE realizzato alla configurazione.

Figura 13-19: Configurazione delle impostazioni generali in Windows Defender

Scansionare il computer per spyware

Windows Defender può essere utilizzato per eseguire scansioni rapide, scansioni complete e scansioni personalizzate. Scansioni rapide e scansioni complete sono facili da iniziare:

- Per una scansione rapida, Windows Defender controlla le aree della memoria, il registro e il file system noto per essere utilizzati da spyware per qualsiasi software indesiderato o potenzialmente dannoso. È possibile avviare una scansione rapida facendo clic sul pulsante di scansione sulla barra degli strumenti.

- Per una scansione completa, Windows Defender esegue un controllo approfondito di tutte le aree di memoria, del registro e del file system per qualsiasi software indesiderato o potenzialmente dannoso. È possibile avviare una scansione completa facendo clic sul pulsante Opzioni di scansione sulla barra degli strumenti e selezionando la scansione completa.

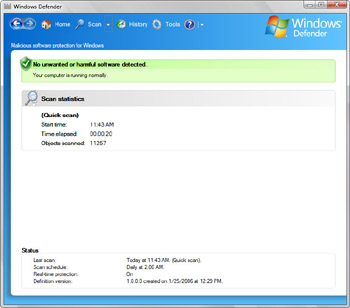

Windows Defender mostra l’avanzamento della scansione segnalando:

- L’ora di inizio della scansione.

- Finora la quantità totale di tempo trascorso a scansionare il computer (il tempo trascorso).

- La posizione o l’articolo attualmente in fase di esaminato.

- Il numero totale di file scansionati.

Al termine della scansione, Windows Defender fornisce statistiche sulla scansione, come mostrato nella Figura 13-20.

Figura 13-20: eseguire una scansione utilizzando Windows Defender

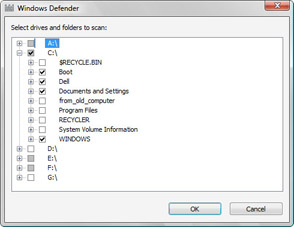

Per una scansione personalizzata, Windows Defender controlla le aree selezionate del file system per qualsiasi software indesiderato o potenzialmente dannoso. Si avvia una scansione personalizzata seguendo questi passaggi:

- Apri Windows Defender.

- Fare clic sul pulsante Opzioni di scansione, quindi selezionare Scansione personalizzata.

- Nella pagina delle opzioni di scansione Seleziona, fare clic su Seleziona.

- Seleziona le unità e le cartelle da scansionare, come mostrato nella Figura 13-21, quindi fai clic su OK.

- In Windows Defender, fai clic su Scansione ora per avviare la scansione.

Figura 13-21: selezione delle unità e delle cartelle da scansionare

Verifica aggiornamenti

Le definizioni di spyware obsolete possono mettere a rischio il tuo computer. Per impostazione predefinita, Windows Defender controlla automaticamente le definizioni di spyware aggiornate prima di eseguire una scansione automatica. Se il computer ha accesso a Internet o a un server di aggiornamento, Windows Defender aggiorna le definizioni di spyware. Se il computer non lo fa’T ha accesso a Internet o a un server di aggiornamento, Windows Defender non può aggiornare le definizioni di spyware.

È possibile aggiornare manualmente le definizioni di spyware in qualsiasi momento seguendo questi passaggi:

- Fare clic su Avvia, quindi fai clic su Control Pannello.

- Nel pannello di controllo, fai clic su Sicurezza, quindi fai clic su Verifica per le nuove definizioni in Windows Defender.

Mancia In Windows Defender, è inoltre possibile verificare gli aggiornamenti facendo clic sul pulsante Opzioni di aiuto di Windows Defender, selezionando Windows Defender, quindi facendo clic su Controlla per gli aggiornamenti.

Visualizzare o ripristinare gli oggetti in quarantena

Gli articoli in quarantena sono elementi che sono stati disabilitati e spostati in una posizione protetta sul computer perché Windows Defender sospetta di essere software dannosi o potenzialmente indesiderati. È possibile accedere e lavorare con articoli in quarantena completando i passaggi:

- Apri Windows Defender.

- Fai clic su Strumenti, quindi fai clic su elementi in quarantena.

- Se fai clic su un elemento in quarantena, è possibile rimuovere o ripristinare l’articolo.

- Seleziona Rimuovi per rimuovere in modo permanente l’elemento dal computer.

- Seleziona ripristinare per ripristinare l’elemento nella sua posizione originale in modo che possa essere utilizzato e contrassegnarlo come articolo consentito. Vedi la sezione successiva, “Visualizzare o modificare i programmi software che consentite,” per maggiori informazioni.

- Se si desidera rimuovere tutti gli elementi in quarantena, fai clic su Rimuovi tutto.

Visualizzare o modificare i programmi software che consentite

A volte tu’LL Installa programmi che eseguono azioni che Windows Defender considera potenzialmente dannoso o dannoso. In questo caso, Windows Defender in quarantena automaticamente il programma, ad esempio per un elemento ad alta minaccia, o ti avviserà del programma, ad esempio per un oggetto di minaccia moderata. Se sei sicuro che un programma in quarantena sia sicuro, puoi ripristinarlo e Windows Defender segnerà il programma come articolo consentito. O se ricevi un avvertimento su un programma che sai essere al sicuro, puoi contrassegnare l’articolo come consentito.

È possibile visualizzare o modificare gli elementi attualmente consentiti seguendo questi passaggi:

- Apri Windows Defender.

- Fare clic su Strumenti, quindi fare clic su elementi consentiti. Nella pagina degli elementi consentiti, gli elementi consentiti sono elencati per nome con un livello di avviso e una raccomandazione su come gestire il programma.

- È possibile rimuovere un elemento dall’elenco elementi consentito facendo clic su di esso e quindi selezionando Rimuovi.

Spegnere Windows Defender o acceso

È possibile spegnere Windows Defender o acceso seguendo questi passaggi:

- Apri Windows Defender.

- Fai clic su Strumenti, quindi fai clic su Opzioni.

- Scorri verso il basso fino in fondo alla pagina delle opzioni.

- Tu puoi ora:

- Cancella la casella di controllo Usa Windows Defender per disabilitare e disattivare Windows Defender.

- Seleziona la casella di controllo Utilizza Windows Defender per abilitare e attivare Windows Defender.

- Fai clic su Salva.

Windows Defender può rilevare malware?

Nel mondo della sicurezza online, ci sono molti miti e idee sbagliate che fluttuano. Uno dei più comuni è la convinzione che Windows Defender, Microsoft’S Programma antivirus incorporato, non è all’altezza del compito di rilevare e rimuovere malware.

Windows Defender è un programma incluso con il sistema operativo Windows. È progettato per aiutare a proteggere il tuo computer da malware e altri software indesiderati.

Mentre il difensore potrebbe non essere il programma di sicurezza più robusto disponibile, è più che in grado di proteggere il tuo computer dal malware.

Permettere’s un’occhiata più da vicino a come funziona il difensore e perché non dovresti’hai paura di fare affidamento su di esso per proteggere il tuo PC.

Windows è abbastanza difensore?

Come funziona Microsoft Defender?

Contrariamente alla credenza popolare, Windows Defender è in realtà un software abbastanza sofisticato. Utilizza una combinazione di euristica e rilevamento basato sulla firma per identificare e rimuovere malware. L’euristica consente al difensore di rilevare malware nuovo di zecca che ha’Sono stato incontrato prima, mentre le firme lo aiutano a identificare e rimuovere le minacce note.

Inoltre, Defender beneficia del fatto che è integrato nel sistema operativo Windows; Questo gli dà un livello di accesso che altri programmi di sicurezza possono’T Match.

Tutto ciò significa che il difensore è più che in grado di rilevare e rimuovere malware dal tuo computer. Tuttavia, esso’è importante ricordare che nessun programma di sicurezza è perfetto. Ci saranno sempre nuove minacce che appaiono quel Haven’Sono stato visto prima, e talvolta questi possono superare anche il miglior software di sicurezza. Quello’S perché’è importante disporre di un piano di backup, come un buon programma antivirus.

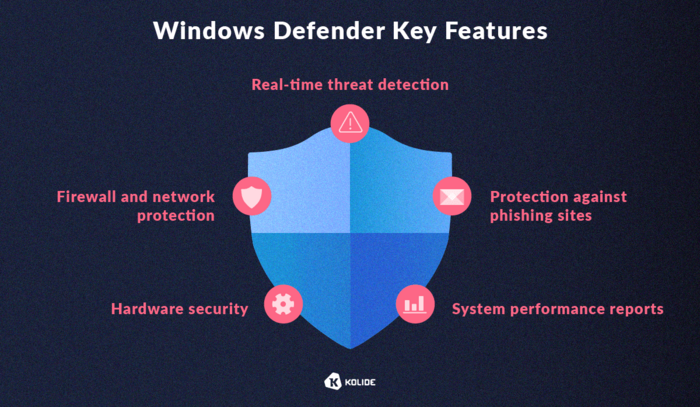

Funzionalità di Microsoft Defender

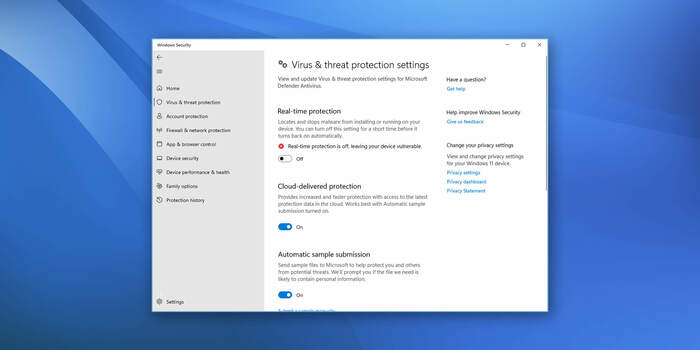

Microsoft Defender viene fornito con alcune funzionalità che possono aiutarti a rilevare malware. Queste caratteristiche includono protezione in tempo reale, protezione basata su cloud e rilevamento comportamentale. Protezione in tempo reale significa che il difensore scansionerà il tuo computer per malware ogni volta che accedi a un file o un programma.

La protezione basata su cloud utilizza Microsoft’S Cloud Service per scansionare i file per malware. Il rilevamento comportamentale monitora il tuo computer’comportamento s per segni di infezione. Se il difensore trova un’attività sospetta, agirà per rimuovere il malware.

Microsoft Defender può anche aiutarti a rimuovere malware già sul tuo computer. Per fare questo, puoi eseguire una scansione completa del tuo computer. Una scansione completa controllerà tutti i file sul computer per malware. Se il difensore trova malware, lo rimuoverà dal computer. Oltre alla scansione completa, ci sono anche altre opzioni di scansione.

È inoltre possibile utilizzare Microsoft Defender per scansionare file o cartelle specifiche. Per fare questo, fare clic con il tasto destro sul file o sulla cartella e seleziona “Scansione con Microsoft Defender.” Il difensore scansionerà quindi il file o la cartella selezionati per il malware.

Come viene eseguito il difensore rispetto ad altri antimalware?

In generale, il difensore sta facendo un buon lavoro nel mantenere le persone’S computer sicuri. In recenti test AV indipendenti, è stato dimostrato efficace nel rilevare e rimuovere malware.

Ci sono altri programmi antimalware là fuori che possono fare un lavoro migliore di Defender. Alcuni di loro sono gratuiti e alcuni di loro devi pagare. Se sei preoccupato per il tuo computer’S Sicurezza, potresti prendere in considerazione l’uso di uno di questi altri programmi.

Tuttavia, il modo migliore per proteggere il tuo computer è mantenerlo aggiornato con le ultime patch di sicurezza e fare attenzione ai siti Web che visiti e ai file che scarichi perché anche il miglior antimalware non è perfetto.

Come rimuovere il malware e la pulizia di Windows PC

Verdetto finale

Non c’è una risposta alla domanda se Windows Defender sia o meno a rilevare malware. Dipende da molti fattori, incluso il tipo di malware che hai a che fare e quanto è aggiornata l’installazione del tuo difensore. Tuttavia, in generale, il difensore è un buon strumento per proteggere il computer dal malware.

Quindi, può Windows Defender rilevare malware? Sì, sicuramente può! È il programma di sicurezza più robusto disponibile? No, ma non lo fa’deve essere; Per la maggior parte degli utenti, fornisce una protezione più che sufficiente. Assistente’Credo che i miti e la disinformazione fluttuano online; Quando si tratta di sicurezza online, puoi fidarti di Windows Defender.

Windows Defender può rilevare la maggior parte dei virus?

Sì, il difensore può rilevare la maggior parte dei virus. Tuttavia, ci sono alcuni tipi di malware che non è molto bravo a gestire.

Ho bisogno di un antivirus aggiuntivo se ho Windows Defender?

Sebbene Microsoft Defender sia un buon strumento per proteggere il tuo computer, potresti prendere in considerazione l’uso di un programma diverso se sei preoccupato per il tuo computer’Sicurezza S.

Обнарживает л защитник Windows вдоносное по по?

Да, защитник Windows предназначен д inesa. О п предназзч дя обения в в и ис, прог п шшш торые могт ыытатьс заразить в в комulare еюююю.

Защитник Windows – ээо антивируная проррtal о Microsoft, вючлюченая в Windows 10 и и илe рлe рание версииииииии Bro Windows Windows Windows Windows Windows Windows. О и ипоеет комбинац ц методgli м но оббсечения.

Защитник Windows влючает следющие функции для защиты компююююю о о о о о воносных погог оогрtal:

• защита в ржиме реаль scarta ует или удалят е, к т т л к к о он об обнжжжеется.

• Проактивная защита: эта функция выявляет подозрительную активность, которая может указывать на наличие вредоносных программ, и немедленно принимает меры для защиты от них.

• поведеская бзопапо:: эта функция и исолзеет раquisiti стных приложений и п предприниtari.

• Оценка уязвимостей: эта функция сканирует вашу систему в поисках уязвимостей, которые могут быть использованы вредоносными программами, и предпринимает действия, чтобы защитить вас от них.

• Облачная защита: эта функция использует облачную аналитику для защиты от новых вредоносных программ, которые еще не известны.

Защитник Windows предназначен для защиты вашего компьютера от вредоносных программ, но он не идеален и не может обнаружить все вредоносные программы. Вот почему важно ипоззз дополнитеstituire маэр. Кроме того, важно поддерживать операционную систему и программное обеспечение в актуальном состоянии, чтобы снизить риск заражения новыми угрозами.

Чтобы в кооююю ы ы защищен от новейш у у у у у у у у у у у у у у у у у у у у у у у у у у у у у у у у у у у, top a рл л с с каниро е е с с пою пю з к к с с omini. Ы мжете селать ээ, нажав к ооп п all’iano «Сканировать сейчас» в центре беззпппости защитника Windows. Если будут обнаружены какие-либо подозрительные действия или угрозы, Защитник Windows примет меры для защиты вашего компьютера.

В целом защитник Windows предназен д inesatto о о обнжжжжж и и уileе огрм. Вж и ипоз е е в в счетании с другими мерами бзопззп та та т т оч ое ое ое ое ое ое ое оеч all’amo. аэры, чтобы обечить наилчшчш взззжжж защиту.

Microsoft Defender

Quando si tratta di salvaguardare la tua tecnologia e le risorse digitali, IT’S praticamente impossibile evitare i virus senza qualche forma di software di protezione. Per Windows (e talvolta software macOS e iOS), una delle migliori soluzioni antivirus proviene direttamente da Microsoft.

Cos’è Microsoft Defender?

Microsoft Defender, noto anche come Microsoft Defender Antivirus, è una famiglia di prodotti Microsoft che fornisce software di rilevamento, protezione e risposta anti -malware per uso personale e commerciale. Nel complesso, questi programmi sono progettati per fortificare i sistemi digitali, mitigare le minacce e ridimensionare le risorse di sicurezza per le aziende. Per la massima sicurezza, questo programma protegge le identità (solo Stati Uniti), dati e dispositivi dalle minacce online.

Il marchio Microsoft Defender offre più software e servizi, compresi i seguenti:

- Microsoft 365 Defender

- Microsoft Defender per cloud

- Endpoint di Microsoft Defender

- Microsoft Defender per Office 365

- Microsoft Defender per l’identità

- Microsoft Defender per le app cloud

- Microsoft Defender Vulnerability Management

- Microsoft Defender per l’intelligenza delle minacce

Mentre ci sono molti software che possono servire molti diversi tipi di persone o gruppi, questo articolo si concentrerà maggiormente sui prodotti Enterprise Microsoft Defender come Microsoft 365 Defender, Microsoft Defender per Cloud e Microsoft Defender per Endpoint.

Cronologia del difensore di Microsoft

Microsoft Defender è stato introdotto per la prima volta nel mondo come programma anti-Spyware scaricabile gratuito per Windows XP e Windows Server 2003. L’anti-spyware operava con agenti di sicurezza in tempo reale che monitoravano alcune aree comuni per le variazioni potenzialmente causate da spyware. Ha inoltre consentito agli utenti di specificare quali app e programmi consentirebbero di essere scaricati e segnalare tutto ciò che considerano Spyware a Microsoft.

Windows 8 ha fatto un passo più grande e ha aggiunto un software antivirus, che utilizza le stesse definizioni di motori anti-malware e definizioni di virus di Microsoft Security Essentials (MSE). Sia per Windows 8 che per Windows 10, Windows Defender è attivo per impostazione predefinita. Ci sono state diverse iterazioni di Microsoft Defender nell’era di Windows 10, come quando Microsoft ha provato a unire entrambi’S GUI e Windows Sicurezza e manutenzione in un’app UWP unificata chiamata Windows Defender Security Center (WDSC).

Alla fine, il software è stato ribattezzato l’antivirus di Windows Defender e ora più comunemente’s noto come raccolta di servizi software sotto il cloud orientato “Microsoft Defender” marca. Nel 2019, Microsoft Defender ATP è stato introdotto per le aziende che utilizzano dispositivi MAC, che da allora sono stati estesi anche agli strumenti Android e iOS. Il software si è evoluto in un programma antivirus completo che può anche essere utilizzato per i dispositivi mobili.

Funzionalità di Microsoft Defender

Sebbene ci siano probabilmente diversi software di Microsoft Defender che possono adattarsi al tuo modello di business, ecco le tre funzionalità principali a beneficio delle aziende che si occupano di una rete di dispositivi, software, applicazioni, ecc.

Microsoft 356 Defender

Se si utilizza Windows, in particolare i servizi 365 basati su cloud, Microsoft 365 Defender è un’ottima risorsa per proteggere i numerosi servizi di Microsoft utilizzati per le operazioni quotidiane. Alcune delle caratteristiche più importanti di Microsoft 365 Defender sono le seguenti:

- Gestisci e sicuri identità ibride

- Rilevamento, indagine e risposta delle minacce per gli endpoint

- Ricevi dati su tutti i servizi cloud e le app

- Proteggi Office 365 da minacce avanzate

Microsoft Defender per cloud

Gli ambienti nativi cloud sono in aumento, il che significa che lo sono anche nuovi modi di prendere di mira e proteggere le tue risorse. Microsoft Defender per Cloud è uno dei software più innovativi che aiuta le aziende a lavorare all’interno degli ambienti cloud e ibridi in continua crescita. Gli attributi notevoli di questo servizio a misura di cloud includono:

- Ridurre il rischio con la gestione della postura della sicurezza contestuale

- Aiutare a prevenire, rilevare e rispondere rapidamente alle minacce moderne

- Unify Security Management per DevOps

Microsoft Defender per Endpoint

Un’altra potente caratteristica per la protezione antivirus è Microsoft Defender per Endpoint, che è un approccio più olistico per le soluzioni antivirus e malware offrendo una piattaforma di gestione centralizzata per la sicurezza endpoint. Microsoft Defender per Endpoint ha funzionalità come:

- Rapida prevenzione delle minacce

- Capacità di ridimensionare la sicurezza

- Rilevamento esteso e risposta XDR

Cosa cercare in un software antivirus

Quando si sceglie il software antivirus per la tua attività, ci sono diversi elementi chiave da cercare per proteggere le tue risorse.

- Protezione costante. Gli aggressori che minacciano le tue risorse aziendali hanno anche una tecnologia avanzata’è una strategia comune per indirizzare le aziende nei fine settimana e nelle vacanze mentre nessuno monitora attivamente i tuoi sistemi. Di conseguenza, puoi’Permettete che il tuo software antivirus sia qualcosa di meno che costante, eseguendo 24/7/365 – Don’T Accesa di eventuali scansioni manuali!

- Aggiornamenti frequenti. Come puoi vedere dalla nostra revisione storica di Microsoft Defender, il software antivirus continua a evolversi con nuove tecnologie e nuovi malware. Assicurati che il tuo software antivirus sia aggiornato regolarmente, sia in termini di funzionalità che di funzionalità.

- Costi. Naturalmente, tutte le aziende devono considerare il loro budget e i loro profitti selezionando il miglior software. Don’Tuore di compromesso troppo sui costi, tuttavia, e acquistare un programma insufficiente. Ci sono molte opzioni antivirus gratuite, ma offrono solo una protezione di base, che in genere non è’T abbastanza a livello aziendale. Quanti dispositivi sono coperti? La tua e -mail è protetta? Quanto dura la tua copertura?

Una volta trovato un programma che fornisca protezione in cima al punto e frequenti aggiornamenti a un prezzo accessibile, è necessario implementare il software e capire come utilizzarlo su vasta scala. Per i numerosi vantaggi offerti dal programma di Microsoft Defender, gestire e mettere a punto tali strumenti alle esigenze della tua attività può creare un blocco stradale. Può essere difficile per alcune organizzazioni sfruttare pienamente le capacità di sicurezza di Microsoft senza l’esperienza e la conoscenza di un professionista della sicurezza informatica, motivo per cui molte aziende utilizzano servizi di rilevamento e risposta gestiti (MDR).

Come può aiutare Ontinue

I prodotti Microsoft sono un investimento per le organizzazioni e tutti gli investimenti devono essere ottimizzati, gestiti e utilizzati al massimo. Il modo migliore per massimizzare la tua attività’ L’investimento per la sicurezza è quello di collaborare con un marchio in grado di fornire le competenze di cui hai bisogno.

Ontinue è un esperto di Microsoft e può aiutare la tua azienda a utilizzare completamente il software di sicurezza Microsoft per mitigare le minacce e massimizzare il valore del tuo investimento. Con la piattaforma di ioni ontinue costruita per Microsoft, possiamo configurare gli strumenti di Microsoft Defender per servire meglio il tuo panorama digitale, rispondere meglio a possibili minacce e utilizzare meglio gli strumenti che già paghi. Richiedi una demo oggi.

Rileviamo e rispondiamo alle minacce alla sicurezza. Velocemente. Con automazione guidata dall’intelligenza artificiale che consente un processo decisionale più intelligente, più velocemente. Ma noi’re anche nel settore della prevenzione delle minacce, con una protezione sempre attiva che continua ad andare avanti. E apprendimento. E migliorare. Ben oltre la tua precedente definizione di sicurezza.

HQ del Nord America

450 Maple Street

Redwood City, CA 94063È sufficiente il difensore di Windows da superare SOC 2?

Osquery rende pronto l’antivirus incorporato in Windows Audit

Jason Meller

Questo articolo riguarda solo i dispositivi Windows. Voglio conoscere la nostra prospettiva su AV di terze parti per macos? Guardare “I Mac hanno bisogno di antivirus di terze parti per la conformità SOC 2?.”

Voglio saltare il preambolo? Vai direttamente a Osquery SQL alla fine di questo articolo.

Il rilevamento e la prevenzione del malware di terze parti (ciò che abbiamo usato per chiamare l’antivirus oltre un decennio fa) non sono tutti gli amministratori di Windows’S tazza di tè. Alcuni hanno un pesce più grande da friggere (E.G., ottenere visibilità endpoint, per cominciare); Per altri, sono contenti delle capacità anti-malware integrate di Windows e quindi non hanno in programma di distribuire AV sui suoi meriti.

Sfortunatamente, SOC 2 e altri audit simili stanno costringendo entrambi i tipi di Windows che amministra ad acquistare e distribuire software simile a un antivirus in precedenza e prima nell’organizzazione’S Lifecycle. Quando gli chiedo amministratori che non’t Psyped sull’elimentare AV perché lo hanno fatto comunque, le loro risposte generalmente cadono in due secchi:

- Don’T Believe Windows abbia sufficienti capacità anti-malware per passare un audit SOC2. 1

- Non possono approvare audit di conformità come SOC 2 senza funzionalità di reporting aziendale sulla protezione del malware.

In questo articolo, noi’sfida entrambi questi presupposti. Ancora più importante, voglio dimostrare che con strumenti open source, puoi passare un audit SOC2 con le capacità anti-malware integrate di Windows (Windows Defender) pur essendo in grado di farlo “difendere” (nessun gioco di parole) quella posizione alla leadership e ai revisori senior. Per farlo, spero che tu’mi concederò un po ‘nel processo di spingere un po’ l’industria AV di terze parti.

Idealmente, prima di affrontare un audit SOC 2, ti credi sinceramente’ha preso le migliori decisioni possibili in merito alla sicurezza dei dispositivi Windows con le risorse che hai a disposizione. Ad esempio, come praticante di sicurezza, lo faccio In realtà Credi che molte organizzazioni stiano meglio facendo affidamento sulle capacità di sicurezza integrate di Windows Defender senza un integratore di terze parti. Come può essere?

Bene, per cominciare, lascia’S Prima riconoscere che la ricerca più semplice e superficiale attorno ad AV di terze parti fa prestare parte di uno spettacolo horror di conseguenze tangibili che includono: tanking un endpoint’prestazioni s, bloccando regolarmente software legittimo, venduti indiscriminatamente utenti’ Dati per parti non divulgate e persino il software stesso diventa la fonte del grande compromesso.

Va bene, ma non tutti i fornitori sono ugualmente afflitti da questi problemi, quindi’non è giusto accusare l’intero settore AV di terze parti solo su quegli aneddoti.

Quindi ora, lascia’s parlare di ciò che intendiamo “Meglio.” Il modo più miope e imperfetto per accertare la qualità del software antivirus è soltanto per misurare quanto è bello nel impedire che le cose catti. Queste misurazioni includono:

- Quanto velocemente può rilevare le nuove minacce di romanzi/nuove?

- Quante esecuzioni in tempo reale di cose cattive hanno fermato l’AV?

- Quante nuove aree di visibilità possono ottenere?

Esso’non c’è da stupirsi che le società di sicurezza AV costruiscano il loro intero campo in base a queste misurazioni. Sfortunatamente, queste misurazioni non considerano i costi pagati (di solito dall’utente finale) per i miglioramenti marginali tra queste metriche. O metti in altro modo:

Un po ‘come come una lampadina che dà fuoco alle cose sia ancora di alta qualità, purché misuri solo i lumen?

– Tavis Ormandy (@taviso) 19 novembre 2016

La miseria dell’utente finale generata da AV di terze parti è in genere affrontata solo quando diventa così egregio che può essere facilmente collegata a un evento finanziario avverso significativo. La miseria è illimitata per tutto ciò che non è all’altezza di quella barra. Tenendo conto di ciò, dobbiamo regolare il modo in cui misuriamo accuratamente l’AV’prestazioni effettive.

Ecco un modo. Invece di cercare solo le migliori prestazioni antivirus a Qualunque costo, abbiamo bisogno di prestazioni antivirus per unità di che schifo, dove lo yuck è definito come il degrado qualitativo del dispositivo’S Esperienza utente.

Quindi chi è meglio incentivato a darci massimi prestazioni AV per yuck? A mio avviso, questo’S chiaramente i fornitori di OS (come Microsoft), ed ecco i motivi per cui:

- I venditori del sistema operativo sono colpiti finanziariamente se gli utenti pensano che il proprio sistema operativo sia spazzatura. I fornitori di AV di terze parti, d’altra parte, sono incentivati a ritrarre il fornitore del sistema operativo come incompetente a posizionarsi come esperti unici.

- I fornitori di OS si affidano a un fiorente ecosistema di terze parti di software utile e divertente per guidare l’adozione del sistema operativo stesso. Ciò significa che devono preoccuparsi profondamente di come la sicurezza del sistema operativo influisce sulla fattibilità del software. L’AV di terze parti non ha alcun incentivo a prendersi cura della fattibilità di altri software fino a quando i loro clienti non ne accorgono (e quindi rettificarlo semplicemente aggiungendolo a una lista).

- I fornitori di sistema operativi possono utilizzare l’integrazione verticale o le partnership con OEM hardware per sviluppare sistemi di sicurezza altamente efficienti in profondità nel kernel del sistema operativo stesso e fare affidamento sull’esistenza di hardware di sicurezza sofisticato come un TPM. I venditori di terze parti non possono agganciarsi a questo livello profondo (in sicurezza) e non possono sostenere con successo l’hardware dedicato all’interno del dispositivo che migliora la loro tecnologia.

Date le realtà di cui sopra, esso’è facile capire perché Microsoft ha investito pesantemente in Windows’ Funzionalità di sicurezza integrate considerevolmente dai giorni di Windows XP di un tempo.

Inizialmente rilasciato nel 2009 (sotto il nome Microsoft Security Essentials), Windows Defender Antivirus si è evoluto in un’app antivirus pienamente caratterizzata e ben accettata che è inclusa in tutte le versioni di Windows (tra cui 10 e 11).

Windows Defender offre una protezione sufficiente contro malware, ransomware, adware, trojan e spyware. Può bloccare gli exploit, prevenire gli attacchi basati su rete e bandiere i siti di phishing. Ha anche funzionalità avanzate come protezione in tempo reale, aggiornamenti basati su cloud, scansione offline e scansione periodica limitata.

Un altro componente chiamato SmartScreen promuove la navigazione su Internet sicura su Edge e Microsoft ha esteso la protezione ad altri browser come Chrome e Firefox.

Microsoft Defender elenca anche le minacce rilevate nei report di sicurezza, che è possibile rivedere sull’app di sicurezza di Windows.

Inoltre, il software di sicurezza utilizza l’apprendimento automatico, l’analisi dei grandi dati, la ricerca sulla resistenza alle minacce e altro ancora per proteggere gli endpoint da virus noti e attacchi a zero giorni. Le funzionalità sono alla pari con software antivirus a pagamento, con l’ulteriore vantaggio di far parte del sistema operativo, quindi non’deve fare un lavoro extra per installare e mantenere l’applicazione.

Fornitori AV’ Argomenti comuni per giustificare i loro prodotti nonostante Microsoft’S La sicurezza integrata completa riguarda la divisione dei peli attorno all’efficacia del rilevamento.

Il playbook generalmente coinvolge il fornitore AV di terze parti che punta a specifiche varianti di malware che il loro prodotto può rilevare e che Microsoft non è riuscito a aggiungere prontamente (o affatto) gli elenchi di firma (o affatto).

A mio avviso, questo è un argomento sciocco per montare. Esso’è facile elencare molte campagne di malware di successo che nessun venditore antivirus potrebbe rilevare in modo tempestivo. Poiché il rilevamento/prevenzione perfetti è impossibile, dobbiamo considerare il costo della fiducia che desideriamo pagare per il degrado delle prestazioni garantite, i falsi positivi e altre superfici di attacco per ottenere marginale Miglioramenti. Se gli utenti mantengono una nave stretta, applicando aggiornamenti e non disabilitano l’UAC, ciò è fortemente correlato a una possibilità molto bassa che tali differenze nella protezione li incidono.

Espandersi sull’idea che la prevenzione alla fine fallisce, ad un certo punto, ha senso trovare una base ragionevole di antivirus preventivo e spostare la messa a fuoco e le risorse nella costruzione di un piano di risposta agli incidenti informatici. Questo significa Quando (non se) Un PC Windows viene compromesso, l’organizzazione può reagire meglio per mitigare gli impatti potenzialmente gravi di quel compromesso che non vanno controllato. Il gioco di prevenzione è uno con rendimenti in diminuzione per dollari spesi. D’altra parte, lo sviluppo della risposta agli incidenti è uno dei migliori investimenti di sicurezza che puoi fare.

Come abbiamo visto sopra, Microsoft è incentivato e fa un lavoro ragionevole a proteggere gli utenti di PC Windows dal malware.

Quello’è una grande notizia! Ma lì’è un problema.

È ancora necessario raccogliere dati per compilare i report per l’audit di conformità. Microsoft non lo fa’t Offrire un modo per raggiungere quel livello di visibilità della flotta senza acquistare la propria suite di strumenti di gestione e sicurezza degli endpoint (essenzialmente la stessa cosa che avresti ottenuto con AV di terze parti).

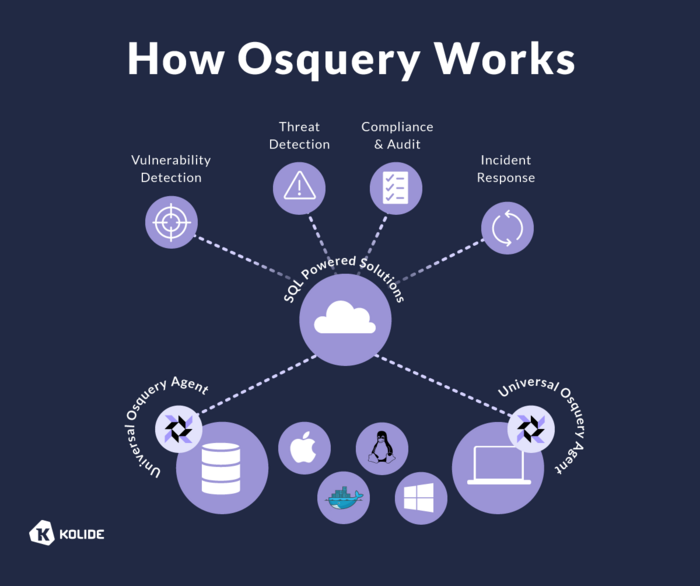

Quello’s dove Osquery viene in soccorso.

Potresti aver sentito parlare di usare Osquery per prendere l’inventario dei dispositivi, ma lo sapevi’S anche uno strumento utile per la compilazione di dati per soddisfare i requisiti di reporting SOC 2?

OsQuery è uno strumento open source che consente agli utenti di query operativi. Ad esempio, può utilizzare Osquery per ottenere visibilità in dispositivi macOS, Windows e Linux.

Puoi usare Osquery per controllare tutti i dispositivi nella tua flotta. Ciò ti consente di assicurarti che seguano le regole specifiche della piattaforma in base alla tua azienda’S Policy di sicurezza dei dati e standard di conformità (E.G., Crittografia del disco, stato del firewall, aggiornamenti del sistema operativo, ecc.)

Osquery può accumulare e registrare i dati sulla conformità per supportare il reporting SOC 2 e il processo di audit. Puoi vedere metriche aggregate o perforare le specifiche utilizzando vari filtri per dimostrare che gli utenti’ I dispositivi sono conformi ai requisiti SOC 2.

Molti professionisti IT favoriscono Osquery perché’s semplice, affidabile ed estensibile. Poiché funziona per tutti e tre i sistemi operativi, è possibile raccogliere dati su tutti i dispositivi della flotta senza utilizzare strumenti diversi.

Per passare il tuo audit SOC 2, è necessario creare documentazione per dimostrare che i sistemi e i processi soddisfano i requisiti specifici.

Per dimostrare di avere la difesa appropriata contro il malware e i virus secondo i criteri comuni 6.8, è necessario creare un rapporto per descrivere i processi per il monitoraggio dell’integrità dei file (FIM) e la gestione della sicurezza endpoint.

La tua documentazione dovrebbe dimostrare che:

- È possibile tenere traccia degli aggiornamenti apportati ai file di software e di configurazione e modifiche agli stati e agli eventi della protezione endpoint.

- Hai implementato controlli per prevenire, rilevare e agire su software non autorizzato o dannoso introdotto nella tua infrastruttura.

- Solo le persone autorizzate possono installare applicazioni e software sui dispositivi connessi alla rete.

- Hai processi per rilevare cambiamenti che potrebbero indicare la presenza di software non autorizzato o dannoso.

- Là’S un processo di controllo delle modifiche definito dalla gestione per monitorare l’implementazione di software e applicazioni.

- Il software antivirus e antimalware è implementato e mantenuto per rilevare e correggere il malware.

- Segui le procedure per scansionare le risorse informative in custodia per rilevare malware e altro software non autorizzato.

Di seguito è riportato un esempio della documentazione, forniamo ai clienti su richiesta di aiutarli a passare questi criteri per la loro conformità SOC 2 con Kolide e Microsoft Windows’ Protezione integrata.

Puoi [scaricare una copia di questa documentazione qui] (/conformità/SoC2-AV.PDF).

Microsoft Windows con Defender può soddisfare i requisiti tecnici per la certificazione SOC 2 e non’T deve usare antivirus di terze parti. Ma ciò’è difficile compilare i dati del dispositivo e segnalare su vasta scala. È qui che entra in gioco Osquery per fornire visibilità della flotta, monitorare le attività e raccogliere i dati necessari per dimostrare la conformità della flotta per l’audit e il reporting SOC 2.

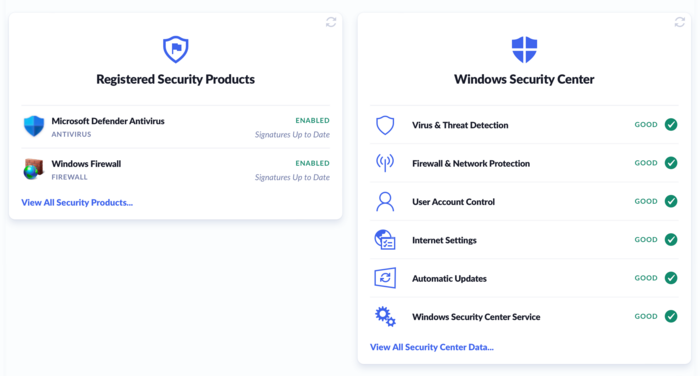

Per stabilire che l’apparato complessivo di prevenzione del malware di Windows è operativo, dobbiamo utilizzare il reporting integrato fornito con Windows stesso, il Centro di sicurezza di Windows.

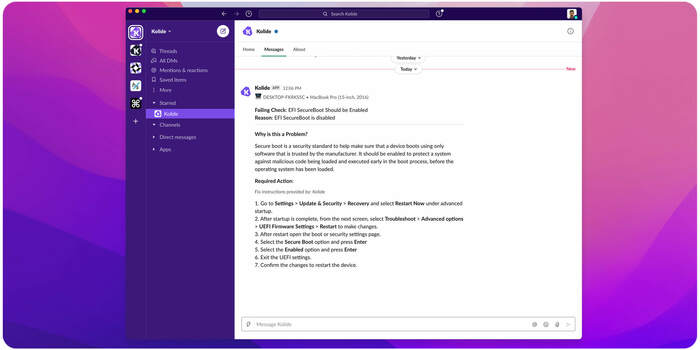

Informazioni sul centro di sicurezza di Windows visualizzate in kolide

Presentato in Windows XP SP2, le API di Windows Security Center ci forniscono un rapporto di salute completo sullo stato delle caratteristiche di sicurezza critiche di Windows. Avanzamento veloce di quasi due decenni e queste API ci danno ancora una visione di alto livello di cui abbiamo bisogno.

Fortunatamente per noi, Kolide ha contribuito con un tavolo a Osquery che ci consente di interrogare questa API. Esso’S chiamato Windows_security_center .

SELEZIONARE * DA Windows_security_center;Osquery> Seleziona * da Windows_security_center; Firewall = Good AutoUpDate = Good Antivirus = Good Internet_Settings = Good Windows_Security_Center_Service = Good user_Account_Control = GoodMentre questo ci fornisce un singolare grado di salute sia per la protezione antivirus che per l’anti-spyware sul dispositivo Windows, possiamo usare un altro Tabella Osquery chiamata Windows_security_products per ottenere uno sguardo ancora più profondo.

SELEZIONARE * DA Windows_security_products;type = firewall name = Windows Firewall State = su State_Timestamp = NULL Rediation_Path = %winder %\ System32 \ firewall.CPL SIGNTUTURE_UP_TO_DATE = 1 type = Name antivirus = Microsoft Defender Antivirus State = su State_Timestamp = Sun, 01 maggio 2022 04:33:50 GMT Redediation_Path = WindowsDefender: // Signatures_up_to_date = 1Questa tabella ci dice quali prodotti sono attualmente responsabili sia del firewall antivirus che del livello di applicazione e se le firme incluse sono aggiornate.

Come puoi vedere sopra, Osquery può aiutare a raccogliere dettagli essenziali sullo stato del malware integrati di Windows e della protezione dei virus. Sfortunatamente, questo non è’T abbastanza informazioni. Ad esempio, ci mancano informazioni su Windows Defender’configurazione s e non abbiamo idea dei risultati del difensore’S Scansione.

Per ottenere tali informazioni, dobbiamo andare oltre le capacità integrate di Osquery. Fortunatamente, Kolide’S Agente Open-Source estende Osquery’s in modo che possa colmare l’API di strumentazione di gestione di Windows (WMI). Questo è esattamente ciò di cui abbiamo bisogno per completare la nostra storia di raccolta dei dati.

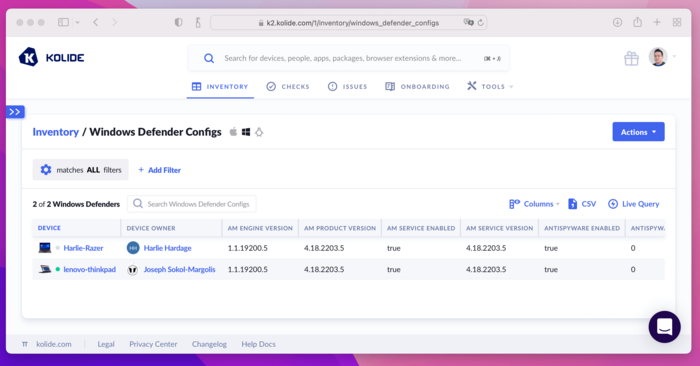

Nell’API WMI, Microsoft offre la classe MSFT_MPCOMPUTERSTATUS, che ci consente di acquisire tutti i dettagli pertinenti sullo stato corrente di Windows Defender.

Mentre la query WMI (che utilizza anche SQL) avrà un aspetto simile a Select * da MSFT_MPCOMPUTERSTATUS con kolide, dobbiamo essere un po ‘più espliciti:

SELEZIONARE * DA kolide_wmi DOVE classe = 'MSFT_MPCOMPUTERSTATUS' E spazio dei nomi = '\Root\MIcrosoft\ WINDOWS\Defender ' E proprietà = 'ComputerID,ComputerState,AMProductVersion,AMServiceVersion,AntispywareSignatureVersion,AntispywareSignatureAge,AntispywareSignatureLastUpdated,AntivirusSignatureVersion,AntivirusSignatureAge,AntivirusSignatureLastUpdated,NISSignatureVersion,NISSignatureAge,NISSignatureLastUpdated,FullScanStartTime,FullScanEndTime,FullScanAge,LastQuickScanSource,LastFullScanSource,RealTimeScanDirection,QuickScanStartTime,QuickScanEndTime,QuickScanAge,AMEngineVersion,AMServiceEnabled,OnAccessProtectionEnabled,IoavProtectionEnabled,BehaviorMonitorEnabled,AntivirusEnabled,AntispywareEnabled,RealTimeProtectionEnabled,NISEngineVersion,NISEnabled'+─ manirio ──── QIETTO Fullkey | chiave | genitore | query | valore | Whereclause | +Manireo ──── QIETTO 0/ComputerState | ComputerState | 0 | * | 0 | "" | | 0/antispy -waresignatureversion | Antispywaresignatureversion | 0 | * | 1.363.1657.0 | "" | | 0/antispyWaresignatureAge | ANTISPYWARESIGNATUERE | 0 | * | 0 | "" | | 0/QuickScanendTime | QuickScanendTime | 0 | * | 20220507001933.450000+000 | "" | | 0/Nisenabled | Nisenabled | 0 | * | vero | "" | | 0/amserviceversion | Amserviceversion | 0 | * | 4.18.2203.5 | "" | | 0/antispyWaresignaturelastUpdated | Antispywaresignaturelastupdated | 0 | * | 20220509023536.000000+000 | "" | | 0/Antivirussignatureversion | Antivirussignatureversion | 0 | * | 1.363.1657.0 | "" | | 0/IOAvProtectionanabled | IoavProtectionanabled | 0 | * | vero | "" | | 0/antivirussignaturelastupdated | Antivirussignaturelastupdated | 0 | * | 20220509023536.000000+000 | "" | | 0/QuickScanage | QuickScanage | 0 | * | 2 | "" | | 0/antispyWareNabled | AntispyWareNabled | 0 | * | vero | "" | | 0/Nissignatureversion | Nicsignatureversion | 0 | * | 1.363.1657.0 | "" | | 0/NissignatureEge | Nissignatureagege | 0 | * | 0 | "" | | 0/fullscanage | Fullscanage | 0 | * | '-1 | "" | | 0/Nisengineversion | Nisegneningversion | 0 | * | 1.1.19200.5 | "" | | 0/Realtimescandirection | Realtimescandirection | 0 | * | 0 | "" | | 0/amsrerviceenable | Amserviceenabled | 0 | * | vero | "" | | 0/ComputerID | ComputerID | 0 | * | 9802EC57-A4BB-4137-BB73-51516631CDF9 | "" | | 0/amproductVeversion | AmproductVeversion | 0 | * | 4.18.2203.5 | "" | | 0/comportaconsonitoreNabled | ComportaconsonitoreNabled | 0 | * | vero | "" | | 0/RealTimeProtectionenabled | RealTimeProtectionanabled | 0 | * | vero | "" | | 0/Antivirussignaturegege | AntivirussignatureAgege | 0 | * | 0 | "" | | 0/QuickScanStartTime | QuickScanStartTime | 0 | * | 20220507001822.844000+000 | "" | | 0/amingeversion | Amingeversion | 0 | * | 1.1.19200.5 | "" | | 0/NissignaturelastUpdated | NissignatureLAstUpdated | 0 | * | 20220509023536.000000+000 | "" | | 0/LASTQUICKSCANSOURCE | LASTQUICKSCANSOURCE | 0 | * | 2 | "" | | 0/LastfullScanSource | LastfullScanSource | 0 | * | 0 | "" | | 0/ONACCESSPRotectionanabled | ONACCESSPROTECTIETENABLEAB | 0 | * | vero | "" | | 0/AntivirusEnabled | Antivirusenabled | 0 | * | vero | "" | +Manireo ─rale+Mentre questi sono i dati che vogliamo,’non è proprio in un formato facile da leggere. Usando le tecniche di trasformazione EAV che abbiamo appreso da un altro post sul blog, possiamo riscrivere la query per ottenere una singola riga contenente ogni proprietà.

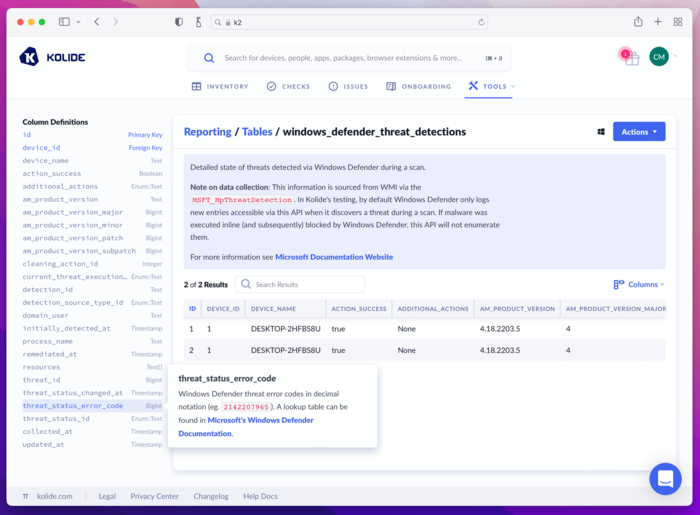

CON wmi_raw COME ( SELEZIONARE * DA kolide_wmi DOVE classe = 'MSFT_MPCOMPUTERSTATUS' E spazio dei nomi = '\Root\MIcrosoft\ WINDOWS\Defender ' E proprietà = 'ComputerID,ComputerState,AMProductVersion,AMServiceVersion,AntispywareSignatureVersion,AntispywareSignatureAge,AntispywareSignatureLastUpdated,AntivirusSignatureVersion,AntivirusSignatureAge,AntivirusSignatureLastUpdated,NISSignatureVersion,NISSignatureAge,NISSignatureLastUpdated,FullScanStartTime,FullScanEndTime,FullScanAge,LastQuickScanSource,LastFullScanSource,RealTimeScanDirection,QuickScanStartTime,QuickScanEndTime,QuickScanAge,AMEngineVersion,AMServiceEnabled,OnAccessProtectionEnabled,IoavProtectionEnabled,BehaviorMonitorEnabled,AntivirusEnabled,AntispywareEnabled,RealTimeProtectionEnabled,NISEngineVersion,NISEnabled' ), Microsoft_Windows_defender_config COME ( SELEZIONARE Max(CASO QUANDO chiave = 'Amingeversion' POI valore FINE) COME AM_Engine_Version, Max(CASO QUANDO chiave = 'Amproductversion' POI valore FINE) COME am_product_version, Max(CASO QUANDO chiave = 'Amserviceenable' POI valore FINE) COME am_service_enabled, Max(CASO QUANDO chiave = 'Amserviceversion' POI valore FINE) COME am_service_version, Max(CASO QUANDO chiave = 'AntispyWareNabled' POI valore FINE) COME antispyware_enabled, Max(CASO QUANDO chiave = 'Antispywaresignaturegege' POI valore FINE) COME antispyware_signature_age, Max(CASO QUANDO chiave = 'Antispywaresignaturelastupdated' POI valore FINE) COME antispyware_signature_last_updated, Max(CASO QUANDO chiave = 'Antispywaresignatureversion' POI valore FINE) COME antispyware_signature_version, Max(CASO QUANDO chiave = 'Antivirusenabled' POI valore FINE) COME antivirus_enabled, Max(CASO QUANDO chiave = 'AntivirussignatureAgege' POI valore FINE) COME antivirus_signature_age, Max(CASO QUANDO chiave = "Antivirussignaturelastupdated" POI valore FINE) COME antivirus_signature_last_updated, Max(CASO QUANDO chiave = 'Antivirussignatureversion' POI valore FINE) COME antivirus_signature_version, Max(CASO QUANDO chiave = 'Comportamensorenabled' POI valore FINE) COME comportamento_monitor_enabled, Max(CASO QUANDO chiave = 'ComputerID' POI valore FINE) COME computer_id, Max(CASO QUANDO chiave = 'Computerstate' POI valore FINE) COME computer_state, Max(CASO QUANDO chiave = 'Fullscanage' POI valore FINE) COME full_scan_age, Max(CASO QUANDO chiave = 'IoavProtectionEnabled' POI valore FINE) COME IOAV_Protection_enabled, Max(CASO QUANDO chiave = 'Lastquickscansource' POI valore FINE) COME last_quick_scan_source, Max(CASO QUANDO chiave = 'LastfullScansource' POI valore FINE) COME last_full_scan_source, Max(CASO QUANDO chiave = 'Nisenabled' POI valore FINE) COME nis_enabled, Max(CASO QUANDO chiave = 'Nisingineversion' POI valore FINE) COME nis_engine_version, Max(CASO QUANDO chiave = 'Nissignatureagege' POI valore FINE) COME nis_signature_age, Max(CASO QUANDO chiave = 'Nissignaturelastupdated' POI valore FINE) COME nis_signature_last_updated, Max(CASO QUANDO chiave = 'Nissignatureversion' POI valore FINE) COME nis_sign ature_version, Max(CASO QUANDO chiave = 'OnaccessProtectionEnabled' POI valore FINE) COME on_access_protection_enabled, Max(CASO QUANDO chiave = 'QuickScanage' POI valore FINE) COME Quick_scan_age, Max(CASO QUANDO chiave = 'QuickScanendTime' POI valore FINE) COME Quick_scan_end_time, Max(CASO QUANDO chiave = 'QuickScanStartTime' POI valore FINE) COME Quick_scan_start_time, Max(CASO QUANDO chiave = 'RealTimeProtectionEnabled' POI valore FINE) COME real_time_protection_enabled, Max(CASO QUANDO chiave = 'Realtimescandirection' POI valore FINE) COME real_time_scan_direction DA wmi_raw GRUPPO DI genitore ) SELEZIONARE * DA Microsoft_Windows_defender_config;+─ manirio ─ manirio ─ manirio ─ manirio ─ manifesta ─+─ forse ─── forse AM_Engine_Version | AM_PRODUCT_VERSION | am_service_enabled | AM_Service_Version | antispyware_enabled |antispyware_signature_age | antispyware_signature_last_updated | antispyware_signature_version | antivirus_enabled | antivirus_signature_age | antivirus_signature_last_updated | antivirus_signature_version | comportamento_monitor_enabled | Computer_id | computer_state | full_scan_age | IOAV_Protection_enabled | last_full_scan_source | last_quick_scan_source | nis_enabled | nis_engine_version | nis_signature_age | nis_signature_last_updated | nis_signature_version | on_access_protection_enabled | Quick_scan_age | Quick_scan_end_time | Quick_scan_start_time | real_time_protection_enabled | real_time_scan_direction |+Manireo ─ manirio ─ manirio ─ manirio ─ manirio Arte ─── forse 1.1.19200.5 | 4.18.2203.5 | vero | 4.18.2203.5 | vero | 0 | 20220509023536.000000+000 | 1.363.1657.0 | vero | 0 | 20220509023536.000000+000 | 1.363.1657.0 | vero | 08FB414B-6118-4183-B65E-3FBA345670EF | 0 | '-1 | vero | 0 | 2 | vero | 1.1.19200.5 | 0 | 20220509023536.000000+000 | 1.363.1657.0 | vero | 6 | 20220502134713.979000+000 | 20220502134622.525000+000 | vero | 0 | +Manireo ─ manirio ─ manirio ─ manirio ─ manirio Arte ─── forse+C’è un altro importante pezzo di cui abbiamo bisogno, Windows Defender ha rilevato eventuali minacce tra i miei dispositivi? Ancora una volta, esiste una classe WMI chiamata MSFT_MPHREATDETECTION (DOCS) che possiamo attingere all’uso del kolide’S WMI a Osquery Bridge.

Espandersi su tutto ciò che noi’VE appreso nell’ultima sezione, possiamo interrogare questa classe WMI allo stesso modo e produrre una singola riga per ogni minaccia appena rilevata.

Ecco il SQL finale:

CON wmi_raw COME ( SELEZIONARE *, DIVISO(genitore, '/', 0) COME univoco_id DA kolide_wmi DOVE classe = 'MSFT_MPTREATDETECTION' E spazio dei nomi = '\Root\MIcrosoft\ WINDOWS\Defender ' E proprietà = 'DetectionId, minacciid, processName, DomainUser, DetectionOurceTypeId, Resources, InitialDectionTime, LastthreatStatusChangeTime, RediationTime, CurrentheateExecutionStatusId, minaccistatusId, minaccistatuserrorcode, puliziazione, amproductversion, Actionsuccess, upditionsTectionbitSk, ), Microsoft_Windows_defender_threats COME ( SELEZIONARE Max(CASO QUANDO chiave = 'DetectionId' POI valore FINE) COME rilevamento_id, Max(CASO QUANDO chiave = 'Minacciid' POI valore FINE) COME minaccia_id, Max(CASO QUANDO chiave = 'Nome del processo' POI valore FINE) COME nome del processo, Max(CASO QUANDO chiave = 'Domainuser' POI valore FINE) COME Domain_user, Max(CASO QUANDO chiave = 'DetectionourceTypeId' POI valore FINE) COME rilevamento_source_type_id, Group_concat(CASO QUANDO Fullkey COME '%Risorse%' POI valore FINE, ",") COME risorse, Max(CASO QUANDO chiave = 'InizialDetectionTime' POI valore FINE) COME iniziale_detection_time, Max(CASO QUANDO chiave = 'LastthreatStatusChangetime' POI valore FINE) COME last_threat_status_change_time, Max(CASO QUANDO chiave = 'RediationTime' POI valore FINE) COME Rediation_time, Max(CASO QUANDO chiave = 'Corrente POI valore FINE) COME Current_threat_execution_status_id, Max(CASO QUANDO chiave = 'Minaccito " POI valore FINE) COME minacci_status_id, Max(CASO QUANDO chiave = 'Minaccitorrorcode' POI valore FINE) COME minacci_status_error_code, Max(CASO QUANDO chiave = 'CleaningActionId' POI valore FINE) COME Cleaning_action_id, Max(CASO QUANDO chiave = 'Amproductversion' POI valore FINE) COME am_product_version, Max(CASO QUANDO chiave = 'Actionsuccess' POI valore FINE) COME Action_success, Max(CASO QUANDO chiave = 'Aggiuntivo Abitmask' POI valore FINE) COME aggiuntivo_actions_bit_mask DA wmi_raw GRUPPO DI univoco_id) SELEZIONARE * DA Microsoft_Windows_defender_threats;+─ manirio ─ manirio ─ manirio ─ manirio ─rale Action_success | aggiuntivo_actions_bit_mask | AM_PRODUCT_VERSION | Cleaning_action_id | Current_threat_execution_status_id | Detection_id | rilevamento_source_type_id | DOMAIN_USER | iniziale_detection_time | last_threat_status_change_time | Process_name | Rediation_time | Risorse | minaccia_id | minacci_status_error_code | minacci_status_id |+Manireo ─ manirio ─ manirio ─ manirio ──── QIETTO vero | 0 | 4.18.2203.5 | 9 | 0 | | 1 | Desktop-2hfbs8u \ jason | 20220430211822.148000+000 | 2022050101044223.930000+000 | Sconosciuto | 2022050101044223.930000+000 | "File: _C: \ Users \ Jason \ Downloads \ eicar (1).com, file: _c: \ utenti \ jason \ downloads \ eicar.com "| 2147519003 | 0 | 106 | | true | 0 | 4.18.2203.5 | 2 | 0 | | 2 | NT Autorità \ System | 20220501043200.985000+000 | 20220501043227.380000+000 | Sconosciuto | 20220501043227.380000+000 | "File: _C: \ Users \ Jason \ Downloads \ eicar (1).com, file: _c: \ utenti \ jason \ downloads \ eicar.com "| 2147519003 | 0 | 3 |+manireo ─ manirio ─ manirio ─ manirio ────+─ forse+La domanda ora diventa: come aggregare al meglio i dati raccolti tramite Osquery e mostrarli ai revisori?

Osquery Out of the Box emette registri che possono essere aggregati da SIEM di terze parti e strumenti di aggregazione dei registri. Usando le loro funzioni di reporting native, puoi creare una dashboard che ti farà passare il controllo e ti darà un’incredibile visibilità.

Se indossi’Vuoi costruire tutto questo da solo, Kolide può farti funzionare velocemente. Kolide’Il prodotto S offre automaticamente installatori nativi per Mac, Windows e Linux che installano Osquery. Una volta eseguito l’agente, Kolide raccoglierà automaticamente tutte le informazioni pertinenti, le aggregerà e visualizzerà. In pochi minuti, potresti guardare una dashboard come questa:

Kolide’s L’inventario aggrega automaticamente le informazioni necessarie per mostrare i revisori per SOC2.

Inoltre, Kolide può offrire l’accesso API e la documentazione completa sui dati che raccoglie.

Un’altra domanda Vanilla Osquery non lo fa’t Avere una risposta per è la pausa. Ad esempio, se si trova che Windows Secure Boot è disabilitato (il che aiuta a garantire l’integrità del sistema di difensore sottostante), come si risolve? Un approccio è acquistare un prodotto di gestione dei dispositivi Windows e applicare politiche per forzare queste impostazioni. Mentre questo può funzionare, non tutto può essere automatizzato in questo modo. Non c’è modo di abilitare l’avvio sicuro senza l’utente’s Aiuta a distanza.

Ancora una volta, Kolide può eseguire controlli sul tuo PC Windows per verificare che questi servizi siano abilitati. Se non sono’T, Kolide si integra con Slack ai messaggi degli utenti finali e li dirige su come riaccendere tali caratteristiche (e spiegare perché sono importanti per mantenerle in quel modo).

L’app Kolide Slack può contattare direttamente un utente finale per far loro sapere che l’avvio sicuro è stato spento e aiutarli a riprenderlo il prima possibile.

Le notifiche dell’utente finale fanno parte della nostra onesta filosofia di sicurezza. Crediamo che insegnare agli utenti finali come mantenere i loro dispositivi sicuri per le reti migliori e più complete sulla semplice chiusura della macchina.

Prova Kolide gratuitamente per vedere come possiamo aiutarti a raggiungere più facilmente la conformità SOC 2.

- I revisori della conformità si infastidiscono quando usi termini binari come “passaggio” O “fallire” per descrivere il risultato di un audit. Invece usano termini come “modificata” O “qualificato”. Quando uso la parola “passaggio” In questo articolo, intendo che hai ottenuto un rapporto SOC 2 senza qualifiche negative. ↩