Οι χρήστες της NSA παρακολουθεί το Tor Tor?

Περίληψη του άρθρου:

Η Υπηρεσία Εθνικής Ασφάλειας (NSA) έχει αναπτύξει τεχνικές για την παρακολούθηση των χρηστών του δικτύου TOR, μιας ηλεκτρονικής υπηρεσίας που παρέχει ανωνυμία στους χρήστες της. Το NSA βασίζεται σε εργαλεία όπως τα εκμεταλλεύματα του προγράμματος περιήγησης και η άμεση πρόσβαση σε αιτήματα ιστότοπου Intercept. Η χρήση του TOR, ενός εργαλείου που προωθήθηκε αρχικά από την κυβέρνηση των ΗΠΑ για να βοηθήσει τους πολιτικούς αντιφρονούντες, έχει επίσης χρησιμοποιηθεί από εγκληματίες όπως τρομοκράτες, πωλητές ναρκωτικών και παιδικούς πορνογράφους. Το NSA χρησιμοποιεί διάφορα εργαλεία για την παρακολούθηση των χρηστών TOR, συμπεριλαμβανομένης της εκμετάλλευσης των τρωτών σημείων στο πακέτο Tor Bundle και της εκτόξευσης επιθέσεων Man-in-the-Middle. Αυτές οι πρόσφατες αποκαλύψεις δημιουργούν ανησυχίες σχετικά με την ιδιωτική ζωή και τον έλεγχο που μπορεί να έχει η κυβέρνηση των ΗΠΑ σε σχέση με τη ροή πληροφοριών στο διαδίκτυο.

Βασικά σημεία:

- Η NSA έχει αναπτύξει τεχνικές για την παρακολούθηση των χρηστών του δικτύου TOR

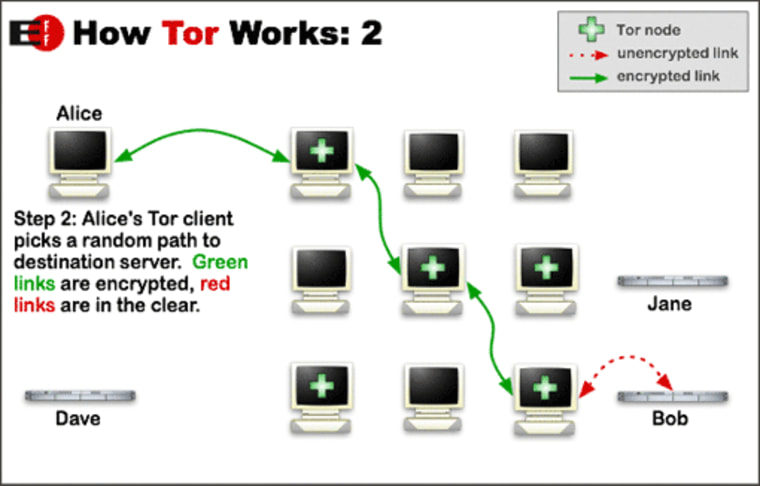

- Το TOR είναι μια ηλεκτρονική υπηρεσία που παρέχει ανωνυμία στους χρήστες της με αιτήματα δρομολόγησης μέσω πολλών διακομιστών

- Το NSA βασίζεται σε εκμεταλλεύσεις του προγράμματος περιήγησης και άμεση πρόσβαση σε αιτήματα εντοπισμού ιστότοπου

- Το TOR έχει χρησιμοποιηθεί τόσο από πολιτικούς αντιφρονούντες όσο και από εγκληματίες

- Το NSA χρησιμοποιεί διάφορα εργαλεία για την παρακολούθηση των χρηστών TOR, συμπεριλαμβανομένης της εκμετάλλευσης των τρωτών σημείων στο πακέτο TOR Bundle Pack

- Ο οργανισμός ξεκινά επίσης τις επιθέσεις Man-in-the-Middle για να εντοπίσει τους στοχευμένους χρήστες

- Η ικανότητα της NSA να παρακολουθεί τους χρήστες TOR δημιουργεί ανησυχίες για την ιδιωτική ζωή και τον έλεγχο της ροής πληροφοριών στο διαδίκτυο

Ερωτήσεις:

- Πώς οι χρήστες της NSA παρακολουθεί το δίκτυο TOR?

Το NSA χρησιμοποιεί διάφορες τεχνικές, όπως η εκμετάλλευση των τρωτών σημείων στο πακέτο Tor Bundle και η εκτόξευση επιθέσεων Man-in-the-Middle για την παρακολούθηση των χρηστών του δικτύου TOR. - Ποιος είναι ο σκοπός του δικτύου TOR?

Το δίκτυο TOR παρέχει ανωνυμία στους χρήστες του με αιτήματα δρομολόγησης μέσω πολλών διακομιστών, καθιστώντας δύσκολη την παρακολούθηση των δραστηριοτήτων τους στο διαδίκτυο. - Ποιος έχει χρησιμοποιήσει το δίκτυο TOR?

Τόσο οι πολιτικοί αντιφρονούντες όσο και οι εγκληματίες έχουν χρησιμοποιήσει το δίκτυο TOR. Ενώ προωθήθηκε αρχικά από την αμερικανική κυβέρνηση για πολιτικούς αντιφρονούντες, εκμεταλλεύτηκε επίσης από τρομοκράτες, πωλητές ναρκωτικών και παιδικούς πορνογράφους. - Ποια είναι μερικά από τα εργαλεία που χρησιμοποιούν η NSA για την παρακολούθηση των χρηστών TOR?

Το NSA έχει αναπτύξει μια εκμετάλλευση που ονομάζεται Egotisticalgiraffe, η οποία βασίστηκε σε μια ευπάθεια Firefox που βρέθηκε στο πακέτο Tor Bundle. Ο οργανισμός ξεκινά επίσης τις επιθέσεις Man-in-the-Middle και έχει μυστικούς διακομιστές τοποθετημένους σε βασικούς κόμβους Διαδικτύου. - Ποιες είναι οι ανησυχίες που προκύπτουν από την ικανότητα της NSA να παρακολουθεί τους χρήστες Tor?

Η ικανότητα της NSA να παρακολουθεί τους χρήστες του TOR δημιουργεί ανησυχίες για την ιδιωτική ζωή και τον έλεγχο της αμερικανικής κυβέρνησης μπορεί να έχει έναντι της παγκόσμιας ροής πληροφοριών στο διαδίκτυο. - Έχει η NSA σε θέση να σπάσει την υποκείμενη τεχνολογία του TOR?

Όχι, η NSA δεν μπόρεσε να σπάσει την υποκείμενη τεχνολογία του TOR. Αντ ‘αυτού, βασίζεται στην εκμετάλλευση των τρωτών σημείων και στην παρακολούθηση των αιτημάτων του ιστότοπου. - Γιατί η χρήση του Tor γίνεται αμφιλεγόμενη?

Η χρήση του TOR έχει γίνει αμφιλεγόμενη επειδή παρέχει ανωνυμία τόσο στους πολιτικούς αντιφρονούντες όσο και στους εγκληματίες. Ενώ μπορεί να είναι ένα ισχυρό εργαλείο για την προστασία της ιδιωτικής ζωής, μπορεί επίσης να εκμεταλλευτεί από εκείνους που ασχολούνται με παράνομες δραστηριότητες. - Πώς αποφασίζει η NSA σε ποιον να στοχεύσει?

Η NSA χρησιμοποιεί παράγοντες όπως η αξία και η αναμενόμενη τεχνική πολυπλοκότητα του στόχου για να αποφασίσουν ποια εκμετάλλευση για την ανάπτυξη εναντίον των χρηστών TOR. - Ποια είναι μερικά από τα εργαλεία που χρησιμοποιούν η NSA για την παρακολούθηση των χρηστών TOR?

Το NSA χρησιμοποιεί διάφορα εργαλεία για την παρακολούθηση των χρηστών TOR, συμπεριλαμβανομένης της εκμετάλλευσης των τρωτών σημείων στο πακέτο Tor Bundle, την εκκίνηση των επιθέσεων Man-in-the-Middle και της κηλίδας της κυκλοφορίας που ρέει μέσω των διακομιστών TOR. - Ποια είναι η πιθανή δυσκολία παρακολούθησης των τρομοκρατών και των εγκληματιών που χρησιμοποιούν το TOR?

Η παραδοχή της NSA της ανικανότητάς της να νικήσει την υποκείμενη τεχνολογία του TOR καταδεικνύει τη πιθανή δυσκολία παρακολούθησης των κινήσεων των τρομοκρατών και άλλων εγκληματιών που χρησιμοποιούν το TOR. - Ποια ήταν η στάση της κυβέρνησης στο Tor?

Η αμερικανική κυβέρνηση προώθησε αρχικά το TOR ως εργαλείο για τους πολιτικούς αντιφρονούντες και παρείχε χρηματοδότηση στον οργανισμό που αναπτύσσεται TOR. Ωστόσο, οι αποκαλύψεις σχετικά με τις προσπάθειες της NSA για την παρακολούθηση των χρηστών TOR δημιουργούν ανησυχίες σχετικά με τον τρόπο με τον οποίο ο οργανισμός αποφασίζει να στοχεύσει τους χρήστες του TOR, συμπεριλαμβανομένων των Αμερικανών πολιτών.

Το NSA πιθανώς στοχεύει σε οποιονδήποτε είναι

Η χρήση κοινών εργαλείων απορρήτου στο διαδίκτυο ή ακόμη και απλή περιέργεια σχετικά με αυτά θα μπορούσε να σας προσθέσει σε μια λίστα παρακολούθησης της Εθνικής Υπηρεσίας Ασφαλείας, σύμφωνα με νέα έκθεση.

Τα έγγραφα Snowden αποκαλύπτουν ότι η NSA προσπαθεί να παρακολουθεί τους χρήστες Tor

Από τον Travis West – Επεξεργασία από τον Ashish Bakshi [Caption Align = “Alignleft” Width = “150”] Φωτογραφία από: Robson# – CC με 2.0 [/λεζάντα] Ο Οργανισμός Εθνικής Ασφάλειας (“NSA”) έχει αναπτύξει τεχνικές για να παρακάμψει την ανωνυμία που προσφέρει το δίκτυο TOR. Το TOR είναι μια υπηρεσία που ανώνυμο χρήστες’ Η επισκεψιμότητα στο διαδίκτυο με αιτήματα δρομολόγησης σε ιστότοπους και άλλες υπηρεσίες μέσω πολλών διακομιστών, καθιστώντας εξαιρετικά δύσκολη την παρακολούθηση. Ενώ η NSA μπορεί να παρακολουθεί ορισμένους χρήστες TOR, ο οργανισμός δεν μπόρεσε να σπάσει την υποκείμενη τεχνολογία και αντ ‘αυτού βασίζεται σε εργαλεία όπως τα εκμεταλλεύματα του προγράμματος περιήγησης και την άμεση πρόσβασή του στη ραχοκοκαλιά στο Διαδίκτυο για να παρακολουθεί αιτήματα ιστότοπου. Ο κηδεμόνας και The Washington Post Δημοσίευσε τις αρχικές ιστορίες που βασίζονται σε έγγραφα που διαρρέουν από τον Edward Snowden. Bruce Schneier του Ο κηδεμόνας παρείχε μια τεχνική ανάλυση της NSA’τεχνικές. Ars Technica και το Time Techland παρείχε πρόσθετη κάλυψη. Το u.μικρό. Η κυβέρνηση έχει προωθήσει το TOR ως εργαλείο για τους πολιτικούς αντιφρονούντες στις καταπιεστικές κυβερνήσεις, παρείχε χρηματοδότηση στον οργανισμό που αναπτύσσει το TOR και κάλεσε τον προγραμματιστή της να παρουσιάσει την κοινότητα των πληροφοριών. Ωστόσο, η ίδια η ανωνυμία που κάνει το TOR ισχυρό για τους αντιφρονούντες το καθιστά επίσης ένα τρομερό εργαλείο για τους τρομοκράτες, τους πωλητές ναρκωτικών και τους παιδικούς πορνογράφους. Η ιστοσελίδα Silk Road – η οποία φιλοξένησε μια παράνομη αγορά ναρκωτικών και πρόσφατα κατασχέθηκε από το FBI μετά τη σύλληψη του ιδιοκτήτη του – βασίστηκε στο Tor για να παραμείνει απρόσιτη για τους περισσότερους χρήστες του Διαδικτύου, Ars Technica Αναφορές. Τα έγγραφα που παρέχονται από τον Snowden δείχνουν ότι η NSA θεωρεί ως σημαντικό οδόφραγμα προσπαθώντας να παρακολουθήσουν τρομοκράτες και άλλα δακτυλίους εγκληματικότητας. Το NSA χρησιμοποιεί διάφορα εργαλεία για την παρακολούθηση των χρηστών TOR. Για χρήστες που κατέλαβαν ένα “πακέτο πακέτων” Από την ιστοσελίδα TOR, η οποία περιελάμβανε το πρόγραμμα TOR και το πρόγραμμα περιήγησης στο Web Mozilla Firefox, η NSA ανέπτυξε μια εκμετάλλευση, με το παρατσούκλι Egotisticalgiraffe, που βασίστηκε σε μια ευπάθεια Firefox στους χρήστες. Το Mozilla αργότερα καθόρισε τυχαία την ευπάθεια σε μια ενημερωμένη έκδοση του Firefox, αλλά, πριν από την ευπάθεια, ένα έγγραφο NSA καυχήθηκε ότι η εκμετάλλευση είχε ξεπεράσει τους 24 χρήστες σε ένα Σαββατοκύριακο. Η NSA χρησιμοποιεί επίσης τις σχέσεις της με τις μεγάλες εταιρείες τηλεπικοινωνιών για να ξεκινήσουν εξελιγμένα “άνθρωπος στη μέση” επιθέσεις εναντίον στόχων. Ο οργανισμός έθεσε μυστικούς διακομιστές σε βασικούς κόμβους Διαδικτύου για να αφήσει την ανακατεύθυνση των αιτημάτων από στοχευμένους χρήστες σε ψεύτικους ιστότοπους που προσπαθούν να μολύνουν το χρήστη με λογισμικό που επιτρέπει στην NSA να εντοπίσει τον χρήστη – ακόμη και με το TOR σε χρήση. Τα έγγραφα απεικονίζουν ένα πολύπλοκο σύστημα που είναι αρκετά ευέλικτο ώστε να επιτρέπει στους αναλυτές να αποφασίσουν ποια εκμετάλλευση θα αναπτύξουν, με βάση παράγοντες όπως η αξία και η αναμενόμενη τεχνική πολυπλοκότητα του στόχου. Το NSA’Τα εργαλεία S του επιτρέπουν επίσης να παρακολουθεί τους χρήστες του TOR από “χρώση” Η κυκλοφορία που ρέει μέσω των διακομιστών TOR και για να κατευθύνει τις κανονικά τυχαιοποιημένες διαδρομές που η κυκλοφορία διατηρεί το TOR. Αυτές οι πρόσφατες γνωστοποιήσεις για το NSA’Οι προσπάθειες για να παρακάμψουν ένα γνωστό εργαλείο ανώνυμου ανώνυμου, δημιουργούν ανησυχίες μεταξύ των υποστηρικτών της ιδιωτικής ζωής σχετικά με τον τρόπο με τον οποίο ο οργανισμός αποφασίζει να στοχεύσει τους χρήστες του TOR, μερικοί από τους οποίους μπορεί να είναι Αμερικανοί πολίτες. Το NSA’η ικανότητα να χρησιμοποιεί τους διακομιστές του ως προνομιούχο backdoor στο διαδίκτυο υπογραμμίζει το βαθμό ελέγχου του u.μικρό. Η κυβέρνηση μπορεί να έχει σε παγκόσμια ροή πληροφοριών στο διαδίκτυο. Αντίθετα, ο οργανισμός’η είσοδος σε ένα από τα διαρρεύσει έγγραφα της αδυναμίας του να νικήσει τον Tor’Η υποκείμενη τεχνολογία καταδεικνύει τη πιθανή δυσκολία παρακολούθησης των κινήσεων των τρομοκρατών και άλλων εγκληματιών

Σχετικά Άρθρα

Πρόσφατα Άρθρα

Χορηγοί Jolt

- Κοπαδιών

- Δεσμάρα

- Fenwick & West

- Φινίρισμα

- Ψάρι & Ρίτσαρντσον

- Gunderson Dettmer

- Irell & Manella

- Kirkland & Ellis

- Knobbe Martens

- Latham & Watkins

- Morrison & Foerster

- Quinn Emanuel

- Sidley Austin

- Λευκή και θήκη

- Wilson Sonsini Goodrich & Rosati

- Wolf Greenfield

Νομική Σχολή του Χάρβαρντ

Wasserstein Hall, Suite 3050

1585 Μασαχουσέτη Ave

Cambridge, MA 02138

Η NSA πιθανότατα στοχεύει σε οποιονδήποτε είναι «tor-curious»

Είτε είστε τακτικός χρήστης εργαλείων απορρήτου στο Web όπως Tor και Tails, είτε έχετε μόλις ελέγξει τους ιστότοπούς τους, η NSA θα μπορούσε να παρακολουθεί τις διαδικτυακές σας κινήσεις, αποκαλύπτει μια νέα έρευνα.

Seth Rosenblatt πρώην ανώτερος συγγραφέας / νέα

Ο ανώτερος συγγραφέας Seth Rosenblatt κάλυψε το Google και την ασφάλεια για το CNET News, με περιστασιακές εισβολές στην τεχνολογία και την ποπ κουλτούρα. Πρώην CNET αναθεωρεί τον ανώτερο συντάκτη για το λογισμικό, έχει γράψει για σχεδόν κάθε κατηγορία λογισμικού και διαθέσιμων εφαρμογών.

Seth Rosenblatt

3 Ιουλίου 2014 6:20 P.Μ. PT

Διαβάστε 3 λεπτά

Η χρήση κοινών εργαλείων απορρήτου στο διαδίκτυο ή ακόμη και απλή περιέργεια σχετικά με αυτά θα μπορούσε να σας προσθέσει σε μια λίστα παρακολούθησης της Εθνικής Υπηρεσίας Ασφαλείας, σύμφωνα με νέα έκθεση.

Το πρόγραμμα παρακολούθησης της NSA που ονομάζεται X-Keyscore, που αποκάλυψε για πρώτη φορά το περασμένο καλοκαίρι σε έγγραφα που διαρρέουν από τον Edward Snowden, έχει βρεθεί ότι περιέχει κανόνες επιλογής που ενδεχομένως προσθέτουν σε μια λίστα ρολογιών NSA όποιον δεν έχει χρησιμοποιήσει μόνο, αλλά επισκέφθηκε τα εργαλεία προστασίας από την προστασία της ιδιωτικής ζωής. Τα αρχεία X-Keyscore της Snowden έδειξαν ότι επέτρεψε στους υπαλλήλους της NSA να αποκτήσουν τον αριθμό τηλεφώνου ή τη διεύθυνση ηλεκτρονικού ταχυδρομείου ενός ατόμου, να προβάλλουν το περιεχόμενο του ηλεκτρονικού ταχυδρομείου και να τηρούν πλήρη δραστηριότητα στο διαδίκτυο, συμπεριλαμβανομένου του ιστορικού περιήγησης χωρίς ένταλμα.

Μια ανάλυση του πηγαίου κώδικα του X-Keyscore (μόνο κείμενο) υποδεικνύει ότι το πρόγραμμα έχει στοχεύσει σε έναν γερμανό φοιτητή που διαχειρίζεται έναν κόμβο TOR και μπορεί να προσθέσει στους καταλόγους της NSA που παραθέτει όποιον χρησιμοποιεί δημοφιλή εργαλεία ιδιωτικής ιδιωτικής ζωής όπως το TOR. Οι εκθέσεις προετοιμάστηκαν από δημοσιογράφους για τους Γερμανούς δημόσιους τηλεοπτικούς ραδιοτηλεοπτικούς φορείς NDR και WDR και οι άνθρωποι που απασχολούνται και εθελοντικά για τον Tor, οι οποίοι δήλωσαν ότι «οι πρώην υπάλληλοι και εμπειρογνώμονες της NSA είναι πεπεισμένοι ότι ο ίδιος κώδικας ή παρόμοιος κώδικας εξακολουθεί να χρησιμοποιείται σήμερα.«

Κυρίως χρηματοδοτείται από την αμερικανική κυβέρνηση, το δίκτυο TOR ανώνυμο κυκλοφορίας στο Διαδίκτυο μεταδίδοντας την επικοινωνία μέσω μιας σειράς κρυπτογραφημένων, ανώνυμων κόμβων που ονομάζονται κόμβοι. Χρησιμοποιείται συχνά από δημοσιογράφους και ακτιβιστές και εκτιμήθηκε το 2012 ότι 50.000 έως 60.000 Ιρανοί χρησιμοποιούν την υπηρεσία καθημερινά.

Το Tails είναι μια παραλλαγή του λειτουργικού συστήματος Linux που μπορεί να ξεκινήσει από ένα κλειδί USB και έρχεται με TOR και άλλα κοινά εργαλεία που προ-διαμορφώνονται με ρυθμίσεις απορρήτου. Κάθε φορά που εκκινεί, σκουπίζει αυτόματα όλα όσα δεν αποθηκεύονται αλλού. Το Tails περιγράφεται στον πηγαίο κώδικα X-Keyscore ως “Μηχανισμός COMSEC που υποστηρίζεται από εξτρεμιστές σε εξτρεμιστικά φόρουμ.«

Το Electronic Frontier Foundation προειδοποίησε τους ανθρώπους να μην εγκαταλείψουν τις υπηρεσίες μόνο και μόνο επειδή η NSA τους κατασκοπεύει.

“Οι πιο συνηθισμένοι άνθρωποι χρησιμοποιούν το Tor και τις ουρές, τόσο πιο δύσκολο είναι για το NSA να κάνει την υπόθεση ότι η ανάγνωση ή η χρήση αυτών των εργαλείων είναι de facto ύποπτο”, έγραψε τα στελέχη eff.

Οι νέες αποκαλύψεις παρακολούθησης X-Keyscore ανησυχούν λόγω του φαινομενικού εύρους της προσέγγισής τους.

“Αυτό δεν είναι μόνο μεταδεδομένα, αυτό είναι” πλήρες “περιεχόμενο που είναι αποθηκευμένο για πάντα”, δήλωσε ο εμπειρογνώμονας ασφαλείας Bruce Schneier στο blog του. “Είναι πιθανό,” έγραψε, ότι όποιος διαβάζει αυτή τη θέση στο blog του “παρακολουθείται επί του παρόντος από την NSA” επειδή περιείχε έναν σύνδεσμο με το torproject.org.

Ένας κανόνας στον πηγαίο κώδικα δείχνει ότι το X-Keyscore παρακολουθεί όλους τους επισκέπτες στο torproject.org, σύμφωνα με την αναφορά NDR.

Ο συγγραφέας και ο δικηγόρος απορρήτου Cory Doctorow, ο οποίος ενημερώθηκε πριν από τη γερμανική έκθεση, δήλωσε ότι ένας εμπειρογνώμονας που συμβουλεύτηκε έδειξε ότι η πηγή για τον κώδικα X-Keyscore μπορεί να μην ήταν Edward Snowden.

“Η ύπαρξη μιας πιθανής δεύτερης πηγής σημαίνει ότι ο Snowden μπορεί να έχει εμπνεύσει μερικούς από τους πρώην συναδέλφους του να αναλάβουν μια μακρά, σκληρή ματιά στη στάση του οργανισμού απέναντι στο νόμο και την ευπρέπεια”, δήλωσε.

NSA ‘Targets’ Tor Web Servers και χρήστες

Ο Γερμανός δημόσιος ραδιοτηλεοπτικός οργανισμός ARD δήλωσε ότι δύο διακομιστές TOR στη Γερμανία παρακολουθούσαν ενεργά από το αμερικανικό πρακτορείο κατασκοπείας.

Αναφέροντας πληροφορίες που δίνονται από επίσημες πηγές, ο Ard είπε ότι σχεδόν οποιοσδήποτε ψάχνει για TOR ή την εγκατάστασή του θα μπορούσε να παρακολουθήσει από το NSA.

Ο Tor κρύβει την τοποθεσία και την ταυτότητα των χρηστών με τυχαία αναπήδηση δεδομένων μέσω μερικών από τα μηχανήματα που αποτελούν το δίκτυο.

Τα δεδομένα κρυπτογραφούνται κατά τη διάρκεια του λυκίσκου για να αποκρύψουν καλύτερα ποιος επισκέπτεται ποια σελίδα.

Οι πληροφορίες που διαβιβάστηκαν στο ARD υποδεικνύουν ότι η NSA έχει αξιοποιηθεί σε κυκλοφορία από και από δύο γερμανικούς διακομιστές καταλόγου που χρησιμοποιούνται από το TOR για να κερδίσετε τις διευθύνσεις IP (Internet Protocol) των ανθρώπων που το επισκέφθηκαν.

Τα δεδομένα που διέρχονταν και εξέρχονται από αυτούς τους διακομιστές ήταν ευάλωτα επειδή δεν ήταν κρυπτογραφημένα. Άλλοι διακομιστές καταλόγου ενδέχεται επίσης να έχουν παρακολουθηθεί.

Οι διευθύνσεις που αρπάζονται με την NSA παρακολουθήθηκαν μέσω ενός συστήματος ανάλυσης που αναπτύχθηκε με την ονομασία Xkeyscore, δήλωσε ο ARD. Το Xkeyscore λειτουργεί με το Snooping σε πληροφορίες που διέρχονται από τις λίγες ανταλλαγές σε όλο τον κόσμο, όπου τα δεδομένα λυκίσκου από το ένα ISP σε άλλο.

Τα δεδομένα που αρπάζονται από αυτές τις πηγές χρησιμοποιήθηκαν για να δημιουργήσουν ένα προφίλ των συνηθειών περιήγησης στο Web που σχετίζονται με αυτές τις διευθύνσεις IP.

Παρακολούθησαν επίσης τοποθεσίες που προσφέρουν πολλά άλλα εργαλεία ανώνυμου και απορρήτου, δήλωσε η έκθεση ARD.

“Η απλή αναζήτηση στον ιστό για τα εργαλεία λογισμικού ενίσχυσης της ιδιωτικής ζωής που περιγράφονται στους κανόνες Xkeyscore αναγκάζει την NSA να επισημάνει και να παρακολουθεί τη διεύθυνση IP του ατόμου που κάνει την αναζήτηση”, ανέφερε.

Ένας εκπρόσωπος της NSA δήλωσε στο Site News Ars Technica: “Το Xkeyscore είναι ένα αναλυτικό εργαλείο που χρησιμοποιείται ως μέρος του νόμιμου συστήματος συλλογής πληροφοριών ξένων σημάτων της NSA. Τέτοια εργαλεία έχουν αυστηρή εποπτεία και μηχανισμούς συμμόρφωσης που ενσωματώνονται σε διάφορα επίπεδα.

“Όλες οι επιχειρήσεις της NSA διεξάγονται αυστηρά σύμφωνα με το κράτος δικαίου.«

Πώς η NSA πήρε σε ανώνυμα χρήστες TOR

Αφού οι ερευνητές ενός δακτυλίου παιδικής πορνογραφίας βρέθηκαν να έχουν συμβιβαστεί η υπηρεσία ανωνυμίας του Διαδικτύου τον Αύγουστο, αποκαλύφθηκε την Παρασκευή ότι και η NSA έχει τα βλέμματά της στο δίκτυο και έθεσε εκλεπτυσμένες ψηφιακές παγίδες για να υποβαθμίσουν τους χρήστες της.

Οι πληροφορίες σχετικά με τα προγράμματα παρακολούθησης TOR περιγράφηκαν λεπτομερώς στα κορυφαία έγγραφα που διαρρέουν από τον Edward Snowden. Ο εμπειρογνώμονας ασφαλείας Bruce Schneier εξήγησε τις επιθέσεις σε μια στήλη στο The Guardian – αλλά ακόμη και τεχνικά μυαλό λαοί μπορεί να βρει τη σούπα αλφαβήτου των ακρωνύμων, των πρωτοκόλλων και των μυστικών προγραμμάτων που προκαλούν σύγχυση, οπότε έχουμε εξαγάγει τα κύρια σημεία.

Το TOR εργάζεται λαμβάνοντας την κυκλοφορία από έναν χρήστη και μεταφέροντας το μεταξύ άλλων χρηστών του δικτύου, αλλάζοντας τη διαδρομή των δεδομένων μέσω του Διαδικτύου συνεχώς και παρέχοντας αποτελεσματική ανωνυμία. Είναι τόσο αποτελεσματικό, στην πραγματικότητα, ότι η Υπηρεσία Εθνικής Ασφάλειας δεν μπορεί πραγματικά να εντοπίσει κάποιον που το χρησιμοποιεί – οπότε έπρεπε να βρει έναν τρόπο να το πετύχει.

Αυτό που έκανε η NSA ήταν να δημιουργηθεί αυτό που είναι γνωστό ως “άνθρωπος στη μεσαία επίθεση.”Πρώτον, παρακολούθησε στενά τους γνωστούς κόμβους εξόδου TOR”, όπου αναδύεται η ανώνυμη κυκλοφορία από το δίκτυο TOR, περιμένοντας τους χρήστες που θέλουν να κάνουν μια βασική εργασία όπως η επίσκεψη Google. Στη συνέχεια, χρησιμοποιώντας την πρόσβαση του οργανισμού σε υποδομή στο Διαδίκτυο για να απαντήσει πριν η Google μπορεί, οι πράκτορες της NSA θα ανακατευθύνουν το πρόγραμμα περιήγησης του χρήστη σε μια ειδική ιστοσελίδα όπου θα ξεπερνάμε μια παγίδα.

Τα μυστικά έγγραφα περιγράφουν ένα σύστημα διακομιστών που ονομάζεται “Foxacid”, το οποίο ο Schneier περιγράφει ως “έναν προξενητή μεταξύ δυνητικών στόχων και επιθέσεων που αναπτύχθηκε από το NSA.”Τα προγράμματα περιήγησης με γνωστά ελαττώματα μπορούν να σταλούν σε ιστοσελίδες που σχεδιάζονται προσαρμοσμένες για να τους μολύνουν-παίρνει μόνο ένα κλάσμα του δευτερολέπτου και στη συνέχεια ο χρήστης μπορεί να σταλεί στο δρόμο τους.

Δεδομένου ότι το πρόγραμμα περιήγησης είναι τώρα συμβιβασμένο, μπορεί να γίνει για να κάνετε όλα τα είδη των πραγμάτων: αναφορά ιστορικού περιήγησης, αρχεία καταγραφής IP ή ακόμη και ενημερωμένη για άλλους κόμβους στο δίκτυο TOR.

Επιτίθεται στο ίδιο το πρόγραμμα περιήγησης, η NSA δεν χρειάζεται να ανησυχεί για την ισχυρή προστασία που προσφέρει ο Tor. Ο Firefox καθόρισε το ελάττωμα που χρησιμοποιείται στην περίπτωση της έρευνας παιδικής πορνογραφίας, αλλά τα σφάλματα ή τα τρωτά σημεία χωρίς έγγραφα μπορεί να υπάρχουν σε οποιοδήποτε πρόγραμμα περιήγησης ιστού ή plug-in, την οποία η NSA θα μπορούσε να εκμεταλλευτεί για τους σκοπούς της.

Για μια πληρέστερη και τεχνική εξήγηση των προγραμμάτων Foxacid και σχετικών προγραμμάτων παρακολούθησης του Διαδικτύου NSA, φροντίστε να διαβάσετε το άρθρο του Schneier στο The Guardian.

Ο Devin Coldewey είναι ένας συγγραφέας για το NBC News Digital. Ο προσωπικός του ιστότοπος είναι ψυγείο.ριπής.

Παρακολούθηση NSA χρήστες TOR TOR

Το διαδικτυακό δίκτυο ανωνυμίας TOR είναι στόχος υψηλής προτεραιότητας για την Εθνική Υπηρεσία Ασφαλείας. Το έργο της επίθεσης TOR γίνεται από το NSA’S Υποκατάστημα Sulnerability Application, το οποίο αποτελεί μέρος της Διεύθυνσης Πληροφοριών Systems (SID). Λήψη αυτής της μελέτης περίπτωσης για να μάθετε περισσότερα.

Συμπληρώστε την παρακάτω φόρμα για να κατεβάσετε το Whitepaper σας!

- 1-888-330-Hack

Δευ – Παρ / 8:00 π.μ. – 5:00 μ.μ

Προτεινόμενα μαθήματα

© ec-council iClass

Πολιτική απορρήτου

Νοιαζόμαστε.

Εξασφαλίζοντας ότι έχετε την καλύτερη εμπειρία είναι ο μοναδικός μας σκοπός για τη χρήση cookies. Εάν επιθυμείτε να συνεχίσετε, παρακαλούμε αποδεχτείτε. Είστε ευπρόσδεκτοι να δώσετε μια ελεγχόμενη συγκατάθεση με την επίσκεψη στις ρυθμίσεις cookie. Για τυχόν περαιτέρω ερωτήματα ή πληροφορίες, ανατρέξτε στην πολιτική απορρήτου μας.

Διαχειριστείτε τη συγκατάθεση

Επισκόπηση της ιδιωτικής ζωής

Αυτός ο ιστότοπος χρησιμοποιεί cookies για να βελτιώσει την εμπειρία σας ενώ περιηγείστε στον ιστότοπο. Από αυτά, τα cookies που κατηγοριοποιούνται ως απαραίτητα αποθηκεύονται στο πρόγραμμα περιήγησής σας, καθώς είναι απαραίτητα για τη λειτουργία των βασικών λειτουργιών του ιστότοπου. Χρησιμοποιούμε επίσης cookies τρίτων που μας βοηθούν να αναλύσουμε και να κατανοήσουμε πώς χρησιμοποιείτε αυτόν τον ιστότοπο. Αυτά τα cookies θα αποθηκευτούν στο πρόγραμμα περιήγησής σας μόνο με τη συγκατάθεσή σας. Έχετε επίσης τη δυνατότητα να αποχωρήσετε από αυτά τα cookies. Αλλά η αποχώρηση από μερικά από αυτά τα cookies μπορεί να επηρεάσει την εμπειρία περιήγησής σας.

Πάντα ενεργοποιημένη

Τα απαραίτητα cookies είναι απολύτως απαραίτητα για να λειτουργήσει σωστά ο ιστότοπος. Αυτά τα cookies εξασφαλίζουν βασικές λειτουργίες και χαρακτηριστικά ασφαλείας του ιστότοπου, ανώνυμα.

| Κουλουράκι | Διάρκεια | Περιγραφή |

|---|---|---|

| Cookielawinfo-Checkbox-Analytics | 11 μήνες | Αυτό το cookie έχει ρυθμιστεί από το plugin συγκατάθεσης Cookie GDPR. Το cookie χρησιμοποιείται για την αποθήκευση της συγκατάθεσης του χρήστη για τα cookies στην κατηγορία “Analytics”. |

| cookielawinfo-checkbox-λειτουργικό | 11 μήνες | Το cookie ορίζεται από τη συγκατάθεση του GDPR Cookie για να καταγράψει τη συγκατάθεση του χρήστη για τα cookies στην κατηγορία “λειτουργική”. |

| cookielawinfo-checkbox-necerial | 11 μήνες | Αυτό το cookie έχει ρυθμιστεί από το plugin συγκατάθεσης Cookie GDPR. Τα cookies χρησιμοποιούνται για την αποθήκευση της συγκατάθεσης του χρήστη για τα cookies στην κατηγορία “απαραίτητη”. |

| cookielawinfo-checkbox-others | 11 μήνες | Αυτό το cookie έχει ρυθμιστεί από το plugin συγκατάθεσης Cookie GDPR. Το cookie χρησιμοποιείται για την αποθήκευση της συγκατάθεσης του χρήστη για τα cookies στην κατηγορία “Άλλο. |

| απόδοση Cookielawinfo-Checkbox | 11 μήνες | Αυτό το cookie έχει ρυθμιστεί από το plugin συγκατάθεσης Cookie GDPR. Το cookie χρησιμοποιείται για την αποθήκευση της συγκατάθεσης του χρήστη για τα cookies στην κατηγορία “απόδοση”. |

| Προβολή_cookie_policy | 11 μήνες | Το cookie έχει οριστεί από το plugin συγκατάθεσης Cookie GDPR και χρησιμοποιείται για την αποθήκευση του εάν ο χρήστης έχει συναινέσει στη χρήση cookies ή. Δεν αποθηκεύει προσωπικά δεδομένα. |

Λειτουργικός

Τα λειτουργικά cookies βοηθούν στην εκτέλεση ορισμένων λειτουργιών όπως η κοινή χρήση του περιεχομένου του ιστότοπου σε πλατφόρμες κοινωνικών μέσων, τη συλλογή ανατροφοδοτήσεων και άλλων χαρακτηριστικών τρίτων μερών.

Εκτέλεση

Τα cookies απόδοσης χρησιμοποιούνται για την κατανόηση και την ανάλυση των βασικών δεικτών απόδοσης του ιστότοπου που βοηθούν στην παροχή καλύτερης εμπειρίας χρήστη για τους επισκέπτες.

Τα αναλυτικά cookies χρησιμοποιούνται για να κατανοήσουν πώς αλληλεπιδρούν οι επισκέπτες με τον ιστότοπο. Αυτά τα cookies βοηθούν στην παροχή πληροφοριών σχετικά με τις μετρήσεις τον αριθμό των επισκεπτών, το ποσοστό εγκατάλειψης, την πηγή κυκλοφορίας κ.λπ.

Διαφήμιση

Τα cookies διαφήμισης χρησιμοποιούνται για να παρέχουν στους επισκέπτες σχετικές διαφημίσεις και καμπάνιες μάρκετινγκ. Αυτά τα cookies παρακολουθούν τους επισκέπτες σε ιστότοπους και συλλέγουν πληροφορίες για την παροχή προσαρμοσμένων διαφημίσεων.

Άλλα cookies Uncategorized είναι αυτά που αναλύονται και δεν έχουν ταξινομηθεί σε μια κατηγορία μέχρι ακόμα.