Η Okta απαιτεί πρόσβαση στο Atlassian?

Ρύθμιση παραμέτρων παροχής χρήστη με OKTA

Παρέχουμε αυτόματα χρήστες και ομάδες σε τοποθεσίες JIRA και Confluence στον οργανισμό σας. Δείτε τη σελίδα παροχής χρήστη για περισσότερες λεπτομέρειες σχετικά με τον τρόπο συγχρονισμού των χρηστών και των ομάδων σας στον οργανισμό σας.

Περίληψη

1. Σύννεφο Atlassian Η εφαρμογή στο Okta υποστηρίζει την παροχή SSO και SCIM. Βεβαιωθείτε ότι έχετε συνδρομή Atlassian Access για πλήρως πλεονέκτημα. Για μετανάστευση, ακολουθήστε τον Οδηγό Μετανάστευσης Atlassian.

2. Η Atlassian δεν θα υποστηρίζει πλέον τα χαρακτηριστικά χρήστη ενημέρωσης και τη δυνατότητα συγχρονισμού κωδικού πρόσβασης μετά τη μετανάστευση στον λογαριασμό Atlassian. Επικοινωνήστε με την υποστήριξη Atlassian για ενημερώσεις σχετικά με την υποστήριξη SCIM.

3. Απενεργοποιήστε τη λειτουργικότητα του κωδικού πρόσβασης στο OKTA, αλλά βεβαιωθείτε ότι η δυνατότητα UPDATE USER.

4. Η ενσωμάτωση του Atlassian Jira Cloud της Okta υποστηρίζει τον Jira Core, το λογισμικό JIRA και το γραφείο υπηρεσίας JIRA.

Ερωτήσεις και απαντήσεις

Ε1: Ποια λειτουργικότητα κάνει την υποστήριξη εφαρμογών Atlassian Jira Cloud?

A1: Η εφαρμογή Atlassian JIRA Cloud υποστηρίζει χαρακτηριστικά όπως Push New Users, Push Profile Updates, Εισαγωγή νέων χρηστών, ενημερώσεις προφίλ εισαγωγής και ομάδες ώθησης.

Ε2: Ποια βήματα απαιτούνται για τη διαμόρφωση της παροχής για το Atlassian Jira Cloud?

A2: Για να διαμορφώσετε την παροχή για το Atlassian Jira Cloud:

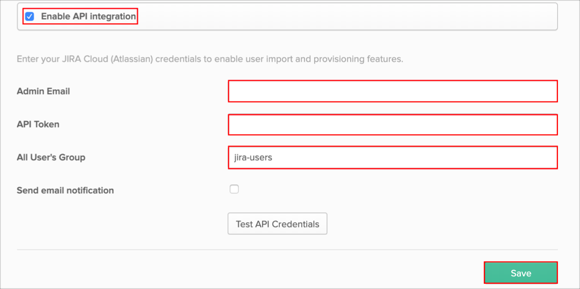

- Ενεργοποίηση ενσωμάτωσης API

- Εισαγάγετε τα διαπιστευτήρια API (διαχειριστή ηλεκτρονικού ταχυδρομείου και διακριτικό API)

- Ρύθμιση παραμέτρων όλης της ομάδας χρήστη

- Αποθηκεύστε τις ρυθμίσεις

Ε3: Η Atlassian Jira Cloud υποστηρίζει την ανακάλυψη του χρήστη του χρήστη?

A3: Όχι, το Atlassian Jira Cloud δεν υποστηρίζει την ανακάλυψη του σχήματος του χρήστη.

Ε4: Πώς μπορώ να αντιμετωπίσω προβλήματα με την ανάθεση χρηστών μέσω μιας ομάδας Okta στην JIRA?

A4: Εάν συναντήσετε σφάλματα που δηλώνουν ότι η ομάδα δεν υπάρχει πια στη Jira, ακολουθήστε αυτά τα βήματα:

- Στην εφαρμογή

Ρύθμιση παραμέτρων παροχής χρήστη με OKTA

Παρέχουμε αυτόματα χρήστες και ομάδες σε τοποθεσίες JIRA και Confluence στον οργανισμό σας. Δείτε τη σελίδα παροχής χρήστη για περισσότερες λεπτομέρειες σχετικά με τον τρόπο συγχρονισμού των χρηστών και των ομάδων σας στον οργανισμό σας.

Διαμόρφωση της παροχής για το Atlassian Jira Cloud

Αυτός ο οδηγός παρέχει τα βήματα που απαιτούνται για τη διαμόρφωση της παροχής για το Atlassian Jira Cloud.

Ενα νέο Σύννεφο Atlassian Η εφαρμογή έχει δημοσιευθεί στο The Okta Integration Network (OIN) που υποστηρίζει τόσο την παροχή SSO όσο και SCIM. Για να επωφεληθείτε πλήρως από αυτήν την εφαρμογή, πρέπει να έχετε συνδρομή Atlassian Access: Δείτε https: // www.Ατλασέρης.com/λογισμικό/πρόσβαση για λεπτομέρειες.

Εάν έχετε ήδη αυτή τη συνδρομή, σας συνιστούμε να χρησιμοποιήσετε το Σύννεφο Atlassian Αίτηση τόσο για SSO όσο και για παροχή. Εάν έχετε ήδη υπάρχουσες περιπτώσεις των παλιών εφαρμογών JIRA/CORRUENCE και θέλετε να μεταφέρετε τους χρήστες σας στην εφαρμογή New Atlassian cloud, ακολουθήστε τις οδηγίες στον οδηγό μετανάστευσης Atlassian.

Σπουδαίος: Ο Atlassian δεν θα υποστηρίζει πλέον τη δυνατότητα προβολής ενημερώσεων προφίλ (Ενημέρωση χαρακτηριστικών χρήστη χαρακτηριστικό), συμπεριλαμβανομένων όλων των χαρακτηριστικών χρήστη που υποστηρίχθηκαν προηγουμένως και συγχρονισμένων κωδικών πρόσβασης (Συγχρονισμός κωδικού πρόσβασης χαρακτηριστικό) για τους χρήστες μόλις μεταναστεύσετε στον λογαριασμό Atlassian.

Οι εκθέσεις Atlassian που εργάζονται για την υποστήριξη SCIM για τις εφαρμογές τους που θα πρέπει να επιτρέψουν ξανά αυτή τη λειτουργικότητα και στοχεύει στην ολοκλήρωση του Ιουλίου του 2017 (βλ. Https: // jira.Ατλασέρης.com/browse/id-6305). Επικοινωνήστε με την Atlassian υποστήριξη για πιο συγκεκριμένες ενημερώσεις σχετικά με την κατάσταση αυτού του έργου.

Εν τω μεταξύ, σας συνιστούμε να απενεργοποιήσετε Συγχρονισμός κωδικού πρόσβασης λειτουργικότητα στο Okta κάτω από το Τροφοδοσία καρτέλα για τις υπάρχουσες ενσωματώσεις JIRA και CORCHUENCE. Το υπόλοιπο της παροχής (Δημιουργία χρηστών, απενεργοποιώντας τους χρήστες, ομάδες ώθησης και αναθέσεις ομάδας) θα συνεχίσει να λειτουργεί. Προκειμένου οι ομάδες να συνεχίσουν να εργάζονται οι αναθέσεις, πρέπει να βεβαιωθείτε ότι η δυνατότητα χρήσης χρήστη ενημέρωσης είναι ενεργοποιημένη (κάτω από το Τροφοδοσία αυτί).

Η ενσωμάτωση του Atlassian Jira Cloud της Okta υποστηρίζει τα ακόλουθα προϊόντα JIRA Version 7, είτε χρησιμοποιείτε ένα, είτε ένα συνδυασμό αυτών των προϊόντων JIRA:

- Πυρήνας Jira

- Λογισμικό JIRA

- Γραφείο υπηρεσίας JIRA

Περιεχόμενα

- Χαρακτηριστικά

- Βήματα διαμόρφωσης

- Ανακάλυψη σχήματος

- Αντιμετώπιση προβλημάτων

Χαρακτηριστικά

Η εφαρμογή Atlassian Jira Cloud υποστηρίζει τις ακόλουθες λειτουργίες:

- Σπρώξτε νέους χρήστες Οι νέοι χρήστες που δημιουργούνται μέσω της OKTA δημιουργούνται επίσης στην εφαρμογή τρίτου μέρους.

- Ενημέρωση προφίλ προφίλ Οι ενημερώσεις προφίλ προφίλ μπορούν να ενημερώσουν μόνο τη συμμετοχή της ομάδας. Βλέπω Σημειώσεις Στην αρχή αυτού του εγγράφου.

- Ενημέρωση Push Password Ο Atlassian δεν υποστηρίζει πλέον τη λειτουργικότητα του κωδικού πρόσβασης συγχρονισμού. Βλέπω Σημειώσεις Στην αρχή αυτού του εγγράφου.

- Εισαγάγετε νέους χρήστες Οι νέοι χρήστες που δημιουργήθηκαν στην εφαρμογή τρίτου μέρους λαμβάνονται και μετατρέπονται σε νέα αντικείμενα Appuser, για την αντιστοίχιση των υφιστάμενων χρηστών Okta.

- Ενημερώσεις προφίλ εισαγωγής Οι ενημερώσεις που έγιναν στο προφίλ ενός χρήστη στην εφαρμογή τρίτου μέρους μεταφέρονται και εφαρμόζονται στα πεδία προφίλ που αποθηκεύονται σε τοπικό επίπεδο στο Okta. Εάν η εφαρμογή είναι το σύστημα εγγραφής για το χρήστη, οι αλλαγές που έγιναν στα βασικά πεδία προφίλ (ηλεκτρονικό ταχυδρομείο, όνομα, επώνυμο κ.λπ.) εφαρμόζονται στο προφίλ χρήστη OKTA. Εάν η εφαρμογή δεν είναι το σύστημα εγγραφής για το χρήστη, μόνο οι αλλαγές που έγιναν σε πεδία ειδικών για την εφαρμογή εφαρμόζονται στο τοπικό προφίλ χρήστη.

- Ομάδα ώθησης Οι ομάδες και τα μέλη τους μπορούν να ωθηθούν σε απομακρυσμένα συστήματα. Μπορείτε να βρείτε περισσότερες πληροφορίες σχετικά με τη χρήση των λειτουργιών Push Group (συμπεριλαμβανομένων των βελτιώσεων της ομάδας) εδώ: Χρήση ομάδας Push.

Βήματα διαμόρφωσης

- Διαμορφώστε το δικό σας Τροφοδοσία Ρυθμίσεις για το Atlassian Jira Cloud ως εξής:

- Ελεγξε το Ενεργοποίηση ενσωμάτωσης API κουτί.

- Εισάγετε Διαπιστευτήρια API:

- Διαχειριστής email: Εισαγάγετε το email διαχειριστή που διαθέτει δικαιώματα διαχείρισης χρηστών.

- Διακριτικό API (Σημειώστε ότι αυτό ήταν πρώην το Κωδικός πρόσβασης διαχειριστή που έχει καταργηθεί από την Atlassian): Εισαγάγετε το διακριτικό API που παράγεται χρησιμοποιώντας τον λογαριασμό διαχειριστή (βλ. https: // confluence.Ατλασέρης.com/cloud/api-tokens-938839638.HTML για περισσότερες πληροφορίες σχετικά με τον τρόπο λήψης ενός διακριτικού API).

- Ολοι οι χρήστες’ομάδα: Ένα όνομα ομάδας, από το οποίο εισάγονται οι χρήστες από την απομακρυσμένη πλευρά. Σημείωση: Ανάλογα με τις ρυθμίσεις του οργανισμού, το Όλη η ομάδα χρήστη η ιδιοκτησία μπορεί να μην είναι χρησιμοποιήσιμη. Από προεπιλογή, οι εισαγωγές χρηστών προέρχονται μόνο από συγκεκριμένη ομάδα.

- Κάντε κλικ Αποθηκεύσετε:

Ανακάλυψη σχήματος

Το Atlassian Jira Cloud δεν υποστηρίζει την ανακάλυψη του σχήματος του χρήστη.

Αντιμετώπιση προβλημάτων

Εάν αντιμετωπίζετε προβλήματα που αναθέτετε τους χρήστες μέσω μιας ομάδας OKTA στην JIRA και λαμβάνετε ένα σφάλμα που δηλώνει ότι η ομάδα δεν υπάρχει πλέον στη JIRA, όπως φαίνεται παρακάτω:

Κάντε τα εξής:

- Στη σελίδα λίστας εφαρμογών, κάντε κλικ στο κουμπί Ανανεώστε τα δεδομένα εφαρμογής.

- Επιλέξτε την αίτησή σας, ανοίξτε το Ομάδα καρτέλα και, στη συνέχεια, κάντε κλικ στο κουμπί Επεξεργασία. Σημειώστε ότι η ομάδα που λείπει δεν θα εμφανιστεί στη λίστα των ομάδων. Στη συνέχεια, προσθέστε μια νέα ομάδα ή αφαιρέστε οποιαδήποτε υπάρχουσα ομάδα από αυτήν τη λίστα.

- Κάντε κλικ Αποθηκεύσετε.

- Ανοίξτε το ταμπλό και επαναλάβετε τις σχετικές εργασίες παροχής.

Ρύθμιση παραμέτρων παροχής χρήστη με OKTA

Η παροχή χρήστη ενσωματώνει έναν εξωτερικό κατάλογο χρηστών με τον οργανισμό σας Atlassian. Αυτή η σελίδα περιγράφει τον τρόπο διαμόρφωσης της παροχής χρήστη όταν το Okta είναι ο πάροχος ταυτότητας σας. Για τις λειτουργίες που υποστηρίζουν οι χρήστες, ανατρέξτε στις λειτουργίες παροχής χρηστών για περισσότερες λεπτομέρειες.

Αφού διαμορφώσετε την παροχή χρηστών, μπορείτε να διαχειριστείτε τα χαρακτηριστικά χρήστη και τις συμμετοχές της ομάδας από τον παροχέα ταυτότητας σας.

Η παροχή είναι διαθέσιμη για όλους τους λογαριασμούς Atlassian, πράγμα που σημαίνει ότι μπορείτε να δημιουργήσετε, να ενημερώσετε και να απενεργοποιήσετε λογαριασμούς από τον παροχέα ταυτότητας σας. Οι ομάδες συγχρονισμού είναι διαθέσιμες μόνο για προϊόντα JIRA και συρροή και δεν είναι ακόμη διαθέσιμα για Bitbucket και Trello.

Πριν ξεκινήσεις

Εδώ’S αυτό που πρέπει να κάνετε προτού μπορέσετε να παρέχετε εξωτερικούς χρήστες στους ιστότοπους και τα προϊόντα σας:

Εγγραφείτε στην Atlassian Access από τον οργανισμό σας. Δείτε την ασφάλεια με την Atlassian Access

Λάβετε τη λειτουργικότητα παροχής χρήστη για τον λογαριασμό σας Okta. Δείτε τη διαχείριση του κύκλου ζωής για περισσότερες λεπτομέρειες.

Βεβαιωθείτε ότι είστε διαχειριστής για μια οργάνωση Atlassian. Μάθετε για τη διοίκηση της οργάνωσης

Επαληθεύστε έναν ή περισσότερους τομείς στον οργανισμό σας. Μάθετε για την επαλήθευση τομέα

Προσθέστε έναν κατάλογο παροχής ταυτότητας στον οργανισμό σας. Μάθετε πώς να προσθέσετε έναν πάροχο ταυτότητας

Σύνδεση επαληθευμένων τομέων στον κατάλογο παροχής ταυτότητας. Μάθετε πώς να συνδέετε τομείς

Βεβαιωθείτε ότι είστε διαχειριστής για τουλάχιστον έναν ιστότοπο JIRA ή CORRUCEANCE για να χορηγήσετε πρόσβαση στους συγχρονισμένους χρήστες.

Ρύθμιση λογαριασμών δοκιμών

Για να ξεκινήσετε, σας συνιστούμε να δοκιμάσετε αυτές τις οδηγίες εγκατάστασης με λογαριασμούς δοκιμών και ομάδες δοκιμών στο OKTA, e.σολ. atlassian-test-jira-users και Atlassian-test-confluence-users.

Ξεκινώντας με λογαριασμούς δοκιμών μπορεί να βοηθήσει στην αποφυγή διαταραχής όταν κάποιος ακούσια unssigns χρήστες από την εφαρμογή Atlassian. Όταν αποσυνδέετε τους χρήστες από την εφαρμογή, απενεργοποιείτε τους λογαριασμούς τους, οι οποίοι αφαιρεί επίσης την πρόσβασή τους σε προϊόντα Atlassian.

Συνδέστε το Okta με την παροχή SCIM

- Πηγαίνετε στο admin.Ατλασέρης.com. Επιλέξτε τον οργανισμό σας εάν έχετε περισσότερα από ένα.

- Επιλέγω Ασφάλεια >Προμηθευτές ταυτότητας.

- Επιλέξτε τον κατάλογο παροχής ταυτότητας.

- Επιλέγω Ρύθμιση παροχής χρήστη.

- Αντιγράψτε τις τιμές για URL βάσης βάσης και Πλήκτρο API. Θα τα χρειαστείτε όταν ρυθμίσετε το Okta.

- Αποθηκεύστε το δικό σας Διαμόρφωση SCIM.

Βεβαιωθείτε ότι αποθηκεύετε αυτές τις τιμές σε ένα ασφαλές μέρος, καθώς δεν θα τους δείξουμε ξανά σε εσάς.

Παρέχουμε αυτόματα χρήστες και ομάδες σε τοποθεσίες JIRA και Confluence στον οργανισμό σας. Δείτε τη σελίδα παροχής χρήστη για περισσότερες λεπτομέρειες σχετικά με τον τρόπο συγχρονισμού των χρηστών και των ομάδων σας στον οργανισμό σας.

Ενεργοποιήστε την ενσωμάτωση SCIM API στο Okta

Ως μέρος αυτού του βήματος, χρειάζεστε τη διεύθυνση URL βάσης SCIM και το πλήκτρο API που αντιγράψατε.

- Συνδεθείτε στο Okta και προσθέστε το Σύννεφο Atlassian εφαρμογή.

- Από την εφαρμογή, κάντε κλικ στο Τροφοδοσία καρτέλα και μετά κάντε κλικ Διαμορφώστε την ενσωμάτωση API.

3. Επιλέγω Ενεργοποίηση ενσωμάτωσης API.

4.Εισάγετε το URL βάσης βάσης και Πλήκτρο API Δημιουργήσατε στον οργανισμό σας Atlassian.

5. Επιλέγω Δοκιμή API Διαπιστευτήρια. Εάν περάσει η δοκιμή, επιλέγω Αποθηκεύσετε.

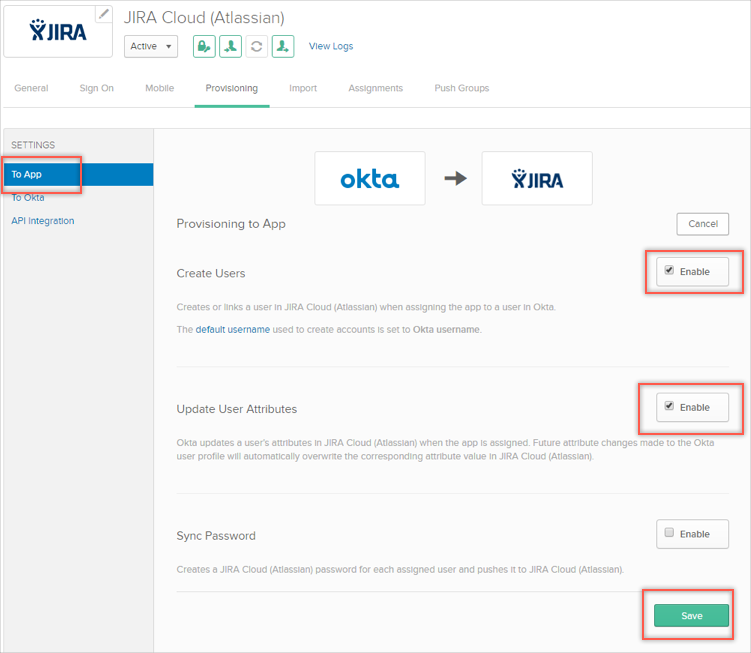

6. Επίλεξε το Σε εφαρμογή κάτω από Ρυθμίσεις.

7. Επιλέγω Επεξεργασία και επιλέξτε επιτρέπω Για τις επιλογές που θα θέλατε να έχετε.

Χρησιμοποιήστε αυτό το βήμα για να χαρτογραφήσετε χαρακτηριστικά χρήστη ή να τα αφήσετε με προεπιλεγμένες ρυθμίσεις. Για τις λειτουργίες που υποστηρίζουν το Atlassian, ανατρέξτε στις λειτουργίες παροχής χρηστών για περισσότερες λεπτομέρειες.

8. Επιλέγω Αποθηκεύσετε Για να εφαρμόσετε τις ρυθμίσεις ολοκλήρωσης.

Επαληθεύστε τη διεύθυνση email στο OKTA

Η παροχή χρήστη χρησιμοποιεί μια διεύθυνση ηλεκτρονικού ταχυδρομείου για την ταυτότητα ενός χρήστη στην εφαρμογή Atlassian και στη συνέχεια δημιουργεί έναν νέο λογαριασμό Atlassian ή σύνδεσμο σε έναν υπάρχοντα λογαριασμό Atlassian. Ως αποτέλεσμα, εάν το χαρακτηριστικό διεύθυνσης ηλεκτρονικού ταχυδρομείου για έναν χρήστη είναι ασυνεπές μεταξύ της ρύθμισης SAML SSO και της ρύθμισης παροχής χρήστη SCIM στην εφαρμογή Okta, ο χρήστης θα μπορούσε να καταλήξει σε διπλούς λογαριασμούς Atlassian.

Για να αποφύγετε διπλούς λογαριασμούς, βεβαιωθείτε ότι το χαρακτηριστικό διεύθυνσης ηλεκτρονικού ταχυδρομείου που χαρτογραφεί τον λογαριασμό χρήστη είναι ο ίδιος για την παροχή χρήστη SAML SSO και SCIM:

- Από το Παροχή χρήστη καρτέλα στο Okta, σημειώστε το πεδίο που χαρτογραφεί στο Κύρια διεύθυνση ηλεκτρονικού ταχυδρομείου Χαρακτηριστικό. Η προεπιλογή είναι email, όπως φαίνεται στο στιγμιότυπο οθόνης.

2. Επίλεξε το Υπογράψτε αυτί. Από το Λεπτομέρειες διαπιστευτηρίων Τμήμα, αναζητήστε το Μορφή ονόματος χρήστη εφαρμογής σύνθεση. Η Okta μεταβιβάζει αυτό το πεδίο από το λογαριασμό του χρήστη ως διεύθυνση email SSO κατά τη δημιουργία ή τη σύνδεση ενός λογαριασμού Atlassian.

Αν Μορφή ονόματος χρήστη εφαρμογής Καθορίζει να περάσει μια παλιά τιμή (e.σολ. Η διεύθυνση email του User1@Παράδειγμα.com για το καθορισμένο χαρακτηριστικό είναι παλιό και έχετε ένα άλλο χαρακτηριστικό που αποθηκεύει την τρέχουσα διεύθυνση ηλεκτρονικού ταχυδρομείου χρήστη του User1+New@Παράδειγμα.com), εδώ μπορείτε να κάνετε:

- Ζητήστε από τον χρήστη να συνδεθεί με τον λογαριασμό τους Atlassian μία φορά πριν ολοκληρώσετε αυτό το βήμα.

- Εάν ο χρήστης καταλήξει ακόμα με διπλούς λογαριασμούς, επικοινωνήστε με την Atlassian υποστήριξη με τις διευθύνσεις ηλεκτρονικού ταχυδρομείου του χρήστη.

3. Συγουρεύομαι Μορφή ονόματος χρήστη εφαρμογής έχει οριστεί στο ίδιο χαρακτηριστικό που καθορίζεται ως Κύρια διεύθυνση ηλεκτρονικού ταχυδρομείου Στο προηγούμενο βήμα.

4. Σιγουρέψου ότι Ενημερώστε το όνομα χρήστη εφαρμογών Έχει οριστεί Δημιουργία και ενημέρωση. Επιλέγω Αποθηκεύσετε Για να εφαρμόσετε τις αλλαγές σας.

5. Επιλέγω Ενημέρωση τώρα Για να προωθήσετε την αλλαγή γρηγορότερα από την αυτόματη ενημέρωση OKTA.

Ωθήστε ομάδες στον οργανισμό

Συνιστούμε να χρησιμοποιήσετε τη λειτουργία συγχρονισμού ομάδων για τη αυτόματη διαχείριση των δικαιωμάτων και των αδειών χρήστη χρησιμοποιώντας τον κατάλογό σας, αντί να διαχειρίζεστε χειροκίνητα αυτά από τον οργανισμό. Αυτή η ενότητα περιγράφει τον τρόπο διαμόρφωσης της διαχείρισης βάσει ομάδων.

Η ώθηση μιας ομάδας δεν συγχρονίζει χρήστες και ωθεί μόνο την ομάδα στον οργανισμό σας Atlassian.

- Στο Okta, κάντε κλικ στο Ομάδες ώθησης καρτέλα και στη συνέχεια Από όνομα. Επιλέξτε το όνομα της ομάδας (e.σολ. atlassian-jira-users ή χρήστες Atlassian-test) και κάντε κλικ Αποθηκεύσετε.

Στο παραπάνω στιγμιότυπο οθόνης, χρησιμοποιούμε το χρήστες Atlassian-Confluence ομάδα για τη διαχείριση της πρόσβασης προϊόντων στη συμβολή.

Η ώθηση μιας ομάδας δεν συγχρονίζει χρήστες και ωθεί μόνο την ομάδα στον οργανισμό σας Atlassian.

2. Αναθεώρηση για να βεβαιωθείτε ότι όλες οι επιθυμητές ομάδες έχουν ωθηθεί.

Εκχωρήστε τους χρήστες στην εφαρμογή Atlassian στο Okta

- Στο Okta, κάντε κλικ στο Αποστασιοποιήσεις καρτέλα της εφαρμογής Atlassian:

2. Επιλέγω Αναθέτω, έπειτα Ομάδες. Επιλέξτε την ομάδα που θέλετε να εκχωρήσετε. Στο παράδειγμά μας, η ομάδα είναι χρήστες Atlassian-Confluence.

3. Θα δείτε αυτό το παράθυρο διαλόγου για να ορίσετε προεπιλεγμένες τιμές. Αυτές οι προεπιλεγμένες τιμές θα χρησιμοποιηθούν μόνο εάν το προφίλ χρήστη δεν τις έχει ρυθμίσει. Όλα αυτά τα πεδία είναι προαιρετικά και μπορούν να παραμείνουν κενά. Όταν τελειώσετε με αυτό το βήμα, κάντε κλικ Αποθηκεύστε και επιστρέψτε.

4. Από τον οργανισμό σας Atlassian, επαληθεύστε ότι οι χρήστες συγχρονίζονται. Μπορείτε να ελέγξετε είτε τα αρχεία καταγραφής OKTA είτε το δικό σας Πάροχος ταυτότητας σελίδα:

Ρύθμιση πρόσβασης προϊόντος για τις ομάδες και τους χρήστες που παρέχονται

Για να χορηγήσετε πρόσβαση στο προϊόν σε χρήστες που παρέχονται, πρέπει να ρυθμίσετε την πρόσβαση προϊόντων για τις υπάρχουσες ομάδες.

- Από το site (παράδειγμα.Ατλασέρης.καθαρά) Προσθέσατε, μεταβείτε στο Πρόσβαση προϊόντων Και βρείτε το προϊόν που εσείς’d μου αρέσει να προσθέσω την ομάδα σε.

- Επιλέγω Προσθήκη ομάδας και επιλέξτε ή εισαγάγετε το όνομα της ομάδας που δημιουργείται αυτόματα που περιέχει όλους τους χρήστες με συγχρονισμό.

- Επιλέγω Προσθέστε ομάδες Για να δώσετε πρόσβαση στο προϊόν της ομάδας.

Μάθετε περισσότερα σχετικά με την ενημέρωση της πρόσβασης προϊόντων.

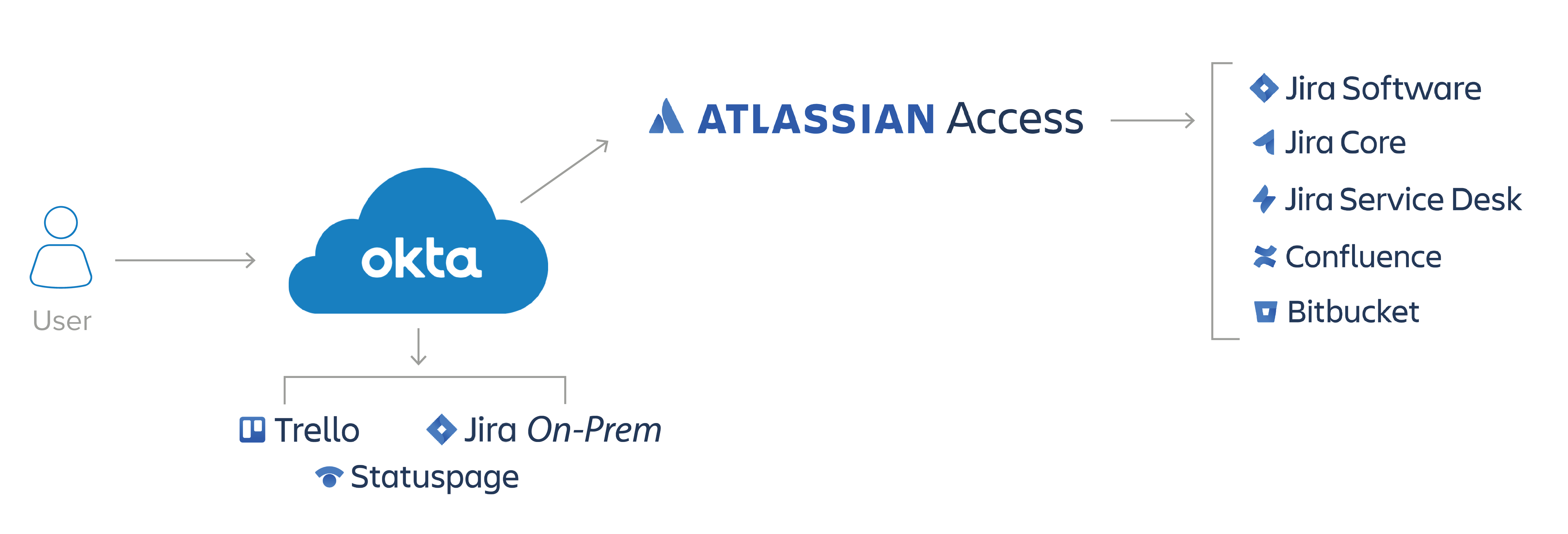

Okta + Atlassian

Οχλάκιο’Το S Single Sign-On (SSO) επιτρέπει την πρόσβαση με ένα κλικ στα προϊόντα Atlassian Cloud, όπως το λογισμικό JIRA, το JIRA CORE, το JIRA Service Desk, το Confluence και το Bitbucket. Οι τελικοί χρήστες λαμβάνουν μια εύκολη και συνεπή εμπειρία σύνδεσης σε όλη την Atlassian’Σουίτα προϊόντων σύννεφων, καθώς και άλλες εφαρμογές που συνδέονται με την Okta. Οι διαχειριστές λαμβάνουν κεντρική διαχείριση των χρηστών σύννεφων και των πολιτικών ασφαλείας και των λεπτών ελέγχων πρόσβασης, συμπεριλαμβανομένου του ελέγχου ταυτότητας πολλαπλών παραγόντων (MFA).

Αυτοματοποιήστε τη διαχείριση του κύκλου ζωής των χρηστών

Η παροχή SCIM που διατίθεται μέσω της ενσωμάτωσης Okta + Atlassian επιτρέπει στην ομάδα σας να διαχειρίζεται ολόκληρο τον κύκλο ζωής του χρήστη εύκολα, αποτελεσματικά και σε ένα μέρος και όχι σε δεκάδες (ή περισσότερες) εφαρμογές. Η αυτοματοποιημένη επιβίβαση και η εκτόξευση όχι μόνο απελευθερώνει πολύτιμο χρόνο, αλλά και ενισχύει την ασφάλεια αφαιρώντας άμεση πρόσβαση για χρήστες που εγκαταλείπουν την εταιρεία ή μετάβαση σε ρόλο με διαφορετική πρόσβαση.

Συνδέστε τα πάντα, από σύννεφο στο έδαφος

Το Okta ενσωματώνεται απευθείας με εφαρμογές και καταλόγους on-prem, συμπεριλαμβανομένων των καταλόγων Active Directory και LDAP, βοηθώντας να εξασφαλίσετε τους χρήστες σας’ ταυτότητες σε όλο το σκάφος και δίνοντάς του διαχειριστές τα εργαλεία που χρειάζονται για τη διαχείριση της πρόσβασης με ασφάλεια και αποτελεσματικά.

Δεν είναι ακόμα πελάτης Okta? Δεν είναι πρόβλημα.

Οι πελάτες της Atlassian Access που δεν είναι ακόμη οι πελάτες της Okta μπορούν να αποκτήσουν ένα okta ενσωματωμένο μέσα στην πρόσβαση, χωρίς επιπλέον χρέωση. Αυτό σας φέρνει όλα τα οφέλη του OKTA, συμπεριλαμβανομένων των SSO, MFA, της διαχείρισης του κύκλου ζωής και της ενσωμάτωσης του καταλόγου AD και LDAP, για να σας βοηθήσουμε γρήγορα και ασφαλώς να συνδεθείτε με τα προϊόντα σας Atlassian cloud. Όταν θέλετε να επεκτείνετε τα οφέλη σας από την Atlassian πρόσβαση, επικοινωνήστε μαζί μας.

Κάντε ευκολότερη την πρόσβαση και τη διαχείριση των εφαρμογών σας Atlassian

- Δώστε στους εργαζόμενους ασφαλή πρόσβαση στο Atlassian’S Cloud Apps μέσω Okta’η γνωστή εμπειρία SSO, υποστηριζόμενη από ισχυρό έλεγχο ταυτότητας πολλαπλών παραγόντων

- Ενσωματώστε εύκολα με εφαρμογές και καταλόγους on-prem όπως το AD και το LDAP για την κεντρική διαχείριση των χρηστών και την αυτοματοποίηση της παροχής σε όλο τον κύκλο ζωής των εργαζομένων

- Επιταχύνετε τη μετακίνησή σας στο σύννεφο με κλιμακωτή ασφάλεια με επίκεντρο την ταυτότητα που ενισχύει την εμπιστοσύνη

Λεπτομέρειες ολοκλήρωσης

Τα προϊόντα της Atlassian cloud βοηθούν τις επιχειρήσεις να καινοτομούν ταχύτερα μέσω καλύτερης συνεργασίας, αυτοματισμού και έξυπνων ροών εργασίας. Οι ομάδες σε ολόκληρο τον οργανισμό σας μπορούν να οργανώσουν, να συνεργαστούν και να παραδώσουν γρηγορότερα.

Αποκτήστε την ορατότητα, την ασφάλεια και τον έλεγχο σε ολόκληρη την εταιρεία, και τον έλεγχο των προϊόντων σας Atlassian cloud και επιτρέψτε στους χρήστες πρόσβαση με ένα κλικ σε εφαρμογές κρίσιμης σημασίας για την αποστολή.

OKTA Ταυτότητας Cloud και Atlassian Access Combine για την παροχή απρόσκοπτης διαχείρισης ταυτότητας και πρόσβασης στις εφαρμογές σας Atlassian Cloud. Η ενιαία σύνδεση της Okta (SSO) παρέχει στους τελικούς χρήστες μια εύκολη και συνεπή εμπειρία σύνδεσης σε όλη τη σουίτα cloud των προϊόντων της Atlassian, όπως το λογισμικό Jira, το Jira Core, τη διαχείριση των υπηρεσιών Jira, τη συρροή και το Bitbucket.

Λειτουργικότητα

Προσθέστε αυτήν την ενσωμάτωση για να ενεργοποιήσετε τις δυνατότητες ελέγχου ταυτότητας και παροχής.

Έλεγχος ταυτότητας (SSO)

- API

- Γάντζοι συμβάντων

- Εισερχόμενη ομοσπονδία

- Inline άγκιστρα

- Εξερχόμενη ομοσπονδία

- ΑΚΤΙΝΑ ΚΥΚΛΟΥ

- Η γλώσσα σήμανσης SAML Security Assertion είναι ένα ανοιχτό πρότυπο για την ανταλλαγή δεδομένων ελέγχου ταυτότητας και εξουσιοδότησης μεταξύ ενός παρόχου ταυτότητας (IDP) και ενός παρόχου υπηρεσιών (SP) που δεν απαιτεί την μεταφορά διαπιστευτηρίων στον πάροχο υπηρεσιών.

- Πρότυπα ροής εργασίας

- Συνδέσμοι ροών εργασίας

- Η SWA Secure Web Authentication είναι ένα ενιαίο σύστημα στο (SSO) που αναπτύχθηκε από την OKTA για την παροχή SSO για εφαρμογές που δεν υποστηρίζουν ιδιόκτητες μεθόδους Sign-On, SAML ή OIDC.

- Το OIDC OpenID Connect είναι μια επέκταση στο πρότυπο OAuth που προβλέπει την ανταλλαγή δεδομένων ελέγχου ταυτότητας μεταξύ ενός παρόχου ταυτότητας (IDP) και ενός παρόχου υπηρεσιών (SP) και δεν απαιτεί την εκτέλεση διαπιστευτηρίων από τον πάροχο ταυτότητας στην εφαρμογή.

- WS-Federation

Τροφοδοσία

- Η δημιουργία δημιουργεί ή συνδέει έναν χρήστη στην εφαρμογή κατά την εκχώρηση της εφαρμογής σε έναν χρήστη στο Okta.

- Ενημέρωση Το OKTA ενημερώνει τα χαρακτηριστικά ενός χρήστη στην εφαρμογή όταν έχει εκχωρηθεί η εφαρμογή. Οι μελλοντικές αλλαγές χαρακτηριστικών που έγιναν στο προφίλ χρήστη OKTA θα αντικαταστήσουν αυτόματα την αντίστοιχη τιμή χαρακτηριστικών στην εφαρμογή.

- Χαρακτηριστικό Η προμήθεια της εφαρμογής μπορεί να οριστεί ως η πηγή της αλήθειας για ένα πλήρες προφίλ χρήστη ή ως πηγή αλήθειας για συγκεκριμένα χαρακτηριστικά σε ένα προφίλ χρήστη.

- Απενεργοποίηση απενεργοποιεί τον λογαριασμό ενός χρήστη στην εφαρμογή όταν δεν έχει προσβληθεί στο Okta ή ο λογαριασμός του Okta απενεργοποιείται. Οι λογαριασμοί μπορούν να επανενεργοποιηθούν εάν η εφαρμογή μεταδοθεί σε έναν χρήστη στο Okta.

- Ο κωδικός συγχρονισμού πιέστε είτε τον κωδικό πρόσβασης OKTA των χρηστών είτε έναν τυχαία δημιουργημένο κωδικό πρόσβασης στην εφαρμογή. Αυτή η λειτουργία δεν απαιτείται για όλες τις ομοσπονδιακές εφαρμογές, καθώς ο έλεγχος ταυτότητας χρήστη πραγματοποιείται στο OKTA, ωστόσο ορισμένες εφαρμογές απαιτούν ακόμα έναν κωδικό πρόσβασης.

- Ομάδα ώθησε τις υπάρχουσες ομάδες Okta και τις συμμετοχές τους στην αίτηση. Οι ομάδες μπορούν στη συνέχεια να αντιμετωπιστούν στην OKTA και οι αλλαγές αντικατοπτρίζονται στην εφαρμογή.

- Ομάδα σύνδεσης σύνδεσης ομάδων OKTA με υπάρχουσες ομάδες στην εφαρμογή. Απλοποιεί την επιβίβαση σε μια εφαρμογή για την παροχή Okta όπου η εφαρμογή έχει ήδη ρυθμιστεί ομάδες.

- Schema Discovery Εισαγάγετε το σχήμα χαρακτηριστικών χρήστη από την εφαρμογή και το αντικατοπτρίζει στο προφίλ χρήστη της εφαρμογής Okta App. Επιτρέπει στην Okta να χρησιμοποιεί προσαρμοσμένα χαρακτηριστικά που έχετε ρυθμίσει στην εφαρμογή που δεν συμπεριλήφθηκε στο βασικό σχήμα εφαρμογών.

- Χαρακτηριστικό γραφή όταν η εφαρμογή χρησιμοποιείται ως κύριος προφίλ είναι δυνατόν να ορίσετε συγκεκριμένα χαρακτηριστικά που πρέπει να προέρχονται από άλλη τοποθεσία και να γίνουν πίσω στην εφαρμογή. Για παράδειγμα, το προφίλ χρήστη μπορεί να προέρχεται από την υπηρεσία καταλόγου Active Directory με τον αριθμό τηλεφώνου που προέρχεται από άλλη εφαρμογή και γραπτή πίσω στον κατάλογο Active Directory.

Τεκμηρίωση

Ακολουθεί μια ενότητα για την τεκμηρίωση, την ολοκλήρωση και την υλοποίηση.

Επισκόπηση της εταιρικής σχέσης Okta + Atlassian

Φύλλο δεδομένων:

Ροές εργασίας

Προσθέστε αυτό το σύνδεσμο εφαρμογής στις ροές εργασίας OKTA, μια πλατφόρμα διεπαφής χωρίς κώδικα για τη δημιουργία προσαρμοσμένων ροών εργασίας χρησιμοποιώντας μια βιβλιοθήκη ολοκληρωμένων εφαρμογών και λειτουργιών τρίτων μερών. Συμβάντα δράσης ακολουθίας μαζί για την αυτοματοποίηση των επιχειρηματικών διαδικασιών που βασίζονται στην ταυτότητα.

Ενέργειες σύνδεσης σύννεφων Atlassian

Ένα ευρύ φάσμα συνδετήρων από διαφορετικές εφαρμογές μπορεί να συνδεθεί για να δημιουργηθεί αυτοματοποιημένες ροές εργασίας.

- Προσαρμοσμένη δράση API

- Καταργήστε το χρήστη από την ομάδα

- Δημιουργήστε μια ομάδα

- Αποκτήστε χρήστη

- Διαβάστε μια ομάδα

- Αναζήτηση χρηστών

- Ενημερώστε μια ομάδα

- Ομάδες αναζήτησης

- Διαγραφή ομάδας

- Ενημέρωση χρήστη

- Δημιουργία χρήστη

- Απενεργοποίηση χρήστη

- Προσθήκη χρήστη στην ομάδα