האם אובונטו מאפשר חומת אש כברירת מחדל

כיצד להפעיל/להשבית את חומת האש של UFW באובונטו 18.04 ו- 20.04

סיכום:

במאמר זה נדון כיצד להפעיל או להשבית את חומת האש של UFW באובונטו 18.04 ו 20.04. אנו נסקור את התהליך שלב אחר שלב של הגדרת חומת אש עם UFW, כולל קביעת תצורה של מדיניות ברירת מחדל, לאפשר חיבורי SSH, הפעלת UFW ומאפשרת סוגים אחרים של חיבורים.

שלב 1: שימוש ב- IPv6 עם UFW (אופציונלי)

אם אתה משתמש ב- IPv6, עליך להבטיח ש- UFW מוגדר לתמוך גם ב- IPv6 וגם IPv4. פתח את קובץ התצורה של UFW באמצעות הפקודה:

sudo nano/etc/default/ufw

בדוק אם IPv6 מוגדר כ- ‘כן’. אם לא, שנה אותו ל’כן ‘.

שלב 2: הגדרת מדיניות ברירת מחדל

מדיניות ברירת המחדל ב- UFW שולטת כיצד להתמודד עם תנועה שאינה תואמת כלל אחר. כברירת מחדל, UFW מכחיש את כל החיבורים הנכנסים ומאפשר לכל החיבורים היוצאים. כדי להגדיר מדיניות ברירת מחדל זו, השתמש בפקודות הבאות:

ברירת המחדל של UFW מכחישה את הכניסה

ברירת המחדל של UFW מאפשרת יוצאת

שלב 3: לאפשר חיבורי SSH

אם ברצונך לאפשר חיבורי SSH לשרת שלך, אתה יכול להשתמש בפקודה:

UFW אפשר SSH

פקודה זו יוצרת כללי חומת אש כדי לאפשר את כל החיבורים ביציאה 22, יציאת ברירת המחדל עבור SSH. לחלופין, באפשרותך לציין את מספר היציאה:

UFW מאפשר 22

אם שרת ה- SSH שלך מקשיב ביציאה אחרת, החלף 22 במספר היציאה המתאים.

שלב 4: הפעלת UFW

כדי לאפשר UFW, השתמש בפקודה:

UFW אפשר

תתבקש בהודעה כי הפעלת UFW עשויה להפריע לחיבורי SSH קיימים. מכיוון שכבר אפשרנו לחיבורי SSH, אתה יכול להמשיך על ידי הקלדת ‘y’ ולחיצה על Enter. זה יפעיל את חומת האש שלך.

שלב 5: מתן חיבורים אחרים

בהתאם לצרכים הספציפיים של השרת שלך, יתכן שתצטרך לאפשר סוגים אחרים של חיבורים. להלן מספר דוגמאות:

- כדי לאפשר חיבורי HTTP ביציאה 80:

UFW אפשר httpUFW מאפשר 80- כדי לאפשר חיבורי HTTPS ביציאה 443:

UFW אפשר HTTPSUFW לאפשר 443

אתה יכול גם לציין טווחי יציאה במידת הצורך. ניתן לעשות זאת באמצעות הפורמט הבא:

UFW אפשר [START_PORT]: [END_PORT]

לדוגמה, כדי לאפשר חיבורים ביציאות 3000 עד 4000:

UFW מאפשר 3000: 4000

שאלות ותשובות:

שאלה 1: ניתן להשתמש ב- UFW עם IPv6 וגם IPv4?

תשובה: כן, ניתן להגדיר את UFW לתמיכה הן ב- IPv6 והן ב- IPv4. עליך להבטיח ש- IPv6 מוגדר כ- ‘כן’ בקובץ התצורה של UFW.

שאלה 2: מהן מדיניות ברירת המחדל ב- UFW?

תשובה: כברירת מחדל, UFW מכחיש את כל החיבורים הנכנסים ומאפשר לכל החיבורים היוצאים.

שאלה 3: כיצד אתה יכול לאפשר חיבורי SSH דרך UFW?

תשובה: אתה יכול לאפשר חיבורי SSH באמצעות הפקודה ‘UFW אפשר SSH’ או ‘UFW אפשר [PORT_NUMBOR]’ אם SSH מוגדר להאזין ביציאה אחרת.

שאלה 4: איך אתה יכול להפעיל UFW?

תשובה: ניתן להפעיל UFW באמצעות הפקודה ‘UFW Enable’.

שאלה 5: האם ניתן לאפשר סוגים אחרים של חיבורים באמצעות UFW?

תשובה: כן, אתה יכול לאפשר סוגים אחרים של חיבורים על סמך הצרכים הספציפיים של השרת שלך. ניתן לעשות זאת באמצעות פקודות כמו ‘UFW אפשר HTTP’ או ‘UFW לאפשר [PORT_NUMBOR]’ לשירותים או יציאות ספציפיים.

שאלה 6: כיצד ניתן לציין טווח יציאה ב- UFW?

תשובה: ניתן לציין טווחי יציאה באמצעות הפורמט ‘UFW Make [start_port]: [end_port]’. לדוגמה, ‘UFW מאפשר 3000: 4000’ מאפשר חיבורים ביציאות 3000 עד 4000.

שאלה 7:

תשובה:

שאלה 8:

תשובה:

שאלה 9:

תשובה:

שאלה 10:

תשובה:

שאלה 11:

תשובה:

שאלה 12:

תשובה:

שאלה 13:

תשובה:

שאלה 14:

תשובה:

שאלה 15:

תשובה:

כיצד להפעיל/להשבית את חומת האש של UFW באובונטו 18.04 ו- 20.04

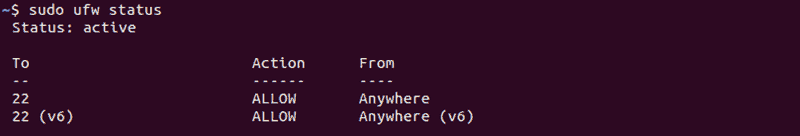

בדוגמה זו למטה, הפלט מראה כי חומת האש פעילה.

איך להגדיר חומת אש עם UFW ב- Ubuntu 18.04

חומת אש לא מסובכת, או UFW, הוא ממשק iptables שמטרתו להקל על תהליך התצורה של חומת אש. למרות ש- iPtabl. אם אתה רוצה להתחיל להגן על הרשת שלך ולדון’אני יודע באיזה כלי להשתמש, UFW עשוי להיות הבחירה הנכונה עבורך.

במדריך זה תלמד כיצד להגדיר חומת אש עם UFW ב- Ubuntu 18.04.

תנאים מוקדמים

כדי לעקוב אחר הדרכה זו, תצטרך:

- אובונטו 18.שרת 04.

- UFW מותקן כברירת מחדל באובונטו. אם זה מסיר התקנה מסיבה כלשהי, אתה יכול להתקין אותו באמצעות התקנה APT UFW .

שלב 1: שימוש ב- IPv6 עם UFW (אופציונלי)

למרות שמדריך זה נכתב עם IPv4, הוא עובד גם עבור IPv6. אם אתה’מחדש באמצעות IPv6, וודא ש- UFW מוגדר לתמיכה ב- IPv6, כך שהוא יכול לנהל את כללי חומת האש ל- IPv6 ו- IPv4. לשם כך, פתח את תצורת ה- UFW עם ננו בעורך שלך.

$sudo nano/etc/default/ufw

לאחר מכן, ודא אם IPv6 הוא כן . זה צריך להיות ככה:

שמור את ההתקדמות שלך וסגור את הקובץ. כעת, כאשר UFW מופעל, הוא מוגדר לרשום את כללי חומת האש ל- IPv4 ו- IPv6. עם זאת, לפני הפעלת UFW, אנו רוצים לוודא כי חומת האש שלך מוגדרת כדי לאפשר חיבור SSH. נתחיל בהגדרת מדיניות ברירת המחדל.

שלב 2: הגדרת מדיניות ברירת מחדל

אם אתה’מחדש רק עם חומת האש שלך, הכללים הראשונים להגדיר הם מדיניות ברירת המחדל. כללים אלה שולטים כיצד להתמודד עם תנועה שלא’לא תואם במפורש לכל כלל אחר. כברירת מחדל, UFW מוגדר לשלול את כל חיבורי הקלט ולאפשר את כל חיבורי הפלט. זה אומר שכל אדם שמנסה לגשת לשרת שלך זכה’לא יוכל להתחבר, בעוד שכל יישום בשרת יוכל להגיע לעולם החיצוני.

אנו נקבע את כללי UFW לברירת מחדל, כך שנוכל להיות בטוחים שתוכל לעקוב אחר הדרכה זו. כדי להגדיר את הדפוסים המשמשים את UFW, השתמש בפקודות:

$$UFW ברירת מחדל מכחיש את UFW הנכנס ברירת מחדל לאפשר יוצאות

פקודות אלה מגדירות את הדפוסים כדי להכחיש את הנכנסים ולאפשר לחיבורי הפלט. רק דפוסי חומת האש הללו יכולים להספיק למחשב אישי, אך בדרך כלל השרתים צריכים לענות על הדרישות שהוא מקבל ממשתמשים חיצוניים.

שלב 3: לאפשר חיבורי SSH

אם אנו מפעילים את חומת האש של UFW, זה היה מכחיש את כל חיבורי הקלט. המשמעות היא שנצטרך ליצור כללים המאפשרים חיבורי הכנסה לגיטימית – SSH או HTTP, למשל – אם אנו רוצים שהשרת שלנו יענה לדרישות מסוג זה. אם אתה משתמש בשרת ענן, אתה’ככל הנראה אני רוצה לאפשר לחיבורי קלט SSH להיות מסוגלים לחבר ולנהל את השרת שלך.

כדי להגדיר את השרת שלך כדי לאפשר חיבורי קלט SSH, אתה יכול להשתמש בפקודה זו:

$UFW אפשר SSH

זה ייצר כללי חומת אש שיאפשרו את כל החיבורים ביציאה 22, שהיא היציאה ש- Daemon SSH מקשיב כברירת מחדל. UFW יודע שמאפשר SSH פירושו יציאה מכיוון שהוא רשום כשירות בקובץ /etc /שירותים.

עם זאת, אנו באמת יכולים לעשות כלל שווה ערך המפרט את היציאה במקום שם השירות. לדוגמה, פקודה זו עובדת באותה דרך למעלה:

$UFW מאפשר 22

אם הדמון שלך מוגדר ליציאה אחרת, אתה’אני צריך לציין את היציאה המתאימה. לדוגמה, אם שרת ה- SSH שלך מקשיב ליציאה 2222, אתה יכול להשתמש בפקודה זו כדי לאפשר חיבורים ליציאה זו:

$UFW אפשר 2222

כעת, כאשר חומת האש שלך מוגדרת כדי לאפשר חיבורי SSH קלט, נוכל להפעיל אותו.

שלב 4: הפעלת UFW

כדי לאפשר UFW, השתמש בפקודה זו:

$UFW אפשר

אתה’אני מקבל הודעה שמספרת כי הפקודה יכולה להפריע לחיבורי ה- SSH הקיימים. הקמנו כבר כלל חומת אש המאפשר חיבורי SSH, כך שייתכן שיהיה טוב להמשיך. ענה על ההנחיה עם y ולחץ על Enter .

עכשיו חומת האש שלך פעילה. הפעל את הפקודה המילולית של UFW כדי לראות את הכללים המוגדרים. שאר הדרכה זו נוגעת לשימוש ב- UFW בפרטים נוספים, כגון אפשר או להכחיש סוגים שונים של חיבור.

שלב 5: מתן חיבורים אחרים

בשלב זה, תוכל לאפשר לכל שאר החיבורים שהשרת שלך צריך לענות. החיבורים שעליך לאפשר תלויים בצרכים ספציפיים. למרבה השמחה, אתה כבר יודע לכתוב כללים המאפשרים חיבורים המבוססים בשם או ביציאת שירות; כבר הגענו דרך SSH בנמל 22 . אתה יכול גם לעשות את זה עבור:

HTTP ביציאה 80, וזה מה שמשתמשים בשרתי אינטרנט לא מוצפנים, באמצעות UFW מאפשרים HTTP או UFW לאפשר 80 HTTPS ביציאה 443, וזה מה שמשתמשים בו שרתי אינטרנט מוצפנים, באמצעות UFW מאפשרים HTTPS או UFW לאפשר 443

ישנן דרכים אחרות לאפשר חיבורים, מלבד ציון יציאה או שירות. יציאה ספציפית נע בין’ניתן לציין טווחי יציאה עם UFW. יישומים מסוימים משתמשים ביציאות שונות, במקום ביציאה בלבד.

לדוגמה, כדי לאפשר חיבורי X11 המשתמשים ביציאות 6000 – 6007, השתמש בפקודות הבאות:

$$UFW אפשר 6000:6007/tcp ufw לאפשר 6000:6007/UDP

בעת ציון היציאה טווחי UFW, עליך לציין את הפרוטוקול (TCP או UDP) אליו על הכללים להחיל.

כתובות IP ספציפיות

כשאתה עובד עם UFW, אתה יכול גם לציין כתובות IP. לדוגמה, אם ברצונך לאפשר חיבורים של כתובת IP מסוימת, כגון כתובת ה- IP של הבית שלך או עבודה 203.0.113.4, יש לציין מכתובת ה- IP:

$UFW אפשר מ 203.0.113.4

באפשרותך גם לציין יציאה ספציפית שאת כתובת ה- IP יכולה להתחבר, ולהוסיף לכל יציאה ואחריה מספר היציאה. לדוגמה, אם אתה רוצה לאפשר 203.0.113.4 כדי להתחבר ליציאה 22 (SSH), השתמש בפקודה זו:

$UFW אפשר מ 203.0.113.4 לכל יציאה 22

תת -רשתות

אם אתה רוצה לתת אישור לרשת משנה של כתובות IP, אתה יכול לעשות זאת באמצעות סימון ה- CIDR כדי לציין מסכת רשת. לדוגמה, אם ברצונך לאפשר את כל כתובות ה- IP מ- 203.0.113.1 עד 203.0.113.254 אתה יכול להשתמש בפקודה:

$UFW אפשר מ 203.0.113.0/24

באפשרותך גם לציין את יציאת היעד אליו תת 203.0.113.0/4 – רשת יכולה להתחבר. שוב, אנחנו’אני משתמש ביציאה 22 כדוגמה.

$UFW אפשר 203.0.113.0/24 לכל יציאה 22

חיבורים לממשק רשת ספציפי

אם ברצונך ליצור כלל חומת אש כדי להגיש בקשה רק על ממשק רשת ספציפי, אתה יכול לעשות זאת במפרט “אפשר הלאה” ואחריו שם הממשק.

אתה יכול לחפש את הממשקים שלך לפני שתמשיך. לשם כך השתמש בפקודה:

$ip addr

פלט מופע

2: Eth0: MTU 1500 QDISC PFIFO_FAST STATE

. . .

3: ETH1: MTU 1500 QDISC NOOP STATE DOWN קבוצת ברירת מחדל

. . .

הפלט המודגש מציין את שמות ממשק הרשת. בדרך כלל הם נקראים משהו כמו Eth0 או ENP3S2 .

לכן, אם לשרת שלך יש ממשק רשת ציבורי בשם Eth0, אתה’אני יכול לאפשר תנועה HTTP (יציאה 80) עם פקודה זו:

$UFW מאפשר הלאה Eth0 לכל יציאה 80

זה יאפשר לשרתים אחרים ברשת שלך להתחבר למסד הנתונים של MySQL שלך.

שלב 6: סירוב לחיבורים

אם לא שינית את מדיניות ברירת המחדל של חיבורים נכנסים, UFW מוגדר לשלול את כל החיבורים הנכנסים. בדרך כלל זה מפשט את תהליך יצירת מדיניות חומת אש מאובטחת, המחייב אותך ליצור כללים המאפשרים במפורש כתובות ויציאות IP ספציפיות.

עם זאת, לפעמים ייתכן שתרצה להכחיש חיבורים ספציפיים על בסיס כתובת ה- IP של המקור או רשת המשנה, אולי בגלל שאתה יודע שהשרת שלך מותקף משם. כמו כן, אם ברצונך לשנות את מדיניות קלט ברירת המחדל שלך כדי לאפשר (מה שלא מומלץ), תצטרך ליצור כללים לשלול עבור שירותים או כתובות IP כלשהן שאינך רוצה לאפשר חיבורים.

כדי לכתוב כללים לשלול, אתה יכול להשתמש בפקודות שתואר.

לדוגמה, כדי לשלול חיבורי HTTP, אתה יכול להשתמש בפקודה זו:

$UFW מכחיש HTTP

או אם אתה רוצה להכחיש את כל החיבורים מ- 203.0.113.4, הוציא את הפקודה:

$UFW מכחיש מ 203.0.113.4

שלב 7: מחיקת כללים

לדעת כיצד להחריג חוקי חומת אש חשובה כמו לדעת ליצור אותם. ישנן שתי דרכים שונות לציין אילו כללים יש לכלול: לפי מספר כלל או על פי הכלל בפועל (בדומה לאופן בו צוינו הכללים בעת יצירתם). נתחיל במחיקה בשיטת מספר כלל כי זה קל יותר.

לפי מספר כלל

אם אתה משתמש במספר הכלל כדי לא לכלול כללי חומת אש, הדבר הראשון שתרצה לעשות הוא להשיג רשימה של כללי חומת אש. לפקודת סטטוס UFW יש אפשרות להציג מספרים לצד כל כלל, כפי שמוצג כאן:

$סטטוס UFW ממוספר

סטטוס: פעיל

לפעולה מ

[1] 22 אפשר ב 15.15.15.0/24

[2] 80 אפשר בכל מקום

אם נחליט שאנחנו רוצים למחוק את הכלל 2, המאפשר חיבורי יציאה 80 (HTTP), נוכל לציין זאת בפקודה למחוק UFW כזו:

$UFW למחוק 2

זה יציג בקשת אישור ואז למחוק את כלל 2, המאפשר חיבורי HTTP. שים לב שאם מופעלת IPv6, אתה יכול גם למחוק את כלל ה- IPv6 המתאים.

לפי כלל בפועל

האלטרנטיבה למספרי הכללים היא לציין את הכלל בפועל כדי לא לכלול. לדוגמה, אם ברצונך להסיר את כלל אפשר HTTP, אתה יכול להקליד כדלקמן:

$UFW למחוק אפשר http

שלב 8: אימות סטטוס UFW וכללים

בכל עת, אתה יכול לאמת את סטטוס UFW באמצעות פקודה זו:

$סטטוס UFW מילולי

אם UFW מושבת, שהוא ברירת מחדל, תראה משהו כזה:

סטטוס: לא פעיל

אם UFW פעיל, מה שאמור לקרות אם עקבת אחר שלב 3, הפלט יגיד שהוא פעיל ויפרט את הכללים המוגדרים. לדוגמה, אם חומת האש מוגדרת לאפשר 22 חיבורי SSH (יציאה) מכל מקום, הפלט עשוי להיראות משהו כזה:

סטטוס: פעיל

כניסה: על (נמוך)

ברירת מחדל: דחה (נכנס), אפשר (יוצא), מושבת (מנותבת)

פרופילים חדשים: דלג

לפעולה מ

22/TCP מאפשר בכל מקום

שלב 9: השבתה או הגדרת מחדש של UFW

אם אתה מחליט שאתה לא רוצה להשתמש ב- UFW, אתה יכול להשבית אותה עם הפקודה הזו:

$UFW השבת

כל כללים שיצרת עם UFW כבר לא יהיו פעילים. אתה תמיד יכול להריץ sudo ufw enablese צריך להפעיל אותו אחר כך.

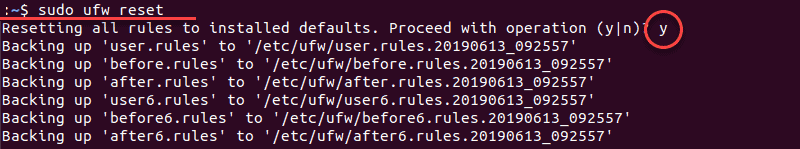

אם כבר יש לך כללי UFW מוגדרים, אך החלט שאתה רוצה להתחיל מחדש, אתה יכול להשתמש בפקודה Reset:

$איפוס UFW

זה ישבית את UFW וימחק את כל הכללים שנקבעו בעבר. קחו בחשבון שמדיניות ברירת המחדל לא תשתנה להגדרות המקוריות שלהן אם שיניתן אותן בכל עת. זה אמור לתת לך התחלה חדשה עם UFW.

סיכום

חומת האש שלך מוגדרת כעת לאפשר (לפחות) חיבורי SSH. הקפד לאפשר חיבורים נכנסים אחרים לשרת שלך על ידי הגבלת חיבורים מיותרים, כך שהשרת שלך הוא פונקציונלי ומאובטח.

- כיצד להתקין את קונסולת האינטרנט של תא הטייס באובונטו 20.שרת 10

- כיצד להגדיר nginx עם certbot באובונטו

- כיצד להתקין ולהגדיר את התצורה של חומת אש שרת (CSF) ב- CentOS 8

- כיצד להתקין ולהגדיר את התצורה של חומת אש שרת (CSF) ב- CentOS 7

כיצד להפעיל/להשבית את חומת האש של UFW באובונטו 18.04 ו- 20.04

אובונטו מגיע המותקן מראש עם כלי תצורת חומת אש, UFW (חומת אש לא מסובכת). UFW קל לשימוש לניהול הגדרות חומת אש של שרת.

הדרכה זו מראה לך כיצד להשבית ולאפשר חומת אש של Ubuntu UFW באמצעות שורת הפקודה.

- מכונה המריצה את אובונטו 18.04, 20.04, או 22.04.

- שורת פקודה / חלון מסוף

- משתמש עם שורש או sudo הרשאות

בדוק את סטטוס חומת האש של אובונטו

לפני השבתת חומת האש של UFW, כדאי לבדוק קודם את מעמדו. באובונטו, חומת האש מושבתת כברירת מחדל. איך אתה יודע אם חומת האש שלך פועלת?

כדי לבדוק את המצב הנוכחי של חומת האש, בצע את הפקודה בטרמינל הפקודה שלך:

SUDO UFW סטטוסבדוגמה זו למטה, הפלט מראה כי חומת האש פעילה.

כפי שקבענו את המצב הנוכחי, כעת נוכל להמשיך להשבית את חומת האש של UFW.

השבת את חומת האש של אובונטו

חומת אש היא אלמנט חיוני ברשת ובאבטחת שרת. עם זאת, תוך כדי בדיקה או פתרון בעיות, ייתכן שתצטרך לכבות או להפסיק את חומת האש.

כדי להשבית את חומת האש באובונטו, הזן:

sudo ufw השבתהטרמינל מודיע לך שהשירות כבר לא פעיל.

אם אתה מבטל את חומת האש, זכור כי כללי חומת האש שלך עדיין קיימים. לאחר שתאפשר שוב את חומת האש, אותם כללים שהוקמו לפני ההפעלה יחולו.

אפשר חומת אש

ללמוד כיצד לאפשר את חומת האש באובונטו הוא חיוני.

כדי לאפשר את חומת האש באובונטו, השתמש בפקודה:

sudo ufw אפשרכמו עם ‘השבתת’ הפקודה, הפלט מאשר כי חומת האש פעילה שוב.

באמצעות UFW לקביעת כללי חומת אש

UFW אינו מספק פונקציונליות מלאה של חומת אש באמצעות ממשק שורת הפקודה שלו. עם זאת, היא מציעה דרך קלה להוסיף או להסיר כללים פשוטים.

דוגמה טובה היא פתיחת יציאת SSH.

sudo ufw מאפשר 22ברגע שהטרמינל מאשר כי הכלל כעת במקום, בדוק את מצב חומת האש עם ‘סטָטוּס’ פקודה:

SUDO UFW סטטוסהפלט הולך לשקף את העובדה שיציאת SSH פתוחה כעת.

איפוס כללי חומת האש של UFW

אם אתה צריך לאפס את כל הכללים בחזרה להגדרות ברירת המחדל, השתמש ב אִתחוּל פקודה:

Sudo UFW Resetלאחר אישור הפעולה, על ידי הקלדת Y, הגדרות חומת האש חוזרות לערכי ברירת המחדל שלהן.

במדריך זה למדת כיצד להשבית ולעצור את חומת האש באובונטו. הראינו לך גם כיצד לאפשר את חומת האש ולאיפוס הגדרות.

עכשיו אתה יודע את האפשרויות הקיימות בכלי UFW. פקודות אלה מספקות בסיס מצוין לחקור פונקציות והגדרות חומת אש.

האם המאמר הזה היה מועיל?

VLADIMIR KAPLAREVIC

Vladimir הוא סופר תושב טק בפיניקסנאפ. יש לו ניסיון של למעלה משבע שנים ביישום פתרונות מסחר אלקטרוני ותשלומים מקוונים עם ספקי שירותי IT גלובליים שונים. מאמריו שואפים להנחיל תשוקה לטכנולוגיות חדשניות באחרים על ידי מתן עצות מעשיות ושימוש בסגנון כתיבה מרתק.

הבא כדאי לקרוא

1 בדצמבר 2022

UFW הוא ממשק פשוט המיושם על גבי iptables המספק דרך קלה יותר להגדיר חומת אש. השתמש בו כדי להגדיר כללי תקשורת לשרת וממנו ולהבטיח את אובונטו 18 שלך.04 מוגן.

4 בספטמבר 2019

מדריך הפניקסנאפ הזה מורה כיצד להפעיל ולהתחיל חומת אש ב- CentOS 7. זה מסביר מושגי אזור חומת אש בסיסיים ומלמד אותך כיצד לעבוד עם אזורי חומת אש ברירת מחדל.

2 ביולי 2019

Apache Tomcat הוא שרת יישומים קלים בחינם, קוד פתוח, המשמש ליישומי אינטרנט מבוססי Java. מפתחים משתמשים בו כדי ליישם את Java Servlet ו- Javaserver.

6 ביוני 2019

FTP מייצג פרוטוקול העברת קבצים. זה דומה ל- HTTP (פרוטוקול העברת היפר -טקסט), בכך שהוא מציין שפה להעברת נתונים ברשת. FTP הוא.