האם הצפנה מצמצמת את הביצועים?

איך מאזנים את ביצועי ההצפנה וביטחון בטיפול באירועים

סיכום

במאמר זה אדון במאזן בין ביצועי הצפנה לביטחון בטיפול באירועים. אבחן את ההשפעה של הצפנת דיסק באמצעות Luks ואספק המלצות לסוגים שונים של התקני אחסון.

1. מהי השפעת הביצועים של הצפנת דיסק באמצעות Luks?

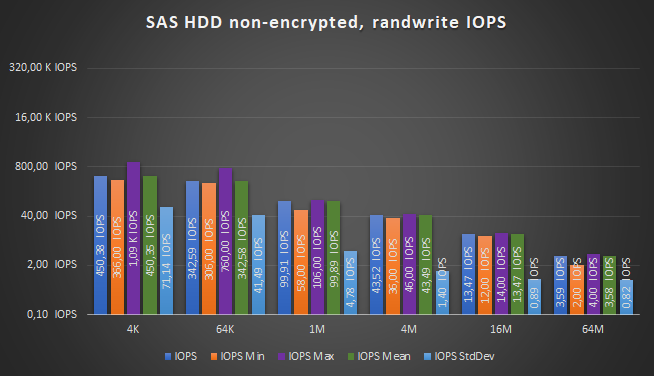

המדדים מראים כי התקורה הנוספת להצפנה בדיסקים מסתובבים אינה משמעותית מבחינת עומס המעבד. עם זאת, יכולות להיות הפסדי רוחב פס משמעותיים ו- IOPS (פעולות קלט/פלט לשנייה), וכתוצאה מכך עונש ביצועים.

2. מהם הפסדי הביצועים עבור סוגים שונים של דפוסי קלט/פלט?

הפסדי הביצועים משתנים בהתאם לדפוס הקלט/פלט. לכתבים רצופים יש את אובדן הביצועים הגבוה ביותר, ואחריו קריאות רצופות וכתבים אקראיים. לקריאות אקראיות יש את אובדן הביצועים הנמוך ביותר. בסך הכל, עונש הביצועים יכול להיות עד 79% עבור כתיבה רציפה.

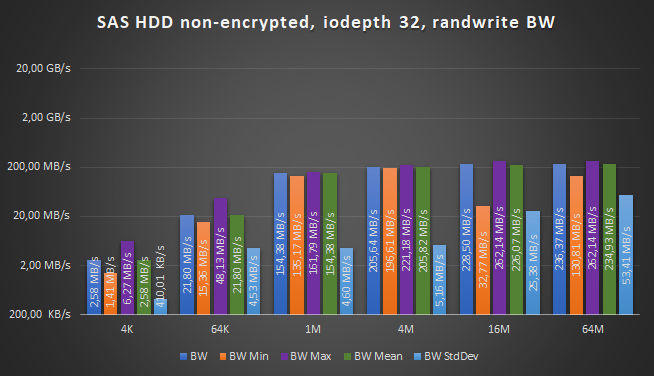

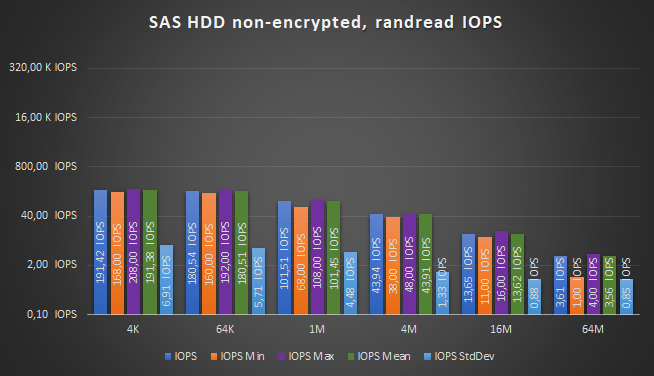

3. האם זה בטוח להפעיל הצפנת דיסק עם HDDS?

הפעלת הצפנת דיסק עם HDDs היא בדרך כלל בטוחה ולא תגרום לבעיות רבות ביחס לעומס מעבד, אפילו בתוך HCI (תשתית היפר-מרוצה). עם זאת, יכולות להיות הפסדי תפוקה משמעותיים ו- IOP.

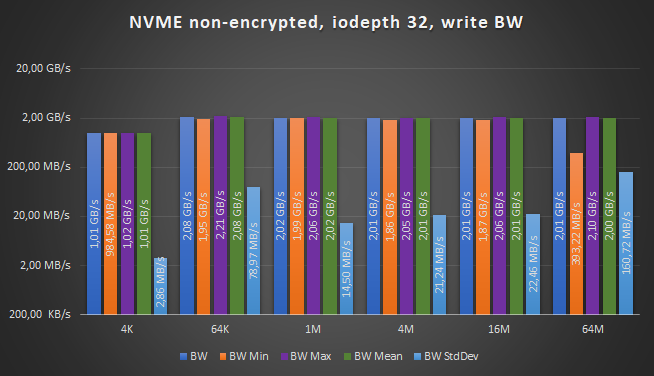

4. מה עם ההשפעה על כל מערכות הפלאש?

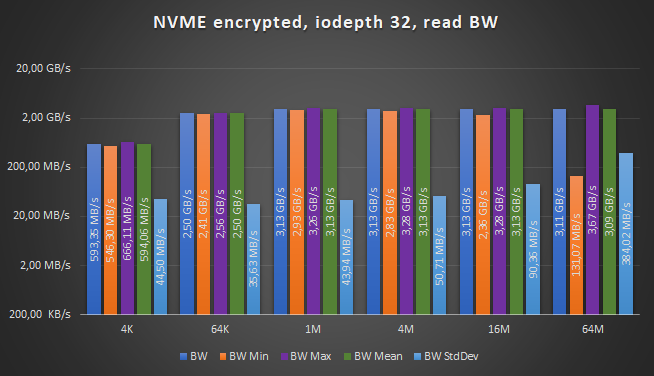

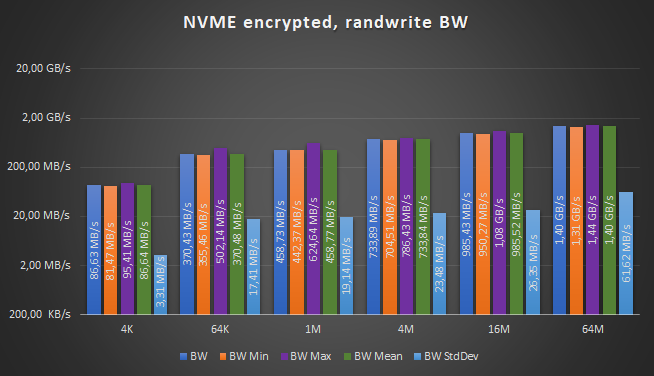

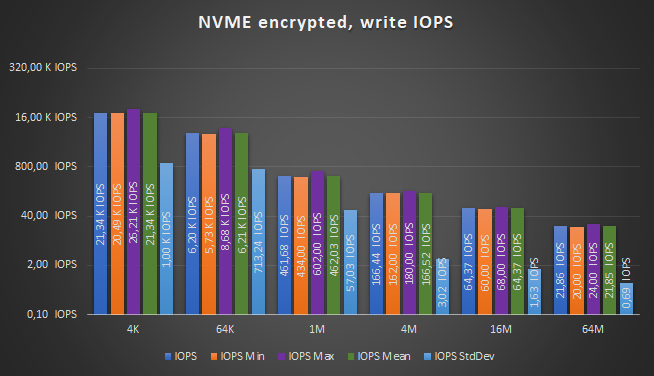

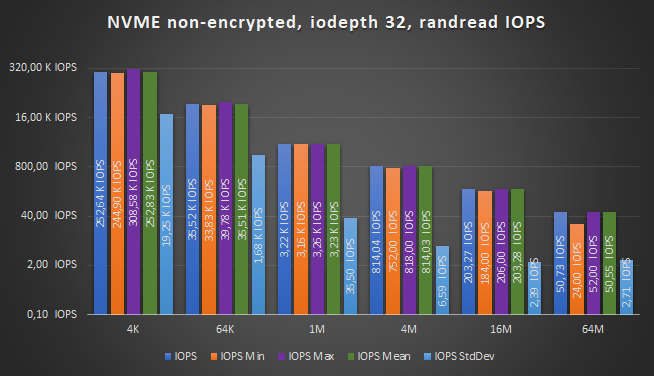

על NVME (זיכרון לא נדיף אקספרס) כל מערכות הפלאש, השפעת הביצועים יכולה להיות עצומה. עומס ה- CPU יכול להיות רווי במלואו אפילו בשלושה LUKS מוצפנים NVME SSD. זה מביא לצריכת חשמל מוגברת ואתגרים עם פיזור החום.

5. מהם הפסדי הביצועים עבור כל מערכות הפלאש?

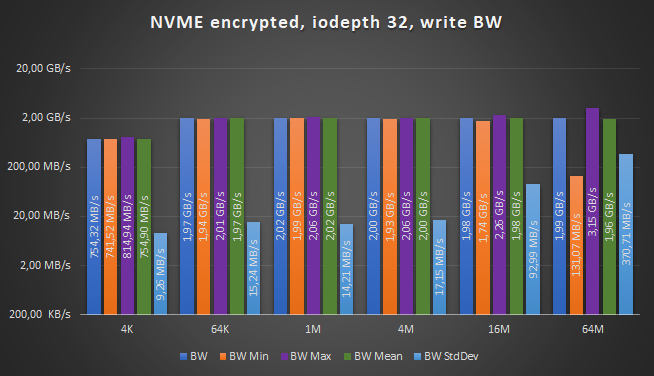

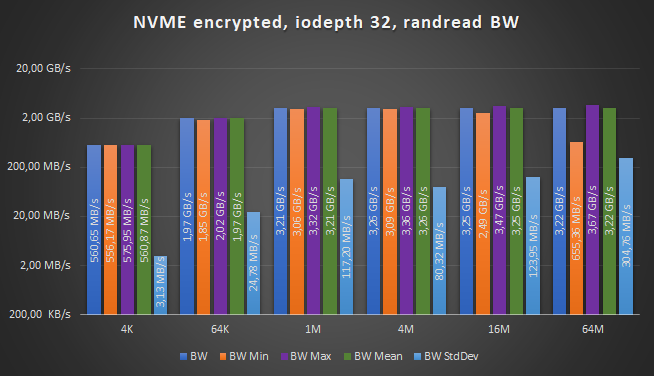

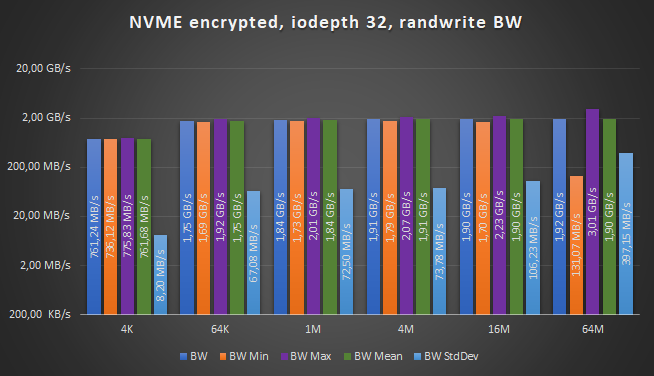

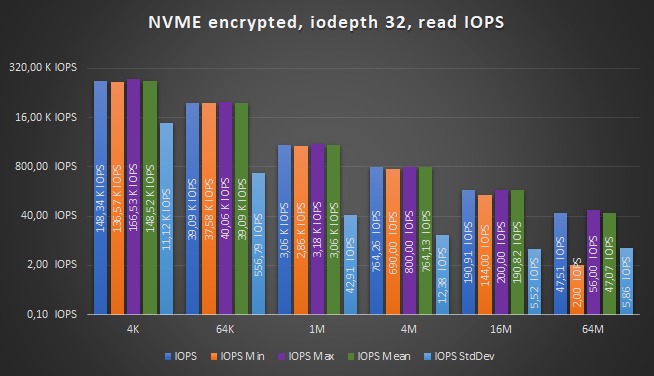

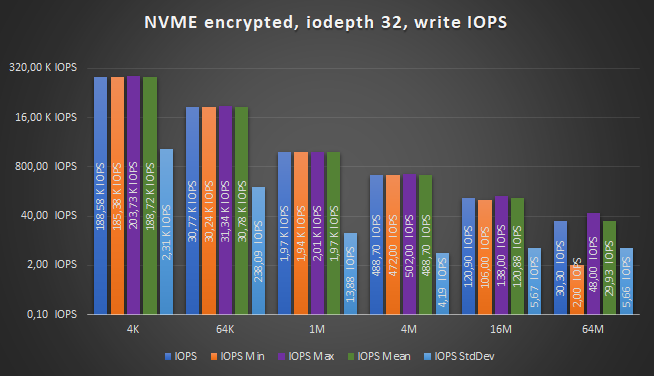

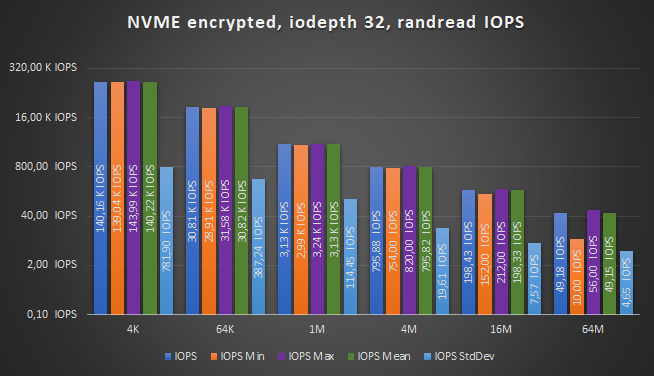

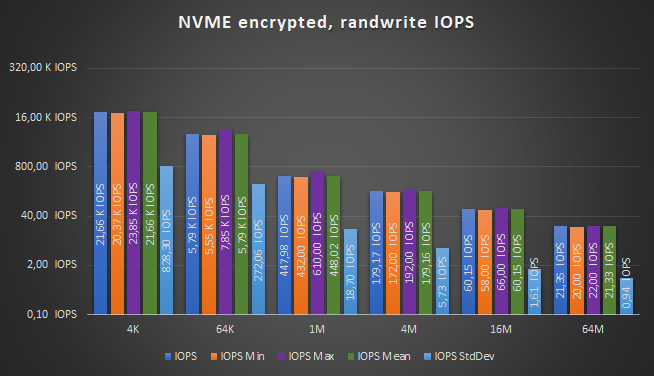

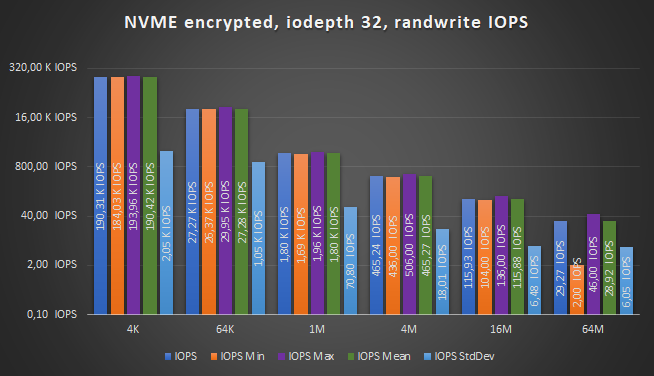

בדומה לדיסקים מסתובבים, ישנם רוחב פס משמעותי ואובדן IOPS עבור כל מערכות הפלאש. עונש הביצועים יכול להיות גבוה כמו 83% לסוגים שונים של דפוסי קלט/פלט. עומק קלט/פלט של 32 יכול להפחית את ההפסדים הללו באופן משמעותי.

6. האם כרטיסי מאיץ Crypto יכולים לעזור להפחית את נושא העומס של ה- CPU?

כרטיסי מאיץ Crypto, המורידים את פעולות הקריפטו מהמעבד, יכולים לספק פיתרון להפחתת עומס ה- CPU. כרטיסים אלה טוענים לתפוקה גבוהה של AES ויכולים להשתלב עם תוכנת הצפנת דיסק כמו DMCRYPT.

7. מהן ההמלצות לאיזון בין ביצועים וביטחון?

– עבור HDDs: באופן כללי, זה בטוח לאפשר הצפנת דיסק, אך היה מודע לתפוקה המשמעותית ואובדן ה- IOPS.

– עבור כל מערכות הפלאש: השפעת הביצועים יכולה להיות עצומה, ולכן יש צורך בהערכה זהירה. שקול להשתמש בעומק קלט/פלט של 32 ולחקור את השימוש בכרטיסי מאיץ קריפטו.

– מומלצים מדידות ובדיקות נוספות עם תצורות ספציפיות ובחירות חומרה כדי לקבוע את השפעת הביצועים בפועל.

8. האם השפעת הביצוע יכולה להיות שונה בעת השימוש ב- Ceph?

השפעת הביצועים בעת השימוש ב- CEPH, מערכת אחסון מוגדרת על ידי תוכנה, יכולה להיות שונה ומכוונת יותר להפסדים של כוננים בודדים. עם זאת, נושא העומס של ה- CPU עדיין נותר.

9. האם יש פתרונות פוטנציאליים להפחתת השפעת הביצועים?

שימוש בכרטיסי מאיץ Crypto ובחינת היכולות של תצורות חומרה ספציפיות יכול לעזור להפחית את השפעת הביצועים.

10. סיכום

בעת איזון בין ביצועי הצפנה וביטחון בטיפול באירועים, חשוב לקחת בחשבון את סוג מכשירי האחסון, דפוסי הקלט/פלט הספציפיים ואת הזמינות של פתרונות כמו כרטיסי מאיץ קריפטו. השפעת הביצועים יכולה להשתנות באופן משמעותי, והערכה מדוקדקת נחוצה כדי להבטיח את האיזון האופטימלי בין ביצועים לאבטחה.

איך מאזנים את ביצועי ההצפנה וביטחון בטיפול באירועים

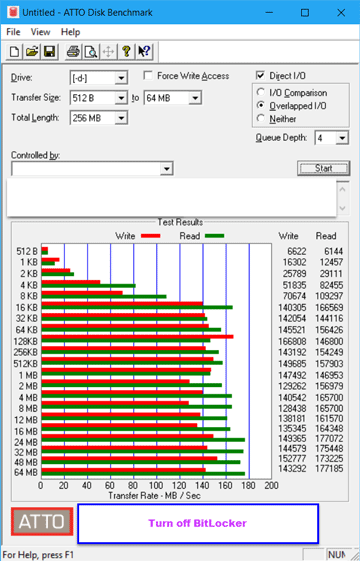

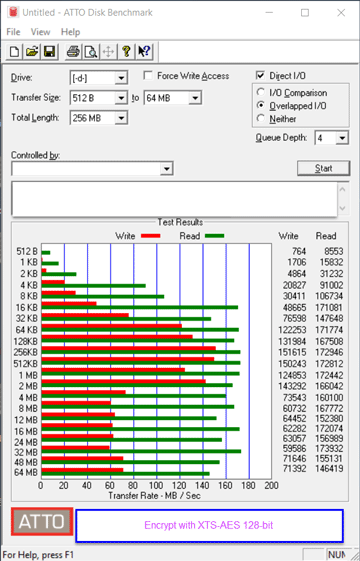

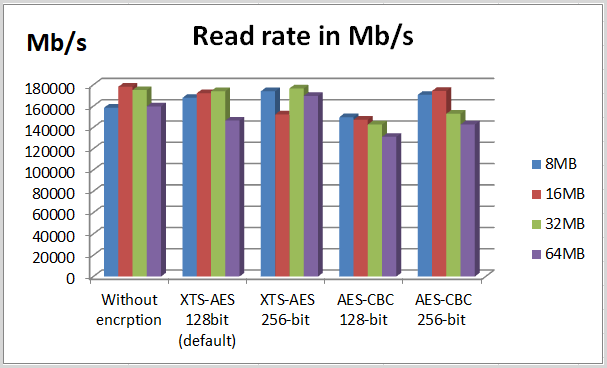

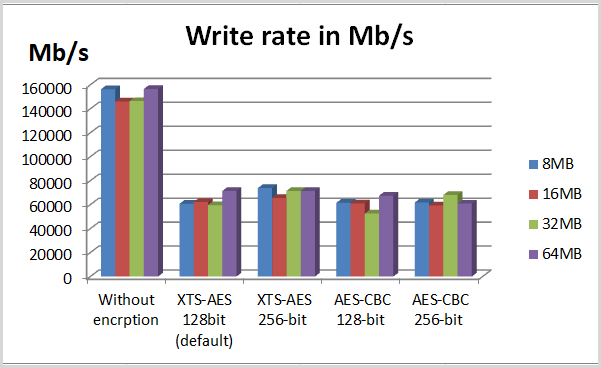

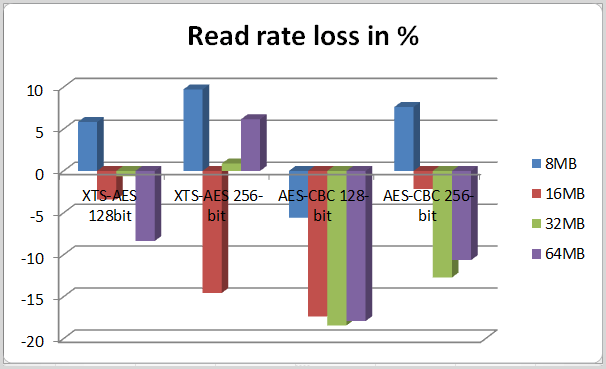

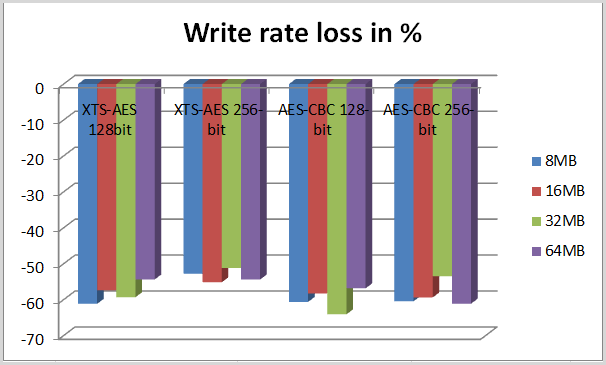

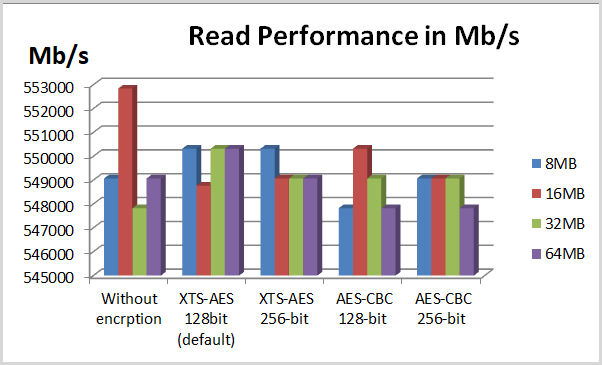

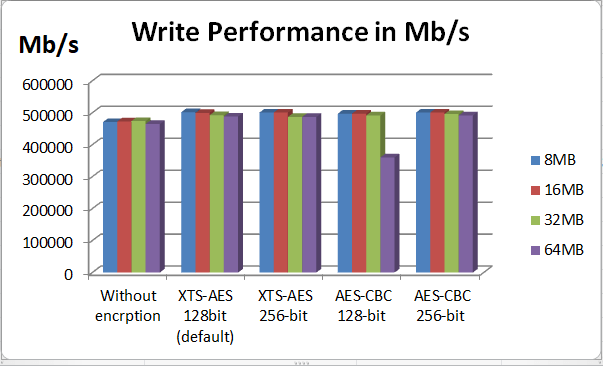

לכן, על פי ההשוואה לעיל, אנו יכולים לגלות שלשימוש בהצפנת Bitlocker יש השפעה מועטה על שיעור הקריאה בעוד שלשיעור הכתיבה יש הבדל ברור. בסיס על הרגל השימוש שלי, אני משתמש בנתוני הקריאה והכתוב של 8MB, 16MB ו- 64 מגה -בייט כדי להשוות פשוט.

השפעת הביצועים של הצפנת דיסק באמצעות Luks

במהלך כמה פגישות שבועיות של מכולות צוות SCS וגם צוות SCS IAAS הופיעה השאלה האם בדרך כלל מאפשרת הצפנת דיסק מלא או לא על שרתים – הקשורה במיוחד לאחסון מוגדר תוכנה כמו CEPH – צריכה להיות ברירת המחדל.

אמנם באופן כללי הפעלת הצפנת דיסק יכולה להיחשב כדבר טוב שאנשים רבים היו מסכימים איתו, אך יש הבדל בין הפעלת FDE במכשירי המחשוב האישיים שלך לעומת שרתים בסביבת מרכז נתונים, במיוחד כאשר יש להצפין הרבה כוננים.

הדאגות שהושמעו היו שההשפעה על הביצועים תהיה אדירה. אך מכיוון שלא היו נתונים בפועל העומדים לרשותך כדי להציג כמה גדול יכול להיות שההשפעה הזו יכולה להיות, התנפכתי לחפור בעניין העומד לרשותך ולעשות מדדים.

גם עם הזמינות של כוננים להצפנה עצמית, היה צורך להעריך את היישום המעשי של אותה טכנולוגיה.

“כִּמעַט” Tl; ד”ר

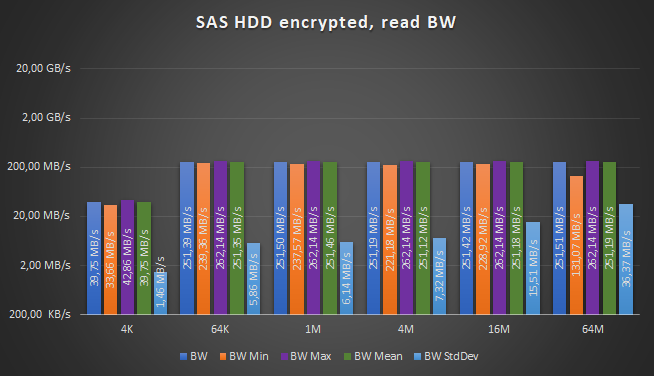

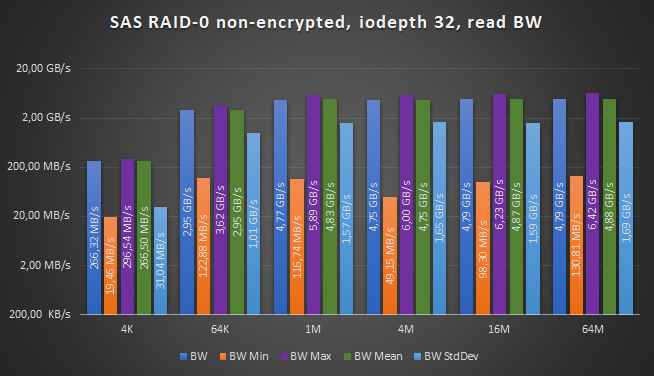

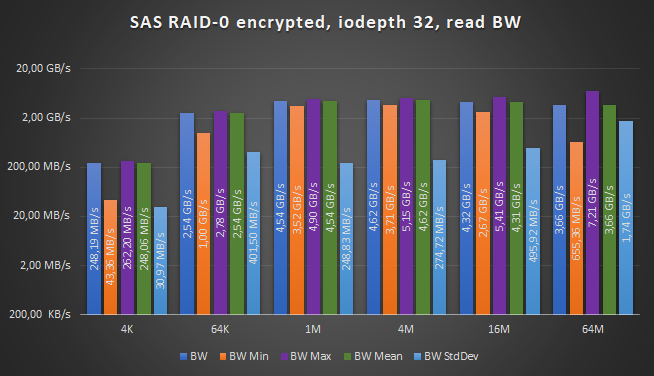

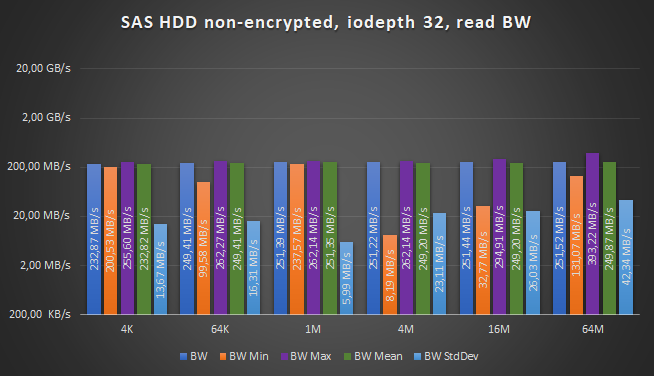

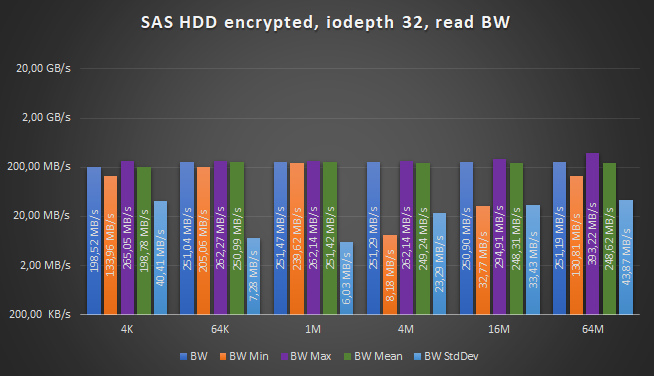

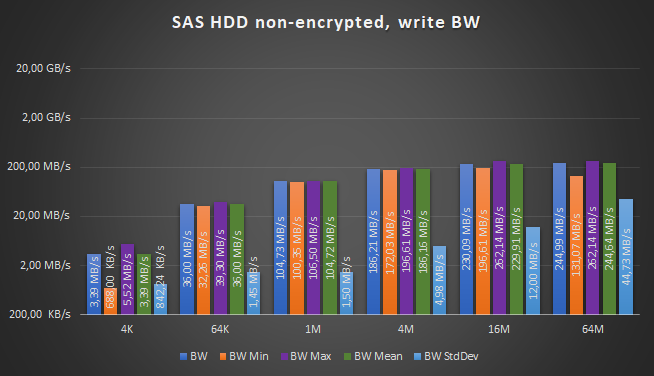

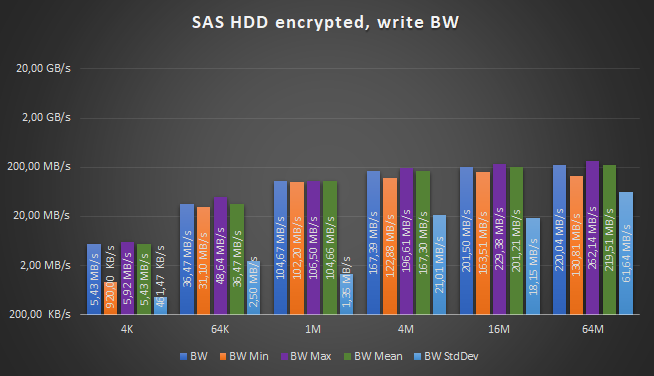

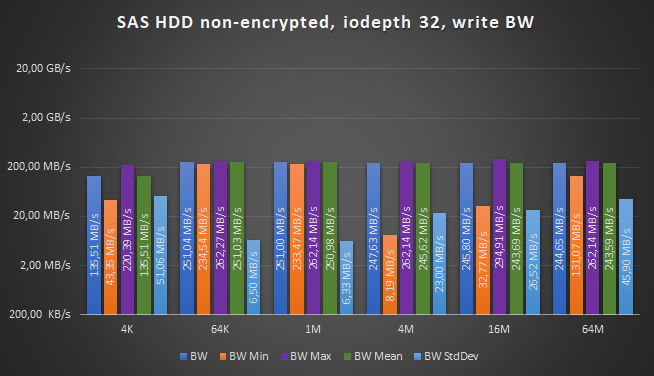

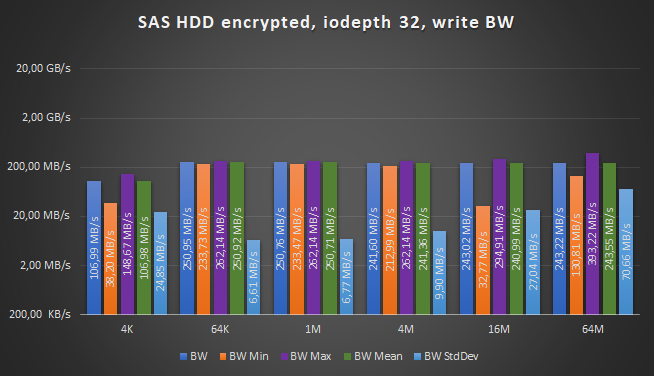

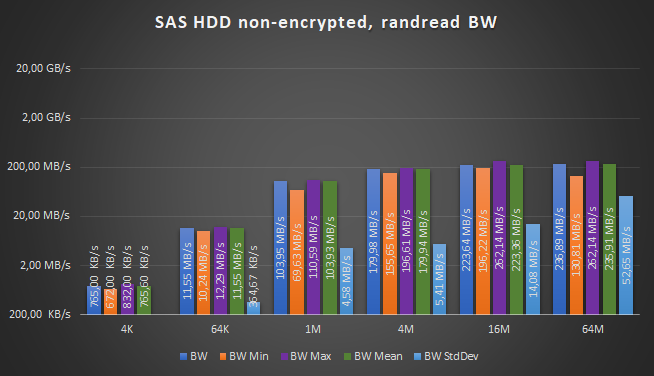

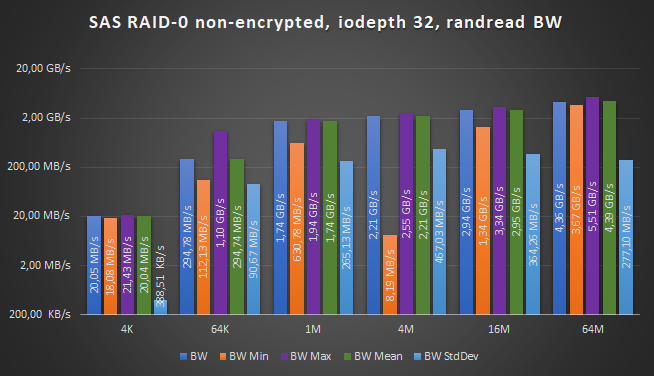

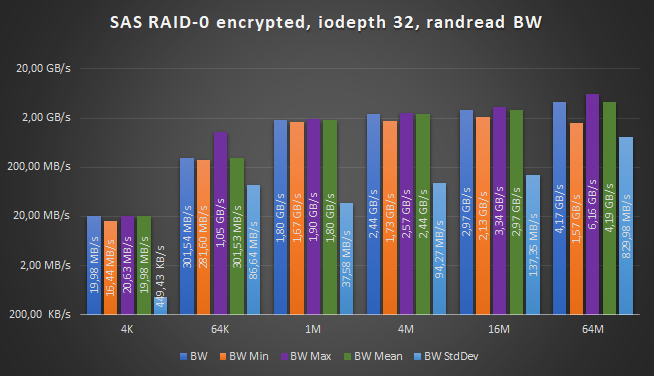

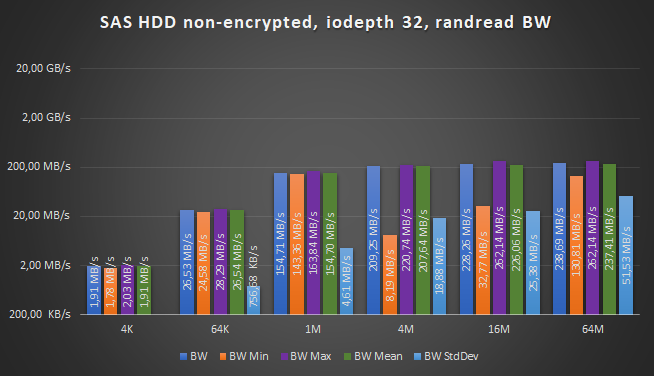

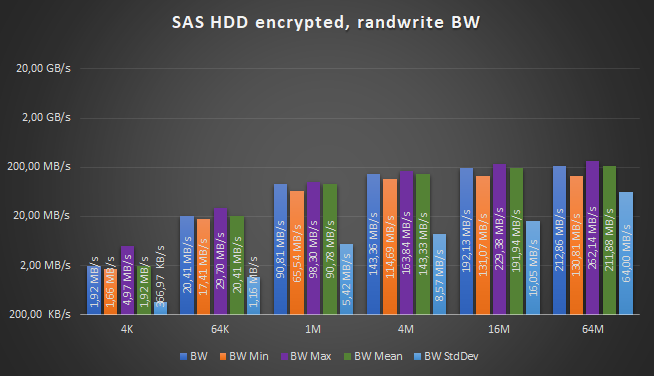

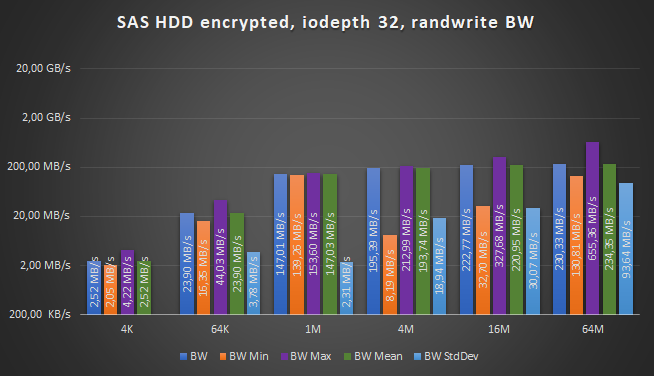

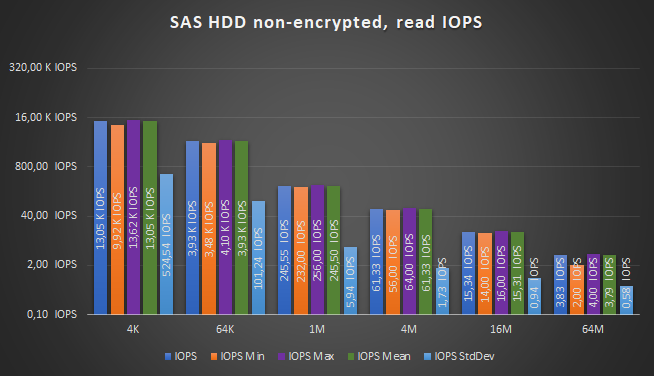

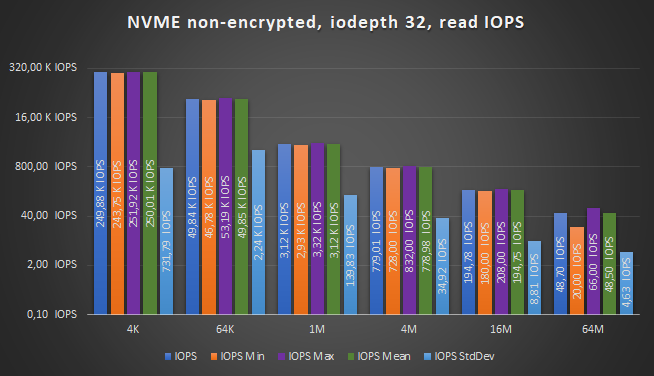

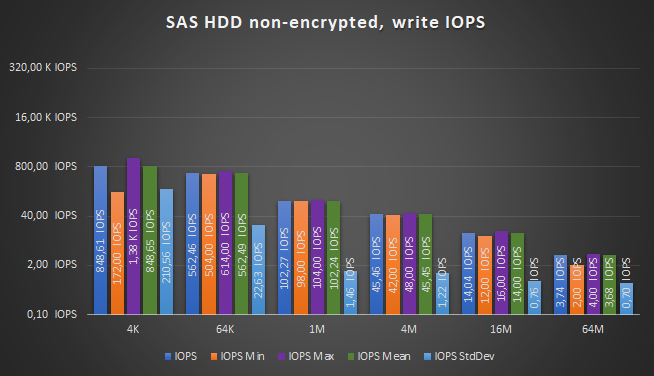

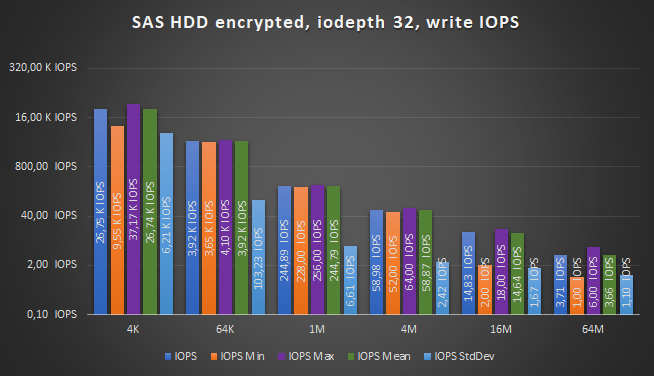

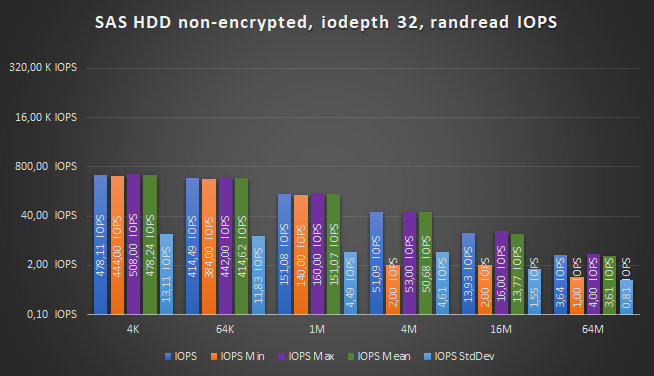

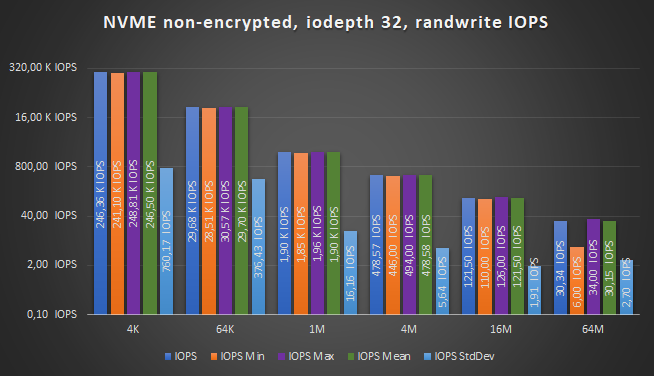

השפעה על דיסקים מסתובבים

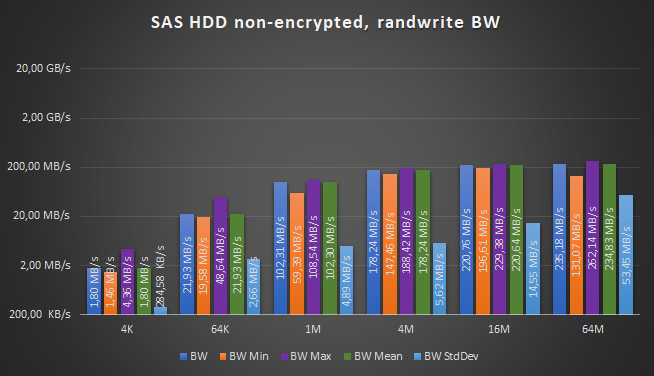

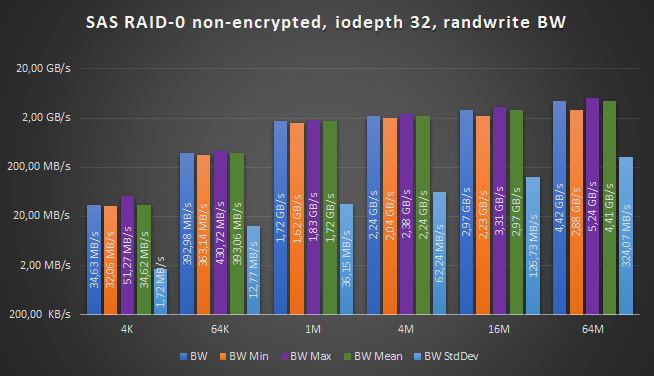

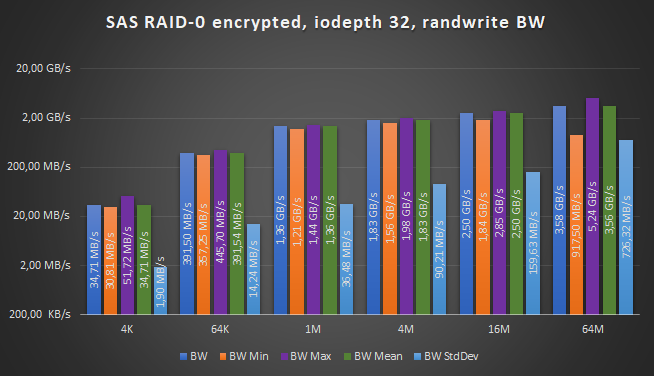

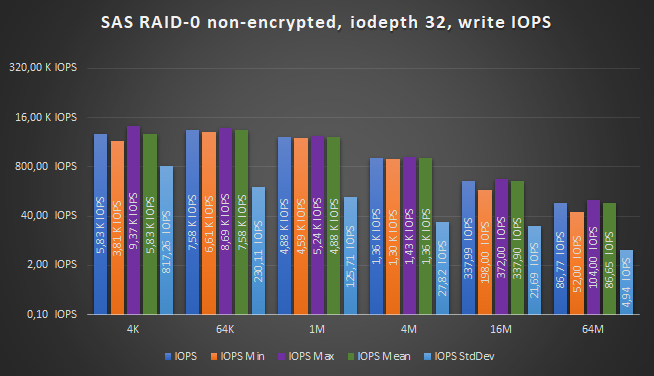

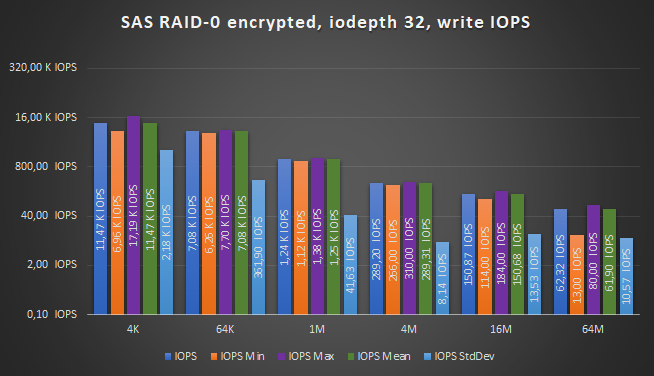

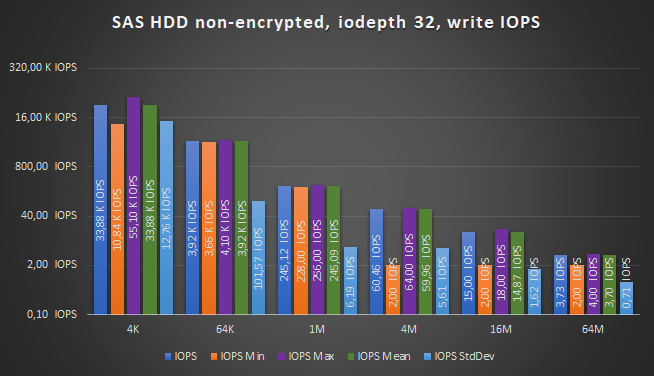

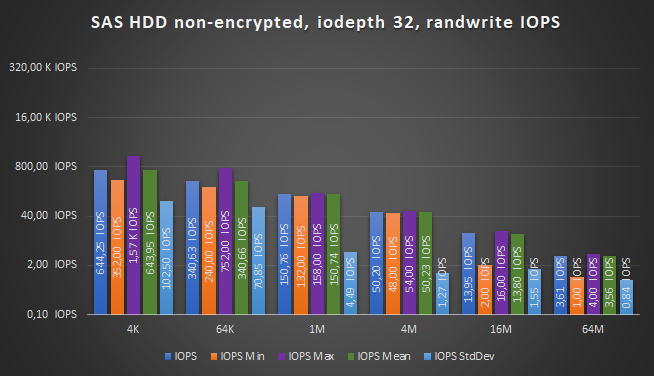

המדדים מראים כי התקורה הנוספת להצפנה בדיסקים מסתובבים אינה כה גדולה ביחס לעומס המעבד (לפחות בהשוואה ל- NVME), בעיקר מכיוון שהכוננים והבקרים הם הגורם המגביל שם.

אז SAS HDDS (אפילו על פני 24 מהם) אינם’זה גדול כל כך מבחינה מעבד. זה’S עדיין מדיד, אבל אפילו עבור צמתי HCI ההשפעה אינה כה גדולה עד שאפשר הצפנה עשויה לעורר הרס.

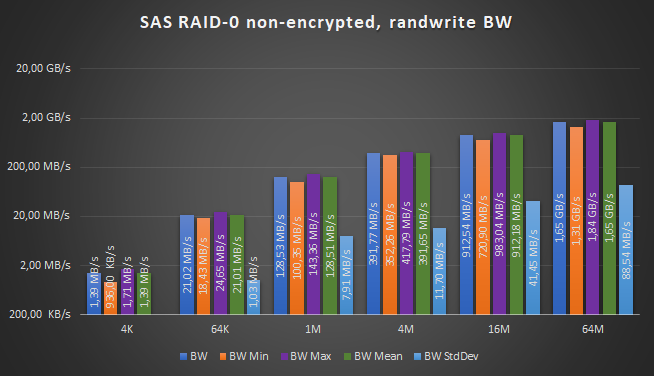

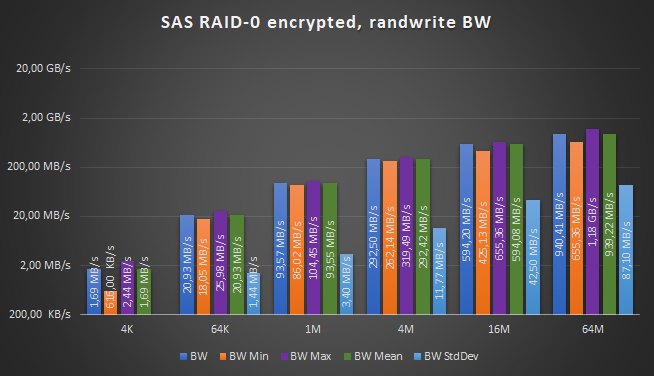

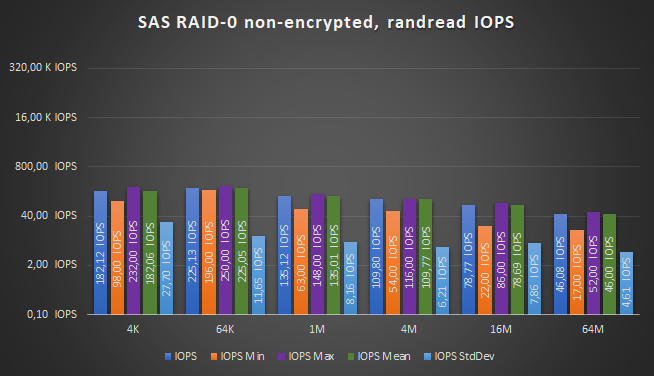

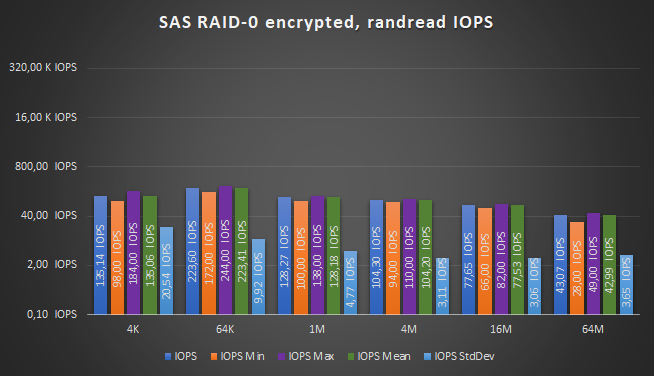

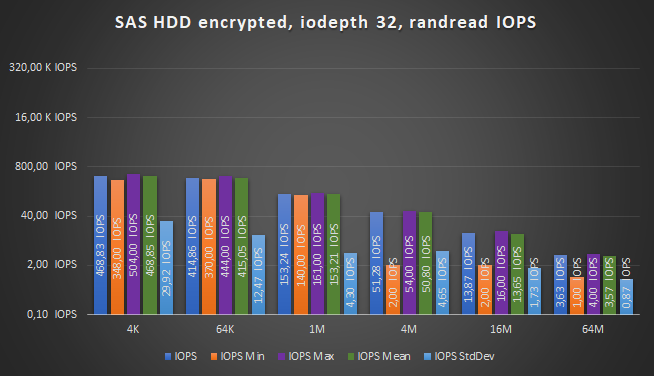

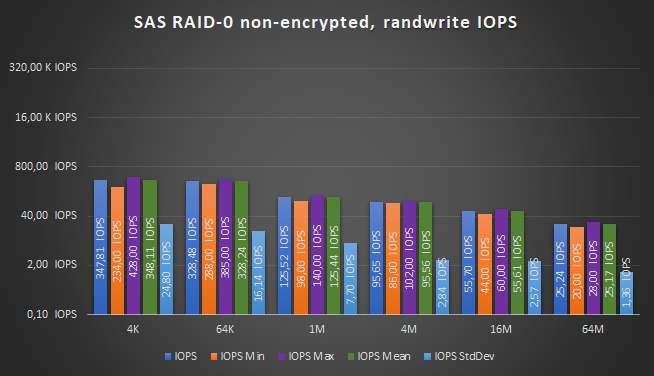

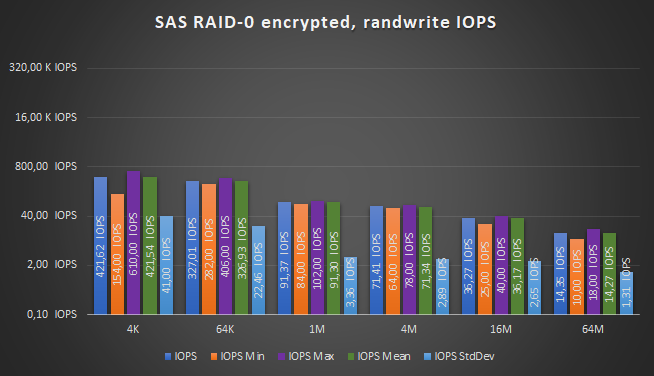

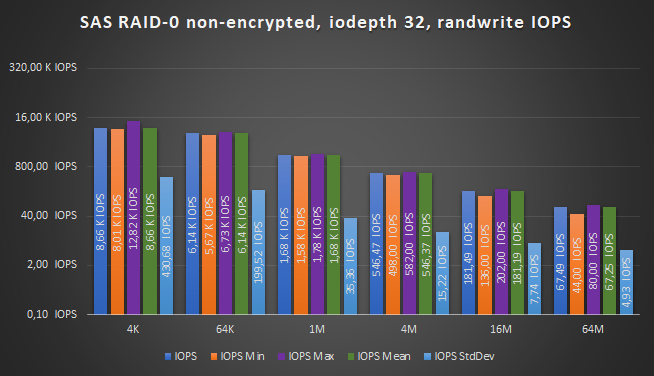

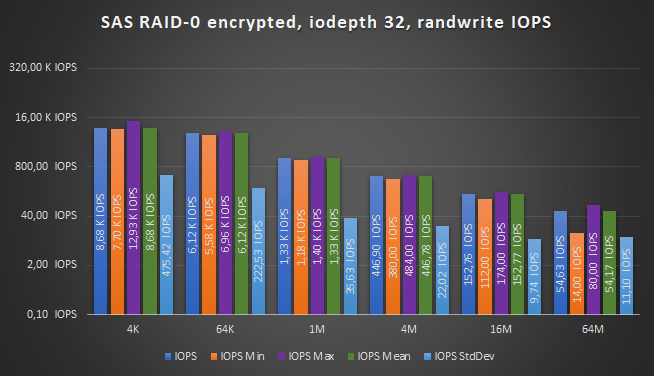

עם זאת, הפסדי רוחב פס ו- IOPS הם די גדולים ויכולים להוביל – תלוי בדפוס הקלט/פלט 79 % עונש ביצועים. הפסדי הביצועים הגרועים ביותר נצפו עם כתיבה רציפה (עד 79 %ואחריו קריאה רציפה (עד 53 %). הפסדי קלט/פלט אקראיים היו הגרועים ביותר עם כתיבים אקראיים (עד 43 %ואחריו קריאה אקראית (עד 26 %). בכמה ביצועים בודדים הביצועים היו טובים יותר מאשר ללא הצפנה, עד פי 5 מהר יותר על פני RAID-0 ב 4 KIB רצף כותב. יתכן שניתן לייחס זאת לתור קלט/פלט אופטימיזציה.

המלצה: בדרך כלל אתה יכול להפעיל בבטחה הצפנת דיסק עם HDDs, מכיוון שזה ככל הנראה לא יגרום לבעיות רבות ביחס לעומס המעבד גם בתוך HCI . עם זאת עונש הביצועים בתפוקה ו- IOP.

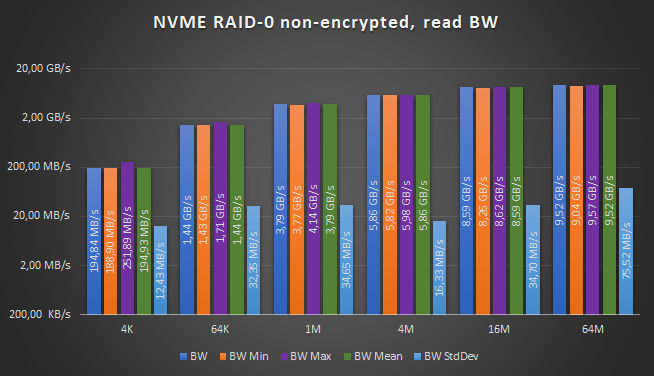

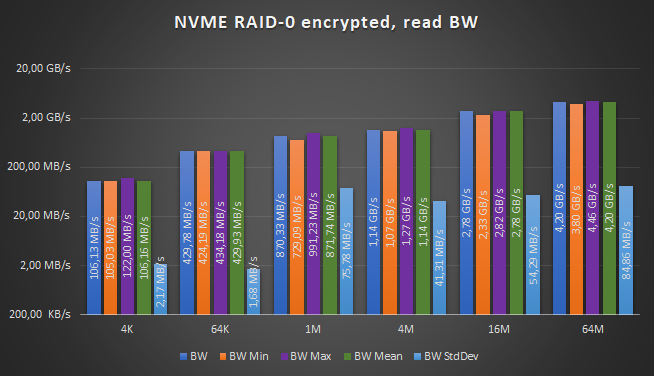

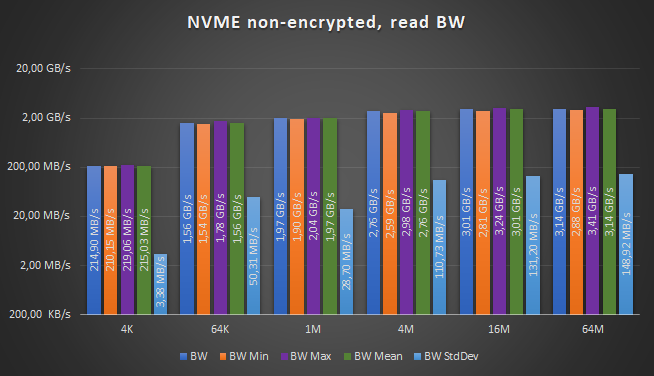

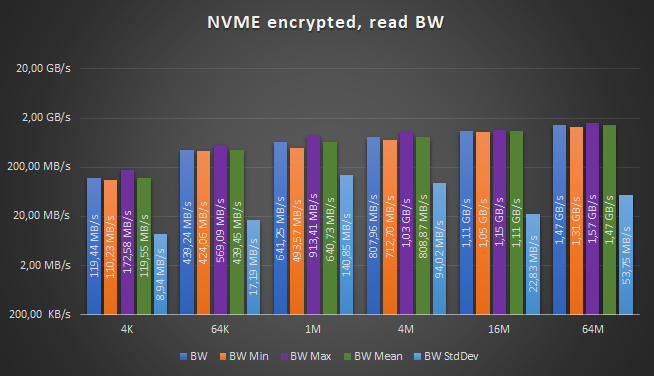

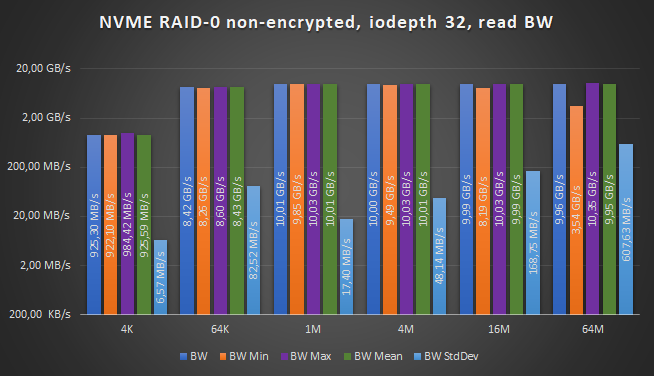

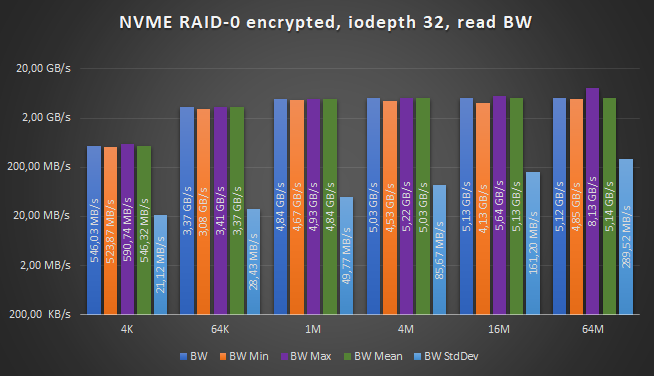

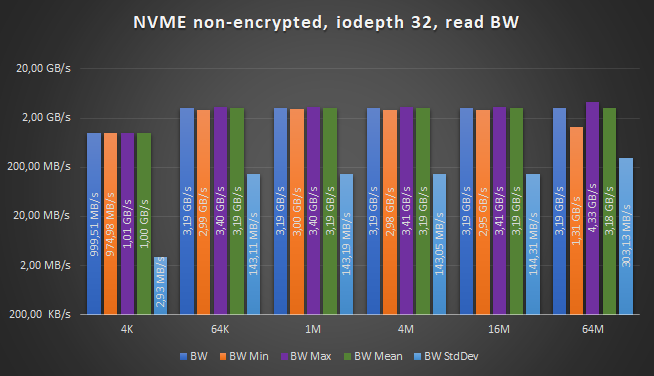

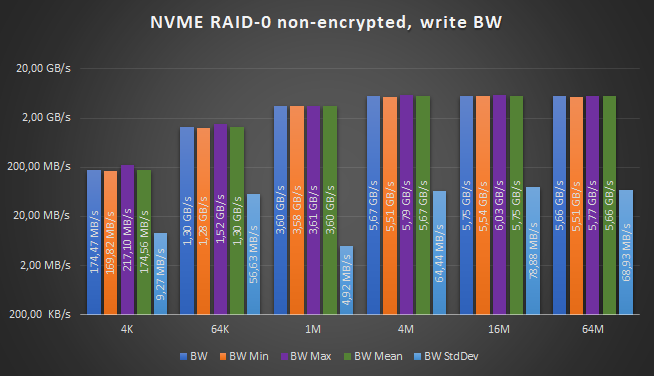

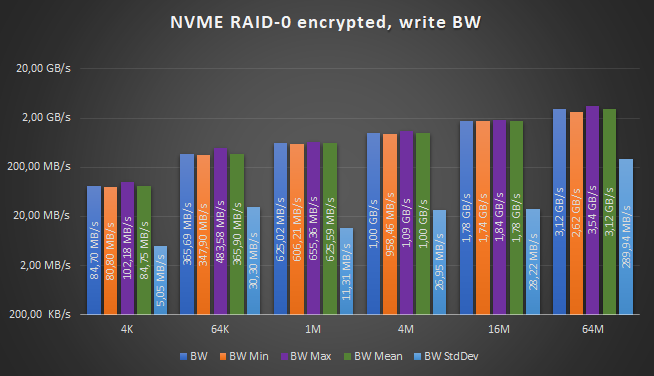

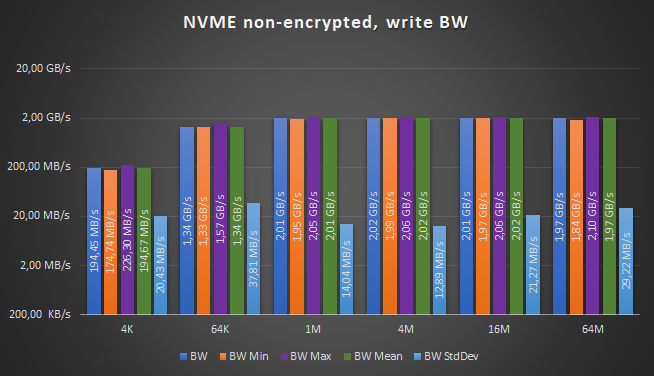

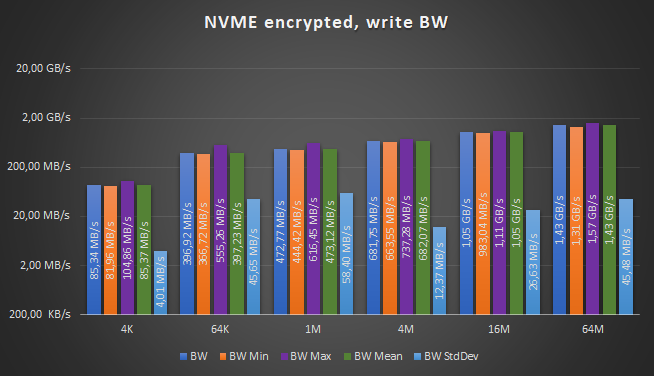

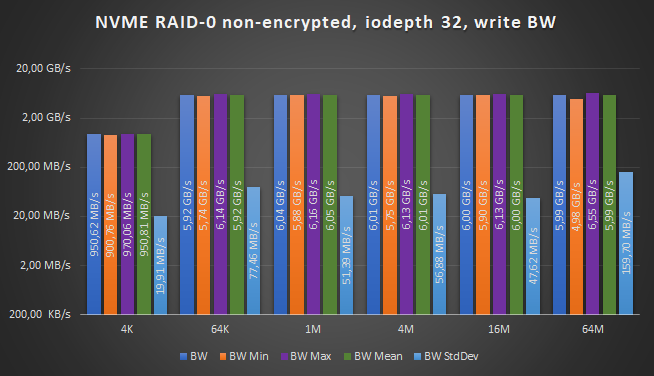

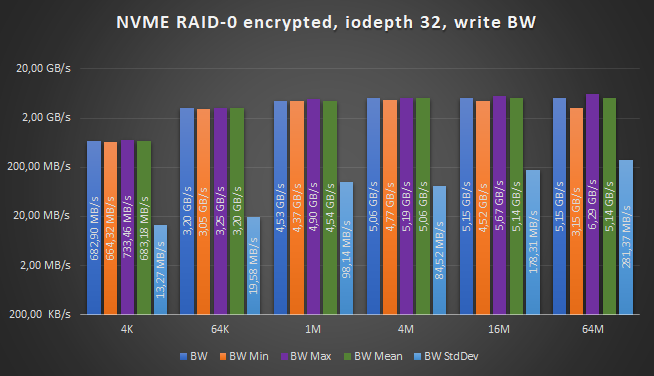

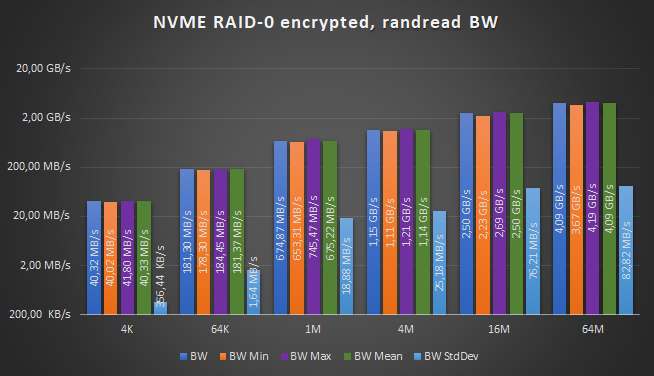

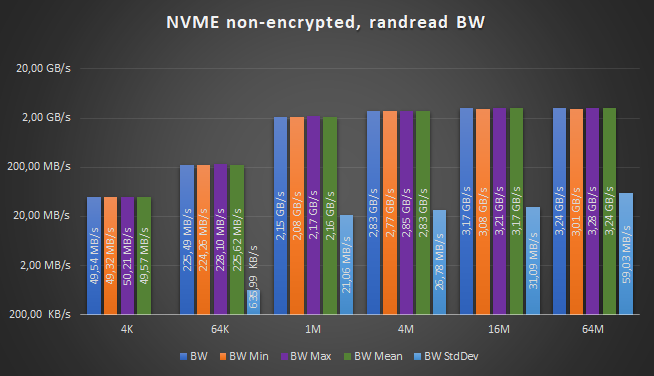

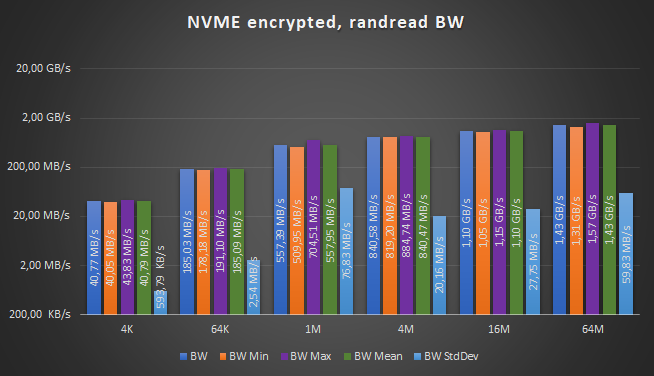

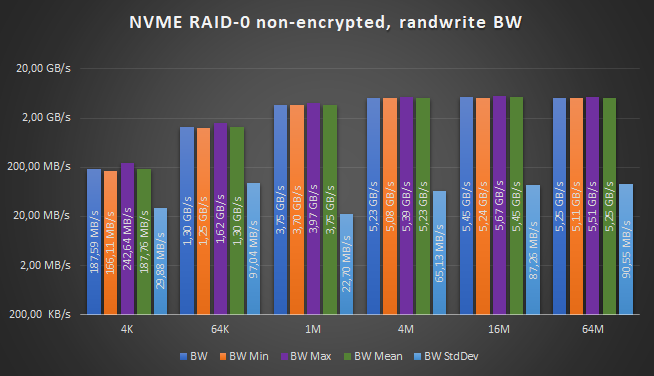

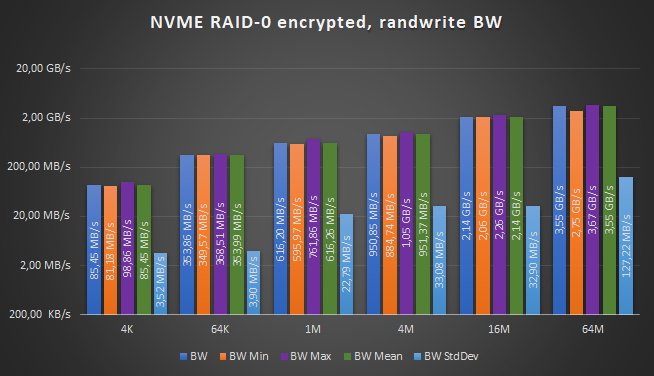

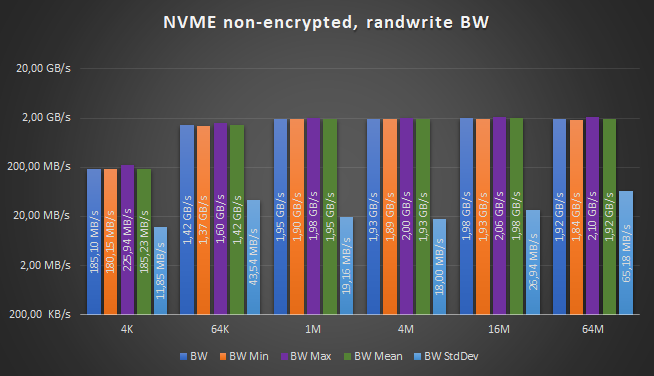

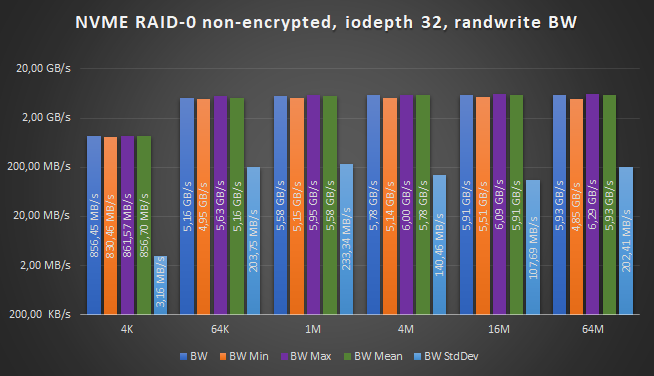

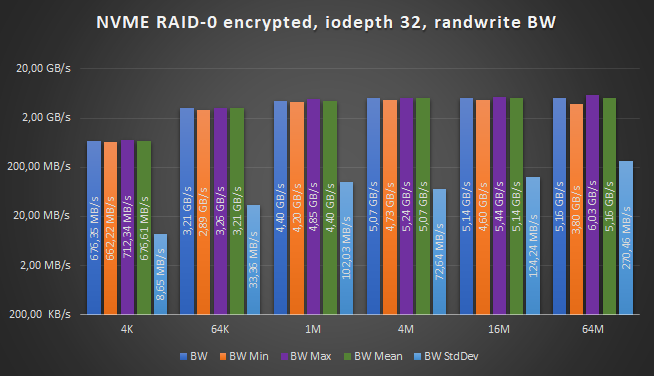

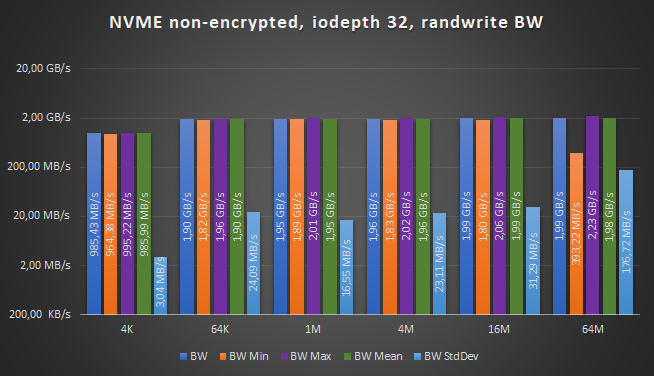

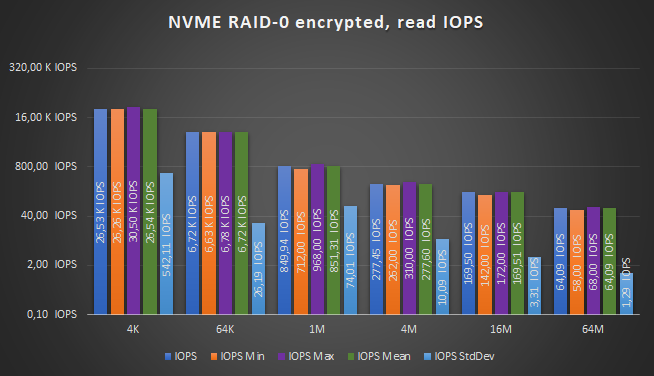

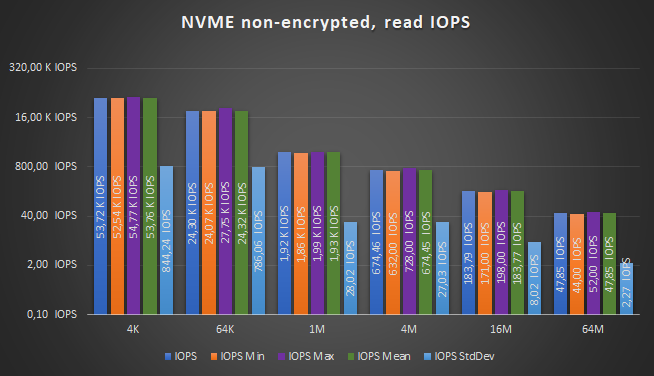

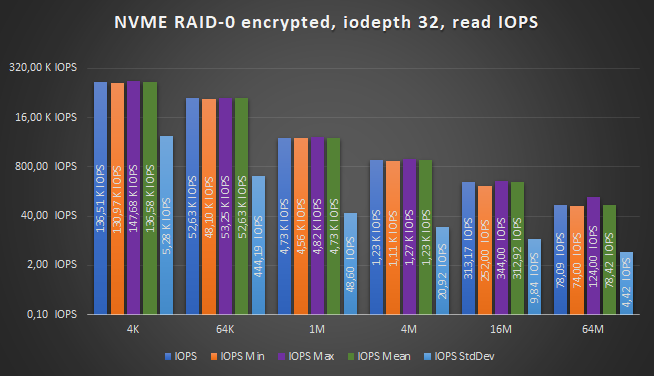

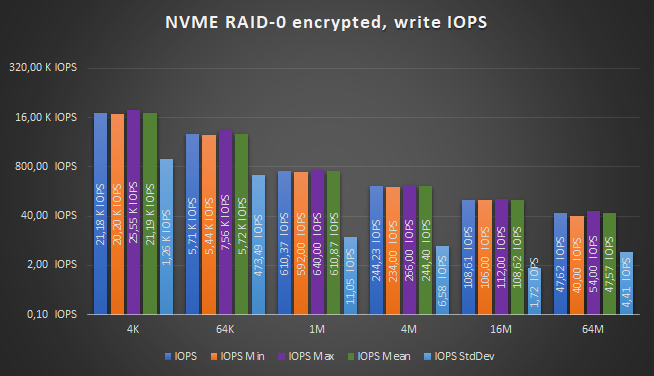

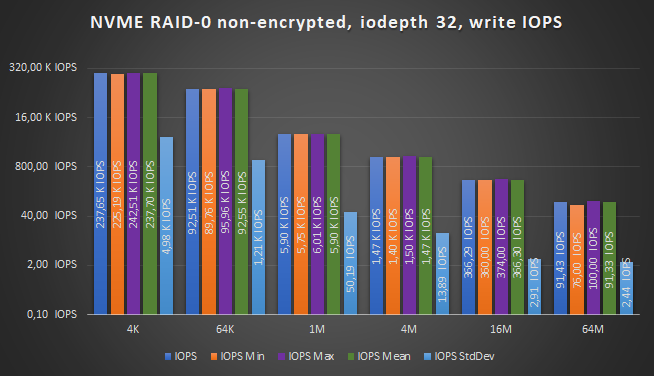

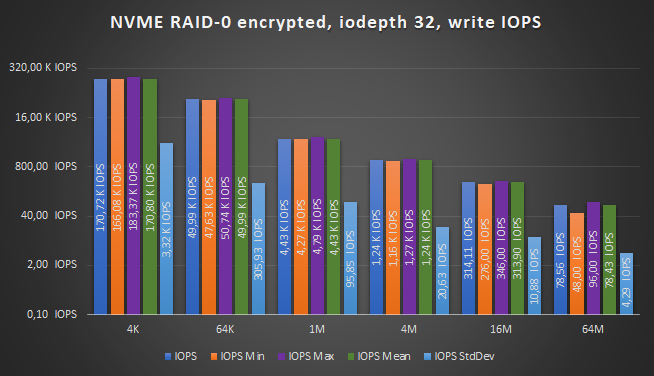

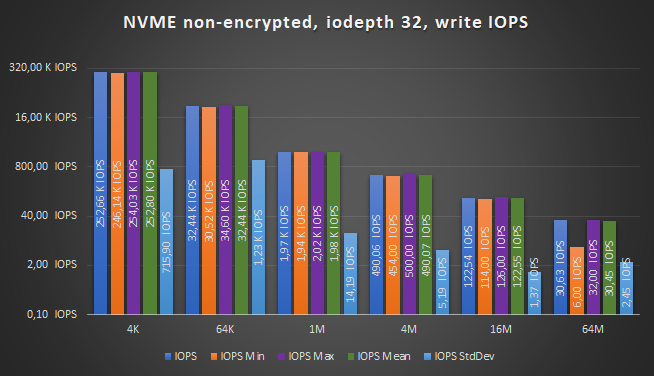

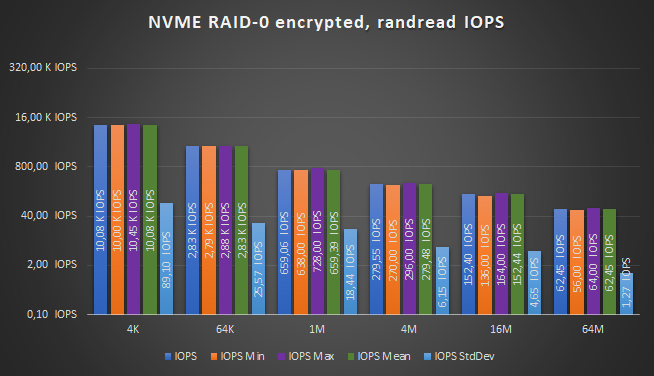

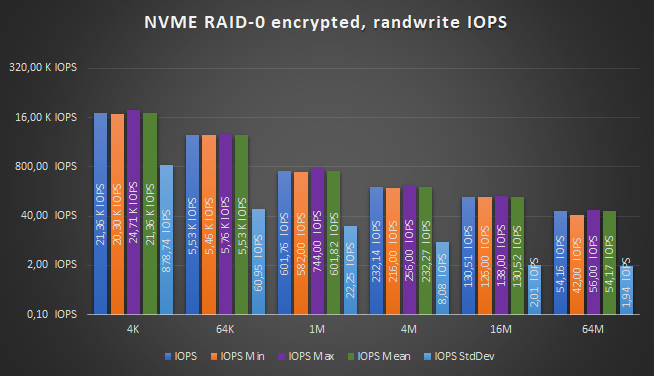

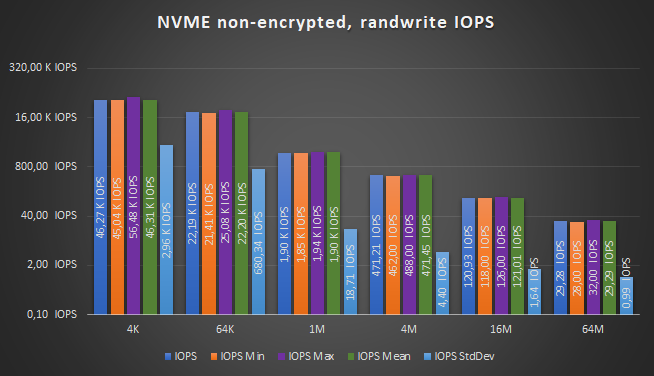

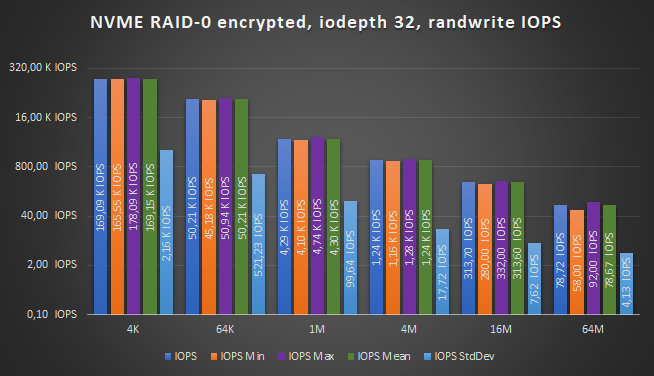

השפעה על כל הפלאש

ב- NVME כל מערכות הפלאש עֲנָקִי. פשיטה 0 על פני שלושה Luks מוצפנים NVME SSD.

זה מופיע בנתוני FIO בעת הוספת ערכי USR_CPU ו- SYS_CPU.

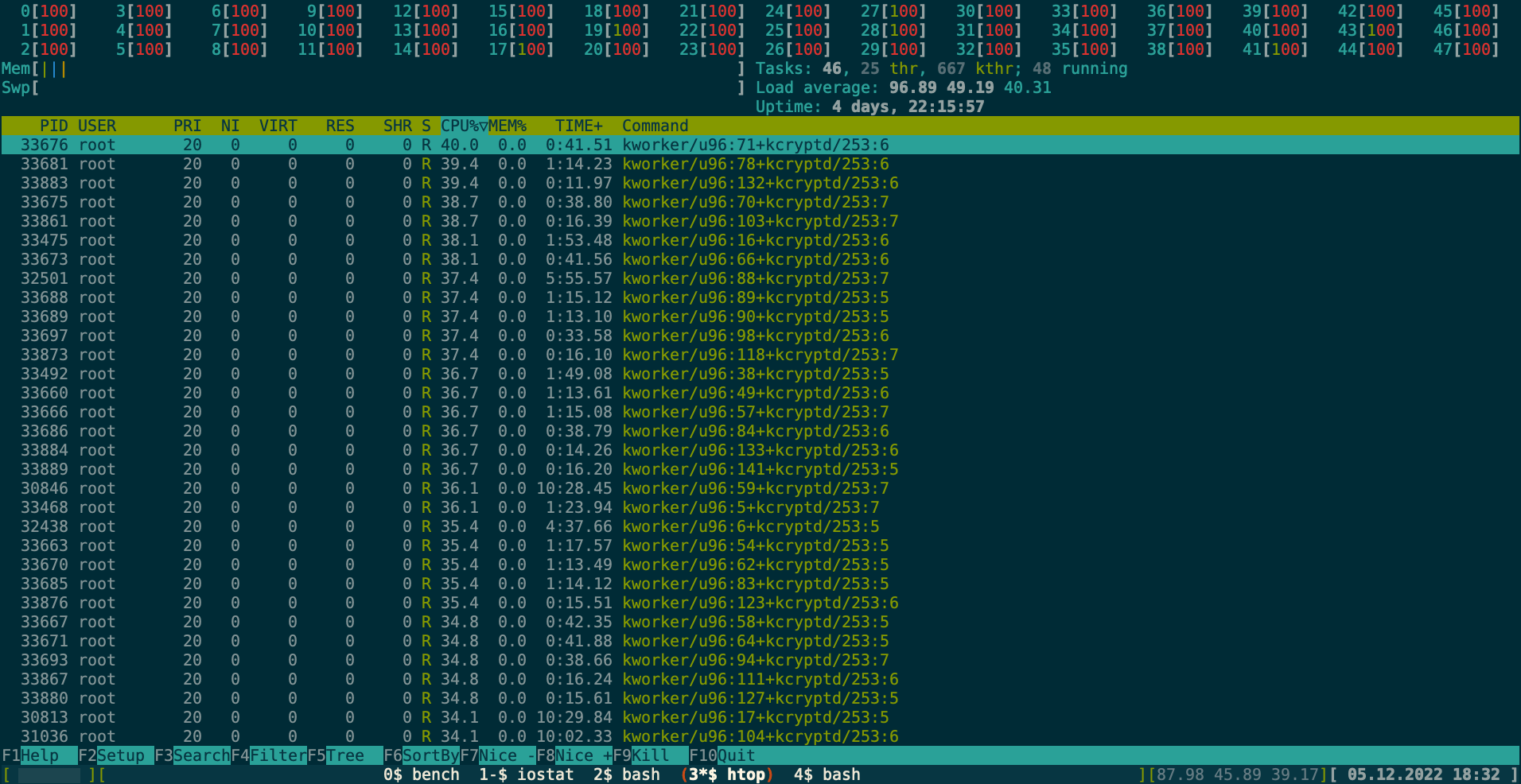

במהלך ריצות המידה עקבתי אחר המערכת בנוסף עם IOSTAT ו- HTOP והמסך המסך הבא של HTOP מראה כמה גדול זה יכול להיות שההשפעה הזו יכולה להיות גדולה.

זה AMD EPYC 7402P עם עומס של 100% מעבד בכל האשכולות/ליבות!

זה מגדיל משמעותית את צריכת החשמל ולצמתים של HCI יהיה רע לעומסי עבודה אחרים הפועלים עליו.

פיזור החום יכול גם להיות מאתגר כאשר מתלים שלמים מתפזרים לפתע דרך חום יותר מבעבר. לפחות עלות לקירור על גבי צריכת החשמל המוגברת של הצמתים תהיה ממש גרועה.

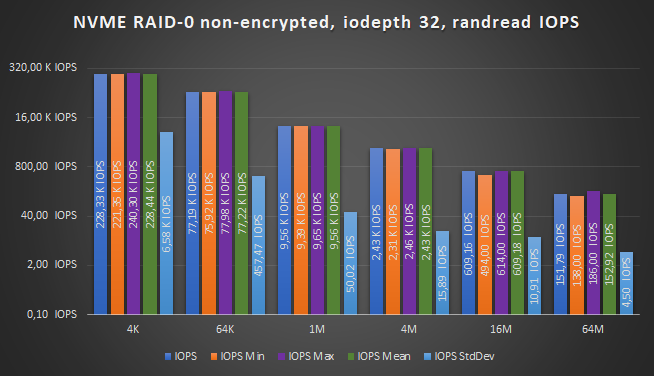

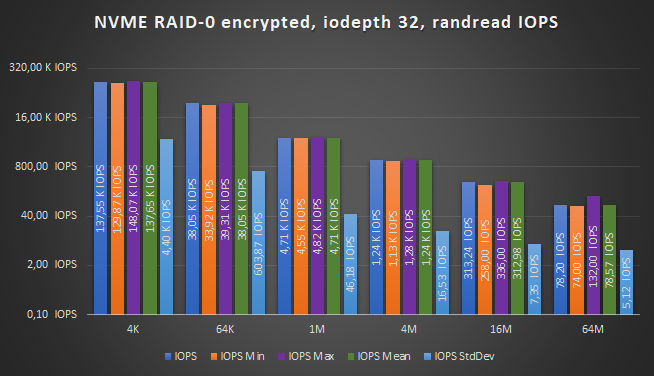

הפסדי רוחב פס ו- IOP 83 % עונש ביצועים. עומק קלט/פלט של 32 מפחית את ההפסדים באופן משמעותי. הפסדי הביצועים הגרועים ביותר עם הצפנה נמדדו עם RAID-0 ברוב המקרים.

הפסדי ביצועים ממוינים לפי סוג קלט/פלט הגרוע ביותר עד הטוב ביותר היו כותבים אקראיים (עד 83 %), כתיבה רציפה (עד 83 %), קריאה רציפה (עד 81 %) ולבסוף קריאה אקראית (עד 80 %).

כל הערכים הגרועים ביותר האלה היו עם קלט/פלט בגודל 1 ו -4 MIB על פני RAID-0 ללא עומק קלט/פלט 32. עם זאת ניתן לראות בבירור שכל הערכים הגרועים ביותר הללו הם בתוך 5 %, כך שזה גודל הקלט/פלט בשילוב עם שימוש ב- Luks ו- MD RAID ולא הכוננים.

זְהִירוּת: זה’קשה להשוות את הביצועים של RAID MD עם CEPH OSDS!

ההשפעה על הביצועים בעת השימוש ב- CEPH יכולה להיות שונה לחלוטין וכנראה שהיא תהיה מכוונת יותר להפסדים של כוננים בודדים. עם זאת, נושא העומס של ה- CPU עדיין נשאר.

לגבי עומס המעבד: ישנם כרטיסי מאיץ קריפטו הזמינים הטוענים לתפוקה של 200 GBPS AES ויכולים להשתלב עם DMCRYPT דרך מודולי גרעינים.

הקלפים האלה היו’T זמין לבדיקה, אך אם לשפוט לפי מחירים בשוק המשומש (לא עשיתי’לא מצא רשימות מחירים רשמיות) עבור כרטיסים כאלה ומפרט צריכת החשמל שלהם הם יכולים לספק פיתרון להפחתת פעולות הקריפטו מהמעבד בנקודת מחיר סבירה.

המלצה: ניתן לעשות מדידות נוספות לגבי צריכת חשמל ומאיצי קריפטו. כמו כן, בדיקה עם אשכול Ceph בפועל על כל הפלאש נחוצה כדי לקבל השוואה בין ההפסדים בהשוואה לפשיטת MD לינוקס.

כל ספק צריך להעריך כי בנפרד בהתאם לתצורות שלו ובבחירות החומרה שלו.

נכון לעכשיו ההשפעה על הביצועים ללא מאיצים גדולה מכדי להמליץ בדרך כלל על מאפשרת LUKS ב- NVME.

לגבי השימוש בכונני הצפנה עצמית:

ניתן היה להפעיל את ההצפנה באמצעות ביטוי סיסמה המשתמש

SEDUTIL תחת לינוקס. ההשפעה על הביצועים הייתה בשגיאת מדידה, ולכן בעצם לא קיימת. זֶה’הסיבה שבקטע למטה לא עשיתי’לא טורח ליצור תרשימים – התוצאות דומות מדי לפעולה רגילה (כצפוי).

לרוע המזל הכלי במצבו הנוכחי מסורבל לשימוש, גם יהיה צורך לכתוב סקריפטים לשילובו בהגדרות NBDE.

(אבל זה יהיה אפשרי בלי יותר מדי פריצה!)

אולם למרות שזה באופן טכני עבודות והשפעת ביצועים נמצאת בסמוך לאפס, נתקלתי בתצוגה חמורה לשימוש בטכנולוגיה זו בשרתים, במיוחד בסביבות ענן:

לאחר הפעלת המערכת או נעילה ידנית את הכונן והפעלה מחדש, קושחת המערכת עצרה במהלך העמדה כדי לבקש את משפט הסיסמה לכל כונן.

במערכת הבדיקות Supermicro Server לא מצאתי שום דרך להשבית את זה ב- BIOS/UEFI, מה שהופך את הטכנולוגיה הזו לא לאתחל מחדש ובכך לבלתי שמיש בסביבות שרתים. אפילו גרוע יותר היה זה גם כשניסו להקליד את משפט הסיסמה, זה לא היה’לא התקבל. אז איכשהו הדרך שבה סדוטיל מאחסנים את משפט הסיסמה שונה ממה שהקושחה עושה?

המלצה: הכלי צריך להיות מלוטש ולתיעוד שיפור משמעותית. התיעוד על הכלים מבלבל מאוד עבור מנהל המערכת הכללי ויכול להוביל בקלות לשגיאות מפעיל.

גם בגלל נושאי ה- BIOS/UEFI הנוכחיים לא ניתן להמליץ על הטכנולוגיה עד כה.

אם הספקים היו מספקים דרך להשבית לבקש את משפט הסיסמה של כוננים מסוימים, ניתן יהיה להשתמש ב- SEDs בסביבת DC ללא צורך בהתערבות מפעילה ידנית בעת הפעלה מחדש.

זה מסכם את סעיף ה- TL; DR.

אז בלי להתייחס עוד יותר, תן’s לחפור בפרטים.

מערכי הבדיקה

נעשה שימוש בשתי מערכות בדיקה שונות. מכיוון שלא ניתן היה לבנות/לרכוש מערכות ייעודיות לבדיקות השתמשתי בשתי מכונות זמינות בקלות.

המפרט של אלה הם:

מערכת בדיקה א ‘: SAS HDD בלבד

CPU 2 x Intel (R) Xeon (R) זהב 6151 מעבד @ 3.00GHz RAM 512 GB כוננים 24 X HGST HUC101818CS4200 10K RPM 1.8 TB

מערכת בדיקה B: NVME כל הבזק בלבד

מעבד 1 x AMD EPYC 7402P זיכרון RAM 512 GB (16 x 32 GB סמסונג Rdimm DDR4-3200 CL22-22-22 ECC REG) כוננים 3 X סמסונג MZQLB3T8HALS -00007 SSD PM983 3 3.84TB u.2

מפרט מדד

בשתי המערכות ביצעתי סדרה של אמות מידה עם FIO באמצעות כמה סקריפטים מותאמים אישית.

בחרתי לבדוק את גדלי החסימה הבאים, מכיוון שהם יכולים להציע תובנה מסוימת עליהן/פלט עלולה לגרום לאיזה סוג עומס:

- 4 קיב

- 64 קיב

- 1 MIB

- 4 MIB (אובייקט ברירת מחדל/”פס” גודל עבור Ceph RBDs)

- 16 MIB

- 64 MIB

בדיקות ה- FIO הבאות בוצעו:

- קריאה רציפה

- כתיבה רציפה

- קריאה אקראית

- כתיבה אקראית

הכל עם אפשרות -ישיר וגם חוזר על עצמו עם -Ioidepth = 32 אפשרות ומשתמש ב- LiBaio.

סימני המידה הללו בוצעו עבור:

- מכשירי האחסון הגולמיים ישירו ללא הצפנה (ה.ז. דיסק SAS אחד, כולם NVME SSD)

- מכשירי האחסון הגולמיים עם הצפנה

- פשיטת MD לינוקס 0 על כל המכשירים ללא הצפנה

- פשיטת MD לינוקס 0 על כל המכשירים עם הצפנה במכשירי הבסיס

- עבור הכוננים המסוגלים SED (רק מערכת הבדיקה B) עם מופעלת SED, אם כי לא היה צפוי שום הבדל בגלל העובדה שכוננים בעלי יכולת SED בדרך כלל תמיד מצפינים את כל הנתונים שלהם באמצעות מפתח פנימי.

אז הפעלת SED רק מצפנת את המפתח, הדורשת פענוח לאחר נעילת הכונן באמצעות תוכנה או בגלל אובדן חשמל.

(מפושט, ניתן למצוא פרטים במפרט כמו אופל 2.0)

דלג על מדד דלג על עצמו, מכיוון שלא ניתן היה להשיג הגדרת בדיקה מתאימה שהציעה גם NVME וגם SAS OSDS. אך מכיוון שמאפשרת הצפנת Ceph משתמשת ב- OSDs מוצפנים של Luks, התוצאות צריכות להיות שימושיות בכל זאת.

תסריט פיו מדד

במקרה שאתה רוצה להריץ מדדים משלך, הנה הסקריפט ששימש לייצור הנתונים:

הִיכים!/bin/bash Logpath="$ 1" Bench_Device="2 $" MKDIR -עמ ' $ Logpath IoEngine="ליביו" תַאֲרִיך=`תַאֲרִיך +%s` ל RW ב "לִכתוֹב" "RandWrite" "לקרוא" "Randread" לעשות בשביל BS ב "4K" "64K" "1M" "4M" "16 מ '" "64 מ '" לַעֲשׂוֹת (( הֵד "===== $ RW - $ BS - ישיר === nb "> הד 3 > /proc/sys/vm/drop_caches fio --RW=$ RW --ioEngine=$IoEngine> --גודל=400 גרם --BS=$ BS --ישיר=1 --זמן ריצה=60 --מבוסס על זמן --שֵׁם=סַפְסָל --שם קובץ=$ Bench_device --תְפוּקָה=$ Logpath/ /$ RW.$BS>-ישיר-`שם בסיס $ Bench_device`.תאריך $.עֵץ.JSON --פורמט פלט=JSON סנכרון הד 3 > /proc/sys/vm/drop_caches הֵד "===== $ RW - $ BS - ישיר iodepth 32 === nt ">-rw=$ RW --ioEngine=$IoEngine> --גודל=400 גרם --BS=$ BS --Iodepth=32 --ישיר=1 --זמן ריצה=60 --מבוסס על זמן --שֵׁם=סַפְסָל --שם קובץ=$ Bench_device --תְפוּקָה=$ Logpath/ /$ RW.$BS>-IOD32 ישיר-`שם בסיס $ Bench_device`.תאריך $.עֵץ.JSON --פורמט פלט=JSON סינכרון ) | טי $ Logpath/ /$ RW.$ BS-`שם בסיס $ Bench_device`.תאריך $.עֵץ הֵד נעשה נעשה התסריט מצפה לשני פרמטרים:

- ראשית הנתיב היכן לאחסן את קבצי היומן (הנתיב ייווצר אם הוא לא קיים)

- טיעון שני הוא המכשיר שעליו ניתן להפעיל את מדדי המבחן נגד

הסקריפט יפיק רצף של קבצי יומן בפורמט JSON, אשר ניתן לנתח אותו עם כלים לבחירתך.

ביצועי אלגוריתם Luks של קו הבסיס

בשתי המערכות ניהלתי לראשונה את CryptSetup Benchmark שמבצע קצת מידוד כללי של תפוקת האלגוריתם. זה נעשה כדי להשיג את התצורה הטובה ביותר של Luks ביחס לתפוקה.

אלה היו התוצאות במערכת הבדיקה A:

PBKDF2-SHA1 1370687 איטרציות לשנייה עבור מפתח 256 סיביות PBKDF2-SHA256 1756408 איטרציות לשנייה עבור מפתח 256 סיב 43867 איטרציות לשנייה עבור מפתח 256 סיביות Argon2i 5 איטרציות, 1048576 זיכרון, 4 חוטים מקבילים (CPUs) למפתח 256 סיביות (מבוקש 2000 ms זמן) ארגונוניד 5 איטרציות, 1048576 זיכרון, 4 חוטים מקבילים (CPUS) עבור מפתח 256 סיביות (ביקשו 2000 שעת מרים) # מפתח | הצפנה | פענוח AES-CBC 128B 904.3 MIB/S 2485.1 MIB/S SERPENT-CBC 128B 78.8 MIB/S 577.4 MIB/S TWOFISH-CBC 128B 175.9 MIB/S 319.7 MIB/S AES-CBC 256B 695.8 MIB/S 2059.4 MIB/S SERPENT-CBC 256B 78.8 MIB/S 577.4 MIB/S TWOFISH-CBC 256B 175.9 MIB/S 319.6 MIB/S AES-XTS 256B 2351.5 MIB/S 2348.7 MIB/S SERPENT-XTS 256B 560.1 MIB/S 571.4 MIB/S TWOFISH-XTS 256B 316.7 MIB/S 316.1 MIB/S AES-XTS 512B 1983.0 MIB/S 1979.6 MIB/S SERPENT-XTS 512B 560.5 MIB/S 571.3 MIB/S TWOFISH-XTS 512B 316.5 MIB/S 315.7 MIB/S כפי שאתה יכול לראות את AES-XTS 256 סיב. אבל רק כדי להיות בצד הבטוח ציינתי אותם במפורש.

עכשיו תן’S עיין בתוצאות ה- FIO עבור דיסקים בודדים ו- RAID-0, מוצפנים וגם לא מוצפנים.

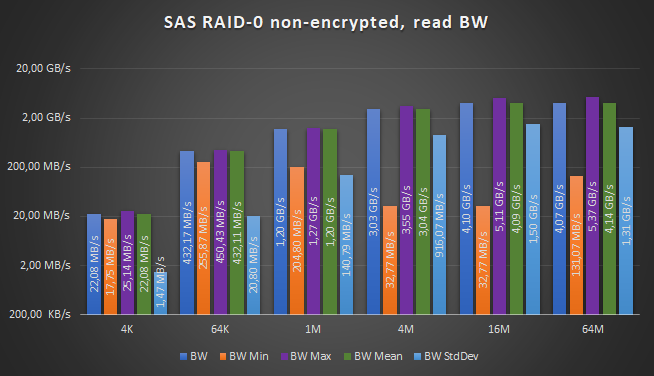

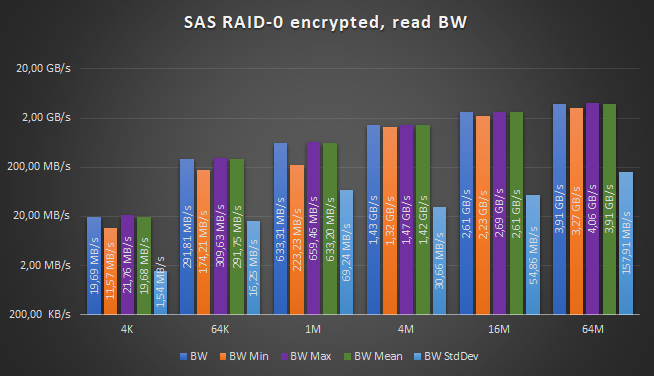

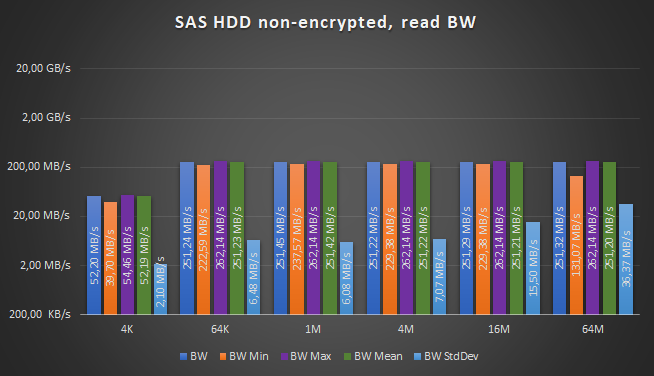

השוואה בין רוחב פס קריאה

הקודם הבא

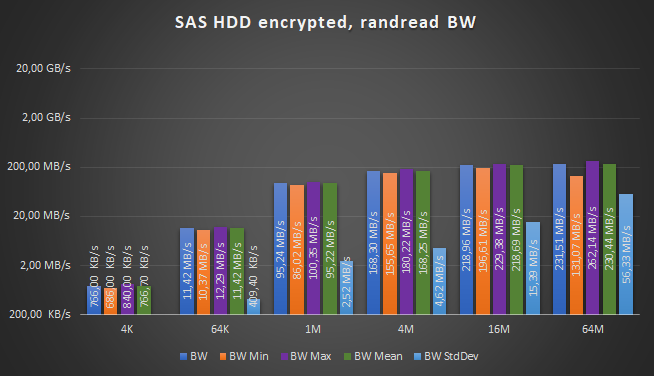

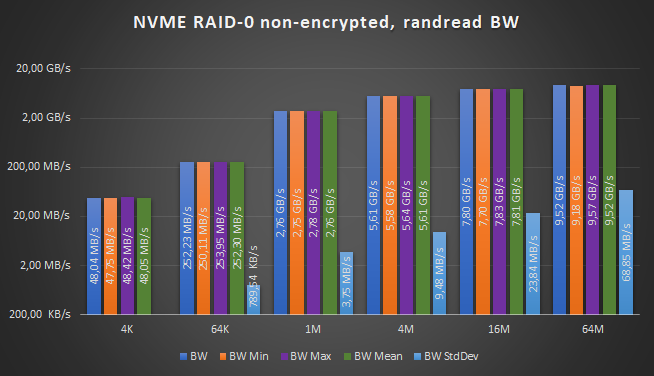

זהירות: סולמות הם לוגריתמים!

הפסדי ביצועים קראו רוחב פס

| התקן | 4 קיב % הפסד | הפסד 64 % | 1 הפסד % MIB | 4 MIB % אובדן | הפסד של 16 MIB % | הפסד 64 MIB % |

|---|---|---|---|---|---|---|

| SAS RAID-0 | 10,82 % | 32,48 % | 47,36 % | 52,95 % | 36,26 % | 3,86 % |

| SAS HDD | 23,86 % | -0,06 % | -0,02 % | 0,01 % | -0,05 % | -0,08 % |

| NVME RAID-0 | 45,53 % | 70,13 % | 77,05 % | 80,61 % | 67,65 % | 55,88 % |

| NVME | 44,42 % | 71,76 % | 67,46 % | 70,75 % | 63,21 % | 53,24 % |

| SAS RAID-0 IODEPTH = 32 | 6,81 % | 13,71 % | 4,92 % | 2,66 % | 9,81 % | 23,52 % |

| Sas hdd iodepth = 32 | 14,75 % | -0,65 % | -0,03 % | -0,03 % | 0,21 % | 0,13 % |

| Nvme raid-0 iodepth = 32 | 40,99 % | 60,02 % | 51,61 % | 49,68 % | 48,62 % | 48,62 % |

| Nvme iodepth = 32 | 40,64 % | 21,57 % | 1,89 % | 1,89 % | 1,98 % | 2,43 % |

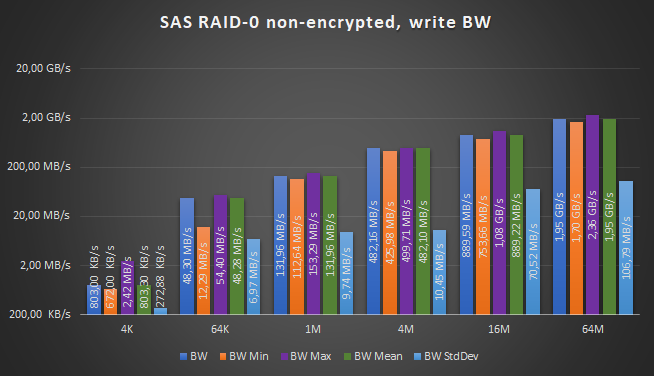

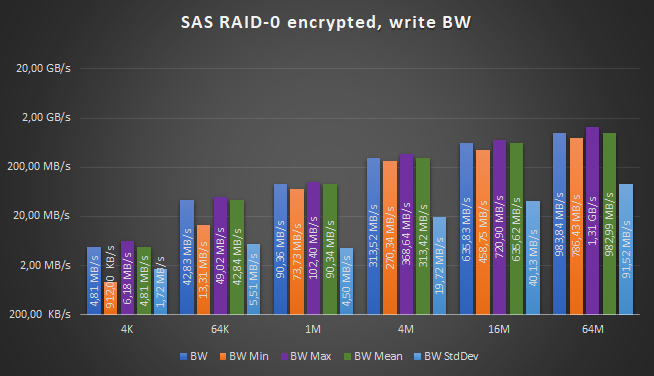

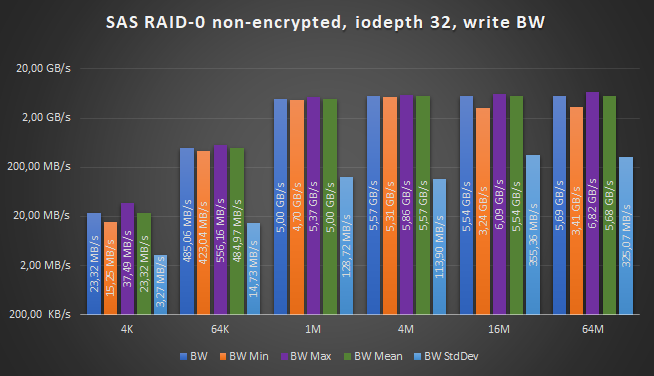

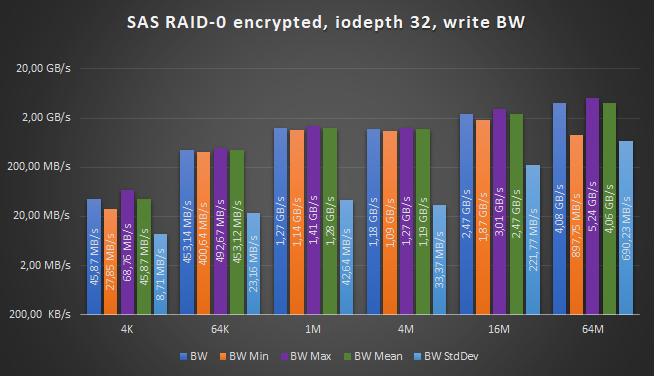

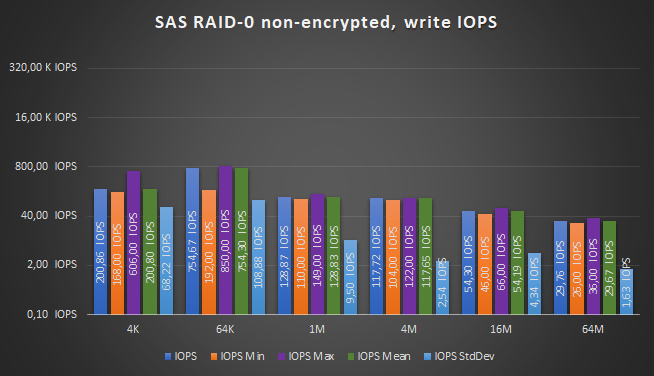

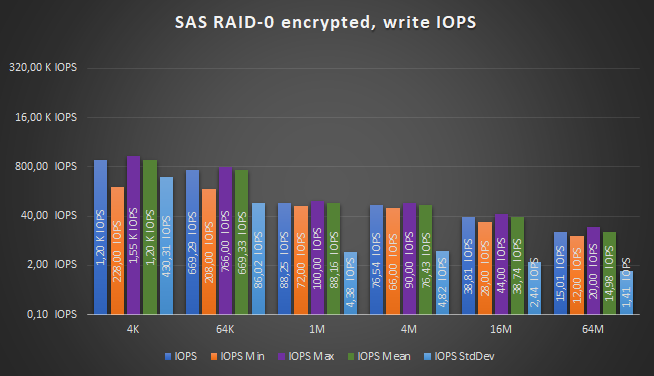

השוואה בין רוחב פס כתוב

הקודם הבא

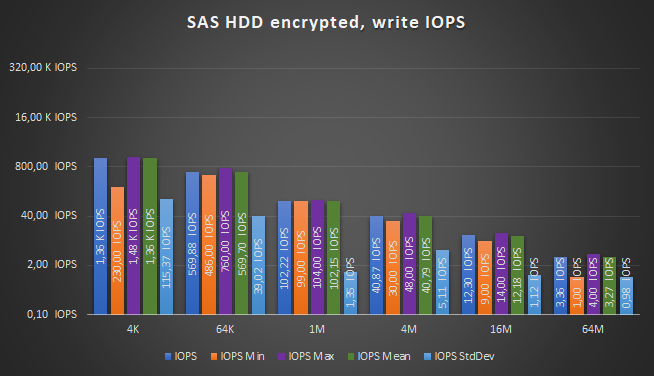

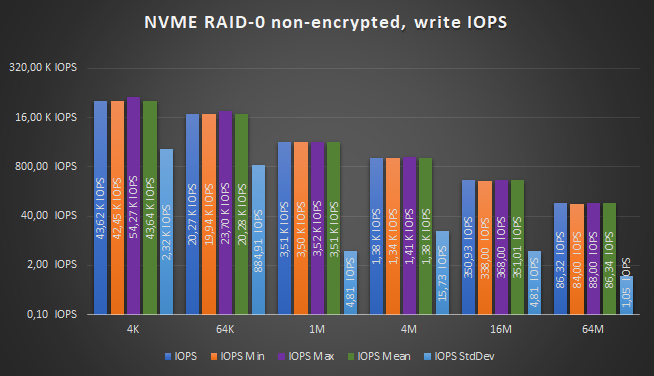

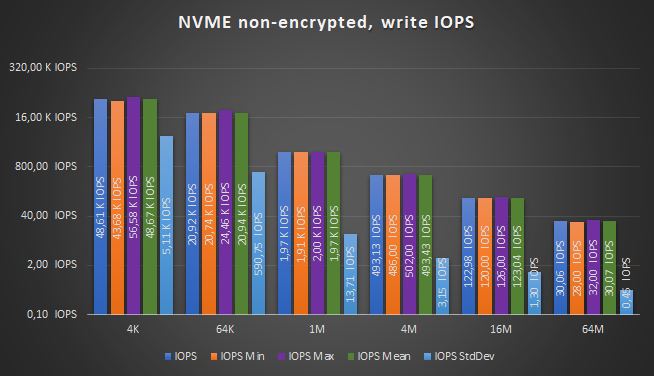

זהירות: סולמות הם לוגריתמים!

הפסדי ביצועים כותבים רוחב פס

| התקן | 4 קיב % הפסד | הפסד 64 % | 1 הפסד % MIB | 4 MIB % אובדן | הפסד של 16 MIB % | הפסד 64 MIB % |

|---|---|---|---|---|---|---|

| SAS RAID-0 | -499,50 % | 11,31 % | 31,52 % | 34,98 % | 28,53 % | 49,55 % |

| SAS HDD | -59,93 % | -1,32 % | 0,05 % | 10,11 % | 12,43 % | 10,18 % |

| NVME RAID-0 | 51,45 % | 71,81 % | 82,63 % | 82,36 % | 69,05 % | 44,83 % |

| NVME | 56,11 % | 70,36 % | 76,52 % | 66,25 % | 47,66 % | 27,29 % |

| SAS RAID-0 IODEPTH = 32 | -96,72 % | 6,58 % | 74,51 % | 78,72 % | 55,36 % | 28,17 % |

| Sas hdd iodepth = 32 | 21,05 % | 0,04 % | 0,10 % | 2,43 % | 1,13 % | 0,59 % |

| Nvme raid-0 iodepth = 32 | 28,16 % | 45,96 % | 24,97 % | 15,79 % | 14,24 % | 14,08 % |

| Nvme iodepth = 32 | 25,36 % | 5,14 % | 0,10 % | 0,28 % | 1,34 % | 1,09 % |

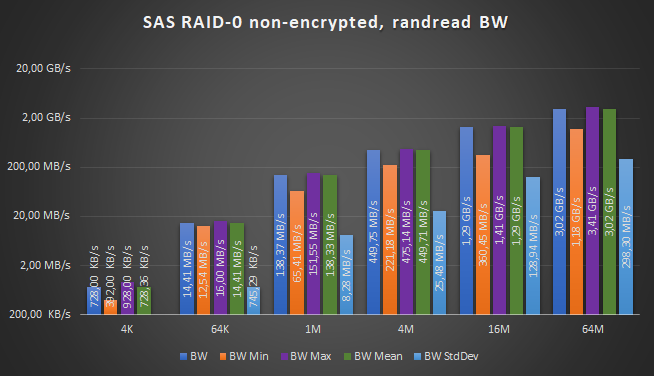

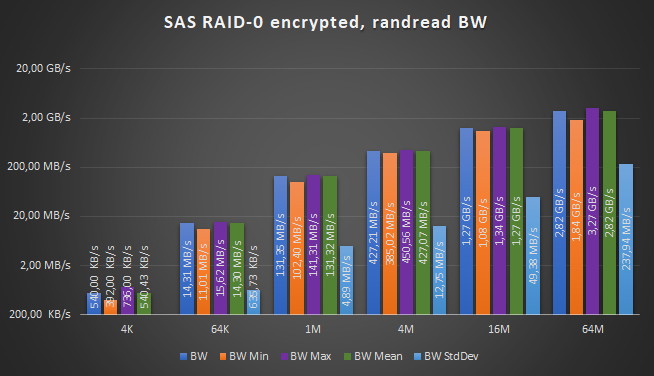

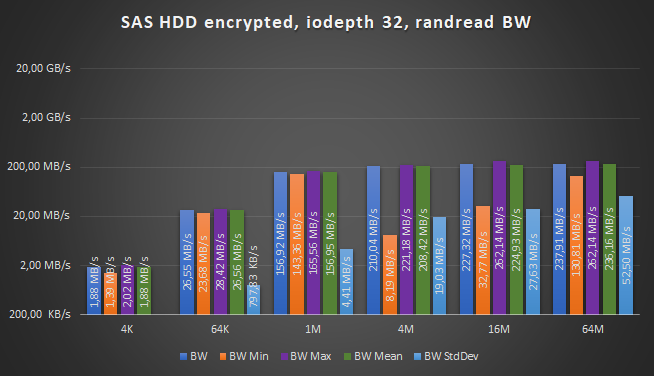

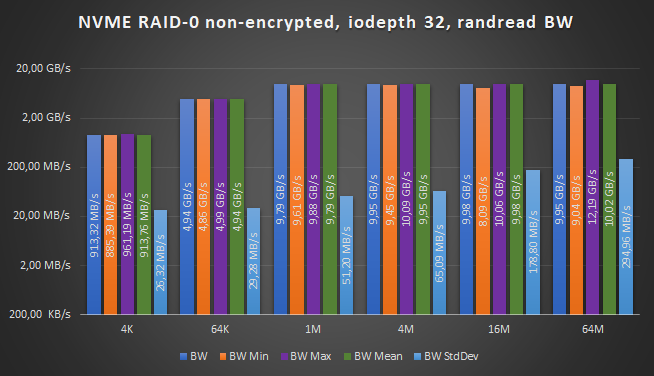

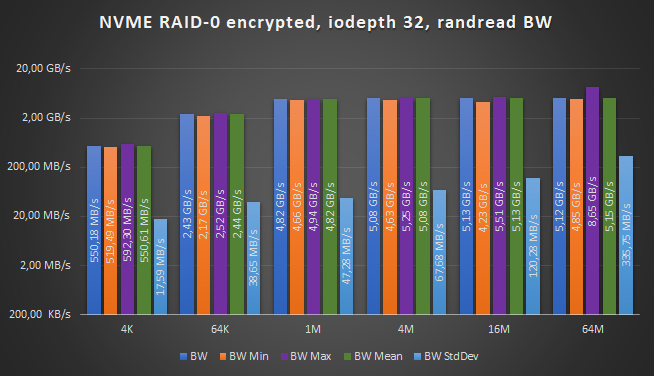

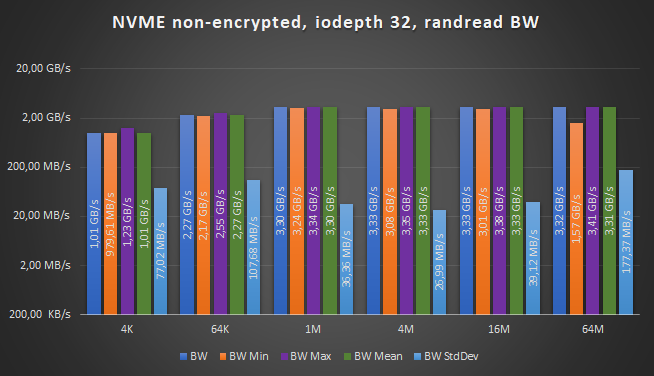

השוואה בין רוחב פס קריאה אקראית

הקודם הבא

זהירות: סולמות הם לוגריתמים!

הפסדי ביצועים קריאה אקראית רוחב פס

| התקן | 4 קיב % הפסד | הפסד 64 % | 1 הפסד % MIB | 4 MIB % אובדן | הפסד של 16 MIB % | הפסד 64 MIB % |

|---|---|---|---|---|---|---|

| SAS RAID-0 | 25,82 % | 0,68 % | 5,07 % | 5,01 % | 1,41 % | 6,52 % |

| SAS HDD | -0,13 % | 1,14 % | 8,37 % | 6,49 % | 2,09 % | 2,27 % |

| NVME RAID-0 | 16,07 % | 28,12 % | 75,55 % | 79,59 % | 68,01 % | 57,02 % |

| NVME | 17,70 % | 17,95 % | 74,13 % | 70,29 % | 65,40 % | 55,81 % |

| SAS RAID-0 IODEPTH = 32 | 0,30 % | -2,29 % | -3,12 % | -10,31 % | -0,86 % | 4,27 % |

| Sas hdd iodepth = 32 | 1,94 % | -0,09 % | -1,43 % | -0,37 % | 0,41 % | 0,33 % |

| Nvme raid-0 iodepth = 32 | 39,76 % | 50,71 % | 50,76 % | 48,91 % | 48,58 % | 48,48 % |

| Nvme iodepth = 32 | 44,52 % | 13,26 % | 2,84 % | 2,23 % | 2,38 % | 3,05 % |

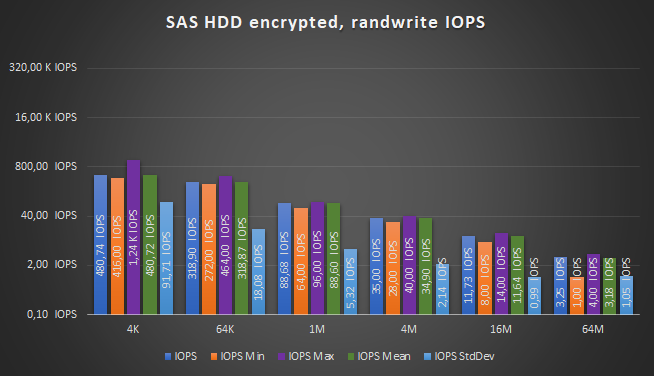

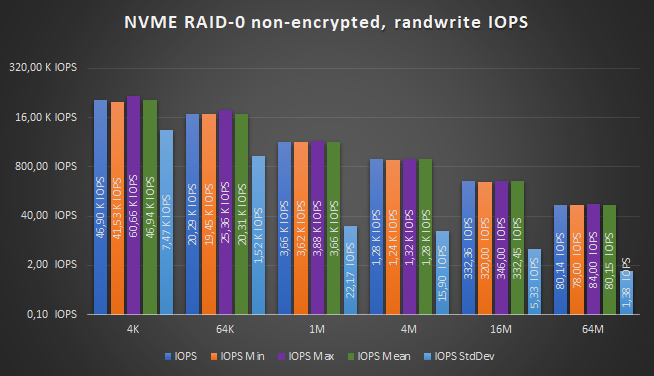

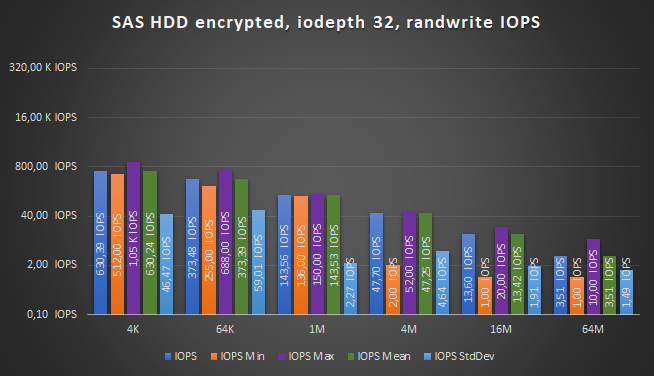

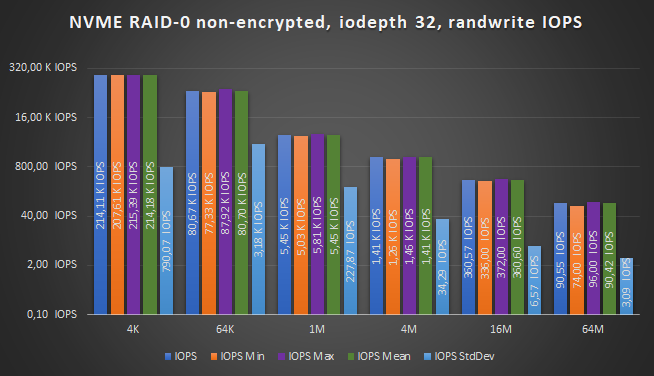

השוואה בין רוחב הפס של כתיבה אקראית

הקודם הבא

זהירות: סולמות הם לוגריתמים!

הפסדי ביצועים כתיבת רוחב פס אקראי

| התקן | 4 קיב % הפסד | הפסד 64 % | 1 הפסד % MIB | 4 MIB % אובדן | הפסד של 16 MIB % | הפסד 64 MIB % |

|---|---|---|---|---|---|---|

| SAS RAID-0 | -21,21 % | 0,45 % | 27,20 % | 25,34 % | 34,89 % | 43,14 % |

| SAS HDD | -6,72 % | 6,91 % | 11,24 % | 19,57 % | 12,97 % | 9,49 % |

| NVME RAID-0 | 54,45 % | 72,75 % | 83,56 % | 81,83 % | 60,73 % | 32,43 % |

| NVME | 53,20 % | 73,91 % | 76,44 % | 61,98 % | 50,27 % | 27,10 % |

| SAS RAID-0 IODEPTH = 32 | -0,23 % | 0,38 % | 20,77 % | 18,22 % | 15,83 % | 19,05 % |

| Sas hdd iodepth = 32 | 2,17 % | -9,64 % | 4,78 % | 4,98 % | 2,51 % | 2,56 % |

| Nvme raid-0 iodepth = 32 | 21,03 % | 37,76 % | 21,16 % | 12,26 % | 13,00 % | 13,06 % |

| Nvme iodepth = 32 | 22,75 % | 8,13 % | 5,57 % | 2,78 % | 4,58 % | 3,51 % |

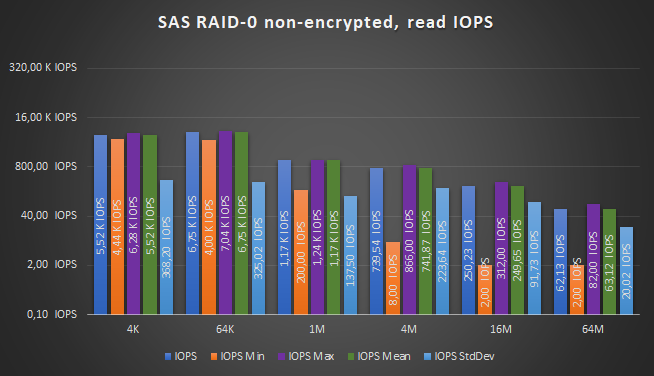

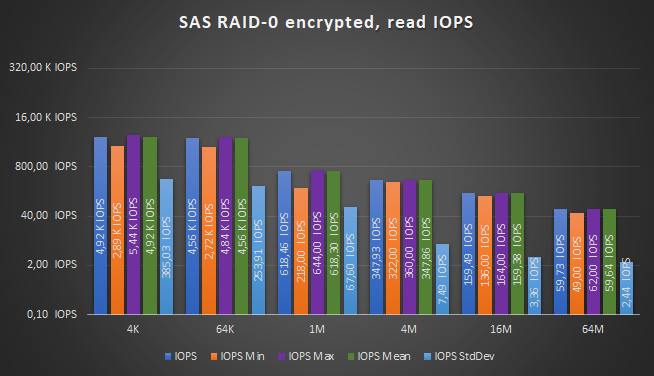

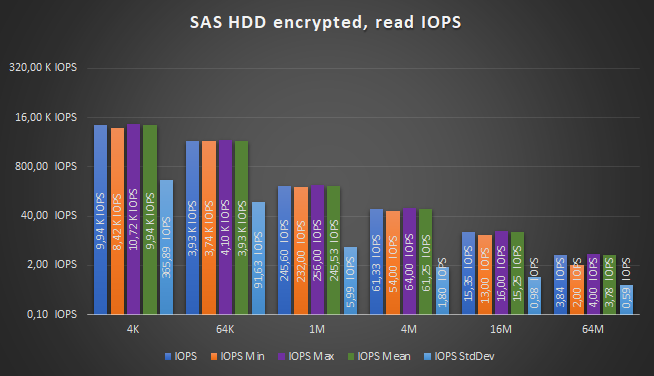

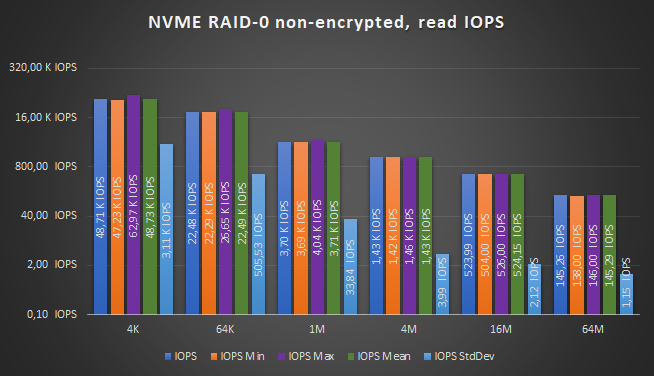

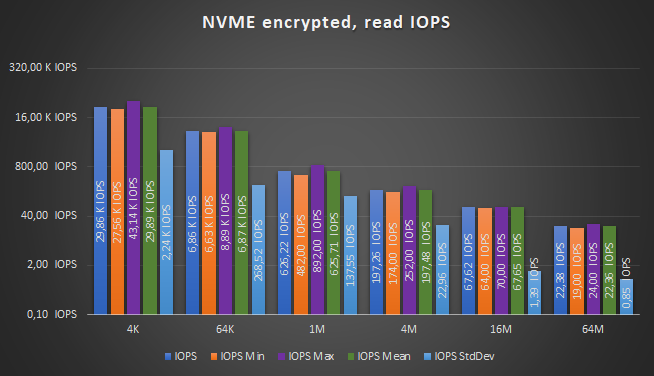

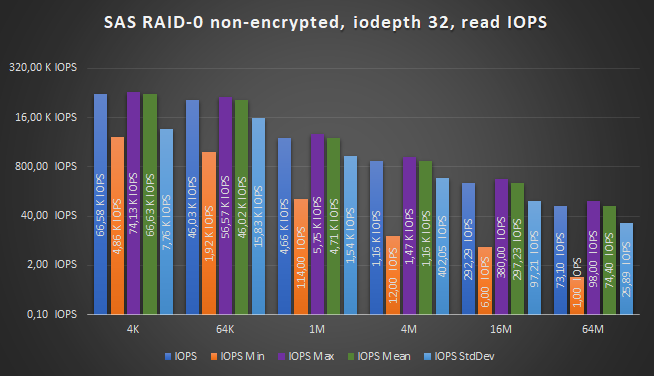

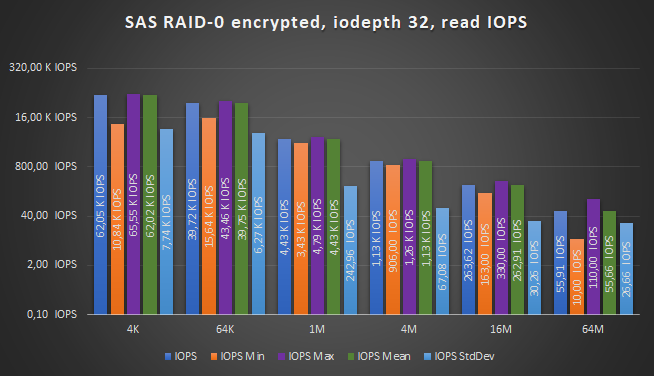

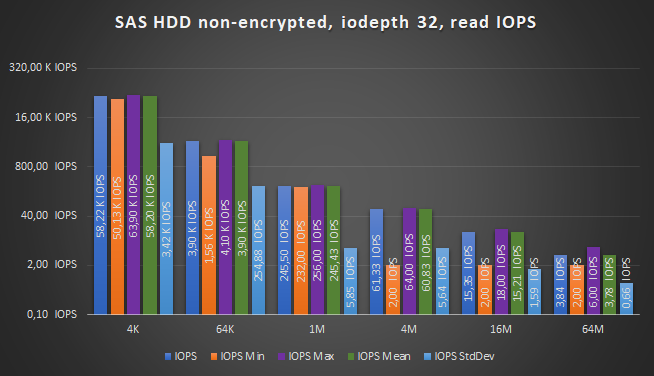

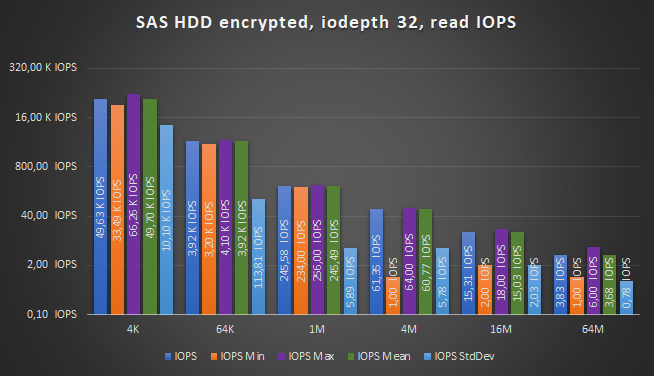

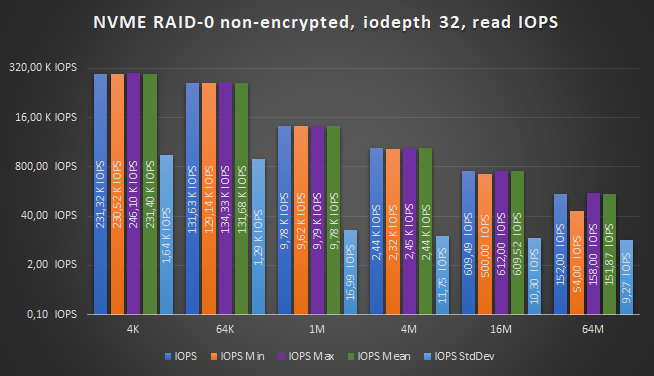

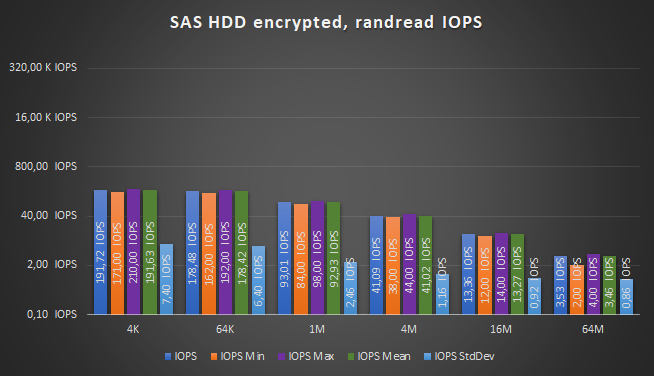

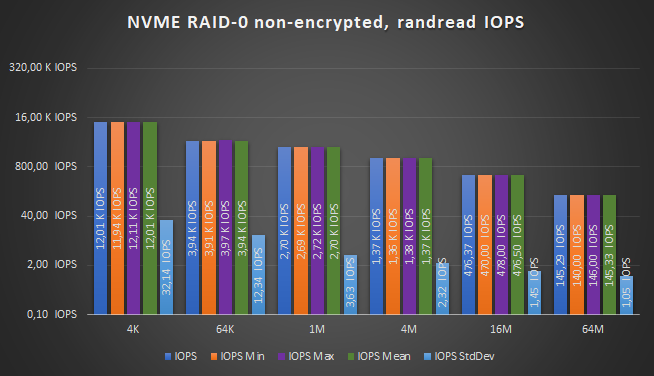

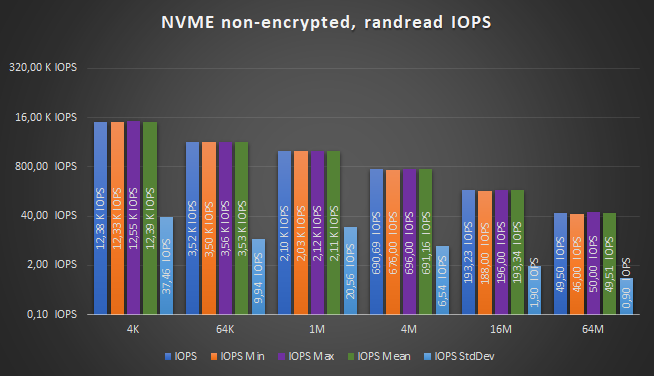

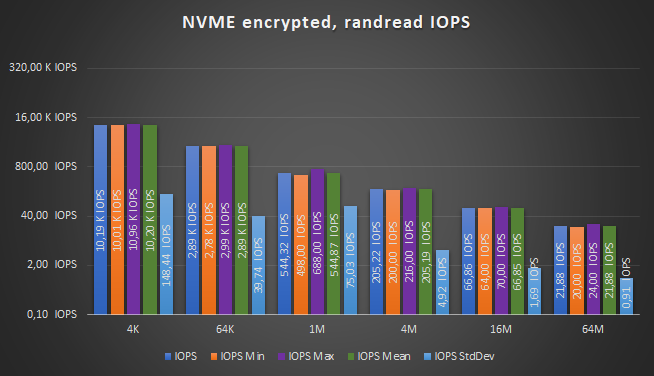

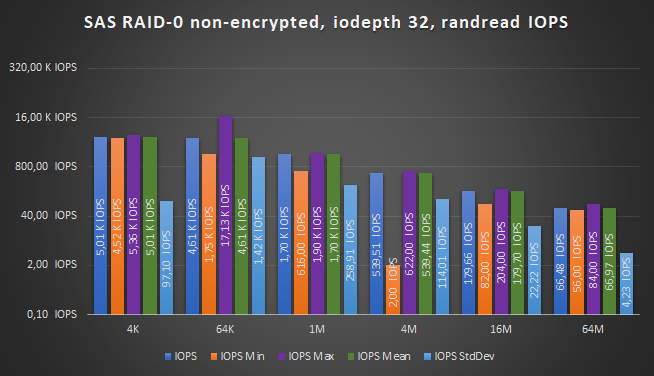

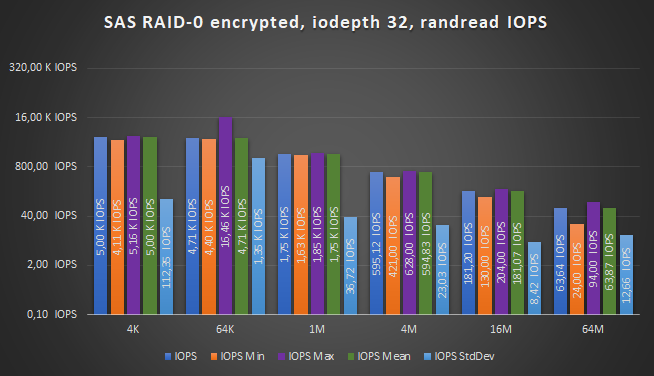

השוואה בין IOPS קריאה

הקודם הבא

זהירות: סולמות הם לוגריתמים!

הפסדי ביצועים קראו IOPS

| התקן | 4 קיב % הפסד | הפסד 64 % | 1 הפסד % MIB | 4 MIB % אובדן | הפסד של 16 MIB % | הפסד 64 MIB % |

|---|---|---|---|---|---|---|

| SAS RAID-0 | 10,82 % | 32,48 % | 47,36 % | 52,95 % | 36,26 % | 3,86 % |

| SAS HDD | 23,86 % | -0,06 % | -0,02 % | 0,01 % | -0,05 % | -0,08 % |

| NVME RAID-0 | 45,53 % | 70,13 % | 77,05 % | 80,61 % | 67,65 % | 55,88 % |

| NVME | 44,42 % | 71,76 % | 67,46 % | 70,75 % | 63,21 % | 53,24 % |

| SAS RAID-0 IODEPTH = 32 | 6,81 % | 13,71 % | 4,92 % | 2,66 % | 9,81 % | 23,52 % |

| Sas hdd iodepth = 32 | 14,75 % | -0,65 % | -0,03 % | -0,03 % | 0,21 % | 0,13 % |

| Nvme raid-0 iodepth = 32 | 40,99 % | 60,02 % | 51,61 % | 49,68 % | 48,62 % | 48,62 % |

| Nvme iodepth = 32 | 40,64 % | 21,57 % | 1,89 % | 1,89 % | 1,98 % | 2,43 % |

השוואה בין כתיבת IOPS

הקודם הבא

זהירות: סולמות הם לוגריתמים!

הפסדי ביצועים כותבים iOPS

| התקן | 4 קיב % הפסד | הפסד 64 % | 1 הפסד % MIB | 4 MIB % אובדן | הפסד של 16 MIB % | הפסד 64 MIB % |

|---|---|---|---|---|---|---|

| SAS RAID-0 | -499,50 % | 11,31 % | 31,52 % | 34,98 % | 28,53 % | 49,55 % |

| SAS HDD | -59,93 % | -1,32 % | 0,05 % | 10,11 % | 12,43 % | 10,18 % |

| NVME RAID-0 | 51,45 % | 71,81 % | 82,63 % | 82,36 % | 69,05 % | 44,83 % |

| NVME | 56,11 % | 70,36 % | 76,52 % | 66,25 % | 47,66 % | 27,29 % |

| SAS RAID-0 IODEPTH = 32 | -96,72 % | 6,58 % | 74,51 % | 78,72 % | 55,36 % | 28,17 % |

| Sas hdd iodepth = 32 | 21,05 % | 0,04 % | 0,10 % | 2,43 % | 1,13 % | 0,59 % |

| Nvme raid-0 iodepth = 32 | 28,16 % | 45,96 % | 24,97 % | 15,79 % | 14,24 % | 14,08 % |

| Nvme iodepth = 32 | 25,36 % | 5,14 % | 0,10 % | 0,28 % | 1,34 % | 1,09 % |

השוואה בין IOPS קריאה אקראית

הקודם הבא

זהירות: סולמות הם לוגריתמים!

הפסדי ביצועים אקראיים קרא iOPs

| התקן | 4 קיב % הפסד | הפסד 64 % | 1 הפסד % MIB | 4 MIB % אובדן | הפסד של 16 MIB % | הפסד 64 MIB % |

|---|---|---|---|---|---|---|

| SAS RAID-0 | 25,82 % | 0,68 % | 5,07 % | 5,01 % | 1,41 % | 6,52 % |

| SAS HDD | -0,13 % | 1,14 % | 8,37 % | 6,49 % | 2,09 % | 2,27 % |

| NVME RAID-0 | 16,07 % | 28,12 % | 75,55 % | 79,59 % | 68,01 % | 57,02 % |

| NVME | 17,70 % | 17,95 % | 74,13 % | 70,29 % | 65,40 % | 55,81 % |

| SAS RAID-0 IODEPTH = 32 | 0,30 % | -2,29 % | -3,12 % | -10,31 % | -0,86 % | 4,27 % |

| Sas hdd iodepth = 32 | 1,94 % | -0,09 % | -1,43 % | -0,37 % | 0,41 % | 0,33 % |

| Nvme raid-0 iodepth = 32 | 39,76 % | 50,71 % | 50,76 % | 48,91 % | 48,58 % | 48,48 % |

| Nvme iodepth = 32 | 44,52 % | 13,26 % | 2,84 % | 2,23 % | 2,38 % | 3,05 % |

השוואה בין IOPs כתיבה אקראית

הקודם הבא

זהירות: סולמות הם לוגריתמים!

הפסדי ביצועים אקראיים כתוב iOps

| התקן | 4 קיב % הפסד | הפסד 64 % | 1 הפסד % MIB | 4 MIB % אובדן | הפסד של 16 MIB % | הפסד 64 MIB % |

|---|---|---|---|---|---|---|

| SAS RAID-0 | -21,21 % | 0,45 % | 27,20 % | 25,34 % | 34,89 % | 43,14 % |

| SAS HDD | -6,72 % | 6,91 % | 11,24 % | 19,57 % | 12,97 % | 9,49 % |

| NVME RAID-0 | 54,45 % | 72,75 % | 83,56 % | 81,83 % | 60,73 % | 32,43 % |

| NVME | 53,20 % | 73,91 % | 76,44 % | 61,98 % | 50,27 % | 27,10 % |

| SAS RAID-0 IODEPTH = 32 | -0,23 % | 0,38 % | 20,77 % | 18,22 % | 15,83 % | 19,05 % |

| Sas hdd iodepth = 32 | 2,17 % | -9,64 % | 4,78 % | 4,98 % | 2,51 % | 2,56 % |

| Nvme raid-0 iodepth = 32 | 21,03 % | 37,76 % | 21,16 % | 12,26 % | 13,00 % | 13,06 % |

| Nvme iodepth = 32 | 22,75 % | 8,13 % | 5,57 % | 2,78 % | 4,58 % | 3,51 % |

סיכום

למרות שהמעבדים המודרניים מספקים תאוצה של AE.

הצפנה עצמית נוהגת טכנית לעבוד אך הכלים סביבם עדיין נמצאים בחיתוליו, וככל שעדיין לא מתאים לשימוש בסביבת DC עד שיצרני השרתים ישלבו את האפשרויות הדרושות בקושחה שלהם והכלים לניהול SEDS תחת לינוקס ישפרו באופן משמעותי בתיעוד וידידות המשתמש.

SEDs גם סובלים בהיבט של הצורך לסמוך על כך שיצרן הכונן יישם נכון את הקריפטוגרפיה ולא עשה זאת’t להוסיף לתוכו דלתות אחוריות. ההיסטוריה האחרונה הראתה שזה לא’תמיד לא היו כמה (גם אם (אם כי ציון צרכן))’T הצפין נתונים בכלל ואפילו איפשר גישה מבלי לדעת את משפט הסיסמה.

(זו הייתה בעיה עם ה.ז. מיקרוסופט’S bitlocker מסתמך על הכונן לביצוע הקריפטוגרפיה ואייק לאחר מכן תוקן על ידי מיקרוסופט.)

מאיצי קריפטו יכולים להיות פיתרון כאן, עם זאת זה’ד ‘היה נחמד לראות שהטכנולוגיה המוטמעת בשרתים ישירות מכיוון שהקריפטוגרפיה בימינו היא חובה.

תודה שקראת את הפוסט בבלוג הזה!

על הסופר

פול-פיליפ קושקי

מהנדס DevOps בכיר – Ceph ו- OpenStack @ Osism

פול הוא מהנדס DevOps בכיר המתמחה בפתרונות אחסון מוגדרים בתוכנה עם התמקדות ראשונית ב- Ceph ו- ZFS. לאחר שעבד כמנהל מערכות ומפתח תוכנה בעסקים קטנים המכוונים סביב מדיה דיגיטלית וייצור מדיה, הוא עבד כמהנדס מערכות עבור ספקי שירותי אינטרנט כמו Strato AG ו- Norte Network AG. כשהוא לא עובד על פתרונות Ceph, OpenStack ו- HPC Cluster Cluster הוא מבלה את זמנו הפנוי בנגינת גיטרה, תוך שמירה על כישורי הקלטת האודיו והערבוב שלו, מעצב מופעי אור ללהקות ו/או אירועים, עובד כגאפר לצילומי וידאו ותמונות ומתעסקים עם כל מיני אלקטרוניקה.

איך מאזנים את ביצועי ההצפנה וביטחון בטיפול באירועים?

Ползес знанияи сощещава. Эеры добав. Ы мדיר.

Le. А эееры учшаю ю ю ю ю ю.

Еи ы хотמוד. Подробнרבה

עודכן לאחרונה ב 27. 2023 г.

הצפנה היא כלי חיוני להגנה על נתונים רגישים ומניעת גישה לא מורשית במהלך הטיפול באירועים. עם זאת, הצפנה מגיעה גם עם סחר: זה יכול להשפיע על הביצועים והמהירות של המערכות והרשתות שלך. איך מאזנים את ביצועי ההצפנה וביטחון בטיפול באירועים? להלן מספר טיפים ושיטות עבודה מומלצות שיעזרו לך לייעל את אסטרטגיית ההצפנה שלך מבלי לפגוע ביעדי האבטחה שלך.

Пом שמתח

Добавит сохранит

בחר בשיטת ההצפנה הנכונה

ישנם סוגים שונים של שיטות הצפנה, כגון סימטריות, אסימטריות והיברידיות, שיש להן יתרונות וחסרונות שונים מבחינת הביצועים והביטחון. הצפנה סימטרית משתמשת באותו מפתח כדי להצפין ולפענוח נתונים, מה שהופך אותו למהיר ופשוט יותר, אך גם דורש ניהול והפצה מאובטח של מפתח. הצפנה א -סימטרית משתמשת במפתחות שונים לצורך הצפנה ופענוח, מה שהופך אותה לבטוחה ומדרגית יותר, אך גם איטית ומורכבת יותר. הצפנה היברידית משלבת את שתי השיטות, תוך שימוש בהצפנה א -סימטרית להחלפת מפתח והצפנה סימטרית להצפנת נתונים, המציעה איזון של ביצועים ואבטחה, אך גם מוסיף יותר תקורה ומורכבות. תלוי בתרחיש הטיפול באירועים שלך, עליך לבחור בשיטת ההצפנה המתאימה ביותר לצרכים שלך ולאילוצים שלך.

Пом שמתח

Добавит сохранит

התאם את רמת ההצפנה

גורם נוסף המשפיע על ביצועי ההצפנה ואבטחת. ככל שרמת ההצפנה גבוהה יותר, ההצפנה בטוחה יותר, אך גם משאבים וזמן חישוביים יותר היא דורשת. ככל שרמת ההצפנה נמוכה יותר, כך ההצפנה מהירה יותר, אך גם היא פגיעה יותר לתקוף. לכן, עליך להתאים את רמת ההצפנה בהתאם לרגישות וחשיבות הנתונים שאתה מצפן ואת הסיכונים והאיומים הפוטנציאליים שאתה מתמודד איתם. לדוגמה, אתה יכול להשתמש ברמת הצפנה גבוהה יותר עבור נתונים המכילים מידע אישי או סודי, ורמת הצפנה נמוכה יותר עבור נתונים פחות קריטיים או זמניים.

Пом שמתח

Добавит сохранит

השתמש בהאצת חומרה

אחת הדרכים לשפר את ביצועי ההצפנה ואת האבטחה היא להשתמש בהאצת חומרה, שמשמעותה שימוש במכשירי חומרה או רכיבים ייעודיים לביצוע משימות הצפנה במקום להסתמך על תוכנה או מעבדים לשימוש כללי. האצת חומרה יכולה לספק הצפנה מהירה ויעילה יותר, כמו גם להפחית את העומס והתקורה במערכות וברשתות שלך. האצת חומרה יכולה גם לשפר את אבטחת ההצפנה שלך, מכיוון שהיא יכולה למנוע או להקטין כמה התקפות המנצלות פגיעויות תוכנה או דליפות זיכרון. עם זאת, להאצת חומרה יש גם כמה חסרונות, כמו עלויות גבוהות יותר, בעיות תאימות ואתגרי תחזוקה. לכן עליכם לשקול את היתרונות והעלויות של השימוש בהאצת חומרה לצרכי ההצפנה שלכם.

Пом שמתח

Добавит сохранит

עקוב ובדוק את ההצפנה שלך

לבסוף, עליך לפקח ולבדוק את ביצועי ההצפנה שלך ובאבטחה באופן קבוע ורציף, כחלק מתהליך הטיפול באירועים שלך. ניטור ובדיקה יכולים לעזור לך לזהות ולהתמודד עם כל בעיה או בעיות שעלולות להשפיע על ההצפנה שלך, כגון שגיאות, כשלים, צווארי בקבוק או הפרות. ניטור ובדיקה יכולים גם לעזור לך להעריך ולשפר את אסטרטגיית ההצפנה שלך, מכיוון שאתה יכול למדוד ולהשוות את התוצאות והתוצאות של שיטות ההצפנה שלך, רמות ומכשירים. אתה יכול להשתמש בכלים וטכניקות שונות כדי לפקח ולבחון את ההצפנה שלך, כגון יומנים, מדדים, אמות מידה, ביקורת או הדמיות. עליכם גם לעקוב אחר שיטות העבודה והסטנדרטים הטובים ביותר לניטור ובדיקות הצפנה, כגון שימוש בפרוטוקולים מאובטחים, אימות שלמותם ואותנטיות הנתונים, ודיווח ותיעוד הממצאים והפעולות.

Пом שמתח

Добавит сохранит

כאן’S מה עוד לקחת בחשבון

זהו מרחב לשתף דוגמאות, סיפורים או תובנות שלא’t לא מתאים לכל אחד מהסעיפים הקודמים. מה עוד תרצה להוסיף?

האם הצפנה מצמצמת את הביצועים?

אתה יכול להצפין את בסיס הנתונים כדי להגדיל את האבטחה של המידע המאוחסן ב- Ultralite. עם זאת, עליכם לציין כי יש עלייה בתקורה של בין 5-10% כתוצאה מכך, וכתוצאה מכך ירידה בביצועים. ההשפעה המדויקת על הביצועים תלויה בגודל המטמון שלך. אם המטמון שלך קטן מדי, הצפנה יכולה להוסיף תקורה משמעותית. עם זאת, אם המטמון שלך גדול מספיק, יתכן שלא תראה שום הבדל בכלל. כדי לקבוע מה גודל המטמון האופטימלי לתרחיש שלך, אתה יכול לתרום את ביצועי מסד הנתונים באמצעות בדיקות מידה.

להדגיש את המטמון

אתה יכול לבחון את מידת המטמון השונה ולצפות בביצועים להשתנות בפתאומיות. המטמון שלך צריך להיות גדול מספיק כדי שיהיה לו מערך דפים טוב. שקול את הרעיונות הבאים שיעזרו לך להדגיש את המטמון:

- צור מספר אינדקסים בטבלה והוסף מפתחות זרים.

- הכנס שורות באופן אקראי (משהו אחר מאשר סדר האינדקס).

- צור שורות גדולות, לפחות 25% מגודל דף מסד הנתונים.

- הגדר את חשיש האינדקס למשהו אחר מאשר 0. הגודל המוגבר הזה מגדיל גם את הגישות לדף הדרוש.

- התחל בביצועי גרף בהתבסס על גודל המטמון הקטן ביותר. לדוגמה, 256 KB ב- Windows NT (המטמון הקטן ביותר המותר לפלטפורמה זו) או 64 kB בכל הפלטפורמות האחרות.

אם אתה מגלה שהגדלת המטמון אינה משפרת את הביצועים של מסד נתונים מוצפן, שקול לערער את הנתונים ולא להצפין אותם. ערפול יכול להניב ביצועים טובים יותר תוך שהוא עדיין מציע כמה הטבות אבטחה; אלגוריתם ההערפיה משתמש בפחות קוד בהשוואה להצפנה חזקה ומבצע פחות חישובים. ביצועי הצפנה פשוטים צריכים להיות איטיים יותר באופן שולי מאשר שום הצפנה בכלל. עם זאת, דרישות האבטחה שלך חייבות בסופו של דבר להכתיב אם אתה בוחר להשתמש בהצפנה חזקה או לא.

ראה גם

- ביצועים ואופטימיזציה אולטרהית

- פרמטר יצירה של Ultralite Page_Size

- פרמטר יצירה של FIPS Ultralite

- פרמטר חיבור Ultralite Cache_size

- הצהרת אינדקס של Ultralite Create

| דון בדף זה ב- DoccommentXchange. שלח משוב על דף זה באמצעות דוא”ל. | זכויות יוצרים © 2009, Ianywhere Solutions, Inc. – SQL בכל מקום 11.0.1 |

האם הצפנת Bitlocker משפיעה על ביצועי הדיסק שלך?

אנשים נוטים לאבטח את מחיצת הדיסק שלהם באמצעות BitLocker: זה גם חסר תועלת גם אם אחרים יוצרים דיסק אתחול כדי להיכנס לסביבת Windows PE כדי להיכנס למחשב שלך. עם זאת, מישהו מפקפק אם השפעה על ביצועי דיסק מחשב. אז אני הולך לבדוק את מהירות הכתיבה והקריאה בשיטות הצפנה שונות.

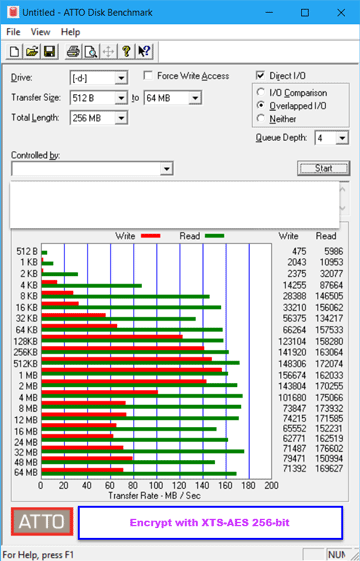

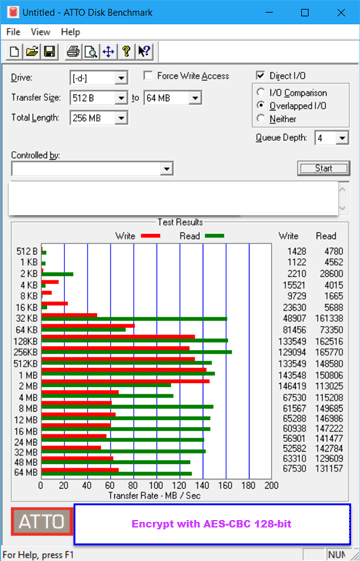

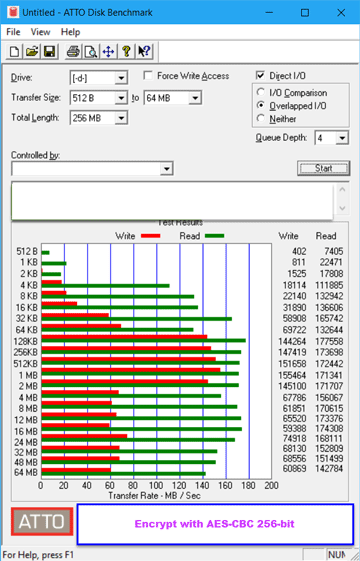

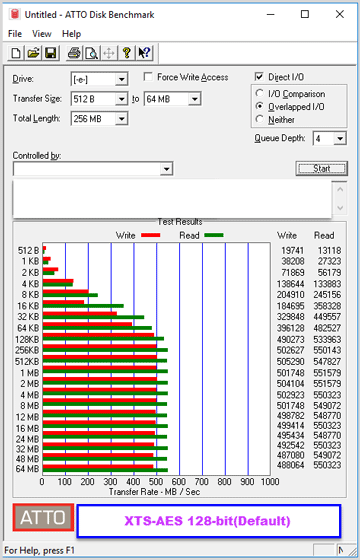

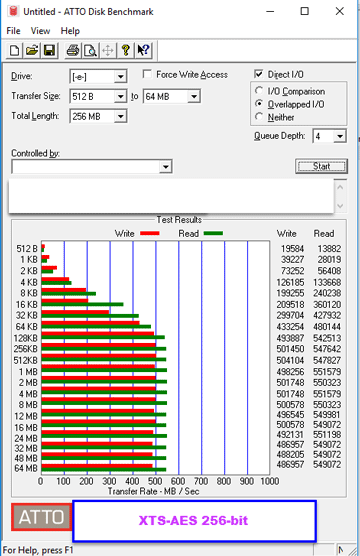

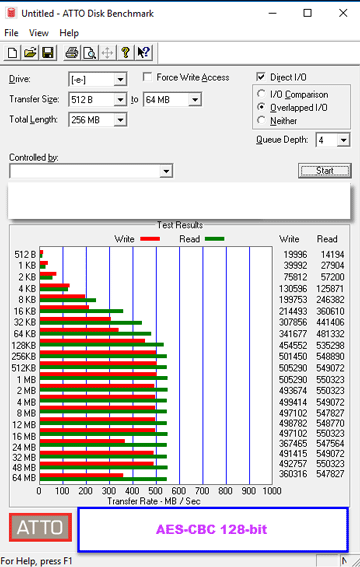

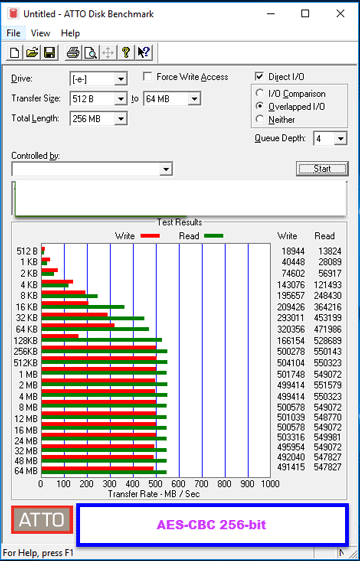

שונה מהעבר, מיקרוסופט משתמשת ב- XTS-AES הצפנה אלגוריתם לאחר השקת Windows 10 Th2. ישנן ארבע שיטות הצפנה בסך הכל:

- 1. XTS-AES 128 סיביות (ברירת מחדל);

- 2. XTS-AES 256 סיביות;

- 3. AES-CBC 128 סיביות;

- 4. AES-CBC 256 סיביות.

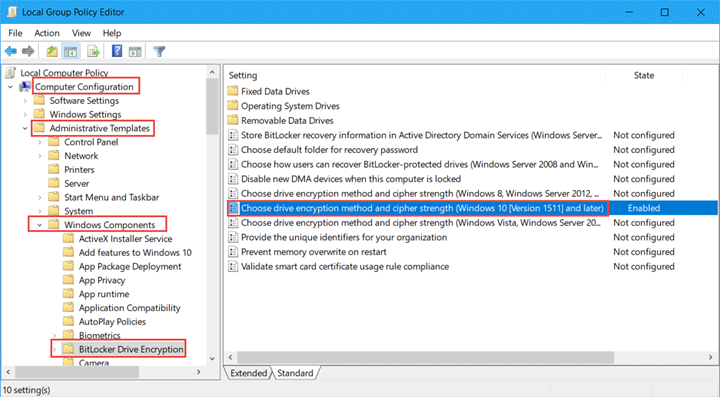

ככל שהמפתח הסודי הארוך יותר, ככל שהוא אבטחה יותר, קשה יותר לתקוף. עם זאת, היית לוקח יותר זמן להצפין או לפענח את הנתונים אם המפתח הסודי ארוך יותר. כברירת מחדל, באפשרותך לשנות את השיטה של הצפנת Bitlocker באמצעות הרחבה תצורת מחשב > תבניות מנהליות רכיבי Windows הצפנת כונן Bitlocker. בלוח הימני, לחץ פעמיים על “בחר שיטת הצפנת כונן וכוח הצופן“ומצא אחד נכון באמצעות הסבר סוגר מאחור. אז אתה יכול להתייחס להסביר מידע לשימוש והוראות ספציפיות.

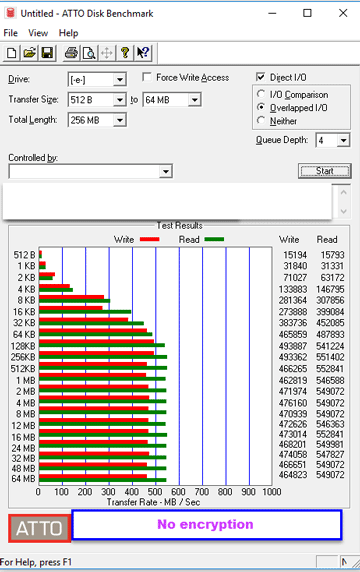

מבחן 1

סביבת בדיקה

אתה יכול להשתמש בסיסמה או בכרטיס חכם כדי לבטל את נעילת ה- BitLocker ב- Windows 10. אני מחליט להשתמש בסיסמה כדי להצפין דיסק D. כלי בדיקה: אני משתמש במדד הדיסק של אטו כדי לבדוק את הדיסק D שלי, שכן אין זה יישומים המותקנים בדיסק זה ולא יתקיימו פעולת קריאה או כתיבה בזמן הבדיקה.

HDD: Seagate Barracuda עם קיבולת 1TB ו- 7200 סל”ד, הסוג הספציפי הוא ST1000DM010, 64MB מטמון.

מעבד: Intel Pentium CPU G4400, Cual-Core-Threaded, מטמון 3MB, שעון ב -3.3GHz. המפרט של CPU מפרט את הטכנולוגיה התומכת בהוראות החדשות של AES.

מערכת Windows: Windows 10 Enterprise, 64 סיביות, גרסת 1709.

תוצאת בדיקה

בהתאמה אני משתמש בקצב ההעברה בשיטת הצפנה שונה ובחוזק הצופן כדי להשוות לשיעור ההעברה של ללא הצפנה.

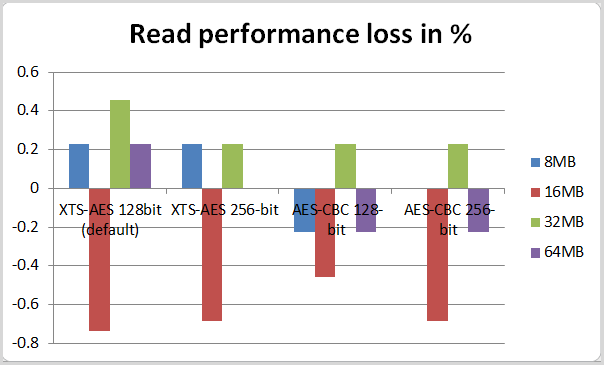

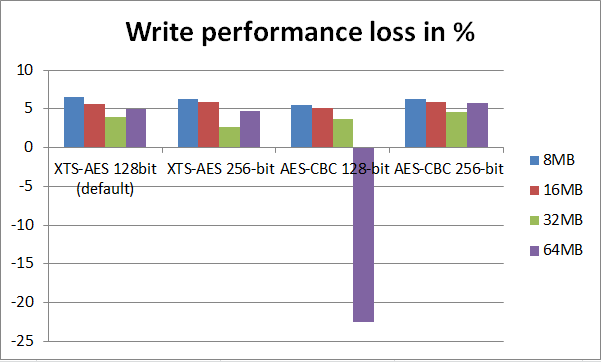

לכן, על פי ההשוואה לעיל, אנו יכולים לגלות שלשימוש בהצפנת Bitlocker יש השפעה מועטה על שיעור הקריאה בעוד שלשיעור הכתיבה יש הבדל ברור. בסיס על הרגל השימוש שלי, אני משתמש בנתוני הקריאה והכתוב של 8MB, 16MB ו- 64 מגה -בייט כדי להשוות פשוט.

1. קריאה/כתיבה ביצועים

2. קרא/לכתוב הפסד ביצועים

מבחן 2

סביבת מבחן

כלי בדיקה: אני משתמש במבחן דיסק אטו כדי לבדוק את הדיסק שלי הפעם.

SSD: Toshiba Q200EX, עם קיבולת אחסון של 240 גרם, יציאת SATA3.

מעבד: Intel Core i5-2430M תדר מעבד 2.40GHz, תדר הטורבו הגדול ביותר הוא 3.0 גרם, ארבע חצרות-ליבה, מטמון 3MB.

מערכת Windows: מערכת הפעלה של Windows 10 Enterprise 64 סיביות, גרסת 1703.

תוצאת בדיקה

עלינו להשוות את הביצועים עם שיטות הצפנה שונות וחוזקות צופן.

כעת השתמש בנתוני הקריאה והכתוב של 8MB, 16MB ו- 64 מגה -בייט כדי להשוות פשוט.

1. קריאה/כתיבה ביצועים

2. קרא/לכתוב הפסד ביצועים

סיכום

מהנתונים במבחן 1, אנו יכולים לראות כי להצפנת Bitlocker יש 50% – 62% השפעה על אובדן על ביצועי הכתיבה במחשב שולחני. עם זאת, באשר לקריאת ביצועים, ניתן להתעלם מהשפעת הצפנת Bitlocker.

במבחן 2, הפסדי הביצועים הקריאה בתוך 1% ואילו ביצועי הכתיבה מפסידים כ -5% (למעט חסימת 64MB בהצפנת AES-CBC 128 סיביות אינו תקין, אולי בגלל גורם סביבה אחר משפיע עליו). ביישום הכללי יש להם יותר פעולת קריאה ופחות פעולת כתיבה. בכללותו, בהתחשב בפרקטיות של הצפנת Bitlocker, ההשפעה הכוללת שלה על הביצועים זניחה.

מאמרים קשורים:

- כיצד לתקן את בעיות התאימות של מנהל התקן גרפי

- הסבר מפורט על פונקציית סיסמת HDD

- מה אתה צריך לדעת לפני הרכבת מחשב

- התקן תוכניות ללא זכויות מנהל במחשב Windows

iSunshare מוקדש לספק את השירות הטוב ביותר עבור משתמשי Windows, Mac, Android, המבקשים לשחזור סיסמאות ושחזור נתונים.