Η Samsung κατασκοπεύει τους χρήστες της?

Η Samsung κατασκοπεύει τους χρήστες της?

Σύμφωνα με τους συντάκτες της έρευνας, δεν υπάρχει εξαίρεση από αυτή τη συγκομιδή δεδομένων.

Περίληψη του άρθρου

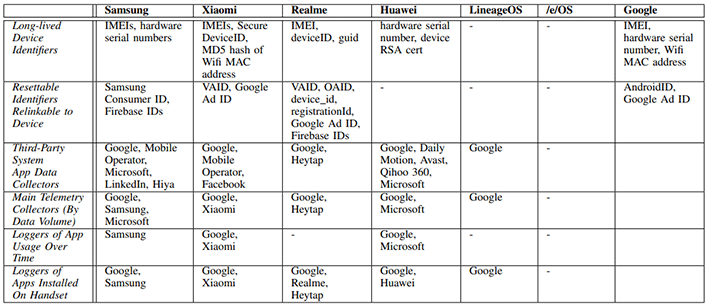

Μια μελέτη που διεξήχθη από το Πανεπιστήμιο του Εδιμβούργου και το Trinity College του Δουβλίνου διαπίστωσε ότι τα τηλέφωνα Android από τη Samsung, την Xiaomi, την Huawei και το Realme, καθώς και τα τηλέφωνα που εκτελούν LineageOs και /E /OS, μεταδίδουν σημαντικά ποσά δεδομένων χρήστη σε προγραμματιστές OS και οντότητες τρίτων όπως Google, Microsoft, Linkedin και Facebook. Ακόμη και όταν τα τηλέφωνα είναι αδρανή, συνεχίζουν να συλλέγουν gigabytes δεδομένων. Οι συσκευές Samsung και Xiaomi βρέθηκαν να καταγράφουν σημαντικά ποσά δεδομένων συμβάντων αλληλεπίδρασης χρήστη, ενώ οι άλλες συσκευές επικεντρώθηκαν σε επανασχεδιασμένα αναγνωριστικά χρήστη.

Βασικά σημεία:

- Τα τηλέφωνα Android από διάφορους κατασκευαστές, συμπεριλαμβανομένων των Samsung, Xiaomi, Huawei και Realme, συλλέγουν και μεταδίδουν δεδομένα χρήστη σε προγραμματιστές λειτουργίας και οντότητες τρίτων.

- Τα αναγνωριστικά συσκευών και χρηστών, οι πληροφορίες διαμόρφωσης συσκευών και η καταγραφή συμβάντων χρήστη είναι μερικά από τα συγκεκριμένα δεδομένα που συλλέγονται από αυτά τα τηλέφωνα Android.

- Τα αναγνωρισμένα αναγνωριστικά χρήστη, όπως τα αναγνωριστικά διαφήμισης, μπορούν ακόμα να συνδεθούν πίσω στην αρχική συσκευή και χρήστη.

- Οι υπηρεσίες Google Play και το Google Play Store συλλέγουν μεγάλους όγκους δεδομένων από όλα τα συσκευές, εκτός από εκείνες που χρησιμοποιούν /e /os.

- Οι πρακτικές συλλογής δεδομένων από την Google και άλλες οντότητες χαρακτηρίζονται από έλλειψη διαφάνειας και τεκμηρίωσης.

- Οι ερευνητές υπογραμμίζουν την ανάγκη για μεγαλύτερη προσοχή στις ανησυχίες για την προστασία της ιδιωτικής ζωής στο ίδιο το λειτουργικό σύστημα, αντί να εστιάζουν μόνο σε συγκεκριμένες εφαρμογές.

- Οι ανησυχίες σχετικά με τη συγκομιδή δεδομένων από τα τηλέφωνα Android υπογραμμίζουν το συμβιβασμό μεταξύ της χρήσης του smartphone και της ιδιωτικής ζωής.

- Οι χάκερ έχουν βρει τρωτά σημεία σε προεγκατεστημένες εφαρμογές σε συσκευές Samsung, επιτρέποντάς τους να κατασκοπεύουν τους χρήστες και να αποκτήσουν έλεγχο του συστήματος.

- Η Samsung εργάζεται για τον καθορισμό αυτών των τρωτών σημείων, αλλά οι λεπτομέρειες για τα περιστατικά και τα ψηφίσματά τους είναι περιορισμένα.

- Ο ερευνητής ασφαλείας Sergey Toshin ανακάλυψε δώδεκα τρωτά σημεία που επηρεάζουν τις συσκευές της Samsung, με τρία κρίσιμα ζητήματα που δημιουργούνται σήμερα.

Ερωτήσεις και λεπτομερείς απαντήσεις

Ε1: Ποια δεδομένα κάνουν τα τηλέφωνα Android από τη Samsung, Xiaomi, Huawei και Realme συλλέγουν και μεταδίδουν?

A1: Αυτά τα τηλέφωνα συλλέγουν και μεταδίδουν τα αναγνωριστικά συσκευών και χρήστη, πληροφορίες διαμόρφωσης συσκευών και δεδομένα καταγραφής συμβάντων χρήστη και δεδομένα καταγραφής συμβάντων χρήστη. Οι συσκευές Samsung και Xiaomi καταγράφουν σημαντικά ποσά δεδομένων συμβάντων αλληλεπίδρασης χρήστη, ενώ άλλες συσκευές επικεντρώνονται κυρίως σε επανεμφανίσιμα αναγνωριστικά χρήστη.

Ε2: Μπορούν να συνδεθούν ξανά τα αναγνωριστικά χρήστη να συνδεθούν πίσω στην αρχική συσκευή και χρήστη?

A2: Ναι, οι ερευνητές διαπίστωσαν ότι τα επαναστατικά αναγνωριστικά χρήστη, όπως τα αναγνωριστικά διαφήμισης, μπορούν ακόμα να συνδεθούν πίσω στην αρχική συσκευή και χρήστη.

Ε3: Ποιες οντότητες συλλέγουν μεγάλους όγκους δεδομένων από τηλέφωνα Android?

A3: Οι υπηρεσίες Google Play και το Google Play Store συλλέγουν μεγάλους όγκους δεδομένων από όλα τα κινητά τηλέφωνα Android εκτός από εκείνες που χρησιμοποιούν /e /os.

Ε4: Ποιο είναι το επίπεδο διαφάνειας όσον αφορά τις πρακτικές συλλογής δεδομένων?

A4: Οι πρακτικές συλλογής δεδομένων χαρακτηρίζονται από έλλειψη διαφάνειας, καθώς η Google δεν παρέχει τεκμηρίωση για τα συλλεχθέντα δεδομένα και τα ωφέλιμα φορτία παραδίδονται ως δεδομένα που έχουν κωδικοποιηθεί από δυαδικό τομέα που παράγονται από σκόπιμα κώδικα.

Ε5: Ποια λειτουργικά συστήματα συμπεριλήφθηκαν στη μελέτη?

A5: Η μελέτη περιελάμβανε τηλέφωνα με βάση το Android από τη Samsung, την Xiaomi, την Huawei και την Realme, καθώς και τις συσκευές που εκτελούν lineageos και /e /os.

Ε6: Ποιες είναι οι ανησυχίες που επισημάνθηκαν από τη μελέτη?

A6: Η μελέτη υπογραμμίζει την έλλειψη προσοχής που δίνεται στις ανησυχίες για την προστασία της ιδιωτικής ζωής στο ίδιο το λειτουργικό σύστημα και τονίζει την ανάγκη για μεγαλύτερη ευαισθητοποίηση και έλεγχο σε αυτόν τον τομέα.

Ε7: Ποιο συμβιβασμό επισημαίνεται από τις ανησυχίες σχετικά με τη συγκομιδή δεδομένων?

A7: Οι ανησυχίες σχετικά με τη συγκομιδή δεδομένων από τα τηλέφωνα Android θέτουν το ζήτημα του συμβιβασμού μεταξύ της χρήσης smartphone και της ιδιωτικής ζωής.

Ε8: Τι τρωτά σημεία έχουν τους χάκερς που βρίσκονται σε προεγκατεστημένες εφαρμογές στις συσκευές Samsung?

A8: Οι χάκερ έχουν βρει τρωτά σημεία που τους επιτρέπουν να κατασκοπεύουν τους χρήστες και να αποκτήσουν πλήρη έλεγχο του συστήματος παραβιάζοντας τις προεγκατεστημένες εφαρμογές της Samsung.

Ε9: Τι ενέργειες έχει αναλάβει η Samsung για την αντιμετώπιση των τρωτών σημείων?

A9: Η Samsung εργάζεται για τον καθορισμό των τρωτών σημείων, αλλά συγκεκριμένες λεπτομέρειες σχετικά με τα περιστατικά και τα ψηφίσματά τους δεν έχουν αποκαλυφθεί πλήρως.

Q10: Τι ανακάλυψε ο ερευνητής ασφαλείας Sergey Toshin για τα τρωτά σημεία της Samsung?

A10: Ο Sergey Toshin ανακάλυψε δώδεκα τρωτά σημεία που επηρεάζουν τις συσκευές Samsung, με τρία κρίσιμα ζητήματα που αυξάνονται σήμερα. Αυτά τα τρωτά σημεία δημιουργούν κινδύνους ασφαλείας στους χρήστες της Samsung.

Η Samsung κατασκοπεύει τους χρήστες της

Σύμφωνα με τους συντάκτες της έρευνας, δεν υπάρχει εξαίρεση από αυτή τη συγκομιδή δεδομένων.

Η μελέτη προειδοποιεί τα τηλέφωνα Android από τη Samsung, την Xiaomi και άλλα κατασκοπεύουν τους χρήστες

Όλοι όσοι χρησιμοποιούν ένα τηλέφωνο Android πιθανότατα είχαν κάποια γνωριμία με την ασφάλεια γνωριμία: “Δεν ξέρετε πόσα δεδομένα το τηλέφωνό σας είναι η συγκομιδή?”Οι περισσότεροι από εμάς το σηκώνουμε ως μία από τις αναπόφευκτες περιστάσεις της σύγχρονης ζωής: Θέλετε ένα smartphone, ασχολείστε με τη συγκομιδή δεδομένων. Ακόμα, μερικοί λαοί δεν είναι τόσο πρόθυμοι να κάνουν αυτή τη θυσία.

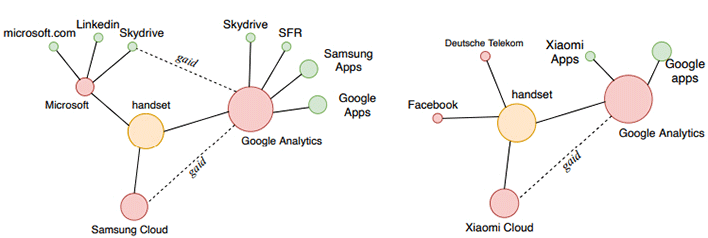

Μια νέα συνεργατική μελέτη από το Πανεπιστήμιο του Εδιμβούργου στη Σκωτία και το Trinity College του Δουβλίνου στην Ιρλανδία εξέτασε τα τηλέφωνα με βάση το Android, από τη Samsung, την Xiaomi, την Huawei και την Realme καθώς και τα κινητά τηλέφωνα και την ανοιχτή πηγή. Η μελέτη διαπίστωσε ότι “ακόμη και όταν έχει διαμορφωθεί ελάχιστα και το ακουστικό είναι αδρανές, οι παραλλαγές Android που καλύπτονται από τον πωλητή μεταδίδουν σημαντικά ποσά πληροφοριών στον προγραμματιστή OS και επίσης τρίτους (Google, Microsoft, LinkedIn, Facebook κ.λπ.)

Όπως σημειώνουν οι συγγραφείς του εγγράφου, ενώ έχουν ειπωθεί πολλά σχετικά με τις ανησυχίες για την ιδιωτική ζωή που περιβάλλουν συγκεκριμένες εφαρμογές, έχουν γραφτεί σχετικά λίγα σχετικά με τις ανησυχίες για την προστασία της ιδιωτικής ζωής στο ίδιο το λειτουργικό σύστημα. Μετά τη δοκιμή, οι συγγραφείς είναι ενθουσιώδεις ότι αυτό το θέμα χρειάζεται πολύ περισσότερη προσοχή, καθώς διαπίστωσαν ότι οι συσκευές χτυπούν τα gigabytes δεδομένων ακόμη και όταν ήταν σε αδράνεια.

Πίστωση: Trinity College Δουβλίνο

Συγκεκριμένα, οι ερευνητές διαπίστωσαν ότι τα κινητά τηλέφωνα Samsung, Xiaomi, Huawei και Realme συλλέγουν τα αναγνωριστικά των συσκευών και των χρηστών, τις πληροφορίες διαμόρφωσης συσκευών και αναμφισβήτητα την πιο καταδικαστική καταγραφή συμβάντων χρήστη (ως μορφή “τηλεμετρίας”.”) Μόνο οι συσκευές Samsung και Xiaomi βρέθηκαν να καταγράφουν σημαντικά ποσά δεδομένων συμβάντων αλληλεπίδρασης χρήστη, όμως – οι άλλες συσκευές επικεντρώθηκαν κυρίως σε επαναλαμβανόμενα αναγνωριστικά χρήστη.

Αυτό δεν είναι πάρα πολύ παρήγορο δεδομένου ότι οι ερευνητές καταδεικνύουν επίσης τον τρόπο με τον οποίο συγκεντρώνονται δεδομένα που συνδέονται με αυτά τα αναγνωρισμένα αναγνωριστικά χρήστη (όπως τα αναγνωριστικά διαφήμισης) μπορούν ακόμα να συνδεθούν πίσω στην αρχική συσκευή και χρήστη. Επιπλέον, οι ερευνητές σχολιάζουν ότι ο μεγαλύτερος ένοχος πίσω από τη συγκομιδή δεδομένων είναι στην πραγματικότητα η ίδια η Google. Στο έγγραφο, λένε ότι “οι υπηρεσίες Google Play και το Google Play Store συλλέγουν μεγάλους όγκους δεδομένων από όλα τα τηλέφωνα”, εκτός από τη συσκευή /o os, καθώς το λειτουργικό σύστημα δεν χρησιμοποιεί τις υπηρεσίες Google Play.

Οι συγγραφείς συνεχίζουν να σημειώνουν “Η αδιαφανής φύση αυτής της συλλογής δεδομένων”, σχολιάζοντας ότι η Google δεν παρέχει καμία τεκμηρίωση και ότι τα ωφέλιμα φορτία παραδίδονται ως δεδομένα που έχουν κωδικοποιηθεί από δυαδικό κώδικα που παράγονται από σκόπιμα κώδικα. Προφανώς, έχουν συζητηθεί με την Google για να έχουν την τεκμηρίωση του δημιουργού Android για αυτή τη συλλογή δεδομένων/τηλεμετρία “, αλλά μέχρι σήμερα δεν έχει συμβεί.«

Η μελέτη είναι αρκετά σε βάθος και γεμάτη με τεχνική ορολογία, αλλά αξίζει ακόμα να διαβάσετε εάν ενδιαφέρεστε ακόμη και για το θέμα. Μπορείτε να βρείτε το έγγραφο PDF στην ιστοσελίδα του Trinity College Dublin.

Οι χάκερ βρήκαν έναν τρόπο να κατασκοπεύουν τους χρήστες της Samsung, παραβιάζοντας τις προεγκατεστημένες εφαρμογές

Οι χάκερ βρίσκονται στον επόμενο στόχο τους: Samsung. Παραβιάζοντας τις προεγκατεστημένες εφαρμογές της Samsung, οι χάκερ μπορούν τώρα να κατασκοπεύουν τους χρήστες.

Οι χάκερ μπορούν να παρακολουθήσουν χρήστες και ακόμη και να πάρουν πλήρη έλεγχο ολόκληρου του συστήματος. Αυτό που είναι πιο ανησυχητικό είναι ότι τα σφάλματα φαίνεται να ανήκουν σε ένα πολύ πιο εκτεταμένο σύνολο εκμεταλλευόμενων. Ένας από τους ερευνητές ασφαλείας της Samsung ανέφερε το περιστατικό στο πρόγραμμα Bug Bug Bug του Tech Giant.

Η Samsung είναι τεχνολογικός γίγαντας της Νότιας Κορέας, αλλά αυτό δεν εμπόδισε τους χάκερ να παραβιάζουν το σύστημά τους. Η εταιρεία εργάζεται τώρα για τον καθορισμό ατελείωτων τρωτών σημείων που εξακολουθούν να επηρεάζουν τα κινητά smartphones της.

Χάκερ σε τρία κρίσιμα θέματα Samsung

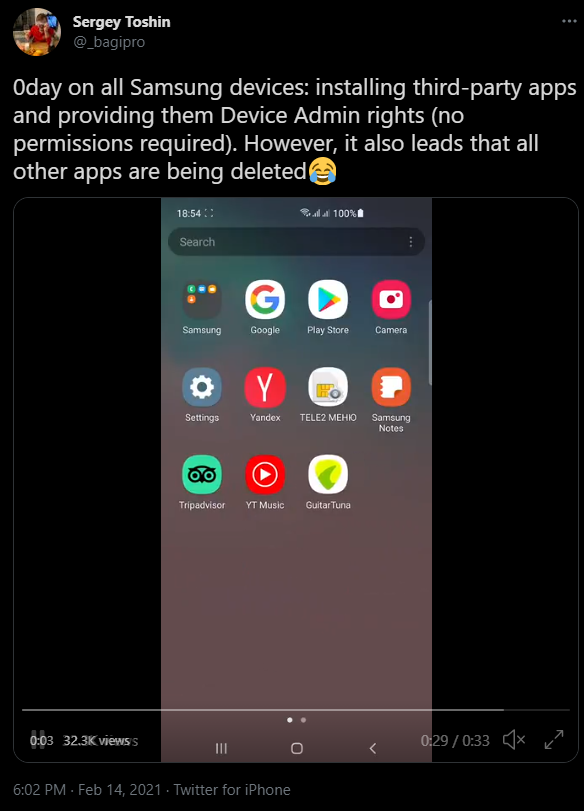

Ο υπολογιστής Bleping ανέφερε πρόσφατα ότι από την αρχή του 2021, ο ιδρυτής της υπερπερισμένης εταιρείας, Σεργκέι Τοσίν, ανακάλυψε πάνω από δώδεκα τρωτά σημεία που επηρεάζουν όλες τις συσκευές της Samsung.

Λόγω του κινδύνου ασφαλείας που θέτουν αυτά τα σφάλματα στους χρήστες της Samsung, η εταιρεία απελευθερώνει μόνο λεπτομέρειες φωτός για το περιστατικό. Από τώρα, έχουν αυξηθεί μόνο τρία θέματα.

Σύμφωνα με το online outlet media, ο Toshin ανέφερε επίσης ότι ο λιγότερο απειλητικός κίνδυνος που θέτει το ζήτημα είναι ότι οι χάκερ μπορούν να κλέψουν τα μηνύματα των χρηστών εάν ξεγελάσουν με επιτυχία το θύμα.

Τα δύο ζητήματα είναι πιο περίπλοκα και σοβαρά λόγω της βαρύτητας της μυστικότητας τους.

Η εκμετάλλευση των σφαλμάτων δεν απαιτεί από τους χρήστες της Samsung να κάνουν τίποτα επειδή θα μπορούσαν να το χρησιμοποιήσουν για να διαβάσουν και να γράψουν αυθαίρετα αρχεία για πρόσβαση στις συσκευές.

Η Samsung δεν έχει ακόμη επιβεβαιώσει πότε θα διορθωθούν τα σφάλματα, κυρίως επειδή ολόκληρη η διαδικασία θα μπορούσε να διαρκέσει έως δύο μήνες. Η εταιρεία πρέπει ακόμα να κάνει πολυάριθμες δοκιμές patch για να διασφαλίσει ότι δεν θα προκαλέσει περαιτέρω προβλήματα.

Ο Toshin πρόσθεσε ότι ανέφερε όλες τις τρεις απειλές ασφαλείας και τώρα περιμένει να πάρει τα χέρια του στα δάνεια.

Ο χάκερ συγκέντρωσε σχεδόν 30.000 $

Ένας χάκερ έλαβε σχεδόν 30.000 $ από τις αρχές του 2021 επειδή αποκάλυψε συνολικά 14 θέματα στα συστήματα συσκευών της Samsung ‘.

Ο χάκερ ανακάλυψε ότι υπάρχουν σφάλματα στις προεγκατεστημένες εφαρμογές σε smartphones της Samsung χρησιμοποιώντας έναν υπερπόντιο σαρωτή που έκανε για να βοηθήσει με το σφάλμα.

Ενημέρωσε τη Samsung για τα ελαττώματα τον Φεβρουάριο και μάλιστα δημοσίευσε ένα βίντεο σχετικά με το πώς μια εφαρμογή τρίτου μέρους θα μπορούσε να του δώσει δικαιώματα διαχειριστή σε οποιαδήποτε συσκευή Samsung. Ωστόσο, είχε μια τεράστια παρενέργεια – όλες οι εφαρμογές στη συσκευή Samsung διαγράφηκαν ενώ προσπαθούσαν να πάρουν ανυψωμένα προνόμια.

Το σφάλμα ήταν αργότερα patched τον Απρίλιο, αλλά εξακολουθεί να είχε σημαντικό αντίκτυπο στη διαχειριζόμενη εφαρμογή και τώρα χαρακτηρίζεται ως CVE-2021-25356.

Ως ανταμοιβή, ο χάκερ πήρε 7.000 $ για την αναφορά των σφαλμάτων.

Ο υπολογιστής Bleping ανέφερε ότι ο Toshin έλαβε επίσης 5.460 $ για να αφήσει τη Samsung να γνωρίζει ένα άλλο ζήτημα σχετικά με την εφαρμογή ρυθμίσεων τους. Έδωσε στους χάκερ πρόσβαση σε αυθαίρετα αρχεία ως πραγματικό χρήστη του συστήματος. Η ετικέτα του είναι γνωστή ως CVE-2021-25393.

Τέλος, πήρε άλλα 4.850 δολάρια από την παρτίδα σφαλμάτων του Φεβρουαρίου που επέτρεψαν τη δημιουργία αυθαίρετων αρχείων που συγκαλύφθηκαν ως χρήστης τηλεφωνίας που μπορεί να έχει πρόσβαση στο SMS και τις λεπτομέρειες κλήσης.

Αυτό το άρθρο ανήκει στην Tech Times

Γράφτηκε από τον Fran Sanders

Πόσο εμπιστεύεστε το smartphone Android σας? Μια νέα μελέτη υποδηλώνει την κατασκοπεία σας σε σας

Σκεφτήκατε ότι μπορείτε να εμπιστευτείτε το smartphone Android με τα δεδομένα και τα προσωπικά σας στοιχεία? Αυτή η τελευταία μελέτη θα σας κάνει να σκεφτείτε δύο φορές.

Πόσο εμπιστεύεστε το smartphone σας?

Όπως πολλοί άνθρωποι, πιθανότατα μεταφέρετε το κινητό σας τηλέφωνο στην τσέπη σας ανά πάσα στιγμή. Μπορεί ακόμη και να αγαπάτε τη συσκευή σας, στην οποία αναθέτετε όλα τα πιο οικεία μυστικά και φωτογραφίες σας.

Ωστόσο, τα smartphones Android απέχουν πολύ από την αξιόπιστη, σύμφωνα με πρόσφατη μελέτη.

Η μελέτη – που διεξήχθη από ομάδες από το Πανεπιστήμιο του Εδιμβούργου στη Σκωτία και Δουβλίνο Trinity College Στην Ιρλανδία – έχει αποκαλύψει πολλά ζητήματα απορρήτου που σχετίζονται με τη χρήση των smartphones που τροφοδοτούνται με Android από σημαντικές μάρκες.

Ο καθηγητής Doug Leith στο Trinity College του Δουβλίνου, μαζί με τους Δρ Paul Patras και Haoyu Liu στο Πανεπιστήμιο του Εδιμβούργου, εξέτασαν τα δεδομένα που αποστέλλονται από έξι παραλλαγές του Android OS που αναπτύχθηκε από τη Samsung, την Xiaomi, την Huawei, την Realme, το Lineageos και το E/OS.

Αυτό που διαπίστωσαν είναι ότι “ακόμη και όταν διαμορφωθεί ελάχιστα και το ακουστικό είναι αδρανές, αυτές οι παραλλαγές Android που έχουν ρυθμιστεί από τον προμηθευτή μεταδίδουν σημαντικά ποσά πληροφοριών στον προγραμματιστή OS και επίσης σε τρίτους (Google, Microsoft, LinkedIn, Facebook κ.λπ.) που έχουν προεγκατεστημένες εφαρμογές συστήματος”.

- Η Λιθουανία θα μπορούσε να απαγορεύσει τα κινεζικά smartphones από κρατικά ιδρύματα καθώς συνεχίζεται η σειρά λογοκρισίας Xiaomi

- Διαδικτυακά αρχεία Watchog Privacy περισσότερα από 400 καταγγελίες σχετικά με τα cookies Internet

Τι είναι το τηλέφωνό σας που μοιράζεται για εσάς?

Μεταξύ των συλλεγόμενων δεδομένων, οι ερευνητές σημείωσαν τα μόνιμα συστήματα αναγνώρισης των smartphones, το ιστορικό χρήσης των εφαρμογών και τα δεδομένα τηλεμετρίας.

Με εξαίρεση το E/OS, όλοι οι κατασκευαστές ακουστικών που εξετάστηκαν συλλέγουν μια λίστα με όλες τις εφαρμογές που είναι εγκατεστημένες σε ένα ακουστικό, τα σημεία της μελέτης.

Πρόκειται για δυνητικά ευαίσθητες πληροφορίες, καθώς μπορεί να αποκαλύψει συμφέροντα χρηστών, όπως η τελευταία εφαρμογή που χρησιμοποιείται και ούτω καθεξής.

Σύμφωνα με τους συντάκτες της έρευνας, δεν υπάρχει εξαίρεση από αυτή τη συγκομιδή δεδομένων.

“Νομίζω ότι έχουμε χάσει εντελώς τη μαζική και συνεχιζόμενη συλλογή δεδομένων από τα τηλέφωνά μας, για τα οποία δεν υπάρχει εξαίρεση”, ο Leith, ο οποίος είναι επίσης πρόεδρος των υπολογιστών συστημάτων στο Trinity’School of Computer και στατιστικά στοιχεία, δήλωσε.

“Εμείς’έχουν επικεντρωθεί πολύ στα μπισκότα ιστού και στις κακές συμπεριφορές εφαρμογών “.

Απαιτείται επειγόντως σημαντική δράση για να δοθεί στους ανθρώπους πραγματικό έλεγχο των δεδομένων που αφήνουν το τηλέφωνό τους.

Καθηγητής Doug Leith

Πρόεδρος συστημάτων υπολογιστών, Σχολή Πληροφορικής και Στατιστικής στο Trinity College

Ο καθηγητής ελπίζει ότι αυτή η μελέτη θα λειτουργήσει ως “κλήση αφύπνισης” στο κοινό, τους πολιτικούς και τις ρυθμιστικές αρχές.

“Η σημαντική δράση είναι επειγόντως απαραίτητη για να δοθεί στους ανθρώπους πραγματικό έλεγχο των δεδομένων που αφήνουν τα τηλέφωνά τους”, πρόσθεσε.

- Περισσότεροι από τους μισούς κρατικούς κυβερνοεπίστρες προέρχονται από τη Ρωσία, σύμφωνα με τη Microsoft

- Το Microsoft Software Misconfiguration εκθέτει δεδομένα 38 εκατομμυρίων ανθρώπων

Xiaomi, Samsung και Huawei για να οδηγήσουν τον αγώνα μετοχών δεδομένων

Σύμφωνα με την έρευνα, το ακουστικό Xiaomi στέλνει λεπτομέρειες “όλων των οθονών εφαρμογών που προβάλλονται από έναν χρήστη στην Xiaomi, συμπεριλαμβανομένου και του πότε και πόσο καιρό χρησιμοποιείται κάθε εφαρμογή”.

Το χρονοδιάγραμμα και η διάρκεια των τηλεφωνικών κλήσεων αποτελούν μεγάλο μέρος των εκτεθειμένων δεδομένων, αποκαλύπτει η μελέτη.

Στο ακουστικό Huawei, αυτό’S Το πληκτρολόγιο SwiftKey που μοιράζεται λεπτομέρειες για τη χρήση της εφαρμογής με τη Microsoft.

“Το αποτέλεσμα είναι παρόμοιο με τη χρήση cookies για την παρακολούθηση των ανθρώπων’Δραστηριότητα καθώς κινούνται μεταξύ των ιστοσελίδων “, σύμφωνα με τον Δρ Paul Patras, Αναπληρωτή Καθηγητή στη Σχολή Πληροφορικής στο Πανεπιστήμιο του Εδιμβούργου.

Σε άλλο επίπεδο, η Samsung, η Xiaomi, η Realme και η Google συλλέγουν “αναγνωριστικά μακροχρόνιων συσκευών”, όπως ο σειριακός αριθμός υλικού, παράλληλα με τα “αναγνωρίσιμα αναγνωριστικά χρήστη διαφημιστικών αναγνωριστικών”.

Συχνά στο κάτω μέρος ή στο πίσω μέρος της συσκευής, ο σειριακός αριθμός υλικού είναι ένας μοναδικός αριθμός που χρησιμοποιείται για σκοπούς αναγνώρισης και απογραφής. Είναι μοναδικό για τον χρήστη και ζητείται συχνότερα κατά την αναφορά κλοπής τηλεφώνου στην αστυνομία.

Όσο για τον χρήστη’S Διαφήμιση ID, ο σκοπός του είναι να επιτρέψει στους διαφημιζόμενους να παρακολουθούν ψευδο-ανώνυμα διαφημίσεις χρήστη. Το’s που εκχωρείται από τη συσκευή ή το περιβάλλον λειτουργίας και αποθηκεύεται απευθείας στην ίδια τη συσκευή.

Το γεγονός ότι τα συστήματα Android μπορούν να αποθηκεύσουν αυτά τα δεδομένα υποδηλώνουν ότι “όταν ένας χρήστης επαναφέρει ένα αναγνωριστικό διαφήμισης, η νέα τιμή αναγνωριστικού μπορεί να επανεμφανιστεί στην ίδια συσκευή, υπονομεύοντας ενδεχομένως τη χρήση αναγνωρισμένων αναγνωριστικών διαφημίσεων”, λέει η μελέτη, λέει η μελέτη.

- Πιο ασφαλής και καλύτερα στη διόρθωση τυπογραφικών τυπογραφιών στο τηλέφωνό σας, μπορεί αυτή η ελβετική εκκίνηση να πάρει το Google?

- Καταγράψτε τα κέρδη για την Apple, τη Microsoft και το Google Inmid Covid-19 Boost για το Big Tech

Πώς να τερματίσετε αυτές τις πρακτικές «κάτω από την κουκούλα»?

Σύμφωνα με τη μελέτη, υπάρχει μόνο ένας τρόπος για να αποφευχθεί η πτώση της θύρας αυτής της συλλογής δεδομένων μεγάλης κλίμακας – η παραλλαγή E/OS που δημιουργήθηκε από τον Γάλλο Gael Duval και προέρχεται από Γραμμών.

Αυτή η παραλλαγή του Android βασίζεται σε μια ενότητα που επιτρέπει τη χρήση των υπηρεσιών Google χωρίς να μεταδίδει προσωπικά δεδομένα. Η πρόσβαση σε προσωπικά στοιχεία εμποδίζεται για το Google και για όλες τις εφαρμογές ή τις υπηρεσίες τρίτου μέρους.

Εκτός από αυτή την εξαίρεση, οι ερευνητές καταλήγουν στο συμπέρασμα ότι έχει γίνει απαραίτητο να παρέχουν προσωπικά δεδομένα προκειμένου να απολαύσουν τα οφέλη των smartphones και των υπηρεσιών τους.

“Αν και εμείς’Οι νόμοι περί προστασίας για προσωπικές πληροφορίες που υιοθετήθηκαν σε αρκετές χώρες τα τελευταία χρόνια, μεταξύ άλλων από τα κράτη μέλη της ΕΕ, τον Καναδά και τη Νότια Κορέα, οι πρακτικές συλλογής δεδομένων χρήστη παραμένουν ευρέως διαδεδομένες “, δήλωσε ο Πάτρα.

“Πιο ανησυχητικά, τέτοιες πρακτικές λαμβάνουν χώρα ‘Κάτω από την κουκούλα’ σε smartphones χωρίς γνώση των χρηστών και χωρίς προσβάσιμα μέσα για να απενεργοποιήσετε τέτοια λειτουργικότητα. Οι παραλλαγές Android που συνειδητοποιούν την προστασία της ιδιωτικής ζωής κερδίζουν έλξη και τα ευρήματά μας πρέπει να ενθαρρύνουν τους κορυφαίους πωλητές να ακολουθήσουν το παράδειγμά τους “.

Μοιραστείτε αυτό το άρθρο

Μπορεί επίσης να σας αρέσει

Τώρα παίζοντας στη συνέχεια

Πιθανό spyware σε τηλέφωνα Samsung

[Συντάκτης’Σημείωση: εκεί’είναι μια συνεχή πλάτη για αυτό “λογισμικό spyware” τώρα αμέσως. HAVE’Το T προσωπικά το κοίταξε σε οποιαδήποτε τηλέφωνα και τα αποκωδικοποιημένα καλύμματα Wireshark για το τι το καθαριστικό λογισμικό στέλνει το σπίτι φαίνεται να λείπει – θα μπορούσε να είναι αβλαβές. Εμείς’Αφήνοντας το αρχικό μας κείμενο, αλλά ίσως θελήσετε να το πάρετε με ένα σιτάρι αλάτι μέχρι να βγει περαιτέρω αποδείξεις. Ή να μας ενημερώσετε όλα στα σχόλια. Αλλά να είστε προσεκτικοί για το άλμα σε γρήγορα συμπεράσματα.]

Η Samsung μπορεί να έχει τις επιλογές υψηλότερου βαθμού για υλικό εάν θέλετε ένα smartphone Android, αλλά αυτό Hasn’Τους εμπόδισαν να λάβουν κάποιες αμφισβητήσιμες αποφάσεις στο λογισμικό που μερικές φορές φορτώνουν σε αυτό. Συχνά αυτά τα τηλέφωνα έρχονται με “Προκαθορισμένο” εφαρμογές που μπορούν’να αφαιρεθεί με συνηθισμένα μέσα ή μπορεί’t ακόμη και να απενεργοποιηθεί και η τελευταία ανακάλυψη που σχετίζεται με το προ-φορτωμένο λογισμικό στα τηλέφωνα της Samsung φαίνεται να έχει αρκετά μεγάλη ευπάθεια ασφαλείας.

Αυτό το εν λόγω λογισμικό είναι ένα “καθαριστής αποθήκευσης” στο “Φροντίδα συσκευών” Τμήμα του τηλεφώνου, η οποία υποτίθεται ότι χειρίζεται τη βελτιστοποίηση αρχείων και τη διαγραφή. Αυτή η συγκεκριμένη εφαρμογή γίνεται από μια κινεζική εταιρεία που ονομάζεται Qihoo 360 και μπορεί’να αφαιρεθεί από το τηλέφωνο χωρίς να χρησιμοποιήσετε το ADB ή να έχετε ρίζα. Η εταιρεία είναι γνωστή για εξαιρετικά κακές πρακτικές σχετικά με τη σάρωση του ιού και το λογισμικό κατηγορήθηκε ότι στέλνει όλες τις πληροφορίες σχετικά με τα αρχεία στο τηλέφωνο σε διακομιστές στην Κίνα, οι οποίες θα μπορούσαν στη συνέχεια να μετατρέψουν όλα τα δεδομένα που έχει στην κινεζική κυβέρνηση. Όλα αυτά ανακαλύφθηκαν μέσω της χρήσης της σύλληψης πακέτων και του OSINT, τα οποία συζητούνται στη θέση.

Αυτές οι αποκαλύψεις ήρθαν πρόσφατα στο Reddit από το [Kchaxcer] που έκανε τις αρχικές αξιώσεις. Φαίνεται να είναι αρκετά νόμιμο και σε αυτό το σημείο, και ένας άλλος χρήστης που ονομάζεται [GeorgePB] ήταν σε θέση να παράσχει μια προσωρινή λύση/λύση στα σχόλια στην αρχική ανάρτηση. Το’είναι ένα ενδιαφέρον πρόβλημα που πιθανώς θα έπρεπε’να υπάρχει σε οποιοδήποτε τηλέφωνο, πόσο μάλλον ένα τηλέφωνο ναυαρχίδας που ανταγωνίζεται με διάφορα iPhones, αλλά υπογραμμίζει κάποιες ανησυχίες για την ασφάλεια που πρέπει όλοι να έχουμε με τις συσκευές καθημερινής χρήσης μας όταν μπορούμε’t Ελέγξτε το λογισμικό στο υλικό που υποτίθεται ότι διαθέτουμε. Υπάρχουν μερικές εναλλακτικές λύσεις αν σας ενδιαφέρει τα τηλέφωνα ανοιχτού κώδικα.

Χάρη στο [Kickaxe] για την συμβουλή!

Καταχωρήθηκε στο Security Hacks Tagged App, China, Osint, Capture Packet, Phone, Preinstalled, Security, Server, Smartphone, Virus

Οι χάκερ μπορούν να εκμεταλλευτούν σφάλματα σε προεγκατεστημένες εφαρμογές της Samsung για να κατασκοπεύουν τους χρήστες

Η Samsung εργάζεται για την επιδιόρθωση πολλαπλών τρωτών σημείων που επηρεάζουν τις κινητές της συσκευές που θα μπορούσαν να χρησιμοποιηθούν για την κατασκοπεία ή για τον πλήρη έλεγχο του συστήματος.

Τα σφάλματα αποτελούν μέρος ενός μεγαλύτερου σετ που ανακαλύφθηκε και αναφέρθηκε υπεύθυνα από έναν ερευνητή ασφαλείας μέσω της εταιρείας’S. bounty program.

Σοβαρή ζητήματα στις συσκευές Samsung

Από την αρχή του έτους, ο Sergey Toshin – ο ιδρυτής της υπερπήδασης της εταιρείας ειδικευμένη στην ασφάλεια των εφαρμογών για κινητά, βρήκε πάνω από δώδεκα τρωτά σημεία που επηρεάζουν τις συσκευές της Samsung.

Για τρεις από αυτές, οι λεπτομέρειες είναι ελαφριά αυτή τη στιγμή λόγω του υψηλού κινδύνου που θέτουν στους χρήστες. Χωρίς να φτάσει σε ιδιαιτερότητες, ο Toshin είπε στον BleepingComputer ότι το λιγότερο σοβαρό από αυτά τα ζητήματα θα μπορούσε να βοηθήσει τους επιτιθέμενους να κλέψουν μηνύματα SMS εάν εξαπατήσουν το θύμα.

Ωστόσο, τα άλλα δύο είναι πιο σοβαρά, καθώς είναι πιο αντικειμενικά. Η εκμετάλλευση τους δεν απαιτεί καμία ενέργεια από τον χρήστη της συσκευής Samsung. Ένας εισβολέας θα μπορούσε να το χρησιμοποιήσει για να διαβάσει και/ή να γράψει αυθαίρετα αρχεία με αυξημένα δικαιώματα.

Δεν είναι σαφές πότε οι διορθώσεις θα ωθηθούν στους χρήστες, επειδή η διαδικασία συνήθως διαρκεί περίπου δύο μήνες λόγω των διαφόρων δοκιμών του έμπλαστρο για να βεβαιωθεί ότι δεν προκαλεί άλλα προβλήματα

Ο Toshin ανέφερε και τα τρία τρωτά σημεία ασφαλείας και περιμένει επί του παρόντος να λάβει τα Bounties.

17 θέματα που αποκαλύφθηκαν υπεύθυνα

Μόνο από τη Samsung, ο χάκερ συγκέντρωσε κοντά σε 30.000 $ από την αρχή του έτους, για αποκάλυψη 14 θεμάτων. Τα άλλα τρία τρωτά σημεία περιμένουν επί του παρόντος να διορθωθούν

Για επτά από αυτά τα ήδη patched bugs, τα οποία έφεραν $ 20.690 σε bounties, ο Toshin παρέχει τεχνικές λεπτομέρειες και οδηγίες εκμετάλλευσης απόδειξης απόδειξης σε μια ανάρτηση ιστολογίου σήμερα.

Ο χάκερ ανακάλυψε τα σφάλματα σε προεγκατεστημένες εφαρμογές στις συσκευές Samsung χρησιμοποιώντας τον υπερπόντιο σαρωτή που δημιούργησε ειδικά για να βοηθήσει με την εργασία.

Αναφέρει τα ελαττώματα τον Φεβρουάριο και δημοσίευσε επίσης ένα βίντεο που να αποδεικνύει πώς μια εφαρμογή τρίτου μέρους έλαβε δικαιώματα διαχειριστή συσκευής. Η εκμετάλλευση, μια μηδενική ημέρα εκείνη την εποχή, είχε μια ανεπιθύμητη παρενέργεια, όμως: κατά τη διαδικασία λήψης ανυψωμένων προνομίων, όλες οι άλλες εφαρμογές στο τηλέφωνο Android διαγράφηκαν.

Το σφάλμα διορίστηκε τον Απρίλιο. Επηρέτησε τη διαχειριζόμενη εφαρμογή παροχής και τώρα παρακολουθείται ως CVE-2021-25356. Ο χάκερ έλαβε 7.000 $ για την αναφορά του.

Ο Toshin έλαβε μια άλλη έντονη γενναιοδωρία ($ 5.460) για την ανταλλαγή λεπτομερειών με τη Samsung για ένα ζήτημα (CVE-2021-25393) στην εφαρμογή Ρυθμίσεις που επέτρεψε να αποκτήσει πρόσβαση ανάγνωσης/εγγραφής σε αυθαίρετα αρχεία με προνόμια χρήστη του συστήματος.

Η τρίτη καλύτερη καταβληθείσα (4.850 δολάρια) ευπάθεια από αυτή την παρτίδα Φεβρουαρίου επέτρεψε τη σύνταξη αυθαίρετων αρχείων ως χρήστη τηλεφωνίας, ο οποίος έχει πρόσβαση σε λεπτομέρειες κλήσης και μηνύματα SMS/MMS.

Η Samsung έβαλε τα περισσότερα από αυτά τα ελαττώματα τον Μάιο. Ωστόσο, ο Toshin δήλωσε στον BleepingComputer ότι η Samsung έβαλε επίσης ένα άλλο σύνολο επτά σφαλμάτων που αποκάλυψε μέσω της εταιρείας’S. bounty program.

Αυτοί οι κίνδυνοι όπως η ανάγνωση/γραφή πρόσβαση σε επαφές χρηστών, η πρόσβαση στην κάρτα SD και η διαρροή προσωπικών πληροφοριών όπως ο αριθμός τηλεφώνου, η διεύθυνση και το email.

Οι χρήστες συμβουλεύονται να εφαρμόσουν τις τελευταίες ενημερώσεις υλικολογισμικού από τον κατασκευαστή για να αποφύγουν πιθανούς κινδύνους ασφαλείας.

Ο Toshin ανέφερε πάνω από 550 τρωτά σημεία στην καριέρα του, κερδίζοντας πάνω από 1 εκατομμύριο δολάρια σε bug bounties, μέσω της πλατφόρμας hackerone και διάφορα προγράμματα bounty bug.