האם VPN מונע תוכנות כופר?

סיכום:

התקפות תוכנות כופר הפכו נפוצות יותר ויותר וחברות בכל הגדלים נופלות קורבן להתקפות אלה. רשתות פרטיות וירטואליות (VPNS) ופרוטוקול שולחן עבודה מרוחק (RDP) נקשרו להתקפות תוכנות כופר, כאשר RDP הוא וקטור הפריצה הפופולרי ביותר בשנת 2020. המגיפה COVID-19 והעבודה המרוחקת עוררו חששות מהסיכון המוגבר להתקפות תוכנות כופר. חשוב מאוד ליישם אמצעי אבטחה חזקים ולעדכן באופן קבוע VPNs ו- RDPs כדי למנוע פגיעויות. Splashtop, ספקית פתרונות גישה מרחוק, מציעה מגוון של תכונות אבטחה המסייעות במניעת התקפות תוכנות כופר, כגון עדכונים אוטומטיים, אימות מכשירים, אימות רב-פקטורי (MFA), כניסה יחידה (SSO), הקלטות הפעלה ויומנים ויומני נקודת אבטחה של נקודת קצה. מומלץ לאמץ מסגרת אמון אפס ולהתקדם לעבר פתרונות גישה מרחוק רמת יישום, מבוססי זהות, כדי לשפר את האבטחה.

שאלות:

1. כמה נפוץ התקפות תוכנות כופר?

התקפות תוכנות כופר הפכו נפוצות יותר ויותר, כאשר חברות בכל הגדלים נופלות קורבן להתקפות אלה.

2. מה התפקיד של VPNs ו- RDP בהתקפות תוכנות כופר?

VPNS ו- RDP נקשרו להתקפות תוכנות כופר, כאשר RDP הוא וקטור הפריצה הפופולרי ביותר בשנת 2020.

3. כיצד השפיעה מגיפת ה- COVID-19 על הסיכון להתקפות תוכנות כופר?

המגיפה של Covid-19 והעבודה המרוחקת הגדילו את הסיכון להתקפות תוכנות כופר מצליחות בגלל בקרות חלשות יותר ב- IT בבית וסבירות גבוהה יותר של משתמשים ללחוץ על דוא”ל פיתוי של Ransomware.

4. כיצד יכול SplashTop לעזור במניעת תוכנות כופר?

Splashtop מציעה תכונות אבטחה שונות, כולל עדכונים אוטומטיים, אימות מכשירים, אימות רב-גורמי (MFA), כניסה יחידה (SSO), הקלטות הפעלה ויומני סשן ואבטחת נקודות קצה, המסייעות בהפחתת הסיכון להתקפות תוכנות כופר.

5. מדוע חשוב לעדכן באופן קבוע VPNS ו- RDP?

עדכון קבוע VPNs ו- RDPs הוא קריטי למניעת פגיעויות שניתן לנצל על ידי האקרים.

6. מהי מסגרת אמון אפס?

מסגרת אמון אפס פירושה לאמין בשום דבר ולאמת הכל, ומומלץ לשפר את האבטחה ולמנוע התקפות תוכנות כופר.

7. מדוע מומלץ להתקדם לעבר פתרונות גישה מרחוק מבוססי יישום מבוססי זהות?

להתקדם לעבר פתרונות גישה מרחוק ברמת היישום, משפר את האבטחה ומפחית את הסיכון להתקפות תוכנות כופר.

8. אילו תכונות אבטחה מציעות SplashTop?

Splashtop מציע עדכונים אוטומטיים, אימות מכשירים, אימות רב-גורמי (MFA), כניסה יחידה (SSO), הקלטות הפעלה ויומני אבטחה של נקודת קצה.

9. כיצד תומך SplashTop מדיניות סיסמא?

SplashTop תומך במדיניות סיסמא כגון חוזק סיסמא וסיסמא סיסמא באמצעות שילוב שירותי ספרייה עם Active Directory (AD), Active Directory Services (ADFS), OKTA ושירותי ספרייה אחרים.

10. אילו אמצעי אבטחה נוספים מספקים splashtop?

Splashtop משתף פעולה עם BitDefender ו- Webroot כדי להציע יכולות אבטחה משופרות של נקודות קצה עבור לקוחות שרוצים שכבה נוספת של הגנה.

11. איזה סוג של פתרונות גישה מרחוק מציע SplashTop?

Splashtop מציע פיתרון גישה מרחוק ענן-ענן מאובטח בענן שנועד לתמוך בעידן הפוסט-קווידי-מכל מקום.

12. אילו צעדים ננקטו splashtop כדי להבטיח הגנת לקוחות מפני איומי סייבר?

Splashtop עוקב ללא הרף על איומי הסייבר האחרונים, הקים מועצה מייעצת אבטחה והשיקה עלון אבטחה כדי לעזור לאנשי IT ול- MSPs להישאר מעודכן על הפגיעויות האחרונות.

13. איך עסקים יכולים להגן על עצמם מפני התקפות תוכנות כופר?

עסקים יכולים להגן על עצמם מפני התקפות תוכנות כופר על ידי יישום אמצעי אבטחה חזקים, עדכון קבוע של VPNs ו- RDPs, אימוץ מסגרת אמון אפסית ולהעביר לעבר יישום רמת יישום, מבוססי זהות, מבוססי זהות, מבוססי זהות.

14. מדוע חשוב לקחת בחשבון תכונות אבטחה בבחירת VPN?

לא כל VPNs מציעים אמצעי אבטחה ומערכות ניטור איתנים. חשוב לבחור VPN המספק תכונות אבטחה חזקות ויכולת לאמת משתמשים מורשים באמצעות אימות רב-גורמי (MFA) ולפקח על כל נקודת קצה של הרשת.

15. כיצד עבודה מרחוק מגדילה את הסיכון להתקפות תוכנות כופר?

עבודה מרחוק מגדילה את הסיכון להתקפות Ransomware בגלל בקרות חלשות יותר ב- IT בבית וסבירות גבוהה יותר של משתמשים ללחוץ על דוא”ל פיתוי של Ransomware.

האם ניתן למנוע התקפות כופר באמצעות VPN

תעשיית ה- VPN מציעה מגוון רחב של מוצרים, עם רמות שונות של תכונות אבטחה. בבחירת VPN לשימוש ארגוני או ממשלתי, חשוב להפליא לקחת בחשבון את תכונות האבטחה. כל VPNs מציעים שיטה מאובטחת לחיבור לרשת הפרטית שלך, אך רק מעטים מכילים את אמצעי האבטחה החזקים ומערכות הניטור שסיסקו’S anyconnect שירות VPN עושה. סיסקו מספקת חבילה גדולה של תכונות אבטחה המאפשרות לך ליצור בקלות את ה- VPN הנכון למקרה השימוש שלך. יתר על כן, סיסקו’S אבטחה כוללת את היכולת לאמת משתמשים מורשים באמצעות אימות רב-גורמים (MFA) וכן לעקוב אחר כל נקודת קצה של הרשת שלך.

התפקיד של VPN ו- RDP בהתקפות Ransomware

ב -19 במרץ, 2021, דיווח ענקית המחשבים אקר כי היא נפגעה בביקוש של תוכנות כופר שובר שיא של 50 מיליון דולר. בעוד שסכום הכופר היה מדהים, עצם העובדה של חברה שנפגעה על ידי Ransomware הפכה לחדשות נפוצות בימינו.

חברות גדולות וקטנות היו קורבנות של תוכנות כופר, בהן פושעי סייבר משתמשים בתוכנה זדונית כדי למנוע מחברה לגשת לנתונים, למחשבים או לרשת שלה, אלא אם כן הם משלמים דמי כופר חסינים.

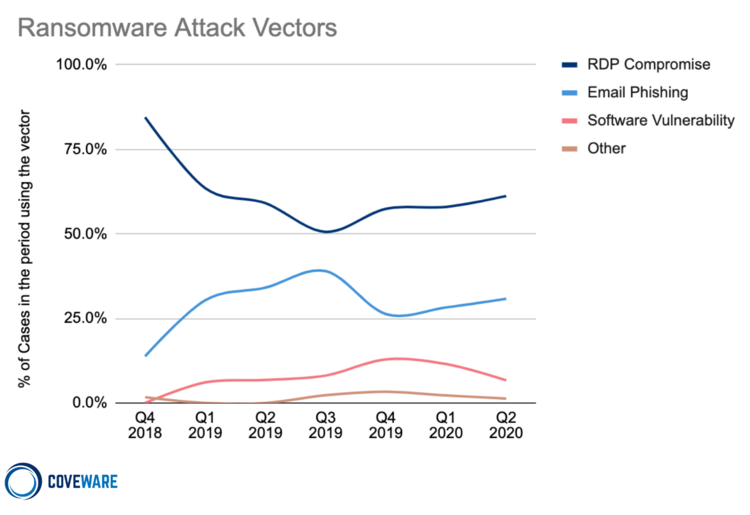

כמנכ”לית גישה מרחוק וספק פתרונות תמיכה מרחוק, אני’M מודע במיוחד לקשרים המדווחים באופן קבוע בין רשתות פרטיות וירטואליות (VPNs), פרוטוקול שולחן עבודה מרוחק (RDP) ו- Ransomware. המנצלים המובילים המשמשים כנופיות Ransomware הם באגי VPN, אך RDP עדיין שולט עליונה: כמפורט במאמר ZDNET, מדווחים מ- Coveware, EMSISOFT, והקלטו עתיד “בבירור שים את RDP כווקטור הפריצה הפופולרי ביותר ומקור לרוב אירועי Ransomware בשנת 2020.”

הדאגות לגבי תוכנות כופר גדלו במהלך מגיפת ה- COVID-19, כאשר כל כך הרבה עובדים עובדים מהבית. חברת רואי החשבון העולמית KPMG דיווחה על עדויות לכך “עבודה מרחוק מגדילה את הסיכון להתקף תוכנות כופר מוצלחות באופן משמעותי. בגלל שילוב של בקרות חלשות יותר ב- IT בבית וסבירות גבוהה יותר של משתמשים ללחוץ על דוא”ל COVID-19 Ransomware פיתוי פיתוי נתון רמות חרדה.”

ביוני 2020 הוציאה המחלקה לביטחון פנים אזהרה על עליית תוכנות כופר המכוונות לעסקים המסתמכים על RDP ו- VPN לגישה מרחוק.

למרבה המזל עבור לקוחות SplashTop, SplashTop מעוצב עם מסגרת אבטחה של אפס אמון בראש, הגישה הסטנדרטית האחרונה בתעשייה שמשמעותה אמון כלום ולא מאמת הכל. אנו מאמינים כי אפס אמון יכול לעזור לעצור את גאות ההתקפות של תוכנות כופר.

כיצד SplashTop מסייע במניעת תוכנות כופר

בעוד איומי סייבר מתפתחים כל יום, הנה כמה מהדרכים בהן מוצרי SplashTop עוזרים להפחית תוכנות כופר:

- אוטומציה של עדכוני אבטחה אוטומטיים – טלאים – היום’S VPNs ו- RDPs כולם דורשים תיקון ידני, ומכיוון ש- VPNs פועלים 24/7, אנשי IT ו- MSPs נוטים פחות לעדכן אותם. כל מה שנדרש הוא רגע של חוסר תשומת לב עבור האקר כדי לנצל פגיעות. SplashTop אוטומטית עדכונים עבור כל נקודות הסיום והתשתיות בענן שלנו.

- תמיכה באימות מכשירים – בניגוד לרוב ה- VPNs, שלעיתים רחוקות מוגדרים לתמיכה באימות מכשירים, SplashTop מוגדר אוטומטית לאמת כל מכשיר חדש שמנסה ליצור הפעלת גישה מרחוק. צוותי IT יכולים גם למנוע ממשתמשים בגישה מרחוק להוסיף מכשירים חדשים.

- אוכף אימות רב-גורמי (MFA) וסימן יחיד (SSO)- אימות זהות הוא חלק מרכזי במסגרת האפס אמון, ו- Splashtop תומך ב- MFA כמו גם ב- SSO. המוצר הארגוני SplashTop שלנו מציע שילוב SSO/SAML (שפת סימון קביעת אבטחה) עם Active Directory (AD), Active Directory Services (ADFS), OKTA ושירותי ספריות אחרים. באמצעות שירותי ספרייה, IT/MSPs יכולים גם לאכוף מדיניות סיסמאית כגון חוזק סיסמא וסיסמא סיסמה.

- ספק הקלטות הפעלה ויומני הפעלה – Splashtop מציע יומני מושב נרחבים ותכונות הקלטה. כרצונך, SplashTop Enterprise משתלב גם עם מידע אבטחה וניהול אירועים (SIEM) לריכוז ריכוזי.

- הצע אבטחת נקודת קצה – Splashtop משתף פעולה עם BitDefender ו- Webroot כדי להציע יכולות אבטחה משופרות של נקודות קצה עבור לקוחות שרוצים שכבה נוספת של הגנה.

מאז שהחלה המגיפה, עסקים רבים פנו ל- VPN ו- RDP כדי לאפשר עבודה מרחוק, וחשפו את עסקיהם להרחבת איומי הסייבר. בשנים האחרונות, גרטנר ומומחי אבטחה רבים המליצו לעסקים להתרחק מגישה VPN ברמת הרשת ובמקום זאת לעבור לכיוון פתרונות גישה מרחוק מבוססי יישום המבוססים על זהות המאמצים מסגרת אמון אפסית.

Splashtop’S פתרון גישה מרחוק מאובטח בענן-יליד ענן נועד לתמוך בעידן הפוסט-קווידי-מכל מקום.

Splashtop עוקב ללא הרף על איומי הסייבר האחרונים, ואנחנו מחויבים להשקיע מיליונים כדי להבטיח שלקוחותינו מוגנים היטב נגדם. לאחרונה הקמנו מועצה מייעצת לאבטחה והפקנו עלון אבטחה כדי לעזור לה למקצוענים ול- MSP להישאר בראש פגיעויות האחרונות.

למידע נוסף על נוהלי אבטחת גישה מרחוק של Splashtop . ולתת’זה המשך לעבוד על דרכים להפוך את תוכנת כופר לנדירה ככל האפשר.

האם ניתן למנוע התקפות כופר באמצעות VPN?

כדי למזער את הסיכון שהתאריך היקר שלך ייגנב על ידי האקרים מומלץ להשתמש באנטי-וירוס, ולהזהיר באיזה חומר אתה מוריד מהאינטרנט.

עם זאת, האם VPN באמת יכול להגן עליך מפני התקפת כופר?

Wannacry, התקפת Ransomware המאיימת על אלפי מערכות מחשב ברחבי העולם

ביום שישי, 12 במאי, העולם כמעט קרס בגלל מתקפת תוכנות כופר בשם Wannacry כי במהירות התפשטה באמצעות מערכת שיתוף חלונות על פני אלפי מחשבים.

אימת הסייבר פגעה למעלה ממאה מדינות, והשפיעה על מערכות חיוניות כמו ה- NHS הבריטי, חברת הטלקומוניקציה הספרדית Telefónica או ענקית הדואר ענקית FedEx.

התוכנה הזדונית, שהשתמשה בכלים גנובים מ- NSA, הועברה באמצעות דואר אלקטרוני ועבדה באופן שהפיל את המשתמשים לגשת למערכות המחשבים שלהם עד לשולם כופר דרך ביטקוין המטבע הדיגיטלי הפופולרי.

לאחר מספר שעות, אנליסט אבטחת סייבר אנונימי עצר את האיום על ידי רישום שם הדומיין שהוסתר בקוד תוכנת הכופר, ומונע באופן גדול יותר נזקים גדולים יותר.

אבל, איך אתה יכול להפוך את המחשב שלך לבטוח יותר למקרה שההתקפה חוזרת על עצמה?

החשיבות של שירותי VPN כדי להגן עליך מפני תוכנות זדוניות באופן מקוון

אחת השאלות שמתעוררות לאחר מתקפת הסייבר העולמית האחרונה היא אם זה היה יכול להיהרג מההתחלה עם השימוש ב- VPN.

כמומחי אבטחה משירות NordVPN, VPN הוא ממש שימושי אם ברצונך להגן על המחשב שלך מפני תוכנה זדונית כשאתה ניגש לאינטרנט, אפילו מנקודה חמה ציבורית.

עם זאת, זה בידיים שלך לבדוק איזה סוג חומר אתה מוריד באופן מקוון.

עם VPN, הנתונים והפעילות המקוונת שלך מוצפנים, וה- IP שלך מוסתר, כך שקשה יותר להאקרים להשיג מידע חיוני מהמחשב שלך.

אבל אתה צריך להיות זהיר במיוחד כדי לא ללחוץ על חלונות מוקפצים חשודים שעשויים להופיע על המסך שלך. בעיקרון, הימנעות מהורדת מסמכים המגיעים משולח לא ידוע.

כאן נכנסים ל- VPNs. רוב השירותים ברשימה השחורה כתובות אתרים מפוקפקות, כך שזה מקום נהדר להתחיל בו.

מה אתה יכול לעשות כדי להגן על המחשב שלך מפני התקפת תוכנה?

Nordvpn’מומחי אבטחה מציעים כי הדרך הטובה ביותר להגדיל את האבטחה במחשב שלך היא על ידי התקנת העדכונים האחרונים, גיבוי הנתונים שלך ועל ידי הימנעות מפתיחת כל קבצים חשודה.

מה לעשות אם אתה קורבן להתקפת סייבר?

במקרה שפספסת אחת מההמלצות הקודמות, ובלי למרבה המזל מערכת המחשבים שלך נדבקה בסוג זה של תוכנות זדוניות, מומלץ לנתק מייד את

חיבור לאינטרנט כדי להימנע מהדבקת אחרים.

לאחר מכן, דווח על כך לרשויות המתאימות. אל תשכח לפנות לעזרה מטכנולוגיה מקצועית לעבור את התהליך!

*צילום מאת דלת ג’ו פראצ’טרי | Shutterstock.

האם VPN יכול להגן עליך מפני Ransomware?

פרגוס אוסאליבן

פרגוס אוסאליבן

סוֹפֵר

פרגוס הוא סופר פרילנסר עבור חנון כיצד לבצע. יש לו שבע שנים של דיווח טכנולוגי וביקורת תחת חגורתו למספר פרסומים, כולל GameCrate ו- Cloudwards. הוא כתב יותר מאמרים וביקורות על אבטחת סייבר ותוכנה מבוססת ענן מאשר הוא יכול לעקוב אחר — ויודע גם את דרכו סביב לינוקס וחומרה. קרא עוד.

5 בספטמבר, 2022, 9:00 בבוקר EDT | 3 דקות לקרוא

Ransomware הוא נושא די רציני: גרזן אחד יכול לעלות לך הרבה כסף או הנתונים שלך – גם אם אתה’חסר מזל. זה’חשוב להישמר מפני איום זה, וראינו כמה VPNs טוענים שהם יכולים לעזור. אבל האם VPN יכול באמת להגן עליך מפני כופר?

הגנת VPN Ransomware

התשובה היא פשוט לא, VPN לא יכול לעזור לך בהתקפות תוכנות כופר, למנוע אותם או לפתור אותם. כל מי שטוען שהם יכולים לנסות למכור לך משהו. ספקי VPN לא אמינים אשמים בשיווק מוצריהם כתרופה לכל בעיה באינטרנט, ו “כופרה” היא רק מילת מפתח נוספת עבורם. אפילו VPN ISN’זה תרופה לכל פרטיות באינטרנט. אתה צריך גם לשנות את הרגלי הגלישה שלך. הסיבה לכך ש- VPN יכול’חסימת כופר חסימה היא בגלל שהם’דברים שונים מאוד. במונחים בעולם האמיתי, זה’קצת כמו להיות כמו להחליף את המכונית שלך’צמיגים לתקן שבב בשמשה הקדמית. זה’זה לא קשור ישירות. כדי להבין קצת יותר טוב איך זה עובד – או ליתר דיוק, אנחנו צריכים לבחון מקרוב גם את תוכנת הכופר וגם על VPNs.

איך עובד Ransomware

האופן בו רוב ה- Ransomware עובד הוא שהיא איכשהו מדביקה את המערכת שלך, בדרך כלל באמצעות קובץ שאתה מוריד או אפילו התקפה ממוקדת. ברגע שהמערכת שלך היא מתפשטת ומצפנת חלקים מהכונן הקשיח שלך, או אפילו את כל זה. כדי לפתוח ולפענוח את הנתונים שלך, אתה צריך לשלם כסף, כופר, לתוקפים; לָכֵן “כופרה.” כפי שאתה יכול לדמיין, Ransomware הוא דבר מגעיל ליפול קורבן אליו, ומה שמחמיר את זה הוא שם’אין להבטיח לך’אני אכן תקבל את הקבצים שלך לאחר שתשלם את הכופר. לעתים קרובות, התוקפים פשוט יסלקו עם הכסף מבלי לוותר על המפתח לקבצים המוצפנים. זה’אין הפתעה אם כן, שתוכנת אנטי-רנסום הפכה לעסק פורח.

איך VPNs עובדים

ברור שכאשר העסק פורח, אנשים ירצו חתיכה ממנו, ובאופן זה’הגיוני לחשוב ש- VPNs יכולים להיות דרך להגן על עצמך מפני תוכנת כופר. אחרי הכל, הם יכולים להגן עליך באופן מקוון וספקים רבים מבטיחים אבטחה מסוג זה או אחר. העניין הוא, עם זאת, כי VPN משפיעים רק על אופן מופיע ברשת. כשאתה משתמש ברשת פרטית וירטואלית, אתה מחדש את החיבור שלך דרך שרת בבעלות ומופעל על ידי ספק ה- VPN שלך. זה גורם לך להראות כמוך’Re במקום אחר מאשר המיקום שלך בפועל, וזה נהדר אם אתה’מנסה לעקוף מגבלות אזוריות.

עם זאת, זה לא עושה דבר כדי להרתיע את תוכנת כופר. מיקום שהשתנה לא’לא אומר לך’פתאום לא ניתן להבחין בפושעים, במיוחד אם אתה’מחדש את זה שהוריד את התוכנית הזדונית מלכתחילה.

עם זאת, חוזר מחדש על החיבור שלך’זה הדבר היחיד ש- VPNs עושים, הם גם מצפינים את החיבור שלך במנהרת VPN כביכול. זה נהדר אם אתה רוצה להימנע ממרגלים על ידי ספק שירותי האינטרנט שלך, ממשלתך, כלבי שמירה על זכויות יוצרים או כל אחד אחר שרוצה לפקח על החיבור שלך.

עם זאת, שוב, זה לא חל על Ransomware: התוכנה כבר נמצאת במערכת שלך, ותוכנת VPN אינה יכולה לעשות דבר כנגדה שהיא שם. זה גם לא מסוגל למנוע מכם להוריד אותו או להגן עליכם מפני האקרים פורצים למערכת שלכם.

מערכות גילוי איומים

עם זאת, חלק מהצרור VPNS הוסיף תוכנת אבטחה עם התיאור שלהם, מה שעשוי לסייע במאבק בכופר תוכנה. דוגמאות טובות הן protonvpn’s netshield ו- expressvpn’מנהל איום. אלה פועלים בדומה למערכות דומות המוצעות על ידי רבות מתוכנות האנטי -וירוס הטובות ביותר בכך שהן חוסמות גישה לאתרים חשודים, כולל אלה שידוע כי הם מדביקים אותך עם Ransomware. במקרים אלה, VPN עשוי לעזור במאבק בכופר, אך רק בגלל המודולים הנוספים הללו; טכנולוגיית הליבה עדיין די חסרת אונים. אתה’טוב יותר עם ההגנה שמציעה תוכנית האנטי -וירוס שלך, המשתרעת גם על סריקת המחשב שלך עבור תוכנת כופר מסוכנת לפני שהיא פועלת – דבר של VPN יכול’לא.

הגנה על ה- VPN שלך מפני התקפות תוכנות כופר: שיטות עבודה מומלצות

רבים מאמינים שרשת פרטית וירטואלית (VPN) מגנה משמעותית מפני התקפות תוכנות כופר. לא רק שהמיתוס הזה אינו נכון, אלא שה- VPN שלך הוא למעשה וקטור התקפה פוטנציאלי לשחקנים זדוניים. האיום עולה עוד יותר באמצעות התפשטות ה- VPN האחרונה כאשר מיליוני עובדים עוברים לעבודה מהבית. יתר על כן, גורמים אלה יוצרים מגוון של נקודות גישה פוטנציאליות לרשת שלך לתוקפים למקד. בבלוג זה אנו דנים בשיטות עבודה מומלצות ובפתרונות בהבטחת הארגון שלך’S VPNS.

פתרונות תוכנה להגנה על תוכנות Ransomware VPN

תעשיית ה- VPN מציעה מגוון רחב של מוצרים, עם רמות שונות של תכונות אבטחה. בבחירת VPN לשימוש ארגוני או ממשלתי, חשוב להפליא לקחת בחשבון את תכונות האבטחה. כל VPNs מציעים שיטה מאובטחת לחיבור לרשת הפרטית שלך, אך רק מעטים מכילים את אמצעי האבטחה החזקים ומערכות הניטור שסיסקו’S anyconnect שירות VPN עושה. סיסקו מספקת חבילה גדולה של תכונות אבטחה המאפשרות לך ליצור בקלות את ה- VPN הנכון למקרה השימוש שלך. יתר על כן, סיסקו’S אבטחה כוללת את היכולת לאמת משתמשים מורשים באמצעות אימות רב-גורמים (MFA) וכן לעקוב אחר כל נקודת קצה של הרשת שלך.

MFA מציעה שכבה נוספת של הגנה מפני תוכנות כופר על ידי מניעת השימוש בתעודות גנובות בהפרה. גם אם איש צוות’אישורי S נפגעים, MFA מספקת מחסום משני המונע גישה לא מורשית. פיתרון אבטחה מכריע נוסף שמציע סיסקו הוא כלי ניטור הרשת שלהם. פתרונות תוכנה אלה מאפשרים לך לזהות ניסיון הפרות רשת ולמנוע מהם להצפין בהצלחה את הנתונים שלך. סיסקו מציעה פתרונות אבטחה רבים נוספים כדי להבטיח את ה- VPN שלך. כדי להסתכל על חבילת המוצרים המלאה שלהם, עיין בדף המוצר של AnyConnect. למבט מפורט על מוצרי אבטחה אחרים של Ransomware מחוץ לאבטחת VPN, עיין בבלוג שלנו על מוצרי האבטחה הטובים ביותר של Ransomware בשנת 2021.

שיטות עבודה מומלצות אישיות להגנת VPN

פתרונות תוכנה מציעים רמת אבטחה נהדרת ביכולתם לנטרל התקפות תוכנות כופר. על ידי לימוד שיטות עבודה מומלצות VPN אישיות אתה יכול למנוע את ההתקפות הללו מלכתחילה. להלן כמה מהפרקטיקות החשובות ביותר ליישום על מנת לאבטח את ה- VPN שלך:

- בחר סיסמא ייחודית ומורכבת. לעולם אל תשתמש בסיסמה שקיימת מראש לגישה שלך ל- VPN, מכיוון שכבר ניתן היה להתפשר על סיסמה זו מדליפת נתונים קודמת. גם אם סיסמה זו לא נפגעה יש עדיין הסכנה להתרחשות עתידית.

- שנה את הסיסמה שלך כל 3 חודשים. זוהי אמצעי זהירות ביטחוניים בסיסיים אך חשובים ביותר שאנשים רבים מתעלמים מהם. שינוי תעודות כניסה רגיאליות מבטיח שהאקרים של חלונות ההתקפה מחזיקים נותרו קטנים.

- אפשר אימות רב-גורמי. כבר סיקרנו את זה בקטע פתרונות התוכנה, אך הוא חוזר על עצמו. ל- VPN רבים יש אפשרות להצטרף ל- MFA במקום שהיא תהיה חובה. חשוב לא לדלג על שלב זה ולאפשר תמיד ל- MFA כאשר הוא זמין.

צור קשר עם תקשורת אסטרטגית למידע נוסף

למידע נוסף על אופן ההגנה על ה- VPN שלך ועל שאר תשתית ה- IT שלך מפני תוכנת Ransomware לחץ על הכפתור למטה כדי ליצור קשר עם מומחה לאבטחת סייבר בתקשורת אסטרטגית.

נוכלים של Ransomware מכוונים למכשירי VPN פגיעים בהתקפותיהם

חוקרים בקספרסקי מפרטים כיצד האקרים הצליחו להתייצב ולהתפשר על רשת שלמה עם Cransomware.

נכתב על ידי דני פאלמר, סופר בכיר ב- 8 באפריל 2021

פושעי סייבר מנצלים פגיעויות אבטחה בשרתי VPN להצפנת רשתות עם סוג חדש של תוכנות כופר, וייתכן שיבשו את המתקנים התעשייתיים בתהליך.

תוכנת הכופר מפורטת בדו”ח של חברת Secuity Kaspersky, בעקבות חקירת מתקפת תוכנות כופר נגד קורבן לא מוגדר באירופה.

ZDNET ממליץ

איך ה- VPNs העליונים משווים: פלוס, האם אתה צריך לנסות VPN בחינם?

בדקנו את שירותי ה- VPN הטובים ביותר – תוך התמקדות במספר השרתים, ביכולת לפתוח שירותי סטרימינג ועוד – לקביעת NO. 1 בסך הכל. בנוסף, אנו אומרים לך אם VPNs בחינם שווה לנסות.

לפחות אחת מההתקפות המכוונות למתקנים אלה הצליחו להצפין שרתי בקרה תעשייתית עם תוכנת כופר, וכתוצאה מכך כיבוי הפעילות הזמני של הפעילות. קספרסקי לא זיהה את הקורבן להתקפת הכופר המוצלחת, או כיצד היה האירוע מחדש, אך פירט את תוכנת הכופר שהצפנה את הרשת וכיצד פושעי סייבר הצליחו להשיג גישה.

תוכנת Ransomware הופיעה לראשונה בינואר ומנצלת פגיעות בשרתי VPN של VPN (CVE-2018-13379). פורטינט הוציאה תיקון אבטחה לתיקון הפגיעות בשנת 2019, אך פושעי סייבר עדיין יכולים לפרוס את הניצול כנגד רשתות שטרם יישמו את עדכון האבטחה.

על ידי ניצול יישומי VPN שלא נסתרו, התוקפים מסוגלים לגשת מרחוק לשם המשתמש והסיסמה, ומאפשרים להם להתחבר ידנית לרשת.

מכאן, התוקפים מורידים את מימיקץ, אפליקציית קוד פתוח לצפייה ושמירה של אישורי אימות, ומשתמשים בזה כדי לגנוב שמות משתמש וסיסמאות נוספות כדי לנוע לרוחב ברשת וגם לפרוס כלים, כולל שביתת קובלט, כלי תוכנת חדירה לגיטימי שעבר התעללות על ידי תוקפים, כדי לקבל שליטה נוספת על מערכות נגועות.

ואז, בעזרת סקריפטים של PowerShell זדוניים, התוקפים מסוגלים להצפין את כל המערכות שנפגעו ברחבי הרשת באמצעות Cranging Ransomware. בשלב זה, הערה של התוקפים אומרת לקורבן שהרשת שלהם הוצפנה בתוכנת Ransomware וכי יש לשלם כופר בביטקוין כדי לשחזר את הרשת.

אמנם אין מידע על האופן בו נפתר האירוע במתקן התעשייתי האירופי, אך החוקרים מציינים כי אי יישום תיקון האבטחה כדי להגן מפני פגיעות ידועה היה “הגורם העיקרי” של האירוע.

גורמים אחרים שאיפשרו לתוקפים לפרוס תוכנות כופר ברשת כוללים את היעדר עדכוני אבטחה מתוזמנים המיושמים על תוכנת האנטי -וירוס שאמורה להגן על הרשת – וכיצד רכיבים מסוימים באנטי -וירוס אפילו כבו, והפחיתו את היכולת לאתר חדירות או פעילות זדונית.

האופן בו הוגדר הרשת הספציפית הזו עזר גם לתוקפים בכך שהם מאפשרים להם לעבור בין מערכות שונות שלא היו צריכות להיות ברשת אחת.

“לא היו מגבלות על גישה למערכות שונות. במילים אחרות, כל המשתמשים הורשו לגשת לכל המערכות. הגדרות כאלה עוזרות לתוקפים להפיץ תוכנות זדוניות ברשת הארגון הרבה יותר מהר, מכיוון שהפגיעה בהצלחה רק בחשבון משתמש אחד מספקת להם גישה למספר מערכות, “אמר Vyacheslav Kopeytsev, חוקר אבטחה בכיר בקספרקי.

כדי לסייע בהגנה על הרשתות מפני התקפות תוכנות כופר, מומלץ לשרתי VPN של Fortigate עם עדכוני האבטחה הרלוונטיים כדי למנוע את ניצול הפגיעות הידועה.

מומלץ גם ש- VPN Access תוגבל לאלה הזקוקים לו מסיבות תפעוליות וכי יציאות שאינן צריכות להיחשף לרשת הפתוחה נסגרה.

החוקרים מציעים גם שמערכות קריטיות מגובות במצב לא מקוון, כך שאם הגרוע ביותר יקרה והרשת נופלת קורבן להתקפת תוכנות כופר, ניתן לשחזר אותה ללא צורך לשלם עבריינים.

עוד על אבטחת סייבר

- החברה הזו נפגעה על ידי Ransomware. הנה מה שהם עשו הלאה, ומדוע הם לא שילמו

- כיצד להגן על נקודות הקצה המרוחקות של הארגון שלך מפני כופר

- לכנופיות Ransomware יש כעת יעדים תעשייתיים במראותיהם. זה מעלה את ההימור לכולם

- ה- FBI ואכיפת החוק האירופית סגירו את VPN המשמשת את קבוצות Ransomware

- ארבע קבוצות הפריצה החדשות הללו מכוונות לתשתיות קריטיות, מזהיר חברת האבטחה