Αποτρέπει το VPN ransomware?

Περίληψη:

Οι επιθέσεις ransomware έχουν γίνει όλο και πιο συνηθισμένες και οι εταιρείες όλων των μεγεθών πέφτουν θύματα αυτών των επιθέσεων. Τα εικονικά ιδιωτικά δίκτυα (VPNs) και το πρωτόκολλο απομακρυσμένης επιφάνειας εργασίας (RDP) έχουν συνδεθεί με επιθέσεις ransomware, με το RDP να είναι ο πιο δημοφιλής φορέας εισβολής το 2020. Η πανδημία και η απομακρυσμένη εργασία του Covid-19 έχουν προκαλέσει ανησυχίες σχετικά με τον αυξημένο κίνδυνο επιθέσεων ransomware. Είναι σημαντικό να εφαρμόζουμε ισχυρά μέτρα ασφαλείας και να ενημερώνουν τακτικά VPNs και RDPs για την πρόληψη των τρωτών σημείων. Το Splashtop, ένας πάροχος λύσης απομακρυσμένης πρόσβασης, προσφέρει μια σειρά χαρακτηριστικών ασφαλείας για την πρόληψη επιθέσεων ransomware, όπως αυτοματοποιημένες ενημερώσεις, έλεγχος ταυτότητας συσκευών, πιστοποίηση πολλαπλών παραγόντων (MFA), ενιαία σύνδεση (SSO). Συνιστάται να υιοθετήσετε ένα πλαίσιο μηδενικής εμπιστοσύνης και να προχωρήσετε προς λύσεις απομακρυσμένης πρόσβασης σε επίπεδο εφαρμογής, για την ενίσχυση της ασφάλειας.

Ερωτήσεις:

1. Πόσο συνηθισμένες είναι οι επιθέσεις ransomware?

Οι επιθέσεις ransomware έχουν γίνει όλο και πιο συνηθισμένες, με εταιρείες όλων των μεγεθών που πέφτουν θύματα αυτών των επιθέσεων.

2. Ποιος είναι ο ρόλος των VPN και RDP σε επιθέσεις ransomware?

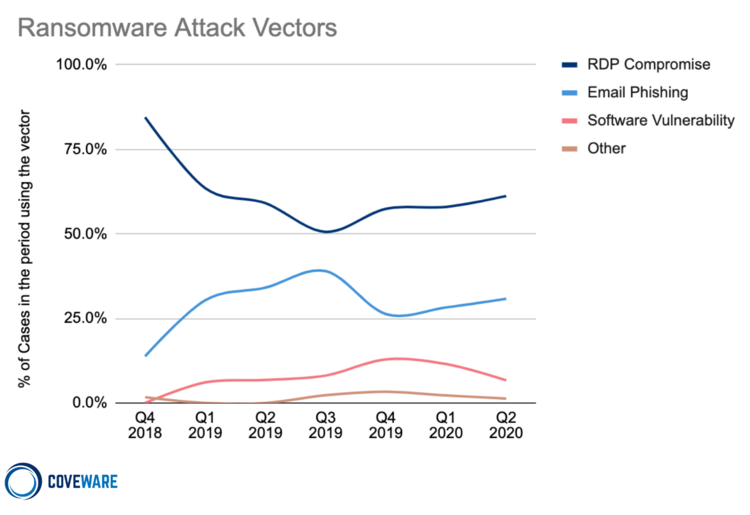

Τα VPNs και RDP έχουν συνδεθεί με επιθέσεις ransomware, με το RDP να είναι ο πιο δημοφιλής φορέας διείσδυσης το 2020.

3. Πώς έχει επηρέασε η πανδημία του Covid-19?

Η πανδημία και η απομακρυσμένη εργασία του Covid-19 αύξησαν τον κίνδυνο επιτυχημένων επιθέσεων ransomware λόγω των ασθενέστερων ελέγχων στο σπίτι και της υψηλότερης πιθανότητας των χρηστών να κάνουν κλικ σε μηνύματα ηλεκτρονικού ταχυδρομείου ransomware lure.

4. Πώς μπορεί το Splashtop να βοηθήσει να αποτρέψει το ransomware?

Το Splashtop προσφέρει διάφορα χαρακτηριστικά ασφαλείας, συμπεριλαμβανομένων αυτοματοποιημένων ενημερώσεων, ελέγχου ταυτότητας συσκευών, ελέγχου ταυτότητας πολλαπλών παραγόντων (MFA), ενιαίας σύνδεσης (SSO), εγγραφών συνεδριών και αρχείων καταγραφής και ασφάλειας τελικών σημείων, που συμβάλλουν στη μείωση του κινδύνου επιθέσεων ransomware.

5. Γιατί είναι σημαντικό να ενημερώνουμε τακτικά VPNs και RDPs?

Η τακτική ενημέρωση των VPNs και RDPs είναι ζωτικής σημασίας για την πρόληψη των τρωτών σημείων που μπορούν να αξιοποιηθούν από τους χάκερς.

6. Τι είναι ένα μηδενικό πλαίσιο εμπιστοσύνης?

Ένα μηδενικό πλαίσιο εμπιστοσύνης σημαίνει να μην εμπιστεύεστε τίποτα και να επαληθεύσετε τα πάντα και συνιστάται να ενισχύσετε την ασφάλεια και να αποτρέψετε τις επιθέσεις ransomware.

7. Γιατί συνιστάται η μετάβαση σε λύσεις απομακρυσμένης πρόσβασης σε επίπεδο εφαρμογής, βάσει ταυτότητας?

Η μετάβαση προς την εφαρμογή σε επίπεδο εφαρμογής, οι λύσεις απομακρυσμένης πρόσβασης με βάση την ταυτότητα ενισχύει την ασφάλεια και μειώνει τον κίνδυνο επιθέσεων ransomware.

8. Τι χαρακτηριστικά ασφαλείας προσφέρει το Splashtop?

Το Splashtop προσφέρει αυτοματοποιημένες ενημερώσεις, έλεγχο ταυτότητας συσκευών, έλεγχο ταυτότητας πολλαπλών παραγόντων (MFA), ενιαία σύνδεση (SSO), εγγραφές συνεδριών και αρχεία καταγραφής και ασφάλεια τελικού σημείου.

9. Πώς υποστηρίζει τις πολιτικές κωδικού πρόσβασης SPLASHTOP?

Το Splashtop υποστηρίζει πολιτικές κωδικού πρόσβασης, όπως η δύναμη του κωδικού πρόσβασης και η περιστροφή του κωδικού πρόσβασης μέσω της ενσωμάτωσης των υπηρεσιών καταλόγου με την Active Directory (AD), τις υπηρεσίες Active Directory Federation Services (ADFS), την OKTA και άλλες υπηρεσίες καταλόγου.

10. Ποια πρόσθετα μέτρα ασφαλείας παρέχει το Splashtop?

Το Splashtop συνεργάζεται με το Bitdefender και το Webroot για να προσφέρουν βελτιωμένες δυνατότητες ασφαλείας τελικού σημείου για πελάτες που θέλουν ένα επιπλέον στρώμα προστασίας.

11. Τι είδους λύσεις απομακρυσμένης πρόσβασης προσφέρει το Splashtop?

Το Splashtop προσφέρει μια πρώτη λύση για το σύννεφο-πρώτο, cloud-native secure remote access που έχει σχεδιαστεί για να υποστηρίξει την εποχή μετά την κουβέρτα από οπουδήποτε.

12. Ποια μέτρα έχει ληφθεί το splashtop για να εξασφαλιστεί η προστασία των πελατών από απειλές στον κυβερνοχώρο?

Το Splashtop παρακολουθεί συνεχώς τις τελευταίες απειλές στον κυβερνοχώρο, έχει δημιουργήσει ένα συμβουλευτικό συμβούλιο ασφαλείας και ξεκίνησε ένα δελτίο ασφαλείας για να βοηθήσει τους επαγγελματίες του IT και MSP να παραμείνουν ενημερωμένοι για τα τελευταία τρωτά σημεία.

13. Πώς μπορούν οι επιχειρήσεις να προστατευθούν από επιθέσεις ransomware?

Οι επιχειρήσεις μπορούν να προστατευθούν από επιθέσεις ransomware με την εφαρμογή ισχυρών μέτρων ασφαλείας, ενημερώνοντας τακτικά τα VPNs και τα RDPs, υιοθετώντας ένα πλαίσιο μηδενικής εμπιστοσύνης και προχωρώντας προς τις λύσεις απομακρυσμένης πρόσβασης σε επίπεδο εφαρμογής, με βάση την ταυτότητα,.

14. Γιατί είναι σημαντικό να εξεταστούν τα χαρακτηριστικά ασφαλείας κατά την επιλογή ενός VPN?

Όχι όλα τα VPN προσφέρουν ισχυρά μέτρα ασφαλείας και συστήματα παρακολούθησης. Είναι σημαντικό να επιλέξετε ένα VPN που παρέχει ισχυρές λειτουργίες ασφαλείας και τη δυνατότητα επαλήθευσης εξουσιοδοτημένων χρηστών μέσω ελέγχου ταυτότητας πολλαπλών παραγόντων (MFA) και παρακολούθησης κάθε τελικού σημείου του δικτύου.

15. Πώς η απομακρυσμένη εργασία αυξάνει τον κίνδυνο επιθέσεων ransomware?

Η απομακρυσμένη εργασία αυξάνει τον κίνδυνο επιθέσεων ransomware λόγω των ασθενέστερων ελέγχων στο σπίτι και της υψηλότερης πιθανότητας των χρηστών να κάνουν κλικ σε μηνύματα ηλεκτρονικού ταχυδρομείου ransomware lure.

Μπορούν να αποφευχθούν επιθέσεις ransomware με VPN

Η βιομηχανία VPN προσφέρει ένα ευρύ φάσμα προϊόντων, με διαφορετικά επίπεδα χαρακτηριστικών ασφαλείας. Κατά την επιλογή ενός VPN για χρήση επιχειρήσεων ή κυβερνητικής χρήσης, είναι εξαιρετικά σημαντικό να εξετάσετε τα χαρακτηριστικά ασφαλείας. Όλα τα VPN προσφέρουν μια ασφαλή μέθοδο σύνδεσης με το ιδιωτικό σας δίκτυο, αλλά μόνο λίγα περιέχουν τα ισχυρά μέτρα ασφαλείας και τα συστήματα παρακολούθησης που Cisco’S anyconnect υπηρεσία VPN κάνει. Η Cisco παρέχει μια μεγάλη σουίτα χαρακτηριστικών ασφαλείας που σας επιτρέπει να δημιουργήσετε εύκολα το σωστό VPN για την περίπτωση χρήσης σας. Επιπλέον, Cisco’Το S Security διαθέτει τη δυνατότητα επαλήθευσης των εξουσιοδοτημένων χρηστών μέσω ελέγχου ταυτότητας πολλαπλών παραγόντων (MFA) καθώς και παρακολούθησης κάθε τελικού σημείου του δικτύου σας.

Ο ρόλος των VPN και RDP σε επιθέσεις ransomware

Στις 19 Μαρτίου 2021, ο υπολογιστής γίγαντας Acer ανέφερε ότι είχε πληγεί με ρεκόρ ζήτηση ransomware ύψους 50 εκατομμυρίων δολαρίων. Ενώ το ποσό λύτρας ήταν συγκλονιστικό, το απλό γεγονός μιας εταιρείας που χτυπήθηκε από το ransomware έχει γίνει κοινά νέα αυτές τις μέρες.

Οι μεγάλες και οι μικρές εταιρείες έχουν πέσει θύματα ransomware, στα οποία οι εγκληματίες του κυβερνοχώρου χρησιμοποιούν κακόβουλο λογισμικό για να εμποδίσουν μια εταιρεία να έχει πρόσβαση στα δεδομένα, στους υπολογιστές ή στο δίκτυο, εκτός εάν πληρώνουν ένα βαρύ τέλος λύτρας.

Ως Διευθύνων Σύμβουλος μιας απομακρυσμένης πρόσβασης και απομακρυσμένης λύσης υποστήριξης, i’M Ειδικά επίγνωση των τακτικών δεσμών μεταξύ των εικονικών ιδιωτικών δικτύων (VPNs), του πρωτοκόλλου απομακρυσμένης επιφάνειας εργασίας (RDP) και του ransomware. Τα κορυφαία εκμεταλλεύματα που χρησιμοποιούνται από τις συμμορίες ransomware είναι σφάλματα VPN, αλλά το RDP εξακολουθεί να βασιλεύει υπέρτατο: όπως περιγράφεται σε ένα άρθρο ZDNET, αναφορές από το Coveware, το Emsisoft και το Future Future “έβαλε σαφώς το RDP ως το πιο δημοφιλές διάνυσμα εισβολής και την πηγή των περισσότερων συμβάντων ransomware το 2020.”

Οι ανησυχίες σχετικά με το ransomware έχουν αυξηθεί κατά τη διάρκεια της πανδημίας Covid-19, με τόσους πολλούς υπαλλήλους που εργάζονται από το σπίτι. Η παγκόσμια λογιστική εταιρεία KPMG ανέφερε αποδεικτικά στοιχεία ότι “Η απομακρυσμένη εργασία αυξάνει σημαντικά τον κίνδυνο επιτυχούς επίθεσης ransomware. Λόγω ενός συνδυασμού ασθενέστερων ελέγχων στο σπίτι και της υψηλότερης πιθανότητας των χρηστών να κάνουν κλικ στο Covid-19 θεματικό ransomware lure e-mail δεδομένου ότι τα επίπεδα άγχους.”

Τον Ιούνιο του 2020, το Υπουργείο Εσωτερικής Ασφάλειας εξέδωσε προειδοποίηση σχετικά με την αύξηση των επιχειρήσεων που στοχεύουν ransomware που βασίζονται σε RDP και VPN για απομακρυσμένη πρόσβαση.

Ευτυχώς για τους πελάτες του Splashtop, το Splashtop έχει σχεδιαστεί με γνώμο. Πιστεύουμε ότι η μηδενική εμπιστοσύνη μπορεί να βοηθήσει να σταματήσει την παλίρροια των επιθέσεων ransomware.

Πώς το Splashtop βοηθά στην πρόληψη των ransomware

Ενώ οι απειλές στον κυβερνοχώρο εξελίσσονται καθημερινά, εδώ είναι μερικοί από τους τρόπους με τους οποίους τα προϊόντα Splashtop βοηθούν στη μείωση των ransomware:

- Αυτοματοποιήστε τις ενημερώσεις ασφαλείας και τα μπαλώματα – Σήμερα’Τα S VPN και τα RDPs απαιτούν χειροκίνητη επιδιόρθωση και επειδή τα VPN λειτουργούν 24/7, οι επαγγελματίες και οι MSPs είναι λιγότερο πιθανό να τους ενημερώσουν. Το μόνο που χρειάζεται είναι μια στιγμή απροσεξία για έναν χάκερ για να εκμεταλλευτεί μια ευπάθεια. Το Splashtop αυτοματοποιεί τις ενημερώσεις για όλα τα τελικά σημεία και την υποδομή σύννεφων.

- Υποστήριξη ελέγχου ταυτότητας συσκευής – Σε αντίθεση με τα περισσότερα VPNs, τα οποία σπάνια διαμορφώνονται για να υποστηρίξουν τον έλεγχο ταυτότητας συσκευών, το Splashtop διαμορφώνεται αυτόματα για να πιστοποιήσει οποιαδήποτε νέα συσκευή που προσπαθεί να δημιουργήσει μια περίοδο σύνδεσης απομακρυσμένης πρόσβασης. Οι ομάδες πληροφορικής μπορούν επίσης να αποτρέψουν τους χρήστες απομακρυσμένης πρόσβασης από την προσθήκη νέων συσκευών.

- Εφαρμογή ελέγχου ταυτότητας πολλαπλών παραγόντων (MFA) και μονής σημασίας (SSO)- Η επαλήθευση ταυτότητας είναι ένα βασικό μέρος του πλαισίου μηδενικής εμπιστοσύνης και το Splashtop υποστηρίζει το MFA καθώς και το SSO. Το προϊόν μας Splashtop Enterprise προσφέρει ενσωμάτωση SSO/SAML (Security Assertion Markup Language) με την Active Directory (AD), τις υπηρεσίες Active Directory Federation Services (ADFS), την OKTA και άλλες υπηρεσίες καταλόγου. Μέσω υπηρεσιών καταλόγου, οι IT/MSPs μπορούν επίσης να επιβάλουν πολιτικές κωδικού πρόσβασης, όπως η δύναμη κωδικού πρόσβασης και η περιστροφή κωδικού πρόσβασης.

- Παρέχετε εγγραφές περιόδου λειτουργίας και αρχεία καταγραφής περιόδου λειτουργίας – Το Splashtop προσφέρει εκτεταμένα αρχεία καταγραφής και λειτουργίες εγγραφής. Όπως επιθυμείται, το Splashtop Enterprise ενσωματώνεται επίσης με τις πληροφορίες ασφαλείας και τη διαχείριση συμβάντων (SIEM) για κεντρική καταγραφή.

- Προσφέρετε ασφάλεια τελικού σημείου – Το Splashtop συνεργάζεται με το Bitdefender και το Webroot για να προσφέρουν βελτιωμένες δυνατότητες ασφαλείας τελικού σημείου για πελάτες που θέλουν ένα επιπλέον στρώμα προστασίας.

Από τότε που ξεκίνησε η πανδημία, πολλές επιχειρήσεις στράφηκαν σε VPN και RDP για να επιτρέψουν την απομακρυσμένη εργασία, εκθέτοντας τις επιχειρήσεις τους στην επέκταση των απειλών στον κυβερνοχώρο. Τα τελευταία χρόνια, η Gartner και πολλοί εμπειρογνώμονες ασφαλείας συνέστησαν στις επιχειρήσεις να απομακρυνθούν από την πρόσβαση VPN σε επίπεδο δικτύου και να μετακινηθούν προς λύσεις απομακρυσμένης πρόσβασης σε επίπεδο εφαρμογής, που αγκαλιάζουν ένα πλαίσιο μηδενικής εμπιστοσύνης.

Εκτοξεύομαι’S Cloud-First, Cloud-Native Secure Remote Access Solution έχει σχεδιαστεί για να υποστηρίξει την εποχή μετά την κουβέρτα από την εποχή.

Το Splashtop παρακολουθεί συνεχώς τις τελευταίες απειλές στον κυβερνοχώρο και δεσμευόμαστε να επενδύσουμε εκατομμύρια για να διασφαλίσουμε ότι οι πελάτες μας προστατεύονται καλά εναντίον τους. Πρόσφατα, δημιουργήσαμε ένα συμβουλευτικό συμβούλιο ασφαλείας και ξεκινήσαμε ένα δελτίο ασφαλείας για να βοηθήσουμε τους επαγγελματίες πληροφορικής και οι MSP να παραμείνουν στην κορυφή των τελευταίων τρωτών σημείων.

Μάθετε περισσότερα σχετικά με τις πρακτικές ασφαλείας απομακρυσμένης πρόσβασης Splashtop . Και ας’συνεχίστε να εργάζεστε σε τρόπους για να κάνετε ransomware όσο το δυνατόν πιο σπάνια.

Μπορούν να αποφευχθούν επιθέσεις ransomware με VPN?

Για να ελαχιστοποιήσετε τον κίνδυνο να κλαπεί η πολύτιμη ημερομηνία σας από τους χάκερ, συνιστάται να χρησιμοποιήσετε αντι-ιούς και να είστε προσεκτικοί σχετικά με το υλικό που κατεβάζετε από το Διαδίκτυο.

Ωστόσο, μπορεί ένα VPN να σας προστατεύσει πραγματικά από μια επίθεση ransomware?

Η WannaCry, η επίθεση ransomware που απειλεί χιλιάδες συστήματα υπολογιστών σε όλο τον κόσμο

Την Παρασκευή 12 Μαΐου, ο κόσμος σχεδόν κατέρρευσε λόγω μιας επίθεσης ransomware που ονομάζεται WannaCry που γρήγορα εξαπλώθηκε μέσω ενός συστήματος κοινής χρήσης των Windows πάνω από χιλιάδες υπολογιστές.

Η απειλή στον κυβερνοχώρο έπληξε πάνω από 100 χώρες και επηρέασε βασικά συστήματα όπως το British NHS, η ισπανική εταιρεία τηλεπικοινωνιών Telefónica ή ο γίγαντας της υπηρεσίας αλληλογραφίας Fedex.

Το κακόβουλο λογισμικό, το οποίο χρησιμοποίησε κλεμμένα εργαλεία από την NSA, μεταφέρθηκε μέσω ηλεκτρονικού ταχυδρομείου και εργάστηκε με τρόπο που εμπόδισε τους χρήστες να έχουν πρόσβαση στα συστήματα ηλεκτρονικών υπολογιστών τους έως ότου καταβληθεί λύτρα μέσω του δημοφιλούς ψηφιακού νομίσματος Bitcoin.

Μετά από μερικές ώρες, ένας ανώνυμος αναλυτής στον κυβερνοχώρο σταμάτησε την απειλή καταγράφοντας το όνομα τομέα που ήταν κρυμμένο στον κώδικα ransomware, αποτρέποντας με τέτοιου είδους μεγαλύτερες ζημίες.

Αλλά, πώς μπορείτε να κάνετε τον υπολογιστή σας πιο ασφαλή σε περίπτωση που επαναληφθεί η επίθεση?

Η σημασία των υπηρεσιών VPN για την προστασία σας από το κακόβουλο λογισμικό online

Ένα από τα ερωτήματα που προκύπτουν μετά την πρόσφατη παγκόσμια επίθεση στον κυβερνοχώρο είναι εάν θα μπορούσε να σκοτωθεί από την αρχή με τη χρήση ενός VPN.

Ως εμπειρογνώμονες ασφαλείας από την υπηρεσία Service NORDVPN, ένα VPN είναι πραγματικά χρήσιμο αν θέλετε να προστατεύσετε τον υπολογιστή σας από κακόβουλο λογισμικό όταν έχετε πρόσβαση στο Διαδίκτυο, ακόμη και από ένα δημόσιο hotspot.

Ωστόσο, είναι στα χέρια σας να ελέγξετε τι είδους υλικό κατεβάζετε στο διαδίκτυο.

Με ένα VPN, τα δεδομένα σας και η online δραστηριότητα είναι κρυπτογραφημένη και το IP σας κρυμμένο, οπότε είναι πιο δύσκολο για τους χάκερ να αποκτήσουν ζωτικές πληροφορίες από τον υπολογιστή σας.

Αλλά πρέπει να είστε ιδιαίτερα προσεκτικοί για να μην κάνετε κλικ σε ύποπτα αναδυόμενα παράθυρα που μπορεί να εμφανίζονται στην οθόνη σας. Βασικά, αποφεύγοντας τη λήψη εγγράφων που προέρχονται από άγνωστο αποστολέα.

Εδώ είναι όπου τα VPN μπαίνουν στο παιχνίδι. Οι περισσότερες υπηρεσίες Blacklist Dubious URL, οπότε είναι ένα εξαιρετικό μέρος για να ξεκινήσετε.

Τι μπορείτε να κάνετε για να προστατεύσετε τον υπολογιστή σας από μια επίθεση ransomware?

Καραμέλα’Οι εμπειρογνώμονες ασφαλείας S υποδηλώνουν ότι ο καλύτερος τρόπος για να αυξήσετε την ασφάλεια στον υπολογιστή σας είναι η εγκατάσταση των τελευταίων ενημερώσεων, η δημιουργία αντιγράφων ασφαλείας των δεδομένων σας και αποφεύγοντας το άνοιγμα τυχόν ύποπτων αρχείων.

Τι να κάνετε εάν είστε θύμα επιθέματος στον κυβερνοχώρο?

Σε περίπτωση που χάσατε οποιαδήποτε από τις προηγούμενες συστάσεις και ατυχώς το σύστημα του υπολογιστή σας έχει μολυνθεί από αυτό το είδος κακόβουλου λογισμικού, συνιστάται να κόψετε αμέσως το δικό σας

Σύνδεση στο διαδίκτυο για να αποφύγετε τη μόλυνση άλλων.

Στη συνέχεια, αναφέρετε τις αντίστοιχες αρχές. Μην ξεχάσετε να ζητήσετε βοήθεια από ένα επαγγελματικό techie για να περάσετε από τη διαδικασία!

*Φωτογραφία από την πόρτα Joe Prachatree | Χασομερές.

Μπορεί ένα VPN να σας προστατεύσει από το ransomware?

Φέργκους O’Sullivan

Φέργκους O’Sullivan

Συγγραφέας

Ο Fergus είναι ανεξάρτητος συγγραφέας για το How-to Geek. Έχει επτά χρόνια αναφοράς τεχνολογίας και αναθεώρησης κάτω από τη ζώνη του για διάφορες δημοσιεύσεις, συμπεριλαμβανομένου του Gamecrate και του Cloudwards. Έχει γράψει περισσότερα άρθρα και κριτικές σχετικά με την ασφάλεια στον κυβερνοχώρο και το λογισμικό που βασίζεται σε σύννεφο από ό, τι μπορεί να παρακολουθεί — και γνωρίζει επίσης το Linux και το Hardware. Διαβάστε περισσότερα.

5 Σεπτεμβρίου, 2022, 9:00 π.μ. EDT | Διαβάστε 3 λεπτά

Το ransomware είναι ένα πολύ σοβαρό ζήτημα: ένα hack μπορεί είτε να σας κοστίσει πολλά χρήματα ή τα δεδομένα σας – και τα δύο αν εσείς’ΕΙΣΤΕ. Το’είναι σημαντικό να προστατεύουμε από αυτήν την απειλή και έχουμε δει κάποια VPN ισχυρίζονται ότι μπορούν να βοηθήσουν. Αλλά μπορεί ένα VPN να σας προστατεύσει πραγματικά από το ransomware?

VPN Ransomware Protection

Η απάντηση είναι απλά όχι, ένα VPN δεν μπορεί να σας βοηθήσει με επιθέσεις ransomware, να τις αποτρέψετε ή να τις λύσετε. Όποιος ισχυρίζεται ότι μπορούν να προσπαθήσουν να σας πουλήσουν κάτι. Οι αναξιόπιστοι παρόχους VPN είναι ένοχοι για την εμπορία των προϊόντων τους ως θεραπεία για κάθε πρόβλημα στο διαδίκτυο και “ransomware” είναι απλώς μια άλλη λέξη -κλειδί για αυτούς. Ακόμη και ένα VPN ISN’T A Cure-All για το ιδιωτικό απόρρητο στο Διαδίκτυο. Πρέπει επίσης να αλλάξετε τις συνήθειες περιήγησής σας. Ο λόγος για τον οποίο μπορεί ένα VPN’t block ransomware είναι επειδή’είναι πολύ διαφορετικά πράγματα. Σε πραγματικό κόσμο, αυτό’είναι λίγο σαν να αντικαταστήσετε το αυτοκίνητό σας’S ελαστικά για να διορθώσουν ένα τσιπ στο παρμπρίζ. Το’δεν σχετίζεται άμεσα. Για να κατανοήσουμε λίγο καλύτερα πώς λειτουργεί αυτό – ή μάλλον, όχι – πρέπει να εξετάσουμε προσεκτικά τόσο τα ransomware όσο και τα VPNs.

Πώς λειτουργεί το ransomware

Ο τρόπος με τον οποίο τα περισσότερα ransomware λειτουργεί είναι ότι με κάποιο τρόπο μολύνει το σύστημά σας, συνήθως μέσω ενός αρχείου που κατεβάζετε ή ακόμα και μια στοχοθετημένη επίθεση. Μόλις στο σύστημά σας, εξαπλώνεται και κρυπτογραφεί τμήματα του σκληρού σας δίσκου, ή ακόμα και όλα αυτά. Για να ξεκλειδώσετε και να αποκρυπτογραφήσετε τα δεδομένα σας, πρέπει να πληρώσετε χρήματα, ένα λύτρα, στους επιτιθέμενους. ως εκ τούτου “ransomware.” Όπως μπορείτε να φανταστείτε, το ransomware είναι ένα άσχημο πράγμα που πρέπει να πέσετε θύμα και αυτό που το κάνει χειρότερο είναι εκεί’Δεν σας εγγυάται’Θα λάβετε πραγματικά τα αρχεία σας μετά την πληρωμή του λύτρα. Αρκετά συχνά, οι επιτιθέμενοι απλά θα κάνουν μακριά με τα χρήματα χωρίς να εγκαταλείψουν το κλειδί στα κρυπτογραφημένα αρχεία. Το’Δεν υπάρχει λοιπόν έκπληξη, ότι το λογισμικό κατά του ransomware έχει γίνει μια ακμάζουσα επιχείρηση.

Πώς λειτουργούν τα VPN

Προφανώς, όταν η επιχείρηση είναι ακμάζουσα, οι άνθρωποι θα θέλουν ένα κομμάτι από αυτό, και κατά κάποιο τρόπο αυτό’είναι λογικό να πιστεύουμε ότι τα VPNs θα μπορούσαν να είναι ένας τρόπος να προστατευτείτε από το ransomware. Μετά από όλα, μπορούν να σας προστατεύσουν στο διαδίκτυο και πολλοί πάροχοι υπόσχονται ασφάλεια κάποιου είδους. Το πράγμα είναι, ωστόσο, ότι τα VPNs επηρεάζουν μόνο τον τρόπο εμφάνισης στον ιστό. Όταν χρησιμοποιείτε ένα εικονικό ιδιωτικό δίκτυο, επαναπροσδιορίζετε τη σύνδεσή σας μέσω ενός διακομιστή που ανήκει και λειτουργεί από τον παροχέα VPN σας. Αυτό σε κάνει να φαίνεται σαν εσένα’κάπου αλλού από την πραγματική σας τοποθεσία, η οποία είναι μεγάλη αν εσείς’προσπαθούμε να παρακάμψουν τους περιφερειακούς περιορισμούς.

Δεν κάνει τίποτα, ωστόσο, για να αποτρέψει το ransomware. Μια μεταβαλλόμενη τοποθεσία δεν’Δεν σε σημαίνει’ξαφνικά μη ανιχνεύσιμη για τους εγκληματίες, ειδικά αν εσείς’ΕΙΝΑΙ ΑΥΤΟ που κατέλαβε το κακόβουλο πρόγραμμα στην πρώτη θέση.

Ωστόσο, η επαναφορά της σύνδεσής σας δεν είναι’Το μόνο πράγμα που κάνουν τα VPNs, κρυπτογραφούν επίσης τη σύνδεσή σας σε μια λεγόμενη σήραγγα VPN. Αυτό είναι υπέροχο αν θέλετε να αποφύγετε να κατασκοπεύετε από τον πάροχο υπηρεσιών σας στο Διαδίκτυο, την κυβέρνησή σας, τους παρατηρητές πνευματικών δικαιωμάτων ή οποιονδήποτε άλλο που θέλει να παρακολουθεί τη σύνδεσή σας.

Και πάλι, όμως, αυτό δεν ισχύει για το ransomware: το λογισμικό είναι ήδη στο σύστημά σας και το λογισμικό VPN δεν μπορεί να κάνει τίποτα εναντίον του να είναι εκεί. Ούτε είναι σε θέση να σας εμποδίσει να το κατεβάσετε ή να σας προστατεύσει από τους χάκερς που σπάζουν στο σύστημά σας.

Συστήματα ανίχνευσης απειλών

Τούτου λεχθέντος, κάποια δέσμη VPNs πρόσθεσε λογισμικό ασφαλείας με την περιγραφή τους, το οποίο μπορεί να βοηθήσει στην καταπολέμηση της ransomware. Τα καλά παραδείγματα είναι το ProtonVPN’s netshield και expressVPN’S διαχειριστής απειλών. Αυτά ενεργούν πολύ όπως παρόμοια συστήματα που προσφέρονται από πολλά από τα καλύτερα λογισμικά προστασίας από ιούς, καθώς εμποδίζουν την πρόσβαση σε ύποπτες τοποθεσίες, συμπεριλαμβανομένων εκείνων που είναι γνωστό ότι σας μολύνουν με ransomware. Σε αυτές τις περιπτώσεις, ένα VPN μπορεί να βοηθήσει στην καταπολέμηση της ransomware, αλλά μόνο λόγω αυτών των επιπλέον ενοτήτων. Η βασική τεχνολογία είναι ακόμα αρκετά ανίσχυρη. Εσείς’Ret Better Off με την προστασία που προσφέρεται από το πρόγραμμα προστασίας από ιούς, το οποίο επεκτείνεται επίσης για τη σάρωση του υπολογιστή σας για επικίνδυνο ransomware πριν τρέξει – κάτι που μπορεί ένα VPN’τίνα.

Προστασία του VPN σας από επιθέσεις ransomware: βέλτιστες πρακτικές

Πολλοί πιστεύουν ότι ένα εικονικό ιδιωτικό δίκτυο (VPN) προστατεύει σημαντικά από επιθέσεις ransomware. Όχι μόνο αυτός ο μύθος είναι λανθασμένος, αλλά το VPN σας είναι στην πραγματικότητα ένας πιθανός φορέας επίθεσης για κακόβουλους ηθοποιούς. Η απειλή αυξάνεται περαιτέρω μέσω του πρόσφατου πολλαπλασιασμού των VPN, καθώς εκατομμύρια εργαζόμενοι μετά τη μετάβαση στην εργασία από το σπίτι. Επιπλέον, αυτοί οι παράγοντες δημιουργούν μια σειρά πιθανών σημείων πρόσβασης στο δίκτυό σας για τους επιτιθέμενους στο στόχο. Σε αυτό το ιστολόγιο, συζητάμε τις βέλτιστες πρακτικές και λύσεις για την εξασφάλιση του οργανισμού σας’S VPNS.

Λύσεις λογισμικού για προστασία Ransomware VPN

Η βιομηχανία VPN προσφέρει ένα ευρύ φάσμα προϊόντων, με διαφορετικά επίπεδα χαρακτηριστικών ασφαλείας. Κατά την επιλογή ενός VPN για χρήση επιχειρήσεων ή κυβερνητικής χρήσης, είναι εξαιρετικά σημαντικό να εξετάσετε τα χαρακτηριστικά ασφαλείας. Όλα τα VPN προσφέρουν μια ασφαλή μέθοδο σύνδεσης με το ιδιωτικό σας δίκτυο, αλλά μόνο λίγα περιέχουν τα ισχυρά μέτρα ασφαλείας και τα συστήματα παρακολούθησης που Cisco’S anyconnect υπηρεσία VPN κάνει. Η Cisco παρέχει μια μεγάλη σουίτα χαρακτηριστικών ασφαλείας που σας επιτρέπει να δημιουργήσετε εύκολα το σωστό VPN για την περίπτωση χρήσης σας. Επιπλέον, Cisco’Το S Security διαθέτει τη δυνατότητα επαλήθευσης των εξουσιοδοτημένων χρηστών μέσω ελέγχου ταυτότητας πολλαπλών παραγόντων (MFA) καθώς και παρακολούθησης κάθε τελικού σημείου του δικτύου σας.

Το MFA προσφέρει ένα επιπλέον στρώμα προστασίας από το ransomware, εμποδίζοντας να χρησιμοποιηθούν κλεμμένα διαπιστευτήρια σε παραβίαση. Ακόμα κι αν ένα μέλος του προσωπικού’Τα διαπιστευτήρια S διακυβεύονται, το MFA παρέχει ένα δευτερεύον εμπόδιο που εμποδίζει την μη εξουσιοδοτημένη πρόσβαση. Μια άλλη κρίσιμη λύση ασφαλείας που προσφέρει η Cisco είναι τα εργαλεία παρακολούθησης του δικτύου τους. Αυτές οι λύσεις λογισμικού σας επιτρέπουν να εντοπίσετε τις απόπειρες παραβιάσεων δικτύου και να τους εμποδίσετε να κρυπτογραφούν με επιτυχία τα δεδομένα σας. Η Cisco προσφέρει πολλές περισσότερες λύσεις ασφαλείας για να εξασφαλίσετε το VPN σας. Για να εξετάσουμε την πλήρη σουίτα προϊόντων τους, ανατρέξτε στη σελίδα προϊόντος AnyConnect. Για μια λεπτομερή ματιά σε άλλα προϊόντα ασφαλείας ransomware έξω από το VPN Security Look στο blog μας για τα καλύτερα προϊόντα ασφαλείας ransomware το 2021.

Προσωπικές βέλτιστες πρακτικές για προστασία VPN

Οι λύσεις λογισμικού προσφέρουν ένα μεγάλο επίπεδο ασφάλειας στην ικανότητά τους να εξουδετερώνουν τις επιθέσεις ransomware. Με την εκμάθηση προσωπικών βέλτιστων πρακτικών VPN μπορείτε να εμποδίσετε αυτές τις επιθέσεις να εμφανιστούν στην πρώτη θέση. Παρακάτω είναι μερικές από τις πιο σημαντικές πρακτικές για την εφαρμογή για να εξασφαλίσετε το VPN σας:

- Επέλεξε έναν μοναδικό και πολύπλοκο κωδικό πρόσβασης. Ποτέ μην χρησιμοποιείτε έναν προϋπάρχον κωδικό πρόσβασης για την πρόσβαση VPN, καθώς αυτός ο κωδικός πρόσβασης θα μπορούσε ήδη να διακυβευτεί από προηγούμενη διαρροή δεδομένων. Ακόμη και αν αυτός ο κωδικός πρόσβασης δεν έχει παραβιαστεί, εξακολουθεί να υπάρχει ο κίνδυνος μελλοντικών εμφανίσεων.

- Αλλάξτε τον κωδικό πρόσβασής σας κάθε 3 μήνες. Πρόκειται για μια βασική αλλά εξαιρετικά σημαντική προφύλαξη ασφαλείας που παραβλέπουν πολλοί άνθρωποι. Η αλλαγή των διαπιστευτηρίων σύνδεσης που εξασφαλίζει ότι οι χάκερ των παραθύρων επίθεσης παραμένουν μικρά.

- Ενεργοποιήστε τον έλεγχο ταυτότητας πολλαπλών παραγόντων. Το καλύψαμε ήδη στην ενότητα Λύσεις Λογισμικού, αλλά επαναλαμβάνει την επανάληψη. Πολλά VPN έχουν την επιλογή να συμμετάσχουν στο MFA αντί να είναι υποχρεωτικές. Είναι σημαντικό να μην παραλείψετε αυτό το βήμα και να ενεργοποιήσετε πάντα το MFA όταν είναι διαθέσιμο.

Επικοινωνήστε με τις στρατηγικές επικοινωνίες για περισσότερες πληροφορίες

Για να μάθετε περισσότερα σχετικά με τον τρόπο προστασίας του VPN και της υπόλοιπης υποδομής πληροφορικής από το ransomware κάντε κλικ στο παρακάτω κουμπί για να επικοινωνήσετε με έναν εμπειρογνώμονα στον κυβερνοχώρο στις στρατηγικές επικοινωνίες.

Οι απατεώνες ransomware στοχεύουν ευάλωτες συσκευές VPN στις επιθέσεις τους

Οι ερευνητές στο Kaspersky λεπτομερώς πώς οι χάκερ ήταν σε θέση να πάρουν hands-on και να συμβιβαστούν ένα ολόκληρο δίκτυο με cring ransomware.

Συντάχθηκε από τον Danny Palmer, ανώτερο συγγραφέα στις 8 Απριλίου 2021

Οι εγκληματίες στον κυβερνοχώρο εκμεταλλεύονται τα τρωτά σημεία ασφαλείας σε διακομιστές VPN για να κρυπτογραφούν δίκτυα με μια νέα μορφή ransomware και μπορεί να έχουν διαταράξει τις βιομηχανικές εγκαταστάσεις στη διαδικασία.

Το Ransomware περιγράφεται λεπτομερώς σε μια έκθεση της Secuity Company Kaspersky, μετά από έρευνα για μια επίθεση ransomware εναντίον ενός απροσδιόριστου θύματος στην Ευρώπη.

Zdnet Συνιστώ

Πώς συγκρίνουν τα κορυφαία VPNs: Plus, θα πρέπει να δοκιμάσετε ένα δωρεάν VPN?

Δοκιμάσαμε τις καλύτερες υπηρεσίες VPN – εστιάζοντας στον αριθμό των διακομιστών, την ικανότητα να ξεκλειδώνετε υπηρεσίες συνεχούς ροής και πολλά άλλα – για να καθορίσετε ένα όχι. 1 συνολικά. Επιπλέον, σας λέμε αν αξίζει να δοκιμάσετε δωρεάν VPNs.

Τουλάχιστον μία από τις επιθέσεις που στοχεύουν σε αυτές τις εγκαταστάσεις κατάφεραν να κρυπτογραφούν τους διακομιστές βιομηχανικού ελέγχου με ransomware, με αποτέλεσμα την προσωρινή διακοπή λειτουργίας των εργασιών. Ο Kaspersky δεν αναγνώρισε το θύμα της επιτυχημένης επίθεσης ransomware ή του τρόπου με τον οποίο το περιστατικό ανακατασκευάστηκε, αλλά λεπτομερώς τα ransomware που κρυπτογραφούν το δίκτυο και πώς οι εγκληματίες του κυβερνοχώρου ήταν σε θέση να αποκτήσουν πρόσβαση.

Γνωστή ως Cring, το ransomware εμφανίστηκε για πρώτη φορά τον Ιανουάριο και εκμεταλλεύεται μια ευπάθεια σε διακομιστές VPN FortiGate (CVE-2018-13379). Η Fortinet εξέδωσε ένα έμπλαστρο ασφαλείας για να διορθώσει την ευπάθεια το 2019, αλλά οι εγκληματίες του κυβερνοχώρου μπορούν ακόμα να αναπτύξουν την εκμετάλλευση έναντι των δικτύων που δεν έχουν ακόμη εφαρμόσει την ενημέρωση ασφαλείας.

Με την εκμετάλλευση των εφαρμογών VPN, οι επιτιθέμενοι είναι σε θέση να έχουν πρόσβαση σε απόσταση στο όνομα χρήστη και τον κωδικό πρόσβασης, επιτρέποντάς τους να συνδεθούν με μη αυτόματο τρόπο στο δίκτυο.

Από εδώ, οι επιτιθέμενοι κατεβάζουν το Mimikatz, μια εφαρμογή ανοιχτού κώδικα για την προβολή και την εξοικονόμηση διαπιστευτηρίων ελέγχου ταυτότητας και το χρησιμοποιούν για να κλέψουν πρόσθετα ονόματα χρήστη και κωδικούς πρόσβασης για να μετακινηθούν πλευρικά γύρω από το δίκτυο και επίσης να αναπτύξουν εργαλεία, συμπεριλαμβανομένης της απεργίας κοβαλτίου, ενός νόμιμου εργαλείου διείσδυσης που καταχραστούν οι επιτιθέμενοι, για να αποκτήσουν πρόσθετο έλεγχο των μολυσμένων συστημάτων.

Στη συνέχεια, με τη βοήθεια κακόβουλων σεναρίων PowerShell, οι επιτιθέμενοι είναι σε θέση να κρυπτογραφούν όλα τα συστήματα που έχουν διακυβευτεί σε ολόκληρο το δίκτυο με ransomware cring. Σε αυτό το σημείο, μια σημείωση από τους επιτιθέμενους λέει στο θύμα ότι το δίκτυό τους έχει κρυπτογραφηθεί με ransomware και ότι πρέπει να καταβληθεί ένα λύτρα στο Bitcoin για να αποκαταστήσει το δίκτυο.

Ενώ δεν υπάρχουν πληροφορίες για το πώς επιλύθηκε το περιστατικό στην ευρωπαϊκή βιομηχανική εγκατάσταση, οι ερευνητές σημειώνουν ότι η αποτυχία να εφαρμοστεί το έμπλαστρο ασφαλείας για την προστασία από μια γνωστή ευπάθεια ήταν η «πρωταρχική αιτία» του συμβάντος.

Άλλοι παράγοντες που επέτρεψαν στους επιτιθέμενους να αναπτύξουν ransomware στο δίκτυο περιλαμβάνουν την έλλειψη έγκαιρων ενημερώσεων ασφαλείας που εφαρμόζονται στο λογισμικό προστασίας από ιούς που υποτίθεται ότι προστατεύουν το δίκτυο – και πώς ορισμένα συστατικά του antivirus απενεργοποιήθηκαν ακόμη και μειώνοντας την ικανότητα ανίχνευσης εισβολών ή κακόβουλης δραστηριότητας.

Ο τρόπος με τον οποίο διαμορφώθηκε αυτό το συγκεκριμένο δίκτυο βοήθησε επίσης τους επιτιθέμενους επιτρέποντάς τους να κινηθούν μεταξύ διαφορετικών συστημάτων που δεν έπρεπε όλοι να βρίσκονται σε ένα δίκτυο.

“Δεν υπήρχαν περιορισμοί στην πρόσβαση σε διαφορετικά συστήματα. Με άλλα λόγια, όλοι οι χρήστες είχαν τη δυνατότητα να έχουν πρόσβαση σε όλα τα συστήματα. Τέτοιες ρυθμίσεις βοηθούν τους εισβολείς να διανείμουν κακόβουλο λογισμικό στο δίκτυο των επιχειρήσεων πολύ πιο γρήγορα, καθώς η επιτυχής διακυβέρνηση μόνο ενός λογαριασμού χρήστη τους παρέχει πρόσβαση σε πολυάριθμα συστήματα “, δήλωσε ο Vyacheslav Kopeytsev, ανώτερος ερευνητής ασφαλείας στο Kasperky.

Για να προστατεύσετε τα δίκτυα από επιθέσεις ransomware cring, συνιστάται οι διακομιστές VPN FortiGate να είναι ενημερωμένοι με τις σχετικές ενημερώσεις ασφαλείας για να αποτρέψουν την εκμετάλλευση της γνωστής ευπάθειας.

Συνιστάται επίσης ότι η πρόσβαση VPN περιορίζεται σε όσους το χρειάζονται για επιχειρησιακούς λόγους και ότι οι θύρες που δεν χρειάζεται να εκτίθενται στον ανοιχτό ιστό είναι κλειστές.

Οι ερευνητές υποδεικνύουν επίσης ότι τα κρίσιμα συστήματα υποστηρίζονται εκτός σύνδεσης, οπότε αν συμβεί το χειρότερο και το δίκτυο πέφτει θύμα σε μια επίθεση ransomware, μπορεί να αποκατασταθεί χωρίς να χρειάζεται να πληρώσει εγκληματίες.

Περισσότερα για την ασφάλεια στον κυβερνοχώρο

- Αυτή η εταιρεία χτυπήθηκε από ransomware. Εδώ είναι αυτό που έκαναν στη συνέχεια και γιατί δεν πληρώνουν

- Πώς να προστατεύσετε τα απομακρυσμένα τελικά σημεία του οργανισμού σας από το ransomware

- Οι συμμορίες ransomware έχουν τώρα βιομηχανικούς στόχους στα βλέμματά τους. Που αυξάνει τα πονταρίσματα για όλους

- Το FBI και η ευρωπαϊκή επιβολή του νόμου έκλεισαν το VPN που χρησιμοποιούνται από ομάδες ransomware

- Αυτές οι τέσσερις νέες ομάδες hacking στοχεύουν κρίσιμη υποδομή, προειδοποιεί την εταιρεία ασφαλείας