Ceļvedis: 4 nejaukas programmas, kas nolaupīs jūsu failus bitkoiniem

Pagājušajā gadā Bitcoin sāka darboties kā vēlamā valūtas forma pret jauna veida ļaunprātīgu programmatūru. To vispār sauc par Ransomware, un jūsu datora faili tiek uzskatīti par ķīlniekiem, līdz jūs samaksājat hakerim, kurš to izveidoja, savu izpirkuma maksu..

Un tas attīstās, ātri …

Pirmais un vispazīstamākais ransomware veids, kas pieprasīja Bitcoin, tika saukts par “CryptoLocker”. Tas piekļūst jūsu datoram, izmantojot nevainīgu izskatu SPAM e-pastus, piemēram, šo.

E-pastam tika pievienots ZIP arhīvs ar nelielu izpildāmu failu (programma, kas darbojas Windows datorā, parasti beidzas ar “.exe”). Lai padarītu lietas vēl grūtāk atklāt “.exe”, faila nosaukumā tika izmantots dokumenta paplašinājums (t.i., “.pdf”) un parādīta Adobe Reader ikona..

Ja izvēlaties atvērt ļaunprātīgo failu, tas tiks lejupielādēts un izpildīts Gameover ZeuS, kas savukārt lejupielādē un instalē citas ļaunprātīgas programmatūras saimes, tostarp CryptoLocker. Pēc tam CryptoLocker turpinās šifrēt jūsu datora failus, lai jums nebūtu piekļuves tiem bez īpašas privātās atslēgas (tāpat kā tā, kas tiek izmantota Bitcoin makā). Protams, lai iegūtu privāto atslēgu, jums būs jāmaksā.

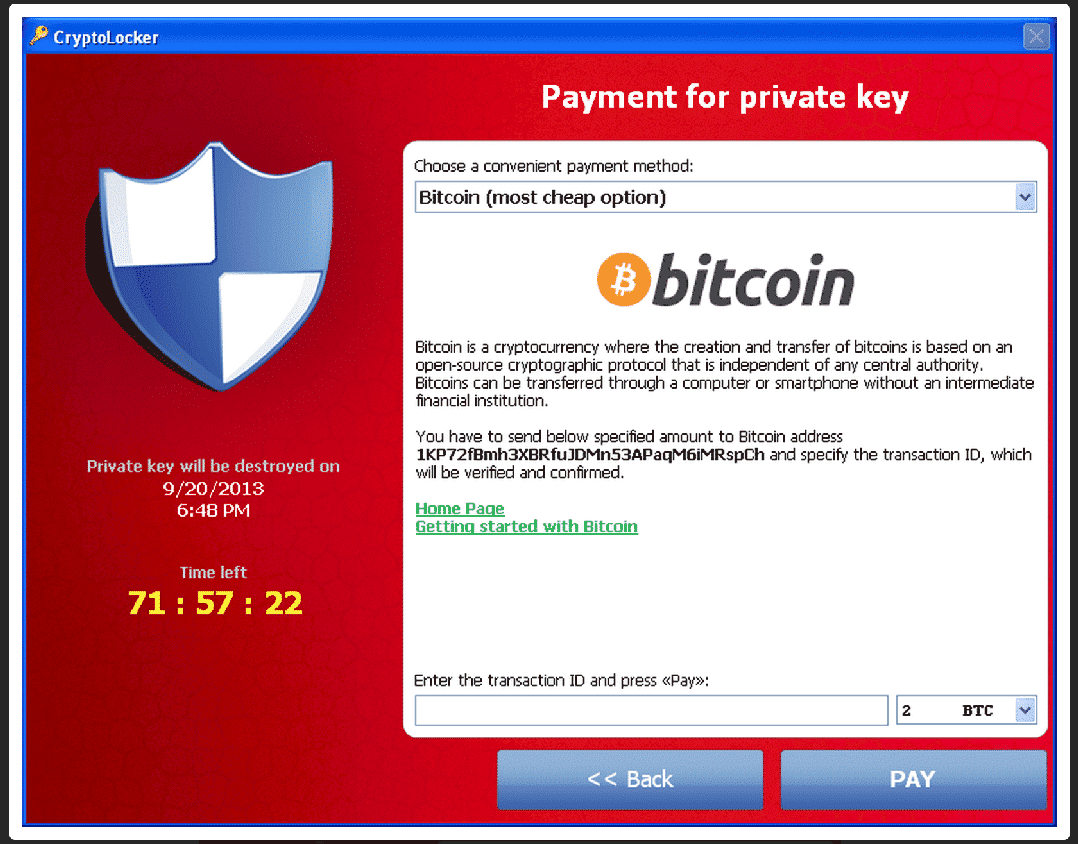

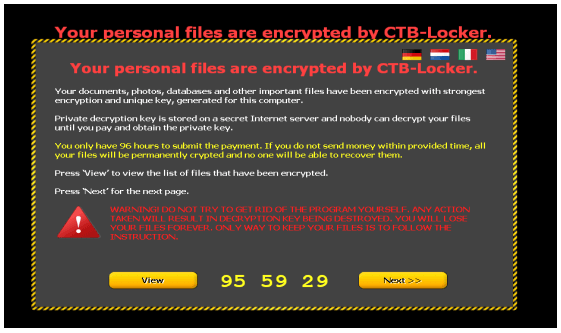

Tas ir tas, ko redzēsit datorā, ja esat inficēts:

Ja jums neizdevās laicīgi samaksāt izpirkuma maksu, jums būs jāizmanto CryptoLocker “atšifrēšanas pakalpojums”. Protams, CryptoLocker “atšifrēšanas pakalpojums” ir daudz dārgāks par sākotnējo izpirkuma maksu.

Tas ir traki:

Pirmajās 100 dienās CryptoLocker tika izlaists gandrīz 500 000 datoru. Saskaņā ar Symantec datiem 3% cilvēku piekrīt maksāt izpirkuma maksu, taču papildu pētījumi liecina, ka to skaits ir tuvāk 1,3%.

Viens Disertācija apgalvo, ka CryptoLocker veidotāji visā šajā laika posmā varēja savākt 1216 BTC, tādējādi gūstot vairāku simtu tūkstošu dolāru peļņu.

CryptoLocker beidzot tika slēgts 2014. gada 2. jūnijā, kad vairākas tiesībaizsardzības aģentūras nojauca tīklu, kas to ekspluatē. Inficētie lietotāji tagad varēja atšifrēt savus failus, izmantojot vietni DecryptCryptoLocker.

Bet stāsts ar to nebeidzās:

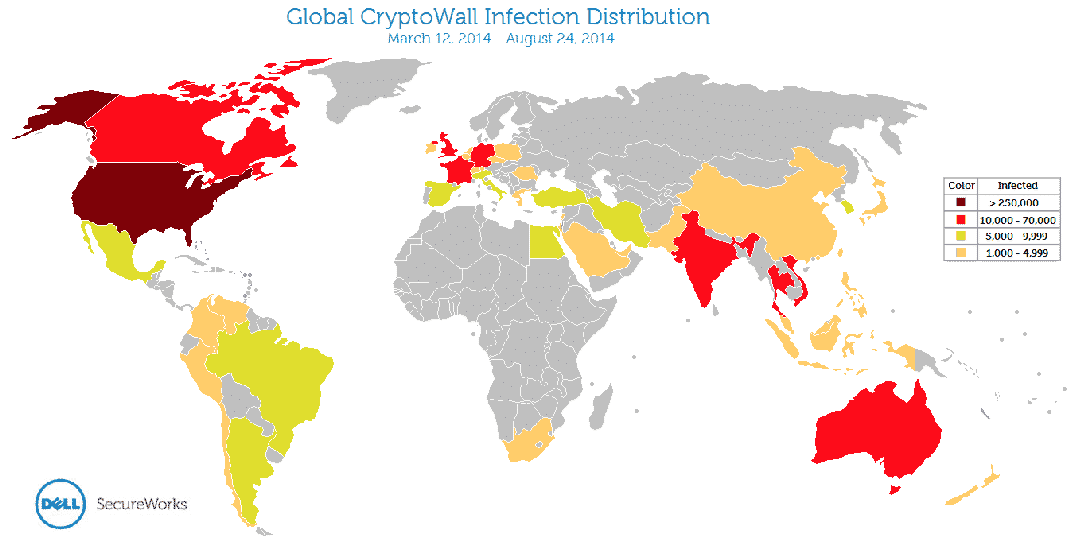

CryptoLocker iedvesmots, kaut arī tas nav saistīts, CryptoWall sāka spēlēt ap 2014. gada februāri. Kaut arī CryptoWall bija mazāk izsmalcināts nekā CryptoLocker, tam izdevās inficēt 625 000 datoru – lielāku skaitu nekā tā priekšgājējam..

Visvairāk inficētās valstis bija ASV, Vjetnama, Lielbritānija un Kanāda. Šeit ir inficēto valstu ģeogrāfiskais attēlojums:

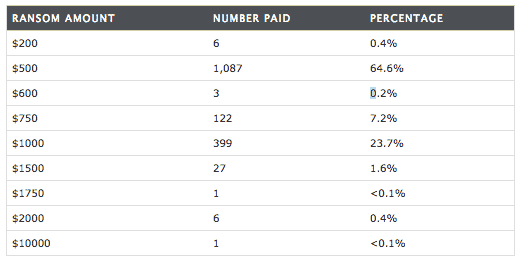

Bet, kaut arī tika pieliktas lielas pūles, lai pēc iespējas vairāk izplatītu CryptoWall, rezultāti bija mazliet vilšanās. “Tikai” 939 BTC tika savākti no dažādiem lietojumiem, kuri nolēma maksāt. Izpirkuma maksa svārstījās no 200 līdz 10 000 USD (ko maksāja tikai viens lietotājs).

Sliktā ziņa ir tā, ka CryptoWall attīstās:

Kaut arī CryptoWall sāka darboties kā CrptoLocker klons, tas tagad ir pārveidojies par CryptoWall 2.0 2015. gada janvārī un uz CryptoWall 3.0 2015. gada martā. Šodien CryptoWall ne tikai šifrē jūsu failus, bet arī var nozagt informāciju no datora, ieskaitot jūsu Bitcoin maka privāto atslēgu . Tas padara programmatūru tās radītājiem daudz ienesīgāku, nodrošinot, ka viņi saņems sava veida samaksu par savu darbu.

Pēdējos 2015. gada mēnešos ir ziņots arī par šiem diviem galvenajiem draudiem:

CTB skapītis – nozīmē Curve-Tor-Bitcoin.

- Līkne nāk no kriptogrāfijas, kuras pamatā ir eliptiskas līknes. Šī ir metode, ko izmanto failu šifrēšanai.

- Tor (nozīmē Sīpolu maršrutētājs) ir datoru tīkls, kas ietver Darknet.

- Bitcoin attiecas uz iespēju norēķināties bitkoinos.

Lūk, kā izskatās “nolaupīts” dators ar CTB Locker:

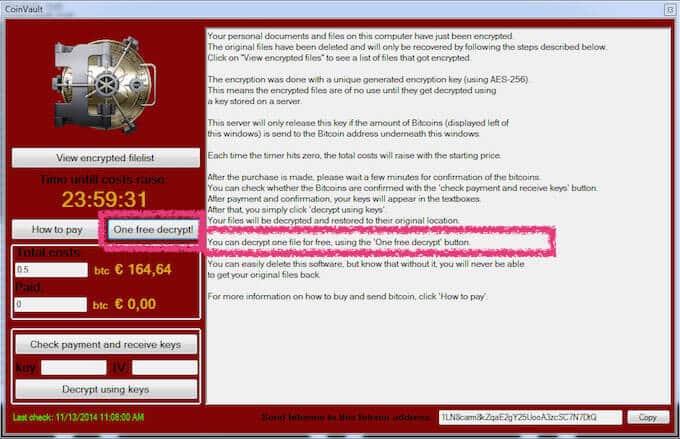

CoinVault – Šis CrpytoGraphic skapītis, kas tika izlaists 2014. gada novembrī, sniedz iespēju atšifrēt vienu failu “uz mājas”. Tas nozīmē, ka programmatūras veidotāji vēlas dot jums garšu vai kaut kādu pierādījumu tam, ka viņi ir labi savam vārdam. Uzskatiet to par labu ticību, piemēram, atbrīvojot vienu ķīlnieku.

Līdz šim CoinVault ir mērķējusi uz vairāk nekā 20 valstīm, bet Nīderlandes policija spēja iegūt daļu no CoinVault informācijas. Izmantojot šo informāciju, Kaspersky ir iestatījis a atšifrētāja vietne lai palīdzētu cīnīties ar CoinVault.

Bet ir arī labas ziņas:

Šajā pieaugošajā CryptoGraphic Lockers parādībā jūs varat kaut ko darīt .

Pirmkārt, ransomeware veidi, kurus esmu pieminējis šajā ziņojumā, ir vērsti uz dažādām Microsoft Windows versijām (no XP līdz Windows 10). Tātad ja jums ir mac un jūs izmantojat Mac OS, jūs droši vien esat drošībā (iespējams,…).

Otrkārt, jums vajadzētu pieradiniet regulāri dublēt savus failus. Tādā veidā, pat ja kāds šifrē jūsu datus, jūs vienmēr varat atjaunot oriģinālos failus bez šifrēšanas. Tā kā saistītie pakalpojumi, piemēram, Dropbox, var būt inficēti atkarībā no gadījuma, tiek ieteikta arī bezsaistes dublēšana.

Ja gatavojaties dublēt savus failus, ieteicams ievērot 3-2-1 noteikums kas nozīmē:

- 3 dažādas kopijas trīs dažādās vietās (3 kopijas tajā pašā cietajā diskā netiek skaitītas).

- 2 dažādi formāti (piemēram, cietais disks un DVD).

- Vienu eksemplāru glabājiet ārpus vietnes (t.i., citā vietā). Tas novērsīs abu eksemplāru iznīcināšanu ielaušanās, ugunsgrēka utt.

Nākamais veicamais pasākums ir diezgan vienkāršs. Neatveriet e-pasta pielikumus, kas izskatās smieklīgi (labi mamma ?!). Tas ietver e-pastus no cilvēkiem, kurus nepazīstat, un failus, kas, jūsuprāt, var būt nedroši. Ir atzīmēts, ka pat faili, kas var šķist nekaitīgi, piemēram, Powerpoint prezentācijas, Excel lapas un Word dokumenti. var arī ietver izpildāmo failu to iekšienē.

Noteikti vienmēr atjauniniet operētājsistēmu ar jaunākajiem atjauninājumiem un instalējiet uzticamu pretvīrusu programmu. Veicot šīs darbības, iespējams, jūs lielākajā daļā gadījumu to apskatīsit. Ja uzskatāt, ka vēlaties papildu aizsardzību, varat atsaukties šo rokasgrāmatu kas nodrošina uzlabotas darbības, kuras var veikt.

Acīmredzot ir arī īpaši rīki, kurus varat instalēt datorā, lai novērstu šāda veida ransomeware parādīšanos CryptoPrevent un CryptoGuard.

Pēdējais, bet ne mazāk svarīgi, jo īpaši attiecībā uz CoinVault ir milzīgs resurss, kas sniegs jums visu nepieciešamo informāciju, ja inficējaties šeit.

Ja jums kādreiz būtu bijis dators inficēts ar ransomeware, es labprāt dzirdētu jūsu stāstu zemāk esošajā komentāru sadaļā.

Avoti:

TrendLabs, Dell drošie tīkli, SecureList, TechRepublic

![Dr8erx_WwAAdIX-[1]](https://racavedigger.com/wp-content/uploads/2021/02/dr8erx_wwaadix-1-1024x766-394x330.jpg)

![paypal-960x612px[1]](https://racavedigger.com/wp-content/uploads/2021/02/paypal-960x612px1-394x330.jpg)

![meet-yifu-guo-the-mand-behind-the-avalon-bitcoin-miners-3[1]](https://racavedigger.com/wp-content/uploads/2021/02/meet-yifu-guo-the-mand-behind-the-avalon-bitcoin-miners-31-394x330.jpg)